La gestion des secrets, c'est un sujet qui semble réservé aux réunions trimestrielles de l'équipe sécurité, pas à ton après-midi de mardi. Pourtant, dès que tu dois envoyer une clé API à un nouveau développeur backend qui vient de rejoindre l'équipe, ou transmettre des identifiants de base de données à un prestataire qui corrige un bug en production, l'abstrait devient très concret, très vite. La plupart des développeurs attrapent ce qui est à portée de main : un message Slack, un email rapide, un Google Doc partagé. Ces habitudes créent de vrais risques, et elles persistent parce que les solutions "officielles" semblent disproportionnées pour un simple transfert ponctuel. Cet article explique pourquoi les méthodes courantes échouent, ce que les outils basés sur un vault règlent réellement, leurs limites, et comment un lien à usage unique auto-destructeur comble ce vide sans nécessiter la moindre infrastructure.

Points clés à retenir :

- Envoyer des identifiants via Slack, email ou chat laisse un historique permanent et consultable qui devient un risque bien après que le secret n'est plus utilisé.

- Les outils basés sur un vault comme HashiCorp Vault sont puissants pour sécuriser les pipelines CI/CD et automatiser la rotation des secrets, mais leur mise en place prend du temps - incompatible avec un transfert ponctuel urgent.

- Les liens à usage unique auto-destructeurs comblent le vide des transferts humains : le secret est lisible exactement une fois, puis supprimé, sans laisser de trace dans aucune boîte de réception ni aucun historique de chat.

- Les bonnes pratiques de gestion des identifiants consistent à utiliser le bon outil selon le contexte, pas à imposer une solution unique à chaque situation.

Table des matières

- Ce qui compte comme secret en développement

- Pourquoi les méthodes courantes échouent

- Ce que font vraiment les outils de gestion des secrets basés sur un vault

- Le vide dont personne ne parle : les transferts humains

- Comment les liens auto-destructeurs résolvent le problème de transfert

- Exemple concret : intégrer un nouveau développeur aujourd'hui

- Bonnes pratiques pour partager des secrets entre développeurs

- Conclusion

Ce qui compte comme secret en développement

Dans le contexte du développement logiciel, un "secret" désigne toute information qui donne accès à un système, un service ou un ensemble de données. Les exemples les plus courants sont :

- Clés API - tokens qui authentifient ton application auprès de services tiers comme Stripe, Twilio ou OpenAI

- Mots de passe de base de données - identifiants pour PostgreSQL, MySQL, MongoDB ou tout autre système de stockage de données

- Clés privées SSH - utilisées pour s'authentifier auprès de serveurs distants ou de dépôts de code

- Tokens OAuth et secrets client - utilisés dans les flux d'authentification entre services

- Valeurs de configuration spécifiques à l'environnement - comme les clés de chiffrement ou les secrets de signature qui doivent rester privés

Ce qui distingue ces éléments des données de configuration ordinaires, c'est que leur exposition équivaut à un accès direct. Si quelqu'un obtient ta clé secrète Stripe, il peut initier des paiements. S'il obtient ton mot de passe de base de données, il peut lire ou supprimer tes données. Les conséquences ne sont pas théoriques.

Comprendre ce que sont les identifiants et comment ils fonctionnent dans l'authentification aide à saisir pourquoi les protéger pendant leur transit est aussi important que de les protéger au repos.

Pourquoi les méthodes courantes échouent

La plupart des développeurs savent déjà qu'il ne faut pas coder les identifiants en dur directement dans le code source. Coder en dur un identifiant signifie l'intégrer directement dans le code - par exemple écrire api_key = "sk-abc123..." dans un fichier Python. Une fois ce fichier commité dans un dépôt Git, le secret vit dans l'historique des versions pour toujours, même si tu le supprimes dans un commit ultérieur. Des outils comme Gitleaks existent précisément pour scanner les dépôts à la recherche de secrets commités par inadvertance.

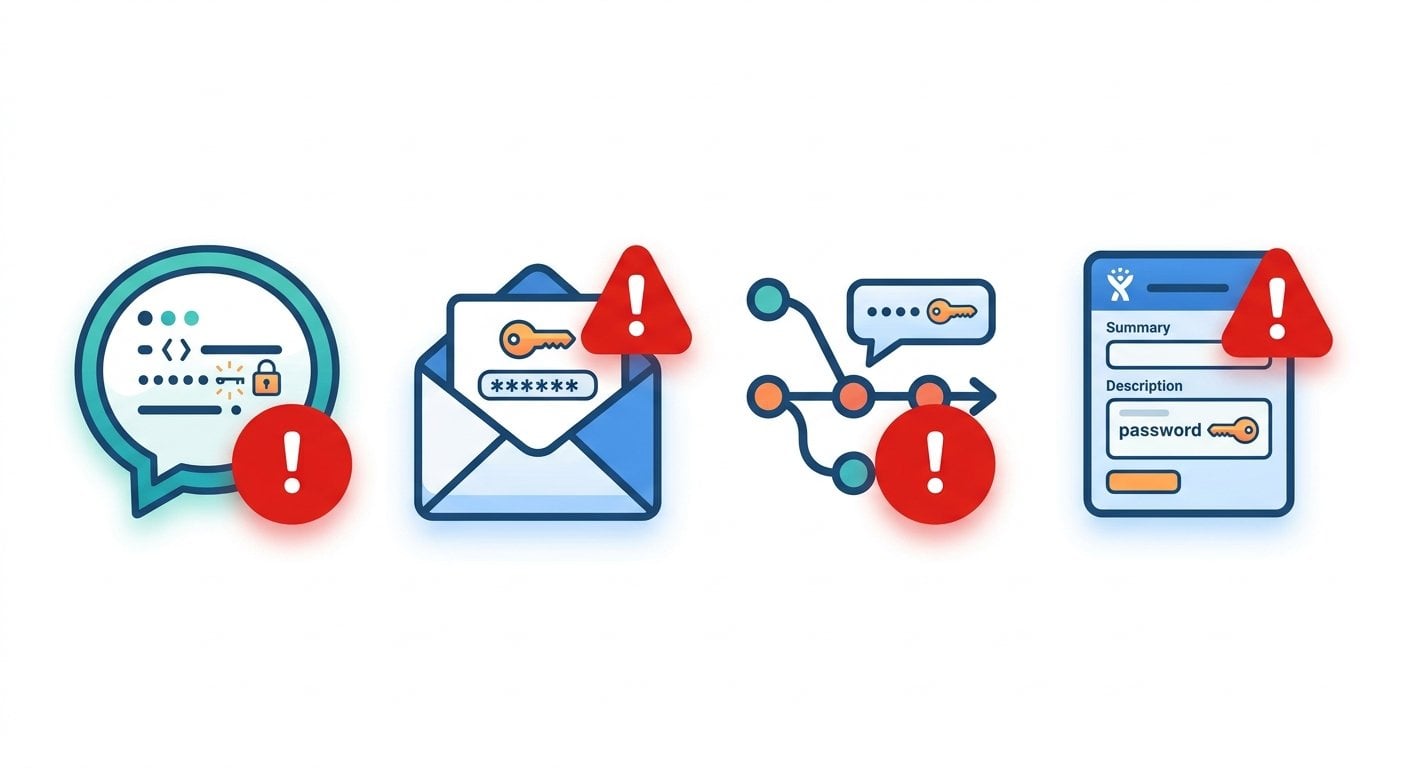

Mais les risques vont au-delà du code source. Voici ce qui se passe réellement au quotidien quand les développeurs partagent des secrets :

- Messages directs Slack - Pratique, mais Slack conserve l'historique des messages. Si le workspace est un jour compromis, tous les secrets envoyés en DM sont exposés. Slack est aussi consultable via la recherche, ce qui signifie qu'un futur employé ou un auditeur pourrait retrouver des identifiants partagés des années auparavant.

- Email - Les emails sont transmis et stockés sur plusieurs serveurs. Ils sont rarement chiffrés de bout en bout, et ils restent dans les boîtes de réception, les dossiers d'envoi et les archives de sauvegarde indéfiniment.

- Fichiers

.envcommités dans les dépôts - Même quand les développeurs utilisent des fichiers.envpour séparer les secrets du code, ces fichiers se retrouvent parfois dans le contrôle de version, par accident ou parce que le.gitignoren'était pas correctement configuré dès le départ. - Tickets et outils de gestion de projet - Coller un mot de passe de base de données dans un commentaire Jira ou une issue GitHub est étonnamment fréquent lors d'une gestion d'incident, quand la rapidité semble plus importante que la sécurité. Ces commentaires sont journalisés, indexés et souvent visibles par plus de personnes que prévu.

Le problème fondamental avec toutes ces méthodes, c'est la persistance. Le secret continue d'exister dans un endroit où il n'était censé que transiter. C'est ce que les équipes sécurité appellent le "secret sprawl", et c'est l'une des principales causes de violations liées aux identifiants.

Pour une analyse approfondie de la façon dont cela se manifeste au niveau organisationnel, consulte notre article sur pourquoi les fuites de données en entreprise surviennent et comment les messages auto-destructeurs les préviennent.

Ce que font vraiment les outils de gestion des secrets basés sur un vault

Les outils de gestion des secrets ont été conçus pour résoudre le problème de persistance à grande échelle. HashiCorp Vault, AWS Secrets Manager et les plateformes similaires fonctionnent en centralisant le stockage des secrets, en contrôlant les accès via des politiques, et en fournissant une piste d'audit indiquant qui a accédé à quoi et quand.

Leur vraie valeur se révèle dans les workflows automatisés. Dans le contexte de la sécurité des pipelines CI/CD, par exemple, ton pipeline de déploiement peut demander un mot de passe de base de données à Vault au moment de l'exécution (runtime), l'utiliser pour exécuter une migration, et ne le stocker nulle part. Le secret est injecté dans le processus puis supprimé. Aucun développeur ne le voit jamais. Aucun fichier de log ne le capture. Le pipeline s'authentifie auprès de Vault avec sa propre identité, et Vault décide d'accorder ou non l'accès selon des politiques prédéfinies.

Ces outils prennent également en charge la rotation des secrets, ce qui signifie qu'ils peuvent automatiquement changer un mot de passe de base de données selon un calendrier et mettre à jour tous les services qui en dépendent, sans aucune intervention manuelle.

C'est véritablement puissant pour les systèmes en production avec des schémas d'accès bien définis. Mais cela nécessite :

- Une instance Vault opérationnelle (ou un service cloud payant)

- Des politiques rédigées et testées pour chaque service ou rôle

- Du temps pour intégrer chaque application avec l'API ou l'agent Vault

- Une maintenance continue à mesure que ton infrastructure évolue

Rien de tout cela n'est rapide. Une mise en place réaliste de Vault pour une petite équipe prend des jours, voire des semaines, pour être bien configurée.

Le vide dont personne ne parle : les transferts humains

Les outils basés sur un vault gèrent parfaitement la transmission de secrets de machine à machine. En revanche, ils ne résolvent absolument pas la transmission de secrets d'humain à humain. Considère ces scénarios :

- Un nouveau développeur arrive lundi et a besoin du mot de passe de la base de données de staging pour configurer son environnement local avant que l'accès à Vault lui soit provisionné.

- Un prestataire est recruté pour une mission de deux jours et a besoin d'une seule clé API pour accomplir son travail. Créer une identité Vault complète pour un prestataire de 48 heures est disproportionné.

- Lors d'un incident à 2h du matin, un ingénieur senior doit partager un token d'accès d'urgence avec un collègue qu'on vient de solliciter pour aider. Il n'y a pas le temps de configurer quoi que ce soit.

Dans les trois cas, un humain doit envoyer un identifiant à un autre humain, maintenant, sans déployer d'infrastructure. C'est le vide qu'aucun outil basé sur un vault n'est conçu pour combler. Et parce que ce vide existe, les développeurs retombent sur Slack et l'email - là précisément où le risque se trouve.

C'est également pertinent pour les équipes à distance, où l'absence de proximité physique rend les transferts ponctuels sécurisés encore plus difficiles. Notre guide sur la sécurité en télétravail et les outils de messagerie auto-destructrice aborde cette dynamique plus en détail.

Comment les liens auto-destructeurs résolvent le problème de transfert

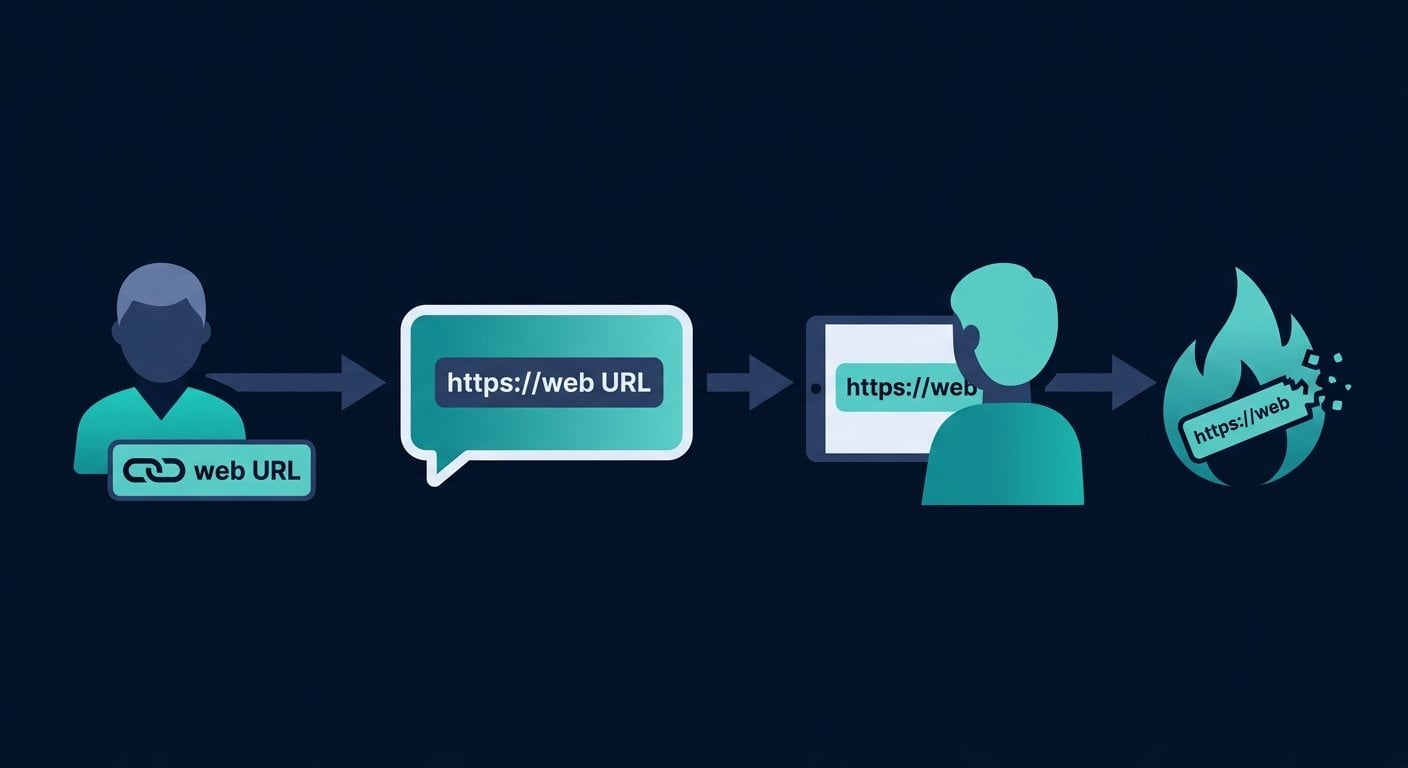

Un lien à usage unique auto-destructeur fonctionne sur un principe simple : le secret est chiffré et stocké temporairement sur un serveur, accessible uniquement via une URL unique. Dès que quelqu'un ouvre cette URL et lit le contenu, les données sont supprimées. Le lien cesse de fonctionner. Il ne reste rien à trouver.

On appelle parfois cela le partage d'identifiants en mode "brûle après lecture", et cela répond directement au problème de persistance. Le secret ne vit dans la boîte de réception de personne. Il ne reste pas dans un historique de chat. Il n'apparaît pas dans un résultat de recherche six mois plus tard. Il existe juste le temps d'être transféré d'une personne à une autre, puis il disparaît.

Pour comprendre les mécanismes de chiffrement derrière cette approche, notre article sur le fonctionnement des notes auto-destructrices explique clairement les détails techniques.

Les principaux avantages pour le partage de secrets entre développeurs sont :

- Aucun compte requis - Tu peux générer un lien en quelques secondes sans t'inscrire nulle part.

- Aucune infrastructure - Rien à installer, configurer ou maintenir.

- Confirmation de réception - Si le lien a déjà été ouvert quand ton collègue essaie de l'utiliser, tu sais que quelque chose s'est mal passé et tu peux révoquer et régénérer immédiatement.

- Limité dans le temps par défaut - Les liens expirent après une période définie même s'ils ne sont jamais ouverts, donc les liens oubliés ne deviennent pas des risques permanents.

Pour une vue d'ensemble de cette technologie et de ce qu'elle prévient, consulte notre article sur ce que sont les liens secrets à usage unique et comment ils préviennent les fuites de données.

Exemple concret : intégrer un nouveau développeur aujourd'hui

Voici un scénario réaliste. Ton équipe utilise une API de paiement tierce, et la clé API de staging doit parvenir à un nouveau développeur, Alex, qui commence aujourd'hui. Ta configuration Vault ne couvre que la production, et Alex n'a de toute façon pas encore accès à la production.

Sans outil de lien à usage unique, le processus ressemble à ceci : tu copies la clé depuis ton gestionnaire de mots de passe, tu la colles dans un DM Slack à Alex, et tu passes à autre chose. La clé vit désormais sur les serveurs de Slack, dans l'historique des messages d'Alex, et dans le tien. Si l'un des deux comptes est un jour compromis, cette clé est exposée.

Avec un lien à usage unique, le processus ressemble à ceci :

- Tu ouvres SecretNote, tu colles la clé API dans le champ de texte, et tu définis un délai d'expiration (par exemple, 24 heures).

- Tu copies le lien généré et tu l'envoies à Alex via Slack (ou email, ou n'importe où).

- Alex ouvre le lien, copie la clé, et le lien s'auto-détruit.

- Si Alex envoie accidentellement le lien dans le mauvais canal avant de l'ouvrir, tu peux constater qu'il n'a pas encore été consulté et en générer un nouveau. L'ancien lien expire sans conséquence.

Le secret est passé par Slack, mais uniquement sous forme d'une URL opaque. Quiconque intercepte cette URL après qu'Alex l'a ouverte n'obtient rien. L'historique du canal contient un lien mort, pas un identifiant actif.

Ce workflow ne nécessite aucune configuration, aucun compte, et prend une trentaine de secondes. C'est aussi une réponse directe à la question de comment partager une clé API de façon sécurisée quand tu n'as pas de vault en place.

Pour comparaison, notre guide sur comment partager des mots de passe de façon sécurisée sans les exposer couvre des principes similaires appliqués au partage de mots de passe de façon plus générale.

Bonnes pratiques pour partager des secrets entre développeurs

Savoir comment stocker des clés API de façon sécurisée et savoir comment les partager sont deux compétences distinctes. Voici un cadre pratique qui prend en compte les deux :

- Utilise des variables d'environnement, pas des valeurs codées en dur - Stocke les secrets dans des fichiers

.envlocalement et injecte-les via ton environnement de déploiement en production. Ne commite jamais les fichiers.envdans le contrôle de version. - Utilise un vault pour les accès machine à machine en production - Si ton pipeline CI/CD doit accéder à une base de données ou appeler une API, utilise un gestionnaire de secrets pour injecter les identifiants au moment de l'exécution (runtime). C'est là que les outils basés sur un vault excellent.

- Utilise des liens à usage unique pour les transferts d'humain à humain - L'intégration de nouveaux membres, l'accès des prestataires et la gestion d'incidents impliquent tous des humains qui partagent des secrets avec d'autres humains. C'est là que les liens auto-destructeurs sont le bon outil.

- Fais tourner les secrets après les transferts - Quand la mission d'un prestataire se termine, révoque et renouvelle tous les identifiants auxquels il avait accès. Cela limite l'impact si sa copie du secret est un jour compromise.

- Audite ton secret sprawl - Recherche périodiquement dans ton historique Slack, tes fils d'emails et ton système de tickets des patterns qui ressemblent à des clés API ou des mots de passe. Des outils existent pour t'aider, mais une prise de conscience manuelle est un bon début.

- Traite chaque secret comme ayant une durée de vie limitée - Les identifiants qui ne sont jamais renouvelés deviennent plus dangereux avec le temps. Intègre la rotation dans ton workflow dès le départ, même si c'est juste un rappel dans ton calendrier.

Le Guide OWASP pour les développeurs sur l'implémentation sécurisée fournit un contexte supplémentaire sur la façon dont la gestion des identifiants s'intègre dans un cycle de développement sécurisé plus large.

Conclusion

Une bonne gestion des secrets ne consiste pas à avoir les outils les plus sophistiqués. Il s'agit d'associer le bon outil au bon contexte. Les systèmes basés sur un vault sont la bonne réponse pour la livraison automatisée d'identifiants de machine à machine en production. Ils sont la mauvaise réponse pour un mardi matin où tu dois transmettre une clé API de staging à un développeur qui commence aujourd'hui. Les liens à usage unique auto-destructeurs comblent précisément ce vide : aucune infrastructure, aucun compte, aucune trace persistante. Le secret passe d'une personne à une autre, puis disparaît. Ce n'est pas un contournement. C'est le bon outil pour le travail.

Partage des identifiants en toute sécurité - Sans vault requis

Génère un lien à usage unique auto-destructeur pour n'importe quelle clé API, mot de passe ou token. Il se détruit après lecture, ne laisse aucune trace dans les historiques de chat ou les boîtes de réception, et prend moins de 30 secondes à utiliser.

Crée ton lien secret maintenant →

La gestion des secrets désigne les outils et pratiques utilisés pour stocker, accéder et distribuer des identifiants sensibles comme les clés API, les mots de passe de base de données et les tokens. Elle couvre à la fois la façon dont les secrets sont stockés de façon sécurisée au repos et la manière dont ils sont transmis aux services et aux personnes qui en ont besoin, sans les exposer inutilement.

Le secret sprawl survient quand des identifiants s'accumulent dans plusieurs endroits : messages Slack, fils d'emails, historique Git, tickets de support et documents partagés. Chaque copie est un point d'exposition potentiel. Le danger, c'est que la plupart de ces copies sont oubliées, donc elles ne sont jamais renouvelées ni révoquées, et des attaquants peuvent les trouver bien après le transfert initial.

Une clé API compromise donne à quiconque la trouve le même niveau d'accès que l'application pour laquelle elle a été émise. Selon le service, cela peut signifier des paiements non autorisés, du vol de données, un abus de service ou une prise de contrôle de compte. La clé doit être révoquée immédiatement après la découverte, et tous les logs d'accès doivent être examinés pour détecter toute activité non autorisée.

Coder en dur des identifiants signifie les intégrer directement dans le code source, par exemple écrire une clé API sous forme de chaîne de caractères littérale dans un fichier. C'est dangereux parce que le secret fait partie de l'historique des versions dès que le fichier est commité. Même si tu le supprimes plus tard, il reste dans les commits passés et peut être trouvé par quiconque ayant accès au dépôt ou par des outils de scan automatisés.

Utilise un lien à usage unique auto-destructeur. Colle le secret dans un outil comme SecretNote, génère une URL unique, et envoie cette URL au destinataire. Quand il l'ouvre, le contenu s'affiche une seule fois puis est définitivement supprimé. Aucun compte ni infrastructure n'est nécessaire, et rien ne persiste dans les historiques de chat ou les emails après l'ouverture du lien.

Vault et AWS Secrets Manager sont conçus pour la livraison automatisée d'identifiants de machine à machine dans les systèmes en production. Ils nécessitent une configuration, un paramétrage et une maintenance continue. SecretNote est conçu pour les transferts d'humain à humain : aucune configuration, aucun compte, aucune infrastructure. Il résout un problème différent - le transfert sécurisé ponctuel entre personnes - plutôt que la gestion continue des accès automatisés.