La sécurité des données en télétravail ne concerne plus seulement les départements informatiques. Quand ton équipe est dispersée entre bureaux à domicile, cafés et espaces de coworking, chaque message contenant un mot de passe, une clé API ou des détails confidentiels clients devient un risque potentiel. Les outils de chat standards et l'email n'ont jamais été conçus pour cette réalité. Ils stockent les messages indéfiniment, se synchronisent sur tous les appareils, et laissent des traces accessibles longtemps après la fin de la conversation originale. Pour les équipes distribuées qui manipulent des informations sensibles quotidiennement, cet écart entre commodité et sécurité est là où surviennent les failles.

Points clés :

- La plupart des outils de communication professionnelle conservent l'historique des messages, créant des risques d'exposition à long terme pour les équipes en télétravail.

- Les messages chiffrés auto-destructeurs éliminent les traces de données persistantes pour les informations sensibles comme les mots de passe, tokens et détails clients.

- L'approche par lien unique garantit que seul le destinataire prévu peut lire le message, et une seule fois.

- Adopter la messagerie éphémère pour des flux spécifiques (pas toute la communication) est une amélioration sécuritaire pratique et sans friction pour les équipes en télétravail.

Sommaire

- Le vrai problème de la communication d'équipe à distance

- Ce que font réellement les messages auto-destructeurs

- Cas d'usage courants en télétravail

- Exemple concret : Intégrer un développeur en télétravail

- Étapes pratiques pour implémenter la messagerie éphémère

- Que rechercher dans un outil de messagerie sécurisée

- Conclusion

Le vrai problème de la communication d'équipe à distance

Quand les équipes travaillent dans le même bureau, les informations sensibles restent souvent orales. Personne ne tape le mot de passe du serveur dans Slack quand on peut simplement aller le dire de vive voix. Mais dans une équipe distribuée, cette option disparaît. Tout devient texte, et le texte est stocké.

Considère ce qu'une équipe typique en télétravail partage via les outils de chat en une semaine : identifiants de base de données, mots de passe d'environnements de test, tokens API, numéros de comptes clients, brouillons de documents légaux, et détails RH. La plupart de cela transite par des plateformes conçues pour la rapidité de collaboration, pas la confidentialité. Ces messages restent dans des logs consultables, sont sauvegardés sur des serveurs cloud, et peuvent être exposés via un compte compromis, une assignation à comparaître, ou une intégration mal configurée.

Le problème n'est pas que les équipes sont négligentes. Le problème est que les outils par défaut créent des enregistrements persistants d'informations qui n'étaient destinées qu'à être temporaires. Selon le rapport IBM sur le coût des violations de données, les identifiants compromis restent l'une des principales causes de failles de sécurité mondiales. Le télétravail élargit considérablement la surface d'attaque, car les identifiants sont partagés plus fréquemment et via plus de canaux.

Pour un regard plus approfondi sur comment cela se joue au niveau organisationnel, voir pourquoi les fuites de données d'entreprise arrivent et comment les messages auto-destructeurs peuvent les prévenir.

Ce que font réellement les messages auto-destructeurs

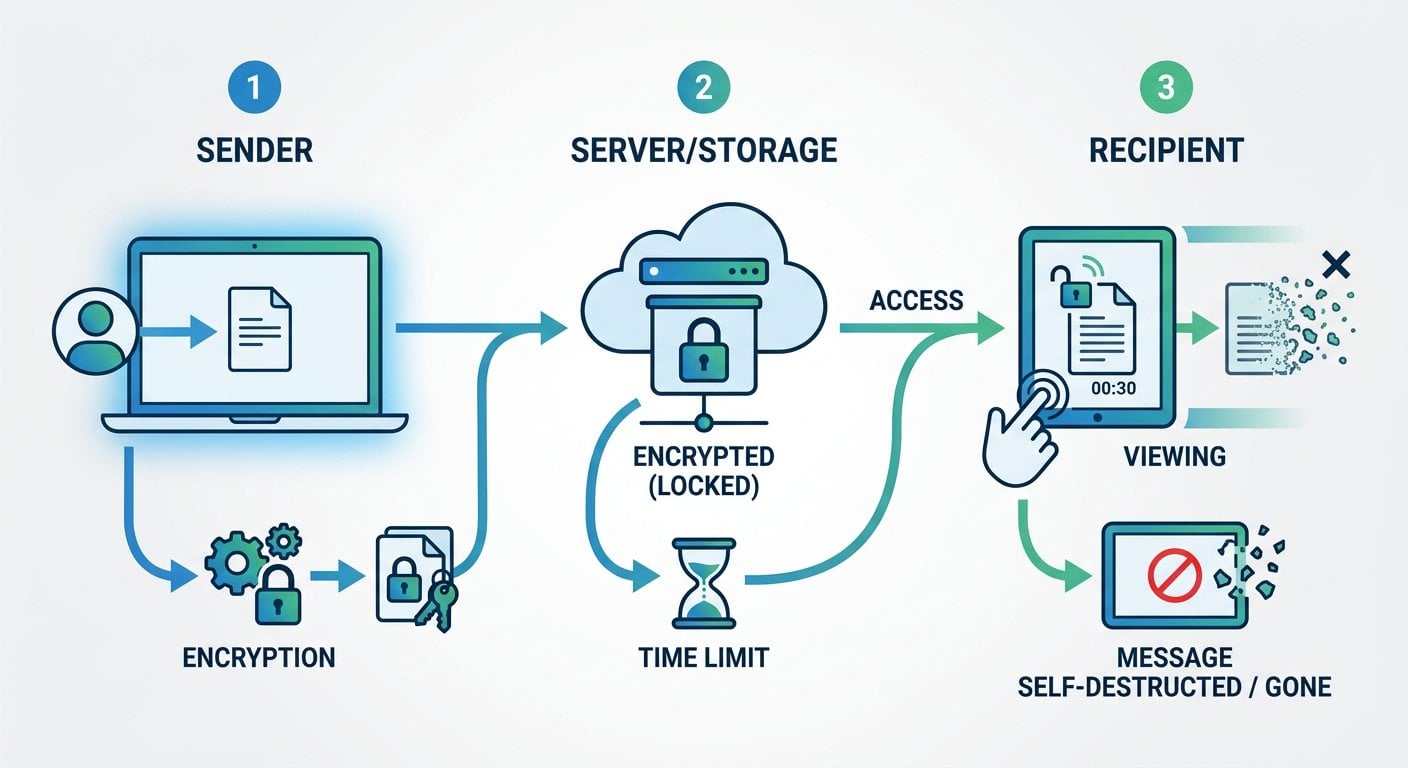

Un message auto-destructeur n'est pas juste un message avec un minuteur. Quand c'est implémenté correctement, c'est une note lisible une seule fois qui est chiffrée avant de quitter ton navigateur, stockée temporairement sur un serveur sous forme chiffrée, et supprimée définitivement dès qu'elle est ouverte (ou après une période d'expiration définie, selon ce qui arrive en premier).

Cette approche résout trois problèmes spécifiques importants pour la messagerie chiffrée des équipes à distance :

- Pas de stockage persistant : Une fois lue, le message disparaît du serveur. Il n'y a pas de log à assigner, pas de sauvegarde à compromettre, et pas de boîte de réception à pirater.

- Un destinataire, une lecture : Si quelqu'un intercepte le lien avant que le destinataire prévu l'ouvre, le destinataire le saura immédiatement car le message aura déjà disparu.

- Chiffrement en transit et au repos : Le contenu est chiffré avant de quitter l'appareil de l'expéditeur, ce qui signifie que même le fournisseur de service ne peut pas le lire.

Pour comprendre les mécanismes techniques derrière cela, l'article sur comment fonctionnent les notes auto-destructrices en coulisses couvre le modèle de chiffrement et de sécurité du navigateur en détail.

Cas d'usage courants en télétravail

La messagerie éphémère n'est pas destinée à remplacer toute ta pile de communication professionnelle. C'est un outil ciblé pour des moments spécifiques à haute sensibilité. Voici les situations où les équipes distribuées en bénéficient le plus :

Partager des identifiants pendant l'intégration

Les nouvelles recrues ont besoin d'accès aux systèmes dès le premier jour. Envoyer les mots de passe initiaux par email ou Slack crée un enregistrement permanent. Utiliser un lien auto-destructeur via un outil comme SecretNote signifie que les identifiants sont livrés de manière sécurisée et la preuve de cette livraison disparaît après la première utilisation.

Transmettre des clés API et tokens

Les développeurs en équipes à distance doivent régulièrement partager des tokens pour les environnements de test, intégrations tierces, ou pipelines CI/CD. Ce sont des cibles de haute valeur. Une note chiffrée à usage unique est un moyen bien plus sûr de partager des mots de passe à distance que de les coller dans un chat de groupe.

Envoyer des données sensibles clients

Les numéros de compte, références légales, ou identifiants de santé doivent parfois circuler rapidement entre membres d'équipe. Les notes éphémères garantissent que cette information ne traîne pas dans les historiques de chat ou fils d'email qui pourraient être consultés des mois plus tard.

Communication RH et paie interne

Les détails de salaire, notes de performance, et données d'identification personnelle partagées entre RH et managers ne devraient pas vivre dans une boîte mail standard. Un message auto-destructeur garantit que l'information atteint la bonne personne puis cesse d'exister.

Codes d'accès temporaires

Les codes de sauvegarde d'authentification à deux facteurs, identifiants VPN temporaires, et codes PIN à usage unique sont par nature éphémères. Les traiter comme des enregistrements permanents dans un log de chat va complètement à l'encontre de leur objectif.

Pour plus de contexte sur comment garder les messages privés sécurisés dans différents scénarios, voir comment garder tes messages privés vraiment sécurisés.

Exemple concret : Intégrer un développeur en télétravail

Voici un scénario réaliste qui se joue dans les entreprises SaaS chaque semaine.

Une entreprise SaaS de taille moyenne embauche un développeur backend qui travaillera entièrement à distance. Le premier jour, le responsable DevOps doit partager : un mot de passe IAM AWS temporaire, un token d'accès personnel GitHub pour le dépôt privé, et la chaîne de connexion de la base de données de test. L'entreprise utilise Slack pour la communication quotidienne.

Le défaut non sécurisé : Le responsable DevOps ouvre un message direct dans Slack et colle les trois identifiants dans un seul message. Slack stocke cela indéfiniment. Le message fait maintenant partie de l'export Slack de l'entreprise, synchronisé sur le téléphone du développeur, et visible par tout admin Slack avec accès aux logs d'audit. Si le compte du développeur est un jour compromis, ces identifiants sont toujours là, même après avoir été renouvelés.

L'alternative sécurisée : Le responsable DevOps ouvre SecretNote, tape les identifiants dans une nouvelle note, la configure pour s'auto-détruire après une vue, et copie le lien généré. Il envoie seulement le lien via Slack. Le développeur clique dessus, lit les identifiants, et la note est définitivement supprimée. Ce qui reste dans Slack est un lien mort sans contenu récupérable.

La différence de temps totale entre ces deux approches : environ 45 secondes. La différence de sécurité est substantielle. C'est le cas pratique pour envoyer des messages sûrs dans un contexte de télétravail.

Cela répond aussi directement à une vraie contrainte que la plupart des équipes affrontent : les gens n'adopteront pas d'outils qui les ralentissent. Les notes auto-destructrices s'intègrent dans les flux de travail existants sans les remplacer.

Étapes pratiques pour implémenter la messagerie éphémère

Déployer cela dans une équipe distribuée ne nécessite pas une refonte sécuritaire. Voici une séquence pratique :

- Audite ce que ton équipe partage actuellement via chat : Passe une semaine à noter chaque instance où un mot de passe, token, ou identifiant sensible est envoyé via Slack, Teams, ou email. Cela crée une image claire de ton exposition réelle.

- Définis une courte liste de types de données "toujours éphémères" : Les mots de passe, clés API, codes de sauvegarde d'authentification à deux facteurs, et identifiants personnels devraient toujours passer par une note auto-destructrice. Écris cela dans ta politique de sécurité interne.

- Choisis un outil et documente le flux de travail : Choisis un outil (SecretNote est une option simple), écris un guide interne de deux paragraphes montrant exactement comment créer et partager une note, et poste-le dans ton wiki d'équipe.

- Forme pendant l'intégration, pas après les incidents : Fais du flux de travail de note sécurisée une partie de l'intégration du premier jour. Les nouvelles recrues adoptent les habitudes tôt. Retrofitter des habitudes de sécurité sur des employés existants est plus difficile.

- Révise et renouvelle les identifiants qui ont été précédemment partagés de manière non sécurisée : Une fois que tu as le nouveau processus en place, reviens en arrière et renouvelle tous les identifiants qui ont été partagés via des canaux permanents. Cela ferme la fenêtre d'exposition existante.

Rester à jour sur les exigences réglementaires autour de la manipulation des données est aussi important pour les équipes à distance. La page actualités vie privée et mises à jour réglementaires pour 2026 couvre les changements récents qui affectent comment les entreprises doivent gérer les communications sensibles.

Que rechercher dans un outil de messagerie sécurisée

Tous les outils commercialisés comme "sécurisés" ne fournissent pas les mêmes protections. Quand tu évalues les options pour la messagerie chiffrée des équipes à distance, vérifie ces fonctionnalités spécifiques :

| Fonctionnalité | Pourquoi c'est important |

|---|---|

| Chiffrement côté client | Le message devrait être chiffré avant de quitter ton navigateur, pour que le fournisseur de service ne puisse pas le lire. |

| Destruction après lecture unique | La note doit être supprimée immédiatement après la première vue, pas juste marquée comme lue. |

| Pas de compte requis pour les destinataires | Exiger que les destinataires s'inscrivent crée de la friction et une nouvelle trace de données. Une approche par lien est plus propre. |

| Options d'expiration | Si le destinataire n'ouvre jamais la note, elle devrait expirer automatiquement après une période définie. |

| Pas de logging du contenu des notes | Le serveur ne devrait stocker que le blob chiffré, pas les métadonnées sur ce que contenait la note. |

Le modèle de chiffrement de bout en bout est le standard technique qui sous-tend les outils éphémères véritablement sécurisés. Tout outil prétendant à la sécurité sans ce standard offre quelque chose de plus faible qu'il n'y paraît.

Pour un regard plus large sur ce qui rend les liens uniques efficaces pour prévenir les fuites de données, voir ce que sont les liens secrets à usage unique et comment ils fonctionnent.

Conclusion

La sécurité des données en télétravail ne nécessite pas d'infrastructure de niveau entreprise pour s'améliorer significativement. Pour la plupart des équipes distribuées, le plus gros écart n'est pas dans les pare-feu ou la protection des terminaux. C'est dans l'habitude quotidienne de partager des informations sensibles via des outils qui n'ont jamais été conçus pour garder des secrets. Les messages auto-destructeurs comblent cet écart avec une friction minimale. Ils s'intègrent dans les flux de travail existants, ne nécessitent aucune configuration technique des destinataires, et éliminent les traces de données persistantes qui rendent le partage d'identifiants si risqué. Le changement d'habitude de 45 secondes décrit dans l'exemple d'intégration ci-dessus est le genre d'amélioration sécuritaire pratique et peu coûteuse qui est réellement adoptée.

Arrête de laisser des identifiants dans les logs de chat

SecretNote te permet de créer une note chiffrée qui se supprime après une lecture. Pas de compte nécessaire pour les destinataires, pas de contenu stocké, pas de trace de données. Essaie maintenant et envoie une note chiffrée auto-destructrice gratuitement.

Essayer notre outil gratuit →

Oui, quand l'outil utilise le chiffrement côté client et la destruction après lecture unique. Le mot de passe est chiffré avant de quitter ton navigateur, stocké seulement comme un blob chiffré, et supprimé définitivement après que le destinataire l'ait ouvert une fois. C'est significativement plus sûr que d'envoyer des mots de passe par email ou chat.

La plupart des outils, y compris SecretNote, te permettent de définir un délai d'expiration. Si la note n'est pas ouverte dans cette fenêtre, elle est automatiquement supprimée du serveur. Tu peux alors renvoyer une nouvelle note. Cela empêche les liens abandonnés de devenir une vulnérabilité à long terme.

Non, ils servent des objectifs différents. Un gestionnaire de mots de passe stocke et organise les identifiants pour un usage continu. Les notes auto-destructrices sont pour le moment du transfert, quand tu dois remettre un identifiant à quelqu'un de manière sécurisée. Les deux outils sont complémentaires et adressent différents points dans le cycle de vie des identifiants.

Avec SecretNote, aucun compte n'est requis. Le destinataire clique simplement sur le lien et lit la note. Cela supprime la friction et évite de créer des traces de données supplémentaires. Le lien lui-même est la clé, et une fois utilisé, ni le lien ni le contenu de la note ne restent accessibles nulle part.

Le télétravail force les équipes à partager les identifiants numériquement plutôt que verbalement. Cela crée des enregistrements texte dans les outils de chat, email, et plateformes de collaboration. Chacun de ces enregistrements est un point d'exposition potentiel via la compromission de compte, exports de données, ou intégrations tierces avec accès à l'historique des messages.