La plupart des gens pensent que partager un mot de passe en toute sécurité nécessite un gestionnaire de mots de passe dédié, un coffre partagé ou une infrastructure IT d'entreprise. Mais que faire si tu dois simplement envoyer un mot de passe une seule fois, maintenant, à quelqu'un qui n'utilise pas les mêmes outils que toi ? Peut-être que tu transmets les identifiants d'un serveur de staging à un client. Peut-être que tu aides un membre de ta famille à se connecter à un compte partagé. Le besoin est réel, la fenêtre est courte, et la dernière chose que tu veux, c'est que ce mot de passe traîne dans un fil d'e-mails pour toujours. Ce guide t'explique exactement comment transmettre un mot de passe de façon sécurisée, sans créer de compte, sans rien installer et sans laisser de trace permanente.

Table des matières

- Pourquoi les méthodes courantes échouent

- Les erreurs fréquentes lors du partage de mots de passe

- À quoi ressemble vraiment un partage de mot de passe sécurisé

- Exemple concret : envoyer un mot de passe à un prestataire

- Étape par étape : comment envoyer un mot de passe en ligne en toute sécurité

- Comprendre le chiffrement par mot de passe en termes simples

- Quelle méthode utiliser selon la situation

- Conclusion

Points clés à retenir :

- Les e-mails, les SMS et les applications de messagerie ne sont pas des canaux sûrs pour envoyer des mots de passe, même si c'est pratique.

- Les liens à usage unique utilisent un transfert de mot de passe chiffré pour garantir que l'identifiant disparaît après lecture.

- Tu n'as pas besoin d'un compte ou d'un gestionnaire de mots de passe pour partager un mot de passe en toute sécurité - il te faut juste le bon outil et une procédure claire.

- Séparer la livraison (le lien par un canal, la phrase secrète par un autre) ajoute une deuxième couche de protection concrète.

Pourquoi les méthodes courantes échouent

Avant de parler de la solution, il est utile de bien cerner le problème. Quand tu envoies un mot de passe via un canal standard, plusieurs choses se produisent auxquelles tu ne penses probablement pas :

- L'e-mail stocke les messages sur des serveurs que tu ne contrôles pas, souvent indéfiniment. Même après avoir supprimé le message, il peut exister dans des sauvegardes, dans la boîte de réception du destinataire, et dans celles de toute personne à qui il le transfère.

- Le SMS est transmis en clair sur les réseaux des opérateurs. Il est aussi sauvegardé automatiquement sur de nombreux téléphones et visible par quiconque prend l'appareil en main.

- Slack, Teams et autres outils de messagerie similaires conservent l'historique des messages. Un mot de passe envoyé dans un message privé Slack il y a deux ans peut encore être trouvé par un administrateur ou apparaître dans un export de données.

- Les captures d'écran ou photos sont synchronisées avec le stockage cloud, partagées par accident et indexées de façon imprévisible.

Aucune de ces méthodes n'utilise de transfert chiffré. Elles traitent un mot de passe exactement comme "qu'est-ce que tu veux manger ce midi ?" - comme un simple texte à stocker et à retrouver.

Les erreurs fréquentes lors du partage de mots de passe

Comprendre la théorie, c'est une chose. Voir comment ces erreurs se manifestent dans des situations réelles, c'en est une autre. Voici les erreurs les plus courantes, avec leur contexte concret.

Erreur 1 : envoyer le mot de passe directement par e-mail

En 2021, une petite agence marketing au Royaume-Uni a subi une fuite de données clients. L'enquête a révélé que le compte e-mail d'un freelance avait été compromis plusieurs mois auparavant. Dans cette boîte de réception : une chaîne d'e-mails contenant les identifiants de connexion de plusieurs comptes de réseaux sociaux clients, envoyés en clair par le responsable de compte de l'agence. Les mots de passe n'avaient jamais été changés après la transmission initiale. La fuite a touché quatre clients et causé d'importants dommages à la réputation de l'agence.

Ce n'est pas un cas isolé. C'est le comportement par défaut de la plupart des petites équipes qui n'ont pas formalisé de processus pour le partage d'identifiants.

Erreur 2 : réutiliser le même mot de passe partagé indéfiniment

Un mot de passe partagé "temporairement" avec un prestataire il y a six mois est toujours un identifiant actif. Si ce prestataire a quitté le projet, changé d'emploi ou vu son propre appareil compromis, le mot de passe reste valide. De nombreuses organisations découvrent lors d'audits de sécurité que des dizaines de personnes ont accès à des systèmes via des identifiants qui n'ont jamais été changés après une transmission.

Erreur 3 : envoyer le mot de passe et le nom d'utilisateur dans le même message

Même si quelqu'un n'intercepte qu'un seul message, envoyer le nom d'utilisateur et le mot de passe ensemble lui donne tout ce dont il a besoin. C'est particulièrement risqué dans les fils d'e-mails où le contexte (quel service, quel compte) est déjà visible dans l'objet ou les messages précédents.

Erreur 4 : utiliser des applications "sécurisées" qui ne sont pas vraiment chiffrées de bout en bout

Beaucoup d'utilisateurs supposent que WhatsApp, iMessage ou même Telegram (en mode standard) sont suffisamment sûrs pour les mots de passe. Même si certaines de ces applications proposent un chiffrement de bout en bout (E2EE) pour le contenu des messages, elles conservent quand même l'historique des messages sur les appareils, synchronisent vers des sauvegardes cloud et peuvent être consultées par quiconque a un accès physique au téléphone. Le chiffrement protège contre l'interception en transit, pas contre l'accès à l'appareil ou au compte.

Erreur 5 : ne pas confirmer que le destinataire a bien reçu le message

Un lien à usage unique n'est utile que si la bonne personne l'ouvre. Si tu envoies un lien auto-destructeur sans jamais confirmer avec le destinataire qu'il y a accédé, tu n'as aucun moyen de savoir s'il l'a lu ou si le lien est encore là, non ouvert et accessible. Prends toujours contact par un canal séparé pour confirmer la réception.

À quoi ressemble vraiment un partage de mot de passe sécurisé

L'objectif d'une méthode sécurisée est simple : le mot de passe atteint le destinataire prévu, puis il cesse d'exister sous toute forme récupérable. C'est précisément ce pour quoi les liens secrets à usage unique ont été conçus.

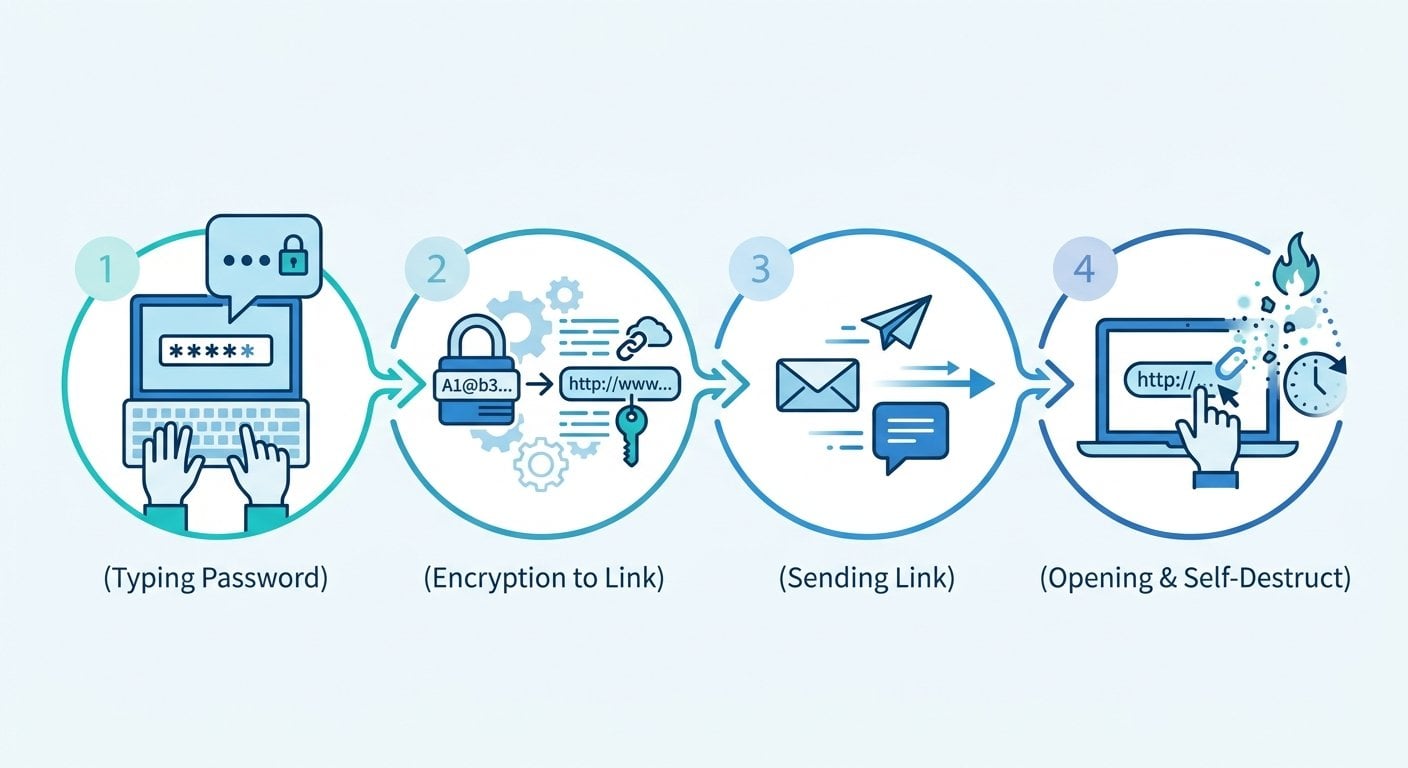

Un lien secret à usage unique fonctionne ainsi :

- Tu saisis le mot de passe dans un outil qui le chiffre et génère un lien unique.

- Tu envoies ce lien au destinataire.

- Le destinataire ouvre le lien, voit le mot de passe une seule fois, et le lien est définitivement détruit.

- Si quelqu'un d'autre tente d'ouvrir le lien ensuite, il ne trouve rien - les données ont disparu.

Cette approche résout le problème fondamental : le mot de passe ne stagne jamais dans un fil de messages, n'est jamais transféré et ne traîne jamais dans un log serveur. Le chiffrement et l'auto-destruction se produisent au niveau de l'infrastructure, pas seulement comme un artifice d'interface utilisateur.

Exemple concret : envoyer un mot de passe à un prestataire

Imagine que tu es chef de projet dans une entreprise SaaS. Un nouveau prestataire a besoin d'un accès temporaire à ton environnement de staging pour effectuer des tests. Tu as les identifiants. Il en a besoin maintenant. Vous ne partagez pas de gestionnaire de mots de passe et tu ne vas pas en configurer un pour une mission de deux jours.

Voici à quoi ressemble la version non sécurisée :

- Tu tapes le mot de passe dans un message Slack : "Voici les identifiants : staging.yourapp.com | user: admin | pass: StagingPass2024"

- Ce message est maintenant dans l'historique Slack, consultable par les administrateurs de l'espace de travail et visible par quiconque aura accès à cette conversation.

Voici à quoi ressemble la version sécurisée :

- Tu ouvres un outil de partage de mot de passe (sans compte requis).

- Tu saisis le mot de passe dans le champ chiffré et tu le paramètres pour expirer après une seule consultation.

- Tu copies le lien généré et tu l'envoies au prestataire via Slack ou par e-mail.

- Tu envoies le nom d'utilisateur et l'URL du site de staging dans un message séparé, de sorte que le lien seul ne révèle rien d'utile sans contexte.

- Tu demandes au prestataire de confirmer qu'il a accédé au lien. Une fois fait, le mot de passe n'existe plus nulle part, sauf dans sa mémoire (et idéalement dans ses propres notes sécurisées).

Tout le processus prend moins de deux minutes. Pas de compte. Pas d'installation. Pas de trace permanente.

Étape par étape : comment envoyer un mot de passe en ligne en toute sécurité

Voici le processus pratique, décomposé pour que tout le monde puisse le suivre :

- Génère d'abord un mot de passe robuste (si nécessaire). Si tu crées un nouvel identifiant plutôt que de partager un existant, utilise un générateur de mots de passe pour créer quelque chose qui ne pourra pas être deviné. Ne le crée pas dans un éditeur de texte ou une application de notes où il pourrait être sauvegardé automatiquement.

- Ouvre un outil de lien secret à usage unique. Aucun compte requis. Colle le mot de passe dans le champ chiffré.

- Définis les conditions d'expiration. La plupart des outils te permettent de choisir entre une expiration temporelle (par exemple, 24 heures) et une expiration par consultation (expire après la première ouverture). Pour les mots de passe, l'expiration par consultation est presque toujours le bon choix.

- Copie le lien généré. C'est la seule chose que tu envoies via ton canal habituel (e-mail, Slack, etc.).

- Envoie le contexte séparément. Indique au destinataire à quel service correspond le mot de passe et quel nom d'utilisateur utiliser, dans un message distinct. Ainsi, le lien seul est inutile pour quiconque l'intercepterait.

- Confirme la réception. Demande au destinataire de confirmer qu'il a ouvert le lien. S'il ne l'a pas ouvert et que le lien a expiré, tu devras en générer un nouveau.

- Change le mot de passe après usage (si possible). Si l'identifiant était temporaire, révoque-le ou change-le une fois la tâche terminée. C'est une bonne pratique quelle que soit la façon dont tu l'as partagé.

Ce processus fonctionne que tu partages un mot de passe Wi-Fi avec un invité, que tu transmettes des identifiants de serveur à un développeur ou que tu envoies à un client ses propres identifiants après configuration. Il s'adapte aussi bien à un usage personnel qu'aux workflows de petites équipes, sans nécessiter aucune infrastructure.

Comprendre le chiffrement par mot de passe en termes simples

Tu n'as pas besoin d'être cryptographe pour utiliser ces outils, mais comprendre les bases t'aide à prendre de meilleures décisions. Le chiffrement par mot de passe (parfois abrégé PBE) est le processus qui consiste à utiliser une clé dérivée d'un mot de passe pour chiffrer des données. Quand tu colles un mot de passe dans un outil de partage sécurisé, l'outil effectue généralement les opérations suivantes :

- Il chiffre le texte à l'aide d'un algorithme robuste (couramment AES-256) avant même que les données quittent ton navigateur.

- Il ne stocke que la version chiffrée sur le serveur, jamais le texte en clair.

- Il supprime les données chiffrées du serveur dès que le lien est consulté (ou à expiration).

Cela signifie que même si quelqu'un accédait au serveur, il ne trouverait rien d'exploitable - les données sont soit chiffrées de façon irréversible en pratique, soit déjà supprimées. C'est le mécanisme central qui rend un transfert de mot de passe chiffré fondamentalement différent d'un simple envoi de texte via un canal "privé".

Pour les équipes qui gèrent des données sensibles à grande échelle, ce type d'approche rejoint aussi des préoccupations plus larges sur comment se produisent les fuites de données en entreprise - souvent pas via des attaques sophistiquées, mais via des identifiants laissés exposés dans des canaux de communication.

Quelle méthode utiliser selon la situation

| Situation | Méthode recommandée | Pourquoi |

|---|---|---|

| Accès ponctuel pour un prestataire | Lien secret à usage unique | Aucune trace persistante, auto-destruction après consultation |

| Partage d'identifiants en équipe sur le long terme | Gestionnaire de mots de passe avec coffre partagé | Meilleur suivi des accès et contrôle des permissions |

| Transmission de compte personnel (ex. famille) | Lien secret à usage unique | Pas de compte requis, simple et rapide |

| Client recevant ses propres identifiants | Lien secret à usage unique | Professionnel, aucune trace laissée de ton côté |

| Accès d'urgence pour le support IT | Lien secret à usage unique avec expiration courte | La durée limitée réduit la fenêtre d'exposition |

Pour les équipes en télétravail, cette approche fluide du partage d'identifiants fait partie d'un ensemble de bonnes pratiques plus larges. La sécurité en télétravail repose sur la réduction du nombre d'endroits où les informations sensibles sont stockées, et les liens à usage unique font exactement cela.

Si tu gères également d'autres types d'informations sensibles au-delà des mots de passe, les mêmes principes s'appliquent. Sécuriser ses messages privés suit une logique similaire : minimiser la persistance, maximiser le chiffrement et donner aux informations la durée de vie la plus courte possible compte tenu de leur usage.

Conclusion

Partager un mot de passe de façon sécurisée n'a pas à être compliqué, coûteux ou dépendant du fait que tout le monde utilise les mêmes outils. La combinaison d'un outil de lien secret à usage unique et d'un processus simple de livraison sur deux canaux te offre l'essentiel des avantages d'une gestion d'identifiants d'entreprise, sans la complexité. L'idée clé est la suivante : un mot de passe qui n'existe plus ne peut pas être volé. Envoie-le une seule fois, assure-toi qu'il a bien été reçu, et laisse l'outil faire le reste. Si tu dois partager quelque chose de sensible aujourd'hui, le processus décrit ici prend moins de temps que d'écrire un e-mail.

Partage des mots de passe et des secrets sans laisser de trace

Utilise notre outil gratuit pour créer des liens chiffrés à usage unique pour tes mots de passe, notes et fichiers sensibles. Aucun compte requis, aucune donnée stockée après livraison.

Essayer notre outil gratuit →

Oui, si l'outil utilise un chiffrement côté client et supprime les données après consultation du lien. Cherche des outils qui chiffrent avant que les données quittent ton navigateur et qui ne nécessitent pas de compte. Cela signifie que le serveur ne détient jamais ton mot de passe en clair et n'a rien à exposer même en cas de compromission.

Un lien partagé classique reste actif indéfiniment et peut être ouvert par quiconque le possède. Un lien à usage unique s'auto-détruit après la première consultation, ou après une période définie. La fenêtre d'exposition est donc minimale, et il n'existe aucune URL permanente qui pourrait être transférée, indexée ou découverte ultérieurement.

Pas avec le bon outil. Plusieurs outils de partage de mots de passe sont conçus spécifiquement pour un usage ponctuel, sans compte. Tu colles ton mot de passe, tu génères un lien et tu l'envoies. Pas d'inscription, pas d'abonnement, pas de profil stocké. C'est idéal pour un usage occasionnel sans créer de nouvelles obligations de sécurité.

Cela peut signifier que le lien a expiré par délai, ou que quelqu'un d'autre l'a ouvert en premier. Dans les deux cas, ne renvoie pas le même mot de passe. Considère l'identifiant comme potentiellement compromis, réinitialise-le si possible et génère un nouveau lien à usage unique avec le nouveau mot de passe. Cette fois, confirme rapidement la réception.

Oui. Les liens chiffrés à usage unique fonctionnent tout aussi bien pour les clés API, les notes privées, les codes de licence et autres textes sensibles. Certains outils prennent également en charge le transfert de fichiers chiffrés. Le même principe s'applique : l'information est transmise une seule fois, puis définitivement supprimée du serveur.