Tu t'es déjà demandé comment les notes éphémères protègent tes informations sensibles ? Ces outils de messagerie temporaire sont devenus indispensables pour partager des mots de passe, des données confidentielles ou des messages qui disparaissent après lecture. Dans ce guide, on décortique la technologie qui les fait fonctionner - du chiffrement à la suppression automatique.

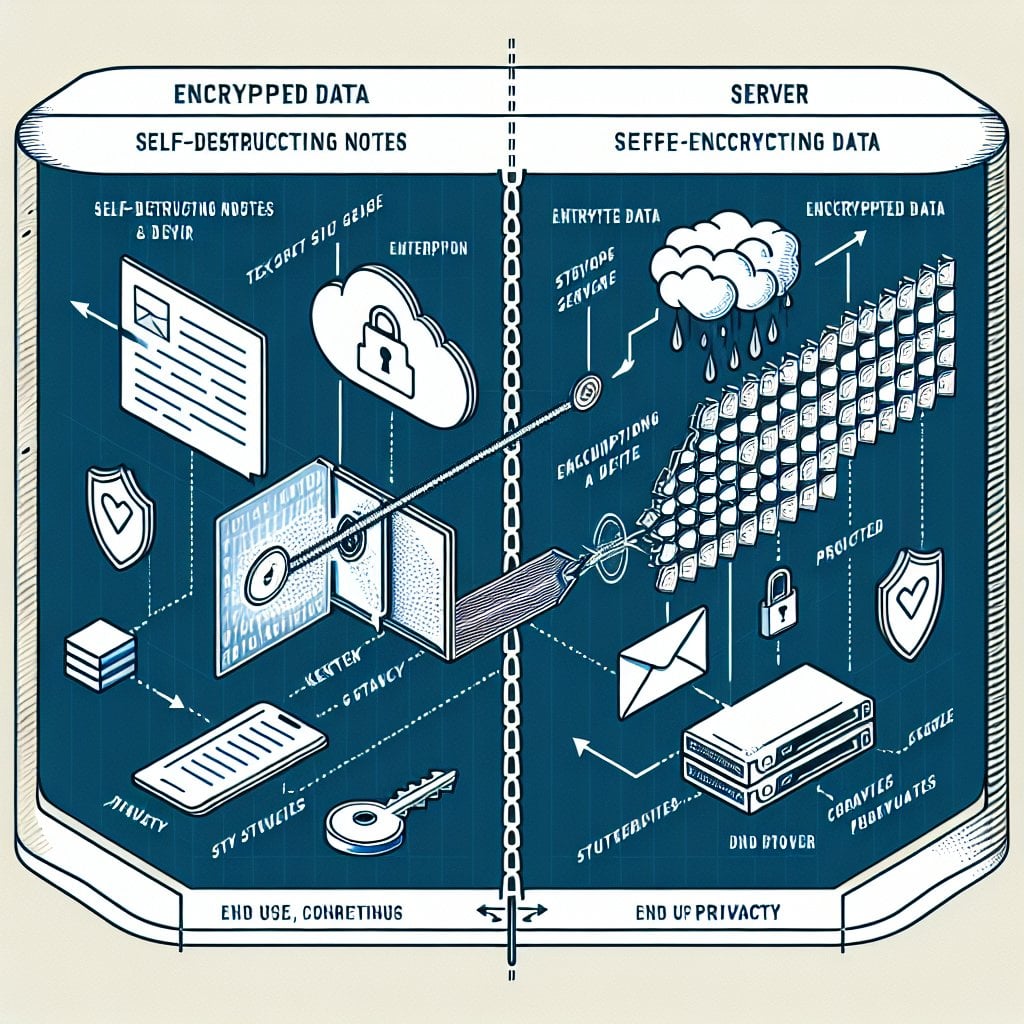

Le chiffrement, fondation des notes temporaires

Toute note éphémère sécurisée repose sur un chiffrement robuste. Quand tu crées un message temporaire, le système ne stocke pas ton texte en clair sur un serveur. À la place, il utilise le chiffrement de bout en bout pour transformer ton message en données illisibles.

Voici comment fonctionne le processus de chiffrement :

- Ton message est chiffré dans ton navigateur avant d'être envoyé

- Une clé de chiffrement unique est générée pour cette note spécifique

- Les données chiffrées sont transmises au serveur, mais la clé reste de ton côté

- Seule une personne possédant la bonne clé peut lire le message

La plupart des services utilisent le chiffrement AES-256. C'est un standard de niveau militaire. Avec la puissance de calcul actuelle, il faudrait des milliards d'années pour le craquer. Même si quelqu'un intercepte tes données, il ne peut pas les lire sans la clé.

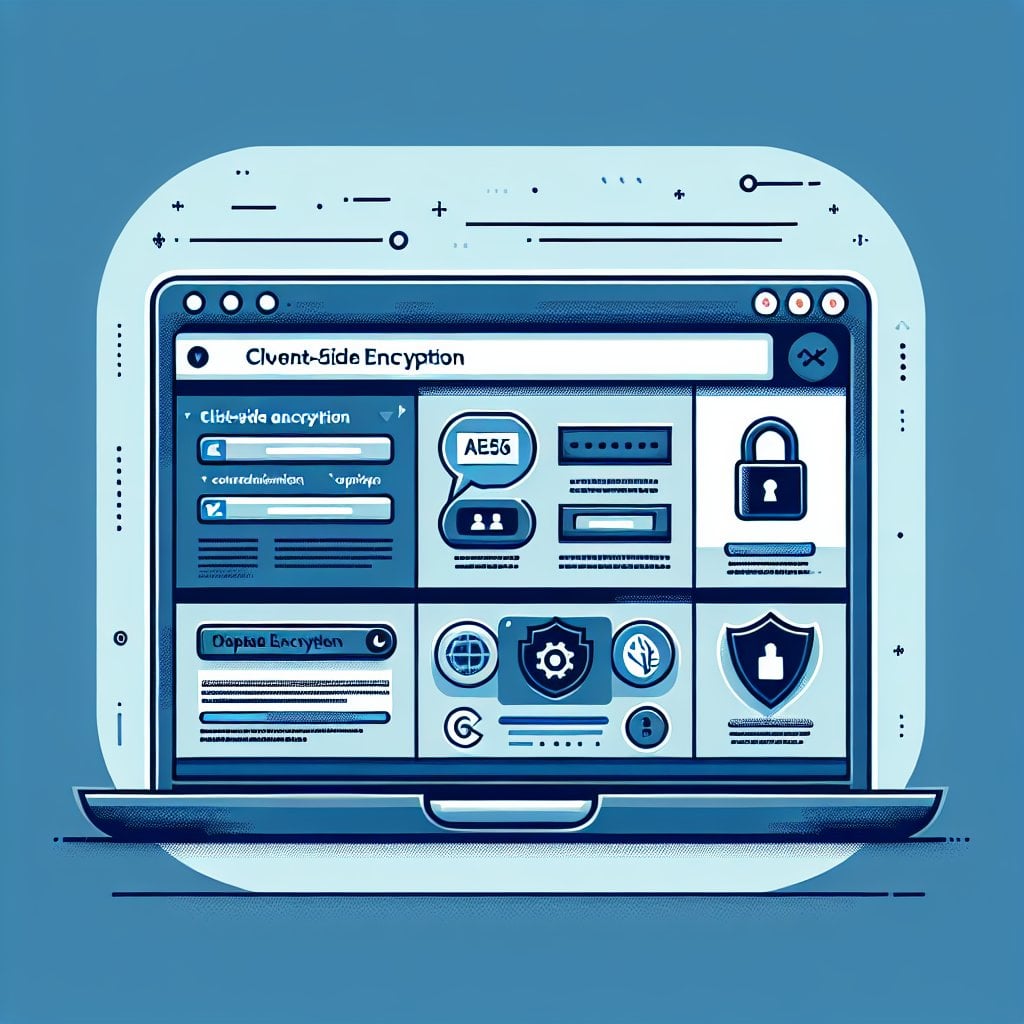

Chiffrement côté client vs. côté serveur

Cette distinction est cruciale pour la sécurité. Voici un résumé clair :

- Chiffrement côté client : ton message est chiffré dans ton navigateur avant de quitter ton appareil. Le prestataire de service ne voit jamais ton texte en clair.

- Chiffrement côté serveur : le prestataire reçoit d'abord ton message, puis le chiffre. Cela crée un bref instant où le texte en clair existe sur leurs systèmes.

Les meilleurs services de notes éphémères utilisent le chiffrement côté client. Tu n'as pas besoin de faire confiance au prestataire, car il ne voit jamais tes données sous forme lisible.

Les fonctionnalités de sécurité du navigateur qui protègent tes données

Les navigateurs modernes intègrent des outils de sécurité qui viennent compléter le chiffrement. Ces fonctionnalités aident à bloquer les méthodes d'attaque les plus courantes.

Gestion de la mémoire et effacement des données

Quand tu consultes une note éphémère, le contenu déchiffré existe brièvement dans la mémoire de ton appareil. Les services sécurisés effacent ces données dès que la note se ferme. Cela empêche les outils de récupération d'extraire des messages supprimés depuis la RAM.

La gestion du cache navigateur est aussi importante. La plupart des sites web mettent le contenu en cache pour gagner en rapidité. Mais les services de notes éphémères utilisent des en-têtes HTTP spéciaux pour empêcher les navigateurs de mettre en cache les données sensibles. Parmi eux :

- Cache-Control: no-store - indique au navigateur de ne pas sauvegarder la page

- Pragma: no-cache - empêche les navigateurs plus anciens de mettre le contenu en cache

Protection contre les attaques web courantes

Les plateformes de notes éphémères utilisent plusieurs outils de sécurité navigateur pour bloquer les menaces :

- Content Security Policy (CSP) : bloque l'exécution de scripts malveillants sur la page

- Application du HTTPS : maintient le chiffrement de tous les transferts de données

- Jetons Cross-Site Request Forgery (CSRF) : bloque les actions non autorisées provenant d'autres sites

- Same-Origin Policy : limite les interactions entre pages de sources différentes

Ces outils fonctionnent en couches. Si l'un d'eux échoue, les autres restent actifs pour protéger tes données.

Comment les notes disparaissent réellement

La partie "auto-destruction" ne consiste pas seulement à masquer le contenu. Une vraie destruction signifie que les données chiffrées sont entièrement supprimées de la base de données.

La plupart des services proposent plusieurs façons de déclencher la suppression :

- Suppression après lecture unique : la note est supprimée dès que la première personne la lit

- Expiration temporelle : suppression automatique après une durée définie (heures, jours ou semaines)

- Destruction manuelle : le créateur supprime la note avant que quiconque ne la lise

- Nombre de vues maximum : suppression après un nombre défini de consultations

Le processus de suppression se déroule en plusieurs étapes :

- Le système marque la note pour suppression dans la base de données

- Un processus de nettoyage retire les données chiffrées du stockage

- Toutes les métadonnées associées (comme la date de création et les journaux d'accès) sont également supprimées

Points clés à retenir :

- Les notes éphémères utilisent le chiffrement AES-256 côté client pour protéger les données avant qu'elles ne quittent ton navigateur

- Les fonctionnalités navigateur comme CSP, HTTPS et les en-têtes de cache empêchent les accès non autorisés et la récupération des données

- Une vraie destruction implique une suppression complète de la base de données, pas seulement un masquage du contenu

- Plusieurs couches de sécurité fonctionnent ensemble pour protéger tes données tout au long de leur cycle de vie

Conclusion

Les notes éphémères utilisent plusieurs couches de protection pour sécuriser tes données. Un chiffrement solide rend ton message illisible. Les outils de sécurité du navigateur bloquent les accès non autorisés. La suppression automatique garantit que tes données ne restent pas sur des serveurs plus longtemps que nécessaire. Que tu partages des mots de passe, des données professionnelles ou des messages personnels, ces outils offrent un moyen fiable de transmettre des informations sensibles en ligne.

FAQ

Correctement configurées, les notes éphémères ne peuvent pas être récupérées après suppression. La clé de chiffrement n'existe que dans l'URL. Une fois les données chiffrées retirées de la base de données, il ne reste rien. Cela s'applique uniquement si le service utilise une suppression réelle plutôt qu'une suppression logique (marquage des données comme supprimées tout en les conservant en stockage).

Les captures d'écran contournent les protections techniques des notes éphémères. Les données chiffrées d'origine sont bien supprimées du serveur, mais une capture d'écran crée une copie locale permanente sur ton appareil. Certains services avertissent les utilisateurs à ce sujet, mais les navigateurs ne peuvent pas bloquer les captures d'écran. Ne partage des notes sensibles qu'avec des personnes en qui tu as confiance.

La clé de chiffrement est placée dans l'URL après le symbole dièse (#). Cette partie de l'URL n'est jamais envoyée au serveur lors des requêtes HTTP normales. Le serveur ne voit donc jamais la clé de déchiffrement. Quand tu partages le lien, le navigateur du destinataire utilise la clé pour déchiffrer le message localement. Cela maintient la clé séparée des données chiffrées stockées sur les serveurs.

Oui, les notes éphémères sont généralement sûres pour partager des mots de passe lorsqu'on utilise un service de confiance avec un chiffrement approprié. Elles sont bien plus sécurisées que l'envoi de mots de passe par e-mail ou via des applications de messagerie classiques. Assure-toi que le service utilise le chiffrement côté client, HTTPS et la suppression immédiate après lecture. Pour plus de sécurité, partage le lien via un canal différent de celui que tu utilises habituellement.

Les notes éphémères sont conçues pour un partage unique. Aucune installation d'application n'est nécessaire. Les applications de messagerie chiffrée permettent des conversations sécurisées continues entre utilisateurs enregistrés. Les notes fonctionnent via de simples liens web et sont supprimées immédiatement. Les applications de messagerie conservent l'historique des conversations jusqu'à ce que tu le supprimes manuellement. Utilise les notes pour un partage rapide et temporaire avec n'importe qui. Utilise les applications de messagerie chiffrée pour une communication sécurisée régulière avec des contacts spécifiques.