Secrets Management klingt nach einem Thema für das nächste Security-Review des Teams - nicht nach etwas, das dich an einem normalen Dienstagnachmittag beschäftigt. Aber sobald du einen API-Key an einen neuen Backend-Entwickler schicken musst, der gerade ins Team gekommen ist, oder Datenbank-Credentials an einen Freelancer weitergibst, der einen Produktionsfehler behebt, wird das Abstrakte sehr schnell sehr konkret. Die meisten Entwickler greifen dann zu dem, was gerade am bequemsten ist: eine Slack-Nachricht, eine schnelle E-Mail, ein geteiltes Google-Dokument. Diese Gewohnheiten erzeugen echte Risiken - und sie halten sich hartnäckig, weil die "richtigen" Lösungen für einen einmaligen Handoff oft nach Overkill wirken. Dieser Artikel erklärt, warum gängige Methoden versagen, was Vault-basierte Tools wirklich leisten, wo sie an ihre Grenzen stoßen und wie ein selbstzerstörender Einmal-Link diese Lücke schließt - ohne jegliche Infrastruktur.

Die wichtigsten Punkte:

- Credentials über Slack, E-Mail oder Chat zu versenden hinterlässt einen dauerhaften, durchsuchbaren Eintrag, der noch lange nach dem eigentlichen Handoff zum Risiko werden kann.

- Vault-basierte Tools wie HashiCorp Vault sind leistungsstark für die Absicherung von CI/CD-Pipelines und automatische Secret-Rotation - aber sie erfordern Einrichtungszeit, die bei dringenden Einmal-Handoffs schlicht nicht vorhanden ist.

- Selbstzerstörende Einmal-Links schließen die Lücke beim menschlichen Handoff: Das Secret ist genau einmal lesbar und wird danach gelöscht - ohne Spuren in Postfächern oder Chat-Verläufen.

- Zu den Best Practices im Credential Management gehört es, das richtige Tool für den richtigen Kontext zu wählen - nicht eine einzige Lösung auf jedes Szenario zu zwingen.

Inhaltsverzeichnis

- Was gilt in der Entwicklung als Secret?

- Warum gängige Sharing-Methoden versagen

- Was Vault-basierte Secrets-Management-Tools wirklich leisten

- Die Lücke, über die niemand spricht: menschliche Handoffs

- Wie selbstzerstörende Links das Handoff-Problem lösen

- Ein konkretes Beispiel: Onboarding eines neuen Entwicklers

- Best Practices für das sichere Teilen von Secrets

- Fazit

Was gilt in der Entwicklung als Secret?

Im Kontext der Softwareentwicklung ist ein "Secret" jede Information, die Zugang zu einem System, einem Dienst oder einem Datensatz gewährt. Die häufigsten Beispiele sind:

- API-Keys - Tokens, die deine Anwendung gegenüber Drittanbietern wie Stripe, Twilio oder OpenAI authentifizieren

- Datenbank-Passwörter - Zugangsdaten für PostgreSQL, MySQL, MongoDB oder andere Datenspeicher

- Private SSH-Keys - zur Authentifizierung gegenüber Remote-Servern oder Code-Repositories

- OAuth-Tokens und Client-Secrets - eingesetzt in Authentifizierungsabläufen zwischen Diensten

- Umgebungsspezifische Konfigurationswerte - etwa Verschlüsselungsschlüssel oder Signing-Secrets, die vertraulich bleiben müssen

Was diese Daten von gewöhnlichen Konfigurationswerten unterscheidet: Offenlegung bedeutet Zugang. Wer deinen Stripe-Secret-Key erhält, kann Zahlungen auslösen. Wer dein Datenbank-Passwort kennt, kann deine Daten lesen oder löschen. Die Konsequenzen sind nicht theoretisch.

Ein grundlegendes Verständnis davon, was Credentials sind und wie sie bei der Authentifizierung funktionieren, verdeutlicht, warum ihr Schutz während der Übertragung genauso wichtig ist wie ihr Schutz im Ruhezustand.

Warum gängige Sharing-Methoden versagen

Die meisten Entwickler wissen bereits, dass sie Credentials nicht direkt in den Quellcode schreiben sollten. Hardcoding bedeutet, ein Secret fest im Code zu verankern - zum Beispiel api_key = "sk-abc123..." direkt in eine Python-Datei zu schreiben. Sobald diese Datei in ein Git-Repository eingecheckt wird, lebt das Secret dauerhaft in der Versionshistorie - auch wenn du es in einem späteren Commit löschst. Tools wie Gitleaks wurden genau dafür entwickelt, Repositories nach versehentlich eingecheckten Secrets zu durchsuchen.

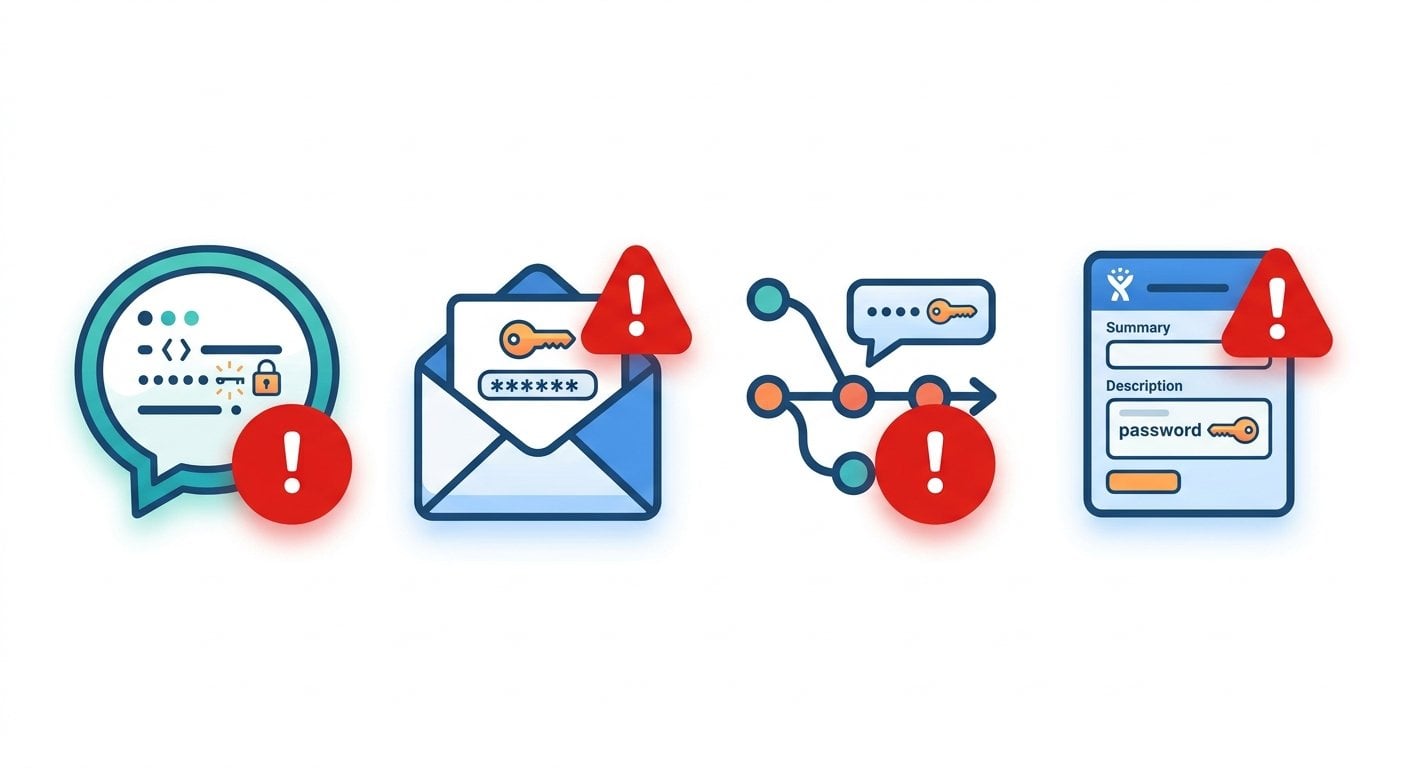

Aber die Risiken gehen über den Quellcode hinaus. Was im Alltag beim Teilen von Secrets wirklich passiert:

- Slack-Direktnachrichten - Praktisch, aber Slack speichert den Nachrichtenverlauf. Wird der Workspace jemals kompromittiert, sind alle Secrets, die je per Direktnachricht verschickt wurden, offengelegt. Slack ist außerdem durchsuchbar - ein zukünftiger Mitarbeiter oder Auditor könnte Credentials finden, die vor Jahren geteilt wurden.

- E-Mail - E-Mails werden über mehrere Server übertragen und gespeichert. Sie sind selten Ende-zu-Ende-verschlüsselt und verweilen unbegrenzt in Postfächern, Gesendeten-Ordnern und Backup-Archiven.

.env-Dateien im Repository - Selbst wenn Entwickler.env-Dateien nutzen, um Secrets vom Code zu trennen, landen diese Dateien manchmal in der Versionskontrolle - versehentlich oder weil.gitignorevon Anfang an nicht korrekt konfiguriert wurde.- Tickets und Projektmanagement-Tools - Ein Datenbank-Passwort in einen Jira-Kommentar oder ein GitHub-Issue einzufügen ist während eines Incidents überraschend häufig, wenn Geschwindigkeit wichtiger erscheint als Sicherheit. Diese Kommentare werden protokolliert, indexiert und sind oft für mehr Personen sichtbar als beabsichtigt.

Das Kernproblem all dieser Methoden ist die Persistenz. Das Secret bleibt an einem Ort bestehen, an dem es eigentlich nur kurz durchlaufen sollte. Security-Teams nennen das "Secret Sprawl" - und es ist eine der häufigsten Ursachen für Credential-bezogene Datenpannen.

Einen tieferen Einblick, wie sich das auf Organisationsebene auswirkt, bietet unser Artikel darüber, warum Datenlecks in Unternehmen entstehen und wie selbstzerstörende Nachrichten sie verhindern.

Was Vault-basierte Secrets-Management-Tools wirklich leisten

Professionelle Secrets-Management-Tools wurden entwickelt, um das Persistenzproblem im großen Maßstab zu lösen. HashiCorp Vault, AWS Secrets Manager und ähnliche Plattformen zentralisieren die Secret-Speicherung, steuern den Zugriff über Policies und liefern ein Audit-Log darüber, wer wann auf was zugegriffen hat.

Ihr eigentlicher Mehrwert zeigt sich in automatisierten Workflows. Im Kontext der CI/CD-Pipeline-Sicherheit kann deine Deployment-Pipeline zur Laufzeit ein Datenbank-Passwort von Vault anfordern, es für eine Migration verwenden und es anschließend nirgendwo speichern. Das Secret wird in den Prozess injiziert und danach verworfen. Kein Entwickler sieht es jemals. Keine Log-Datei erfasst es. Die Pipeline authentifiziert sich bei Vault mit ihrer eigenen Identität, und Vault entscheidet anhand vordefinierter Policies, ob der Zugriff gewährt wird.

Diese Tools unterstützen auch Secret Rotation: Sie können ein Datenbank-Passwort automatisch nach einem Zeitplan ändern und alle abhängigen Dienste aktualisieren - ohne manuellen Eingriff.

Das ist für Produktionssysteme mit klar definierten Zugriffsmustern wirklich leistungsstark. Aber es setzt voraus:

- Eine laufende Vault-Instanz (oder ein kostenpflichtiger Cloud-Dienst)

- Policies, die für jeden Dienst oder jede Rolle geschrieben und getestet wurden

- Zeit, jede Anwendung mit der Vault-API oder dem Vault-Agent zu integrieren

- Laufende Pflege, wenn sich die Infrastruktur verändert

Nichts davon geht schnell. Ein realistisches Vault-Setup für ein kleines Team dauert Tage bis Wochen, bis es wirklich funktioniert.

Die Lücke, über die niemand spricht: menschliche Handoffs

Vault-basierte Tools lösen die Machine-to-Machine-Credential-Übertragung hervorragend. Human-to-Human-Handoffs lösen sie überhaupt nicht. Stell dir folgende Szenarien vor:

- Ein neuer Entwickler fängt am Montag an und braucht das Staging-Datenbank-Passwort, um seine lokale Umgebung einzurichten - bevor sein Vault-Zugang bereitgestellt wurde.

- Ein Freelancer wird für einen zweitägigen Einsatz engagiert und braucht einen einzigen API-Key, um seine Arbeit abzuschließen. Eine vollständige Vault-Identität für einen 48-Stunden-Auftrag anzulegen ist unverhältnismäßig.

- Während eines Incidents um 2 Uhr nachts muss ein erfahrener Entwickler einen Notfall-Zugriffstoken mit einem Kollegen teilen, der gerade hinzugezogen wird. Keine Zeit, irgendetwas zu konfigurieren.

In allen drei Fällen muss ein Mensch einem anderen Menschen jetzt sofort ein Credential übermitteln - ohne Infrastruktur aufzubauen. Das ist die Lücke, für die kein Vault-basiertes Tool gedacht ist. Und weil diese Lücke existiert, greifen Entwickler auf Slack und E-Mail zurück - genau dort, wo das Risiko liegt.

Das betrifft auch Remote-Teams besonders stark, wo die fehlende räumliche Nähe unkomplizierte, sichere Handoffs zusätzlich erschwert. Unser Leitfaden zu Remote-Work-Sicherheit und selbstzerstörenden Nachrichten-Tools beleuchtet diese Dynamik ausführlicher.

Wie selbstzerstörende Links das Handoff-Problem lösen

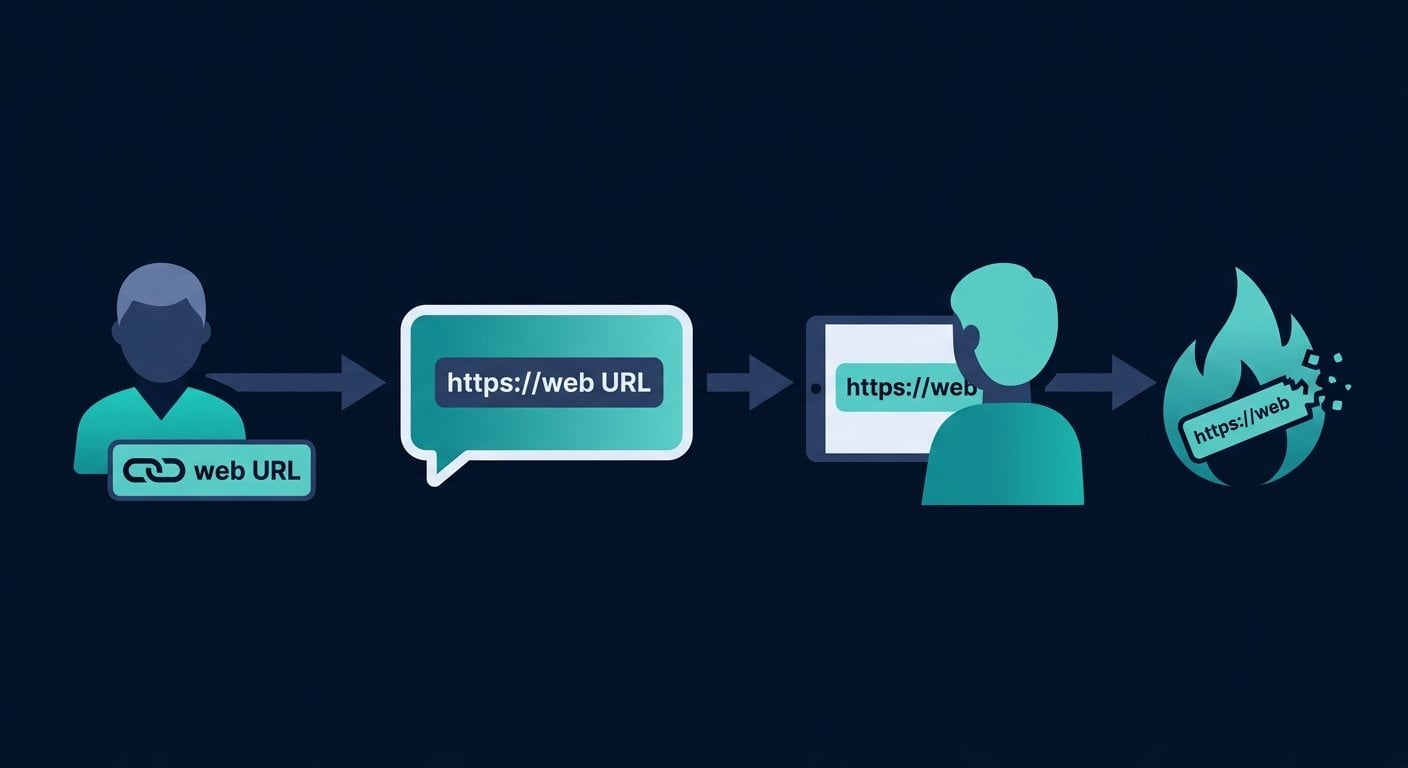

Ein selbstzerstörender Einmal-Link funktioniert nach einem einfachen Prinzip: Das Secret wird verschlüsselt und temporär auf einem Server gespeichert, zugänglich nur über eine eindeutige URL. Sobald jemand diese URL öffnet und den Inhalt liest, wird die Information gelöscht. Der Link funktioniert nicht mehr. Es bleibt nichts zurück.

Dieses Verfahren wird manchmal als "Burn after Reading"-Credential-Sharing bezeichnet und adressiert das Persistenzproblem direkt. Das Secret liegt nicht im Postfach von jemandem. Es sitzt nicht in einem Chat-Verlauf. Es taucht sechs Monate später nicht in einem Suchergebnis auf. Es existiert gerade lange genug, um von einer Person zur anderen übertragen zu werden - und ist dann weg.

Die technischen Details hinter diesem Ansatz erklärt unser Artikel darüber, wie selbstzerstörende Notizen hinter den Kulissen funktionieren.

Die wichtigsten Vorteile für das sichere Teilen von Secrets unter Entwicklern:

- Kein Account erforderlich - Du kannst in Sekunden einen Link generieren, ohne dich irgendwo anzumelden.

- Keine Infrastruktur - Nichts muss installiert, konfiguriert oder gewartet werden.

- Bestätigung der Zustellung - Wenn der Link bereits geöffnet wurde, wenn dein Kollege ihn aufrufen will, weißt du, dass etwas schiefgelaufen ist - du kannst sofort einen neuen generieren.

- Standardmäßig zeitlich begrenzt - Links laufen nach einer festgelegten Zeit ab, auch wenn sie nie geöffnet wurden - vergessene Links werden so nicht zur dauerhaften Schwachstelle.

Einen umfassenderen Überblick darüber, wie diese Technologie funktioniert und was sie verhindert, bietet unser Artikel darüber, was Einmal-Secret-Links sind und wie sie Datenlecks verhindern.

Ein konkretes Beispiel: Onboarding eines neuen Entwicklers

Ein realistisches Szenario: Dein Team nutzt eine externe Zahlungs-API, und der Staging-API-Key muss an einen neuen Entwickler - nennen wir ihn Alex - weitergegeben werden, der heute anfängt. Dein Vault-Setup deckt nur die Produktionsumgebung ab, und Alex hat ohnehin noch keinen Produktionszugang.

Ohne einen Einmal-Link-Tool sieht der Ablauf so aus: Du kopierst den Key aus deinem Passwort-Manager, fügst ihn in eine Slack-Direktnachricht an Alex ein und machst weiter. Der Key lebt jetzt auf Slacks Servern, in Alex' Nachrichtenverlauf und in deinem. Wird eines der Konten jemals kompromittiert, ist der Key offengelegt.

Mit einem Einmal-Link sieht der Ablauf so aus:

- Du öffnest SecretNote, fügst den API-Key in das Textfeld ein und legst eine Ablaufzeit fest (zum Beispiel 24 Stunden).

- Du kopierst den generierten Link und schickst ihn über Slack (oder E-Mail oder einen anderen Kanal) an Alex.

- Alex öffnet den Link, kopiert den Key - und der Link zerstört sich selbst.

- Falls Alex den Link versehentlich im falschen Kanal postet, bevor er ihn geöffnet hat, siehst du, dass er noch nicht abgerufen wurde, und kannst sofort einen neuen generieren. Der alte Link läuft folgenlos ab.

Das Secret hat Slack durchlaufen - aber nur als undurchsichtige URL. Wer diese URL abfängt, nachdem Alex sie geöffnet hat, bekommt nichts. Der Kanal-Verlauf enthält einen toten Link, keine aktiven Zugangsdaten.

Dieser Workflow erfordert kein Setup, keine Accounts und etwa dreißig Sekunden. Er ist auch die direkte Antwort auf die Frage, wie man einen API-Key sicher teilt, wenn kein Vault vorhanden ist.

Unser Leitfaden darüber, wie man Passwörter sicher teilt, ohne sie preiszugeben, behandelt ähnliche Prinzipien angewandt auf das Teilen von Passwörtern im Allgemeinen.

Best Practices für das sichere Teilen von Secrets

API-Keys sicher zu speichern und sie sicher zu teilen sind zwei verschiedene Fähigkeiten. Hier ist ein praktisches Framework, das beides berücksichtigt:

- Umgebungsvariablen statt Hardcoding verwenden - Speichere Secrets lokal in

.env-Dateien und injiziere sie in der Produktion über die Deployment-Umgebung. Checke.env-Dateien niemals in die Versionskontrolle ein. - Vault für Machine-to-Machine-Zugriff in der Produktion nutzen - Wenn deine CI/CD-Pipeline auf eine Datenbank zugreifen oder eine API aufrufen muss, injiziere Credentials zur Laufzeit über einen Secrets Manager. Hier spielen Vault-basierte Tools ihre Stärken aus.

- Einmal-Links für Human-to-Human-Handoffs verwenden - Onboarding, Freelancer-Zugang und Incident Response - all das beinhaltet Menschen, die Secrets mit anderen Menschen teilen. Hier sind selbstzerstörende Links das richtige Werkzeug.

- Secrets nach Handoffs rotieren - Sobald ein Freelancer-Einsatz endet, widerrufe und rotiere alle Credentials, auf die er Zugriff hatte. Das begrenzt den Schaden, falls seine Kopie des Secrets jemals kompromittiert wird.

- Secret Sprawl auditieren - Durchsuche regelmäßig deinen Slack-Verlauf, E-Mail-Threads und dein Ticket-System nach Mustern, die wie API-Keys oder Passwörter aussehen. Tools helfen dabei, aber manuelle Aufmerksamkeit ist ein guter Anfang.

- Jedes Secret als zeitlich begrenzt betrachten - Credentials, die nie rotiert werden, werden mit der Zeit gefährlicher. Baue Rotation von Anfang an in deinen Workflow ein - selbst wenn es zunächst nur eine Kalender-Erinnerung ist.

Der OWASP Developer Guide zu sicherer Implementierung liefert zusätzlichen Kontext dazu, wie Credential Management in einen umfassenderen sicheren Entwicklungslebenszyklus eingebettet wird.

Fazit

Gutes Secrets Management bedeutet nicht, das ausgefeilteste Tooling zu haben. Es geht darum, das richtige Werkzeug für den richtigen Kontext zu wählen. Vault-basierte Systeme sind die richtige Antwort für automatisierte, Machine-to-Machine-Credential-Übertragung in der Produktion. Sie sind die falsche Antwort für einen Dienstagmorgen, an dem du einen Staging-API-Key an einen Entwickler schicken musst, der heute anfängt. Selbstzerstörende Einmal-Links schließen genau diese Lücke: keine Infrastruktur, keine Accounts, kein dauerhafter Eintrag. Das Secret geht von einer Person zur anderen über und verschwindet dann. Das ist kein Workaround - das ist das richtige Werkzeug für diesen Job.

Credentials sicher teilen - ganz ohne Vault

Erstelle einen selbstzerstörenden Einmal-Link für jeden API-Key, jedes Passwort oder Token. Er wird nach dem Lesen gelöscht, hinterlässt keine Spuren in Chat-Verläufen oder Postfächern und ist in weniger als 30 Sekunden einsatzbereit.

Jetzt deinen Secret-Link erstellen →

Secrets Management bezeichnet die Tools und Praktiken, die zum sicheren Speichern, Zugreifen auf und Verteilen sensibler Credentials wie API-Keys, Datenbank-Passwörter und Tokens eingesetzt werden. Es umfasst sowohl die sichere Speicherung von Secrets im Ruhezustand als auch ihre Übertragung an die Dienste und Personen, die sie benötigen - ohne unnötige Offenlegung.

Secret Sprawl entsteht, wenn Credentials sich an mehreren Orten ansammeln: in Slack-Nachrichten, E-Mail-Threads, der Git-Historie, Support-Tickets und geteilten Dokumenten. Jede Kopie ist ein potenzieller Angriffspunkt. Das Gefährliche daran: Die meisten dieser Kopien werden vergessen und daher nie rotiert oder widerrufen - Angreifer können sie noch lange nach dem ursprünglichen Handoff finden.

Ein geleakter API-Key gibt jedem, der ihn findet, dieselbe Zugriffsebene wie der Anwendung, für die er ausgestellt wurde. Je nach Dienst kann das unberechtigte Abbuchungen, Datendiebstahl, Missbrauch des Dienstes oder die Übernahme des Kontos bedeuten. Der Key sollte sofort nach Entdeckung widerrufen werden, und alle Zugriffsprotokolle sollten auf unberechtigte Aktivitäten geprüft werden.

Hardcoding bedeutet, ein Secret direkt in den Quellcode zu schreiben - zum Beispiel einen API-Key als String-Literal in eine Datei. Das ist gefährlich, weil das Secret in dem Moment Teil der Versionshistorie wird, in dem die Datei eingecheckt wird. Selbst wenn du es später löschst, bleibt es in früheren Commits erhalten und kann von jedem gefunden werden, der Zugang zum Repository hat oder automatisierte Scanning-Tools einsetzt.

Verwende einen selbstzerstörenden Einmal-Link. Füge das Secret in ein Tool wie SecretNote ein, generiere eine eindeutige URL und schicke diese URL an den Empfänger. Wenn er sie öffnet, wird der Inhalt einmalig angezeigt und danach dauerhaft gelöscht. Es ist kein Account und keine Infrastruktur erforderlich - und nach dem Öffnen des Links bleibt nichts in Chat-Verläufen oder E-Mails zurück.

Vault und AWS Secrets Manager sind für automatisierte, Machine-to-Machine-Credential-Übertragung in Produktionssystemen konzipiert. Sie erfordern Setup, Konfiguration und laufende Wartung. SecretNote ist für Human-to-Human-Handoffs gedacht: kein Setup, kein Account, keine Infrastruktur. Es löst ein anderes Problem - die einmalige sichere Übertragung zwischen Personen - und nicht das laufende automatisierte Zugriffsmanagement.