Viele denken, dass Passwörter sicher teilen zwingend einen Passwort-Manager, einen gemeinsamen Tresor oder eine unternehmensweite IT-Infrastruktur voraussetzt. Aber was, wenn du ein Passwort einfach einmal, jetzt sofort, an jemanden schicken musst, der weder deine Tools noch deine Organisation teilt? Vielleicht übergibst du einem Kunden die Zugangsdaten für einen Staging-Server. Vielleicht hilfst du einem Familienmitglied beim Login in ein gemeinsames Konto. Der Bedarf ist real, das Zeitfenster kurz - und das Letzte, was du willst, ist, dass das Passwort für immer in einem E-Mail-Thread herumliegt. Dieser Leitfaden zeigt dir genau, wie du Passwörter sicher weitergeben kannst: ohne Konto, ohne Installation, ohne bleibende Spuren.

Inhaltsverzeichnis

- Warum gängige Methoden versagen

- Typische Fehler beim Passwort-Teilen

- So sieht sicheres Passwort-Teilen wirklich aus

- Praxisbeispiel: Passwort an einen Auftragnehmer senden

- Schritt für Schritt: Passwort sicher online versenden

- Passwortbasierte Verschlüsselung verständlich erklärt

- Welche Methode wann sinnvoll ist

- Fazit

Das Wichtigste auf einen Blick:

- E-Mail, SMS und Chat-Apps sind keine sicheren Kanäle für Passwörter - auch wenn sie praktisch erscheinen.

- Einmal-Links nutzen verschlüsselte Übertragung, sodass die Zugangsdaten nach dem ersten Abruf automatisch verschwinden.

- Du brauchst weder ein Konto noch einen Passwort-Manager, um ein Passwort sicher zu teilen - nur das richtige Tool und einen klaren Ablauf.

- Wer den Link über einen Kanal und die Passphrase über einen anderen sendet, fügt eine praktische zweite Schutzebene hinzu.

Warum gängige Methoden versagen

Bevor wir zur Lösung kommen, lohnt es sich, das Problem genau zu benennen. Wenn du ein Passwort über einen Standardkanal verschickst, passieren mehrere Dinge, über die du wahrscheinlich nicht nachdenkst:

- E-Mail speichert Nachrichten auf Servern, die du nicht kontrollierst - oft unbegrenzt. Selbst nachdem du die Nachricht gelöscht hast, kann sie in Backups, im Posteingang des Empfängers und in den Posteingängen aller Weiterleitungsempfänger weiter existieren.

- SMS wird im Klartext über Mobilfunknetze übertragen. Dazu kommt, dass viele Smartphones SMS automatisch sichern und jede Person mit Zugriff auf das Gerät sie lesen kann.

- Slack, Teams und ähnliche Chat-Tools speichern den Nachrichtenverlauf dauerhaft. Ein Passwort, das du vor zwei Jahren per Slack-Direktnachricht verschickt hast, kann von einem Administrator noch immer durchsucht oder über einen Datenexport abgerufen werden.

- Screenshots oder Fotos werden mit Cloud-Speichern synchronisiert, versehentlich geteilt und auf unvorhersehbare Weise indexiert.

Keine dieser Methoden nutzt eine verschlüsselte Übertragung. Sie behandeln ein Passwort genauso wie die Frage "Was willst du heute zu Mittag essen?" - als Textstück, das gespeichert und abgerufen werden kann.

Typische Fehler beim Passwort-Teilen

Die Theorie zu kennen ist eine Sache. Eine andere ist es, zu sehen, wie sich diese Fehler in der Praxis auswirken. Hier sind die häufigsten Fehler mit realem Kontext.

Fehler 1: Das Passwort direkt per E-Mail versenden

Im Jahr 2021 erlebte eine kleine Marketing-Agentur in Großbritannien einen Datenschutzvorfall bei einem Kunden. Die Untersuchung ergab, dass das E-Mail-Konto eines Freelancers einige Monate zuvor kompromittiert worden war. In diesem Posteingang befand sich eine E-Mail-Kette mit Zugangsdaten für mehrere Social-Media-Konten von Kunden - im Klartext verschickt vom Kundenbetreuer der Agentur. Die Passwörter waren nach der ursprünglichen Übergabe nie geändert worden. Der Vorfall betraf vier Kunden und verursachte erheblichen Reputationsschaden.

Das ist kein Einzelfall. Es ist das Standardverhalten der meisten kleinen Teams, die keinen formalisierten Prozess für die Weitergabe von Zugangsdaten etabliert haben.

Fehler 2: Dasselbe geteilte Passwort dauerhaft weiterverwenden

Ein Passwort, das vor sechs Monaten "vorübergehend" an einen Auftragnehmer weitergegeben wurde, ist nach wie vor ein aktives Credential. Hat dieser Auftragnehmer das Projekt verlassen, den Job gewechselt oder sein Gerät kompromittiert, ist das Passwort weiterhin gültig. Viele Organisationen stellen bei Sicherheitsaudits fest, dass Dutzende von Personen über Zugangsdaten auf Systeme zugreifen können, die nach einer Übergabe nie rotiert wurden.

Fehler 3: Benutzername und Passwort in derselben Nachricht senden

Selbst wenn jemand nur eine einzige Nachricht abfängt, liefert das gleichzeitige Versenden von Benutzername und Passwort alles, was für einen Zugriff benötigt wird. Das ist besonders riskant in E-Mail-Threads, in denen der Kontext - welcher Dienst, welches Konto - bereits in der Betreffzeile oder in früheren Nachrichten sichtbar ist.

Fehler 4: "Sichere" Apps verwenden, die keine echte Ende-zu-Ende-Verschlüsselung bieten

Viele Nutzer gehen davon aus, dass WhatsApp, iMessage oder auch Telegram (im Standardmodus) sicher genug für Passwörter sind. Zwar bieten einige dieser Apps eine Ende-zu-Ende-Verschlüsselung für Nachrichteninhalte, doch speichern sie den Nachrichtenverlauf weiterhin auf Geräten, synchronisieren ihn mit Cloud-Backups und ermöglichen den Zugriff für jeden mit physischem Zugang zum Smartphone. Die Verschlüsselung schützt vor dem Abfangen während der Übertragung - nicht vor dem Zugriff auf das Gerät oder das Konto selbst.

Fehler 5: Nicht bestätigen, dass der Empfänger den Inhalt tatsächlich erhalten hat

Ein Einmal-Link nützt nur dann etwas, wenn die richtige Person ihn öffnet. Wenn du einen selbstzerstörenden Link sendest und nie nachfragst, ob der Empfänger ihn abgerufen hat, weißt du nicht, ob er gelesen wurde oder ob der Link noch ungeöffnet und abrufbar ist. Bestätige den Empfang immer über einen separaten Kanal.

So sieht sicheres Passwort-Teilen wirklich aus

Das Ziel einer sicheren Methode ist einfach: Das Passwort erreicht den beabsichtigten Empfänger - und hört danach auf, in irgendeiner abrufbaren Form zu existieren. Genau dafür sind Einmal-Geheimlinks konzipiert.

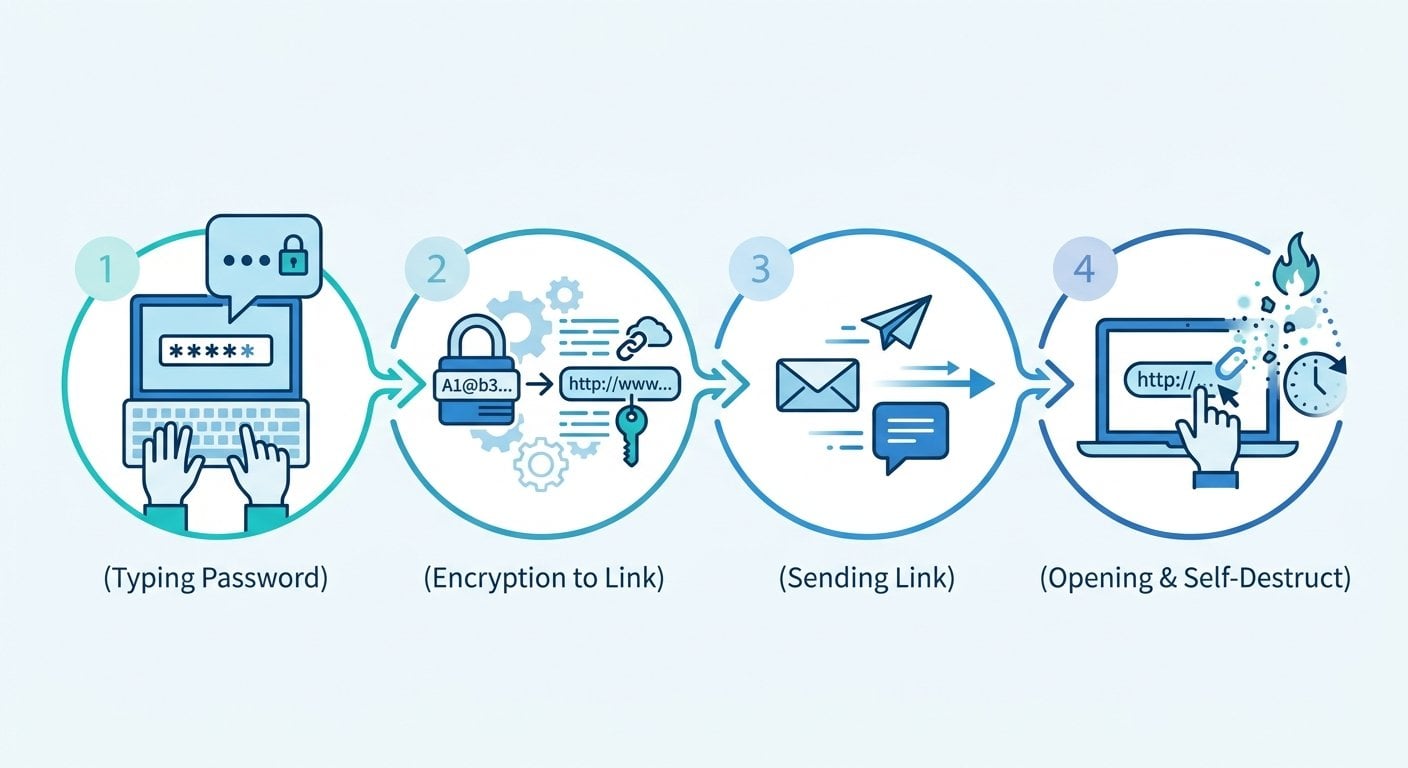

So funktioniert ein Einmal-Geheimlink:

- Du gibst das Passwort in ein Tool ein, das es verschlüsselt und einen eindeutigen Link generiert.

- Du sendest diesen Link an den Empfänger.

- Der Empfänger öffnet den Link, sieht das Passwort einmalig - und der Link wird dauerhaft zerstört.

- Versucht jemand anderes, den Link danach zu öffnen, findet er nichts - die Daten sind weg.

Dieser Ansatz löst das Kernproblem: Das Passwort liegt nie in einem Nachrichten-Thread, wird nie weitergeleitet und taucht nie in einem Server-Log auf. Die Verschlüsselung und Selbstzerstörung erfolgen auf Infrastrukturebene - nicht nur als Trick der Benutzeroberfläche.

Praxisbeispiel: Passwort an einen Auftragnehmer senden

Stell dir vor, du bist Projektmanager in einem SaaS-Unternehmen. Ein neuer Auftragnehmer benötigt vorübergehenden Zugang zu deiner Staging-Umgebung, um einige Tests durchzuführen. Du hast die Zugangsdaten. Er braucht sie jetzt. Ihr teilt keinen Passwort-Manager, und für ein zweitägiges Engagement wirst du keinen einrichten.

So sieht die unsichere Variante aus:

- Du tippst das Passwort in eine Slack-Nachricht: "Hier sind die Zugangsdaten: staging.yourapp.com | Benutzer: admin | Passwort: StagingPass2024"

- Diese Nachricht ist jetzt im Slack-Verlauf, für Workspace-Administratoren durchsuchbar und für jeden sichtbar, der jemals Zugriff auf dieses Gespräch hat.

So sieht die sichere Variante aus:

- Du öffnest ein Tool zum sicheren Passwort-Teilen (kein Konto erforderlich).

- Du gibst das Passwort in das verschlüsselte Feld ein und stellst ein, dass es nach einer einzigen Ansicht abläuft.

- Du kopierst den generierten Link und sendest ihn über Slack oder E-Mail an den Auftragnehmer.

- Du schickst Benutzername und URL der Staging-Umgebung in einer separaten Nachricht - so verrät der Link allein ohne Kontext nichts Nützliches.

- Du bittest den Auftragnehmer zu bestätigen, dass er den Link geöffnet hat. Sobald das geschehen ist, existiert das Passwort nirgendwo mehr - außer in seinem Gedächtnis (und idealerweise in seinen eigenen sicheren Notizen).

Der gesamte Prozess dauert weniger als zwei Minuten. Kein Konto. Keine Installation. Kein dauerhafter Eintrag.

Schritt für Schritt: Passwort sicher online versenden

Hier ist der praktische Ablauf, den jeder umsetzen kann:

- Zuerst ein starkes Passwort generieren (falls nötig). Wenn du ein neues Credential einrichtest statt ein bestehendes weiterzugeben, nutze einen Passwort-Generator, um etwas zu erstellen, das nicht erraten werden kann. Erstelle es nicht in einem Texteditor oder einer Notiz-App, wo es automatisch gespeichert werden könnte.

- Ein Tool für Einmal-Geheimlinks öffnen. Kein Konto erforderlich. Das Passwort in das verschlüsselte Feld einfügen.

- Ablaufbedingungen festlegen. Die meisten Tools bieten zeitbasiertes Ablaufen (z.B. nach 24 Stunden) oder ansichtsbasiertes Ablaufen (nach einmaligem Öffnen). Für Passwörter ist ansichtsbasiertes Ablaufen fast immer die richtige Wahl.

- Den generierten Link kopieren. Das ist das Einzige, was du über deinen regulären Kanal (E-Mail, Slack usw.) sendest.

- Kontext separat senden. Teile dem Empfänger in einer separaten Nachricht mit, für welchen Dienst das Passwort gilt und welchen Benutzernamen er verwenden soll. So ist der Link allein für jeden, der ihn abfängt, wertlos.

- Empfang bestätigen lassen. Bitte den Empfänger zu bestätigen, dass er den Link geöffnet hat. Falls er ihn nicht geöffnet hat und der Link abgelaufen ist, musst du einen neuen generieren.

- Passwort nach Verwendung rotieren (wenn möglich). War das Credential temporär, widerrufe oder ändere es, sobald die Aufgabe erledigt ist. Das ist gute Praxis - unabhängig davon, wie sicher du es geteilt hast.

Dieser Prozess funktioniert, egal ob du ein WLAN-Passwort an einen Gast weitergibst, Serverzugangsdaten an einen Entwickler übergibst oder einem Kunden nach der Einrichtung seine eigenen Login-Daten sendest. Er lässt sich für den privaten Gebrauch ebenso einsetzen wie für kleine Team-Workflows - ohne jegliche Infrastruktur.

Passwortbasierte Verschlüsselung verständlich erklärt

Du musst kein Kryptograph sein, um diese Tools zu nutzen - aber ein grundlegendes Verständnis hilft dir, bessere Entscheidungen zu treffen. Passwortbasierte Verschlüsselung (manchmal als PBE abgekürzt) bezeichnet den Prozess, bei dem ein aus einem Passwort abgeleiteter Schlüssel zur Datenverschlüsselung verwendet wird. Wenn du ein Passwort in ein sicheres Weitergabe-Tool einfügst, führt das Tool in der Regel folgende Schritte durch:

- Der Text wird mit einem starken Algorithmus (häufig AES-256) verschlüsselt, bevor er deinen Browser verlässt.

- Auf dem Server wird ausschließlich die verschlüsselte Version gespeichert - kein Klartext.

- Die verschlüsselten Daten werden vom Server gelöscht, sobald der Link abgerufen wird (oder wenn er abläuft).

Das bedeutet: Selbst wenn jemand Zugang zum Server erlangen würde, fände er nichts Verwertbares - die Daten sind entweder so stark verschlüsselt, dass eine Entschlüsselung praktisch unmöglich ist, oder bereits gelöscht. Das ist der Kernmechanismus, der eine verschlüsselte Passwortübertragung grundlegend von einer Nachricht über einen vermeintlich "privaten" Kanal unterscheidet.

Für Teams, die im größeren Maßstab mit sensiblen Daten arbeiten, hängt dieser Ansatz auch mit übergeordneten Fragen zusammen - etwa damit, wie Datenlecks in Unternehmen entstehen: oft nicht durch ausgeklügeltes Hacking, sondern durch Zugangsdaten, die in Kommunikationskanälen ungeschützt zurückbleiben.

Welche Methode wann sinnvoll ist

| Situation | Empfohlene Methode | Begründung |

|---|---|---|

| Einmaliger Zugang für einen Auftragnehmer | Einmal-Geheimlink | Kein dauerhafter Eintrag, selbstzerstörend nach dem Abruf |

| Laufendes Teilen von Team-Zugangsdaten | Passwort-Manager mit geteiltem Tresor | Besseres Audit-Trail und Zugriffskontrolle |

| Übergabe eines persönlichen Kontos (z.B. Familie) | Einmal-Geheimlink | Kein Konto erforderlich, einfach und schnell |

| Kunde erhält seine eigenen Login-Daten | Einmal-Geheimlink | Professionell, keine Spuren auf deiner Seite |

| Notfallzugang für IT-Support | Einmal-Geheimlink mit kurzem Ablaufzeitraum | Zeitliche Begrenzung reduziert das Angriffsfenster |

Für remote arbeitende Teams ist dieser reibungslose Umgang mit Zugangsdaten Teil eines umfassenderen Sicherheitskonzepts. Sicherheit im Home-Office bedeutet, die Anzahl der Orte zu reduzieren, an denen sensible Informationen gespeichert werden - und Einmal-Links leisten genau das.

Wenn du neben Passwörtern auch andere arten sensibler Informationen teilen musst, gelten dieselben Grundsätze. Private Nachrichten sicher zu halten folgt einer ähnlichen Logik: Persistenz minimieren, Verschlüsselung maximieren und Informationen die kürzestmögliche Lebensdauer geben, die ihrem Zweck entspricht.

Fazit

Passwörter sicher zu teilen muss weder kompliziert noch teuer sein, noch setzt es voraus, dass alle dieselben Tools verwenden. Die Kombination aus einem Einmal-Link-Tool und einem einfachen Zwei-Kanal-Verfahren bietet dir den Großteil der Sicherheitsvorteile eines professionellen Credential-Managements - ohne den damit verbundenen Aufwand. Die entscheidende Erkenntnis lautet: Ein Passwort, das nicht mehr existiert, kann nicht gestohlen werden. Einmal senden, Empfang bestätigen lassen und den Rest dem Tool überlassen. Wenn du heute etwas Sensibles teilen musst, dauert der hier beschriebene Prozess weniger lang als das Schreiben einer E-Mail.

Passwörter und Geheimnisse teilen - ohne Spuren zu hinterlassen

Nutze unser kostenloses Tool, um verschlüsselte Einmal-Links für Passwörter, Notizen und sensible Dateien zu erstellen. Kein Konto erforderlich, keine Datenspeicherung nach der Zustellung.

Jetzt kostenlos ausprobieren →

Ja, wenn das Tool clientseitige Verschlüsselung verwendet und die Daten nach dem Abruf des Links löscht. Achte auf Tools, die vor dem Verlassen deines Browsers verschlüsseln und kein Konto erfordern. Das bedeutet, dass der Server niemals dein Passwort im Klartext speichert und selbst bei einer Kompromittierung nichts preiszugeben hat.

Ein normaler geteilter Link bleibt unbegrenzt aktiv und kann von jedem geöffnet werden, der ihn besitzt. Ein Einmal-Link zerstört sich nach dem ersten Aufruf selbst - oder nach einem festgelegten Zeitraum. Das bedeutet, das Angriffsfenster ist minimal, und es gibt keine dauerhafte URL, die weitergeleitet, indexiert oder später entdeckt werden könnte.

Mit dem richtigen Tool nicht. Mehrere Tools zum Passwort-Teilen sind speziell für den einmaligen, kontofreien Einsatz konzipiert. Du fügst dein Passwort ein, generierst einen Link und sendest ihn. Keine Registrierung, kein Abonnement, kein gespeichertes Profil. Das macht sie ideal für den gelegentlichen Einsatz, ohne neue Sicherheitsverpflichtungen einzugehen.

Das könnte bedeuten, dass der Link zeitlich abgelaufen ist - oder dass ihn jemand anderes zuerst geöffnet hat. Sende in keinem Fall dasselbe Passwort erneut. Behandle das Credential als potenziell kompromittiert, setze es wenn möglich zurück und generiere einen neuen Einmal-Link mit dem neuen Passwort. Bestätige den Empfang diesmal zeitnah.

Ja. Verschlüsselte Einmal-Links funktionieren genauso gut für API-Keys, private Notizen, Lizenzcodes und andere sensible Texte. Einige Tools unterstützen auch verschlüsselte Dateiübertragungen. Das Prinzip bleibt dasselbe: Die Information wird einmalig zugestellt und danach dauerhaft vom Server entfernt.