Hast du dich schon einmal gefragt, wie selbstzerstörende Nachrichten deine sensiblen Daten wirklich schützen? Diese temporären Nachrichten-Tools sind heute unverzichtbar, wenn es darum geht, Passwörter, vertrauliche Informationen oder Nachrichten zu teilen, die nach dem Lesen automatisch verschwinden. In diesem Beitrag schauen wir uns die Technik dahinter genau an - von der Verschlüsselung bis zur automatischen Löschung.

Die Verschlüsselungsgrundlage temporärer Nachrichten

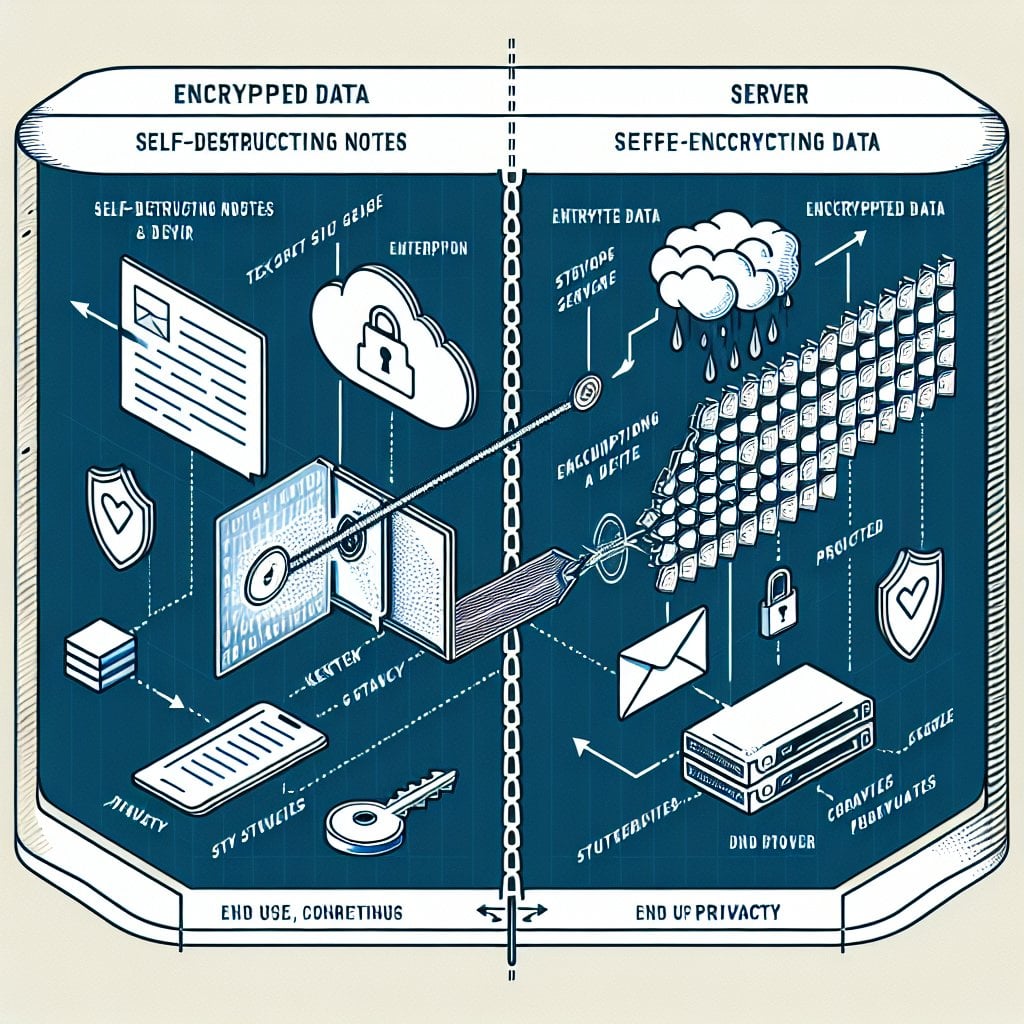

Jede sichere selbstzerstörende Nachricht basiert auf starker Verschlüsselung. Wenn du eine temporäre Nachricht erstellst, wird dein Text nicht im Klartext auf einem Server gespeichert. Stattdessen kommt Ende-zu-Ende-Verschlüsselung zum Einsatz, die deine Nachricht in unleserliche Daten umwandelt.

So funktioniert der Verschlüsselungsprozess im Detail:

- Deine Nachricht wird noch im Browser verschlüsselt, bevor sie übertragen wird

- Für jede Nachricht wird ein einzigartiger Verschlüsselungsschlüssel generiert

- Die verschlüsselten Daten werden an den Server übermittelt, der Schlüssel bleibt jedoch bei dir

- Nur wer den richtigen Schlüssel besitzt, kann die Nachricht lesen

Die meisten Dienste setzen auf AES-256-Verschlüsselung. Dabei handelt es sich um einen militärischen Sicherheitsstandard. Mit der aktuellen Rechenleistung würde es Milliarden von Jahren dauern, diesen zu knacken. Selbst wenn jemand deine Daten abfängt, kann er sie ohne den Schlüssel nicht lesen.

Client-seitige vs. serverseitige Verschlüsselung

Dieser Unterschied ist für die Sicherheit entscheidend. Hier ein kurzer Überblick:

- Client-seitige Verschlüsselung: Deine Nachricht wird im Browser verschlüsselt, bevor sie dein Gerät verlässt. Der Anbieter sieht deinen Klartext niemals.

- Serverseitige Verschlüsselung: Der Anbieter empfängt deine Nachricht zuerst und verschlüsselt sie anschließend. Dadurch gibt es einen kurzen Moment, in dem der Klartext auf den Systemen des Anbieters existiert.

Die besten Dienste für selbstzerstörende Nachrichten verwenden client-seitige Verschlüsselung. Du musst dem Anbieter nicht vertrauen, weil er deine Daten nie in lesbarer Form zu sehen bekommt.

Browser-Sicherheitsfunktionen zum Schutz deiner Daten

Moderne Browser bringen integrierte Sicherheitsmechanismen mit, die Hand in Hand mit der Verschlüsselung arbeiten. Diese Funktionen helfen dabei, gängige Angriffsmethoden abzuwehren.

Speicherverwaltung und Datenbereinigung

Wenn du eine selbstzerstörende Nachricht aufrufst, existiert der entschlüsselte Inhalt kurzzeitig im Arbeitsspeicher deines Geräts. Sichere Dienste löschen diese Daten unmittelbar, nachdem die Nachricht geschlossen wird. Das verhindert, dass Wiederherstellungs-Tools gelöschte Nachrichten aus dem RAM auslesen können.

Auch das Browser-Cache-Management spielt eine wichtige Rolle. Die meisten Webseiten speichern Inhalte im Cache, um die Ladegeschwindigkeit zu verbessern. Dienste für selbstzerstörende Nachrichten verwenden jedoch spezielle HTTP-Header, die das Caching sensibler Daten im Browser unterbinden. Dazu gehören:

- Cache-Control: no-store - weist den Browser an, die Seite nicht zu speichern

- Pragma: no-cache - verhindert das Caching in älteren Browsern

Schutz vor gängigen Web-Angriffen

Plattformen für selbstzerstörende Nachrichten nutzen mehrere Browser-Sicherheitsmechanismen, um Bedrohungen abzuwehren:

- Content Security Policy (CSP): Verhindert die Ausführung schädlicher Skripte auf der Seite

- HTTPS-Durchsetzung: Stellt sicher, dass alle Datenübertragungen verschlüsselt sind

- Cross-Site Request Forgery (CSRF)-Tokens: Blockiert unbefugte Aktionen von anderen Webseiten

- Same-Origin Policy: Schränkt ein, wie Seiten aus unterschiedlichen Quellen miteinander interagieren können

Diese Mechanismen greifen ineinander. Wenn einer versagt, sind die anderen weiterhin aktiv und schützen deine Daten.

Wie Nachrichten wirklich verschwinden

Das "Selbstzerstören" bedeutet nicht nur, Inhalte zu verbergen. Echte Zerstörung heißt, dass die verschlüsselten Daten vollständig aus der Datenbank entfernt werden.

Die meisten Dienste bieten mehrere Möglichkeiten, die Löschung auszulösen:

- Einmaliges Lesen: Die Nachricht wird sofort nach dem ersten Aufruf gelöscht

- Zeitbasiertes Ablaufen: Automatische Löschung nach einem festgelegten Zeitraum (Stunden, Tage oder Wochen)

- Manuelle Löschung: Der Ersteller löscht die Nachricht, bevor sie jemand liest

- Maximale Anzahl an Aufrufen: Löschung nach einer bestimmten Anzahl von Zugriffen

Der Löschvorgang läuft in mehreren Schritten ab:

- Das System markiert die Nachricht in der Datenbank zur Löschung

- Ein Bereinigungsprozess entfernt die verschlüsselten Daten aus dem Speicher

- Alle zugehörigen Metadaten (wie Erstellungszeitpunkt und Zugriffsprotokolle) werden ebenfalls gelöscht

Die wichtigsten Punkte im Überblick:

- Selbstzerstörende Nachrichten nutzen client-seitige AES-256-Verschlüsselung, um Daten zu schützen, bevor sie den Browser verlassen

- Browser-Funktionen wie CSP, HTTPS und Cache-Header verhindern unbefugten Zugriff und Datenwiederherstellung

- Echte Zerstörung bedeutet vollständige Löschung aus der Datenbank - nicht nur das Ausblenden von Inhalten

- Mehrere Sicherheitsebenen arbeiten zusammen, um deine Daten während ihres gesamten Lebenszyklus zu schützen

Fazit

Selbstzerstörende Nachrichten nutzen mehrere Schutzebenen, um deine Daten sicher zu halten. Starke Verschlüsselung macht deine Nachricht unleserlich. Browser-Sicherheitsmechanismen blockieren unbefugten Zugriff. Die automatische Löschung stellt sicher, dass deine Daten nicht länger als nötig auf Servern verbleiben. Ob du Passwörter, Geschäftsdaten oder persönliche Nachrichten teilst - diese Tools bieten eine zuverlässige Möglichkeit, sensible Informationen online weiterzugeben.

Häufig gestellte Fragen

Bei korrekter Einrichtung können selbstzerstörende Nachrichten nach der Löschung nicht wiederhergestellt werden. Der Verschlüsselungsschlüssel existiert ausschließlich in der URL. Sobald die verschlüsselten Daten aus der Datenbank entfernt wurden, bleibt nichts zurück. Das gilt jedoch nur, wenn der Dienst eine echte Löschung verwendet und keine Soft-Deletion (bei der Daten nur als gelöscht markiert, aber weiterhin gespeichert werden).

Screenshots umgehen die technischen Schutzmaßnahmen selbstzerstörender Nachrichten. Die ursprünglich verschlüsselten Daten werden zwar vom Server gelöscht, aber ein Screenshot erstellt eine dauerhafte lokale Kopie auf deinem Gerät. Einige Dienste warnen Nutzer vor Screenshots, aber Browser können Bildschirmaufnahmen nicht blockieren. Teile sensible Nachrichten daher nur mit Personen, denen du vertraust.

Der Verschlüsselungsschlüssel wird in der URL nach dem Rautezeichen (#) platziert. Dieser Teil der URL wird bei normalen HTTP-Anfragen nie an den Server übermittelt. Der Server sieht den Entschlüsselungsschlüssel also niemals. Wenn du den Link teilst, verwendet der Browser des Empfängers den Schlüssel, um die Nachricht lokal zu entschlüsseln. Dadurch bleibt der Schlüssel stets getrennt von den verschlüsselten Daten, die auf den Servern gespeichert sind.

Ja, selbstzerstörende Nachrichten sind generell sicher für das Teilen von Passwörtern - vorausgesetzt, du verwendest einen vertrauenswürdigen Dienst mit ordentlicher Verschlüsselung. Sie sind deutlich sicherer als das Versenden von Passwörtern per E-Mail oder über herkömmliche Messaging-Apps. Achte darauf, dass der Dienst client-seitige Verschlüsselung, HTTPS und sofortige Löschung nach dem Lesen unterstützt. Für zusätzliche Sicherheit empfiehlt es sich, den Link über einen anderen Kanal zu teilen als den, den du normalerweise verwendest.

Selbstzerstörende Nachrichten sind für das einmalige Teilen konzipiert. Es ist keine App-Installation erforderlich. Verschlüsselte Messaging-Apps hingegen ermöglichen fortlaufende sichere Unterhaltungen zwischen registrierten Nutzern. Nachrichten funktionieren über einfache Weblinks und werden sofort gelöscht. Messaging-Apps speichern den Gesprächsverlauf, bis du ihn manuell löschst. Nutze selbstzerstörende Nachrichten für schnelles, temporäres Teilen mit beliebigen Personen. Verschlüsselte Messaging-Apps eignen sich besser für regelmäßige sichere Kommunikation mit bestimmten Kontakten.