Datensicherheit bei Remote-Arbeit ist längst keine Angelegenheit mehr, die nur IT-Abteilungen betrifft. Wenn dein Team über Homeoffices, Cafés und Coworking-Spaces verteilt arbeitet, wird jede Nachricht mit einem Passwort, API-Schlüssel oder vertraulichen Kundendaten zu einem potenziellen Risiko. Standard-Chat-Tools und E-Mails wurden nie für diese Realität entwickelt. Sie speichern Nachrichten unbegrenzt, synchronisieren über alle Geräte und hinterlassen Spuren, auf die noch lange nach dem ursprünglichen Gespräch zugegriffen werden kann. Für verteilte Teams, die täglich mit sensiblen Informationen arbeiten, entstehen Sicherheitslücken genau in dieser Lücke zwischen Komfort und Sicherheit.

Wichtigste Erkenntnisse:

- Die meisten gängigen Kommunikationstools für Unternehmen speichern Nachrichtenverlauf und schaffen langfristige Sicherheitsrisiken für Remote-Teams.

- Sich selbst zerstörende, verschlüsselte Nachrichten eliminieren dauerhafte Datenspuren für sensible Informationen wie Passwörter, Tokens und Kundendaten.

- Ein Einmal-Link-Ansatz stellt sicher, dass nur der vorgesehene Empfänger die Nachricht lesen kann - und das nur einmal.

- Die Einführung vergänglicher Nachrichten für bestimmte Arbeitsabläufe (nicht die gesamte Kommunikation) ist ein praktisches, reibungsarmes Sicherheits-Upgrade für Homeoffice-Teams.

Inhaltsverzeichnis

- Das echte Problem bei der Kommunikation in Remote-Teams

- Was sich selbst zerstörende Nachrichten wirklich bewirken

- Häufige Anwendungsfälle bei Remote-Arbeit

- Ein konkretes Beispiel: Onboarding eines Remote-Entwicklers

- Umsetzbare Schritte für vergängliche Nachrichten

- Worauf du bei einem sicheren Nachrichtentool achten solltest

- Fazit

Das echte Problem bei der Kommunikation in Remote-Teams

Wenn Teams im selben Büro arbeiten, bleiben sensible Informationen oft mündlich. Niemand tippt das Server-Passwort in Slack ein, wenn man einfach rübergehen und es sagen kann. Bei einem verteilten Team verschwindet diese Option. Alles wird zu Text, und Text wird gespeichert.

Überlege mal, was ein typisches Homeoffice-Team in einer einzigen Woche über Chat-Tools teilt: Datenbank-Zugangsdaten, Passwörter für Staging-Umgebungen, API-Tokens, Kundenkonto-Nummern, rechtliche Entwurfsdokumente und HR-Details. Das meiste davon fließt über Plattformen, die für Kollaborations-Geschwindigkeit gebaut wurden, nicht für Vertraulichkeit. Diese Nachrichten liegen in durchsuchbaren Protokollen, werden auf Cloud-Servern gesichert und können durch ein kompromittiertes Konto, eine Vorladung oder eine falsch konfigurierte Integration offengelegt werden.

Das Problem ist nicht, dass Teams nachlässig sind. Das Problem ist, dass die Standard-Tools dauerhafte Aufzeichnungen von Informationen erstellen, die nur vorübergehend gedacht waren. Laut dem IBM Cost of a Data Breach Report bleiben kompromittierte Zugangsdaten eine der Hauptursachen für Datenlecks weltweit. Remote-Arbeit erweitert die Angriffsfläche erheblich, weil Zugangsdaten häufiger und über mehr Kanäle geteilt werden.

Für einen tieferen Einblick, wie sich das auf Unternehmensebene auswirkt, siehe warum Unternehmens-Datenlecks passieren und wie sich selbst zerstörende Nachrichten sie verhindern können.

Was sich selbst zerstörende Nachrichten wirklich bewirken

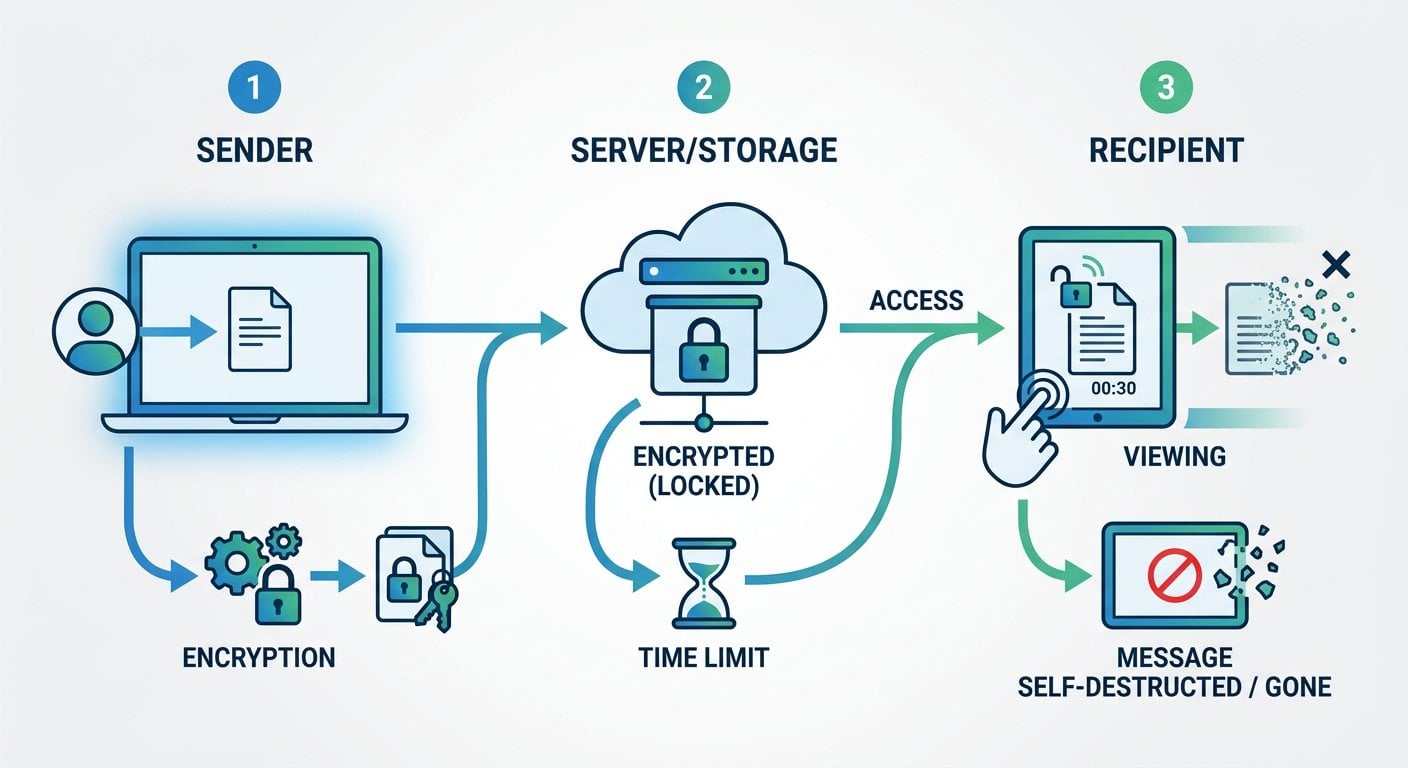

Eine sich selbst zerstörende Nachricht ist nicht einfach nur eine Nachricht mit Timer. Wenn richtig implementiert, ist es eine nur einmal lesbare Notiz, die verschlüsselt wird, bevor sie deinen Browser verlässt, vorübergehend in verschlüsselter Form auf einem Server gespeichert wird und dauerhaft gelöscht wird, sobald sie geöffnet wird (oder nach einer festgelegten Ablaufzeit, je nachdem, was zuerst eintritt).

Dieser Ansatz löst drei spezifische Probleme, die für verschlüsselte Nachrichten in Remote-Teams wichtig sind:

- Keine dauerhafte Speicherung: Einmal gelesen, ist die Nachricht vom Server verschwunden. Es gibt kein Protokoll für Vorladungen, keine Sicherung für Angriffe und keinen Posteingang zum Kompromittieren.

- Ein Empfänger, einmal lesen: Wenn jemand den Link abfängt, bevor der vorgesehene Empfänger ihn öffnet, wird der Empfänger es sofort merken, weil die Nachricht bereits weg ist.

- Verschlüsselung bei Übertragung und Speicherung: Der Inhalt wird verschlüsselt, bevor er das Gerät des Absenders verlässt, sodass selbst der Serviceanbieter ihn nicht lesen kann.

Um die technischen Mechanismen dahinter zu verstehen, behandelt der Artikel über wie sich selbst zerstörende Notizen hinter den Kulissen funktionieren das Verschlüsselungs- und Browser-Sicherheitsmodell im Detail.

Häufige Anwendungsfälle bei Remote-Arbeit

Vergängliche Nachrichten sollen nicht deinen gesamten Kommunikationsstack ersetzen. Es ist ein gezieltes Tool für spezifische, hochsensible Momente. Hier sind die Situationen, in denen verteilte Teams am meisten profitieren:

Zugangsdaten beim Onboarding teilen

Neue Mitarbeiter brauchen vom ersten Tag an Systemzugang. Erste Passwörter über E-Mail oder Slack zu senden erstellt eine dauerhafte Aufzeichnung. Ein sich selbst zerstörender Link über ein Tool wie SecretNote bedeutet, dass die Zugangsdaten sicher übermittelt werden und der Beweis dieser Übermittlung nach der ersten Nutzung verschwindet.

API-Schlüssel und Tokens weitergeben

Entwickler in Remote-Teams müssen regelmäßig Tokens für Staging-Umgebungen, Drittanbieter-Integrationen oder CI/CD-Pipelines teilen. Das sind wertvolle Ziele. Eine einmalige verschlüsselte Notiz ist eine viel sicherere Art, Passwörter remote zu teilen, als sie in einen Gruppenchat zu kleben.

Kundensensible Daten senden

Kontonummern, rechtliche Referenzen oder Gesundheitskennungen müssen manchmal schnell zwischen Teammitgliedern übertragen werden. Vergängliche Notizen stellen sicher, dass diese Informationen nicht in Chat-Verläufen oder E-Mail-Threads verweilen, auf die Monate später zugegriffen werden könnte.

Interne HR- und Lohnbuchhaltungs-Kommunikation

Gehaltsdetails, Leistungsnotizen und persönliche Identifikationsdaten, die zwischen HR und Managern geteilt werden, sollten nicht in einem Standard-Posteingang leben. Eine sich selbst zerstörende Nachricht stellt sicher, dass die Information die richtige Person erreicht und dann aufhört zu existieren.

Temporäre Zugangscodes

Zwei-Faktor-Backup-Codes, temporäre VPN-Zugangsdaten und Einmal-PINs sind von Natur aus kurzlebig. Sie als dauerhafte Aufzeichnungen in einem Chat-Protokoll zu behandeln, verfehlt völlig ihren Zweck.

Für mehr Kontext über das Sicherhalten privater Nachrichten in verschiedenen Szenarien, siehe wie du deine privaten Nachrichten wirklich sicher hältst.

Ein konkretes Beispiel: Onboarding eines Remote-Entwicklers

Hier ist ein realistisches Szenario, das sich jede Woche bei SaaS-Unternehmen abspielt.

Ein mittelgroßes SaaS-Unternehmen stellt einen Backend-Entwickler ein, der vollständig remote arbeiten wird. An seinem ersten Tag muss der DevOps-Lead folgendes teilen: ein temporäres AWS IAM-Passwort, einen GitHub Personal Access Token für das private Repository und den Staging-Datenbank-Verbindungsstring. Das Unternehmen nutzt Slack für die tägliche Kommunikation.

Der unsichere Standard: Der DevOps-Lead öffnet eine Direktnachricht in Slack und fügt alle drei Zugangsdaten in eine einzige Nachricht ein. Slack speichert das unbegrenzt. Die Nachricht ist jetzt Teil des Slack-Exports des Unternehmens, mit dem Handy des Entwicklers synchronisiert und für jeden Slack-Admin mit Audit-Log-Zugang sichtbar. Falls das Konto des Entwicklers jemals kompromittiert wird, liegen diese Zugangsdaten immer noch da, selbst nachdem sie rotiert wurden.

Die sichere Alternative: Der DevOps-Lead öffnet SecretNote, tippt die Zugangsdaten in eine neue Notiz, stellt sie so ein, dass sie sich nach einem Aufruf selbst zerstört, und kopiert den generierten Link. Er sendet nur den Link über Slack. Der Entwickler klickt darauf, liest die Zugangsdaten, und die Notiz wird dauerhaft gelöscht. Was in Slack verbleibt, ist ein toter Link ohne wiederherstellbaren Inhalt.

Der gesamte Zeitunterschied zwischen diesen beiden Ansätzen: etwa 45 Sekunden. Der Sicherheitsunterschied ist erheblich. Das ist der praktische Fall für sichere Nachrichten senden im Remote-Arbeit-Kontext.

Es adressiert auch direkt eine echte Einschränkung, mit der die meisten Teams konfrontiert sind: Leute werden keine Tools übernehmen, die sie verlangsamen. Sich selbst zerstörende Notizen fügen sich in bestehende Arbeitsabläufe ein, ohne sie zu ersetzen.

Umsetzbare Schritte für vergängliche Nachrichten

Das in einem verteilten Team einzuführen erfordert keine Sicherheitsüberholung. Hier ist eine praktische Reihenfolge:

- Prüfe, was dein Team aktuell über Chat teilt: Verbringe eine Woche damit, jeden Fall zu notieren, in dem ein Passwort, Token oder sensible Kennung über Slack, Teams oder E-Mail gesendet wird. Das schafft ein klares Bild deiner tatsächlichen Exposition.

- Definiere eine kurze Liste von "immer vergänglichen" Datentypen: Passwörter, API-Schlüssel, Zwei-Faktor-Backup-Codes und persönliche Kennungen sollten immer über eine sich selbst zerstörende Notiz gehen. Schreibe das in deine interne Sicherheitsrichtlinie.

- Wähle ein Tool und dokumentiere den Arbeitsablauf: Wähle ein Tool (SecretNote ist eine unkomplizierte Option), schreibe eine zwei-Absatz-interne Anleitung, die genau zeigt, wie man eine Notiz erstellt und teilt, und poste sie in dein Team-Wiki.

- Schule beim Onboarding, nicht nach Vorfällen: Mache den sicheren Notiz-Arbeitsablauf zu einem Teil des ersten Arbeitstags-Onboardings. Neue Mitarbeiter übernehmen früh Gewohnheiten. Sicherheitsgewohnheiten bei bestehenden Mitarbeitern nachzurüsten ist schwieriger.

- Überprüfe und rotiere Zugangsdaten, die zuvor unsicher geteilt wurden: Sobald du den neuen Prozess eingerichtet hast, gehe zurück und rotiere alle Zugangsdaten, die über dauerhafte Kanäle geteilt wurden. Das schließt das bestehende Expositionsfenster.

Aktuell zu bleiben bei regulatorischen Anforderungen rund um Datenverarbeitung ist auch wichtig für Remote-Teams. Die Seite Datenschutz-News und regulatorische Updates für 2026 behandelt aktuelle Änderungen, die beeinflussen, wie Unternehmen sensible Kommunikation handhaben müssen.

Worauf du bei einem sicheren Nachrichtentool achten solltest

Nicht alle Tools, die als "sicher" vermarktet werden, bieten die gleichen Schutzmaßnahmen. Bei der Bewertung von Optionen für verschlüsselte Nachrichten für Remote-Teams, prüfe diese spezifischen Funktionen:

| Funktion | Warum es wichtig ist |

|---|---|

| Client-seitige Verschlüsselung | Die Nachricht sollte verschlüsselt werden, bevor sie deinen Browser verlässt, sodass der Serviceanbieter sie nicht lesen kann. |

| Einmal-Lesen-Zerstörung | Die Notiz muss sofort nach dem ersten Anzeigen gelöscht werden, nicht nur als gelesen markiert. |

| Kein Konto für Empfänger erforderlich | Empfänger zur Anmeldung zu zwingen schafft Reibung und eine neue Datenspur. Ein Link-basierter Ansatz ist sauberer. |

| Ablaufoptionen | Falls der Empfänger die Notiz nie öffnet, sollte sie automatisch nach einer definierten Zeit ablaufen. |

| Keine Protokollierung von Notizinhalten | Der Server sollte nur den verschlüsselten Blob speichern, keine Metadaten darüber, was die Notiz enthielt. |

Das End-to-End-Verschlüsselungsmodell ist der technische Standard, der wirklich sicheren vergänglichen Tools zugrunde liegt. Jedes Tool, das Sicherheit ohne diesen Standard beansprucht, bietet etwas Schwächeres als es scheint.

Für einen breiteren Blick darauf, was Einmal-Links effektiv bei der Verhinderung von Datenlecks macht, siehe was Einmal-Geheimlinks sind und wie sie funktionieren.

Fazit

Datensicherheit bei Remote-Arbeit erfordert keine Unternehmens-Infrastruktur, um sich bedeutsam zu verbessern. Für die meisten verteilten Teams liegt die größte Lücke nicht in Firewalls oder Endpoint-Schutz. Sie liegt in der alltäglichen Gewohnheit, sensible Informationen über Tools zu teilen, die nie dafür entwickelt wurden, Geheimnisse zu bewahren. Sich selbst zerstörende Nachrichten füllen diese Lücke mit minimaler Reibung. Sie fügen sich in bestehende Arbeitsabläufe ein, erfordern keine technische Einrichtung von Empfängern und eliminieren die dauerhaften Datenspuren, die das Teilen von Zugangsdaten so riskant machen. Die 45-Sekunden-Gewohnheitsänderung, die im Onboarding-Beispiel oben beschrieben wurde, ist die Art von praktischer, kostengünstiger Sicherheitsverbesserung, die tatsächlich übernommen wird.

Hör auf, Zugangsdaten in Chat-Protokollen zu hinterlassen

SecretNote lässt dich eine verschlüsselte Notiz erstellen, die sich nach einmaligem Lesen selbst löscht. Kein Konto für Empfänger nötig, kein gespeicherter Inhalt, keine Datenspur. Probiere es jetzt und sende kostenlos eine verschlüsselte sich selbst zerstörende Nachricht.

Unser kostenloses Tool ausprobieren →

Ja, wenn das Tool client-seitige Verschlüsselung und Einmal-Lesen-Zerstörung verwendet. Das Passwort wird verschlüsselt, bevor es deinen Browser verlässt, nur als verschlüsselter Blob gespeichert und dauerhaft gelöscht, nachdem der Empfänger es einmal geöffnet hat. Das ist deutlich sicherer als Passwörter über E-Mail oder Chat zu senden.

Die meisten Tools, einschließlich SecretNote, erlauben dir eine Ablaufzeit zu setzen. Wenn die Notiz nicht innerhalb dieses Zeitfensters geöffnet wird, wird sie automatisch vom Server gelöscht. Du kannst dann eine neue Notiz erneut senden. Das verhindert, dass verlassene Links zu einer langfristigen Schwachstelle werden.

Nein, sie dienen verschiedenen Zwecken. Ein Passwort-Manager speichert und organisiert Zugangsdaten für laufende Nutzung. Sich selbst zerstörende Notizen sind für den Übertragungsmoment, wenn du jemandem sicher ein Zugangsdatum übergeben musst. Beide Tools ergänzen sich und adressieren verschiedene Punkte im Zugangsdaten-Lebenszyklus.

Bei SecretNote ist kein Konto erforderlich. Der Empfänger klickt einfach auf den Link und liest die Notiz. Das beseitigt Reibung und vermeidet das Erstellen zusätzlicher Datenspuren. Der Link selbst ist der Schlüssel, und einmal verwendet, bleiben weder der Link noch der Notizinhalt irgendwo zugänglich.

Remote-Arbeit zwingt Teams dazu, Zugangsdaten digital statt mündlich zu teilen. Das erstellt Textaufzeichnungen in Chat-Tools, E-Mail und Kollaborationsplattformen. Jede dieser Aufzeichnungen ist ein potenzieller Expositionspunkt durch Kontokompromittierung, Datenexporte oder Drittanbieter-Integrationen mit Zugang zum Nachrichtenverlauf.