การจัดการ secrets เป็นเรื่องที่นักพัฒนาหลายคนมักมองว่าเป็นหน้าที่ของทีม security ไม่ใช่งานประจำวันของตัวเอง แต่พอถึงเวลาที่ต้องส่ง API key ให้ backend engineer คนใหม่ที่เพิ่งเข้าทีม หรือต้องส่ง credentials ของฐานข้อมูลให้ contractor ที่มาช่วยแก้บัก production เรื่องนี้ก็กลายเป็นปัญหาเฉพาะหน้าทันที นักพัฒนาส่วนใหญ่มักเลือกวิธีที่สะดวกที่สุด ไม่ว่าจะเป็นส่งผ่าน Slack, อีเมล หรือ Google Doc ที่แชร์ร่วมกัน ซึ่งนิสัยเหล่านี้สร้างความเสี่ยงจริงๆ และยังคงอยู่เพราะวิธีที่ "ถูกต้อง" มักดูเกินความจำเป็นสำหรับการส่งข้อมูลแค่ครั้งเดียว บทความนี้จะอธิบายว่าทำไมวิธีทั่วไปถึงมีปัญหา, vault-based tools แก้อะไรได้จริง, ข้อจำกัดของมันคืออะไร และ self-destructing one-time link ช่วยเติมเต็มช่องว่างนั้นได้อย่างไรโดยไม่ต้องตั้งค่า infrastructure ใดๆ เลยครับ

สรุปสิ่งสำคัญ:

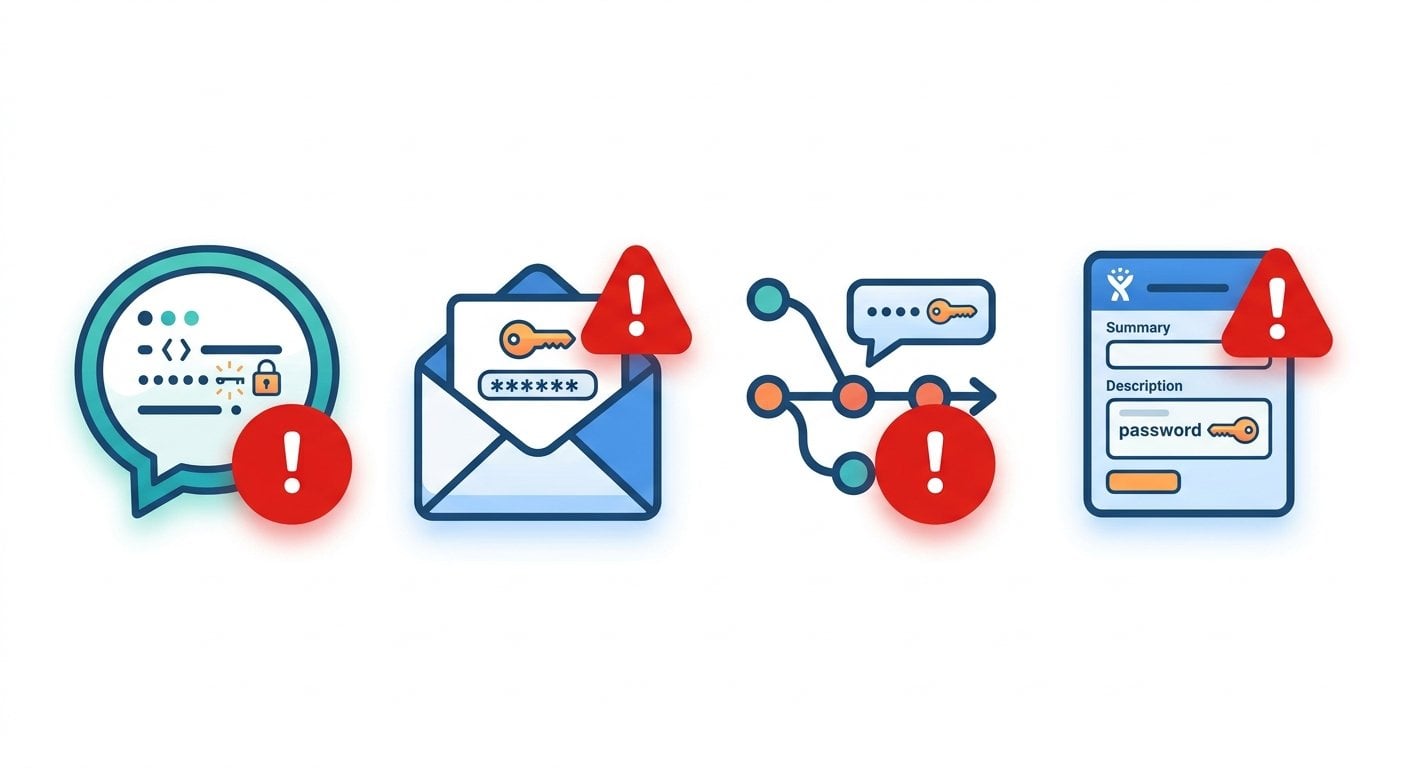

- การส่ง credentials ผ่าน Slack, อีเมล หรือแชท จะทิ้งร่องรอยที่ค้นหาได้และคงอยู่ถาวร แม้ secret นั้นจะไม่ได้ใช้งานแล้วก็ตาม

- Vault-based tools อย่าง HashiCorp Vault มีประสิทธิภาพสูงสำหรับการรักษาความปลอดภัยใน CI/CD pipeline และการหมุนเวียน secret แบบอัตโนมัติ แต่ต้องใช้เวลาตั้งค่าซึ่งไม่เหมาะกับการส่งข้อมูลแบบเร่งด่วนครั้งเดียว

- Self-destructing one-time link แก้ปัญหาช่องว่างการส่งข้อมูลระหว่างคน โดย secret จะอ่านได้เพียงครั้งเดียวแล้วถูกลบทันที ไม่ทิ้งร่องรอยในกล่องข้อความหรือ chat log ใดๆ

- แนวทางปฏิบัติที่ดีที่สุดในการจัดการ credentials คือการเลือกใช้เครื่องมือให้เหมาะกับบริบท ไม่ใช่บังคับใช้วิธีเดียวกับทุกสถานการณ์

สารบัญ

- อะไรคือ Secret ในงานพัฒนาซอฟต์แวร์

- ทำไมวิธีแชร์ทั่วไปถึงไม่ปลอดภัย

- Vault-Based Secrets Management Tools ทำอะไรได้จริงๆ

- ช่องว่างที่ไม่ค่อยมีใครพูดถึง - การส่งข้อมูลระหว่างคน

- Self-Destructing Links แก้ปัญหาการส่งข้อมูลอย่างไร

- ตัวอย่างจริง - การ Onboard นักพัฒนาใหม่วันนี้เลย

- แนวทางปฏิบัติที่ดีที่สุดในการแชร์ Secret สำหรับนักพัฒนา

- สรุป

อะไรคือ Secret ในงานพัฒนาซอฟต์แวร์

ในบริบทของการพัฒนาซอฟต์แวร์ "secret" คือข้อมูลใดๆ ที่ให้สิทธิ์เข้าถึงระบบ บริการ หรือชุดข้อมูล ตัวอย่างที่พบบ่อยที่สุดได้แก่:

- API keys - token ที่ใช้ยืนยันตัวตนของแอปพลิเคชันกับบริการภายนอก เช่น Stripe, Twilio หรือ OpenAI

- รหัสผ่านฐานข้อมูล - credentials สำหรับ PostgreSQL, MySQL, MongoDB หรือ data store อื่นๆ

- SSH private keys - ใช้ยืนยันตัวตนกับเซิร์ฟเวอร์ระยะไกลหรือ repository โค้ด

- OAuth tokens และ client secrets - ใช้ในขั้นตอนการยืนยันตัวตนระหว่างบริการต่างๆ

- ค่า configuration เฉพาะสภาพแวดล้อม - เช่น encryption keys หรือ signing secrets ที่ต้องเก็บเป็นความลับ

สิ่งที่ทำให้ข้อมูลเหล่านี้แตกต่างจาก configuration ทั่วไปคือ การรั่วไหล = การเข้าถึงได้ทันที ถ้าใครได้ Stripe secret key ของคุณ พวกเขาสามารถสร้างธุรกรรมการชำระเงินได้เลย ถ้าได้รหัสผ่านฐานข้อมูล ก็อ่านหรือลบข้อมูลได้ทันที ความเสี่ยงนี้ไม่ใช่แค่ทฤษฎีครับ

การเข้าใจ ว่า credentials คืออะไรและทำงานอย่างไรในกระบวนการยืนยันตัวตน ช่วยให้เห็นชัดว่าทำไมการปกป้อง credentials ระหว่างการส่งข้อมูลจึงสำคัญพอๆ กับการปกป้องตอนจัดเก็บครับ

ทำไมวิธีแชร์ทั่วไปถึงไม่ปลอดภัย

นักพัฒนาส่วนใหญ่รู้อยู่แล้วว่าไม่ควร hardcode credentials ลงใน source code โดยตรง การ hardcode credentials หมายถึงการฝัง secret ไว้ในโค้ดโดยตรง เช่น เขียน api_key = "sk-abc123..." ในไฟล์ Python พอ commit ไฟล์นั้นลง Git repository แล้ว secret นั้นจะอยู่ใน version history ตลอดไป แม้จะลบออกใน commit ถัดไปก็ตาม มีเครื่องมืออย่าง Gitleaks ที่ถูกสร้างมาเพื่อสแกน repository หา secrets ที่ถูก commit โดยไม่ตั้งใจโดยเฉพาะเลยครับ

แต่ความเสี่ยงไม่ได้มีแค่ใน codebase เท่านั้น นี่คือสิ่งที่เกิดขึ้นจริงในการแชร์ secret ของนักพัฒนาทุกวัน:

- Slack direct messages - สะดวกมาก แต่ Slack เก็บประวัติข้อความไว้ ถ้า workspace ถูกเจาะ secret ทุกอย่างที่เคยส่งผ่าน DM ก็จะถูกเปิดเผยหมด นอกจากนี้ Slack ยังค้นหาได้ ซึ่งหมายความว่าพนักงานใหม่หรือผู้ตรวจสอบในอนาคตอาจเจอ credentials ที่แชร์ไปหลายปีก่อนได้

- อีเมล - อีเมลถูกส่งและจัดเก็บผ่านเซิร์ฟเวอร์หลายแห่ง แทบไม่มีการเข้ารหัสแบบ end-to-end และยังคงอยู่ในกล่องขาเข้า โฟลเดอร์ที่ส่ง และ backup archives ไปอีกนาน

- ไฟล์ .env ที่ถูก commit ลง repository - แม้นักพัฒนาจะใช้ไฟล์

.envแยก secrets ออกจากโค้ด แต่ไฟล์เหล่านี้บางครั้งก็ถูก commit ลง version control โดยไม่ตั้งใจ หรือเพราะ.gitignoreไม่ได้ตั้งค่าไว้ตั้งแต่ต้น - Tickets และเครื่องมือจัดการโปรเจกต์ - การวางรหัสผ่านฐานข้อมูลใน comment ของ Jira หรือ GitHub issue เป็นเรื่องที่เกิดขึ้นบ่อยมากในช่วง incident response เมื่อความเร็วดูสำคัญกว่าความปลอดภัย comment เหล่านั้นถูกบันทึก จัดทำดัชนี และมักมองเห็นได้โดยคนมากกว่าที่ตั้งใจ

ปัญหาหลักของทุกวิธีเหล่านี้คือ "ความคงทน" ของข้อมูล secret ยังคงอยู่ในที่ที่ควรจะแค่ผ่านไปเท่านั้น นั่นคือสิ่งที่ทีม security เรียกว่า "secret sprawl" และเป็นหนึ่งในสาเหตุหลักของการรั่วไหลของ credentials ครับ

สำหรับรายละเอียดเพิ่มเติมว่าเรื่องนี้เกิดขึ้นอย่างไรในระดับองค์กร ดูได้ที่บทความของเรา ทำไมข้อมูลองค์กรถึงรั่วไหล และ self-destructing messages ช่วยป้องกันได้อย่างไร

Vault-Based Secrets Management Tools ทำอะไรได้จริงๆ

เครื่องมือจัดการ secrets ที่แท้จริงถูกสร้างมาเพื่อแก้ปัญหาความคงทนของข้อมูลในระดับขนาดใหญ่ HashiCorp Vault, AWS Secrets Manager และ platform ที่คล้ายกันทำงานโดยรวมศูนย์การจัดเก็บ secret, ควบคุมการเข้าถึงผ่าน policy และสร้าง audit trail ว่าใครเข้าถึงอะไรและเมื่อไหร่

คุณค่าที่แท้จริงของมันแสดงออกมาใน automated workflows ในบริบทของการรักษาความปลอดภัยใน CI/CD pipeline ตัวอย่างเช่น deployment pipeline สามารถขอรหัสผ่านฐานข้อมูลจาก Vault ขณะ runtime, ใช้มันในการ run migration แล้วไม่เก็บไว้ที่ไหนเลย secret ถูก inject เข้าสู่กระบวนการแล้วถูกทิ้งไป ไม่มีนักพัฒนาคนไหนเห็นมัน ไม่มี log file บันทึกมัน pipeline ยืนยันตัวตนกับ Vault ด้วย identity ของตัวเอง และ Vault ตัดสินใจว่าจะให้สิทธิ์เข้าถึงหรือไม่ตาม policy ที่กำหนดไว้ล่วงหน้า

เครื่องมือเหล่านี้ยังรองรับการหมุนเวียน secret ซึ่งหมายความว่าสามารถเปลี่ยนรหัสผ่านฐานข้อมูลโดยอัตโนมัติตามกำหนดเวลาและอัปเดตบริการทั้งหมดที่ใช้งานมัน โดยไม่ต้องมีการดำเนินการด้วยตนเองใดๆ

สิ่งนี้มีประสิทธิภาพจริงๆ สำหรับระบบ production ที่มีรูปแบบการเข้าถึงที่ชัดเจน แต่ต้องการ:

- Vault instance ที่รันอยู่ (หรือบริการ cloud แบบเสียเงิน)

- Policy ที่เขียนและทดสอบสำหรับแต่ละบริการหรือ role

- เวลาในการ integrate แต่ละแอปพลิเคชันกับ Vault API หรือ agent

- การดูแลรักษาอย่างต่อเนื่องเมื่อ infrastructure เปลี่ยนแปลง

ทั้งหมดนั้นไม่ได้ทำได้เร็วเลยครับ การตั้งค่า Vault สำหรับทีมเล็กๆ ใช้เวลาเป็นวันถึงสัปดาห์กว่าจะทำได้ถูกต้อง

ช่องว่างที่ไม่ค่อยมีใครพูดถึง - การส่งข้อมูลระหว่างคน

Vault-based tools แก้ปัญหาการส่ง secret แบบ machine-to-machine ได้อย่างยอดเยี่ยม แต่ไม่ได้แก้ปัญหาการส่ง secret ระหว่างคนกับคนเลย ลองพิจารณาสถานการณ์เหล่านี้:

- นักพัฒนาใหม่เข้างานวันจันทร์และต้องการรหัสผ่านฐานข้อมูล staging เพื่อตั้งค่าสภาพแวดล้อมในเครื่องก่อนที่จะได้รับสิทธิ์เข้าถึง Vault

- มีการจ้าง contractor สำหรับงาน 2 วัน และต้องการ API key เดียวเพื่อทำงานให้เสร็จ การสร้าง Vault identity เต็มรูปแบบสำหรับ contractor 48 ชั่วโมงนั้นเกินความจำเป็นมาก

- ระหว่าง incident ตี 2 วิศวกรอาวุโสต้องส่ง emergency access token ให้เพื่อนร่วมงานที่ถูกเรียกมาช่วย ไม่มีเวลาตั้งค่าอะไรเลย

ในทั้งสามกรณี คนหนึ่งต้องส่ง credentials ให้อีกคนทันที โดยไม่ต้องตั้ง infrastructure ขึ้นมา นี่คือช่องว่างที่ vault-based tools ไม่ได้ถูกออกแบบมาเพื่อเติมเต็ม และเพราะช่องว่างนี้มีอยู่ นักพัฒนาจึงกลับไปใช้ Slack และอีเมล ซึ่งนั่นคือจุดที่ความเสี่ยงอยู่พอดีครับ

เรื่องนี้ยังเกี่ยวข้องกับทีมที่ทำงานระยะไกล ซึ่งการไม่ได้อยู่ใกล้กันทำให้การส่งข้อมูลแบบสบายๆ แต่ปลอดภัยยากขึ้นไปอีก คู่มือของเราเรื่อง ความปลอดภัยในการทำงานระยะไกลและเครื่องมือ self-destructing messages ครอบคลุมเรื่องนี้ในรายละเอียดเพิ่มเติมครับ

Self-Destructing Links แก้ปัญหาการส่งข้อมูลอย่างไร

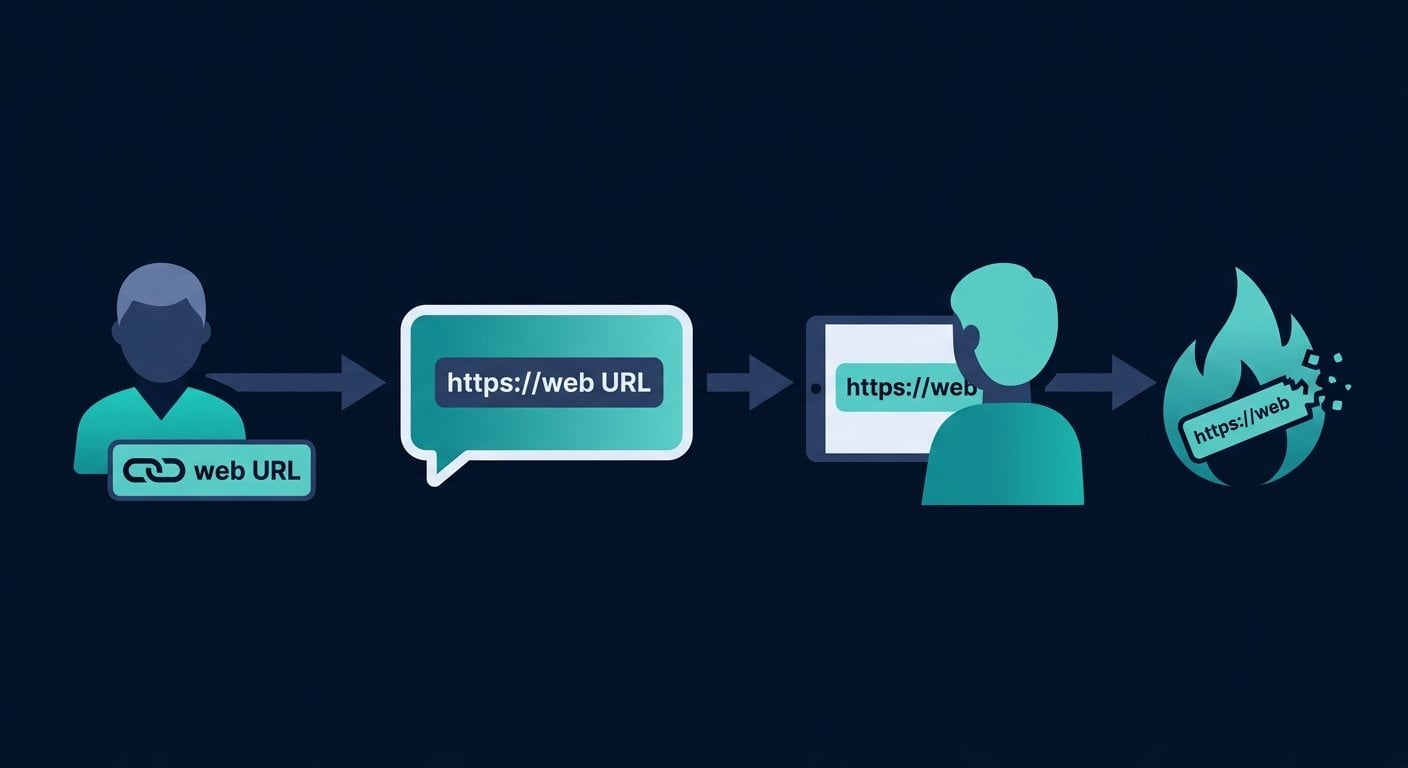

Self-destructing one-time link ทำงานบนหลักการง่ายๆ คือ secret ถูกเข้ารหัสและจัดเก็บชั่วคราวบนเซิร์ฟเวอร์ เข้าถึงได้ผ่าน URL เฉพาะเพียงหนึ่งเดียว ทันทีที่มีคนเปิด URL นั้นและอ่านเนื้อหา ข้อมูลจะถูกลบทันที ลิงก์หยุดทำงาน ไม่มีอะไรเหลือให้ค้นหาอีก

บางครั้งเรียกว่าการแชร์ credentials แบบ "burn after reading" ซึ่งแก้ปัญหาความคงทนของข้อมูลโดยตรง secret ไม่ได้อยู่ในกล่องข้อความของใคร ไม่ได้อยู่ใน chat log ไม่ปรากฏในผลการค้นหาหกเดือนต่อมา มันมีอยู่แค่นานพอที่จะถ่ายโอนจากคนหนึ่งไปอีกคน แล้วก็หายไปครับ

เพื่อทำความเข้าใจกลไกการเข้ารหัสเบื้องหลังแนวทางนี้ บทความของเราเรื่อง self-destructing notes ทำงานอย่างไรเบื้องหลัง อธิบายรายละเอียดทางเทคนิคได้อย่างชัดเจนครับ

ข้อได้เปรียบหลักสำหรับการแชร์ secret ของนักพัฒนาคือ:

- ไม่ต้องสมัครบัญชี - สร้างลิงก์ได้ภายในไม่กี่วินาทีโดยไม่ต้องลงทะเบียนใดๆ

- ไม่ต้องมี infrastructure - ไม่มีอะไรให้ติดตั้ง ตั้งค่า หรือดูแลรักษา

- ยืนยันการส่งได้ - ถ้าลิงก์ถูกเปิดไปแล้วเมื่อเพื่อนร่วมงานพยายามใช้ คุณรู้ได้ทันทีว่ามีบางอย่างผิดปกติ และสามารถยกเลิกและสร้างใหม่ได้ทันที

- หมดอายุโดยค่าเริ่มต้น - ลิงก์จะหมดอายุหลังจากช่วงเวลาที่กำหนดแม้ไม่มีใครเปิด ดังนั้นลิงก์ที่ถูกลืมจะไม่กลายเป็นภาระความเสี่ยงถาวร

สำหรับภาพรวมเพิ่มเติมว่าเทคโนโลยีนี้ทำงานอย่างไรและป้องกันอะไรได้บ้าง ดูได้ที่บทความอธิบายของเรา one-time secret links คืออะไร และป้องกันการรั่วไหลของข้อมูลได้อย่างไร

ตัวอย่างจริง - การ Onboard นักพัฒนาใหม่วันนี้เลย

ลองดูสถานการณ์จริงครับ ทีมของคุณใช้ third-party payment API และต้องส่ง staging API key ให้นักพัฒนาใหม่ชื่อ Alex ที่เพิ่งเริ่มงานวันนี้ การตั้งค่า Vault ของคุณครอบคลุมแค่ production และ Alex ยังไม่มีสิทธิ์เข้าถึง production อยู่ดี

ถ้าไม่มีเครื่องมือ one-time link กระบวนการจะเป็นแบบนี้: คุณ copy key จาก password manager, วางลงใน Slack DM ถึง Alex แล้วก็ทำงานต่อ ตอนนี้ key นั้นอยู่บนเซิร์ฟเวอร์ของ Slack, ในประวัติข้อความของ Alex และในของคุณด้วย ถ้าบัญชีใดบัญชีหนึ่งถูกเจาะ key นั้นก็ถูกเปิดเผยทันที

แต่ถ้าใช้ one-time link กระบวนการจะเป็นแบบนี้:

- คุณเปิด SecretNote, วาง API key ลงในช่องข้อความ และตั้งเวลาหมดอายุ (เช่น 24 ชั่วโมง)

- คุณ copy ลิงก์ที่สร้างขึ้นและส่งให้ Alex ผ่าน Slack (หรืออีเมล หรือช่องทางใดก็ได้)

- Alex เปิดลิงก์, copy key และลิงก์ก็ self-destruct ทันที

- ถ้า Alex ส่งลิงก์ไปผิด channel โดยไม่ตั้งใจก่อนเปิด คุณสามารถเช็คได้ว่ายังไม่มีใครเข้าถึง แล้วสร้างลิงก์ใหม่ได้ ลิงก์เก่าก็หมดอายุไปเองโดยไม่เป็นอันตราย

secret ผ่าน Slack ไปก็จริง แต่เป็นแค่ URL ที่ไม่มีความหมายในตัวเอง ใครก็ตามที่ดักจับ URL นั้นหลังจาก Alex เปิดไปแล้วจะไม่ได้อะไรเลย log ของ channel มีแค่ลิงก์ที่หมดอายุแล้ว ไม่ใช่ credentials ที่ยังใช้งานได้

workflow นี้ไม่ต้องตั้งค่าใดๆ ไม่ต้องสมัครบัญชี และใช้เวลาประมาณสามสิบวินาที มันยังเป็นคำตอบตรงๆ สำหรับคำถามว่าจะแชร์ API key อย่างปลอดภัยได้อย่างไรเมื่อยังไม่มี vault ครับ

สำหรับการเปรียบเทียบ คู่มือของเราเรื่อง วิธีแชร์รหัสผ่านอย่างปลอดภัยโดยไม่เปิดเผยข้อมูล ครอบคลุมหลักการที่คล้ายกันสำหรับการแชร์รหัสผ่านในวงกว้างครับ

แนวทางปฏิบัติที่ดีที่สุดในการแชร์ Secret สำหรับนักพัฒนา

การรู้วิธีเก็บ API keys อย่างปลอดภัยและการรู้วิธีแชร์มันเป็นทักษะที่ต่างกัน นี่คือ framework เชิงปฏิบัติที่ครอบคลุมทั้งสองด้าน:

- ใช้ environment variables ไม่ใช่ค่าที่ hardcode ไว้ - เก็บ secrets ในไฟล์

.envในเครื่องและ inject ผ่าน deployment environment ใน production อย่า commit ไฟล์.envลง version control เด็ดขาด - ใช้ vault สำหรับการเข้าถึงแบบ machine-to-machine ใน production - ถ้า CI/CD pipeline ต้องเข้าถึงฐานข้อมูลหรือเรียก API ให้ใช้ secrets manager เพื่อ inject credentials ขณะ runtime นี่คือจุดที่ vault-based tools เก่งที่สุด

- ใช้ one-time links สำหรับการส่งข้อมูลระหว่างคน - การ onboarding, การให้สิทธิ์ contractor และการแก้ไข incident ล้วนเกี่ยวข้องกับคนที่ต้องส่ง secrets ให้กัน นี่คือจุดที่ self-destructing links เป็นเครื่องมือที่ถูกต้อง

- หมุนเวียน secrets หลังการส่งมอบ - เมื่องานของ contractor สิ้นสุด ให้ยกเลิกและหมุนเวียน credentials ที่พวกเขาเคยเข้าถึง เพื่อจำกัดความเสียหายหาก secret ของพวกเขาถูกเปิดเผย

- ตรวจสอบ secret sprawl ของคุณ - ค้นหาประวัติ Slack, thread อีเมล และระบบ ticketing เป็นระยะๆ หารูปแบบที่ดูเหมือน API keys หรือรหัสผ่าน มีเครื่องมือช่วยได้ แต่การตระหนักรู้ด้วยตนเองก็เป็นจุดเริ่มต้นที่ดี

- มองว่า secret ทุกอย่างมีอายุการใช้งาน - Credentials ที่ไม่เคยถูกหมุนเวียนจะยิ่งอันตรายขึ้นเรื่อยๆ ตามเวลา สร้างการหมุนเวียนให้เป็นส่วนหนึ่งของ workflow ตั้งแต่ต้น แม้จะเป็นแค่การตั้งเตือนในปฏิทินก็ตาม

OWASP Developer Guide เรื่องการพัฒนาที่ปลอดภัย ให้บริบทเพิ่มเติมว่าการจัดการ credentials เข้ากับ secure development lifecycle ในวงกว้างได้อย่างไรครับ

สรุป

การจัดการ secrets ที่ดีไม่ได้หมายความว่าต้องมีเครื่องมือที่ซับซ้อนที่สุด แต่หมายถึงการเลือกใช้เครื่องมือที่เหมาะกับบริบทนั้นๆ ระบบ Vault-based เป็นคำตอบที่ถูกต้องสำหรับการส่ง credentials แบบอัตโนมัติ machine-to-machine ใน production แต่ไม่ใช่คำตอบที่ถูกต้องสำหรับเช้าวันอังคารที่คุณต้องส่ง staging API key ให้นักพัฒนาที่เพิ่งเริ่มงานวันนี้ Self-destructing one-time links เติมเต็มช่องว่างนั้นได้พอดี ไม่ต้องมี infrastructure, ไม่ต้องสมัครบัญชี, ไม่มีร่องรอยที่คงอยู่ secret ผ่านจากคนหนึ่งไปอีกคนแล้วก็หายไป นั่นไม่ใช่การหาทางออกชั่วคราว แต่เป็นเครื่องมือที่ถูกต้องสำหรับงานนั้นครับ

แชร์ Credentials อย่างปลอดภัย - ไม่ต้องมี Vault

สร้าง self-destructing one-time link สำหรับ API key, รหัสผ่าน หรือ token ใดๆ มันจะถูกลบหลังอ่านครั้งเดียว ไม่ทิ้งร่องรอยใน chat log หรือกล่องข้อความ และใช้เวลาไม่ถึง 30 วินาทีครับ

สร้าง Secret Link ของคุณเดี๋ยวนี้ →

Secrets management หมายถึงเครื่องมือและแนวทางปฏิบัติที่ใช้จัดเก็บ เข้าถึง และกระจาย credentials ที่ละเอียดอ่อน เช่น API keys, รหัสผ่านฐานข้อมูล และ tokens ครอบคลุมทั้งวิธีจัดเก็บ secrets อย่างปลอดภัยขณะพักอยู่ และวิธีส่งมอบให้กับบริการและบุคคลที่ต้องการโดยไม่เปิดเผยโดยไม่จำเป็นครับ

Secret sprawl เกิดขึ้นเมื่อ credentials สะสมอยู่ในหลายที่ ไม่ว่าจะเป็นข้อความ Slack, thread อีเมล, ประวัติ Git, support tickets และเอกสารที่แชร์ร่วมกัน แต่ละสำเนาคือจุดเสี่ยงต่อการรั่วไหล ความอันตรายคือสำเนาเหล่านี้ส่วนใหญ่ถูกลืม จึงไม่ได้รับการหมุนเวียนหรือยกเลิก และผู้โจมตีสามารถค้นหาพบได้นานหลังจากการส่งมอบครั้งแรกครับ

API key ที่รั่วไหลให้สิทธิ์เข้าถึงแก่ทุกคนที่พบมันในระดับเดียวกับแอปพลิเคชันที่ได้รับการออก ขึ้นอยู่กับบริการ อาจหมายถึงการเรียกเก็บเงินโดยไม่ได้รับอนุญาต, การขโมยข้อมูล, การใช้บริการในทางที่ผิด หรือการยึดครองบัญชี ควรยกเลิก key ทันทีที่ตรวจพบ และตรวจสอบ access logs ทั้งหมดเพื่อหากิจกรรมที่ไม่ได้รับอนุญาตครับ

การ hardcode credentials หมายถึงการฝัง secret ไว้ใน source code โดยตรง เช่น การเขียน API key เป็น string literal ในไฟล์ สิ่งนี้อันตรายเพราะ secret กลายเป็นส่วนหนึ่งของ version history ทันทีที่ commit ไฟล์ แม้จะลบออกในภายหลัง มันก็ยังอยู่ใน commit เก่าและสามารถพบได้โดยทุกคนที่มีสิทธิ์เข้าถึง repository หรือโดยเครื่องมือสแกนอัตโนมัติครับ

ใช้ self-destructing one-time link ครับ วาง secret ลงในเครื่องมืออย่าง SecretNote, สร้าง URL เฉพาะ แล้วส่ง URL นั้นให้ผู้รับ เมื่อพวกเขาเปิด เนื้อหาจะแสดงครั้งเดียวแล้วถูกลบถาวร ไม่ต้องสมัครบัญชีหรือมี infrastructure และไม่มีอะไรคงอยู่ใน chat log หรืออีเมลหลังจากลิงก์ถูกเปิดแล้วครับ

Vault และ AWS Secrets Manager ถูกออกแบบมาสำหรับการส่ง credentials แบบอัตโนมัติ machine-to-machine ในระบบ production ต้องการการตั้งค่า, configuration และการดูแลรักษาอย่างต่อเนื่อง SecretNote ถูกออกแบบมาสำหรับการส่งมอบระหว่างคน ไม่ต้องตั้งค่า ไม่ต้องสมัครบัญชี ไม่ต้องมี infrastructure มันแก้ปัญหาที่ต่างกัน คือการส่งข้อมูลแบบปลอดภัยครั้งเดียวระหว่างคน ไม่ใช่การจัดการการเข้าถึงอัตโนมัติอย่างต่อเนื่องครับ