ความปลอดภัยของข้อมูลในการทำงานระยะไกลไม่ใช่ความกังวลที่จำกัดอยู่แค่แผนก IT อีกต่อไป เมื่อทีมของคุณกระจายอยู่ตามบ้าน ร้านกาแฟ และ co-working space ทุกข้อความที่มีรหัสผ่าน API key หรือข้อมูลลูกค้าที่เป็นความลับกลายเป็นความเสี่ยงที่อาจเกิดขึ้นได้ เครื่องมือแชทและอีเมลทั่วไปไม่ได้ถูกออกแบบมาสำหรับความจริงนี้ พวกมันเก็บข้อความไว้อย่างไม่มีกำหนด ซิงค์ข้ามอุปกรณ์ และทิ้งร่องรอยที่สามารถเข้าถึงได้นานหลังจากการสนทนาจบลงแล้ว สำหรับทีมกระจายที่จัดการข้อมูลสำคัญทุกวัน ช่องว่างระหว่างความสะดวกและความปลอดภัยนี้เองคือจุดที่การละเมิดข้อมูลเกิดขึ้น

ประเด็นสำคัญ:

- เครื่องมือสื่อสารธุรกิจส่วนใหญ่เก็บประวัติข้อความไว้ ทำให้เกิดความเสี่ยงในระยะยาวสำหรับทีมระยะไกล

- ข้อความเข้ารหัสแบบทำลายตัวเองช่วยกำจัดร่องรอยข้อมูลที่ติดค้างสำหรับข้อมูลสำคัญ เช่น รหัสผ่าน token และรายละเอียดลูกค้า

- วิธีการลิงค์ครั้งเดียวช่วยให้มั่นใจได้ว่าเฉพาะผู้รับที่ตั้งใจไว้เท่านั้นที่จะอ่านข้อความได้ และอ่านได้เพียงครั้งเดียว

- การนำข้อความชั่วคราวมาใช้สำหรับเวิร์กโฟลว์เฉพาะ (ไม่ใช่การสื่อสารทั้งหมด) เป็นการอัปเกรดความปลอดภัยที่ใช้งานได้จริงและไม่ซับซ้อนสำหรับทีม work from home

สารบัญ

ปัญหาจริงของการสื่อสารทีมระยะไกล

เมื่อทีมทำงานในออฟฟิศเดียวกัน ข้อมูลสำคัญมักจะอยู่ในรูปแบบการพูด ไม่มีใครพิมพ์รหัสผ่านเซิร์ฟเวอร์ใน Slack เมื่อสามารถเดินไปพูดได้ แต่ในทีมกระจาย ทางเลือกนั้นหายไป ทุกอย่างกลายเป็นข้อความ และข้อความก็ถูกเก็บไว้

ลองคิดดูว่าทีม work from home ทั่วไปแชร์อะไรผ่านเครื่องมือแชทในหนึ่งสัปดาห์: ข้อมูลรับรองฐานข้อมูล รหัสผ่าน staging environment, API tokens หมายเลขบัญชีลูกค้า เอกสารร่างกฎหมาย และรายละเอียด HR ส่วนใหญ่ของสิ่งเหล่านี้ไหลผ่านแพลตฟอร์มที่สร้างขึ้นเพื่อความเร็วในการทำงานร่วมกัน ไม่ใช่ความลับ ข้อความเหล่านั้นอยู่ในบันทึกที่ค้นหาได้ ถูกสำรองไปยังเซิร์ฟเวอร์คลาวด์ และสามารถถูกเปิดเผยผ่านบัญชีที่ถูกบุกรุก หมายศาล หรือการตั้งค่าการเชื่อมต่อที่ผิดพลาด

ปัญหาไม่ใช่ว่าทีมไม่ระมัดระวัง ปัญหาคือเครื่องมือเริ่มต้นสร้างบันทึกถาวรของข้อมูลที่มีไว้เพื่อใช้ชั่วคราวเท่านั้น ตาม รายงาน IBM Cost of a Data Breach ข้อมูลรับรองที่ถูกบุกรุกยังคงเป็นหนึ่งในสาเหตุหลักของการละเมิดข้อมูลทั่วโลก การทำงานระยะไกลขยายพื้นผิวการโจมตีอย่างมาก เพราะข้อมูลรับรองถูกแชร์บ่อยขึ้นและผ่านช่องทางมากขึ้น

เพื่อดูภาพรวมที่ลึกขึ้นว่าสิ่งนี้เกิดขึ้นในระดับองค์กรอย่างไร ดูได้ที่ ทำไมการรั่วไหลข้อมูลองค์กรเกิดขึ้นและข้อความทำลายตัวเองป้องกันได้อย่างไร

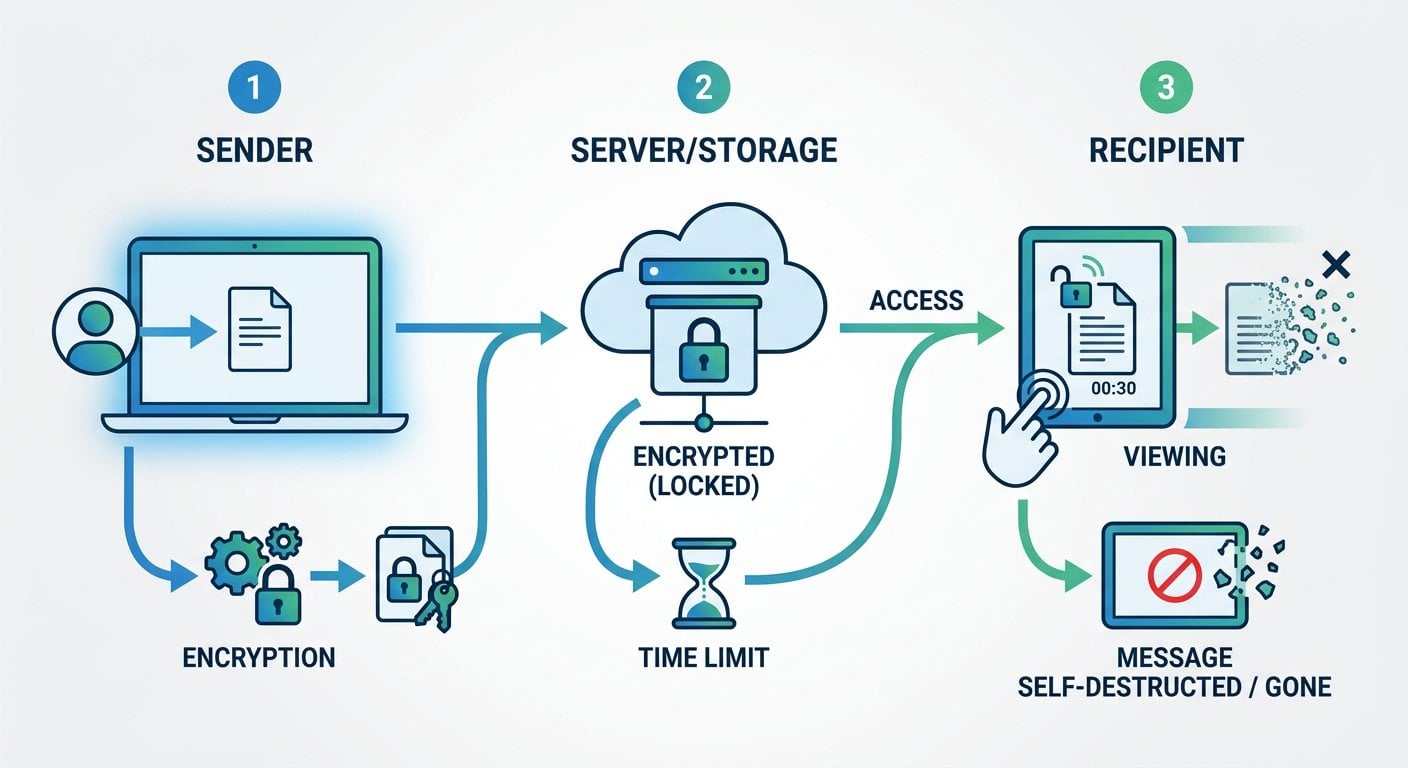

ข้อความทำลายตัวเองทำงานอย่างไร

ข้อความทำลายตัวเองไม่ใช่แค่ข้อความที่มีตัวจับเวลา เมื่อนำไปใช้อย่างถูกต้อง มันคือโน้ตที่อ่านได้ครั้งเดียวที่ถูกเข้ารหัสก่อนออกจากเบราว์เซอร์ของคุณ เก็บไว้ชั่วคราวบนเซิร์ฟเวอร์ในรูปแบบที่เข้ารหัสแล้ว และถูกลบอย่างถาวรทันทีที่ถูกเปิด (หรือหลังจากช่วงเวลาหมดอายุที่กำหนด แล้วแต่อันไหนจะมาก่อน)

วิธีการนี้แก้ปัญหาเฉพาะสามข้อที่สำคัญสำหรับการส่งข้อความเข้ารหัสสำหรับทีมระยะไกล:

- ไม่มีการจัดเก็บถาวร: เมื่ออ่านแล้ว ข้อความจะหายไปจากเซิร์ฟเวอร์ ไม่มีบันทึกให้หมายศาล ไม่มีการสำรองให้ถูกบุกรุก และไม่มีกล่องจดหมายให้ถูกบุกรุก

- ผู้รับคนเดียว อ่านครั้งเดียว: หากมีคนดักลิงค์ก่อนที่ผู้รับที่ตั้งใจไว้จะเปิด ผู้รับจะรู้ทันทีเพราะข้อความจะหายไปแล้ว

- การเข้ารหัสขณะส่งและขณะเก็บ: เนื้อหาถูกเข้ารหัสก่อนออกจากอุปกรณ์ของผู้ส่ง หมายความว่าแม้แต่ผู้ให้บริการก็ไม่สามารถอ่านได้

เพื่อทำความเข้าใจกลไกทางเทคนิคเบื้องหลังสิ่งนี้ บทความเรื่อง โน้ตทำลายตัวเองทำงานเบื้องหลังอย่างไร ครอบคลุมรูปแบบการเข้ารหัสและความปลอดภัยของเบราว์เซอร์อย่างละเอียด

กรณีการใช้งานทั่วไปในการทำงานระยะไกล

ข้อความชั่วคราวไม่ได้มีไว้เพื่อแทนที่ระบบสื่อสารธุรกิจทั้งหมดของคุณ มันเป็นเครื่องมือเฉพาะสำหรับช่วงเวลาที่มีความอ่อนไหวสูงเป็นพิเศษ นี่คือสถานการณ์ที่ทีมกระจายได้ประโยชน์มากที่สุด:

การแชร์ข้อมูลรับรองระหว่างการปฐมนิเทศ

พนักงานใหม่ต้องการเข้าถึงระบบตั้งแต่วันแรก การส่งรหัสผ่านเริ่มต้นผ่านอีเมลหรือ Slack สร้างบันทึกถาวร การใช้ลิงค์ทำลายตัวเองผ่านเครื่องมือเช่น SecretNote หมายความว่าข้อมูลรับรองถูกส่งมอบอย่างปลอดภัยและหลักฐานของการส่งมอบนั้นหายไปหลังจากใช้ครั้งแรก

การส่ง API Keys และ Tokens

นักพัฒนาในทีมระยะไกลต้องแชร์ tokens สำหรับ staging environments การเชื่อมต่อบุคคลที่สาม หรือ CI/CD pipelines เป็นประจำ สิ่งเหล่านี้เป็นเป้าหมายที่มีค่าสูง โน้ตเข้ารหัสครั้งเดียวเป็นวิธีที่ปลอดภัยกว่ามากในการแชร์รหัสผ่านระยะไกลมากกว่าการวางในแชทกลุ่ม

การส่งข้อมูลที่อ่อนไหวของลูกค้า

หมายเลขบัญชี การอ้างอิงทางกฎหมาย หรือตัวระบุทางการแพทย์บางครั้งต้องเคลื่อนย้ายระหว่างสมาชิกทีมอย่างรวดเร็ว โน้ตชั่วคราวช่วยให้มั่นใจได้ว่าข้อมูลนั้นไม่อยู่ในประวัติแชทหรือกระทู้อีเมลที่อาจถูกเข้าถึงได้หลายเดือนต่อมา

การสื่อสาร HR และเงินเดือนภายใน

รายละเอียดเงินเดือน บันทึกผลงาน และข้อมูลระบุตัวตนส่วนบุคคลที่แชร์ระหว่าง HR และผู้จัดการไม่ควรอยู่ในกล่องจดหมายมาตรฐาน ข้อความทำลายตัวเองช่วยให้มั่นใจได้ว่าข้อมูลไปถึงคนที่ถูกต้องแล้วหยุดอยู่

รหัสเข้าถึงชั่วคราว

รหัสสำรองสองปัจจัย ข้อมูลรับรอง VPN ชั่วคราว และ PIN ครั้งเดียวมีธรรมชาติอายุสั้น การปฏิบัติต่อพวกมันเป็นบันทึกถาวรในบันทึกแชทขัดต่อวัตถุประสงค์ของพวกมันโดยสิ้นเชิง

สำหรับบริบทเพิ่มเติมเกี่ยวกับการรักษาข้อความส่วนตัวให้ปลอดภัยในสถานการณ์ต่างๆ ดูได้ที่ วิธีรักษาข้อความส่วนตัวให้ปลอดภัยจริงๆ

ตัวอย่างจริง: การปฐมนิเทศนักพัฒนาระยะไกล

นี่คือสถานการณ์จริงที่เกิดขึ้นในบริษัท SaaS ทุกสัปดาห์

บริษัท SaaS ขนาดกลางจ้างนักพัฒนา backend ที่จะทำงานระยะไกลเต็มเวลา ในวันแรก หัวหน้า DevOps ต้องแชร์: รหัสผ่าน AWS IAM ชั่วคราว, GitHub personal access token สำหรับ private repository และ staging database connection string บริษัทใช้ Slack สำหรับการสื่อสารประจำวัน

ค่าเริ่มต้นที่ไม่ปลอดภัย: หัวหน้า DevOps เปิดข้อความส่วนตัวใน Slack และวางข้อมูลรับรองทั้งสามลงในข้อความเดียว Slack เก็บสิ่งนี้ไว้ไม่มีกำหนด ข้อความนี้กลายเป็นส่วนหนึ่งของการส่งออก Slack ของบริษัท ซิงค์ไปยังโทรศัพท์ของนักพัฒนา และมองเห็นได้โดยผู้ดูแลระบบ Slack ใดๆ ที่มีสิทธิ์เข้าถึงบันทึกการตรวจสอบ หากบัญชีของนักพัฒนาถูกบุกรุก ข้อมูลรับรองเหล่านั้นยังคงอยู่ที่นั่น แม้หลังจากถูกหมุนเวียนแล้ว

ทางเลือกที่ปลอดภัย: หัวหน้า DevOps เปิด SecretNote พิมพ์ข้อมูลรับรองลงในโน้ตใหม่ ตั้งให้ทำลายตัวเองหลังจากดูครั้งเดียว และคัดลอกลิงค์ที่สร้างขึ้น พวกเขาส่งเฉพาะลิงค์ผ่าน Slack นักพัฒนาคลิกมัน อ่านข้อมูลรับรอง และโน้ตถูกลบอย่างถาวร สิ่งที่เหลืออยู่ใน Slack คือลิงค์ที่ตายแล้วโดยไม่มีเนื้อหาที่กู้คืนได้

ความแตกต่างของเวลาทั้งหมดระหว่างสองวิธีนี้: ประมาณ 45 วินาที ความแตกต่างด้านความปลอดภัยมีนัยสำคัญ นี่คือกรณีการใช้งานจริงสำหรับ การส่งข้อความปลอดภัย ในบริบทการทำงานระยะไกล

มันยังตอบสนองต่อข้อจำกัดจริงที่ทีมส่วนใหญ่เผชิญ: คนจะไม่นำเครื่องมือที่ทำให้พวกเขาช้าลงมาใช้ โน้ตทำลายตัวเองเข้ากับเวิร์กโฟลว์ที่มีอยู่โดยไม่ต้องแทนที่

ขั้นตอนการปฏิบัติเพื่อนำข้อความชั่วคราวมาใช้

การนำสิ่งนี้มาใช้กับทีมกระจายไม่ต้องการการปรับปรุงความปลอดภัยใหญ่ นี่คือลำดับที่ใช้งานได้จริง:

- ตรวจสอบสิ่งที่ทีมของคุณแชร์ผ่านแชทในปัจจุบัน: ใช้เวลาหนึ่งสัปดาห์สังเกตทุกครั้งที่รหัสผ่าน token หรือตัวระบุที่อ่อนไหวถูกส่งผ่าน Slack, Teams หรืออีเมล สิ่งนี้สร้างภาพที่ชัดเจนของความเสี่ยงจริงของคุณ

- กำหนดรายการสั้นของประเภทข้อมูล "ชั่วคราวเสมอ": รหัสผ่าน API keys รหัสสำรองสองปัจจัย และตัวระบุส่วนบุคคลควรผ่านโน้ตทำลายตัวเองเสมอ เขียนสิ่งนี้ลงในนโยบายความปลอดภัยภายในของคุณ

- เลือกเครื่องมือและจัดทำเอกสารเวิร์กโฟลว์: เลือกเครื่องมือ (SecretNote เป็นตัวเลือกที่ตรงไปตรงมา) เขียนคู่มือภายในสองย่อหน้าที่แสดงวิธีสร้างและแชร์โน้ตอย่างแน่นอน และโพสต์ใน wiki ของทีม

- ฝึกอบรมระหว่างการปฐมนิเทศ ไม่ใช่หลังจากเหตุการณ์: ทำให้เวิร์กโฟลว์โน้ตปลอดภัยเป็นส่วนหนึ่งของการปฐมนิเทศวันแรก พนักงานใหม่สร้างนิสัยเร็ว การปรับนิสัยความปลอดภัยให้กับพนักงานที่มีอยู่ยากกว่า

- ทบทวนและหมุนเวียนข้อมูลรับรองที่แชร์ไม่ปลอดภัยก่อนหน้านี้: เมื่อคุณมีกระบวนการใหม่แล้ว ให้กลับไปและหมุนเวียนข้อมูลรับรองใดๆ ที่แชร์ผ่านช่องทางถาวร สิ่งนี้ปิดหน้าต่างความเสี่ยงที่มีอยู่

การอัปเดตข้อกำหนดด้านกฎระเบียบเกี่ยวกับการจัดการข้อมูลก็สำคัญสำหรับทีมระยะไกลด้วย หน้า ข่าวความเป็นส่วนตัวและการอัปเดตกฎระเบียบสำหรับ 2026 ครอบคลุมการเปลี่ยนแปลงล่าสุดที่ส่งผลต่อวิธีที่ธุรกิจต้องจัดการการสื่อสารที่อ่อนไหว

สิ่งที่ควรมองหาในเครื่องมือส่งข้อความที่ปลอดภัย

เครื่องมือทั้งหมดที่มีการตลาดว่า "ปลอดภัย" ไม่ได้ให้การปกป้องเหมือนกัน เมื่อประเมินตัวเลือกสำหรับการส่งข้อความเข้ารหัสสำหรับทีมระยะไกล ตรวจสอบคุณสมบัติเฉพาะเหล่านี้:

| คุณสมบัติ | ทำไมถึงสำคัญ |

|---|---|

| การเข้ารหัสฝั่งไคลเอนต์ | ข้อความควรถูกเข้ารหัสก่อนออกจากเบราว์เซอร์ของคุณ เพื่อให้ผู้ให้บริการไม่สามารถอ่านได้ |

| การทำลายการอ่านครั้งเดียว | โน้ตต้องถูกลบทันทีหลังจากการดูครั้งแรก ไม่ใช่แค่ทำเครื่องหมายว่าอ่านแล้ว |

| ไม่ต้องการบัญชีสำหรับผู้รับ | การกำหนดให้ผู้รับสมัครสมาชิกสร้างความยุ่งยากและร่องรอยข้อมูลใหม่ วิธีการใช้ลิงค์สะอาดกว่า |

| ตัวเลือกการหมดอายุ | หากผู้รับไม่เปิดโน้ต มันควรหมดอายุโดยอัตโนมัติหลังจากช่วงเวลาที่กำหนด |

| ไม่มีการบันทึกเนื้อหาโน้ต | เซิร์ฟเวอร์ควรเก็บเฉพาะ encrypted blob ไม่ใช่ metadata เกี่ยวกับสิ่งที่โน้ตมี |

รูปแบบการเข้ารหัสแบบ end-to-end เป็นมาตรฐานทางเทคนิคที่เป็นพื้นฐานของเครื่องมือชั่วคราวที่ปลอดภัยอย่างแท้จริง เครื่องมือใดๆ ที่อ้างความปลอดภัยโดยไม่มีมาตรฐานนี้กำลังเสนอสิ่งที่อ่อนแอกว่าที่ดูเหมือน

สำหรับมุมมองที่กว้างขึ้นเกี่ยวกับสิ่งที่ทำให้ลิงค์ครั้งเดียวมีประสิทธิภาพในการป้องกันการรั่วไหลข้อมูล ดูได้ที่ ลิงค์ลับครั้งเดียวคืออะไรและทำงานอย่างไร

สรุป

ความปลอดภัยข้อมูลการทำงานระยะไกลไม่ต้องการโครงสร้างพื้นฐานระดับองค์กรเพื่อปรับปรุงอย่างมีความหมาย สำหรับทีมกระจายส่วนใหญ่ ช่องว่างที่ใหญ่ที่สุดไม่ได้อยู่ใน firewall หรือการป้องกันปลายทาง มันอยู่ในนิสัยประจำวันของการแชร์ข้อมูลสำคัญผ่านเครื่องมือที่ไม่ได้ถูกออกแบบมาเพื่อเก็บความลับ ข้อความทำลายตัวเองเติมช่องว่างนั้นด้วยความยุ่งยากน้อยที่สุด พวกมันเข้ากับเวิร์กโฟลว์ที่มีอยู่ ไม่ต้องการการตั้งค่าทางเทคนิคจากผู้รับ และกำจัดร่องรอยข้อมูลถาวรที่ทำให้การแชร์ข้อมูลรับรองมีความเสี่ยงมาก การเปลี่ยนแปลงนิสัย 45 วินาทีที่อธิบายไว้ในตัวอย่างการปฐมนิเทศข้างต้นคือการปรับปรุงความปลอดภัยที่ใช้งานได้จริง ต้นทุนต่ำที่ได้รับการนำมาใช้จริง

หยุดทิ้งข้อมูลรับรองในบันทึกแชท

SecretNote ให้คุณสร้างโน้ตเข้ารหัสที่ลบตัวเองหลังจากอ่านครั้งเดียว ไม่ต้องการบัญชีสำหรับผู้รับ ไม่เก็บเนื้อหา ไม่มีร่องรอยข้อมูล ลองใช้เลยและส่งโน้ตเข้ารหัสทำลายตัวเองฟรี

ลองเครื่องมือฟรีของเรา →

ใช่ เมื่อเครื่องมือใช้การเข้ารหัสฝั่งไคลเอนต์และการทำลายการอ่านครั้งเดียว รหัสผ่านถูกเข้ารหัสก่อนออกจากเบราว์เซอร์ของคุณ เก็บเป็น encrypted blob เท่านั้น และถูกลบอย่างถาวรหลังจากผู้รับเปิดครั้งเดียว นี่ปลอดภัยกว่าการส่งรหัสผ่านผ่านอีเมลหรือแชทอย่างมาก

เครื่องมือส่วนใหญ่ รวมถึง SecretNote ให้คุณตั้งเวลาหมดอายุได้ หากโน้ตไม่ถูกเปิดภายในหน้าต่างนั้น มันจะถูกลบจากเซิร์ฟเวอร์โดยอัตโนมัติ จากนั้นคุณสามารถส่งโน้ตใหม่ได้ สิ่งนี้ป้องกันไม่ให้ลิงค์ที่ถูกทิ้งไว้กลายเป็นช่องโหว่ระยะยาว

ไม่ได้ พวกมันให้บริการวัตถุประสงค์ที่แตกต่างกัน password manager เก็บและจัดระเบียบข้อมูลรับรองสำหรับการใช้งานต่อเนื่อง โน้ตทำลายตัวเองสำหรับช่วงเวลาของการถ่ายโอน เมื่อคุณต้องการส่งมอบข้อมูลรับรองให้คนอื่นอย่างปลอดภัย เครื่องมือทั้งสองเสริมกันและจัดการจุดต่างๆ ในวงจรชีวิตของข้อมูลรับรอง

กับ SecretNote ไม่ต้องการบัญชี ผู้รับแค่คลิกลิงค์และอ่านโน้ต สิ่งนี้ลดความยุ่งยากและหลีกเลี่ยงการสร้างร่องรอยข้อมูลเพิ่มเติม ลิงค์เองคือกุญแจ และเมื่อใช้แล้ว ทั้งลิงค์และเนื้อหาโน้ตไม่สามารถเข้าถึงได้ที่ไหน

การทำงานระยะไกลบังคับให้ทีมแชร์ข้อมูลรับรองแบบดิจิทัลแทนที่จะเป็นการพูด สิ่งนี้สร้างบันทึกข้อความในเครื่องมือแชท อีเมล และแพลตฟอร์มการทำงานร่วมกัน บันทึกแต่ละรายการเป็นจุดเปิดเผยที่อาจเกิดขึ้นผ่านการบุกรุกบัญชี การส่งออกข้อมูล หรือการเชื่อมต่อบุคคลที่สามที่เข้าถึงประวัติข้อความได้