หลายคนคิดว่าการแชร์รหัสผ่านอย่างปลอดภัยจำเป็นต้องใช้ password manager เฉพาะทาง, vault ส่วนกลาง, หรือระบบ IT ขององค์กร แต่ถ้าคุณแค่ต้องการส่งรหัสผ่านครั้งเดียวตอนนี้เลย ให้กับคนที่ไม่ได้ใช้เครื่องมือเดียวกันกับคุณล่ะ? บางทีก็เป็นการส่ง credentials ของ staging server ให้ลูกค้า หรือช่วยสมาชิกในครอบครัวเข้าสู่ระบบบัญชีที่ใช้ร่วมกัน ความต้องการนี้มีจริง เวลาก็จำกัด และสิ่งสุดท้ายที่อยากให้เกิดขึ้นคือรหัสผ่านนั้นค้างอยู่ในกระทู้อีเมลตลอดไป คู่มือนี้จะพาคุณผ่านขั้นตอนการส่งรหัสผ่านอย่างปลอดภัยทีละขั้น โดยไม่ต้องสมัครบัญชี ไม่ต้องติดตั้งอะไร และไม่ทิ้งร่องรอยไว้เลย

สารบัญ

สิ่งสำคัญที่ควรรู้:

- อีเมล, SMS, และแอปแชทต่างๆ ไม่ใช่ช่องทางที่ปลอดภัยสำหรับการส่งรหัสผ่าน แม้จะดูสะดวกก็ตาม

- ลิงก์แบบใช้ครั้งเดียวใช้การ transfer รหัสผ่านแบบเข้ารหัส เพื่อให้ข้อมูล credentials หายไปทันทีหลังจากถูกอ่าน

- คุณไม่จำเป็นต้องมีบัญชีหรือ password manager เพื่อแชร์รหัสผ่านอย่างปลอดภัย แค่ใช้เครื่องมือที่ถูกต้องและมีขั้นตอนที่ชัดเจน

- การแยกช่องทางส่ง (ลิงก์ผ่านช่องทางหนึ่ง, passphrase ผ่านอีกช่องทาง) เพิ่มชั้นการป้องกันที่ใช้งานได้จริง

ทำไมวิธีทั่วไปถึงไม่ปลอดภัย

ก่อนจะพูดถึงวิธีแก้ปัญหา ลองมาดูรายละเอียดของปัญหากันก่อนครับ เมื่อคุณส่งรหัสผ่านผ่านช่องทางปกติ มีหลายสิ่งที่เกิดขึ้นโดยที่คุณอาจไม่ทันนึกถึง:

- อีเมล เก็บข้อความไว้บนเซิร์ฟเวอร์ที่คุณไม่ได้ควบคุม และมักเก็บไว้ไม่มีกำหนด แม้คุณจะลบข้อความแล้ว แต่มันอาจยังอยู่ในระบบสำรองข้อมูล, ในกล่องจดหมายของผู้รับ, และในกล่องจดหมายของทุกคนที่ผู้รับส่งต่อให้

- SMS ถูกส่งเป็น plaintext ผ่านเครือข่ายของผู้ให้บริการ นอกจากนี้ยังถูกสำรองข้อมูลอัตโนมัติในโทรศัพท์หลายรุ่น และมองเห็นได้โดยใครก็ตามที่หยิบโทรศัพท์ขึ้นมา

- Slack, Teams และแอปแชทในลักษณะเดียวกัน เก็บประวัติข้อความไว้ รหัสผ่านที่คุณส่งใน Slack DM เมื่อสองปีก่อนอาจยังค้นหาได้โดย admin หรือปรากฏขึ้นมาในการ export ข้อมูล

- ภาพหน้าจอหรือรูปถ่าย ถูกซิงก์ไปยัง cloud storage, ถูกแชร์โดยไม่ตั้งใจ, และถูก index ในแบบที่คุณคาดเดาไม่ได้

วิธีเหล่านี้ไม่มีการ transfer รหัสผ่านแบบเข้ารหัสเลย ระบบเหล่านี้จัดการรหัสผ่านเหมือนกับข้อความ "วันนี้กินข้าวอะไรดี?" นั่นคือแค่ข้อความธรรมดาที่เก็บไว้และดึงกลับมาได้

ข้อผิดพลาดที่คนมักทำตอนแชร์รหัสผ่าน

การเข้าใจทฤษฎีเป็นเรื่องหนึ่ง แต่การเห็นว่าข้อผิดพลาดเหล่านี้เกิดขึ้นจริงในสถานการณ์จริงเป็นอีกเรื่องหนึ่ง นี่คือข้อผิดพลาดที่พบบ่อยที่สุด พร้อมบริบทจากโลกความเป็นจริงครับ

ข้อผิดพลาดที่ 1: ส่งรหัสผ่านโดยตรงทางอีเมล

ในปี 2021 เอเจนซีการตลาดขนาดเล็กแห่งหนึ่งในสหราชอาณาจักรเผชิญกับการรั่วไหลของข้อมูลลูกค้า การสืบสวนพบว่าบัญชีอีเมลของ freelancer รายหนึ่งถูกเจาะระบบก่อนหน้านั้นหลายเดือน ภายในกล่องจดหมายนั้น มีชุดอีเมลที่มี login credentials ของบัญชีโซเชียลมีเดียของลูกค้าหลายราย ซึ่งถูกส่งเป็น plain text โดย account manager ของเอเจนซี และรหัสผ่านเหล่านั้นไม่เคยถูกเปลี่ยนหลังจากส่งมอบครั้งแรก เหตุการณ์นี้ส่งผลกระทบต่อลูกค้าสี่รายและก่อให้เกิดความเสียหายต่อชื่อเสียงอย่างมาก

นี่ไม่ใช่กรณีพิเศษครับ แต่เป็นพฤติกรรมปกติของทีมขนาดเล็กส่วนใหญ่ที่ยังไม่มีกระบวนการที่เป็นทางการสำหรับการแชร์ credentials

ข้อผิดพลาดที่ 2: ใช้รหัสผ่านที่แชร์ร่วมกันเดิมซ้ำๆ ตลอดไป

รหัสผ่านที่ถูกส่งให้ contractor แบบ "ชั่วคราว" เมื่อหกเดือนก่อน ยังคงเป็น credentials ที่ใช้งานได้อยู่ ถ้า contractor คนนั้นออกจากโปรเจกต์ เปลี่ยนงาน หรืออุปกรณ์ของพวกเขาถูกเจาะ รหัสผ่านนั้นก็ยังใช้งานได้ หลายองค์กรค้นพบในระหว่างการตรวจสอบความปลอดภัยว่ามีคนจำนวนมากสามารถเข้าถึงระบบผ่าน credentials ที่ไม่เคยถูกเปลี่ยนหลังจากการส่งมอบ

ข้อผิดพลาดที่ 3: ส่งรหัสผ่านและชื่อผู้ใช้ในข้อความเดียวกัน

แม้ว่าใครบางคนจะดักจับได้เพียงข้อความเดียว การส่งทั้งชื่อผู้ใช้และรหัสผ่านพร้อมกันก็ให้ทุกอย่างที่พวกเขาต้องการ สิ่งนี้มีความเสี่ยงสูงเป็นพิเศษในกระทู้อีเมลที่ context (บริการไหน บัญชีไหน) มักปรากฏอยู่ในหัวข้ออีเมลหรือข้อความก่อนหน้าแล้ว

ข้อผิดพลาดที่ 4: ใช้แอปที่ "ปลอดภัย" แต่จริงๆ ไม่ได้เข้ารหัสแบบ end-to-end

ผู้ใช้หลายคนคิดว่า WhatsApp, iMessage หรือแม้แต่ Telegram (ในโหมดปกติ) ปลอดภัยพอสำหรับรหัสผ่าน แม้บางแอปจะมีการเข้ารหัสแบบ end-to-end สำหรับเนื้อหาข้อความ แต่ก็ยังเก็บประวัติข้อความไว้บนอุปกรณ์, ซิงก์ไปยัง cloud backup, และสามารถเข้าถึงได้โดยใครก็ตามที่มีสิทธิ์เข้าถึงโทรศัพท์หรือบัญชีนั้นๆ การเข้ารหัสป้องกันการดักจับระหว่างส่ง แต่ไม่ได้ป้องกันการเข้าถึงอุปกรณ์หรือบัญชี

ข้อผิดพลาดที่ 5: ไม่ยืนยันว่าผู้รับได้รับข้อมูลจริงๆ

ลิงก์แบบใช้ครั้งเดียวมีประโยชน์ก็ต่อเมื่อคนที่ถูกต้องเปิดมัน ถ้าคุณส่งลิงก์แบบทำลายตัวเองแล้วไม่ยืนยันกับผู้รับว่าพวกเขาเข้าถึงแล้ว คุณก็ไม่มีทางรู้ว่าพวกเขาอ่านแล้วหรือลิงก์นั้นยังค้างอยู่โดยไม่ถูกเปิด ควรติดตามผ่านช่องทางแยกต่างหากเสมอเพื่อยืนยันการรับข้อมูลครับ

การแชร์รหัสผ่านที่ปลอดภัยจริงๆ หน้าตาเป็นยังไง

เป้าหมายของวิธีที่ปลอดภัยนั้นเรียบง่าย: รหัสผ่านถึงมือผู้รับที่ตั้งใจ และหลังจากนั้นก็หยุดมีอยู่ในรูปแบบที่สามารถดึงกลับมาได้ นี่คือสิ่งที่ลิงก์ลับแบบใช้ครั้งเดียวถูกออกแบบมาเพื่อทำครับ

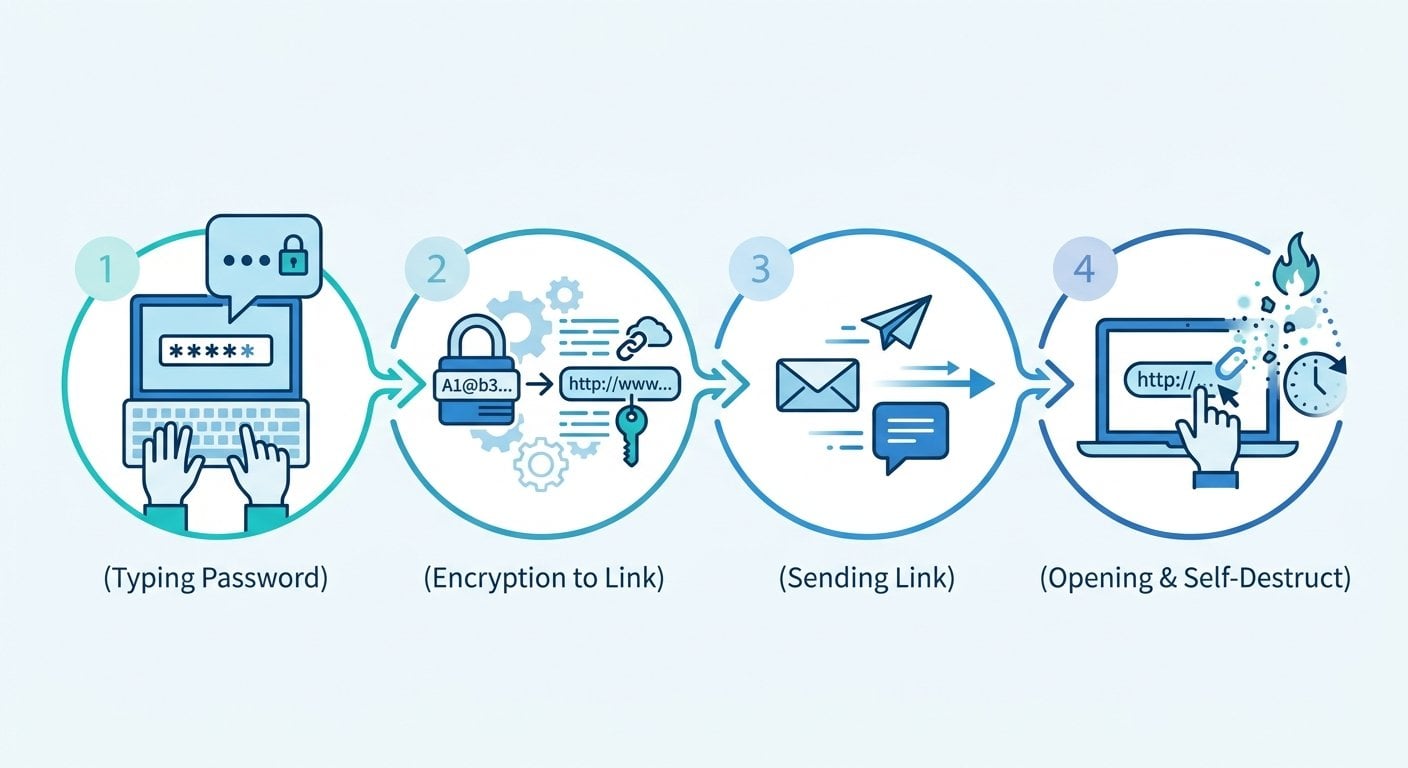

ลิงก์ลับแบบใช้ครั้งเดียวทำงานแบบนี้:

- คุณกรอกรหัสผ่านลงในเครื่องมือที่เข้ารหัสและสร้างลิงก์ที่ไม่ซ้ำกัน

- คุณส่งลิงก์นั้นให้ผู้รับ

- ผู้รับเปิดลิงก์, เห็นรหัสผ่านครั้งเดียว และลิงก์ก็ถูกทำลายอย่างถาวร

- ถ้าใครพยายามเปิดลิงก์หลังจากนั้น พวกเขาจะไม่ได้อะไรเลย ข้อมูลหายไปแล้ว

วิธีนี้แก้ปัญหาหลัก: รหัสผ่านไม่เคยค้างอยู่ในกระทู้ข้อความ ไม่ถูกส่งต่อ และไม่ค้างอยู่ใน server log การเข้ารหัสและการทำลายตัวเองเกิดขึ้นที่ระดับ infrastructure ไม่ใช่แค่ลูกเล่นบน UI

ตัวอย่างจริง: การส่งรหัสผ่านให้ contractor

สมมติว่าคุณเป็น project manager ที่บริษัท SaaS contractor คนใหม่ต้องการสิทธิ์เข้าถึง staging environment ชั่วคราวเพื่อรันการทดสอบ คุณมี credentials อยู่ในมือ พวกเขาต้องการมันตอนนี้เลย คุณไม่ได้ใช้ password manager ร่วมกัน และไม่คุ้มที่จะตั้งค่าระบบใหม่เพื่องานแค่สองวัน

นี่คือแบบที่ไม่ปลอดภัย:

- คุณพิมพ์รหัสผ่านลงใน Slack: "นี่ login นะครับ: staging.yourapp.com | user: admin | pass: StagingPass2024"

- ข้อความนั้นอยู่ใน Slack history แล้ว ค้นหาได้โดย workspace admin และมองเห็นได้โดยทุกคนที่เคยเข้าถึงการสนทนานั้น

นี่คือแบบที่ปลอดภัย:

- คุณเปิดเครื่องมือแชร์รหัสผ่าน (ไม่ต้องสมัครบัญชี)

- คุณพิมพ์รหัสผ่านลงในช่องที่เข้ารหัส และตั้งค่าให้หมดอายุหลังจากดูครั้งเดียว

- คุณคัดลอกลิงก์ที่สร้างขึ้นและส่งให้ contractor ผ่าน Slack หรืออีเมล

- คุณส่งชื่อผู้ใช้และ URL ของ staging site ผ่านข้อความแยกต่างหาก เพื่อให้ลิงก์เพียงอย่างเดียวไม่มีประโยชน์หากไม่มี context

- คุณขอให้ contractor ยืนยันว่าเข้าถึงลิงก์แล้ว เมื่อพวกเขายืนยัน รหัสผ่านก็ไม่มีอยู่ที่ไหนอีกแล้ว ยกเว้นในความทรงจำของพวกเขา (และหวังว่าจะอยู่ใน secure notes ของพวกเขาด้วย)

กระบวนการทั้งหมดใช้เวลาไม่ถึงสองนาที ไม่ต้องมีบัญชี ไม่ต้องติดตั้ง ไม่มีบันทึกถาวรครับ

ขั้นตอนละเอียด: วิธีส่งรหัสผ่านออนไลน์อย่างปลอดภัย

นี่คือกระบวนการที่ใช้ได้จริง แบ่งออกเป็นขั้นตอนที่ทุกคนทำตามได้ครับ:

- สร้างรหัสผ่านที่แข็งแกร่งก่อน (ถ้าจำเป็น) ถ้าคุณกำลังตั้ง credentials ใหม่แทนที่จะแชร์อันที่มีอยู่ ให้ใช้เครื่องมือสร้างรหัสผ่านเพื่อสร้างรหัสที่เดาไม่ได้ อย่าสร้างมันใน text editor หรือแอปโน้ตที่อาจบันทึกอัตโนมัติ

- เปิดเครื่องมือลิงก์ลับแบบใช้ครั้งเดียว ไม่ต้องสมัครบัญชี วางรหัสผ่านลงในช่องที่เข้ารหัส

- ตั้งค่าเงื่อนไขหมดอายุ เครื่องมือส่วนใหญ่ให้คุณเลือกระหว่างการหมดอายุตามเวลา (เช่น 24 ชั่วโมง) และการหมดอายุตามจำนวนการเปิด (หมดอายุหลังเปิดครั้งเดียว) สำหรับรหัสผ่าน การหมดอายุตามจำนวนการเปิดเป็นตัวเลือกที่ถูกต้องเกือบทุกครั้ง

- คัดลอกลิงก์ที่สร้างขึ้น นี่คือสิ่งเดียวที่คุณส่งผ่านช่องทางปกติ (อีเมล, Slack ฯลฯ)

- ส่ง context แยกต่างหาก บอกผู้รับว่ารหัสผ่านนี้ใช้กับบริการไหน และใช้ชื่อผู้ใช้อะไร ในข้อความแยกต่างหาก วิธีนี้ทำให้ลิงก์เพียงอย่างเดียวไม่มีประโยชน์สำหรับผู้ที่ดักจับได้

- ยืนยันการรับข้อมูล ขอให้ผู้รับยืนยันว่าเปิดลิงก์แล้ว ถ้าพวกเขาไม่เคยเปิดและลิงก์หมดอายุแล้ว คุณต้องสร้างลิงก์ใหม่

- เปลี่ยนรหัสผ่านหลังการใช้งาน (ถ้าทำได้) ถ้า credentials นั้นเป็นแบบชั่วคราว ให้ยกเลิกหรือเปลี่ยนมันเมื่องานเสร็จสิ้น นี่เป็น hygiene ที่ดีโดยไม่คำนึงว่าคุณแชร์มันอย่างปลอดภัยแค่ไหน

กระบวนการนี้ใช้ได้ไม่ว่าคุณจะแชร์รหัสผ่าน Wi-Fi กับแขก, ส่งมอบ server credentials ให้นักพัฒนา, หรือส่ง login ของบัญชีให้ลูกค้าหลังจากตั้งค่าเสร็จ ใช้ได้ตั้งแต่การใช้งานส่วนตัวไปจนถึง workflow ของทีมขนาดเล็ก โดยไม่ต้องการ infrastructure ใดๆ เพิ่มเติม

ทำความเข้าใจ password based encryption แบบเข้าใจง่าย

คุณไม่จำเป็นต้องเป็นนักเข้ารหัสเพื่อใช้เครื่องมือเหล่านี้ แต่การเข้าใจพื้นฐานช่วยให้คุณตัดสินใจได้ดีขึ้นครับ Password based encryption (บางครั้งย่อว่า PBE) คือกระบวนการใช้ key ที่ได้จากรหัสผ่านเพื่อเข้ารหัสข้อมูล เมื่อคุณวางรหัสผ่านลงในเครื่องมือแชร์ที่ปลอดภัย เครื่องมือนั้นโดยทั่วไปจะทำสิ่งต่อไปนี้:

- เข้ารหัสข้อความโดยใช้อัลกอริทึมที่แข็งแกร่ง (โดยทั่วไปคือ AES-256) ก่อนที่มันจะออกจากเบราว์เซอร์ของคุณ

- เก็บเฉพาะเวอร์ชันที่เข้ารหัสไว้บนเซิร์ฟเวอร์ ไม่ใช่ plaintext

- ลบข้อมูลที่เข้ารหัสออกจากเซิร์ฟเวอร์ทันทีที่ลิงก์ถูกเข้าถึง (หรือเมื่อมันหมดอายุ)

ซึ่งหมายความว่าแม้ใครบางคนจะเข้าถึงเซิร์ฟเวอร์ได้ พวกเขาก็จะไม่พบอะไรที่มีประโยชน์ ข้อมูลถูกเข้ารหัสจนกู้คืนได้ยากในทางปฏิบัติ หรือถูกลบไปแล้ว นี่คือกลไกหลักที่ทำให้การ transfer รหัสผ่านแบบเข้ารหัสแตกต่างอย่างมีนัยสำคัญจากการส่งข้อความผ่านช่องทาง "ส่วนตัว" ทั่วไป

สำหรับทีมที่ต้องจัดการข้อมูลที่ละเอียดอ่อนในปริมาณมาก แนวทางนี้ยังเชื่อมโยงกับความกังวลที่กว้างขึ้นเกี่ยวกับการรั่วไหลของข้อมูลองค์กร ซึ่งมักไม่ได้เกิดจากการแฮกที่ซับซ้อน แต่เกิดจาก credentials ที่ถูกทิ้งไว้เปิดเผยในช่องทางการสื่อสาร

สถานการณ์ไหนควรใช้วิธีไหน

| สถานการณ์ | วิธีที่แนะนำ | เหตุผล |

|---|---|---|

| การให้สิทธิ์เข้าถึงแบบครั้งเดียวแก่ contractor | ลิงก์ลับแบบใช้ครั้งเดียว | ไม่มีบันทึกถาวร ทำลายตัวเองหลังดู |

| การแชร์ credentials ของทีมอย่างต่อเนื่อง | Password manager พร้อม shared vault | มี audit trail และการควบคุมการเข้าถึงที่ดีกว่า |

| การส่งมอบบัญชีส่วนตัว (เช่น ในครอบครัว) | ลิงก์ลับแบบใช้ครั้งเดียว | ไม่ต้องมีบัญชี ง่ายและรวดเร็ว |

| ลูกค้าที่ต้องการรับ login ของตัวเอง | ลิงก์ลับแบบใช้ครั้งเดียว | ดูเป็นมืออาชีพ ไม่ทิ้งร่องรอยในฝั่งของคุณ |

| การเข้าถึงฉุกเฉินสำหรับฝ่ายสนับสนุน IT | ลิงก์ลับแบบใช้ครั้งเดียวพร้อมเวลาหมดอายุสั้น | การจำกัดเวลาลดช่วงเวลาที่เสี่ยงต่อการถูกเข้าถึง |

สำหรับทีมที่ทำงานจากระยะไกล แนวทางที่ไม่ยุ่งยากในการแชร์ credentials นี้เป็นส่วนหนึ่งของแนวปฏิบัติที่กว้างขึ้น ความปลอดภัยในการทำงานจากระยะไกลขึ้นอยู่กับการลดจำนวนสถานที่ที่เก็บข้อมูลที่ละเอียดอ่อน และลิงก์แบบใช้ครั้งเดียวทำสิ่งนั้นได้พอดี

ถ้าคุณยังต้องจัดการกับข้อมูลที่ละเอียดอ่อนประเภทอื่นนอกจากรหัสผ่าน หลักการเดียวกันก็ใช้ได้ การรักษาความปลอดภัยของข้อความส่วนตัวก็ใช้ตรรกะเดียวกัน: ลดการคงอยู่ของข้อมูลให้น้อยที่สุด เพิ่มการเข้ารหัสให้มากที่สุด และให้ข้อมูลมีอายุสั้นที่สุดเท่าที่จะเป็นไปได้ตามวัตถุประสงค์

สรุป

การแชร์รหัสผ่านอย่างปลอดภัยไม่จำเป็นต้องซับซ้อน แพง หรือขึ้นอยู่กับการที่ทุกคนต้องใช้เครื่องมือเดียวกัน การรวมเครื่องมือลิงก์ลับแบบใช้ครั้งเดียวกับกระบวนการส่งสองช่องทางที่เรียบง่าย ให้ประโยชน์ด้านความปลอดภัยส่วนใหญ่เทียบเท่ากับการจัดการ credentials ระดับองค์กร โดยไม่มีภาระงานเพิ่มเติม ข้อสรุปสำคัญคือ: รหัสผ่านที่ไม่มีอยู่แล้วไม่สามารถถูกขโมยได้ ส่งครั้งเดียว ตรวจสอบให้แน่ใจว่าได้รับแล้ว และให้เครื่องมือจัดการส่วนที่เหลือ ถ้าคุณต้องการแชร์ข้อมูลที่ละเอียดอ่อนวันนี้ กระบวนการที่อธิบายไว้ที่นี่ใช้เวลาน้อยกว่าการเขียนอีเมลด้วยซ้ำครับ

แชร์รหัสผ่านและข้อมูลลับโดยไม่ทิ้งร่องรอย

ใช้เครื่องมือฟรีของเราเพื่อสร้างลิงก์เข้ารหัสแบบใช้ครั้งเดียวสำหรับรหัสผ่าน โน้ต และไฟล์ที่ละเอียดอ่อน ไม่ต้องสมัครบัญชี ไม่มีการเก็บข้อมูลหลังจากส่งแล้ว

ลองใช้เครื่องมือฟรีของเรา →

ปลอดภัยครับ ถ้าเครื่องมือนั้นใช้การเข้ารหัสฝั่ง client และลบข้อมูลหลังจากลิงก์ถูกเข้าถึง ให้มองหาเครื่องมือที่เข้ารหัสก่อนที่ข้อมูลจะออกจากเบราว์เซอร์ของคุณ และไม่ต้องการบัญชี ซึ่งหมายความว่าเซิร์ฟเวอร์ไม่เคยถือ plaintext รหัสผ่านของคุณ และไม่มีอะไรให้เปิดเผยแม้ถูกเจาะระบบ

ลิงก์แชร์ปกติจะยังใช้งานได้ไม่มีกำหนดและสามารถเปิดได้โดยใครก็ตามที่มีลิงก์นั้น ส่วนลิงก์แบบใช้ครั้งเดียวจะทำลายตัวเองหลังจากการดูครั้งแรก หรือหลังจากช่วงเวลาที่กำหนด ซึ่งหมายความว่าช่วงเวลาที่เสี่ยงต่อการถูกเข้าถึงนั้นน้อยมาก และไม่มี URL ถาวรที่อาจถูกส่งต่อ ถูก index หรือถูกค้นพบในภายหลัง

ไม่จำเป็นเลยครับ ถ้าใช้เครื่องมือที่ถูกต้อง เครื่องมือแชร์รหัสผ่านหลายตัวถูกออกแบบมาเพื่อการใช้งานแบบครั้งเดียวโดยไม่ต้องมีบัญชี คุณแค่วางรหัสผ่าน สร้างลิงก์ และส่งไป ไม่ต้องลงทะเบียน ไม่ต้องสมัครสมาชิก ไม่มีโปรไฟล์ที่เก็บไว้ ทำให้เหมาะสำหรับการใช้งานเป็นครั้งคราวโดยไม่สร้างภาระด้านความปลอดภัยใหม่

อาจหมายความว่าลิงก์หมดอายุตามเวลา หรือมีคนอื่นเปิดมันก่อนแล้ว ไม่ว่าจะเป็นกรณีไหน อย่าส่งรหัสผ่านเดิมซ้ำครับ ให้ถือว่า credentials นั้นอาจถูกเปิดเผยแล้ว รีเซ็ตมันถ้าทำได้ และสร้างลิงก์แบบใช้ครั้งเดียวใหม่พร้อมรหัสผ่านใหม่ และยืนยันการรับข้อมูลอย่างรวดเร็วในครั้งนี้

ได้เลยครับ ลิงก์เข้ารหัสแบบใช้ครั้งเดียวใช้ได้ดีเท่ากันสำหรับ API key, โน้ตส่วนตัว, รหัสสิทธิ์การใช้งาน และข้อความที่ละเอียดอ่อนอื่นๆ บางเครื่องมือยังรองรับการ transfer ไฟล์แบบเข้ารหัสด้วย หลักการเดียวกันนี้ใช้ได้: ข้อมูลถูกส่งครั้งเดียวแล้วถูกลบออกจากเซิร์ฟเวอร์อย่างถาวร