La gestión de secretos es uno de esos temas que parece reservado para la revisión trimestral del equipo de seguridad, no para el martes por la tarde de un desarrollador. Pero en el momento en que necesitas enviar una API key a un nuevo ingeniero de backend que acaba de incorporarse, o pasarle las credenciales de la base de datos a un contratista que está resolviendo un bug en producción, lo abstracto se vuelve muy concreto y muy rápido. La mayoría de los desarrolladores recurren a lo más cómodo: un mensaje de Slack, un correo rápido, un Google Doc compartido. Estos hábitos generan riesgos reales, y persisten porque las soluciones "correctas" suelen parecer excesivas para un traspaso puntual. Este artículo explica por qué los métodos habituales fallan, qué resuelven realmente las herramientas basadas en vault, dónde se quedan cortas, y cómo un enlace de un solo uso que se autodestruye cubre ese hueco sin necesitar ninguna infraestructura.

Puntos clave:

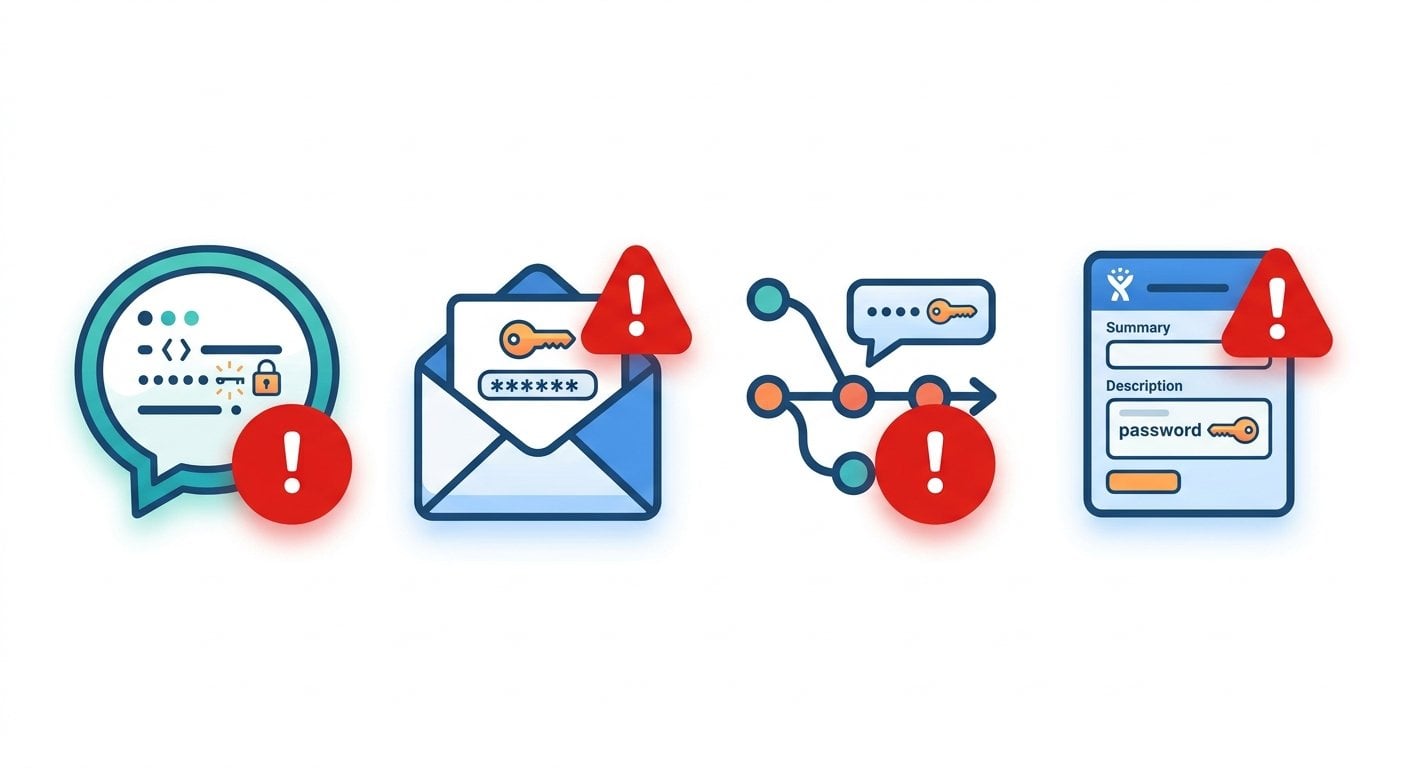

- Enviar credenciales por Slack, correo electrónico o chat deja un registro permanente y buscable que se convierte en un riesgo mucho después de que el secreto haya dejado de usarse.

- Las herramientas basadas en vault como HashiCorp Vault son muy potentes para la seguridad en pipelines de CI/CD y la rotación automática de secretos, pero requieren un tiempo de configuración que no encaja con traspasos urgentes y puntuales.

- Los enlaces de un solo uso que se autodestruyen resuelven el problema del traspaso entre personas: el secreto se puede leer exactamente una vez y luego se elimina, sin dejar rastro en ningún buzón ni historial de chat.

- Las buenas prácticas de gestión de credenciales implican usar la herramienta adecuada para cada contexto, sin forzar una única solución para todos los escenarios.

Tabla de contenidos

- Qué se considera un secreto en el desarrollo de software

- Por qué fallan los métodos habituales de compartir secretos

- Qué hacen realmente las herramientas de gestión de secretos basadas en vault

- El hueco del que nadie habla: los traspasos entre personas

- Cómo los enlaces autodestructivos resuelven el problema del traspaso

- Un ejemplo real: incorporar a un nuevo desarrollador hoy mismo

- Buenas prácticas para compartir secretos entre desarrolladores

- Conclusión

Qué se considera un secreto en el desarrollo de software

En el contexto del desarrollo de software, un "secreto" es cualquier dato que otorga acceso a un sistema, servicio o conjunto de datos. Los ejemplos más habituales son:

- API keys - tokens que autentican tu aplicación con servicios de terceros como Stripe, Twilio u OpenAI

- Contraseñas de bases de datos - credenciales para PostgreSQL, MySQL, MongoDB u otro almacén de datos

- Claves privadas SSH - utilizadas para autenticarse con servidores remotos o repositorios de código

- Tokens OAuth y client secrets - empleados en flujos de autenticación entre servicios

- Valores de configuración específicos del entorno - como claves de cifrado o secrets de firma que deben permanecer privados

Lo que diferencia estos datos de la configuración ordinaria es que su exposición equivale a acceso directo. Si alguien obtiene tu Stripe secret key, puede iniciar cobros. Si consigue la contraseña de tu base de datos, puede leer o borrar tus datos. Las consecuencias no son teóricas.

Entender qué son las credenciales y cómo funcionan en la autenticación ayuda a comprender por qué protegerlas durante el tránsito es tan importante como protegerlas en reposo.

Por qué fallan los métodos habituales de compartir secretos

La mayoría de los desarrolladores ya saben que no deben escribir credenciales directamente en el código fuente. Hacer hardcoding de credenciales significa incrustar un secreto directamente en el código, por ejemplo escribiendo api_key = "sk-abc123..." en un archivo Python. Una vez que ese archivo se hace commit en un repositorio Git, el secreto queda en el historial de versiones para siempre, aunque lo elimines en un commit posterior. Herramientas como Gitleaks existen precisamente para escanear repositorios en busca de secretos comprometidos por accidente.

Pero los riesgos van más allá del código. Esto es lo que ocurre en el día a día cuando los desarrolladores comparten secretos:

- Mensajes directos en Slack - Cómodo, pero Slack guarda el historial de mensajes. Si el espacio de trabajo se ve comprometido en algún momento, todos los secretos enviados por mensaje directo quedan expuestos. Además, Slack es buscable, lo que significa que un empleado futuro o un auditor podría encontrar credenciales compartidas hace años.

- Correo electrónico - El correo se transmite y almacena en múltiples servidores. Rara vez está cifrado de extremo a extremo, y permanece en bandejas de entrada, carpetas de enviados y archivos de copia de seguridad de forma indefinida.

- Archivos

.envsubidos al repositorio - Aunque los desarrolladores usen archivos.envpara separar los secretos del código, estos archivos a veces acaban en el control de versiones, ya sea por accidente o porque el.gitignoreno estaba configurado correctamente desde el principio. - Tickets y herramientas de gestión de proyectos - Pegar una contraseña de base de datos en un comentario de Jira o en una issue de GitHub es sorprendentemente habitual durante la respuesta a incidentes, cuando la velocidad parece más importante que la seguridad. Esos comentarios quedan registrados, indexados y frecuentemente visibles para más personas de las previstas.

El problema central de todos estos métodos es la persistencia. El secreto sigue existiendo en un lugar por el que solo debía pasar. Eso es lo que los equipos de seguridad llaman "secret sprawl", y es una de las principales causas de las brechas relacionadas con credenciales.

Para profundizar en cómo esto afecta a nivel organizacional, consulta nuestro artículo sobre por qué se producen las filtraciones de datos corporativos y cómo los mensajes autodestructivos las previenen.

Qué hacen realmente las herramientas de gestión de secretos basadas en vault

Las herramientas de gestión de secretos fueron creadas para resolver el problema de la persistencia a escala. HashiCorp Vault, AWS Secrets Manager y plataformas similares funcionan centralizando el almacenamiento de secretos, controlando el acceso mediante políticas y proporcionando una traza de auditoría de quién accedió a qué y cuándo.

Su valor real se manifiesta en los flujos de trabajo automatizados. En el contexto de la seguridad en pipelines de CI/CD, por ejemplo, tu pipeline de despliegue puede solicitar una contraseña de base de datos a Vault en tiempo de ejecución, usarla para ejecutar una migración y nunca almacenarla en ningún sitio. El secreto se inyecta en el proceso y luego se descarta. Ningún desarrollador llega a verlo. Ningún archivo de log lo captura. El pipeline se autentica con Vault usando su propia identidad, y Vault decide si conceder el acceso en función de políticas predefinidas.

Estas herramientas también permiten la rotación de secretos, lo que significa que pueden cambiar automáticamente una contraseña de base de datos de forma programada y actualizar todos los servicios que dependen de ella, sin intervención manual.

Esto es genuinamente potente para sistemas en producción con patrones de acceso bien definidos. Pero requiere:

- Una instancia de Vault en funcionamiento (o un servicio cloud de pago)

- Políticas escritas y probadas para cada servicio o rol

- Tiempo para integrar cada aplicación con la API o el agente de Vault

- Mantenimiento continuo a medida que cambia tu infraestructura

Nada de eso es rápido. Una configuración realista de Vault para un equipo pequeño puede llevar días o semanas hasta quedar bien ajustada.

El hueco del que nadie habla: los traspasos entre personas

Las herramientas basadas en vault resuelven a la perfección la entrega de secretos entre máquinas. Pero no resuelven en absoluto la entrega de secretos entre personas. Considera estos escenarios:

- Un nuevo desarrollador se incorpora el lunes y necesita la contraseña de la base de datos de staging para configurar su entorno local antes de que se le provisione acceso a Vault.

- Se contrata a un freelance para un trabajo de dos días y necesita una sola API key para completar su tarea. Crear una identidad completa en Vault para un contratista de 48 horas es desproporcionado.

- Durante un incidente a las 2 de la mañana, un ingeniero senior necesita compartir un token de acceso de emergencia con un compañero al que están llamando para ayudar. No hay tiempo para configurar nada.

En los tres casos, una persona necesita enviar una credencial a otra persona, ahora mismo, sin levantar ninguna infraestructura. Este es el hueco que ninguna herramienta basada en vault está diseñada para cubrir. Y como ese hueco existe, los desarrolladores vuelven a Slack y al correo electrónico, que es exactamente donde vive el riesgo.

Esto también es especialmente relevante para equipos remotos, donde la falta de proximidad física hace que los traspasos seguros e informales sean aún más difíciles. Nuestra guía sobre seguridad en el trabajo remoto y herramientas de mensajes autodestructivos aborda esta dinámica con más detalle.

Cómo los enlaces autodestructivos resuelven el problema del traspaso

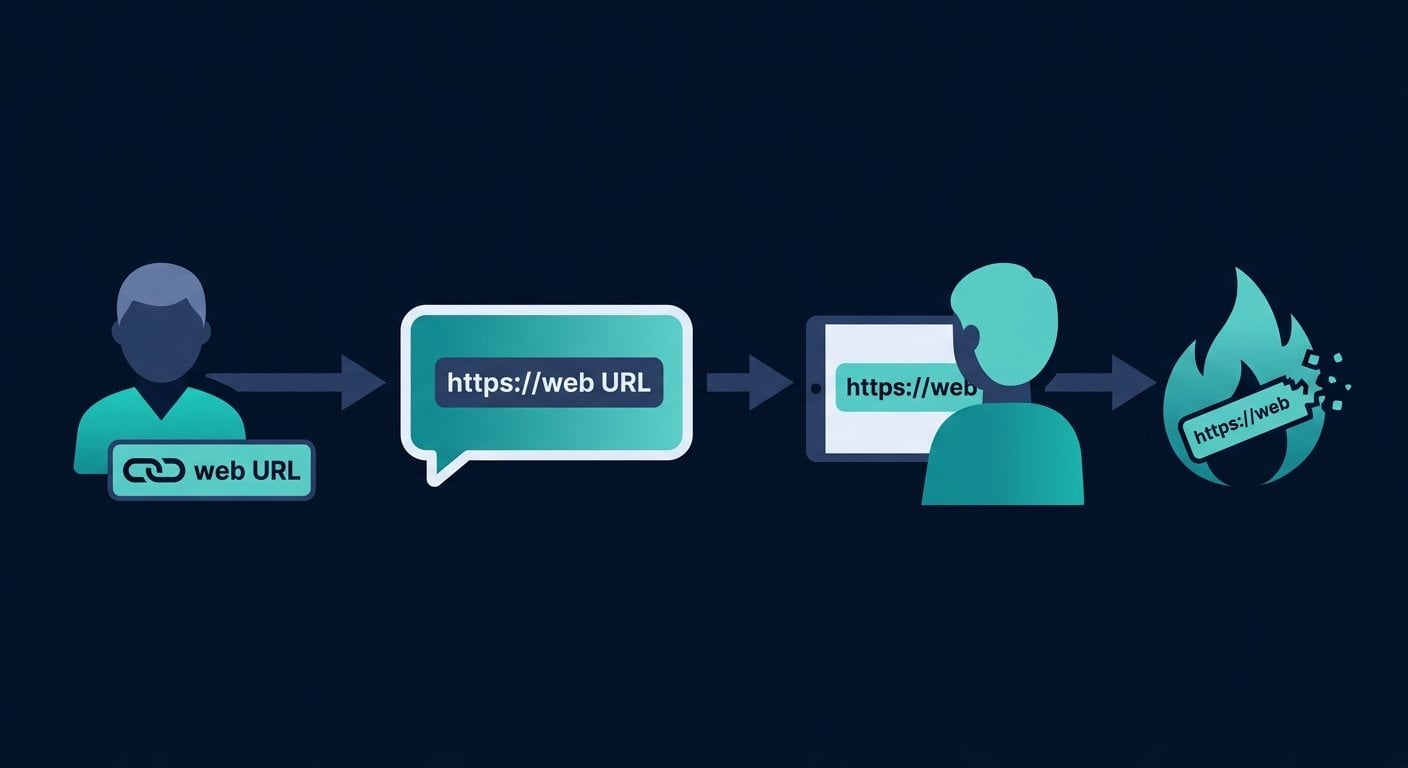

Un enlace de un solo uso que se autodestruye funciona con un principio sencillo: el secreto se cifra y se almacena temporalmente en un servidor, accesible únicamente a través de una URL única. En el momento en que alguien abre esa URL y lee el contenido, los datos se eliminan. El enlace deja de funcionar. No queda nada que encontrar.

A veces se denomina compartir credenciales con "destrucción tras la lectura", y aborda directamente el problema de la persistencia. El secreto no vive en el buzón de nadie. No queda en un historial de chat. No aparece en ningún resultado de búsqueda seis meses después. Existe el tiempo justo para transferirse de una persona a otra, y luego desaparece.

Para entender los mecanismos de cifrado detrás de este enfoque, nuestro artículo sobre cómo funcionan las notas autodestructivas por dentro explica los detalles técnicos con claridad.

Las principales ventajas para compartir secretos entre desarrolladores son:

- Sin necesidad de cuenta - Puedes generar un enlace en segundos sin registrarte en ningún sitio.

- Sin infraestructura - No hay nada que instalar, configurar ni mantener.

- Confirmación de entrega - Si el enlace ya ha sido abierto cuando tu compañero intenta usarlo, sabes que algo ha fallado y puedes revocar y regenerar uno nuevo de inmediato.

- Caducidad por defecto - Los enlaces expiran tras un periodo determinado aunque nunca se abran, por lo que los enlaces olvidados no se convierten en riesgos permanentes.

Para una visión más amplia de cómo funciona esta tecnología y qué previene, consulta nuestra explicación sobre qué son los enlaces secretos de un solo uso y cómo previenen las filtraciones de datos.

Un ejemplo real: incorporar a un nuevo desarrollador hoy mismo

Un escenario realista: tu equipo usa una API de pagos de terceros y la API key de staging necesita llegar a un nuevo desarrollador, Alex, que empieza hoy. Tu configuración de Vault solo cubre producción, y Alex todavía no tiene acceso a producción de todos modos.

Sin una herramienta de enlace de un solo uso, el proceso sería así: copias la clave de tu gestor de contraseñas, la pegas en un mensaje directo de Slack a Alex y sigues con tu trabajo. La clave ahora vive en los servidores de Slack, en el historial de mensajes de Alex y en el tuyo. Si alguna de las dos cuentas se ve comprometida, esa clave queda expuesta.

Con un enlace de un solo uso, el proceso es así:

- Abres SecretNote, pegas la API key en el campo de texto y estableces un tiempo de expiración (por ejemplo, 24 horas).

- Copias el enlace generado y se lo envías a Alex por Slack (o por correo, o por donde sea).

- Alex abre el enlace, copia la clave y el enlace se autodestruye.

- Si Alex envía accidentalmente el enlace al canal equivocado antes de abrirlo, puedes comprobar que todavía no ha sido accedido y generar uno nuevo. El enlace antiguo expira sin consecuencias.

El secreto pasó por Slack, pero solo como una URL opaca. Cualquiera que intercepte esa URL después de que Alex la haya abierto no obtendrá nada. El historial del canal contiene un enlace muerto, no una credencial activa.

Este flujo de trabajo no requiere ninguna configuración, ninguna cuenta y unos treinta segundos. Es también la respuesta directa a la pregunta de cómo compartir una API key de forma segura cuando no tienes un vault disponible.

Como referencia adicional, nuestra guía sobre cómo compartir contraseñas de forma segura sin exponerlas aplica principios similares al caso más amplio del intercambio de contraseñas.

Buenas prácticas para compartir secretos entre desarrolladores

Saber cómo almacenar API keys de forma segura y cómo compartirlas son dos habilidades distintas. Aquí tienes un enfoque práctico que contempla ambas:

- Usa variables de entorno, no valores hardcodeados - Almacena los secretos en archivos

.enven local e inyéctalos a través de tu entorno de despliegue en producción. Nunca hagas commit de archivos.enven el control de versiones. - Usa un vault para el acceso máquina a máquina en producción - Si tu pipeline de CI/CD necesita acceder a una base de datos o llamar a una API, usa un gestor de secretos para inyectar las credenciales en tiempo de ejecución. Aquí es donde las herramientas basadas en vault brillan de verdad.

- Usa enlaces de un solo uso para los traspasos entre personas - La incorporación de nuevos miembros, el acceso de contratistas y la respuesta a incidentes implican personas compartiendo secretos con otras personas. Aquí es donde los enlaces autodestructivos son la herramienta correcta.

- Rota los secretos tras los traspasos - Cuando finalice el trabajo de un contratista, revoca y rota cualquier credencial a la que haya tenido acceso. Esto limita el radio de impacto si su copia del secreto se ve comprometida en algún momento.

- Audita tu secret sprawl - Busca periódicamente en tu historial de Slack, hilos de correo y sistema de tickets patrones que parezcan API keys o contraseñas. Existen herramientas para ayudar con esto, pero la concienciación manual ya es un buen comienzo.

- Trata cada secreto como si tuviera fecha de caducidad - Las credenciales que nunca se rotan se vuelven más peligrosas con el tiempo. Incorpora la rotación a tu flujo de trabajo desde el principio, aunque sea simplemente con un recordatorio en el calendario.

La guía para desarrolladores de OWASP sobre implementación segura ofrece contexto adicional sobre cómo encaja la gestión de credenciales en un ciclo de vida de desarrollo seguro más amplio.

Conclusión

Una buena gestión de secretos no consiste en tener las herramientas más sofisticadas. Consiste en usar la herramienta adecuada para cada contexto. Los sistemas basados en vault son la respuesta correcta para la entrega automatizada de credenciales entre máquinas en producción. Son la respuesta incorrecta para un martes por la mañana en el que necesitas pasarle una API key de staging a un desarrollador que empieza hoy. Los enlaces de un solo uso autodestructivos cubren ese hueco exactamente: sin infraestructura, sin cuentas, sin registro persistente. El secreto pasa de una persona a otra y luego desaparece. Eso no es un parche provisional. Es la herramienta correcta para el trabajo.

Comparte credenciales de forma segura - sin necesidad de vault

Genera un enlace de un solo uso autodestructivo para cualquier API key, contraseña o token. Se destruye tras la lectura, no deja rastro en historiales de chat ni bandejas de entrada, y se usa en menos de 30 segundos.

Crea tu enlace secreto ahora →

La gestión de secretos hace referencia a las herramientas y prácticas utilizadas para almacenar, acceder y distribuir credenciales sensibles como API keys, contraseñas de bases de datos y tokens. Abarca tanto la forma en que los secretos se almacenan de forma segura en reposo como la manera en que se entregan a los servicios y personas que los necesitan, sin exponerlos innecesariamente.

El secret sprawl ocurre cuando las credenciales se acumulan en múltiples ubicaciones: mensajes de Slack, hilos de correo, historial de Git, tickets de soporte y documentos compartidos. Cada copia es un punto potencial de exposición. El peligro está en que la mayoría de esas copias se olvidan, por lo que nunca se rotan ni se revocan, y los atacantes pueden encontrarlas mucho después del traspaso original.

Una API key filtrada otorga a cualquiera que la encuentre el mismo nivel de acceso que la aplicación para la que fue emitida. Dependiendo del servicio, esto podría significar cargos no autorizados, robo de datos, abuso del servicio o apropiación de la cuenta. La clave debe revocarse de inmediato al descubrirlo, y todos los registros de acceso deben revisarse en busca de actividad no autorizada.

El hardcoding de credenciales consiste en incrustar un secreto directamente en el código fuente, como escribir una API key como un string literal en un archivo. Es peligroso porque el secreto pasa a formar parte del historial de versiones en el momento en que se hace commit del archivo. Aunque lo elimines más adelante, permanece en los commits anteriores y puede ser encontrado por cualquier persona con acceso al repositorio o por herramientas de análisis automatizado.

Usa un enlace de un solo uso autodestructivo. Pega el secreto en una herramienta como SecretNote, genera una URL única y envía esa URL al destinatario. Cuando la abra, el contenido se muestra una sola vez y luego se elimina de forma permanente. No se necesita ninguna cuenta ni infraestructura, y no queda nada en historiales de chat ni en el correo electrónico una vez que el enlace ha sido abierto.

Vault y AWS Secrets Manager están diseñados para la entrega automatizada de credenciales entre máquinas en sistemas en producción. Requieren configuración, ajuste y mantenimiento continuo. SecretNote está diseñado para traspasos entre personas: sin configuración, sin cuenta, sin infraestructura. Resuelve un problema diferente: la transferencia segura y puntual entre personas, no la gestión de acceso automatizado y continuo.