La seguridad de datos en trabajo remoto ya no es una preocupación limitada a los departamentos de TI. Cuando tu equipo está distribuido entre oficinas en casa, cafeterías y espacios de coworking, cada mensaje que contiene una contraseña, clave API o detalle confidencial de un cliente se convierte en una responsabilidad potencial. Las herramientas de chat estándar y el correo electrónico nunca fueron diseñados para esta realidad. Almacenan mensajes indefinidamente, se sincronizan entre dispositivos y dejan rastros que pueden ser accedidos mucho después de que termine la conversación original. Para equipos distribuidos que manejan información sensible diariamente, esa brecha entre conveniencia y seguridad es donde ocurren las filtraciones.

Puntos Clave:

- La mayoría de herramientas comunes de comunicación empresarial mantienen historial de mensajes, creando riesgos de exposición a largo plazo para equipos remotos.

- Los mensajes cifrados que se autodestruyen eliminan rastros de datos persistentes para información sensible como contraseñas, tokens y detalles de clientes.

- Un enfoque de enlaces únicos asegura que solo el destinatario previsto pueda leer el mensaje, y solo una vez.

- Adoptar mensajería efímera para flujos de trabajo específicos (no toda la comunicación) es una mejora práctica de seguridad con poca fricción para equipos de trabajo desde casa.

Tabla de Contenidos

- El Verdadero Problema con la Comunicación de Equipos Remotos

- Qué Hacen Realmente los Mensajes que se Autodestruyen

- Casos de Uso Comunes en Trabajo Remoto

- Un Ejemplo Concreto: Incorporación de un Desarrollador Remoto

- Pasos Prácticos para Implementar Mensajería Efímera

- Qué Buscar en una Herramienta de Mensajería Segura

- Conclusión

El Verdadero Problema con la Comunicación de Equipos Remotos

Cuando los equipos trabajan en la misma oficina, la información sensible a menudo permanece verbal. Nadie escribe la contraseña del servidor en Slack cuando pueden simplemente caminar y decirla. Pero en un equipo distribuido, esa opción desaparece. Todo se vuelve texto, y el texto se almacena.

Considera lo que un equipo típico de trabajo desde casa comparte a través de herramientas de chat en una sola semana: credenciales de base de datos, contraseñas de entornos de prueba, tokens de API, números de cuenta de clientes, borradores de documentos legales y detalles de recursos humanos. La mayoría de esto fluye a través de plataformas que fueron construidas para velocidad de colaboración, no para confidencialidad. Esos mensajes permanecen en registros buscables, se respaldan en servidores en la nube y pueden exponerse a través de una cuenta comprometida, una citación judicial o una integración mal configurada.

El problema no es que los equipos sean descuidados. El problema es que las herramientas predeterminadas crean registros persistentes de información que solo estaba destinada a ser temporal. Según el Reporte IBM del Costo de una Filtración de Datos, las credenciales comprometidas siguen siendo una de las principales causas de filtraciones de datos a nivel mundial. El trabajo remoto expande significativamente la superficie de ataque, porque las credenciales se comparten con mayor frecuencia y a través de más canales.

Para una mirada más profunda sobre cómo esto se desarrolla a nivel organizacional, consulta por qué ocurren las filtraciones de datos corporativos y cómo los mensajes que se autodestruyen pueden prevenirlas.

Qué Hacen Realmente los Mensajes que se Autodestruyen

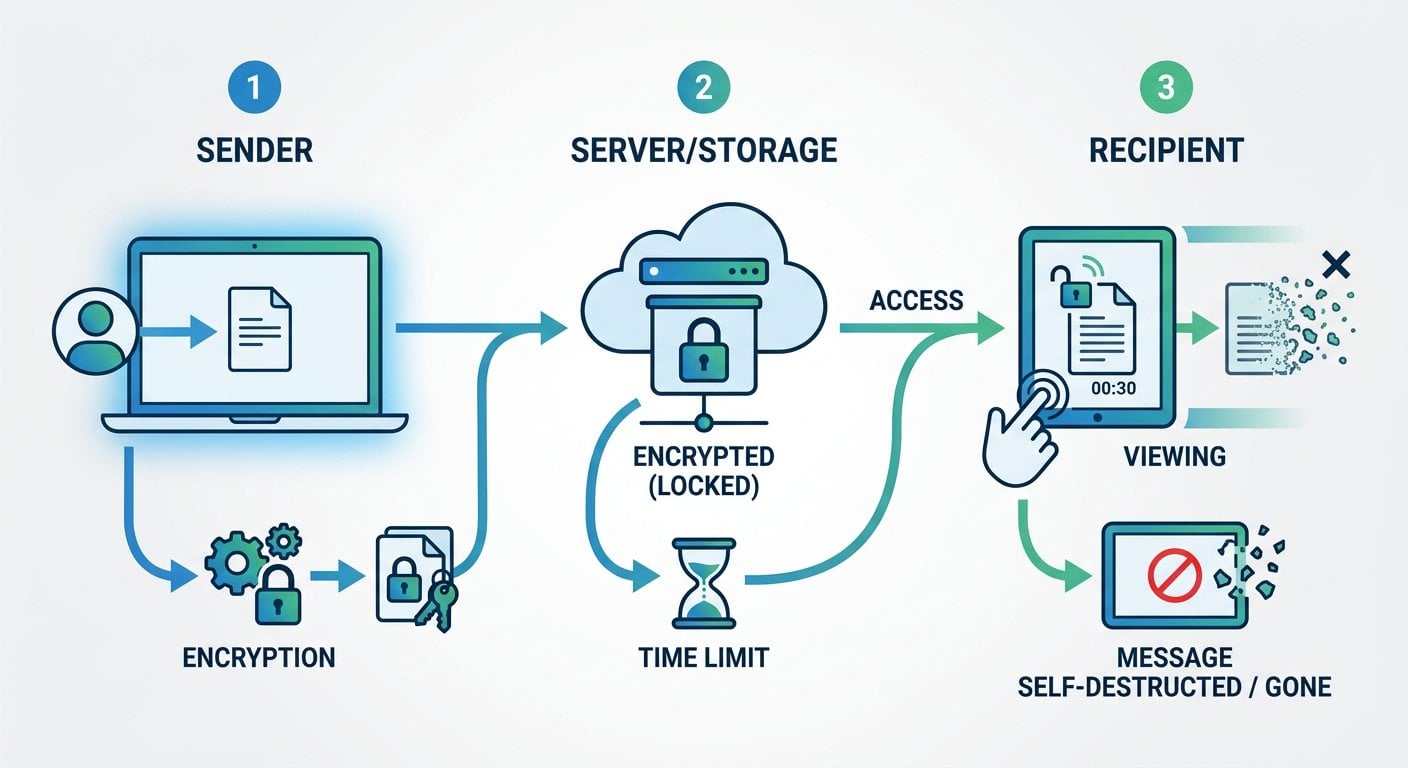

Un mensaje que se autodestruye no es solo un mensaje con un temporizador. Cuando se implementa correctamente, es una nota legible una sola vez que se cifra antes de salir de tu navegador, se almacena temporalmente en un servidor en forma cifrada, y se elimina permanentemente en el momento que se abre (o después de un período de expiración establecido, lo que ocurra primero).

Este enfoque resuelve tres problemas específicos que importan para la mensajería cifrada para equipos remotos:

- Sin almacenamiento persistente: Una vez leído, el mensaje desaparece del servidor. No hay registro para citar judicialmente, no hay respaldo para filtrar, y no hay bandeja de entrada para comprometer.

- Un destinatario, una lectura: Si alguien intercepta el enlace antes de que el destinatario previsto lo abra, el destinatario lo sabrá inmediatamente porque el mensaje ya habrá desaparecido.

- Cifrado en tránsito y en reposo: El contenido se cifra antes de que salga del dispositivo del remitente, lo que significa que incluso el proveedor del servicio no puede leerlo.

Para entender la mecánica técnica detrás de esto, el artículo sobre cómo funcionan las notas que se autodestruyen detrás de escena cubre el modelo de cifrado y seguridad del navegador en detalle.

Casos de Uso Comunes en Trabajo Remoto

La mensajería efímera no está destinada a reemplazar toda tu pila de comunicación empresarial. Es una herramienta dirigida para momentos específicos de alta sensibilidad. Aquí están las situaciones donde los equipos distribuidos se benefician más:

Compartir Credenciales Durante la Incorporación

Los nuevos empleados necesitan acceso a sistemas desde el primer día. Enviar contraseñas iniciales por correo electrónico o Slack crea un registro permanente. Usar un enlace que se autodestruye a través de una herramienta como SecretNote significa que las credenciales se entregan de forma segura y la evidencia de esa entrega desaparece después del primer uso.

Pasar Claves API y Tokens

Los desarrolladores en equipos remotos regularmente necesitan compartir tokens para entornos de prueba, integraciones de terceros o pipelines de CI/CD. Estos son objetivos de alto valor. Una nota cifrada de una sola vez es una forma mucho más segura de compartir contraseñas de forma remota que pegarlas en un chat grupal.

Enviar Datos Sensibles de Clientes

Números de cuenta, referencias legales o identificadores de atención médica a veces necesitan moverse entre miembros del equipo rápidamente. Las notas efímeras aseguran que esa información no permanezca en historiales de chat o hilos de correo electrónico que podrían ser accedidos meses después.

Comunicación Interna de Recursos Humanos y Nómina

Detalles de salarios, notas de rendimiento y datos de identificación personal compartidos entre RR.HH. y gerentes no deberían vivir en una bandeja de entrada estándar. Un mensaje que se autodestruye asegura que la información llegue a la persona correcta y luego deje de existir.

Códigos de Acceso Temporales

Códigos de respaldo de autenticación de dos factores, credenciales temporales de VPN y PINs de una sola vez son por naturaleza de corta duración. Tratarlos como registros permanentes en un registro de chat derrota completamente su propósito.

Para más contexto sobre mantener mensajes privados seguros en diferentes escenarios, consulta cómo mantener tus mensajes privados verdaderamente seguros.

Un Ejemplo Concreto: Incorporación de un Desarrollador Remoto

Aquí hay un escenario realista que se desarrolla en empresas SaaS cada semana.

Una empresa SaaS de tamaño medio contrata a un desarrollador backend que trabajará completamente remoto. En su primer día, el líder de DevOps necesita compartir: una contraseña temporal de AWS IAM, un token de acceso personal de GitHub para el repositorio privado, y la cadena de conexión de la base de datos de prueba. La empresa usa Slack para comunicación diaria.

La opción insegura por defecto: El líder de DevOps abre un mensaje directo en Slack y pega las tres credenciales en un solo mensaje. Slack almacena esto indefinidamente. El mensaje ahora es parte de la exportación de Slack de la empresa, sincronizado al teléfono del desarrollador, y visible para cualquier administrador de Slack con acceso al registro de auditoría. Si la cuenta del desarrollador alguna vez se ve comprometida, esas credenciales siguen ahí, incluso después de haber sido rotadas.

La alternativa segura: El líder de DevOps abre SecretNote, escribe las credenciales en una nueva nota, la configura para autodestruirse después de una visualización, y copia el enlace generado. Envían solo el enlace a través de Slack. El desarrollador hace clic en él, lee las credenciales, y la nota se elimina permanentemente. Lo que queda en Slack es un enlace muerto sin contenido recuperable.

La diferencia de tiempo total entre estos dos enfoques: aproximadamente 45 segundos. La diferencia de seguridad es sustancial. Este es el caso práctico para enviar mensajes seguros en un contexto de trabajo remoto.

También aborda directamente una restricción real que enfrentan la mayoría de equipos: las personas no adoptarán herramientas que las ralenticen. Las notas que se autodestruyen encajan en los flujos de trabajo existentes sin reemplazarlos.

Pasos Prácticos para Implementar Mensajería Efímera

Implementar esto en un equipo distribuido no requiere una revisión completa de seguridad. Aquí hay una secuencia práctica:

- Audita lo que tu equipo actualmente comparte por chat: Pasa una semana notando cada instancia donde una contraseña, token o identificador sensible se envía a través de Slack, Teams o correo electrónico. Esto crea una imagen clara de tu exposición real.

- Define una lista corta de tipos de datos "siempre efímeros": Contraseñas, claves API, códigos de respaldo de dos factores e identificadores personales siempre deberían ir a través de una nota que se autodestruye. Escribe esto en tu política de seguridad interna.

- Elige una herramienta y documenta el flujo de trabajo: Elige una herramienta (SecretNote es una opción directa), escribe una guía interna de dos párrafos mostrando exactamente cómo crear y compartir una nota, y publícala en tu wiki del equipo.

- Entrena durante la incorporación, no después de incidentes: Haz que el flujo de trabajo de notas seguras sea parte de la incorporación del primer día. Los nuevos empleados adoptan hábitos temprano. Adaptar hábitos de seguridad a empleados existentes es más difícil.

- Revisa y rota credenciales que fueron compartidas previamente de forma insegura: Una vez que tengas el nuevo proceso en su lugar, regresa y rota cualquier credencial que fue compartida a través de canales permanentes. Esto cierra la ventana de exposición existente.

Mantenerse actualizado sobre los requisitos regulatorios alrededor del manejo de datos también es importante para equipos remotos. La página de noticias de privacidad y actualizaciones regulatorias para 2026 cubre cambios recientes que afectan cómo las empresas deben manejar comunicaciones sensibles.

Qué Buscar en una Herramienta de Mensajería Segura

No todas las herramientas comercializadas como "seguras" entregan las mismas protecciones. Al evaluar opciones para mensajería cifrada para equipos remotos, verifica estas características específicas:

| Característica | Por qué Importa |

|---|---|

| Cifrado del lado del cliente | El mensaje debería cifrarse antes de que salga de tu navegador, para que el proveedor del servicio no pueda leerlo. |

| Destrucción de una sola lectura | La nota debe eliminarse inmediatamente después de la primera visualización, no solo marcarse como leída. |

| Sin cuenta requerida para destinatarios | Requerir que los destinatarios se registren crea fricción y un nuevo rastro de datos. Un enfoque basado en enlaces es más limpio. |

| Opciones de expiración | Si el destinatario nunca abre la nota, debería expirar automáticamente después de un período definido. |

| Sin registro del contenido de notas | El servidor debería almacenar solo el blob cifrado, no metadatos sobre lo que contenía la nota. |

El modelo de cifrado de extremo a extremo es el estándar técnico que subyace a las herramientas efímeras genuinamente seguras. Cualquier herramienta que reclame seguridad sin este estándar está ofreciendo algo más débil de lo que parece.

Para una mirada más amplia sobre lo que hace efectivos a los enlaces únicos para prevenir filtraciones de datos, consulta qué son los enlaces secretos de una vez y cómo funcionan.

Conclusión

La seguridad de datos en trabajo remoto no requiere infraestructura de nivel empresarial para mejorar significativamente. Para la mayoría de equipos distribuidos, la brecha más grande no está en firewalls o protección de endpoints. Está en el hábito cotidiano de compartir información sensible a través de herramientas que nunca fueron diseñadas para guardar secretos. Los mensajes que se autodestruyen llenan esa brecha con fricción mínima. Encajan en flujos de trabajo existentes, no requieren configuración técnica de los destinatarios, y eliminan los rastros de datos persistentes que hacen tan arriesgado el compartir credenciales. El cambio de hábito de 45 segundos descrito en el ejemplo de incorporación anterior es el tipo de mejora de seguridad práctica y de bajo costo que realmente se adopta.

Deja de Dejar Credenciales en Registros de Chat

SecretNote te permite crear una nota cifrada que se elimina después de una lectura. Sin cuenta necesaria para destinatarios, sin contenido almacenado, sin rastro de datos. Pruébalo ahora y envía una nota cifrada que se autodestruye gratis.

Prueba Nuestra Herramienta Gratis →

Sí, cuando la herramienta usa cifrado del lado del cliente y destrucción de una sola lectura. La contraseña se cifra antes de salir de tu navegador, se almacena solo como un blob cifrado, y se elimina permanentemente después de que el destinatario la abra una vez. Esto es significativamente más seguro que enviar contraseñas por correo electrónico o chat.

La mayoría de herramientas, incluyendo SecretNote, te permiten establecer un tiempo de expiración. Si la nota no se abre dentro de esa ventana, se elimina automáticamente del servidor. Luego puedes reenviar una nueva nota. Esto previene que los enlaces abandonados se conviertan en una vulnerabilidad a largo plazo.

No, sirven propósitos diferentes. Un gestor de contraseñas almacena y organiza credenciales para uso continuo. Las notas que se autodestruyen son para el momento de transferencia, cuando necesitas entregar una credencial a alguien de forma segura. Ambas herramientas son complementarias y abordan diferentes puntos en el ciclo de vida de las credenciales.

Con SecretNote, no se requiere cuenta. El destinatario simplemente hace clic en el enlace y lee la nota. Esto elimina fricción y evita crear rastros de datos adicionales. El enlace en sí es la clave, y una vez usado, ni el enlace ni el contenido de la nota permanecen accesibles en ningún lugar.

El trabajo remoto obliga a los equipos a compartir credenciales digitalmente en lugar de verbalmente. Esto crea registros de texto en herramientas de chat, correo electrónico y plataformas de colaboración. Cada uno de esos registros es un punto potencial de exposición a través de compromiso de cuentas, exportaciones de datos o integraciones de terceros con acceso al historial de mensajes.