La mayoría de la gente cree que compartir contraseñas de forma segura requiere un gestor de contraseñas dedicado, una bóveda compartida o una configuración de IT corporativa. Pero ¿qué pasa cuando solo necesitas enviar una contraseña una vez, ahora mismo, a alguien que no usa tus mismas herramientas ni pertenece a tu organización? Quizás estás entregando las credenciales del servidor de staging de un cliente. Quizás estás ayudando a un familiar a acceder a una cuenta compartida. La necesidad es real, el tiempo es corto, y lo último que quieres es que esa contraseña quede guardada para siempre en un hilo de correo. Esta guía te explica exactamente cómo compartir contraseñas de forma segura, sin crear una cuenta, sin instalar nada y sin dejar rastro permanente.

Tabla de contenidos

- Por qué fallan los métodos habituales

- Errores frecuentes al compartir contraseñas

- Cómo es realmente el intercambio seguro de contraseñas

- Un ejemplo práctico: enviar una contraseña a un colaborador externo

- Paso a paso: cómo enviar una contraseña por internet de forma segura

- Cifrado basado en contraseña explicado de forma sencilla

- Cuándo usar cada método

- Conclusión

Puntos clave:

- El correo electrónico, los SMS y las apps de chat no son canales seguros para enviar contraseñas, aunque resulten cómodos.

- Los enlaces de un solo uso utilizan transferencia cifrada de credenciales para garantizar que la información desaparece una vez leída.

- No necesitas una cuenta ni un gestor de contraseñas para compartir una contraseña de forma segura: solo la herramienta adecuada y un proceso claro.

- Dividir la entrega (el enlace por un canal y la frase de paso por otro) añade una segunda capa de protección práctica.

Por qué fallan los métodos habituales

Antes de ver la solución, conviene ser concretos sobre el problema. Cuando envías una contraseña por un canal estándar, ocurren varias cosas en las que probablemente no piensas:

- El correo electrónico almacena mensajes en servidores que no controlas, a menudo de forma indefinida. Aunque borres el mensaje, puede seguir existiendo en copias de seguridad, en la bandeja de entrada del destinatario y en la de cualquier persona a quien lo reenvíe.

- Los SMS se transmiten en texto plano a través de las redes de los operadores. Además, muchos teléfonos los respaldan automáticamente y son visibles para cualquiera que coja el dispositivo.

- Slack, Teams y herramientas de chat similares conservan el historial de mensajes. Una contraseña que enviaste por mensaje directo en Slack hace dos años puede seguir siendo accesible para un administrador o aparecer en una exportación de datos.

- Las capturas de pantalla o fotos se sincronizan con el almacenamiento en la nube, se comparten por accidente y se indexan de formas que no puedes predecir.

Ninguno de estos métodos utiliza transferencia cifrada de credenciales. Tratan una contraseña igual que cualquier otro texto, como algo que se guarda y se recupera cuando hace falta.

Errores frecuentes al compartir contraseñas

Entender la teoría es una cosa. Ver cómo estos errores se producen en situaciones reales es otra. Estos son los fallos más comunes, con contexto del mundo real.

Error 1: Enviar la contraseña directamente por correo electrónico

En 2021, una pequeña agencia de marketing en el Reino Unido sufrió una filtración de datos de clientes. La investigación reveló que la cuenta de correo de un freelancer había sido comprometida meses antes. En esa bandeja de entrada había una cadena de correos con credenciales de acceso a varias cuentas de redes sociales de clientes, enviadas en texto plano por el responsable de cuentas de la agencia. Las contraseñas nunca se habían cambiado tras la entrega inicial. La filtración afectó a cuatro clientes y causó un daño reputacional considerable.

Esto no es un caso excepcional. Es el comportamiento habitual de la mayoría de los equipos pequeños que no han formalizado un proceso para compartir credenciales.

Error 2: Reutilizar la misma contraseña compartida indefinidamente

Una contraseña compartida que se envió "temporalmente" a un colaborador externo hace seis meses sigue siendo una credencial activa. Si ese colaborador abandonó el proyecto, cambió de trabajo o tuvo su propio dispositivo comprometido, la contraseña sigue siendo válida. Muchas organizaciones descubren durante auditorías de seguridad que decenas de personas tienen acceso a sistemas a través de credenciales que nunca se rotaron después de una entrega.

Error 3: Enviar el nombre de usuario y la contraseña en el mismo mensaje

Aunque alguien intercepte un solo mensaje, enviar el nombre de usuario y la contraseña juntos le da todo lo que necesita. Esto es especialmente arriesgado en hilos de correo donde el contexto, es decir, qué servicio y qué cuenta, ya es visible en el asunto o en mensajes anteriores.

Error 4: Usar apps "seguras" que en realidad no tienen cifrado de extremo a extremo

Muchos usuarios asumen que WhatsApp, iMessage o incluso Telegram (en modo estándar) son suficientemente seguros para contraseñas. Aunque algunos ofrecen cifrado de extremo a extremo para el contenido de los mensajes, siguen almacenando el historial en los dispositivos, sincronizando con copias de seguridad en la nube y siendo accesibles para cualquiera con acceso físico al teléfono. El cifrado protege contra la interceptación en tránsito, no contra el acceso al dispositivo o a la cuenta.

Error 5: No confirmar que el destinatario realmente lo recibió

Un enlace de un solo uso solo es útil si la persona correcta lo abre. Si envías un enlace autodestructivo y nunca confirmas con el destinatario que accedió a él, no tienes forma de saber si lo leyó o si el enlace sigue sin abrir y accesible. Haz siempre un seguimiento por un canal separado para confirmar la recepción.

Cómo es realmente el intercambio seguro de contraseñas

El objetivo de un método seguro es simple: la contraseña llega al destinatario previsto y luego deja de existir en cualquier forma recuperable. Para eso están diseñados los enlaces secretos de un solo uso.

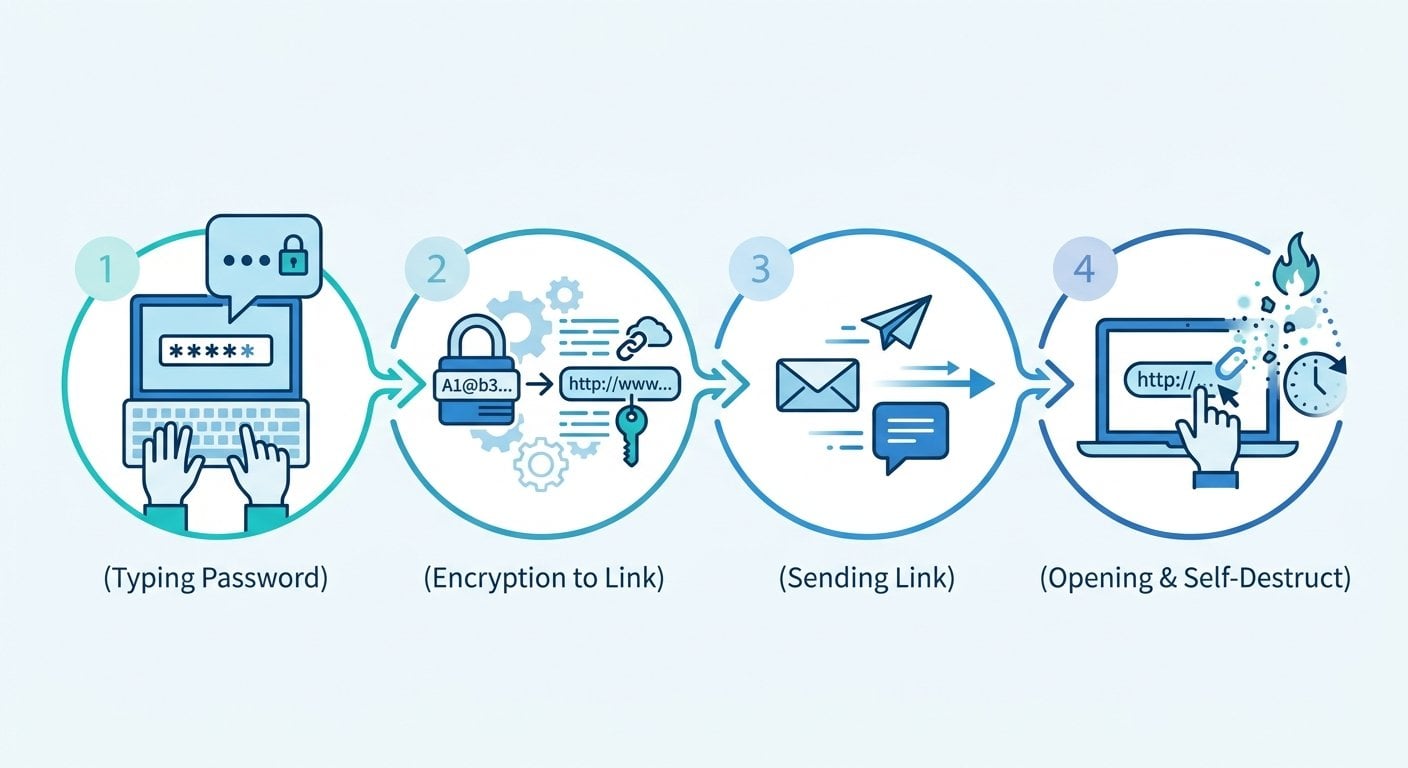

Un enlace secreto de un solo uso funciona así:

- Introduces la contraseña en una herramienta que la cifra y genera un enlace único.

- Envías ese enlace al destinatario.

- El destinatario abre el enlace, ve la contraseña una vez y el enlace queda destruido de forma permanente.

- Si alguien más intenta abrir el enlace después, no encuentra nada: los datos han desaparecido.

Este enfoque resuelve el problema central: la contraseña nunca queda en un hilo de mensajes, nunca se reenvía y nunca permanece en un log del servidor. El cifrado y la autodestrucción ocurren a nivel de infraestructura, no son simplemente un truco de interfaz.

Un ejemplo práctico: enviar una contraseña a un colaborador externo

Imagina que eres responsable de proyecto en una empresa SaaS. Un nuevo colaborador externo necesita acceso temporal a tu entorno de staging para ejecutar algunas pruebas. Tú tienes las credenciales. Las necesita ahora. No compartís el mismo gestor de contraseñas y no vas a configurar uno para un trabajo de dos días.

Así es la versión insegura:

- Escribes la contraseña en un mensaje de Slack: "Aquí tienes el acceso: staging.yourapp.com | usuario: admin | contraseña: StagingPass2024"

- Ese mensaje queda ahora en el historial de Slack, accesible para los administradores del espacio de trabajo y visible para cualquiera que tenga acceso a esa conversación.

Así es la versión segura:

- Abres una herramienta para compartir contraseñas (sin necesidad de cuenta).

- Escribes la contraseña en el campo cifrado y configuras que expire tras una sola visualización.

- Copias el enlace generado y se lo envías al colaborador por Slack o correo electrónico.

- Envías el nombre de usuario y la URL del entorno de staging en un mensaje separado, de modo que el enlace por sí solo no revela nada útil sin contexto.

- Pides al colaborador que confirme que ha accedido al enlace. Una vez que lo hace, la contraseña ya no existe en ningún lugar, excepto en su memoria (y, idealmente, en sus propias notas seguras).

Todo el proceso lleva menos de dos minutos. Sin cuenta. Sin instalación. Sin registro permanente.

Paso a paso: cómo enviar una contraseña por internet de forma segura

Aquí tienes el proceso práctico, desglosado para que cualquiera pueda seguirlo:

- Genera primero una contraseña robusta (si es necesario). Si estás creando una nueva credencial en lugar de compartir una existente, usa un generador de contraseñas para crear algo que no sea fácil de adivinar. No la crees en un editor de texto o en una app de notas donde pueda guardarse automáticamente.

- Abre una herramienta de enlaces secretos de un solo uso. No necesitas cuenta. Pega la contraseña en el campo cifrado.

- Configura las condiciones de expiración. La mayoría de las herramientas permiten elegir entre expiración por tiempo (por ejemplo, 24 horas) o por número de visualizaciones (expira tras la primera apertura). Para contraseñas, la expiración por visualización es casi siempre la opción correcta.

- Copia el enlace generado. Esto es lo único que envías por tu canal habitual (correo, Slack, etc.).

- Envía el contexto por separado. Indica al destinatario para qué servicio es la contraseña y qué nombre de usuario debe usar, en un mensaje separado. Así, el enlace solo es inútil para quien lo intercepte.

- Confirma la recepción. Pide al destinatario que confirme que abrió el enlace. Si no lo ha abierto y ya ha expirado, tendrás que generar uno nuevo.

- Rota la contraseña después de usarla (cuando sea posible). Si la credencial era temporal, revócala o cámbiala una vez completada la tarea. Es una buena práctica independientemente de lo seguro que hayas sido al compartirla.

Este proceso funciona tanto si compartes la contraseña del Wi-Fi con un invitado, como si entregas credenciales de servidor a un desarrollador o envías a un cliente su propio acceso tras la configuración inicial. Escala hacia el uso personal y hacia flujos de trabajo de equipos pequeños sin requerir ninguna infraestructura adicional.

Cifrado basado en contraseña explicado de forma sencilla

No necesitas ser criptógrafo para usar estas herramientas, pero entender los fundamentos te ayuda a tomar mejores decisiones. El cifrado basado en contraseña (a veces abreviado como PBE) es el proceso de usar una clave derivada de una contraseña para cifrar datos. Cuando pegas una contraseña en una herramienta de compartición segura, la herramienta normalmente hace lo siguiente:

- Cifra el texto usando un algoritmo robusto (habitualmente AES-256) antes de que salga de tu navegador.

- Almacena únicamente la versión cifrada en el servidor, no el texto en claro.

- Elimina los datos cifrados del servidor en cuanto se accede al enlace (o cuando expira).

Esto significa que aunque alguien accediera al servidor, no encontraría nada útil: los datos están cifrados más allá de cualquier recuperación práctica o ya han sido eliminados. Este es el mecanismo central que hace que una transferencia cifrada de credenciales sea fundamentalmente diferente a enviar texto por un canal "privado".

Para equipos que gestionan datos sensibles a gran escala, este tipo de enfoque también conecta con preocupaciones más amplias sobre cómo se producen las filtraciones de datos corporativos: a menudo no a través de ataques sofisticados, sino por credenciales expuestas en canales de comunicación.

Cuándo usar cada método

| Situación | Método recomendado | Por qué |

|---|---|---|

| Acceso puntual de un colaborador externo | Enlace secreto de un solo uso | Sin registro persistente, se autodestruye tras la visualización |

| Compartición continua de credenciales en equipo | Gestor de contraseñas con bóveda compartida | Mejor registro de auditoría y control de acceso |

| Entrega de cuenta personal (por ejemplo, familia) | Enlace secreto de un solo uso | Sin necesidad de cuenta, simple y rápido |

| Cliente que recibe su propio acceso | Enlace secreto de un solo uso | Profesional, sin rastro en tu lado |

| Acceso de emergencia para soporte de IT | Enlace secreto de un solo uso con expiración corta | El límite de tiempo reduce la ventana de exposición |

Para equipos que trabajan en remoto, este tipo de enfoque sin fricciones para compartir credenciales forma parte de un conjunto más amplio de buenas prácticas. La seguridad en el trabajo remoto depende de reducir el número de lugares donde se almacena información sensible, y los enlaces de un solo uso hacen exactamente eso.

Si también gestionas otros tipos de información sensible más allá de las contraseñas, los mismos principios aplican. Mantener los mensajes privados seguros sigue una lógica similar: minimizar la persistencia, maximizar el cifrado y dar a la información la vida útil más corta posible acorde con su propósito.

Conclusión

Compartir contraseñas de forma segura no tiene que ser complicado, caro ni depender de que todos usen las mismas herramientas. La combinación de una herramienta de enlaces secretos de un solo uso y un proceso sencillo de entrega por dos canales te ofrece la mayor parte de los beneficios de seguridad de la gestión de credenciales empresarial, sin la complejidad añadida. La idea clave es esta: una contraseña que ya no existe no puede ser robada. Envíala una vez, asegúrate de que fue recibida y deja que la herramienta haga el resto. Si necesitas compartir algo sensible hoy, el proceso descrito aquí lleva menos tiempo que escribir un correo electrónico.

Comparte contraseñas y secretos sin dejar rastro

Usa nuestra herramienta gratuita para crear enlaces cifrados de un solo uso para contraseñas, notas y archivos sensibles. Sin cuenta, sin datos almacenados tras la entrega.

Prueba nuestra herramienta gratuita →

Sí, si la herramienta utiliza cifrado en el lado del cliente y elimina los datos una vez que se accede al enlace. Busca herramientas que cifren antes de que los datos salgan de tu navegador y que no requieran cuenta. Esto significa que el servidor nunca almacena tu contraseña en texto plano y no tiene nada que exponer aunque sea comprometido.

Un enlace compartido normal permanece activo indefinidamente y puede ser abierto por cualquiera que lo tenga. Un enlace de un solo uso se autodestruye tras la primera visualización o tras un periodo de tiempo determinado. Esto significa que la ventana de exposición es mínima y no existe una URL permanente que pueda reenviarse, indexarse o descubrirse más adelante.

Con la herramienta adecuada, no. Varias herramientas para compartir contraseñas están diseñadas específicamente para uso puntual sin necesidad de cuenta. Pegas tu contraseña, generas un enlace y lo envías. Sin registro, sin suscripción, sin perfil almacenado. Esto las hace ideales para uso ocasional sin crear nuevas obligaciones de seguridad.

Puede significar que el enlace expiró por tiempo o que alguien más lo abrió primero. En cualquier caso, no reenvíes la misma contraseña. Trata la credencial como potencialmente comprometida, cámbiala si es posible y genera un nuevo enlace de un solo uso con la nueva contraseña. Esta vez, confirma la recepción sin demora.

Sí. Los enlaces cifrados de un solo uso funcionan igual de bien para claves de API, notas privadas, códigos de licencia y otro texto sensible. Algunas herramientas también admiten transferencia cifrada de archivos. El mismo principio aplica: la información se entrega una vez y luego se elimina permanentemente del servidor.