¿Alguna vez te has preguntado cómo funcionan las notas autodestructivas para mantener tu información confidencial a salvo? Estas herramientas de mensajería temporal se han vuelto imprescindibles para compartir contraseñas, datos privados y mensajes que desaparecen una vez leídos. En esta guía te explicamos la tecnología que hay detrás: desde el cifrado hasta la eliminación automática.

El cifrado como base de las notas temporales

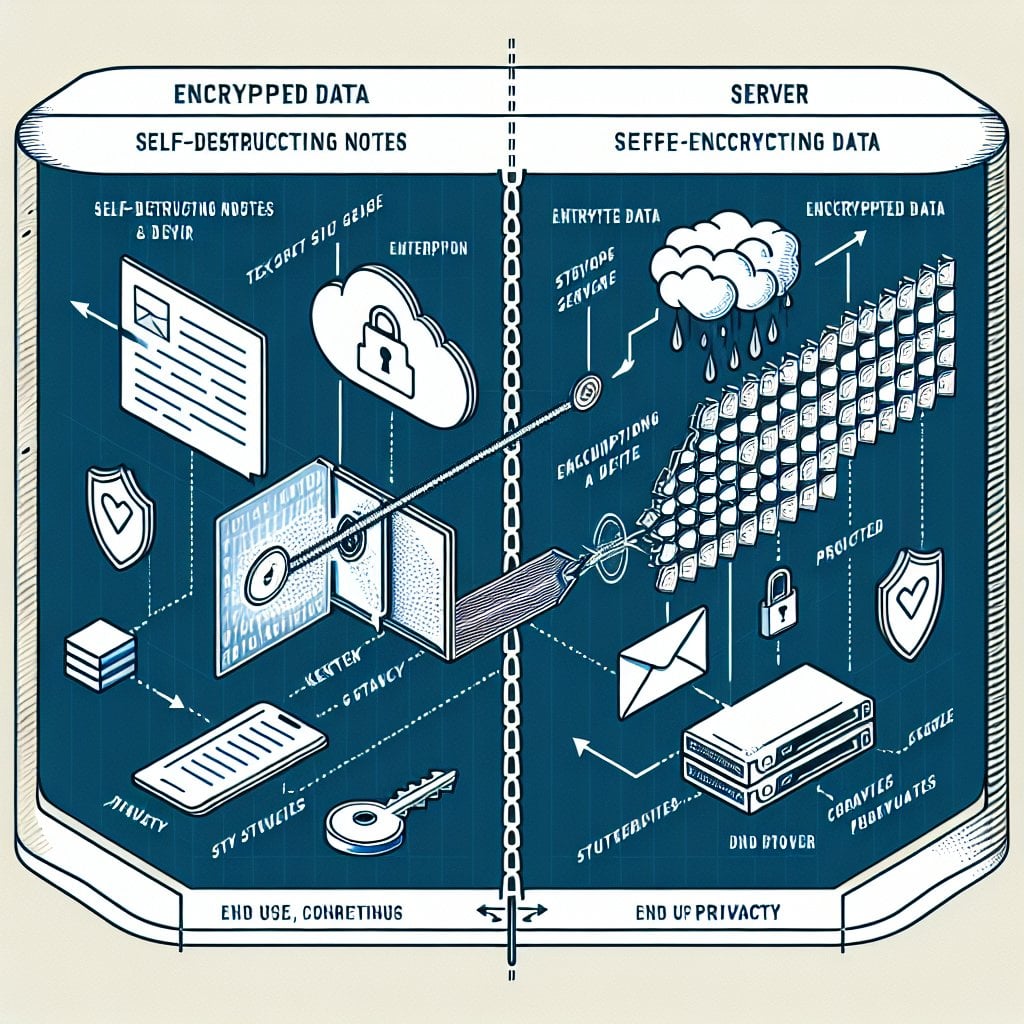

Toda nota autodestructiva segura se apoya en un cifrado robusto. Cuando creas un mensaje temporal, el sistema no almacena tu texto en formato legible en ningún servidor. En su lugar, utiliza cifrado de extremo a extremo para convertir tu mensaje en datos ilegibles.

Así funciona el proceso de cifrado:

- Tu mensaje se cifra en el navegador antes de ser enviado

- Se genera una clave de cifrado única para esa nota específica

- Los datos cifrados se envían al servidor, pero la clave permanece contigo

- Solo quien tenga la clave correcta puede leer el mensaje

La mayoría de los servicios utilizan cifrado AES-256. Se trata de un estándar de nivel militar que, con la capacidad de cómputo actual, tardaría miles de millones de años en romperse. Aunque alguien intercepte tus datos, no podrá leerlos sin la clave.

Cifrado en el cliente vs. cifrado en el servidor

Esta diferencia es fundamental para la seguridad. Aquí tienes un resumen claro:

- Cifrado en el cliente: Tu mensaje se cifra dentro de tu navegador antes de salir de tu dispositivo. El proveedor del servicio nunca ve tu texto en claro.

- Cifrado en el servidor: El proveedor recibe tu mensaje primero y luego lo cifra. Esto crea un breve instante en el que el texto en claro existe en sus sistemas.

Los mejores servicios de notas autodestructivas utilizan cifrado en el cliente. No necesitas confiar en el proveedor porque nunca accede a tus datos en formato legible.

Funciones de seguridad del navegador que protegen tus datos

Los navegadores modernos incluyen herramientas de seguridad integradas que trabajan junto al cifrado. Estas funciones ayudan a bloquear los métodos de ataque más comunes.

Gestión de memoria y limpieza de datos

Cuando visualizas una nota autodestructiva, el contenido descifrado existe brevemente en la memoria de tu dispositivo. Los servicios seguros eliminan estos datos justo después de que se cierra la nota, lo que impide que herramientas de recuperación puedan extraer mensajes eliminados de la RAM.

La gestión de la caché del navegador también es importante. La mayoría de los sitios web almacenan contenido en caché para mejorar la velocidad. Sin embargo, los servicios de notas autodestructivas utilizan cabeceras HTTP especiales para evitar que los navegadores guarden datos sensibles en caché. Entre ellas se incluyen:

- Cache-Control: no-store - indica al navegador que no guarde la página

- Pragma: no-cache - evita que navegadores más antiguos almacenen el contenido en caché

Protección frente a ataques web habituales

Las plataformas de notas autodestructivas utilizan varias herramientas de seguridad del navegador para bloquear amenazas:

- Content Security Policy (CSP): Impide que scripts maliciosos se ejecuten en la página

- Aplicación de HTTPS: Mantiene cifradas todas las transferencias de datos

- Tokens Cross-Site Request Forgery (CSRF): Bloquea acciones no autorizadas provenientes de otros sitios

- Same-Origin Policy: Limita la interacción entre páginas de distintos orígenes

Estas herramientas funcionan en capas. Si una falla, las demás siguen activas para proteger tus datos.

Cómo desaparecen realmente las notas

La parte "autodestructiva" no consiste solo en ocultar el contenido. Una destrucción real implica que los datos cifrados se eliminan por completo de la base de datos.

La mayoría de los servicios ofrecen varias formas de activar la eliminación:

- Eliminación tras una sola lectura: La nota se borra justo después de que la primera persona la lee

- Expiración por tiempo: Eliminación automática tras un periodo definido (horas, días o semanas)

- Destrucción manual: El creador elimina la nota antes de que nadie la lea

- Número máximo de visualizaciones: Eliminación tras un número determinado de lecturas

El proceso de eliminación ocurre en etapas:

- El sistema marca la nota para su eliminación en la base de datos

- Un proceso de limpieza elimina los datos cifrados del almacenamiento

- Los metadatos asociados (como la fecha de creación y los registros de acceso) también se eliminan

Puntos clave:

- Las notas autodestructivas utilizan cifrado AES-256 en el cliente para proteger los datos antes de que salgan de tu navegador

- Funciones del navegador como CSP, HTTPS y cabeceras de caché evitan el acceso no autorizado y la recuperación de datos

- La destrucción real implica la eliminación completa de la base de datos, no solo ocultar el contenido

- Múltiples capas de seguridad trabajan juntas para proteger tus datos durante todo su ciclo de vida

Conclusión

Las notas autodestructivas utilizan varias capas de protección para mantener tus datos seguros. El cifrado robusto convierte tu mensaje en algo ilegible. Las herramientas de seguridad del navegador bloquean el acceso no autorizado. La eliminación automática garantiza que tus datos no permanezcan en servidores más tiempo del necesario. Tanto si compartes contraseñas como datos empresariales o mensajes personales, estas herramientas ofrecen una forma fiable de intercambiar información confidencial en línea.

Preguntas frecuentes

Cuando está correctamente configurado, una nota autodestructiva no puede recuperarse tras su eliminación. La clave de cifrado existe únicamente en la URL. Una vez que los datos cifrados se eliminan de la base de datos, no queda nada. Sin embargo, esto solo aplica si el servicio realiza una eliminación real y no una eliminación lógica (marcar los datos como eliminados pero mantenerlos almacenados).

Las capturas de pantalla eluden las protecciones técnicas de las notas autodestructivas. Los datos cifrados originales se eliminan del servidor, pero una captura crea una copia local permanente en tu dispositivo. Algunos servicios avisan a los usuarios sobre las capturas, pero los navegadores no pueden bloquear la grabación de pantalla. Comparte notas confidenciales solo con personas de confianza.

La clave de cifrado se incluye en la URL después del símbolo de almohadilla (#). Esta parte de la URL nunca se envía al servidor durante las peticiones HTTP normales, por lo que el servidor nunca ve la clave de descifrado. Cuando compartes el enlace, el navegador del destinatario utiliza la clave para descifrar el mensaje de forma local. Esto mantiene la clave separada de los datos cifrados almacenados en los servidores.

Sí, las notas autodestructivas son generalmente seguras para compartir contraseñas cuando se usa un servicio de confianza con cifrado adecuado. Son mucho más seguras que enviar contraseñas por correo electrónico o aplicaciones de mensajería convencionales. Asegúrate de que el servicio utilice cifrado en el cliente, HTTPS y eliminación inmediata tras la lectura. Para mayor seguridad, comparte el enlace a través de un canal diferente al que usas habitualmente.

Las notas autodestructivas están diseñadas para compartir información una sola vez y no requieren instalar ninguna aplicación. Las aplicaciones de mensajería cifrada permiten mantener conversaciones seguras y continuas entre usuarios registrados. Las notas funcionan a través de enlaces web simples y se eliminan de inmediato. Las aplicaciones de mensajería conservan el historial de conversaciones hasta que lo eliminas manualmente. Usa notas para compartir información puntual y temporal con cualquier persona. Usa aplicaciones de mensajería cifrada para comunicarte de forma segura y habitual con contactos específicos.