Gizli bilgi yönetimi, ilk bakışta güvenlik ekibinin üç ayda bir gözden geçirdiği teknik bir konu gibi görünebilir. Ama takıma yeni katılan bir backend geliştiriciye API key göndermen gerektiğinde ya da production ortamındaki bir hatayı düzelten bir müteahhite veritabanı kimlik bilgilerini iletmen gerektiğinde, soyut olan her şey anında somutlaşır. Çoğu geliştirici elinin altındaki en kolay araca uzanır: bir Slack mesajı, hızlı bir e-posta, paylaşılan bir Google Dokümanı. Bu alışkanlıklar gerçek riskler yaratır ve "doğru" çözümler tek seferlik bir aktarım için fazla karmaşık geldiğinden bu alışkanlıklar süregelir. Bu yazıda yaygın yöntemlerin neden yetersiz kaldığını, vault tabanlı araçların gerçekte ne işe yaradığını, nerede eksik kaldıklarını ve kendi kendini imha eden tek kullanımlık bir linkin altyapı gerektirmeden bu boşluğu nasıl doldurduğunu ele alacağız.

Önemli Çıkarımlar:

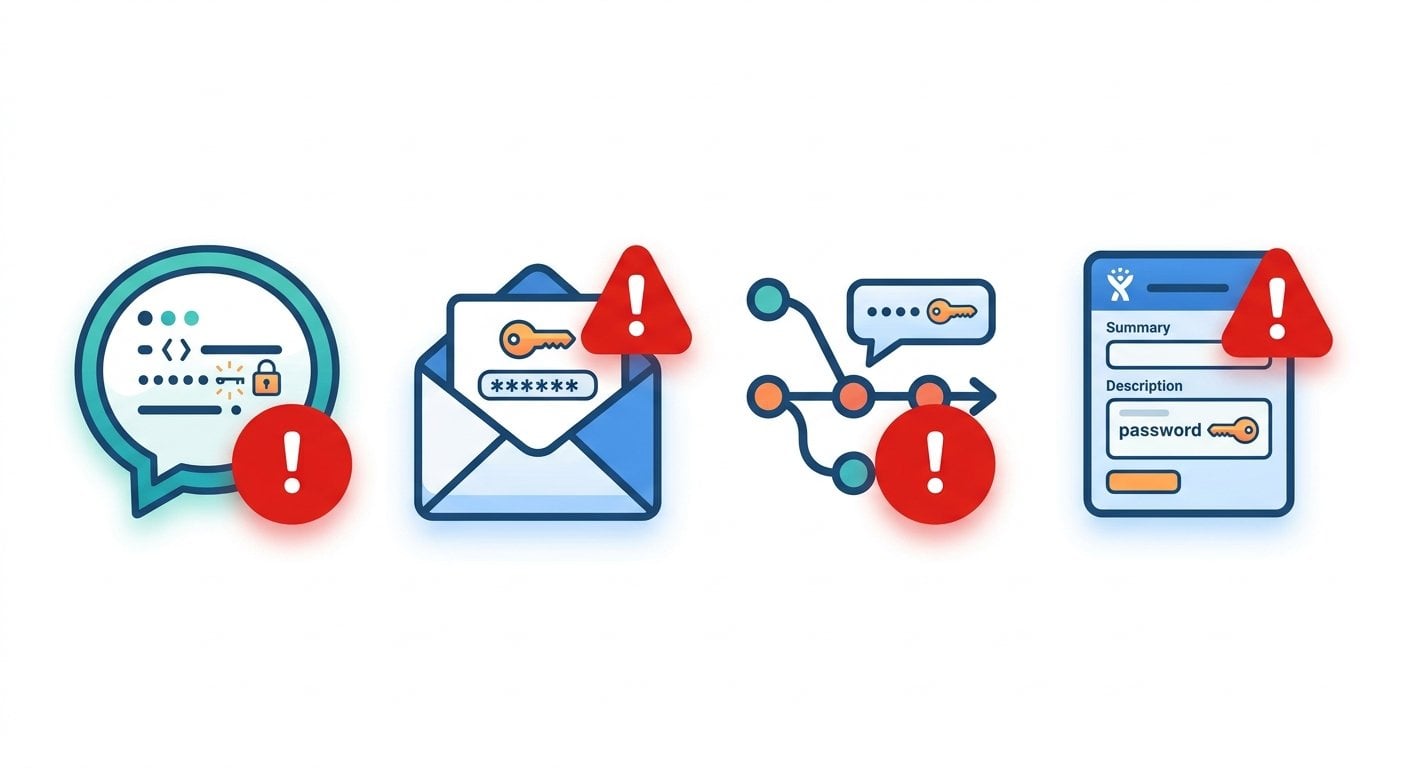

- Kimlik bilgilerini Slack, e-posta veya sohbet üzerinden göndermek, gizli bilgi artık kullanılmadıktan çok sonra bile sorumluluk yaratabilecek kalıcı ve aranabilir bir kayıt bırakır.

- HashiCorp Vault gibi vault tabanlı araçlar CI/CD pipeline güvenliği ve otomatik credential rotasyonu için güçlüdür; ancak acil tek seferlik aktarımlar için uygun olmayan bir kurulum süreci gerektirir.

- Kendi kendini imha eden tek kullanımlık linkler, insan kaynaklı aktarım boşluğunu kapatır: gizli bilgi yalnızca bir kez okunabilir, ardından silinir ve hiçbir gelen kutusunda ya da sohbet geçmişinde iz bırakmaz.

- Credential yönetiminde en iyi uygulama, her senaryoya tek bir çözüm dayatmak değil, doğru bağlamda doğru aracı kullanmaktır.

İçindekiler

- Geliştirmede Gizli Bilgi Sayılan Nedir?

- Yaygın Paylaşım Yöntemleri Neden Yetersiz Kalır?

- Vault Tabanlı Gizli Bilgi Yönetim Araçları Gerçekte Ne Yapar?

- Konuşulmayan Boşluk: İnsan Kaynaklı Aktarımlar

- Kendi Kendini İmha Eden Linkler Aktarım Sorununu Nasıl Çözer?

- Somut Bir Örnek: Bugün Yeni Bir Geliştiriciyi İşe Almak

- Geliştirici Gizli Bilgi Paylaşımında En İyi Uygulamalar

- Sonuç

Geliştirmede Gizli Bilgi Sayılan Nedir?

Yazılım geliştirme bağlamında "gizli bilgi", bir sisteme, servise veya veri kümesine erişim sağlayan her türlü bilgidir. En yaygın örnekler şunlardır:

- API key'leri - uygulamanı Stripe, Twilio veya OpenAI gibi üçüncü taraf servislerle doğrulayan token'lar

- Veritabanı şifreleri - PostgreSQL, MySQL, MongoDB veya diğer veri depolarına ait kimlik bilgileri

- SSH private key'leri - uzak sunuculara veya kod depolarına kimlik doğrulaması için kullanılan anahtarlar

- OAuth token'ları ve client secret'ları - servisler arasındaki kimlik doğrulama akışlarında kullanılan bilgiler

- Ortama özgü konfigürasyon değerleri - şifreleme anahtarları veya gizli kalması gereken signing secret'ları gibi değerler

Bu bilgileri sıradan konfigürasyon verilerinden ayıran şey şudur: ifşa olmak, erişim vermek anlamına gelir. Birisi Stripe secret key'ini ele geçirirse ödeme başlatabilir. Veritabanı şifreni öğrenirse verilerini okuyabilir ya da silebilir. Bu riskler teorik değil, tamamen gerçektir.

Kimlik bilgilerinin ne olduğunu ve kimlik doğrulamada nasıl işlev gördüğünü anlamak, iletim sırasında neden korunmaları gerektiğini netleştirir.

Yaygın Paylaşım Yöntemleri Neden Yetersiz Kalır?

Çoğu geliştirici, kimlik bilgilerini doğrudan kaynak koda yazmaması gerektiğini zaten bilir. Hardcoding, bir gizli bilgiyi doğrudan kod tabanına gömmek demektir; örneğin bir Python dosyasına api_key = "sk-abc123..." yazmak gibi. Bu dosya bir Git deposuna commit edildiğinde, sonradan silsen bile gizli bilgi sürüm geçmişinde sonsuza kadar kalır. Gitleaks gibi araçlar tam da bu yüzden var: yanlışlıkla commit edilmiş gizli bilgileri taramak için.

Ama riskler kod tabanının çok ötesine geçer. Günlük geliştirici gizli bilgi paylaşımında gerçekte neler yaşandığına bakalım:

- Slack direkt mesajları - Kullanışlı görünür, ancak Slack mesaj geçmişini saklar. Çalışma alanı ele geçirilirse, bir DM'de gönderilmiş her gizli bilgi ifşa olur. Slack aynı zamanda aranabilir olduğundan, gelecekteki bir çalışan veya denetçi yıllar önce paylaşılmış kimlik bilgilerini bulabilir.

- E-posta - E-posta birden fazla sunucuda iletilir ve saklanır. Uçtan uca şifrelemesi nadiren vardır; gelen kutularında, gönderilmiş klasörlerinde ve yedek arşivlerde süresiz olarak bekler.

- Depolara commit edilen

.envdosyaları - Geliştiriciler gizli bilgileri koddan ayırmak için.envdosyaları kullanıyor olsa da bu dosyalar zaman zaman, kaza sonucu ya da.gitignorebaştan doğru kurulmadığı için, sürüm kontrolüne dahil olur. - Bilet ve proje yönetim araçları - Bir veritabanı şifresini bir Jira yorumuna ya da GitHub issue'suna yapıştırmak, özellikle hız güvenlikten daha önemli hissettiren olay müdahalesi sırasında şaşırtıcı biçimde yaygındır. Bu yorumlar kayıt altına alınır, dizine eklenir ve çoğu zaman amaçlanandan çok daha fazla kişi tarafından görülebilir.

Tüm bu yöntemlerin ortak sorunu kalıcılıktır. Gizli bilgi, yalnızca geçmesi gereken bir yerde var olmaya devam eder. Güvenlik ekiplerinin "secret sprawl" dediği bu durum, kimlik bilgisi kaynaklı ihlallerin başlıca nedenlerinden biridir.

Bu durumun kurumsal düzeyde nasıl sonuçlar doğurduğuna daha yakından bakmak için kurumsal veri sızıntılarının neden yaşandığını ve kendi kendini imha eden mesajların bunları nasıl önlediğini anlatan yazımıza göz at.

Vault Tabanlı Gizli Bilgi Yönetim Araçları Gerçekte Ne Yapar?

Gerçek anlamda gizli bilgi yönetim araçları, kalıcılık sorununu ölçekli biçimde çözmek için tasarlanmıştır. HashiCorp Vault, AWS Secrets Manager ve benzeri platformlar; gizli bilgi depolamayı merkezileştirerek, erişimi politikalar aracılığıyla kontrol ederek ve kimin neye ne zaman eriştiğini gösteren bir denetim kaydı tutarak çalışır.

Bu araçların asıl değeri otomatik iş akışlarında ortaya çıkar. Örneğin CI/CD pipeline güvenliği bağlamında, deployment pipeline'ın çalışma zamanında Vault'tan bir veritabanı şifresi isteyebilir, bunu bir migration çalıştırmak için kullanabilir ve hiçbir yerde saklamadan işi tamamlayabilir. Gizli bilgi sürece enjekte edilir, ardından silinir. Hiçbir geliştirici onu görmez. Hiçbir log dosyası onu kaydetmez. Pipeline, kendi kimliğiyle Vault'ta oturum açar; Vault ise önceden tanımlanmış politikalara göre erişim izni verip vermeyeceğine karar verir.

Bu araçlar aynı zamanda secret rotasyonunu destekler; yani bir veritabanı şifresini belirli aralıklarla otomatik olarak değiştirebilir ve bağımlı tüm servisleri manuel müdahale gerektirmeden güncelleyebilirler.

Bu, iyi tanımlanmış erişim modellerine sahip production sistemleri için gerçekten güçlü bir çözümdür. Ancak şunları gerektirir:

- Çalışan bir Vault instance'ı (veya ücretli bir bulut servisi)

- Her servis veya rol için yazılmış ve test edilmiş politikalar

- Her uygulamanın Vault API'si veya agent'ıyla entegre edilmesi için zaman

- Altyapı değiştikçe süregelen bakım

Bunların hiçbiri hızlı değildir. Küçük bir ekip için gerçekçi bir Vault kurulumu günlerden haftalara kadar sürebilir.

Konuşulmayan Boşluk: İnsan Kaynaklı Aktarımlar

Vault tabanlı araçlar, makineden makineye gizli bilgi iletimini mükemmel biçimde çözer. Ancak insandan insana gizli bilgi iletimini hiç çözmez. Şu senaryoları düşün:

- Pazartesi işe başlayan yeni bir geliştirici, Vault erişimi henüz sağlanmadan önce yerel ortamını kurmak için staging veritabanı şifresine ihtiyaç duyuyor.

- İki günlük bir iş için getirilen bir müteahhit, çalışmasını tamamlamak için tek bir API key'e ihtiyaç duyuyor. 48 saatlik bir müteahhit için tam bir Vault kimliği oluşturmak orantısız bir çaba olur.

- Gece 02.00'deki bir olay sırasında, kıdemli bir mühendis yardıma çağrılan bir meslektaşıyla acil erişim token'ını paylaşması gerekiyor. Herhangi bir şey yapılandırmak için zaman yok.

Her üç durumda da bir insanın başka bir insana, hemen şimdi, altyapı kurmadan kimlik bilgisi göndermesi gerekiyor. Hiçbir vault tabanlı aracın doldurmak için tasarlanmadığı boşluk tam da budur. Ve bu boşluk var olduğu için geliştiriciler Slack ve e-postaya geri döner; riskin tam olarak yaşadığı yer burası.

Bu durum, fiziksel yakınlığın olmadığı uzak ekipler için de geçerlidir; bu da güvenli ve kolay aktarımları daha da zorlaştırır. Uzaktan çalışma güvenliği ve kendi kendini imha eden mesaj araçları konusundaki rehberimiz bu dinamiği daha ayrıntılı ele alıyor.

Kendi Kendini İmha Eden Linkler Aktarım Sorununu Nasıl Çözer?

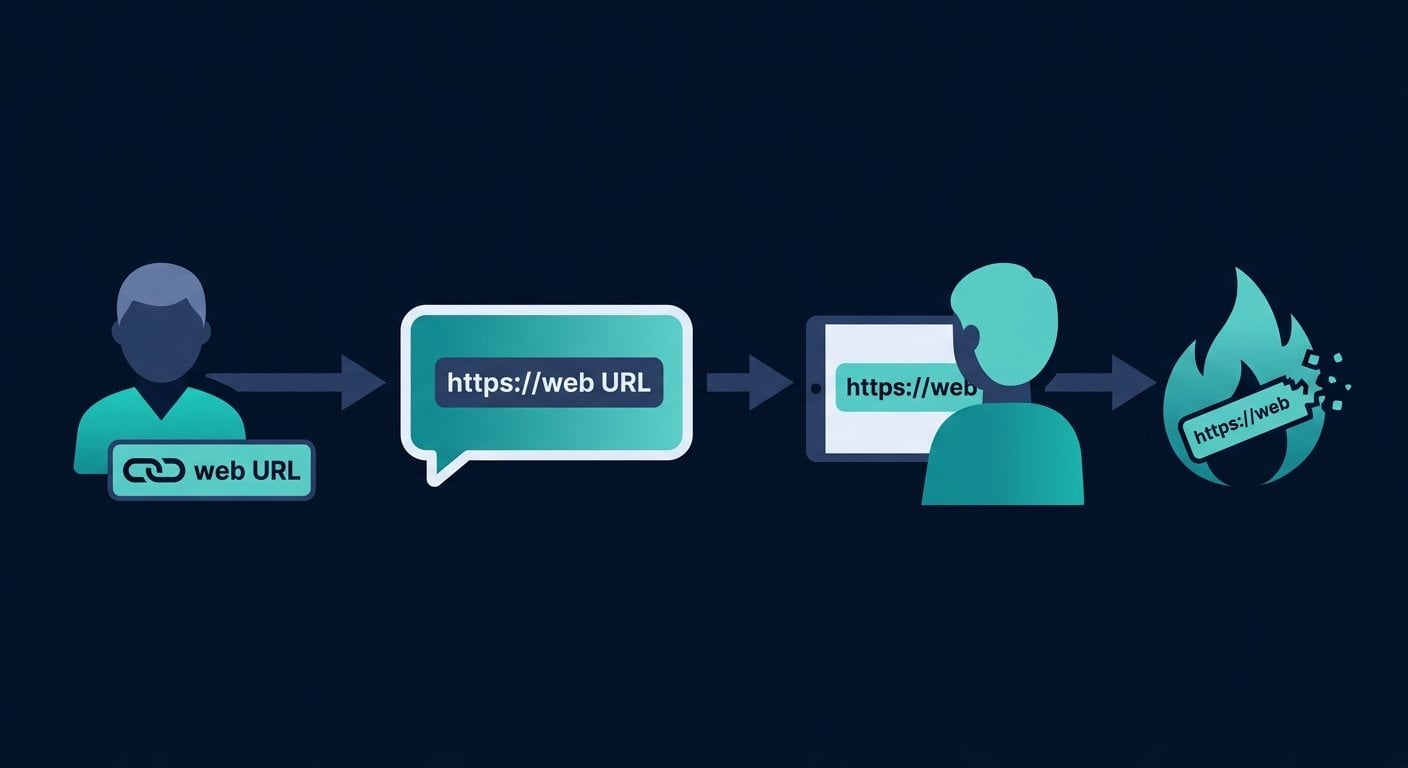

Kendi kendini imha eden tek kullanımlık bir link, basit bir ilkeyle çalışır: gizli bilgi şifrelenir ve geçici olarak bir sunucuda saklanır; yalnızca benzersiz bir URL aracılığıyla erişilebilir. O URL açılıp içerik okunduğu anda veri silinir. Link artık çalışmaz. Geride bulunacak hiçbir şey kalmaz.

Buna zaman zaman "okuduktan sonra yak" credential paylaşımı da denir ve kalıcılık sorununu doğrudan çözer. Gizli bilgi kimsenin gelen kutusunda yaşamaz. Bir sohbet geçmişinde oturmaz. Altı ay sonra bir arama sonucunda karşına çıkmaz. Yalnızca bir kişiden diğerine aktarılacak kadar var olur, sonra yok olur.

Bu yaklaşımın arkasındaki şifreleme mekaniklerini anlamak için kendi kendini imha eden notların perde arkasında nasıl çalıştığını anlatan yazımız teknik detayları açıkça ele alıyor.

Geliştirici gizli bilgi paylaşımı açısından temel avantajlar şunlardır:

- Hesap gerekmez - Herhangi bir yere kayıt olmadan saniyeler içinde link oluşturabilirsin.

- Altyapı gerekmez - Kurulacak, yapılandırılacak veya bakımı yapılacak hiçbir şey yoktur.

- Teslim onayı - Meslektaşın linki kullanmaya çalıştığında daha önce açılmışsa, bir şeylerin yanlış gittiğini anlarsın ve hemen iptal edip yenisini oluşturabilirsin.

- Varsayılan olarak süreli - Linkler hiç açılmasa bile belirli bir süre sonra sona erer; böylece unutulmuş linkler kalıcı bir risk haline gelmez.

Bu teknolojinin nasıl çalıştığına ve neleri önlediğine daha geniş bir perspektiften bakmak için tek kullanımlık gizli linklerin ne olduğunu ve veri sızıntılarını nasıl önlediğini anlatan yazımıza göz at.

Somut Bir Örnek: Bugün Yeni Bir Geliştiriciyi İşe Almak

Gerçekçi bir senaryo düşünelim. Ekibin üçüncü taraf bir ödeme API'si kullanıyor ve staging API key'inin bugün işe başlayan yeni geliştirici Alex'e ulaşması gerekiyor. Vault kurulumun yalnızca production'ı kapsıyor ve Alex'in zaten henüz production erişimi yok.

Tek kullanımlık link aracı olmadan süreç şöyle işler: key'i şifre yöneticinden kopyalar, Alex'e Slack DM olarak yapıştırır ve devam edersin. Key artık Slack'in sunucularında, Alex'in mesaj geçmişinde ve seninkinde yaşıyor. Bu hesaplardan biri ele geçirilirse, o key ifşa olur.

Tek kullanımlık linkle süreç şöyle işler:

- SecretNote'u açar, API key'i metin alanına yapıştırır ve bir son kullanma süresi belirlersin (örneğin 24 saat).

- Oluşturulan linki kopyalar ve Slack üzerinden (ya da e-posta veya başka bir yolla) Alex'e gönderirsin.

- Alex linki açar, key'i kopyalar ve link kendiliğinden imha olur.

- Alex linki açmadan önce yanlışlıkla yanlış bir kanala gönderirse, henüz erişilmediğini görebilir ve yeni bir tane oluşturursun. Eski link zararsız biçimde sona erer.

Gizli bilgi Slack üzerinden geçti, ama yalnızca opak bir URL olarak. O URL'yi Alex açtıktan sonra ele geçiren biri hiçbir şey elde edemez. Kanal geçmişinde canlı bir kimlik bilgisi değil, geçersiz bir link kalır.

Bu iş akışı kurulum, hesap veya otuz saniyeden fazla zaman gerektirmez. Aynı zamanda vault kurulumu olmadığında bir API key'i güvenli biçimde nasıl paylaşabileceğin sorusunun doğrudan yanıtıdır.

Karşılaştırma için, şifreleri ifşa etmeden güvenli biçimde nasıl paylaşacağını anlatan rehberimiz benzer ilkeleri daha genel şifre paylaşımı bağlamında ele alıyor.

Geliştirici Gizli Bilgi Paylaşımında En İyi Uygulamalar

API key'lerini güvenli biçimde nasıl saklayacağını bilmek ile nasıl paylaşacağını bilmek birbirinden farklı becerilerdir. Her ikisini de göz önünde bulunduran pratik bir çerçeve:

- Hardcoded değerler yerine environment variable'lar kullan - Gizli bilgileri yerel olarak

.envdosyalarında sakla ve production'da deployment ortamın aracılığıyla enjekte et..envdosyalarını asla sürüm kontrolüne commit etme. - Production'da makineden makineye erişim için vault kullan - CI/CD pipeline'ının bir veritabanına erişmesi veya bir API çağırması gerekiyorsa, kimlik bilgilerini çalışma zamanında enjekte etmek için bir secrets manager kullan. Vault tabanlı araçlar tam da burada parlar.

- İnsandan insana aktarımlar için tek kullanımlık linkler kullan - İşe alım, müteahhit erişimi ve olay müdahalesi; hepsinde insanlar gizli bilgileri birbirine aktarır. Kendi kendini imha eden linkler tam da bu bağlamda doğru araçtır.

- Aktarımların ardından gizli bilgileri rotasyona sok - Bir müteahhitin görevi sona erdiğinde, eriştiği kimlik bilgilerini iptal et ve yenile. Bu, gizli bilginin bir kopyasının ele geçirilmesi durumunda hasarı sınırlar.

- Secret sprawl'u denetle - Slack geçmişini, e-posta zincirlerini ve bilet sistemini periyodik olarak API key veya şifre gibi görünen kalıplar için tara. Bu konuda araçlar mevcut olmakla birlikte, manuel farkındalık da iyi bir başlangıç noktasıdır.

- Her gizli bilgiyi bir son kullanma tarihi varmış gibi değerlendir - Hiç rotasyona sokulmayanlar zamanla daha tehlikeli hale gelir. Rotasyonu başından iş akışına dahil et; başlangıç için takvim hatırlatıcısı bile yeterlidir.

OWASP Geliştirici Kılavuzu, credential yönetiminin daha geniş bir güvenli geliştirme yaşam döngüsüne nasıl entegre edildiğine dair ek bağlam sunuyor.

Sonuç

İyi bir gizli bilgi yönetimi, en sofistike araçlara sahip olmakla ilgili değildir. Doğru bağlamda doğru aracı kullanmakla ilgilidir. Vault tabanlı sistemler, production ortamında otomatik ve makineden makineye kimlik bilgisi iletimi için doğru yanıttır. Bugün işe başlayan bir geliştiriciye staging API key'i iletmen gereken bir Salı sabahı için ise yanlış yanıttır. Kendi kendini imha eden tek kullanımlık linkler bu boşluğu tam olarak kapatır: altyapı yok, hesap yok, kalıcı kayıt yok. Gizli bilgi bir kişiden diğerine geçer ve ardından yok olur. Bu bir geçici çözüm değildir. Bu, iş için doğru araçtır.

Kimlik Bilgilerini Güvenle Paylaş - Vault Gerekmez

Herhangi bir API key, şifre veya token için kendi kendini imha eden tek kullanımlık bir link oluştur. Okunduktan sonra yanar, sohbet geçmişinde veya gelen kutusunda iz bırakmaz ve kullanması otuz saniyeden az sürer.

Şimdi Gizli Linkini Oluştur →

Gizli bilgi yönetimi, API key'leri, veritabanı şifreleri ve token'lar gibi hassas kimlik bilgilerini saklamak, erişmek ve dağıtmak için kullanılan araç ve pratikleri kapsar. Hem gizli bilgilerin durağan halde güvenli biçimde saklanmasını hem de gereksiz yere ifşa edilmeden ihtiyaç duyan servis ve kişilere iletilmesini ele alır.

Secret sprawl, kimlik bilgilerinin birden fazla konumda birikmesiyle oluşur: Slack mesajları, e-posta zincirleri, Git geçmişi, destek biletleri ve paylaşılan belgeler. Her kopya potansiyel bir ifşa noktasıdır. Tehlike şuradan kaynaklanır: bu kopyaların büyük bölümü unutulur, dolayısıyla hiç rotasyona sokulup iptal edilmez; saldırganlar ise orijinal aktarımdan çok sonra bile bunları bulabilir.

Sızan bir API key, onu bulan herkese key'in verildiği uygulamayla aynı düzeyde erişim sağlar. Servise bağlı olarak bu; yetkisiz ücretlendirme, veri hırsızlığı, servis kötüye kullanımı veya hesap ele geçirme anlamına gelebilir. Tespit edildiği anda key hemen iptal edilmeli ve tüm erişim kayıtları yetkisiz faaliyet açısından incelenmelidir.

Hardcoding kimlik bilgileri, bir gizli bilgiyi doğrudan kaynak koda gömmek demektir; örneğin bir API key'ini dosyada string literal olarak yazmak gibi. Bu tehlikelidir çünkü dosya commit edildiği anda gizli bilgi sürüm geçmişinin bir parçası haline gelir. Sonradan silsen bile geçmiş commit'lerde kalır ve depo erişimi olan herkes ya da otomatik tarama araçları tarafından bulunabilir.

Kendi kendini imha eden tek kullanımlık bir link kullan. Gizli bilgiyi SecretNote gibi bir araca yapıştır, benzersiz bir URL oluştur ve bu URL'yi alıcıya gönder. Alıcı linki açtığında içerik bir kez görüntülenir ve ardından kalıcı olarak silinir. Hesap veya altyapı gerekmez; link açıldıktan sonra sohbet geçmişinde veya e-postada hiçbir şey kalmaz.

Vault ve AWS Secrets Manager, production sistemlerinde otomatik ve makineden makineye kimlik bilgisi iletimi için tasarlanmıştır. Kurulum, yapılandırma ve süregelen bakım gerektirirler. SecretNote ise insandan insana aktarımlar için tasarlanmıştır: kurulum yok, hesap yok, altyapı yok. Farklı bir sorunu çözer; süregelen otomatik erişim yönetimi değil, kişiler arasında tek seferlik güvenli aktarım.