Hassas bilgiler içeren bir özel mesaj göndermek son derece yaygın bir durum - ama bir o kadar da riskli. Geçici bir şifre iletmen, giriş bilgilerini paylaşman ya da bir iş arkadaşına gizli veri göndermenin gerektiği anlarda e-posta veya sohbet uygulamaları gibi geleneksel araçlar kalıcı izler bırakır. Bu izler ele geçirilebilir, sızdırılabilir ya da aylarca sonra ortaya çıkabilir. Kendiliğinden imha olan mesajlar ise çok daha güvenli bir alternatif sunar. Bu tür ücretsiz çevrimiçi araçlar, hassas bilgilerinin okunduktan sonra tamamen yok olmasını sağlar ve geride hiçbir dijital iz bırakmaz.

İçindekiler

- Geleneksel Mesajlaşma Hassas Veriler İçin Neden Yetersiz Kalır

- Kendiliğinden İmha Olan Özel Mesajlar Nasıl Çalışır

- Güvenli Mesaj Gönderme: Adım Adım Rehber

- Gerçek Hayattan Kullanım Senaryoları

- Örnek Senaryo: Bir Pazarlama Ajansında Kimlik Bilgisi Paylaşımı

- Maksimum Güvenlik için En İyi Uygulamalar

- Sonuç

Geleneksel Mesajlaşma Hassas Veriler İçin Neden Yetersiz Kalır

Her gün milyonlarca kişi gizli mesajlarını e-posta, Slack, WhatsApp veya SMS üzerinden paylaşıyor. Çoğu kişi bu platformların ne denli riskli olduğunun farkında bile değil. Bu platformlar mesajlarını birden fazla sunucuda depolur - çoğu zaman sonsuza kadar. "Özel" sandığın bir konuşma aslında en az üç farklı yerde bulunur:

- Kendi cihazında

- Alıcının cihazında

- Hizmet sağlayıcının sunucularında

Bu durumun hassas veriler için neden gerçek bir tehlike oluşturduğuna bakalım:

- Kalıcı depolama: Giriş bilgilerini içeren e-postalar yıllarca gelen kutularında aranabilir şekilde kalır

- Çok sayıda erişim noktası: BT yöneticileri, hackerlar ve eski çalışanlar arşivlenmiş mesajlara erişebilir

- Yasal süreçler: Depolanan mesajlar hukuki işlemlerde mahkeme celbi ile talep edilebilir

- Hesap ihlalleri: Bir e-posta hesabı ele geçirilirse tüm geçmiş yazışmalar görünür hale gelir

Temel sorun aslında çok basit: Geleneksel bir mesaj gönderdiğinde, o mesaj üzerindeki kontrolünü yitirirsin. Silindiğini garanti edemezsin. Bilginin kullanıldıktan sonra gerçekten yok edildiğini doğrulamanın hiçbir yolu yoktur. Kendiliğinden imha olan özel mesaj araçları bu sorunu doğrudan çözer. Daha fazlası için özel mesajlarını gerçekten güvende tutma rehberimize göz atabilirsin.

Kendiliğinden İmha Olan Özel Mesajlar Nasıl Çalışır

Kendiliğinden imha olan mesaj araçları, geleneksel mesajlaşmadan farklı bir yaklaşım benimser. Mesajını kalıcı olarak depolamak yerine, benzersiz ve tek kullanımlık bir bağlantı oluşturur. Bu bağlantı, içerik görüntülendikten sonra otomatik olarak imha edilir.

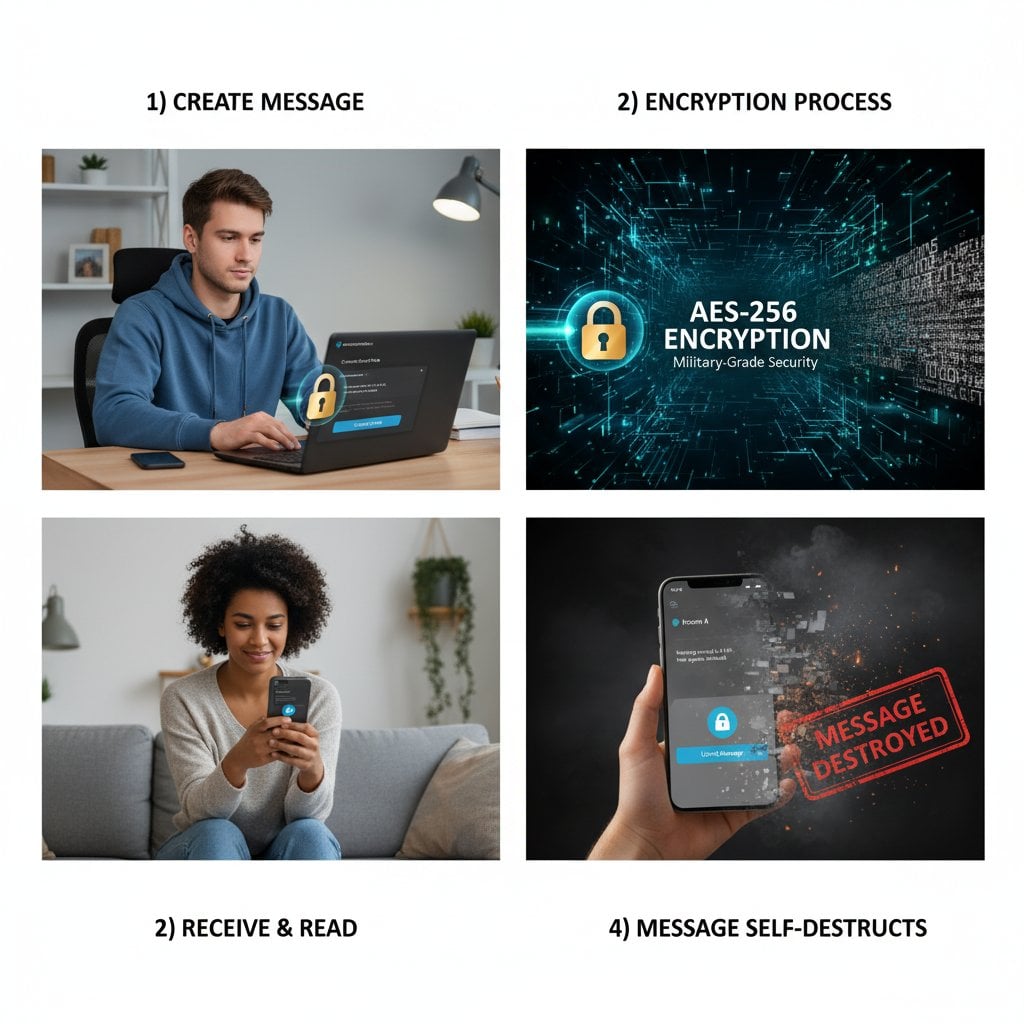

Süreç adım adım şu şekilde işler:

- İstemci taraflı şifreleme: Mesajın, gönderilmeden önce tarayıcında şifrelenir

- Benzersiz bağlantı oluşturma: Sistem, şifre çözme anahtarını içeren tek kullanımlık bir URL üretir

- Güvenli geçici depolama: Şifrelenmiş mesaj, sunucuda geçici olarak saklanır

- Tek görüntüleme erişimi: Alıcı bağlantıyı açar ve mesajı yalnızca bir kez görür

- Otomatik imha: Görüntülemenin ardından mesaj kalıcı olarak silinir

Bu yaklaşım, gizli veri iletimindeki temel sorunu ortadan kaldırır. Bağlantı kullanıldıktan sonra ele geçirilse bile karşıda hiçbir şey bulunamaz; mesaj artık mevcut değildir. Kullanılan şifreleme yöntemleri hakkında daha ayrıntılı bilgi edinmek istiyorsan AES, RSA, ECC ve Kuantum Sonrası Kriptografiyi kapsayan Gelişmiş Şifreleme Rehberimize bakabilirsin.

Teknik Not: Modern kendiliğinden imha olan mesaj araçları AES-256 şifreleme kullanır. Bu, dünya genelinde hükümetler ve finans kuruluşları tarafından kullanılan standartın aynısıdır. Veri iletim sırasında ele geçirilse bile, benzersiz anahtar olmadan şifresini çözmek pratikte imkansızdır.

Güvenli Mesaj Gönderme: Adım Adım Rehber

Kendiliğinden imha olan mesajlar göndermek için ücretsiz çevrimiçi araç kullanmak son derece basittir. Herhangi bir teknik bilgiye gerek yoktur. Gizli mesajlarını güvenle paylaşmak için şu adımları izle:

1. Adım: Hassas Bilgilerini Hazırla

Özel mesajını oluşturmadan önce paylaşman gereken bilgileri bir araya getir. Yaygın örnekler şunlardır:

- Geçici şifreler veya API anahtarları

- Paylaşılan hesaplara ait gizli giriş bilgileri

- Gizli iş veya finansal veriler

- Kişisel kimlik numaraları veya güvenlik kodları

2. Adım: Güvenli Mesaj Aracına Eriş

Güvenli mesajlaşma platformumuza git. Hesap oluşturmana gerek yoktur; bu sayede sana ait hiçbir kişisel veri toplanmaz veya depolanmaz.

3. Adım: Mesajını Yaz ve Şifrele

Hassas içeriğini mesaj alanına yaz veya yapıştır. Şifreleme, tarayıcında otomatik olarak gerçekleşir. Şu noktalara dikkat et:

- Yalnızca gerekli bilgileri ekle

- Alıcının amacı anlayabilmesi için bağlam bilgisi ekle

- Varsa zaman kısıtlamalarından söz et

4. Adım: Güvenlik Seçeneklerini Yapılandır

İhtiyacına uygun güvenlik ayarlarını seç:

- Son kullanma süresi: Okunmamış mesajın kendiliğinden imha olacağı bir süre belirle

- Parola koruması: Ayrı bir parola ile ekstra bir güvenlik katmanı ekle

- Görüntüleme bildirimi: Mesaj açıldığında onay al

5. Adım: Bağlantıyı Oluştur ve Paylaş

Benzersiz, tek kullanımlık bağlantını oluşturmak için oluştur düğmesine tıkla. Bağlantıyı kopyala ve tercih ettiğin kanal üzerinden alıcıyla paylaş. Bağlantının kendisi, mesaj içeriği hakkında okunabilir hiçbir bilgi içermez.

6. Adım: İmhayı Onayla

Alıcı mesajı görüntüledikten sonra içerik kalıcı olarak silinir. Bildirimleri etkinleştirdiysen, mesajın iletildiğine ve imha edildiğine dair bir onay alırsın.

Daha fazla ayrıntı için anonim kendiliğinden imha olan mesajlar ve güvenli mesaj gönderme rehberimize göz at.

Gerçek Hayattan Kullanım Senaryoları

Kendiliğinden imha olan özel mesajlar pek çok durumda işe yarar. İşte gerçek sorunları çözdükleri en yaygın senaryolar:

Senaryo 1: BT Kimlik Bilgisi Paylaşımı

Sistem yöneticileri sık sık yeni çalışanlara veya dış kaynaklı kişilere giriş bilgisi paylaşmak zorunda kalır. Şifreleri e-postayla göndermek, bu bilgilerin gönderilen ve alınan klasörlerde sonsuza kadar kalmasına neden olur. Kendiliğinden imha olan bir mesaj, kimlik bilgilerinin yalnızca alıcının kullanabileceği kadar var olmasını sağlar.

Pratik ipucu: Alıcıya, mesaj kaybolmadan önce kimlik bilgilerini yerel olarak kaydetmesini hatırlat.

Senaryo 2: Finansal Bilgi Transferi

Muhasebeciler, avukatlar ve finansal danışmanlar çoğu zaman hassas müşteri verilerini iletmek zorunda kalır. Banka hesap numaraları, vergi kimlikleri ve yatırım detaylarının tümü güvenli iletim gerektirir. Kendiliğinden imha olan mesajlar hiçbir dijital iz bırakmaz.

Senaryo 3: Sağlık Alanında İletişim

Hasta bilgilerini paylaşan sağlık profesyonelleri katı gizlilik kurallarına uymak zorundadır. Kendiliğinden imha olan mesajlar, kalıcı olarak saklanmaması gereken hızlı ve zorunlu iletişimler için idealdir. Not: Bu mesajlar, resmi kayıtlar için HIPAA uyumlu sistemlerin yerini tutmaz.

Senaryo 4: Kişisel Gizlilik Koruması

Bir aile üyesiyle WiFi şifresi, güvenlik kodu veya hesap erişimi paylaşıyor musun? Kendiliğinden imha olan bir mesaj, cihazın kaybolması, çalınması veya başkası tarafından erişilmesi durumunda bu bilgilerin sonradan bulunmasını engeller.

Daha fazlası için tek kullanımlık gizli bağlantılar nedir makalemize göz at.

Önemli Çıkarımlar:

- Geleneksel mesajlaşma, hassas verileri birden fazla sunucuda kalıcı olarak depolar

- Kendiliğinden imha olan mesajlar, dijital izleri ortadan kaldırmak için istemci taraflı şifreleme ve otomatik silme kullanır

- Kayıt gerekmediği için sana ait hiçbir kişisel veri toplanmaz

- Kullanım alanları BT kimlik bilgisi paylaşımından finansal transferlere ve kişisel gizliliğe kadar uzanır

Örnek Senaryo: Bir Pazarlama Ajansında Kimlik Bilgisi Paylaşımı

Not: Bu, pratik uygulamayı örneklendirmek amacıyla oluşturulmuş varsayımsal bir senaryodur. Gerçek bir şirketi veya olayı temsil etmemektedir.

Durum

"BrightPath Marketing" adlı bir dijital pazarlama ajansı düşün. 25 çalışanıyla 40 müşterinin hesaplarını yönetiyorlar. Her müşteri ilişkisi, sosyal medya hesapları, Google Analytics, reklam platformları ve içerik yönetim sistemleri gibi birden fazla giriş bilgisini kapsıyor.

Sorun

Ajans, daha önce kimlik bilgilerini e-posta, Slack ve paylaşılan elektronik tablolar aracılığıyla paylaşıyordu. Bu durum çeşitli sorunlara yol açtı:

- Eski çalışanlar, müşteri kimlik bilgilerini içeren eski e-postalara hala erişebiliyordu

- Ele geçirilen bir e-posta hesabı düzinelerce müşteri girişini açığa çıkardı

- Eski paylaşılan kimlik bilgilerinin hala erişilebilir olup olmadığını kontrol etmenin yolu yoktu

- Müşteriler, verilerinin birden fazla yerde depolanmasından endişe duyuyordu

Çözüm

BrightPath, tüm kimlik bilgisi paylaşımlarının kendiliğinden imha olan özel mesajlar kullanılarak yapılmasını zorunlu kılan bir politika hayata geçirdi. Süreç şu şekilde işledi:

- Yeni bir müşteri kabul edildiğinde, hesap yöneticisi ilk kimlik bilgileriyle kendiliğinden imha olan bir mesaj oluşturur

- Benzersiz bağlantı, ajansın proje yönetim sistemi üzerinden paylaşılır

- Ekip üyesi kimlik bilgilerini ajansın parola yöneticisine kaydeder

- Orijinal mesaj görüntülendikten sonra otomatik olarak silinir

Sonuçlar

Bu yaklaşımı benimseyen varsayımsal ajans şu faydaları elde eder:

- E-posta arşivlerinde geride kalan kimlik bilgisi kalmaz

- Daha kolay işten ayrılma süreci - eski mesajlarda paylaşılan kimlik bilgilerini aramaya gerek yoktur

- Müşterilerin verilerinin nasıl yönetildiğine dair daha yüksek güveni

- Olası e-posta hesabı ihlallerinden kaynaklanan düşük risk

Maksimum Güvenlik için En İyi Uygulamalar

Kendiliğinden imha olan mesajlar güçlü bir koruma sunar. Bu en iyi uygulamaları takip etmek onları daha da güvenli hale getirir:

Bağlantıyı ve Bağlamı Ayır

Kendiliğinden imha olan bağlantıyı ve içeriğine dair açıklamayı asla aynı kanal üzerinden gönderme. Örneğin, bağlantıyı e-postayla gönder ama alıcıyı kısa mesajla bilgilendir. Bu sayede yalnızca bir kanalı ele geçirmek erişim sağlamak için yeterli olmaz.

Kritik Veriler için Parola Koruması Kullan

Son derece hassas veriler için mesajına parola koruması ekle. Parolayı, bağlantıdan farklı bir kanal üzerinden paylaş. Bu iki adımlı yaklaşım, her iki parçanın ayrı ayrı ele geçirilmesinin erişim sağlamayacağı anlamına gelir.

Uygun Son Kullanma Süreleri Belirle

Duruma uygun bir son kullanma süresi seç. Geçici bir şifrenin bir hafta boyunca erişilebilir kalması gerekmez. Daha kısa son kullanma pencereleri, yetkisiz erişim riskini azaltır.

Alıcının Kimliğini Doğrula

Gizli giriş bilgilerini paylaşmadan önce doğru kişiyle iletişimde olduğunu teyit et. Hızlı bir telefon görüşmesi veya görüntülü sohbet, bir iş arkadaşını taklit etmeye çalışan sosyal mühendislik saldırılarını önleyebilir.

Daha fazla güvenlik rehberliği için dijital iletişimde gizlilik için en iyi uygulamalar rehberimize göz at.

Sonuç

Hassas bilgileri çevrimiçi ortamda korumak yalnızca iyi niyetten ibaret değildir. Doğru araçları kullanmayı gerektirir. Kendiliğinden imha olan özel mesajlar, kalıcı veri depolamanın temel sorununu çözer. Gizli mesajların, giriş bilgilerin ve gizli veriler yalnızca gerektiği kadar var olur - sonra tamamen yok olur.

İstemci taraflı şifreleme, tek kullanımlık bağlantılar ve otomatik silme bir arada çalışarak hiçbir iz bırakmaz. Hackerların, yetkisiz çalışanların veya hukuki süreçlerin bulabileceği hiçbir şey kalmaz. Bir iş arkadaşıyla giriş bilgisi paylaşıyor ya da bir müşteriye hassas veri gönderiyorsan, kendiliğinden imha olan mesajlar geleneksel kanalların sunmaktan uzak olduğu güvenliği sağlar.

Hassas bilgilerini güvenle paylaşmaya hazır mısın? Ücretsiz güvenli mesajlaşma aracımızı dene ve gerçek anlamda özel iletişimi deneyimle.