Uzaktan çalışma veri güvenliği artık sadece BT departmanlarının sorunu değil. Ekibin ev ofisleri, kafeler ve ortak çalışma alanlarına dağıldığı durumda, şifre, API anahtarı veya gizli müşteri bilgisi taşıyan her mesaj potansiyel bir risk haline geliyor. Standart sohbet araçları ve e-posta bu gerçeklik için tasarlanmamıştı. Mesajları süresiz olarak saklıyorlar, cihazlar arasında senkronize ediyorlar ve orijinal konuşma bittikten çok sonra bile erişilebilir izler bırakıyorlar. Hassas bilgileri günlük olarak işleyen dağıtık ekipler için, kolaylık ve güvenlik arasındaki bu boşluk güvenlik ihlallerinin yaşandığı yer oluyor.

Önemli Noktalar:

- En yaygın iş iletişimi araçları mesaj geçmişini saklıyor ve uzaktan ekipler için uzun vadeli maruz kalma riski yaratıyor.

- Kendini imha eden, şifrelenmiş mesajlar şifreler, token'lar ve müşteri bilgileri gibi hassas veriler için kalıcı veri izlerini ortadan kaldırıyor.

- Tek kullanımlık bağlantı yaklaşımı, sadece hedeflenen alıcının mesajı okuyabilmesini ve sadece bir kez okuyabilmesini sağlıyor.

- Belirli iş akışları için geçici mesajlaşmayı benimser (tüm iletişim için değil), evden çalışan ekipler için pratik ve düşük sürtünmeli bir güvenlik yükseltmesi sağlıyor.

İçerik Tablosu

Uzak Ekip İletişiminde Gerçek Sorun

Ekipler aynı ofiste çalıştığında, hassas bilgiler genellikle sözlü olarak kalır. Sunucu şifresini sadece yürüyüp söyleyebilecekken kimse onu Slack'e yazmaz. Ama dağıtık bir ekipte bu seçenek ortadan kalkar. Her şey metne dönüşür ve metin saklanır.

Tipik bir evden çalışan ekibin bir hafta içinde sohbet araçları üzerinden paylaştıklarını düşün: veritabanı kimlik bilgileri, test ortamı şifreleri, API token'ları, müşteri hesap numaraları, hukuki taslak belgeler ve İK detayları. Bunların çoğu, gizlilik için değil işbirliği hızı için tasarlanmış platformlardan geçiyor. Bu mesajlar aranabilir kayıtlarda duruyor, bulut sunucularında yedekleniyor ve ele geçirilmiş bir hesap, mahkeme kararı veya yanlış yapılandırılmış entegrasyon yoluyla açığa çıkabiliyor.

Sorun ekiplerin dikkatsiz olması değil. Sorun, varsayılan araçların yalnızca geçici olması gereken bilgilerin kalıcı kayıtlarını oluşturması. IBM Veri İhlali Maliyeti Raporu'na göre, ele geçirilmiş kimlik bilgileri küresel olarak veri ihlallerinin önde gelen nedenlerinden biri olmaya devam ediyor. Uzaktan çalışma, kimlik bilgilerinin daha sık ve daha fazla kanal üzerinden paylaşılması nedeniyle saldırı yüzeyini önemli ölçüde genişletiyor.

Bunun organizasyon düzeyinde nasıl oynadığına daha derinlemesine bakmak için, kurumsal veri sızıntılarının neden olduğu ve kendini imha eden mesajların bunları nasıl önleyebileceği konusuna bakabilirsin.

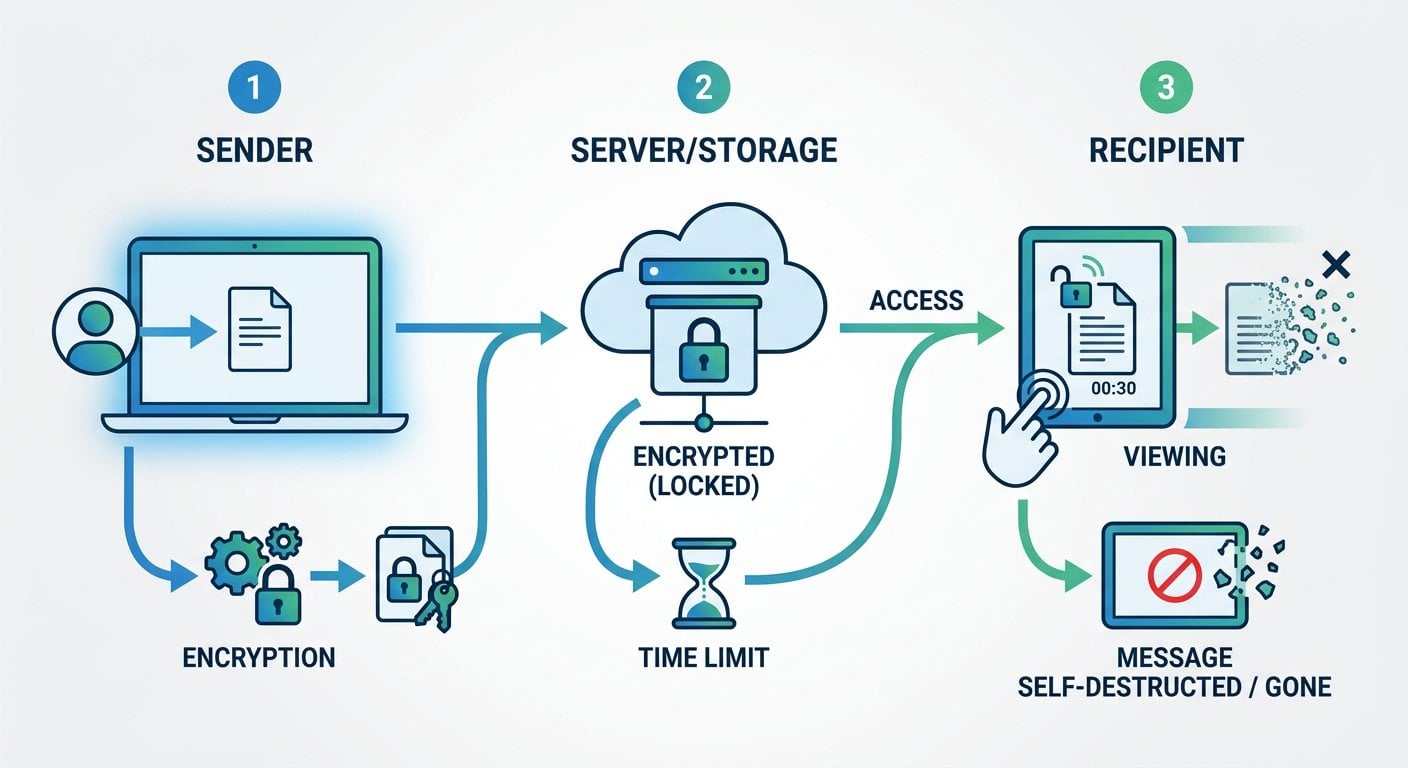

Kendini İmha Eden Mesajlar Gerçekte Ne Yapar

Kendini imha eden mesaj sadece zamanlayıcılı bir mesaj değil. Doğru şekilde uygulandığında, tarayıcından çıkmadan önce şifrelenen, sunucuda şifrelenmiş formda geçici olarak saklanan ve açıldığı anda (veya belirlenen süre dolduğunda, hangisi önce gelirse) kalıcı olarak silinen tek okunuşluk bir not.

Bu yaklaşım, uzak ekipler için şifrelenmiş mesajlaşma konusunda önemli olan üç spesifik sorunu çözüyor:

- Kalıcı depolama yok: Okunduktan sonra mesaj sunucudan gidiyor. Mahkeme kararıyla ele geçirilebilecek kayıt, ihlal edilebilecek yedek ve ele geçirilebilecek gelen kutusu yok.

- Bir alıcı, bir okuma: Birisi bağlantıyı hedeflenen alıcı açmadan önce ele geçirirse, alıcı bunu hemen anlayacak çünkü mesaj zaten gitmiş olacak.

- İletimde ve dinlenimde şifreleme: İçerik gönderenin cihazından ayrılmadan önce şifreleniyor, yani hizmet sağlayıcı bile okuyamıyor.

Bunun arkasındaki teknik mekanikleri anlamak için, kendini imha eden notların perde arkasında nasıl çalıştığı makalesi şifreleme ve tarayıcı güvenlik modelini detaylı olarak kapsar.

Yaygın Uzaktan Çalışma Kullanım Durumları

Geçici mesajlaşma tüm iş iletişim yığınını değiştirmek için tasarlanmamış. Belirli, yüksek hassasiyetli anlar için hedeflenmiş bir araç. Dağıtık ekiplerin en çok fayda gördüğü durumlar şunlar:

İşe Alım Sırasında Kimlik Bilgilerini Paylaşmak

Yeni çalışanların ilk günden sistemlere erişime ihtiyacı var. İlk şifreleri e-posta veya Slack üzerinden göndermek kalıcı bir kayıt oluşturur. SecretNote gibi bir araçla kendini imha eden bağlantı kullanmak, kimlik bilgilerinin güvenli şekilde teslim edilmesi ve bu teslim kanıtının ilk kullanımdan sonra ortadan kalkması anlamına geliyor.

API Anahtarları ve Token'ları Aktarmak

Uzak ekiplerdeki geliştiriciler düzenli olarak test ortamları, üçüncü taraf entegrasyonları veya CI/CD pipeline'ları için token paylaşmak zorunda kalıyor. Bunlar yüksek değerli hedefler. Tek kullanımlık şifrelenmiş not, şifreleri uzaktan güvenli şekilde paylaşmanın grup sohbetine yapıştırmaktan çok daha güvenli bir yolu.

Müşteriyle İlgili Hassas Veri Gönderme

Hesap numaraları, hukuki referanslar veya sağlık tanımlayıcıları bazen ekip üyeleri arasında hızla hareket etmek zorunda. Geçici notlar bu bilgilerin aylar sonra erişilebilecek sohbet geçmişlerinde veya e-posta dizilerinde kalmadığını garanti ediyor.

Dahili İK ve Bordro İletişimi

İK ve yöneticiler arasında paylaşılan maaş detayları, performans notları ve kişisel kimlik verileri standart bir gelen kutusunda yaşamamalı. Kendini imha eden mesaj, bilginin doğru kişiye ulaşmasını ve sonra var olmayı bırakmasını sağlıyor.

Geçici Erişim Kodları

İki faktörlü yedek kodlar, geçici VPN kimlik bilgileri ve tek kullanımlık PIN'ler doğası gereği kısa ömürlü. Bunları sohbet kaydında kalıcı kayıt olarak ele almak amacını tamamen bozuyor.

Farklı senaryolarda özel mesajları güvenli tutma konusunda daha fazla bağlam için, özel mesajlarını gerçekten güvenli nasıl tutacağın konusuna bak.

Somut Bir Örnek: Uzaktan Geliştirici İşe Alımı

İşte SaaS şirketlerinde her hafta yaşanan gerçekçi bir senaryo.

Orta ölçekli bir SaaS şirketi tamamen uzaktan çalışacak bir backend geliştirici işe alıyor. İlk gününde, DevOps lideri şunları paylaşması gerekiyor: geçici bir AWS IAM şifresi, özel depo için GitHub kişisel erişim token'ı ve test veritabanı bağlantı dizesi. Şirket günlük iletişim için Slack kullanıyor.

Güvensiz varsayılan: DevOps lideri Slack'te direkt mesaj açıyor ve üç kimlik bilgisini de tek mesaja yapıştırıyor. Slack bunu süresiz saklıyor. Mesaj artık şirketin Slack dışa aktarımının parçası, geliştiricinin telefonuna senkronize edilmiş ve denetim kaydı erişimi olan herhangi bir Slack yöneticisi tarafından görülebilir durumda. Geliştiricinin hesabı ele geçirilirse, bu kimlik bilgileri değiştirildikten sonra bile orada durmaya devam ediyor.

Güvenli alternatif: DevOps lideri SecretNote'u açıyor, kimlik bilgilerini yeni bir nota yazıyor, bir görüntüleme sonrası kendini imha edecek şekilde ayarlıyor ve oluşturulan bağlantıyı kopyalıyor. Sadece bağlantıyı Slack üzerinden gönderiyor. Geliştirici tıklıyor, kimlik bilgilerini okuyor ve not kalıcı olarak siliniyor. Slack'te kalan şey, kurtarılabilir içeriği olmayan ölü bir bağlantı.

Bu iki yaklaşım arasındaki toplam zaman farkı: yaklaşık 45 saniye. Güvenlik farkı önemli. Bu, uzaktan çalışma bağlamında güvenli mesaj göndermenin pratik durumu.

Aynı zamanda çoğu ekibin karşılaştığı gerçek bir kısıtı da doğrudan ele alıyor: insanlar kendilerini yavaşlatan araçları benimser. Kendini imha eden notlar, mevcut iş akışlarını değiştirmeden onlara uyum sağlıyor.

Geçici Mesajlaşmayı Uygulamak İçin Eylem Adımları

Bunu dağıtık bir ekipte uygulamak güvenlik revizyonu gerektirmiyor. İşte pratik bir sıra:

- Ekibinin şu anda sohbet üzerinden ne paylaştığını denetle: Bir hafta boyunca Slack, Teams veya e-posta üzerinden şifre, token veya hassas tanımlayıcı gönderilen her durumu not et. Bu, gerçek maruz kalmanın net bir resmini oluşturur.

- Kısa bir "her zaman geçici" veri türü listesi tanımla: Şifreler, API anahtarları, iki faktörlü yedek kodlar ve kişisel tanımlayıcılar her zaman kendini imha eden not üzerinden gitmelidir. Bunu dahili güvenlik politikana yaz.

- Bir araç seç ve iş akışını belgele: Bir araç seç (SecretNote basit bir seçenek), tam olarak nasıl not oluşturulup paylaşılacağını gösteren iki paragraflık dahili rehber yaz ve ekip wiki'ne koy.

- Olaylardan sonra değil, işe alım sırasında eğit: Güvenli not iş akışını birinci gün işe alımının parçası yap. Yeni çalışanlar alışkanlıkları erken benimser. Mevcut çalışanlara güvenlik alışkanlıkları eklemek daha zor.

- Daha önce güvensiz şekilde paylaşılan kimlik bilgilerini gözden geçir ve değiştir: Yeni süreci uyguladıktan sonra, geri dön ve kalıcı kanallar üzerinden paylaşılan kimlik bilgilerini değiştir. Bu, mevcut maruz kalma penceresini kapatır.

Uzak ekipler için veri işleme konusundaki düzenleyici gereklilikler hakkında güncel kalmak da önemli. 2026 gizlilik haberleri ve düzenleyici güncellemeler sayfası, işletmelerin hassas iletişimleri nasıl ele alması gerektiğini etkileyen son değişiklikleri kapsar.

Güvenli Mesajlaşma Aracında Aranacak Özellikler

"Güvenli" olarak pazarlanan tüm araçlar aynı korumaları sunmaz. Uzak ekipler için şifrelenmiş mesajlaşma seçeneklerini değerlendirirken, bu spesifik özellikleri kontrol et:

| Özellik | Neden Önemli |

|---|---|

| İstemci tarafı şifreleme | Mesaj tarayıcından ayrılmadan önce şifrelenmeli, böylece hizmet sağlayıcı okuyamaz. |

| Tek okunuş imha | Not sadece okundu olarak işaretlenmemeli, ilk görüntülemeden hemen sonra silinmelidir. |

| Alıcılar için hesap gerekmez | Alıcıların üye olmasını gerektirmek sürtünme yaratır ve yeni veri izi oluşturur. Bağlantı tabanlı yaklaşım daha temiz. |

| Son kullanma seçenekleri | Alıcı notu hiç açmazsa, belirli bir süre sonra otomatik olarak sona ermelidir. |

| Not içeriği kayıt tutmama | Sunucu sadece şifrelenmiş bloğu saklamalı, notun ne içerdiği hakkında metadata tutmamalı. |

Uçtan uca şifreleme modeli, gerçekten güvenli geçici araçların altında yatan teknik standarttır. Bu standart olmadan güvenlik iddia eden herhangi bir araç göründüğünden daha zayıf bir şey sunuyor.

Tek kullanımlık bağlantıların veri sızıntılarını önlemede neyi etkili kıldığına daha geniş bir bakış için, tek kullanımlık gizli bağlantıların ne olduğu ve nasıl çalıştığı konusuna bak.

Sonuç

Uzaktan çalışma veri güvenliği anlamlı şekilde gelişmek için kurumsal düzeyde altyapı gerektirmez. Çoğu dağıtık ekip için en büyük boşluk güvenlik duvarları veya uç nokta korumasında değil. Hiçbir zaman sır saklamak için tasarlanmamış araçlar üzerinden hassas bilgi paylaşmanın günlük alışkanlığında. Kendini imha eden mesajlar bu boşluğu minimum sürtünmeyle dolduruyor. Mevcut iş akışlarına uyum sağlıyor, alıcılardan teknik kurulum gerektirmiyor ve kimlik bilgisi paylaşımını bu kadar riskli yapan kalıcı veri izlerini ortadan kaldırıyor. Yukarıdaki işe alım örneğinde açıklanan 45 saniyelik alışkanlık değişikliği, gerçekten benimsenecek pratik, düşük maliyetli güvenlik iyileştirmesi türü.

Kimlik Bilgilerini Sohbet Kayıtlarında Bırakmayı Bırak

SecretNote bir kez okunduktan sonra kendini silen şifrelenmiş not oluşturmana izin veriyor. Alıcılar için hesap gerekmez, saklanan içerik yok, veri izi yok. Şimdi dene ve ücretsiz şifrelenmiş kendini imha eden not gönder.

Ücretsiz Aracımızı Dene →

Evet, araç istemci tarafı şifreleme ve tek okunuş imha kullandığında. Şifre tarayıcından ayrılmadan önce şifreleniyor, sadece şifrelenmiş blob olarak saklanıyor ve alıcı bir kez açtıktan sonra kalıcı olarak siliniyor. Bu, şifreleri e-posta veya sohbet üzerinden göndermekten önemli ölçüde daha güvenli.

SecretNote dahil çoğu araç, son kullanma zamanı belirleme imkanı tanıyor. Not bu pencere içinde açılmazsa, sunucudan otomatik olarak siliniyor. Sonra yeni bir not gönderebilirsin. Bu, terk edilmiş bağlantıların uzun vadeli güvenlik açığı haline gelmesini önlüyor.

Hayır, farklı amaçlara hizmet ediyorlar. Şifre yöneticisi devam eden kullanım için kimlik bilgilerini saklar ve organize eder. Kendini imha eden notlar, birine güvenli şekilde kimlik bilgisi vermenin gerektiği transfer anı içindir. Her iki araç da tamamlayıcı ve kimlik bilgisi yaşam döngüsünün farklı noktalarını ele alıyor.

SecretNote ile hesap gerekmez. Alıcı sadece bağlantıya tıklıyor ve notu okuyor. Bu sürtünmeyi kaldırır ve ek veri izi oluşturmaktan kaçınır. Bağlantının kendisi anahtardır ve kullanıldıktan sonra ne bağlantı ne de not içeriği hiçbir yerde erişilebilir kalmaz.

Uzaktan çalışma ekipleri kimlik bilgilerini sözlü yerine dijital olarak paylaşmaya zorluyor. Bu sohbet araçları, e-posta ve işbirliği platformlarında metin kayıtları oluşturuyor. Bu kayıtların her biri hesap ele geçirme, veri dışa aktarımı veya mesaj geçmişine erişimi olan üçüncü taraf entegrasyonları yoluyla potansiyel maruz kalma noktası.