Çoğu kişi şifre güvenli paylaşımı için mutlaka bir parola yöneticisine, ortak bir kasaya ya da kurumsal bir IT altyapısına ihtiyaç olduğunu düşünür. Ama ya şu an, hemen, aynı araçları kullanmayan birine tek seferlik bir şifre göndermen gerekiyorsa? Belki bir müşterinin test sunucusu erişim bilgilerini devrediyorsun. Belki bir aile üyesinin ortak bir hesaba giriş yapmasına yardım ediyorsun. İhtiyaç gerçek, zaman kısa ve o şifrenin sonsuza kadar bir e-posta zincirinde kalmasını istemiyorsun. Bu rehber, hesap açmadan, hiçbir şey yüklemeden ve kalıcı bir iz bırakmadan şifreleri güvenli şekilde nasıl paylaşabileceğini adım adım anlatıyor.

İçindekiler

- Yaygın Yöntemler Neden İşe Yaramaz?

- Şifre Paylaşırken Yapılan Yaygın Hatalar

- Gerçek Anlamda Güvenli Şifre Paylaşımı Nasıl Görünür?

- Somut Örnek: Bir Sözleşmeli Çalışana Şifre Göndermek

- Adım Adım: Şifreyi Çevrimiçi Güvenle Nasıl Gönderirsin?

- Parola Tabanlı Şifrelemeyi Basitçe Anlamak

- Hangi Durumda Hangi Yöntemi Kullanmalısın?

- Sonuç

Önemli Çıkarımlar:

- E-posta, SMS ve sohbet uygulamaları, ne kadar pratik görünse de şifre göndermek için güvenli kanallar değildir.

- Tek kullanımlık gizli bağlantılar, şifreli aktarım yöntemiyle kimlik bilgisinin okunduktan sonra yok edilmesini sağlar.

- Şifreyi güvenle paylaşmak için bir hesaba ya da parola yöneticisine ihtiyacın yok; sadece doğru araca ve net bir sürece ihtiyacın var.

- Bağlantıyı bir kanaldan, parolayı başka bir kanaldan göndermek pratik bir ikinci koruma katmanı ekler.

Yaygın Yöntemler Neden İşe Yaramaz?

Çözümden önce sorunu net bir şekilde ortaya koymak gerekiyor. Bir şifreyi standart bir kanal üzerinden gönderdiğinde, muhtemelen düşünmediğin birkaç şey oluyor:

- E-posta, mesajları senin kontrolünde olmayan sunucularda, çoğu zaman süresiz olarak saklar. Mesajı silsen bile yedeklerde, alıcının gelen kutusunda ve ilettiği kişilerin kutularında var olmaya devam edebilir.

- SMS, operatör altyapısı üzerinden düz metin olarak iletilir. Pek çok telefonda otomatik olarak yedeklenir ve cihazı eline geçiren herkes tarafından görülebilir.

- Slack, Teams ve benzeri iletişim araçları mesaj geçmişini saklar. İki yıl önce Slack üzerinden DM ile gönderdiğin bir şifre, hala bir yönetici tarafından aranabilir ya da veri dışa aktarımında gün yüzüne çıkabilir.

- Ekran görüntüleri veya fotoğraflar bulut depolamaya senkronize edilir, yanlışlıkla paylaşılır ve tahmin edemeyeceğin şekillerde indekslenir.

Bu yöntemlerin hiçbiri şifreli aktarım kullanmaz. Bir şifreyi "öğle yemeğinde ne yemek istersin?" sorusuyla aynı şekilde ele alırlar: saklanıp alınabilecek bir metin parçası olarak.

Şifre Paylaşırken Yapılan Yaygın Hatalar

Teorik bilgi bir şeydir, bu hataların gerçek hayatta nasıl sonuçlar doğurduğunu görmek ise bambaşka bir şeydir. İşte gerçek bağlamıyla en sık yapılan hatalar.

Hata 1: Şifreyi Doğrudan E-postayla Göndermek

2021 yılında İngiltere'de küçük bir pazarlama ajansı müşteri verisi ihlali yaşadı. Yapılan inceleme, bir serbest çalışanın e-posta hesabının aylarca önce ele geçirildiğini ortaya koydu. O gelen kutusunda ne vardı? Ajansın müşteri yöneticisinin düz metin olarak gönderdiği, birkaç müşteriye ait sosyal medya hesabı giriş bilgilerini içeren bir e-posta zinciri. Şifreler, ilk devir teslimden sonra hiç değiştirilmemişti. İhlal dört müşteriyi etkiledi ve ciddi itibar kaybına yol açtı.

Bu istisna bir durum değil. Kimlik bilgisi paylaşımı için resmi bir süreç oluşturmamış küçük ekiplerin büyük çoğunluğunda varsayılan davranış bu.

Hata 2: Aynı Paylaşılan Şifreyi Sonsuza Kadar Kullanmaya Devam Etmek

Altı ay önce bir sözleşmeli çalışana "geçici olarak" gönderilen şifre hala aktif bir kimlik bilgisidir. O kişi projeden ayrılmış, iş değiştirmiş ya da kendi cihazı ele geçirilmiş olsa bile şifre geçerliliğini korur. Pek çok kuruluş güvenlik denetimleri sırasında, devir teslim sonrasında hiç değiştirilmemiş kimlik bilgileriyle onlarca kişinin sistemlere erişebildiğini fark eder.

Hata 3: Kullanıcı Adı ve Şifreyi Aynı Mesajda Göndermek

Birisi yalnızca tek bir mesajı ele geçirse bile, kullanıcı adı ve şifreyi birlikte göndermek ona ihtiyaç duyduğu her şeyi verir. Bu durum özellikle e-posta zincirlerinde risklidir; çünkü hangi servis ve hangi hesap olduğuna dair bağlam, konu satırında ya da önceki mesajlarda zaten görünür olabilir.

Hata 4: "Güvenli" Görünen Ama Gerçekte Uçtan Uca Şifrelenmeyen Uygulamaları Kullanmak

Pek çok kullanıcı WhatsApp, iMessage ya da Telegram'ın (standart modda) şifreler için yeterince güvenli olduğunu varsayar. Bu uygulamaların bir kısmı mesaj içeriği için uçtan uca şifreleme (E2EE) sunsa da mesaj geçmişini cihazlarda saklamaya, bulut yedeklerine senkronize etmeye ve telefona fiziksel erişimi olan herkesin görmesine devam ederler. Şifreleme yalnızca iletim sırasındaki müdahaleye karşı koruma sağlar; cihaza veya hesaba erişime karşı değil.

Hata 5: Alıcının Gerçekten Aldığını Teyit Etmemek

Tek kullanımlık bir bağlantı, ancak doğru kişi açarsa işe yarar. Kendi kendini imha eden bir bağlantı gönderip alıcının eriştiğini hiç teyit etmezsen, bağlantının okunup okunmadığını ya da hala açılmadan erişilebilir durumda bekleyip beklemediğini bilemezsin. Alındığını onaylamak için her zaman ayrı bir kanal üzerinden takip et.

Gerçek Anlamda Güvenli Şifre Paylaşımı Nasıl Görünür?

Güvenli bir yöntemin amacı basittir: şifre hedeflenen alıcıya ulaşır ve ardından erişilebilir hiçbir formda var olmaya devam etmez. Tek kullanımlık gizli bağlantılar tam olarak bunu yapmak için tasarlanmıştır.

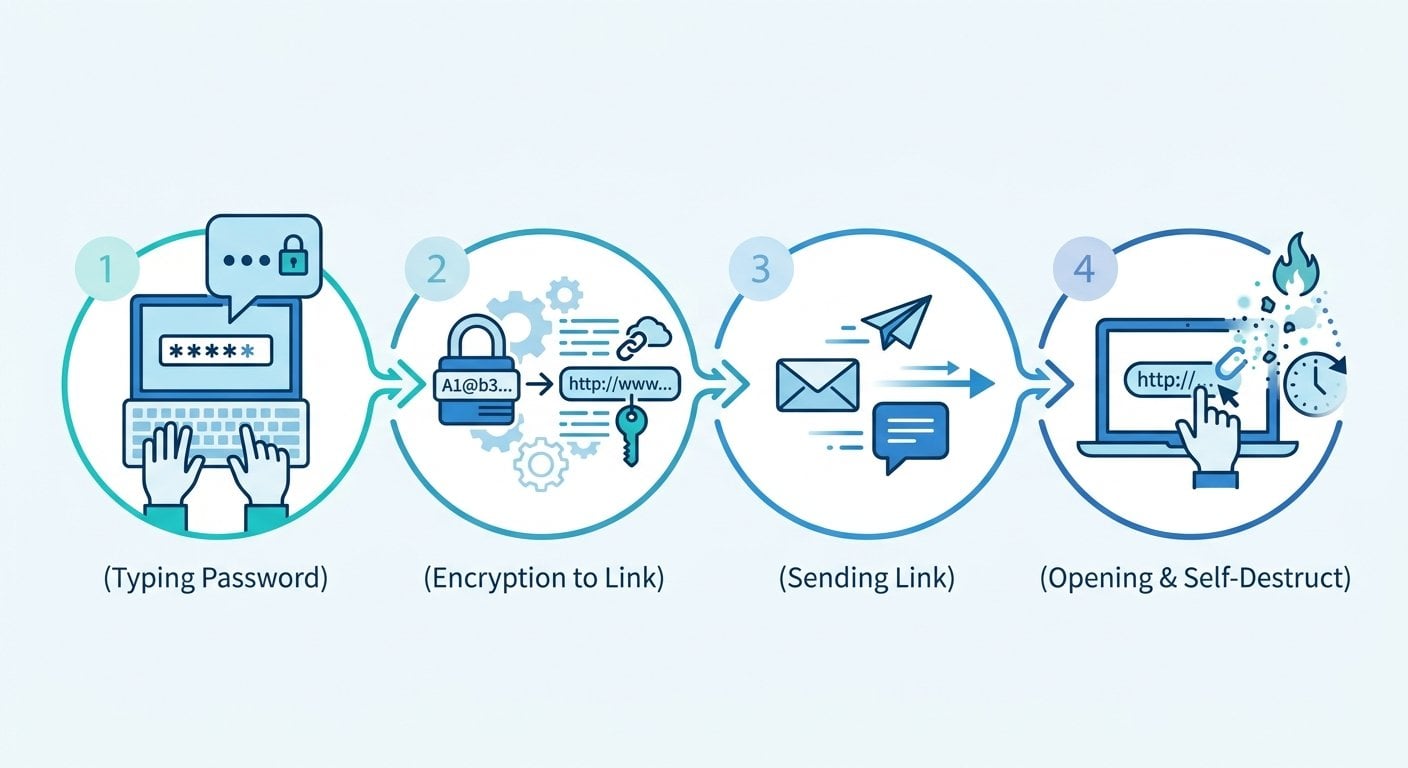

Tek kullanımlık gizli bağlantı şu şekilde çalışır:

- Şifreyi şifreleyen ve benzersiz bir bağlantı oluşturan bir araca girersin.

- O bağlantıyı alıcıya gönderirsin.

- Alıcı bağlantıyı açar, şifreyi bir kez görür ve bağlantı kalıcı olarak yok edilir.

- Başka biri daha sonra aynı bağlantıyı açmaya çalışırsa hiçbir şey göremez; veri artık yoktur.

Bu yaklaşım temel sorunu çözer: şifre hiçbir zaman bir mesaj zincirinde kalmaz, iletilmez ve sunucu günlüklerinde iz bırakmaz. Şifreleme ve kendi kendini imha etme işlemi altyapı düzeyinde gerçekleşir; yalnızca bir arayüz gösterişi değildir.

Somut Örnek: Bir Sözleşmeli Çalışana Şifre Göndermek

Bir SaaS şirketinde proje yöneticisi olduğunu düşün. Yeni bir sözleşmeli çalışanın bazı testler yapmak için test ortamına geçici erişime ihtiyacı var. Kimlik bilgileri sende. Kişi onlara şimdi ihtiyaç duyuyor. Ortak bir parola yöneticiniz yok ve iki günlük bir iş için birini kurmayacaksın.

Güvensiz versiyonu şöyle görünür:

- Şifreyi bir Slack mesajına yazarsın: "İşte giriş bilgileri: staging.yourapp.com | kullanıcı: admin | şifre: StagingPass2024"

- O mesaj artık Slack geçmişindedir, çalışma alanı yöneticileri tarafından aranabilir ve o konuşmaya erişimi olan herkes tarafından görülebilir durumdadır.

Güvenli versiyonu şöyle görünür:

- Bir şifre paylaşım aracı açarsın (hesap gerekmez).

- Şifreyi şifreli alana yazarsın ve tek görüntülemeden sonra sona erecek şekilde ayarlarsın.

- Oluşturulan bağlantıyı kopyalayıp Slack veya e-posta üzerinden sözleşmeli çalışana gönderirsin.

- Kullanıcı adını ve test ortamının URL'sini ayrı bir mesajla gönderirsin; böylece bağlantı tek başına bağlam olmadan hiçbir işe yaramaz.

- Sözleşmeli çalışandan bağlantıya eriştiğini onaylamasını istersin. Bunu yaptıktan sonra şifre, kendi hafızası (ve umarız kendi güvenli notları) dışında hiçbir yerde var olmaz.

Tüm süreç iki dakikadan kısa sürer. Hesap yok. Kurulum yok. Kalıcı kayıt yok.

Adım Adım: Şifreyi Çevrimiçi Güvenle Nasıl Gönderirsin?

Herkesin uygulayabileceği pratik süreç, adım adım:

- Önce güçlü bir şifre oluştur (gerekiyorsa). Mevcut bir şifreyi paylaşmak yerine yeni bir kimlik bilgisi oluşturuyorsan, tahmin edilemeyecek bir şifre üretmek için şifre üretici kullan. Otomatik kaydedilebileceği bir metin editörü veya not uygulamasında oluşturma.

- Tek kullanımlık gizli bağlantı aracını aç. Hesap gerekmez. Şifreyi şifreli alana yapıştır.

- Son kullanma koşullarını ayarla. Çoğu araç, zaman bazlı (örneğin 24 saat) veya görüntüleme bazlı (ilk açılıştan sonra sona erer) son kullanma seçenekleri sunar. Şifreler için neredeyse her zaman doğru seçim görüntüleme bazlıdır.

- Oluşturulan bağlantıyı kopyala. Normal kanalın (e-posta, Slack vb.) üzerinden gönderdiğin tek şey bu olmalıdır.

- Bağlamı ayrıca gönder. Alıcıya şifrenin hangi servis için olduğunu ve hangi kullanıcı adını kullanacağını ayrı bir mesajla bildir. Bu sayede bağlantıyı ele geçiren biri için tek başına hiçbir değeri olmaz.

- Alındığını teyit et. Alıcıdan bağlantıyı açtığını onaylamasını iste. Hiç açmadıysa ve bağlantının süresi dolmuşsa yeni bir tane oluşturman gerekecek.

- Kullanım sonrası şifreyi değiştir (mümkünse). Kimlik bilgisi geçiciyse, görev tamamlandıktan sonra iptal et veya değiştir. Şifreyi ne kadar güvenli paylaştığından bağımsız olarak bu iyi bir güvenlik alışkanlığıdır.

Bu süreç; bir misafire Wi-Fi şifresi paylaşmak, bir geliştiriciye sunucu erişim bilgisi devretmek ya da kurulum sonrası bir müşteriye kendi hesap girişini göndermek için eşit derecede işe yarar. Herhangi bir altyapı gerektirmeden kişisel kullanımdan küçük ekip iş akışlarına kadar ölçeklenebilir.

Parola Tabanlı Şifrelemeyi Basitçe Anlamak

Bu araçları kullanmak için kriptografi uzmanı olman gerekmiyor, ancak temelleri anlamak daha iyi kararlar vermeni sağlar. Parola tabanlı şifreleme (kısaca PBE), bir paroladan türetilen anahtarı kullanarak veriyi şifreleme işlemidir. Bir şifreyi güvenli paylaşım aracına yapıştırdığında, araç genellikle şunları yapar:

- Metni tarayıcından ayrılmadan önce güçlü bir algoritmayla (genellikle AES-256) şifreler.

- Sunucuda yalnızca şifreli versiyonu saklar, düz metni değil.

- Bağlantıya erişildiğinde (veya süresi dolduğunda) şifreli veriyi sunucudan siler.

Bu, birisi sunucuya erişim sağlasa bile işe yarar hiçbir şey bulamayacağı anlamına gelir; veri ya pratik olarak kırılamayacak şekilde şifrelenmiştir ya da zaten silinmiştir. Bu, şifreli aktarımı yalnızca "özel" bir kanal üzerinden metin göndermekten anlamlı biçimde farklı kılan temel mekanizmadır.

Büyük ölçekte hassas verilerle çalışan ekipler için bu tür bir yaklaşım, daha geniş bir konuyla da bağlantılıdır: kurumsal veri sızıntıları çoğunlukla karmaşık saldırılar sonucunda değil, iletişim kanallarında açıkta kalan kimlik bilgileri nedeniyle yaşanır.

Hangi Durumda Hangi Yöntemi Kullanmalısın?

| Durum | Önerilen Yöntem | Neden |

|---|---|---|

| Tek seferlik sözleşmeli çalışan erişimi | Tek kullanımlık gizli bağlantı | Kalıcı kayıt yok, görüntülemeden sonra kendi kendini imha eder |

| Süregelen ekip kimlik bilgisi paylaşımı | Ortak kasalı parola yöneticisi | Daha iyi denetim kaydı ve erişim kontrolü |

| Kişisel hesap devri (örneğin aile) | Tek kullanımlık gizli bağlantı | Hesap gerekmez, basit ve hızlıdır |

| Müşteriye kendi giriş bilgilerini iletmek | Tek kullanımlık gizli bağlantı | Profesyonel görünüm, senin tarafında iz kalmaz |

| IT desteği için acil erişim | Kısa süreli tek kullanımlık gizli bağlantı | Zaman sınırı, maruz kalma süresini kısaltır |

Uzaktan çalışan ekipler için bu tür sürtünmesiz bir kimlik bilgisi paylaşım yaklaşımı, daha kapsamlı bir pratikler bütününün parçasıdır. Uzaktan çalışma güvenliği, hassas bilgilerin saklandığı yerlerin sayısını azaltmaya dayanır; tek kullanımlık bağlantılar da tam olarak bunu yapar.

Şifrelerin ötesinde başka tür hassas bilgilerle de ilgileniyorsan, aynı prensipler geçerlidir. Özel mesajları güvende tutmak da benzer bir mantığa dayanır: kalıcılığı en aza indir, şifrelemeyi en üst düzeye çıkar ve bilgiye amacıyla tutarlı en kısa ömrü ver.

Sonuç

Güvenli şifre paylaşımı karmaşık, pahalı ya da herkesin aynı araçları kullanmasına bağlı olmak zorunda değil. Tek kullanımlık gizli bağlantı aracı ile basit iki kanallı iletim sürecinin kombinasyonu, kurumsal kimlik bilgisi yönetiminin güvenlik avantajlarının büyük bölümünü ek yük olmadan sağlar. Temel fikir şu: artık var olmayan bir şifre çalınamaz. Bir kez gönder, alındığını teyit et ve gerisini araca bırak. Bugün hassas bir şey paylaşman gerekiyorsa, burada anlatılan süreç bir e-posta yazmaktan daha az zaman alır.

Şifre ve Gizli Bilgileri İz Bırakmadan Paylaş

Şifreler, notlar ve hassas dosyalar için tek kullanımlık şifreli bağlantılar oluşturmak üzere ücretsiz aracımızı kullan. Hesap gerekmez, iletimden sonra veri saklanmaz.

Ücretsiz Aracı Dene →

Evet, araç istemci tarafı şifreleme kullanıyor ve bağlantıya erişildikten sonra veriyi siliyorsa güvenlidir. Veri tarayıcını terk etmeden şifreleyen ve hesap gerektirmeyen araçları tercih et. Bu, sunucunun hiçbir zaman düz metin şifreni tutmadığı ve ele geçirilse bile açığa çıkaracak hiçbir şeyinin olmadığı anlamına gelir.

Normal bir paylaşılan bağlantı süresiz olarak aktif kalır ve sahip olan herkes tarafından açılabilir. Tek kullanımlık bağlantı ise ilk görüntülemeden sonra ya da belirli bir süre geçince kendi kendini imha eder. Bu, maruz kalma penceresinin minimum düzeyde olduğu ve daha sonra iletilip indekslenebilecek ya da keşfedilebilecek kalıcı bir URL bulunmadığı anlamına gelir.

Doğru araçla hayır. Birçok şifre paylaşım aracı özellikle tek seferlik, hesapsız kullanım için tasarlanmıştır. Şifreni yapıştırırsın, bağlantı oluşturursun ve gönderirsin. Kayıt yok, abonelik yok, saklanan profil yok. Bu, yeni güvenlik yükümlülükleri oluşturmadan ara sıra kullanım için idealdir.

Bu, bağlantının süresinin zaman nedeniyle dolmuş olabileceği ya da başka birinin önce açmış olabileceği anlamına gelebilir. Her iki durumda da aynı şifreyi yeniden gönderme. Kimlik bilgisini potansiyel olarak ele geçirilmiş say, mümkünse sıfırla ve yeni şifreyle yeni bir tek kullanımlık bağlantı oluştur. Bu sefer alındığını hemen teyit et.

Evet. Tek kullanımlık şifreli bağlantılar API anahtarları, özel notlar, lisans kodları ve diğer hassas metinler için de aynı şekilde işe yarar. Bazı araçlar şifreli dosya aktarımını da destekler. Aynı prensip geçerlidir: bilgi bir kez iletilir ve ardından sunucudan kalıcı olarak kaldırılır.