Gerenciamento de segredos é um daqueles tópicos que parece pertencer à revisão trimestral do time de segurança, não à tarde de terça-feira de um desenvolvedor. Mas no momento em que você precisa enviar uma API key para um novo engenheiro de backend que acabou de entrar no time, ou repassar credenciais de banco de dados para um prestador de serviços corrigindo um bug em produção, o abstrato se torna muito concreto, muito rápido. A maioria dos desenvolvedores recorre ao que for mais conveniente: uma mensagem no Slack, um e-mail rápido, um Google Doc compartilhado. Esses hábitos criam riscos reais, e persistem porque as soluções "corretas" parecem exageradas para uma única transferência. Este artigo explica por que os métodos comuns falham, o que ferramentas baseadas em vault realmente resolvem, onde elas ficam aquém, e como um link autodestrutivo de uso único preenche essa lacuna sem exigir nenhuma infraestrutura.

Principais conclusões:

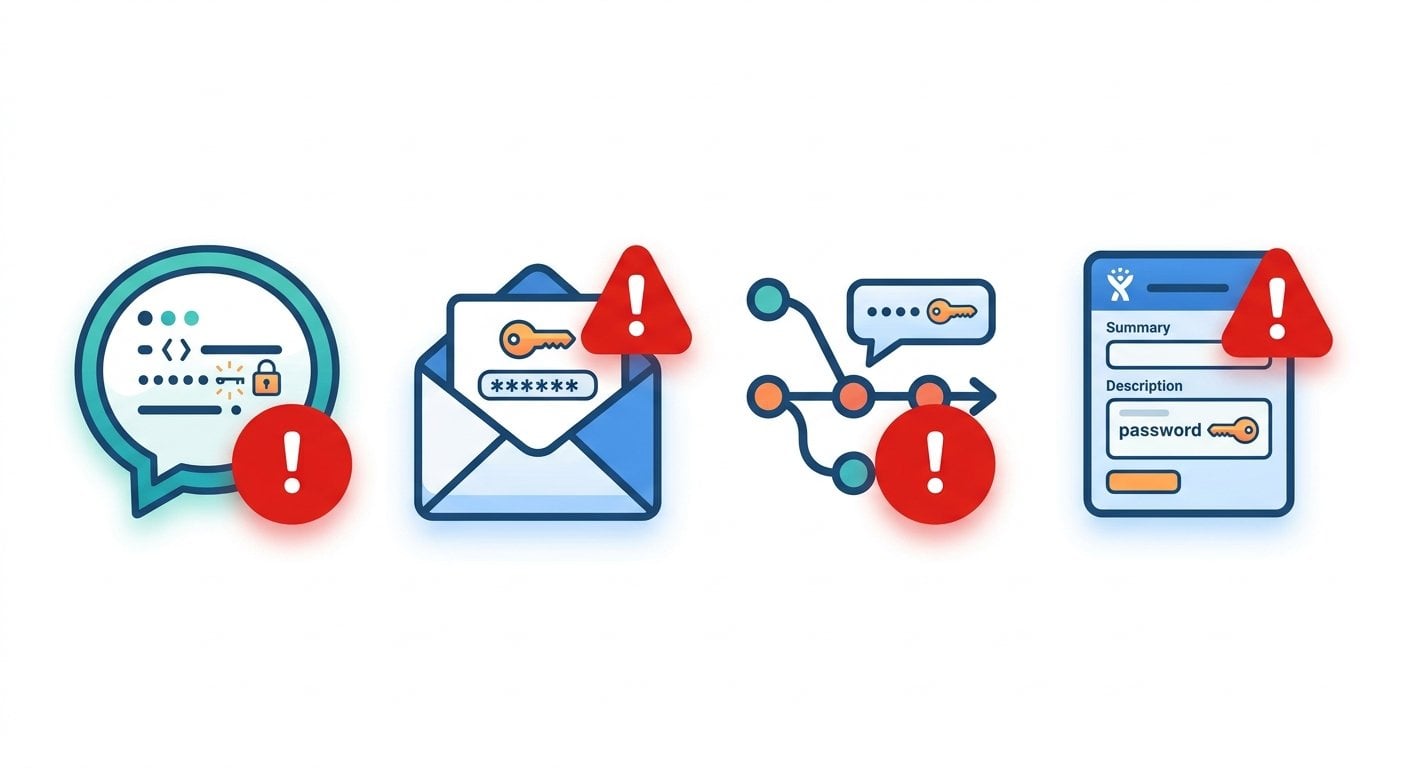

- Enviar credenciais pelo Slack, e-mail ou chat deixa um registro permanente e pesquisável que se torna um passivo muito depois de o segredo não estar mais em uso.

- Ferramentas baseadas em vault como HashiCorp Vault são poderosas para segurança em pipelines de CI/CD e rotação automatizada de segredos, mas exigem tempo de configuração que não se encaixa em transferências urgentes e pontuais.

- Links autodestrutivos de uso único resolvem a lacuna de transferência humana: o segredo pode ser lido exatamente uma vez e depois é deletado, sem deixar rastro em nenhuma caixa de entrada ou histórico de chat.

- As melhores práticas de gerenciamento de credenciais incluem usar a ferramenta certa para o contexto certo, sem forçar uma única solução para todos os cenários.

Índice

- O que conta como segredo no desenvolvimento

- Por que os métodos comuns de compartilhamento falham

- O que as ferramentas de gerenciamento de segredos baseadas em vault realmente fazem

- A lacuna que ninguém fala: transferências entre pessoas

- Como links autodestrutivos resolvem o problema de transferência

- Um exemplo concreto: integrando um novo desenvolvedor hoje

- Melhores práticas para compartilhamento seguro de segredos

- Conclusão

O que conta como segredo no desenvolvimento

No contexto de desenvolvimento de software, um "segredo" é qualquer informação que concede acesso a um sistema, serviço ou conjunto de dados. Os exemplos mais comuns são:

- API keys - tokens que autenticam sua aplicação com serviços de terceiros como Stripe, Twilio ou OpenAI

- Senhas de banco de dados - credenciais para PostgreSQL, MySQL, MongoDB ou qualquer outro banco de dados

- Chaves privadas SSH - usadas para autenticar com servidores remotos ou repositórios de código

- Tokens OAuth e client secrets - utilizados em fluxos de autenticação entre serviços

- Valores de configuração específicos por ambiente - como chaves de criptografia ou segredos de assinatura que devem permanecer privados

O que diferencia esses dados de configurações comuns é que a exposição equivale a acesso. Se alguém obtiver sua secret key do Stripe, pode iniciar cobranças. Se obtiver a senha do seu banco de dados, pode ler ou deletar seus dados. Os riscos não são teóricos.

Entender o que são credenciais e como funcionam na autenticação ajuda a deixar claro por que protegê-las em trânsito é tão importante quanto protegê-las em repouso.

Por que os métodos comuns de compartilhamento falham

A maioria dos desenvolvedores já sabe que não deve inserir credenciais diretamente no código-fonte. Hardcode de credenciais significa embutir um segredo diretamente na base de código - por exemplo, escrever api_key = "sk-abc123..." em um arquivo Python. Uma vez que esse arquivo é commitado em um repositório Git, o segredo fica no histórico de versões para sempre, mesmo que você o delete em um commit posterior. Ferramentas como Gitleaks existem especificamente para escanear repositórios em busca de segredos commitados acidentalmente.

Mas os riscos vão além da base de código. Veja o que acontece de fato no dia a dia do compartilhamento de segredos entre desenvolvedores:

- Mensagens diretas no Slack - Conveniente, mas o Slack armazena o histórico de mensagens. Se o workspace for comprometido, todos os segredos enviados por mensagem direta ficam expostos. O Slack também é pesquisável, o que significa que um funcionário futuro ou auditor pode encontrar credenciais compartilhadas anos atrás.

- E-mail - O e-mail é transmitido e armazenado em múltiplos servidores. Raramente é criptografado de ponta a ponta, e fica nas caixas de entrada, pastas de enviados e arquivos de backup por tempo indeterminado.

- Arquivos .env commitados em repositórios - Mesmo quando os desenvolvedores usam arquivos

.envpara separar segredos do código, esses arquivos às vezes acabam no controle de versão, seja por acidente ou porque o.gitignorenão foi configurado corretamente desde o início. - Tickets e ferramentas de gerenciamento de projetos - Colar uma senha de banco de dados em um comentário do Jira ou em uma issue do GitHub é surpreendentemente comum durante resposta a incidentes, quando a velocidade parece mais importante do que a segurança. Esses comentários são registrados, indexados e frequentemente visíveis para mais pessoas do que o pretendido.

O problema central de todos esses métodos é a persistência. O segredo continua existindo em um lugar pelo qual deveria apenas ter passado. É o que os times de segurança chamam de "espalhamento de segredos" (secret sprawl), e é uma das principais causas de vazamentos relacionados a credenciais.

Para uma análise mais aprofundada de como isso se manifesta no nível organizacional, veja nosso artigo sobre por que vazamentos de dados corporativos acontecem e como mensagens autodestrutivas os previnem.

O que as ferramentas de gerenciamento de segredos baseadas em vault realmente fazem

As ferramentas adequadas de gerenciamento de segredos foram criadas para resolver o problema de persistência em escala. HashiCorp Vault, AWS Secrets Manager e plataformas similares funcionam centralizando o armazenamento de segredos, controlando o acesso por meio de políticas e fornecendo um registro de auditoria de quem acessou o quê e quando.

O valor real dessas ferramentas aparece em fluxos de trabalho automatizados. No contexto de segurança em pipelines de CI/CD, por exemplo, seu pipeline de deploy pode solicitar uma senha de banco de dados ao Vault em tempo de execução (runtime), usá-la para rodar uma migração e nunca armazená-la em lugar algum. O segredo é injetado no processo e depois descartado. Nenhum desenvolvedor o vê. Nenhum arquivo de log o registra. O pipeline se autentica no Vault usando sua própria identidade, e o Vault decide se concede acesso com base em políticas predefinidas.

Essas ferramentas também suportam rotação de segredos, ou seja, podem alterar automaticamente uma senha de banco de dados em um agendamento e atualizar todos os serviços que dependem dela, sem nenhuma intervenção manual.

Isso é genuinamente poderoso para sistemas em produção com padrões de acesso bem definidos. Mas exige:

- Uma instância do Vault em execução (ou um serviço em nuvem pago)

- Políticas escritas e testadas para cada serviço ou função

- Tempo para integrar cada aplicação com a API ou agente do Vault

- Manutenção contínua conforme a infraestrutura muda

Nada disso é rápido. Uma configuração realista do Vault para um time pequeno leva dias ou semanas para funcionar corretamente.

A lacuna que ninguém fala: transferências entre pessoas

As ferramentas baseadas em vault resolvem muito bem a entrega de segredos de máquina para máquina. Elas não resolvem, de forma alguma, a entrega de segredos de pessoa para pessoa. Considere estes cenários:

- Um novo desenvolvedor começa na segunda-feira e precisa da senha do banco de dados de staging para configurar o ambiente local antes que o acesso ao Vault seja provisionado.

- Um prestador de serviços é contratado por dois dias e precisa de uma única API key para concluir o trabalho. Criar uma identidade completa no Vault para um prestador de 48 horas é desproporcional.

- Durante um incidente às 2h da manhã, um engenheiro sênior precisa compartilhar um token de acesso emergencial com um colega sendo chamado para ajudar. Não há tempo para configurar nada.

Nos três casos, uma pessoa precisa enviar uma credencial para outra pessoa, agora, sem precisar subir nenhuma infraestrutura. Essa é a lacuna que nenhuma ferramenta baseada em vault foi projetada para preencher. E como essa lacuna existe, os desenvolvedores voltam ao Slack e ao e-mail, que é exatamente onde o risco mora.

Isso também é relevante para times remotos, onde a ausência de proximidade física torna as transferências seguras e informais ainda mais difíceis. Nosso guia sobre segurança no trabalho remoto e ferramentas de mensagens autodestrutivas aborda essa dinâmica com mais detalhes.

Como links autodestrutivos resolvem o problema de transferência

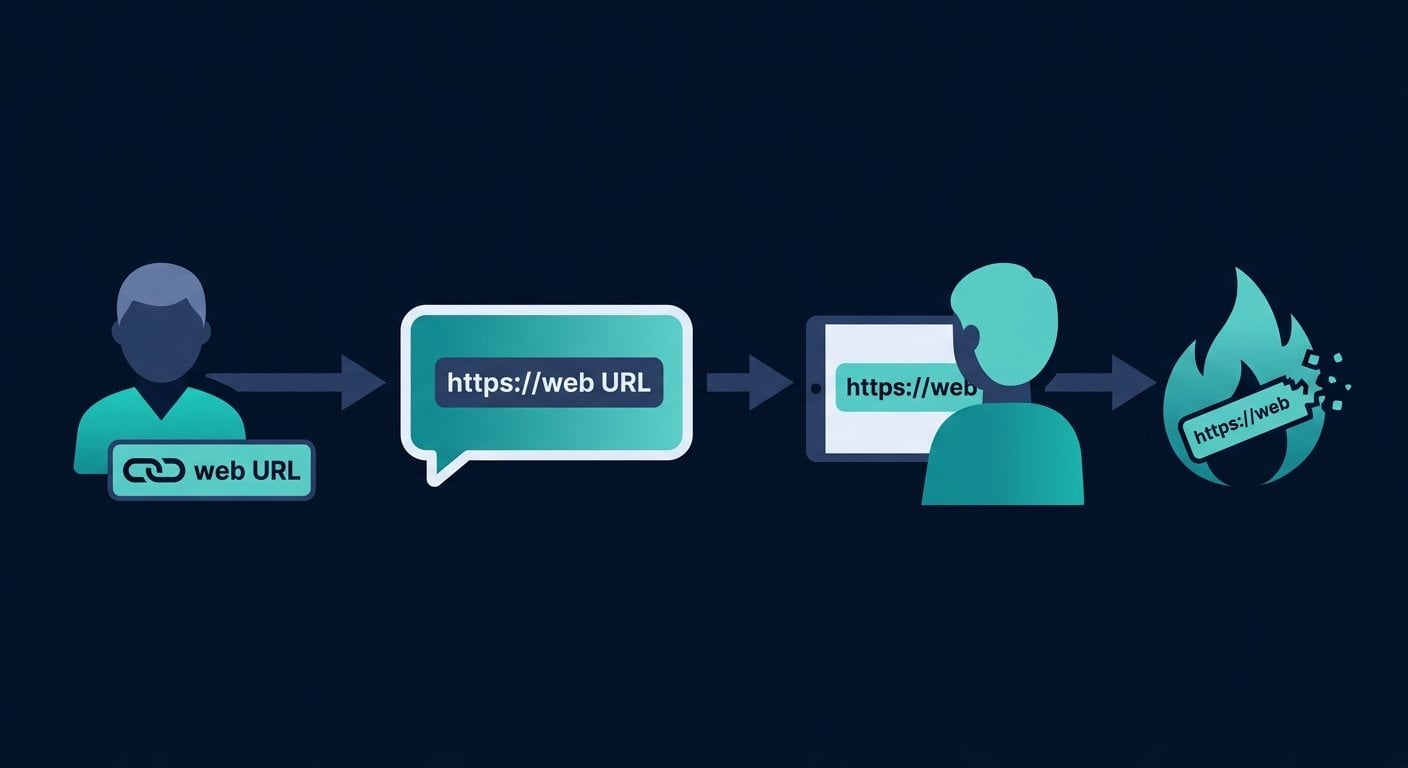

Um link autodestrutivo de uso único funciona com base em um princípio simples: o segredo é criptografado e armazenado temporariamente em um servidor, acessível apenas por meio de uma URL única. No momento em que alguém abre essa URL e lê o conteúdo, os dados são deletados. O link para de funcionar. Não sobra nada para ser encontrado.

Isso às vezes é chamado de compartilhamento de credenciais "burn after reading" (queimar após ler), e aborda diretamente o problema da persistência. O segredo não fica na caixa de entrada de ninguém. Não fica em um histórico de chat. Não aparece em um resultado de busca seis meses depois. Ele existe apenas o tempo suficiente para ser transferido de uma pessoa para outra, e então desaparece.

Para entender a mecânica de criptografia por trás dessa abordagem, nosso artigo sobre como as notas autodestrutivas funcionam por dentro explica os detalhes técnicos de forma clara.

As principais vantagens para o compartilhamento seguro de segredos entre desenvolvedores são:

- Sem necessidade de conta - Você pode gerar um link em segundos sem precisar se cadastrar em nada.

- Sem infraestrutura - Não há nada para instalar, configurar ou manter.

- Confirmação de entrega - Se o link já tiver sido aberto quando seu colega tentar usá-lo, você sabe que algo deu errado e pode revogar e gerar um novo imediatamente.

- Expiração por padrão - Os links expiram após um período definido mesmo que nunca sejam abertos, então links esquecidos não se tornam passivos permanentes.

Para uma visão mais ampla de como essa tecnologia funciona e o que ela previne, veja nosso artigo explicativo sobre o que são links secretos de uso único e como eles previnem vazamentos de dados.

Um exemplo concreto: integrando um novo desenvolvedor hoje

Veja um cenário realista. Seu time usa uma API de pagamento de terceiros, e a API key de staging precisa chegar a um novo desenvolvedor, Alex, que começa hoje. Sua configuração do Vault cobre apenas produção, e Alex ainda não tem acesso a produção de qualquer forma.

Sem uma ferramenta de link de uso único, o processo seria assim: você copia a chave do seu gerenciador de senhas, cola em uma mensagem direta no Slack para Alex e segue em frente. A chave agora vive nos servidores do Slack, no histórico de mensagens de Alex e no seu. Se qualquer uma das contas for comprometida, essa chave fica exposta.

Com um link de uso único, o processo fica assim:

- Você abre o SecretNote, cola a API key no campo de texto e define um tempo de expiração (por exemplo, 24 horas).

- Você copia o link gerado e envia para Alex pelo Slack (ou e-mail, ou qualquer outro canal).

- Alex abre o link, copia a chave, e o link se autodestrói.

- Se Alex acidentalmente enviar o link para o canal errado antes de abri-lo, você pode verificar que ele ainda não foi acessado e gerar um novo. O link antigo expira sem causar dano.

O segredo passou pelo Slack, mas apenas como uma URL opaca. Quem interceptar essa URL depois que Alex a abriu não obtém nada. O histórico do canal contém um link morto, não uma credencial ativa.

Esse fluxo de trabalho não exige nenhuma configuração, nenhuma conta e cerca de trinta segundos. É também uma resposta direta à pergunta de como compartilhar uma API key com segurança quando você não tem um vault disponível.

Para comparação, nosso guia sobre como compartilhar senhas com segurança sem expô-las aborda princípios semelhantes aplicados ao compartilhamento de senhas de forma mais ampla.

Melhores práticas para compartilhamento seguro de segredos

Saber como armazenar API keys com segurança e como compartilhá-las são duas habilidades diferentes. Veja um framework prático que contempla as duas:

- Use variáveis de ambiente, não valores hardcoded - Armazene segredos em arquivos

.envlocalmente e injete-os por meio do ambiente de deploy em produção. Nunca commite arquivos.envno controle de versão. - Use um vault para acesso de máquina para máquina em produção - Se o seu pipeline de CI/CD precisa acessar um banco de dados ou chamar uma API, use um gerenciador de segredos para injetar credenciais em tempo de execução (runtime). É aqui que as ferramentas baseadas em vault se destacam.

- Use links de uso único para transferências entre pessoas - Onboarding, acesso de prestadores e resposta a incidentes envolvem pessoas compartilhando segredos com outras pessoas. É aqui que os links autodestrutivos são a ferramenta certa.

- Faça rotação de segredos após transferências - Quando o contrato de um prestador terminar, revogue e faça a rotação de qualquer credencial à qual ele teve acesso. Isso limita o raio de impacto caso a cópia do segredo seja comprometida.

- Audite o espalhamento de segredos - Periodicamente, pesquise no histórico do Slack, em threads de e-mail e no sistema de tickets por padrões que se pareçam com API keys ou senhas. Existem ferramentas para isso, mas a conscientização manual já é um bom começo.

- Trate cada segredo como tendo prazo de validade - Credenciais que nunca passam por rotação se tornam mais perigosas com o tempo. Incorpore a rotação ao seu fluxo de trabalho desde o início, mesmo que seja apenas um lembrete no calendário.

O Guia do Desenvolvedor OWASP sobre implementação segura fornece contexto adicional sobre como o gerenciamento de credenciais se encaixa em um ciclo de desenvolvimento seguro mais amplo.

Conclusão

Um bom gerenciamento de segredos não é sobre ter as ferramentas mais sofisticadas. É sobre combinar a ferramenta certa com o contexto certo. Sistemas baseados em vault são a resposta correta para entrega automatizada de credenciais de máquina para máquina em produção. São a resposta errada para uma manhã de terça-feira em que você precisa passar uma API key de staging para um desenvolvedor que começa hoje. Links autodestrutivos de uso único preenchem exatamente essa lacuna: sem infraestrutura, sem contas, sem registro persistente. O segredo passa de uma pessoa para outra e então desaparece. Isso não é um contorno. É a ferramenta correta para o trabalho.

Compartilhe credenciais com segurança - sem vault necessário

Gere um link autodestrutivo de uso único para qualquer API key, senha ou token. Ele se autodestrói após a leitura, não deixa rastros em históricos de chat ou caixas de entrada, e leva menos de 30 segundos para usar.

Crie seu link secreto agora →

Gerenciamento de segredos se refere às ferramentas e práticas usadas para armazenar, acessar e distribuir credenciais sensíveis como API keys, senhas de banco de dados e tokens. Abrange tanto a forma como os segredos são armazenados com segurança em repouso quanto a forma como são entregues aos serviços e pessoas que precisam deles, sem exposição desnecessária.

O espalhamento de segredos (secret sprawl) acontece quando credenciais se acumulam em múltiplos locais: mensagens no Slack, threads de e-mail, histórico do Git, tickets de suporte e documentos compartilhados. Cada cópia é um ponto potencial de exposição. O perigo é que a maioria dessas cópias é esquecida, então nunca são rotacionadas ou revogadas, e atacantes podem encontrá-las muito depois da transferência original.

Uma API key vazada concede a quem a encontrar o mesmo nível de acesso que a aplicação para a qual foi emitida. Dependendo do serviço, isso pode significar cobranças não autorizadas, roubo de dados, abuso do serviço ou tomada de conta. A chave deve ser revogada imediatamente após a descoberta, e todos os logs de acesso devem ser revisados em busca de atividades não autorizadas.

Hardcode de credenciais significa embutir um segredo diretamente no código-fonte, como escrever uma API key como uma string literal em um arquivo. Isso é perigoso porque o segredo passa a fazer parte do histórico de versões no momento em que o arquivo é commitado. Mesmo que você o delete depois, ele permanece nos commits anteriores e pode ser encontrado por qualquer pessoa com acesso ao repositório ou por ferramentas de escaneamento automatizado.

Use um link autodestrutivo de uso único. Cole o segredo em uma ferramenta como o SecretNote, gere uma URL única e envie essa URL ao destinatário. Quando ele a abrir, o conteúdo será exibido uma vez e então permanentemente deletado. Não é necessária nenhuma conta ou infraestrutura, e nada persiste em históricos de chat ou e-mail após o link ser aberto.

O Vault e o AWS Secrets Manager são projetados para entrega automatizada de credenciais de máquina para máquina em sistemas de produção. Exigem configuração, setup e manutenção contínua. O SecretNote é projetado para transferências entre pessoas: sem configuração, sem conta, sem infraestrutura. Ele resolve um problema diferente - transferência segura e pontual entre pessoas - em vez de gerenciamento de acesso automatizado e contínuo.