Você já se perguntou como as notas autodestrutivas mantêm suas informações confidenciais protegidas? Essas ferramentas de mensagens temporárias são hoje indispensáveis para compartilhar senhas, dados privados e mensagens que desaparecem após a leitura. Neste guia, vamos explorar a tecnologia por trás delas - da criptografia à exclusão automática.

A Base de Criptografia das Notas Temporárias

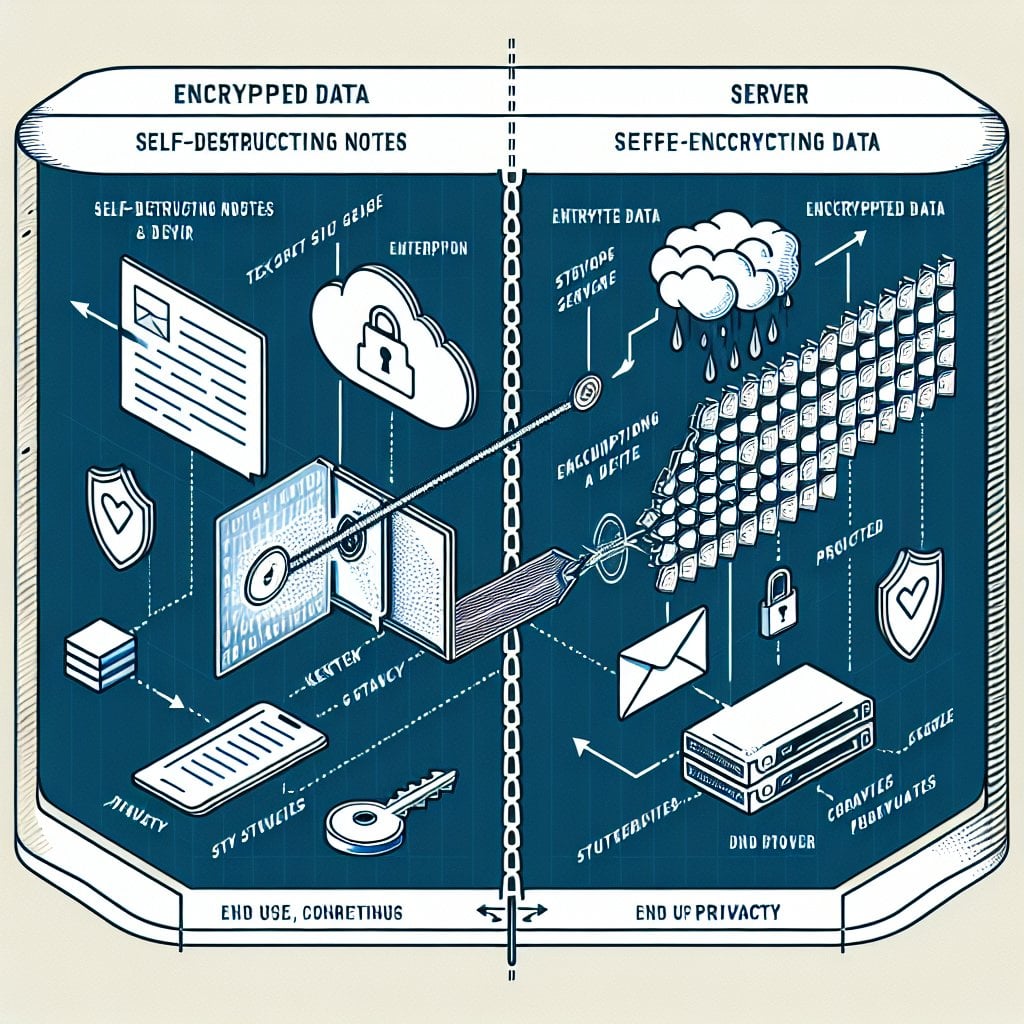

Toda nota autodestrutiva segura depende de uma criptografia robusta. Quando você cria uma mensagem temporária, o sistema não armazena seu texto em formato legível no servidor. Em vez disso, utiliza criptografia de ponta a ponta (E2EE) para transformar sua mensagem em dados ilegíveis.

Veja como o processo de criptografia funciona:

- Sua mensagem é criptografada no navegador antes de ser enviada

- Uma chave de criptografia única é gerada para aquela nota específica

- Os dados criptografados vão para o servidor, mas a chave permanece com você

- Somente quem possui a chave correta consegue ler a mensagem

A maioria dos serviços utiliza criptografia AES-256. Esse é um padrão de nível militar. Com o poder computacional atual, levaria bilhões de anos para quebrar essa proteção. Mesmo que alguém intercepte seus dados, não conseguirá lê-los sem a chave.

Criptografia no Lado do Cliente vs. no Lado do Servidor

Essa diferença é fundamental para a segurança. Veja um resumo simples:

- Criptografia no lado do cliente: Sua mensagem é criptografada dentro do navegador antes de sair do seu dispositivo. O provedor do serviço nunca vê seu texto em formato legível.

- Criptografia no lado do servidor: O provedor recebe sua mensagem primeiro e depois a criptografa. Isso cria um breve momento em que o texto legível existe nos sistemas deles.

Os melhores serviços de notas autodestrutivas utilizam criptografia no lado do cliente. Você não precisa confiar no provedor, porque ele nunca acessa seus dados em formato legível.

Recursos de Segurança do Navegador que Protegem Seus Dados

Os navegadores modernos incluem ferramentas de segurança nativas que funcionam em conjunto com a criptografia. Esses recursos ajudam a bloquear os métodos de ataque mais comuns.

Gerenciamento de Memória e Limpeza de Dados

Quando você visualiza uma nota autodestrutiva, o conteúdo descriptografado existe brevemente na memória do seu dispositivo. Serviços seguros limpam esses dados logo após o fechamento da nota. Isso impede que ferramentas de recuperação extraiam mensagens excluídas da RAM.

O gerenciamento do cache do navegador também é importante. A maioria dos sites armazena conteúdo em cache para ganhar velocidade. Mas os serviços de notas autodestrutivas usam headers HTTP especiais para impedir que o navegador armazene dados sensíveis em cache. Entre eles:

- Cache-Control: no-store - instrui o navegador a não salvar a página

- Pragma: no-cache - impede que navegadores mais antigos armazenem o conteúdo em cache

Proteção Contra Ataques Web Comuns

As plataformas de notas autodestrutivas utilizam diversas ferramentas de segurança do navegador para bloquear ameaças:

- Content Security Policy (CSP): Impede a execução de scripts maliciosos na página

- Aplicação de HTTPS: Mantém todas as transferências de dados criptografadas

- Tokens de Cross-Site Request Forgery (CSRF): Bloqueia ações não autorizadas originadas de outros sites

- Same-Origin Policy: Limita a interação entre páginas de origens diferentes

Essas ferramentas funcionam em camadas. Se uma falhar, as demais continuam ativas para proteger seus dados.

Como as Notas Realmente Desaparecem

A parte "autodestrutiva" não se resume a ocultar o conteúdo. A destruição de verdade significa que os dados criptografados são completamente removidos do banco de dados.

A maioria dos serviços oferece várias formas de acionar a exclusão:

- Exclusão após a primeira visualização: A nota é apagada logo após a primeira pessoa lê-la

- Expiração por tempo: Exclusão automática após um período definido (horas, dias ou semanas)

- Destruição manual: O criador exclui a nota antes que alguém a leia

- Número máximo de visualizações: Exclusão após um número definido de acessos

O processo de exclusão ocorre em etapas:

- O sistema marca a nota para exclusão no banco de dados

- Um processo de limpeza remove os dados criptografados do armazenamento

- Qualquer metadado relacionado (como data de criação e logs de acesso) também é excluído

Pontos Principais:

- Notas autodestrutivas usam criptografia AES-256 no lado do cliente para proteger os dados antes de saírem do seu navegador

- Recursos do navegador como CSP, HTTPS e headers de cache impedem acesso não autorizado e recuperação de dados

- A destruição real significa exclusão completa do banco de dados, não apenas ocultação do conteúdo

- Múltiplas camadas de segurança trabalham juntas para proteger seus dados durante todo o seu ciclo de vida

Conclusão

As notas autodestrutivas utilizam várias camadas de proteção para manter seus dados seguros. A criptografia robusta embaralha sua mensagem. As ferramentas de segurança do navegador bloqueiam acessos não autorizados. A exclusão automática garante que seus dados não fiquem armazenados em servidores por mais tempo do que o necessário. Seja para compartilhar senhas, dados corporativos ou mensagens pessoais, essas ferramentas oferecem uma forma confiável de trocar informações sensíveis online.

Perguntas Frequentes

Quando configurada corretamente, uma nota autodestrutiva não pode ser recuperada após a exclusão. A chave de criptografia existe apenas na URL. Uma vez que os dados criptografados são removidos do banco de dados, nada resta. No entanto, isso só se aplica se o serviço usar exclusão definitiva, e não soft deletion (marcar os dados como excluídos mas mantê-los armazenados).

Capturas de tela contornam as proteções técnicas das notas autodestrutivas. Os dados criptografados originais são excluídos do servidor, mas um print cria uma cópia permanente e local no seu dispositivo. Alguns serviços alertam os usuários sobre capturas de tela, mas os navegadores não conseguem bloquear esse recurso. Compartilhe notas com informações sensíveis apenas com pessoas de confiança.

A chave de criptografia é inserida na URL após o símbolo de hash (#). Essa parte da URL nunca é enviada ao servidor durante requisições HTTP normais. O servidor nunca vê a chave de descriptografia. Quando você compartilha o link, o navegador do destinatário usa a chave para descriptografar a mensagem localmente. Isso mantém a chave separada dos dados criptografados armazenados nos servidores.

Sim, notas autodestrutivas são geralmente seguras para compartilhar senhas quando você usa um serviço confiável com criptografia adequada. Elas são muito mais seguras do que enviar senhas por e-mail ou aplicativos de mensagens comuns. Certifique-se de que o serviço utiliza criptografia no lado do cliente, HTTPS e exclusão imediata após a visualização. Para mais segurança, compartilhe o link por um canal diferente do que você usa habitualmente.

Notas autodestrutivas são criadas para compartilhamento único. Nenhuma instalação de aplicativo é necessária. Aplicativos de mensagens criptografadas suportam conversas seguras e contínuas entre usuários cadastrados. As notas funcionam por meio de links simples na web e são excluídas imediatamente. Os aplicativos de mensagens mantêm o histórico das conversas até que você o exclua manualmente. Use notas para compartilhamentos rápidos e temporários com qualquer pessoa. Use aplicativos de mensagens criptografadas para comunicação segura e regular com contatos específicos.