A segurança de dados no trabalho remoto não é mais uma preocupação limitada aos departamentos de TI. Quando sua equipe está espalhada entre escritórios domésticos, cafés e espaços de coworking, cada mensagem contendo uma senha, chave de API ou detalhe confidencial de cliente se torna uma responsabilidade potencial. Ferramentas de chat padrão e email nunca foram projetadas para essa realidade. Elas armazenam mensagens indefinidamente, sincronizam entre dispositivos e deixam rastros que podem ser acessados muito depois da conversa original terminar. Para equipes distribuídas que lidam com informações sensíveis diariamente, essa lacuna entre conveniência e segurança é onde as violações acontecem.

Pontos Principais:

- A maioria das ferramentas comuns de comunicação empresarial mantém histórico de mensagens, criando riscos de exposição a longo prazo para equipes remotas.

- Mensagens autodestrutivas criptografadas eliminam rastros persistentes de dados para informações sensíveis como senhas, tokens e detalhes de clientes.

- A abordagem de link único garante que apenas o destinatário pretendido possa ler a mensagem, e apenas uma vez.

- Adotar mensagens efêmeras para fluxos específicos (não toda comunicação) é uma melhoria prática e de baixo atrito na segurança para equipes de trabalho em casa.

Índice

- O Verdadeiro Problema com a Comunicação de Equipes Remotas

- O Que as Mensagens Autodestrutivas Realmente Fazem

- Casos de Uso Comuns no Trabalho Remoto

- Um Exemplo Concreto: Integrando um Desenvolvedor Remoto

- Passos Práticos para Implementar Mensagens Efêmeras

- O Que Procurar em uma Ferramenta de Mensagens Seguras

- Conclusão

O Verdadeiro Problema com a Comunicação de Equipes Remotas

Quando as equipes trabalham no mesmo escritório, informações sensíveis frequentemente permanecem verbais. Ninguém digita a senha do servidor no Slack quando pode simplesmente ir até lá e falar. Mas em uma equipe distribuída, essa opção desaparece. Tudo se torna texto, e texto fica armazenado.

Considere o que uma equipe típica de trabalho em casa compartilha por ferramentas de chat em uma única semana: credenciais de banco de dados, senhas de ambiente de teste, tokens de API, números de conta de clientes, documentos legais em rascunho e detalhes de RH. A maior parte disso flui através de plataformas que foram construídas para velocidade de colaboração, não confidencialidade. Essas mensagens ficam em logs pesquisáveis, são copiadas para servidores na nuvem e podem ser expostas através de uma conta comprometida, uma intimação judicial ou uma integração mal configurada.

O problema não é que as equipes são descuidadas. O problema é que as ferramentas padrão criam registros persistentes de informações que só deveriam ser temporárias. De acordo com o Relatório IBM sobre Custo de Violação de Dados, credenciais comprometidas permanecem uma das principais causas de violações de dados globalmente. O trabalho remoto expande significativamente a superfície de ataque, porque credenciais são compartilhadas com mais frequência e através de mais canais.

Para uma visão mais profunda de como isso se desenrola no nível organizacional, veja por que vazamentos de dados corporativos acontecem e como mensagens autodestrutivas podem preveni-los.

O Que as Mensagens Autodestrutivas Realmente Fazem

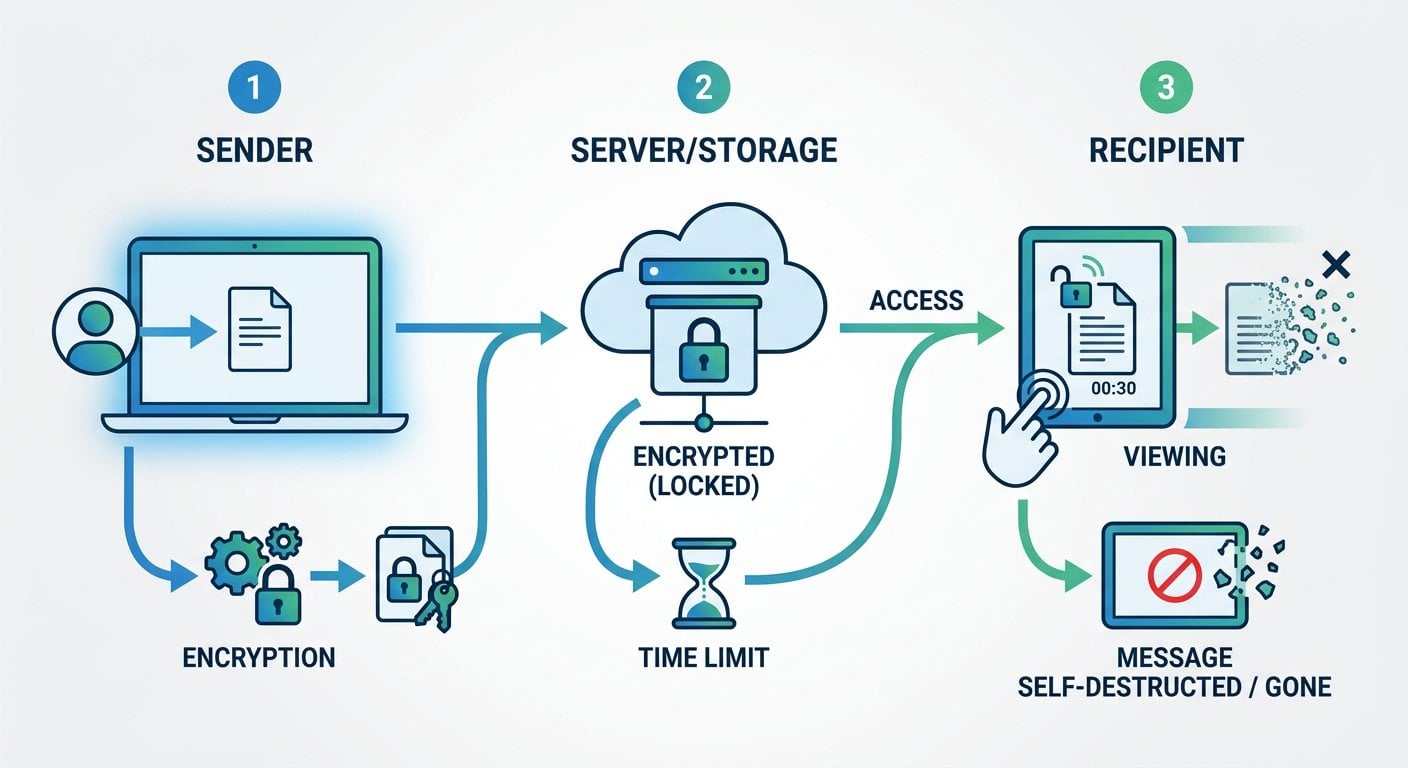

Uma mensagem autodestrutiva não é apenas uma mensagem com cronômetro. Quando implementada corretamente, é uma nota de leitura única que é criptografada antes de sair do seu navegador, armazenada temporariamente em um servidor de forma criptografada e permanentemente deletada no momento em que é aberta (ou após um período de expiração definido, o que acontecer primeiro).

Esta abordagem resolve três problemas específicos que importam para mensagens criptografadas para equipes remotas:

- Sem armazenamento persistente: Uma vez lida, a mensagem desaparece do servidor. Não há log para intimar, backup para violar ou caixa de entrada para comprometer.

- Um destinatário, uma leitura: Se alguém interceptar o link antes do destinatário pretendido abri-lo, o destinatário saberá imediatamente porque a mensagem já terá desaparecido.

- Criptografia em trânsito e em repouso: O conteúdo é criptografado antes de sair do dispositivo do remetente, significando que nem mesmo o provedor do serviço pode lê-lo.

Para entender a mecânica técnica por trás disso, o artigo sobre como notas autodestrutivas funcionam nos bastidores cobre o modelo de criptografia e segurança do navegador em detalhes.

Casos de Uso Comuns no Trabalho Remoto

Mensagens efêmeras não são destinadas a substituir toda sua pilha de comunicação empresarial. É uma ferramenta direcionada para momentos específicos de alta sensibilidade. Aqui estão as situações onde equipes distribuídas mais se beneficiam:

Compartilhando Credenciais Durante Integração

Novos funcionários precisam de acesso a sistemas desde o primeiro dia. Enviar senhas iniciais por email ou Slack cria um registro permanente. Usar um link autodestrutivo através de uma ferramenta como SecretNote significa que as credenciais são entregues com segurança e a evidência dessa entrega desaparece após o primeiro uso.

Passando Chaves de API e Tokens

Desenvolvedores em equipes remotas regularmente precisam compartilhar tokens para ambientes de teste, integrações de terceiros ou pipelines de CI/CD. Estes são alvos de alto valor. Uma nota criptografada de uso único é uma maneira muito mais segura de compartilhar senhas remotamente do que colá-las em um chat de grupo.

Enviando Dados Sensíveis de Clientes

Números de conta, referências legais ou identificadores de saúde às vezes precisam se mover entre membros da equipe rapidamente. Notas efêmeras garantem que essa informação não permaneça em históricos de chat ou threads de email que poderiam ser acessadas meses depois.

Comunicação Interna de RH e Folha de Pagamento

Detalhes salariais, notas de desempenho e dados de identificação pessoal compartilhados entre RH e gerentes não deveriam viver em uma caixa de entrada padrão. Uma mensagem autodestrutiva garante que a informação chegue à pessoa certa e então deixe de existir.

Códigos de Acesso Temporários

Códigos de backup de dois fatores, credenciais temporárias de VPN e PINs de uso único são por natureza de vida curta. Tratá-los como registros permanentes em um log de chat derrota completamente seu propósito.

Para mais contexto sobre manter mensagens privadas seguras em diferentes cenários, veja como manter suas mensagens privadas verdadeiramente seguras.

Um Exemplo Concreto: Integrando um Desenvolvedor Remoto

Aqui está um cenário realista que acontece em empresas SaaS toda semana.

Uma empresa SaaS de médio porte contrata um desenvolvedor backend que trabalhará totalmente remoto. No primeiro dia, o líder de DevOps precisa compartilhar: uma senha temporária do AWS IAM, um token de acesso pessoal do GitHub para o repositório privado e a string de conexão do banco de dados de teste. A empresa usa Slack para comunicação diária.

O padrão inseguro: O líder de DevOps abre uma mensagem direta no Slack e cola todas as três credenciais em uma única mensagem. O Slack armazena isso indefinidamente. A mensagem agora faz parte da exportação do Slack da empresa, sincronizada no telefone do desenvolvedor e visível para qualquer administrador do Slack com acesso ao log de auditoria. Se a conta do desenvolvedor for comprometida, essas credenciais ainda estarão lá, mesmo depois de terem sido rotacionadas.

A alternativa segura: O líder de DevOps abre o SecretNote, digita as credenciais em uma nova nota, define para autodestruir após uma visualização e copia o link gerado. Eles enviam apenas o link através do Slack. O desenvolvedor clica nele, lê as credenciais e a nota é permanentemente deletada. O que permanece no Slack é um link morto sem conteúdo recuperável.

A diferença total de tempo entre essas duas abordagens: aproximadamente 45 segundos. A diferença de segurança é substancial. Este é o caso prático para enviar mensagens seguras em um contexto de trabalho remoto.

Também aborda diretamente uma restrição real que a maioria das equipes enfrenta: pessoas não adotarão ferramentas que as atrasem. Notas autodestrutivas se encaixam em fluxos de trabalho existentes sem substituí-los.

Passos Práticos para Implementar Mensagens Efêmeras

Implementar isso em uma equipe distribuída não requer uma reformulação de segurança. Aqui está uma sequência prática:

- Audite o que sua equipe atualmente compartilha via chat: Passe uma semana anotando toda instância onde uma senha, token ou identificador sensível é enviado através do Slack, Teams ou email. Isso cria uma imagem clara da sua exposição real.

- Defina uma lista curta de tipos de dados "sempre efêmeros": Senhas, chaves de API, códigos de backup de dois fatores e identificadores pessoais devem sempre passar por uma nota autodestrutiva. Escreva isso na sua política de segurança interna.

- Escolha uma ferramenta e documente o fluxo de trabalho: Escolha uma ferramenta (SecretNote é uma opção direta), escreva um guia interno de dois parágrafos mostrando exatamente como criar e compartilhar uma nota, e poste no wiki da sua equipe.

- Treine durante a integração, não após incidentes: Torne o fluxo de trabalho de nota segura parte da integração do primeiro dia. Novos funcionários adotam hábitos cedo. Adaptar hábitos de segurança a funcionários existentes é mais difícil.

- Revise e rotacione credenciais que foram previamente compartilhadas inseguramente: Uma vez que você tenha o novo processo em vigor, volte e rotacione qualquer credencial que foi compartilhada através de canais permanentes. Isso fecha a janela de exposição existente.

Manter-se atualizado sobre requisitos regulatórios em torno do manuseio de dados também é importante para equipes remotas. A página de notícias de privacidade e atualizações regulatórias para 2026 cobre mudanças recentes que afetam como empresas devem lidar com comunicações sensíveis.

O Que Procurar em uma Ferramenta de Mensagens Seguras

Nem todas as ferramentas comercializadas como "seguras" oferecem as mesmas proteções. Ao avaliar opções para mensagens criptografadas para equipes remotas, verifique essas características específicas:

| Característica | Por Que Importa |

|---|---|

| Criptografia do lado do cliente | A mensagem deve ser criptografada antes de sair do seu navegador, para que o provedor do serviço não possa lê-la. |

| Destruição por leitura única | A nota deve ser deletada imediatamente após a primeira visualização, não apenas marcada como lida. |

| Sem conta necessária para destinatários | Exigir que destinatários se inscrevam cria atrito e um novo rastro de dados. Uma abordagem baseada em link é mais limpa. |

| Opções de expiração | Se o destinatário nunca abrir a nota, ela deve expirar automaticamente após um período definido. |

| Sem registro do conteúdo da nota | O servidor deve armazenar apenas o blob criptografado, não metadados sobre o que a nota continha. |

O modelo de criptografia ponta a ponta é o padrão técnico que fundamenta ferramentas efêmeras genuinamente seguras. Qualquer ferramenta alegando segurança sem esse padrão está oferecendo algo mais fraco do que parece.

Para uma visão mais ampla do que torna links únicos eficazes na prevenção de vazamentos de dados, veja o que são links secretos únicos e como eles funcionam.

Conclusão

A segurança de dados no trabalho remoto não requer infraestrutura de nível empresarial para melhorar significativamente. Para a maioria das equipes distribuídas, a maior lacuna não está em firewalls ou proteção de endpoint. Está no hábito cotidiano de compartilhar informações sensíveis através de ferramentas que nunca foram projetadas para guardar segredos. Mensagens autodestrutivas preenchem essa lacuna com atrito mínimo. Elas se encaixam em fluxos de trabalho existentes, não requerem configuração técnica dos destinatários e eliminam os rastros persistentes de dados que tornam o compartilhamento de credenciais tão arriscado. A mudança de hábito de 45 segundos descrita no exemplo de integração acima é o tipo de melhoria prática e de baixo custo na segurança que realmente é adotada.

Pare de Deixar Credenciais em Logs de Chat

O SecretNote permite criar uma nota criptografada que se deleta após uma leitura. Sem conta necessária para destinatários, sem conteúdo armazenado, sem rastro de dados. Experimente agora e envie uma nota criptografada autodestrutiva gratuita.

Experimente Nossa Ferramenta Gratuita →

Sim, quando a ferramenta usa criptografia do lado do cliente e destruição por leitura única. A senha é criptografada antes de sair do seu navegador, armazenada apenas como um blob criptografado e permanentemente deletada após o destinatário abri-la uma vez. Isso é significativamente mais seguro do que enviar senhas por email ou chat.

A maioria das ferramentas, incluindo o SecretNote, permite definir um tempo de expiração. Se a nota não for aberta dentro dessa janela, ela é automaticamente deletada do servidor. Você pode então reenviar uma nova nota. Isso previne que links abandonados se tornem uma vulnerabilidade de longo prazo.

Não, elas servem propósitos diferentes. Um gerenciador de senhas armazena e organiza credenciais para uso contínuo. Notas autodestrutivas são para o momento da transferência, quando você precisa entregar uma credencial a alguém com segurança. Ambas as ferramentas são complementares e abordam diferentes pontos no ciclo de vida das credenciais.

Com o SecretNote, nenhuma conta é necessária. O destinatário simplesmente clica no link e lê a nota. Isso remove o atrito e evita criar rastros adicionais de dados. O próprio link é a chave, e uma vez usado, nem o link nem o conteúdo da nota permanecem acessíveis em lugar algum.

O trabalho remoto força equipes a compartilhar credenciais digitalmente em vez de verbalmente. Isso cria registros de texto em ferramentas de chat, email e plataformas de colaboração. Cada um desses registros é um ponto potencial de exposição através de comprometimento de conta, exportações de dados ou integrações de terceiros com acesso ao histórico de mensagens.