A maioria das pessoas acha que compartilhar senhas com segurança exige um gerenciador de senhas dedicado, um cofre compartilhado ou uma configuração de TI corporativa. Mas e se você só precisar enviar uma senha uma única vez, agora mesmo, para alguém que não usa as mesmas ferramentas que você? Talvez você esteja passando as credenciais do servidor de staging de um cliente. Talvez esteja ajudando um familiar a acessar uma conta compartilhada. A necessidade é real, o prazo é curto, e a última coisa que você quer é essa senha ficando para sempre em uma thread de e-mail. Este guia mostra exatamente como enviar senhas com segurança - sem criar uma conta, sem instalar nada e sem deixar rastros permanentes.

Índice

- Por que os Métodos Comuns Falham

- Erros Comuns ao Compartilhar Senhas

- Como é o Compartilhamento Seguro de Senhas na Prática

- Exemplo Prático: Enviando uma Senha para um Freelancer

- Passo a Passo: Como Enviar uma Senha Online com Segurança

- Entendendo a Criptografia Baseada em Senha de Forma Simples

- Quando Usar Cada Método

- Conclusão

Pontos Principais:

- E-mail, SMS e aplicativos de chat não são canais seguros para enviar senhas, por mais convenientes que pareçam.

- Links de uso único utilizam transferência criptografada de credenciais para garantir que a informação desapareça após ser lida.

- Você não precisa de uma conta nem de um gerenciador de senhas para compartilhar uma senha com segurança - basta a ferramenta certa e um processo claro.

- Dividir a entrega (link por um canal, frase secreta por outro) adiciona uma segunda camada de proteção prática.

Por que os Métodos Comuns Falham

Antes de falar sobre a solução, vale entender bem o problema. Quando você envia uma senha por um canal convencional, várias coisas acontecem sem que você perceba:

- E-mail armazena mensagens em servidores que você não controla, muitas vezes por tempo indefinido. Mesmo depois de apagar a mensagem, ela pode existir em backups, na caixa de entrada do destinatário e na de qualquer pessoa para quem ele encaminhar.

- SMS é transmitido em texto simples pelas redes das operadoras. Também é salvo automaticamente em muitos celulares e fica visível para qualquer pessoa que pegue o aparelho.

- Slack, Teams e ferramentas de chat similares mantêm o histórico de mensagens. Uma senha enviada em uma mensagem direta no Slack há dois anos pode ainda ser pesquisada por um administrador ou aparecer em uma exportação de dados.

- Capturas de tela ou fotos são sincronizadas com armazenamento em nuvem, compartilhadas por acidente e indexadas de formas imprevisíveis.

Nenhum desses métodos utiliza transferência criptografada de credenciais. Eles tratam uma senha da mesma forma que tratam "o que você quer almoçar?" - como um trecho de texto a ser armazenado e recuperado.

Erros Comuns ao Compartilhar Senhas

Entender a teoria é uma coisa. Ver como esses erros se manifestam em situações reais é outra. Confira os equívocos mais frequentes, com contexto do dia a dia.

Erro 1: Enviar a Senha Diretamente por E-mail

Em 2021, uma pequena agência de marketing no Reino Unido sofreu uma violação de dados de clientes. A investigação revelou que a conta de e-mail de um freelancer havia sido comprometida meses antes. Dentro dessa caixa de entrada: uma cadeia de e-mails com credenciais de acesso a várias contas de redes sociais de clientes, enviadas em texto simples pelo gerente de contas da agência. As senhas nunca foram alteradas após a entrega inicial. A violação afetou quatro clientes e causou danos significativos à reputação da empresa.

Isso não é um caso isolado. É o comportamento padrão da maioria das equipes pequenas que ainda não formalizaram um processo para compartilhamento de credenciais.

Erro 2: Reutilizar a Mesma Senha Compartilhada Indefinidamente

Uma senha que foi enviada "temporariamente" para um freelancer há seis meses ainda é uma credencial ativa. Se esse freelancer saiu do projeto, mudou de emprego ou teve seu próprio dispositivo comprometido, a senha ainda é válida. Muitas organizações descobrem durante auditorias de segurança que dezenas de pessoas têm acesso a sistemas por meio de credenciais que nunca foram rotacionadas após uma transferência.

Erro 3: Enviar Senha e Nome de Usuário na Mesma Mensagem

Mesmo que alguém intercepte apenas uma mensagem, enviar nome de usuário e senha juntos entrega tudo o que é necessário para um invasor. Isso é especialmente arriscado em threads de e-mail onde o contexto (qual serviço, qual conta) já está visível no assunto ou em mensagens anteriores.

Erro 4: Usar Aplicativos "Seguros" que Não São Realmente Criptografados de Ponta a Ponta

Muitos usuários presumem que WhatsApp, iMessage ou até o Telegram (no modo padrão) são seguros o suficiente para senhas. Embora alguns desses aplicativos ofereçam criptografia de ponta a ponta para o conteúdo das mensagens, eles ainda armazenam o histórico nos dispositivos, sincronizam com backups em nuvem e podem ser acessados por qualquer pessoa com acesso físico ao celular. A criptografia protege contra interceptação em trânsito, mas não contra o acesso ao dispositivo ou à conta.

Erro 5: Não Confirmar que o Destinatário Realmente Recebeu

Um link de uso único só é útil se a pessoa certa o abrir. Se você enviar um link autodestrutivo e nunca confirmar com o destinatário que ele foi acessado, não há como saber se ele leu ou se o link ainda está esperando para ser aberto. Sempre faça o acompanhamento por um canal separado para confirmar o recebimento.

Como é o Compartilhamento Seguro de Senhas na Prática

O objetivo de um método seguro é simples: a senha chega ao destinatário correto e, depois disso, deixa de existir em qualquer forma recuperável. É exatamente para isso que os links secretos de uso único foram criados.

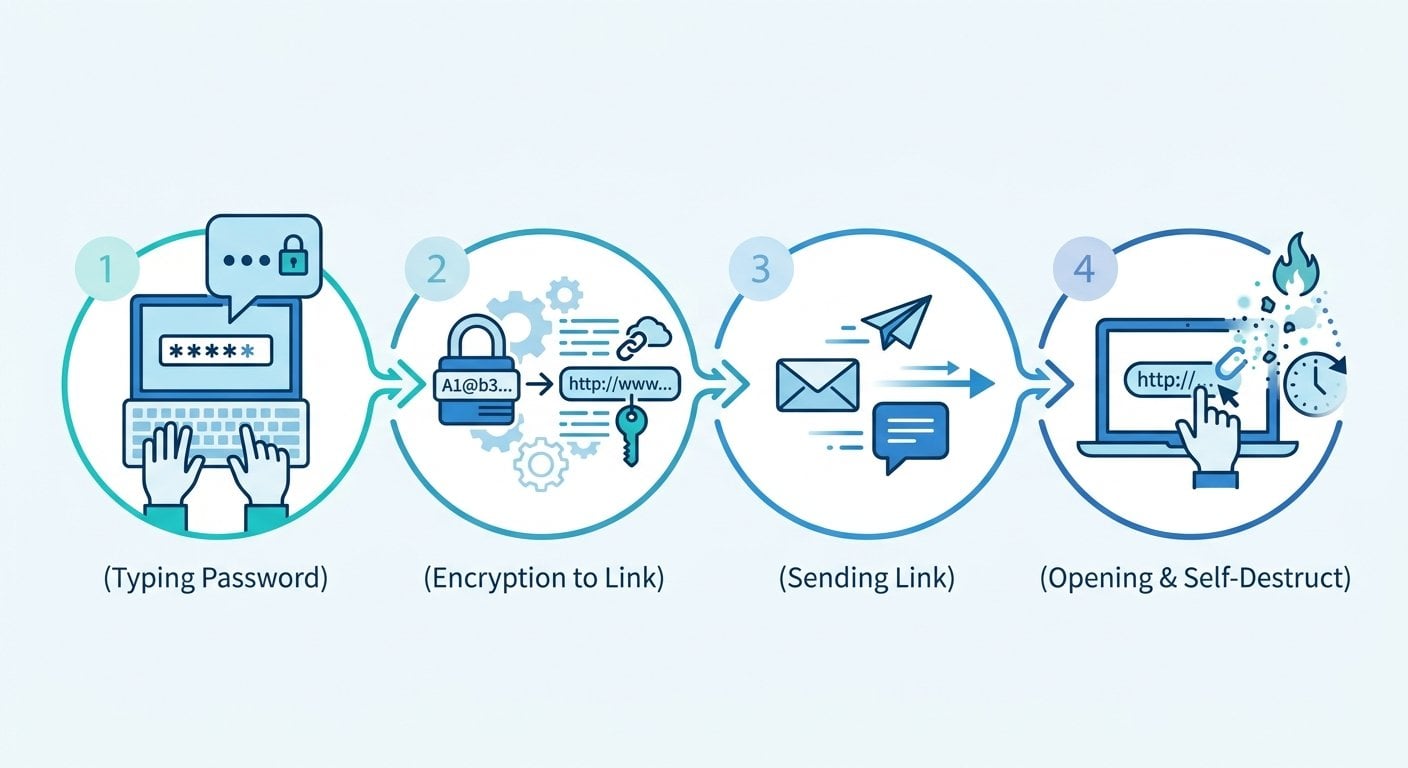

Um link secreto de uso único funciona assim:

- Você insere a senha em uma ferramenta que a criptografa e gera um link único.

- Você envia esse link ao destinatário.

- O destinatário abre o link, vê a senha uma única vez e o link é destruído permanentemente.

- Se qualquer outra pessoa tentar abrir o link depois, não encontrará nada - os dados foram apagados.

Essa abordagem resolve o problema central: a senha nunca fica em uma thread de mensagens, nunca é encaminhada e nunca persiste em um log de servidor. A criptografia e a autodestruição acontecem no nível da infraestrutura, e não apenas como um recurso de interface.

Exemplo Prático: Enviando uma Senha para um Freelancer

Imagine que você é gerente de projetos em uma empresa SaaS. Um novo freelancer precisa de acesso temporário ao seu ambiente de staging para executar alguns testes. Você tem as credenciais. Ele precisa delas agora. Vocês não compartilham um gerenciador de senhas e você não vai configurar um para um trabalho de dois dias.

Veja como é a versão insegura:

- Você digita a senha em uma mensagem no Slack: "Aqui está o acesso: staging.seuapp.com | usuário: admin | senha: StagingPass2024"

- Essa mensagem agora está no histórico do Slack, pesquisável por administradores do workspace e visível para qualquer pessoa que tenha acesso àquela conversa.

Veja como é a versão segura:

- Você abre uma ferramenta de compartilhamento de senhas (sem necessidade de conta).

- Você digita a senha no campo criptografado e define a expiração após uma única visualização.

- Você copia o link gerado e o envia ao freelancer via Slack ou e-mail.

- Você envia o nome de usuário e a URL do ambiente de staging em uma mensagem separada, para que o link sozinho não revele nada útil sem contexto.

- Você pede ao freelancer que confirme o acesso ao link. Depois disso, a senha não existe mais em lugar nenhum, exceto na memória dele (e, idealmente, em suas próprias anotações seguras).

Todo o processo leva menos de dois minutos. Sem conta. Sem instalação. Sem registro permanente.

Passo a Passo: Como Enviar uma Senha Online com Segurança

Aqui está o processo prático, detalhado para qualquer pessoa seguir:

- Gere uma senha forte primeiro (se necessário). Se você está configurando uma nova credencial em vez de compartilhar uma existente, use um gerador de senhas para criar algo que não possa ser adivinhado. Não a crie em um editor de texto ou aplicativo de notas onde ela possa ser salva automaticamente.

- Abra uma ferramenta de link secreto de uso único. Sem necessidade de conta. Cole a senha no campo criptografado.

- Defina as condições de expiração. A maioria das ferramentas permite escolher entre expiração por tempo (por exemplo, 24 horas) e expiração por visualização (expira após uma abertura). Para senhas, a expiração por visualização é quase sempre a escolha certa.

- Copie o link gerado. Isso é a única coisa que você envia pelo seu canal habitual (e-mail, Slack, etc.).

- Envie o contexto separadamente. Informe ao destinatário para qual serviço é a senha e qual nome de usuário usar, em uma mensagem separada. Assim, o link sozinho é inútil para quem o interceptar.

- Confirme o recebimento. Peça ao destinatário que confirme que abriu o link. Se ele nunca o abriu e o link expirou, você precisará gerar um novo.

- Rotacione a senha após o uso (quando possível). Se a credencial era temporária, revogue-a ou altere-a assim que a tarefa for concluída. Isso é uma boa prática independentemente de como você a compartilhou.

Esse processo funciona tanto para compartilhar uma senha de Wi-Fi com um visitante quanto para passar credenciais de servidor a um desenvolvedor ou enviar o login de uma conta a um cliente após a configuração. Ele se adapta ao uso pessoal e a fluxos de trabalho de pequenas equipes sem exigir nenhuma infraestrutura adicional.

Entendendo a Criptografia Baseada em Senha de Forma Simples

Você não precisa ser criptógrafo para usar essas ferramentas, mas entender o básico ajuda a tomar melhores decisões. A criptografia baseada em senha (às vezes abreviada como PBE) é o processo de usar uma chave derivada de uma senha para criptografar dados. Quando você cola uma senha em uma ferramenta de compartilhamento seguro, a ferramenta normalmente faz o seguinte:

- Criptografa o texto usando um algoritmo robusto (geralmente AES-256) antes mesmo de os dados saírem do seu navegador.

- Armazena apenas a versão criptografada no servidor, nunca o texto simples.

- Apaga os dados criptografados do servidor assim que o link é acessado (ou quando expira).

Isso significa que, mesmo que alguém obtivesse acesso ao servidor, não encontraria nada útil - os dados estão criptografados além de qualquer recuperação prática ou já foram excluídos. Esse é o mecanismo central que torna uma transferência criptografada de credenciais fundamentalmente diferente de apenas enviar texto por um canal "privado".

Para equipes que lidam com dados sensíveis em escala, esse tipo de abordagem também se conecta a preocupações mais amplas sobre como vazamentos de dados corporativos acontecem - muitas vezes não por meio de ataques sofisticados, mas por credenciais deixadas expostas em canais de comunicação.

Quando Usar Cada Método

| Situação | Método Recomendado | Por quê |

|---|---|---|

| Acesso pontual de freelancer | Link secreto de uso único | Sem registro permanente, se autodestrói após a visualização |

| Compartilhamento contínuo de credenciais em equipe | Gerenciador de senhas com cofre compartilhado | Melhor trilha de auditoria e controle de acesso |

| Transferência de conta pessoal (ex.: família) | Link secreto de uso único | Sem necessidade de conta, simples e rápido |

| Cliente recebendo o próprio login | Link secreto de uso único | Profissional, sem rastros do seu lado |

| Acesso emergencial para suporte de TI | Link secreto de uso único com expiração curta | Limite de tempo reduz a janela de exposição |

Para equipes que trabalham remotamente, essa abordagem sem fricção para o compartilhamento de credenciais faz parte de um conjunto mais amplo de boas práticas. A segurança no trabalho remoto depende de reduzir o número de lugares onde informações sensíveis ficam armazenadas, e links de uso único fazem exatamente isso.

Se você também lida com outros tipos de informações sensíveis além de senhas, os mesmos princípios se aplicam. Manter mensagens privadas seguras segue uma lógica semelhante: minimize a persistência, maximize a criptografia e dê à informação o menor tempo de vida possível compatível com sua finalidade.

Conclusão

Compartilhar senhas com segurança não precisa ser complicado, caro ou depender de todo mundo usar as mesmas ferramentas. A combinação de uma ferramenta de link secreto de uso único com um processo simples de entrega em dois canais oferece a maior parte dos benefícios de segurança de um gerenciamento corporativo de credenciais, sem a complexidade. A ideia central é esta: uma senha que não existe mais não pode ser roubada. Envie uma vez, confirme que foi recebida e deixe a ferramenta fazer o resto. Se você precisa compartilhar algo sensível hoje, o processo descrito aqui leva menos tempo do que escrever um e-mail.

Compartilhe Senhas e Segredos Sem Deixar Rastros

Use nossa ferramenta gratuita para criar links criptografados de uso único para senhas, anotações e arquivos sensíveis. Sem necessidade de conta, sem dados armazenados após a entrega.

Experimente Nossa Ferramenta Gratuita →

Sim, se a ferramenta usar criptografia no lado do cliente e excluir os dados após o link ser acessado. Procure ferramentas que criptografem antes de os dados saírem do seu navegador e que não exijam uma conta. Isso significa que o servidor nunca armazena sua senha em texto simples e não tem nada a expor mesmo se for comprometido.

Um link compartilhado comum permanece ativo indefinidamente e pode ser aberto por qualquer pessoa que o tenha. Um link de uso único se autodestrói após a primeira visualização ou após um período de tempo definido. Isso significa que a janela de exposição é mínima e não há uma URL permanente que possa ser encaminhada, indexada ou descoberta posteriormente.

Não, com a ferramenta certa. Várias ferramentas de compartilhamento de senhas são projetadas especificamente para uso pontual sem necessidade de conta. Você cola sua senha, gera um link e o envia. Sem cadastro, sem assinatura, sem perfil armazenado. Isso as torna ideais para uso ocasional sem criar novas obrigações de segurança.

Isso pode significar que o link expirou por tempo ou que outra pessoa o abriu primeiro. De qualquer forma, não reenvie a mesma senha. Trate a credencial como potencialmente comprometida, redefina-a se possível e gere um novo link de uso único com a nova senha. Confirme o recebimento rapidamente desta vez.

Sim. Links criptografados de uso único funcionam igualmente bem para chaves de API, anotações privadas, códigos de licença e outros textos sensíveis. Algumas ferramentas também suportam transferência criptografada de arquivos. O mesmo princípio se aplica: a informação é entregue uma vez e depois removida permanentemente do servidor.