Zarządzanie sekretami to temat, który brzmi jak coś zarezerwowanego dla kwartalnych przeglądów bezpieczeństwa, a nie dla codziennej pracy dewelopera. Ale wystarczy, że musisz wysłać klucz API do nowego backendowca, który właśnie dołączył do zespołu, albo przekazać dane dostępowe do bazy danych kontrahentowi naprawiającemu błąd na produkcji - i nagle abstrakcja staje się bardzo konkretnym problemem. Większość deweloperów sięga po to, co jest pod ręką: wiadomość na Slacku, szybkiego maila, współdzielony dokument Google. Te nawyki generują realne ryzyko, a trwają, bo "właściwe" rozwiązania często wydają się zbyt rozbudowane na jednorazowe przekazanie danych. Ten artykuł wyjaśnia, dlaczego popularne metody zawodzą, co właściwie rozwiązują narzędzia typu vault, gdzie leżą ich ograniczenia i jak jednorazowy link z samozniszczeniem wypełnia tę lukę - bez żadnej infrastruktury.

Najważniejsze wnioski:

- Wysyłanie danych dostępowych przez Slack, email lub czat pozostawia trwały, przeszukiwalny ślad, który staje się zagrożeniem długo po tym, gdy sekret przestał być używany.

- Narzędzia typu vault, takie jak HashiCorp Vault, świetnie sprawdzają się w zabezpieczaniu pipeline'ów CI/CD i automatycznej rotacji sekretów, ale ich konfiguracja zajmuje zbyt dużo czasu, by pasowała do pilnych, jednorazowych przekazań.

- Jednorazowe linki z samozniszczeniem rozwiązują problem ręcznego przekazywania sekretów między ludźmi: sekret można odczytać dokładnie raz, po czym zostaje usunięty, nie zostawiając żadnego śladu w skrzynce odbiorczej ani historii czatu.

- Dobre praktyki zarządzania danymi dostępowymi polegają na doborze właściwego narzędzia do konkretnego kontekstu, a nie na wymuszaniu jednego rozwiązania na każdą sytuację.

Spis treści

- Co jest sekretem w tworzeniu oprogramowania

- Dlaczego popularne metody udostępniania zawodzą

- Co naprawdę robią narzędzia do zarządzania sekretami typu vault

- Luka, o której nikt nie mówi: ręczne przekazywanie sekretów

- Jak jednorazowe linki z samozniszczeniem rozwiązują problem przekazywania

- Konkretny przykład: onboarding nowego dewelopera

- Najlepsze praktyki bezpiecznego udostępniania sekretów

- Podsumowanie

Co jest sekretem w tworzeniu oprogramowania

W kontekście tworzenia oprogramowania "sekret" to każda informacja, która daje dostęp do systemu, usługi lub zbioru danych. Najczęstsze przykłady to:

- Klucze API - tokeny uwierzytelniające twoją aplikację w usługach zewnętrznych, takich jak Stripe, Twilio czy OpenAI

- Hasła do baz danych - dane dostępowe do PostgreSQL, MySQL, MongoDB i innych systemów przechowywania danych

- Prywatne klucze SSH - używane do uwierzytelniania na zdalnych serwerach lub w repozytoriach kodu

- Tokeny OAuth i sekrety klienta - stosowane w procesach uwierzytelniania między usługami

- Wartości konfiguracyjne specyficzne dla środowiska - takie jak klucze szyfrowania czy sekrety podpisywania, które muszą pozostać prywatne

To, co odróżnia te dane od zwykłej konfiguracji, to fakt, że ich ujawnienie równa się uzyskaniu dostępu. Jeśli ktoś zdobędzie twój sekretny klucz Stripe, może inicjować transakcje. Jeśli zdobędzie hasło do bazy danych, może odczytać lub usunąć twoje dane. Konsekwencje są jak najbardziej realne.

Zrozumienie czym są dane uwierzytelniające i jak działają w procesie uwierzytelniania pomaga zrozumieć, dlaczego ich ochrona podczas przesyłania jest równie ważna jak ochrona w stanie spoczynku.

Dlaczego popularne metody udostępniania zawodzą

Większość deweloperów wie, że nie powinna umieszczać danych dostępowych bezpośrednio w kodzie źródłowym. Hardkodowanie poświadczeń oznacza wbudowanie sekretu wprost w kod - na przykład napisanie api_key = "sk-abc123..." w pliku Pythona. Gdy taki plik zostanie zacommitowany do repozytorium Git, sekret pozostaje w historii wersji na zawsze, nawet jeśli usuniesz go w późniejszym commicie. Narzędzia takie jak Gitleaks powstały właśnie po to, by skanować repozytoria w poszukiwaniu przypadkowo zacommitowanych sekretów.

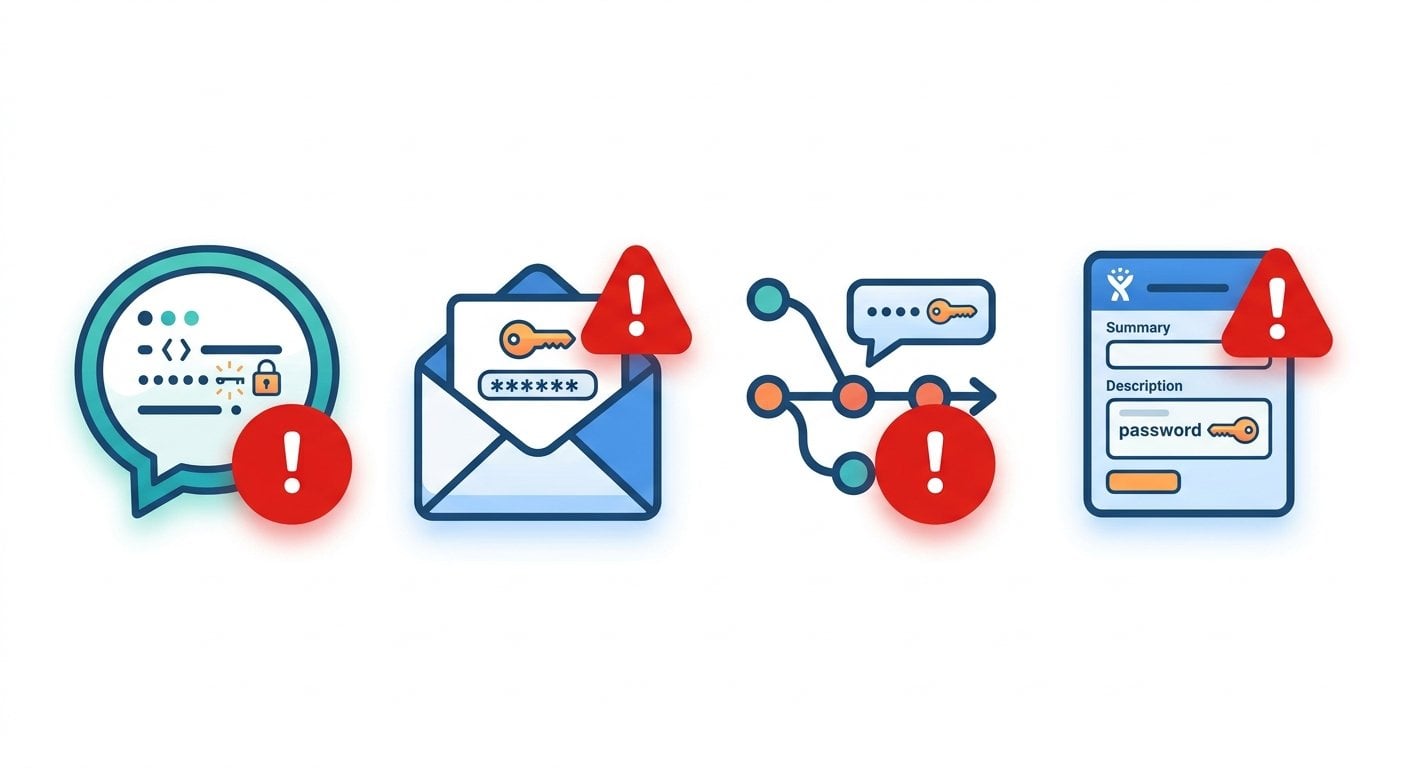

Ryzyko nie ogranicza się jednak do kodu źródłowego. Oto co dzieje się w codziennej pracy dewelopera przy przekazywaniu sekretów:

- Wiadomości bezpośrednie na Slacku - wygodne, ale Slack przechowuje historię wiadomości. Jeśli przestrzeń robocza zostanie kiedykolwiek skompromitowana, każdy sekret wysłany w prywatnej wiadomości zostaje ujawniony. Slack jest też przeszukiwalny, co oznacza, że przyszły pracownik lub audytor może znaleźć dane dostępowe udostępnione lata temu.

- Email - wiadomości email są przesyłane i przechowywane na wielu serwerach. Rzadko są szyfrowane end-to-end, a do tego zalegają w skrzynkach odbiorczych, folderach wysłanych i archiwach kopii zapasowych przez czas nieokreślony.

- Pliki

.envzacommitowane do repozytoriów - nawet gdy deweloperzy używają plików.envdo oddzielenia sekretów od kodu, pliki te czasem trafiają do systemu kontroli wersji - przez przypadek lub dlatego, że.gitignorenie był poprawnie skonfigurowany od początku. - Zgłoszenia i narzędzia do zarządzania projektami - wklejanie hasła do bazy danych w komentarzu w Jirze lub w zgłoszeniu na GitHubie jest zaskakująco częste podczas obsługi incydentów, gdy szybkość wydaje się ważniejsza niż bezpieczeństwo. Takie komentarze są logowane, indeksowane i często widoczne dla większej liczby osób, niż zamierzano.

Podstawowy problem wszystkich tych metod to trwałość. Sekret pozostaje w miejscu, przez które miał tylko przejść. Zespoły bezpieczeństwa nazywają to "rozproszeniem sekretów" (secret sprawl) i jest to jedna z głównych przyczyn naruszeń związanych z danymi dostępowymi.

Więcej na temat tego, jak wygląda to na poziomie organizacyjnym, znajdziesz w naszym artykule o tym, dlaczego dochodzi do wycieków danych firmowych i jak zapobiegają im wiadomości z samozniszczeniem.

Co naprawdę robią narzędzia do zarządzania sekretami typu vault

Właściwe narzędzia do zarządzania sekretami powstały po to, by rozwiązać problem trwałości na dużą skalę. HashiCorp Vault, AWS Secrets Manager i podobne platformy działają przez centralizację przechowywania sekretów, kontrolowanie dostępu za pomocą polityk oraz dostarczanie dziennika audytu pokazującego, kto uzyskał dostęp do czego i kiedy.

Ich prawdziwa wartość ujawnia się w zautomatyzowanych przepływach pracy. W kontekście zabezpieczania pipeline'ów CI/CD twój pipeline wdrożeniowy może na przykład pobrać hasło do bazy danych z Vault w czasie wykonywania (runtime), użyć go do uruchomienia migracji i nigdzie go nie zapisać. Sekret jest wstrzykiwany do procesu, a następnie odrzucany. Żaden deweloper go nie widzi. Żaden plik logu go nie rejestruje. Pipeline uwierzytelnia się w Vault za pomocą własnej tożsamości, a Vault decyduje o przyznaniu dostępu na podstawie predefiniowanych polityk.

Narzędzia te obsługują też rotację sekretów - mogą automatycznie zmieniać hasło do bazy danych według harmonogramu i aktualizować wszystkie zależne usługi bez żadnej ręcznej interwencji.

To naprawdę potężne rozwiązanie dla systemów produkcyjnych z dobrze zdefiniowanymi wzorcami dostępu. Wymaga jednak:

- Działającej instancji Vault (lub płatnej usługi chmurowej)

- Polityk napisanych i przetestowanych dla każdej usługi lub roli

- Czasu na integrację każdej aplikacji z API lub agentem Vault

- Bieżącej konserwacji w miarę zmian infrastruktury

Nic z tego nie jest szybkie. Realistyczna konfiguracja Vault dla małego zespołu zajmuje od kilku dni do kilku tygodni.

Luka, o której nikt nie mówi: ręczne przekazywanie sekretów

Narzędzia typu vault doskonale rozwiązują problem dostarczania sekretów między maszynami. Nie rozwiązują natomiast w ogóle problemu przekazywania sekretów między ludźmi. Rozważ te scenariusze:

- Nowy deweloper dołącza w poniedziałek i potrzebuje hasła do stagingowej bazy danych, by skonfigurować lokalne środowisko, zanim zostanie mu przyznany dostęp do Vault.

- Kontrahent jest zatrudniany na dwa dni i potrzebuje jednego klucza API, by wykonać swoją pracę. Tworzenie pełnej tożsamości w Vault dla 48-godzinnego kontrahenta jest nieproporcjonalne do potrzeby.

- Podczas incydentu o 2 w nocy starszy inżynier musi przekazać token dostępu awaryjnego współpracownikowi, który jest wciągany do pomocy. Nie ma czasu na konfigurowanie czegokolwiek.

We wszystkich trzech przypadkach człowiek musi teraz wysłać dane dostępowe innemu człowiekowi, bez uruchamiania żadnej infrastruktury. To właśnie luka, do wypełnienia której żadne narzędzie typu vault nie zostało zaprojektowane. A ponieważ ta luka istnieje, deweloperzy wracają do Slacka i emaila - czyli dokładnie tam, gdzie tkwi ryzyko.

Jest to też istotne dla zespołów pracujących zdalnie, gdzie brak fizycznej bliskości sprawia, że bezpieczne, nieformalne przekazywanie danych jest jeszcze trudniejsze. Nasz przewodnik po bezpieczeństwie pracy zdalnej i narzędziach do wiadomości z samozniszczeniem omawia tę dynamikę szczegółowo.

Jak jednorazowe linki z samozniszczeniem rozwiązują problem przekazywania

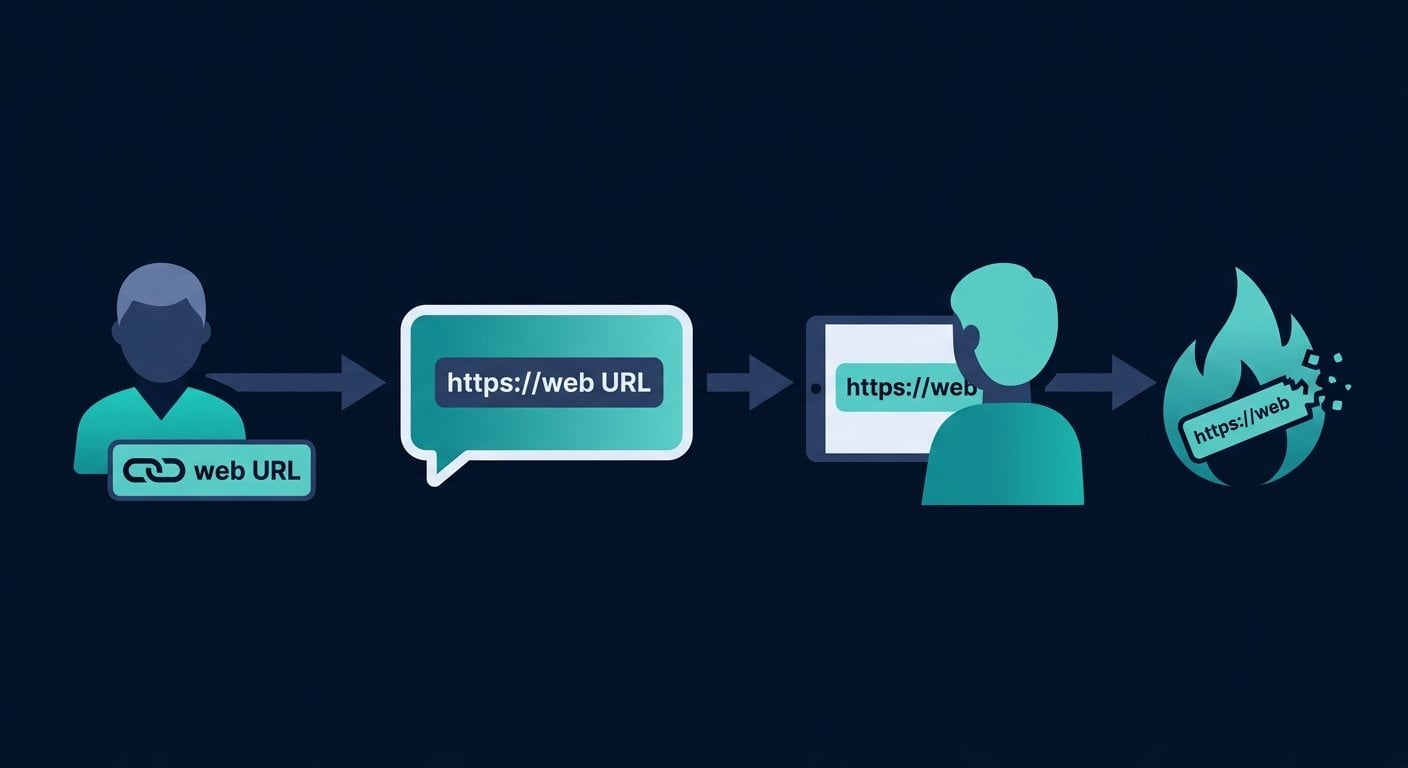

Jednorazowy link z samozniszczeniem działa na prostej zasadzie: sekret jest szyfrowany i tymczasowo przechowywany na serwerze, dostępny tylko przez unikalny URL. W momencie, gdy ktoś otworzy ten URL i odczyta zawartość, dane zostają usunięte. Link przestaje działać. Nie pozostaje nic do znalezienia.

Takie podejście bywa nazywane udostępnianiem danych dostępowych w trybie "przeczytaj i zniszcz" (burn after reading) i bezpośrednio rozwiązuje problem trwałości. Sekret nie zalega w czyjejś skrzynce odbiorczej. Nie siedzi w historii czatu. Nie pojawia się w wynikach wyszukiwania sześć miesięcy później. Istnieje tylko na tyle długo, by przejść od jednej osoby do drugiej - i wtedy znika.

Aby zrozumieć mechanizmy szyfrowania stojące za tym podejściem, nasz artykuł o tym, jak działają notatki z samozniszczeniem od strony technicznej wyjaśnia szczegóły w przystępny sposób.

Kluczowe zalety przy bezpiecznym udostępnianiu sekretów deweloperom:

- Bez konta - możesz wygenerować link w kilka sekund bez rejestracji.

- Bez infrastruktury - nic nie trzeba instalować, konfigurować ani utrzymywać.

- Potwierdzenie dostarczenia - jeśli link został już otwarty, gdy twój współpracownik próbuje go użyć, wiesz, że coś poszło nie tak i możesz natychmiast unieważnić go i wygenerować nowy.

- Domyślnie ograniczony czasowo - linki wygasają po określonym czasie nawet jeśli nigdy nie zostaną otwarte, więc zapomniane linki nie stają się trwałym zagrożeniem.

Szersze omówienie tego, jak działa ta technologia i czemu zapobiega, znajdziesz w naszym artykule o tym, czym są jednorazowe linki z sekretem i jak zapobiegają wyciekom danych.

Konkretny przykład: onboarding nowego dewelopera

Oto realistyczny scenariusz. Twój zespół korzysta z zewnętrznego API płatności, a stagingowy klucz API musi trafić do nowego dewelopera, Alexa, który zaczyna dziś. Twoja konfiguracja Vault obejmuje tylko produkcję, a Alex i tak nie ma jeszcze dostępu do produkcji.

Bez narzędzia do jednorazowych linków proces wygląda tak: kopiujesz klucz z menedżera haseł, wklejasz go w prywatnej wiadomości na Slacku do Alexa i idziesz dalej. Klucz teraz żyje na serwerach Slacka, w historii wiadomości Alexa i w twojej. Jeśli którekolwiek konto zostanie kiedykolwiek skompromitowane, klucz jest ujawniony.

Z jednorazowym linkiem proces wygląda tak:

- Otwierasz SecretNote, wklejasz klucz API w pole tekstowe i ustawiasz czas wygaśnięcia (np. 24 godziny).

- Kopiujesz wygenerowany link i wysyłasz go do Alexa przez Slack (lub emailem, lub w dowolny inny sposób).

- Alex otwiera link, kopiuje klucz, a link ulega samozniszczeniu.

- Jeśli Alex przypadkowo wyśle link na niewłaściwy kanał przed jego otwarciem, możesz sprawdzić, że nie był jeszcze używany, i wygenerować nowy. Stary link wygasa bez konsekwencji.

Sekret przeszedł przez Slack, ale tylko jako nieprzejrzysty URL. Nikt, kto przechwyci ten URL po tym, jak Alex go otworzy, nic nie zyska. Historia kanału zawiera martwy link, a nie aktywne dane dostępowe.

Ten przepływ pracy nie wymaga żadnej konfiguracji, żadnych kont i zajmuje około trzydziestu sekund. To też bezpośrednia odpowiedź na pytanie, jak bezpiecznie udostępnić klucz API, gdy nie masz vault'a.

Dla porównania, nasz przewodnik o bezpiecznym udostępnianiu haseł bez ich ujawniania omawia podobne zasady w szerszym kontekście.

Najlepsze praktyki bezpiecznego udostępniania sekretów

Wiedzieć, jak bezpiecznie przechowywać klucze API, i wiedzieć, jak je udostępniać, to dwie różne umiejętności. Oto praktyczny schemat, który uwzględnia obie:

- Używaj zmiennych środowiskowych, nie hardkodowanych wartości - przechowuj sekrety lokalnie w plikach

.envi wstrzykuj je przez środowisko wdrożeniowe na produkcji. Nigdy nie commituj plików.envdo systemu kontroli wersji. - Używaj vault'a do dostępu maszynowego na produkcji - jeśli twój pipeline CI/CD musi uzyskać dostęp do bazy danych lub wywołać API, użyj menedżera sekretów do wstrzykiwania danych dostępowych w czasie wykonywania (runtime). To właśnie tutaj narzędzia typu vault błyszczą.

- Używaj jednorazowych linków do przekazywania między ludźmi - onboarding, dostęp dla kontrahentów i obsługa incydentów - wszystko to wiąże się z przekazywaniem sekretów między ludźmi. Tutaj właściwym narzędziem są linki z samozniszczeniem.

- Rotuj sekrety po przekazaniu - gdy zaangażowanie kontrahenta dobiegnie końca, unieważnij i zrotuj wszelkie dane dostępowe, do których miał dostęp. Ogranicza to potencjalne szkody, jeśli jego kopia sekretu zostanie kiedykolwiek skompromitowana.

- Audytuj rozproszenie sekretów - regularnie przeszukuj historię Slacka, wątki emailowe i system zgłoszeń pod kątem wzorców przypominających klucze API lub hasła. Istnieją narzędzia, które w tym pomagają, ale ręczna świadomość to dobry początek.

- Traktuj każdy sekret jako mający datę ważności - dane dostępowe, które nigdy nie są rotowane, z czasem stają się coraz bardziej niebezpieczne. Wbuduj rotację w swój przepływ pracy od samego początku, nawet jeśli to tylko przypomnienie w kalendarzu.

Przewodnik dla deweloperów OWASP dotyczący bezpiecznej implementacji dostarcza dodatkowego kontekstu na temat tego, jak zarządzanie danymi dostępowymi wpisuje się w szerszy cykl bezpiecznego wytwarzania oprogramowania.

Podsumowanie

Dobre zarządzanie sekretami nie polega na posiadaniu najbardziej zaawansowanych narzędzi. Polega na dopasowaniu właściwego narzędzia do właściwego kontekstu. Systemy typu vault to właściwa odpowiedź dla zautomatyzowanego, maszynowego dostarczania danych dostępowych na produkcji. To zła odpowiedź na wtorkowy poranek, gdy musisz przekazać stagingowy klucz API deweloperowi, który zaczyna dziś. Jednorazowe linki z samozniszczeniem wypełniają tę lukę precyzyjnie: bez infrastruktury, bez kont, bez trwałego śladu. Sekret przechodzi od jednej osoby do drugiej - i znika. To nie jest obejście problemu. To właściwe narzędzie do tego zadania.

Udostępniaj dane dostępowe bezpiecznie - bez vault'a

Wygeneruj jednorazowy link z samozniszczeniem dla dowolnego klucza API, hasła lub tokenu. Ulega samozniszczeniu po odczytaniu, nie zostawia śladu w historii czatu ani skrzynce odbiorczej, a jego użycie zajmuje mniej niż 30 sekund.

Utwórz swój tajny link teraz →

Zarządzanie sekretami odnosi się do narzędzi i praktyk używanych do przechowywania, uzyskiwania dostępu i dystrybucji wrażliwych danych dostępowych, takich jak klucze API, hasła do baz danych i tokeny. Obejmuje zarówno sposób bezpiecznego przechowywania sekretów w stanie spoczynku, jak i ich dostarczanie do usług i osób, które ich potrzebują, bez niepotrzebnego ujawniania.

Rozproszenie sekretów (secret sprawl) następuje, gdy dane dostępowe gromadzą się w wielu miejscach: w wiadomościach na Slacku, wątkach emailowych, historii Git, zgłoszeniach w systemie ticketowym i współdzielonych dokumentach. Każda kopia to potencjalny punkt wycieku. Niebezpieczeństwo polega na tym, że większość tych kopii jest zapominana, więc nigdy nie są rotowane ani unieważniane, a atakujący mogą je znaleźć długo po pierwotnym przekazaniu.

Wyciekły klucz API daje każdemu, kto go znajdzie, taki sam poziom dostępu jak aplikacja, dla której został wystawiony. W zależności od usługi może to oznaczać nieautoryzowane obciążenia finansowe, kradzież danych, nadużycie usługi lub przejęcie konta. Klucz powinien zostać natychmiast unieważniony po wykryciu, a wszystkie logi dostępu powinny być sprawdzone pod kątem nieautoryzowanej aktywności.

Hardkodowanie danych dostępowych oznacza wbudowanie sekretu bezpośrednio w kod źródłowy - na przykład zapisanie klucza API jako literału tekstowego w pliku. Jest to niebezpieczne, ponieważ sekret staje się częścią historii wersji w momencie zacommitowania pliku. Nawet jeśli usuniesz go później, pozostaje w poprzednich commitach i może zostać znaleziony przez każdego, kto ma dostęp do repozytorium, lub przez automatyczne narzędzia skanujące.

Użyj jednorazowego linku z samozniszczeniem. Wklej sekret do narzędzia takiego jak SecretNote, wygeneruj unikalny URL i wyślij go odbiorcy. Gdy go otworzy, zawartość zostanie wyświetlona raz, a następnie trwale usunięta. Nie jest potrzebne żadne konto ani infrastruktura, a po otwarciu linku nic nie pozostaje w historii czatu ani emailu.

Vault i AWS Secrets Manager są zaprojektowane do zautomatyzowanego, maszynowego dostarczania danych dostępowych w systemach produkcyjnych. Wymagają konfiguracji, ustawień i bieżącej konserwacji. SecretNote jest zaprojektowany do jednorazowych przekazań między ludźmi: bez konfiguracji, bez konta, bez infrastruktury. Rozwiązuje inny problem - jednorazowy, bezpieczny transfer między osobami - a nie bieżące, zautomatyzowane zarządzanie dostępem.