Większość osób uważa, że bezpieczne udostępnianie haseł wymaga dedykowanego menedżera haseł, współdzielonego sejfu lub firmowej infrastruktury IT. Ale co, jeśli po prostu musisz wysłać hasło jednorazowo, teraz, komuś, kto nie korzysta z tych samych narzędzi ani nie należy do twojej organizacji? Może przekazujesz dane dostępowe do serwera testowego klienta. Może pomagasz członkowi rodziny zalogować się na wspólne konto. Potrzeba jest realna, okno czasowe krótkie, a ostatnią rzeczą, jakiej chcesz, jest hasło tkwiące na zawsze w wątku e-mailowym. Ten przewodnik pokazuje dokładnie, jak bezpiecznie udostępniać hasła - bez zakładania konta, bez instalowania czegokolwiek i bez pozostawiania trwałego śladu.

Spis treści

- Dlaczego popularne metody zawodzą

- Najczęstsze błędy przy udostępnianiu haseł

- Jak naprawdę wygląda bezpieczne udostępnianie haseł

- Konkretny przykład: wysyłanie hasła do kontrahenta

- Krok po kroku: jak bezpiecznie wysłać hasło online

- Szyfrowanie oparte na haśle - prosto wyjaśnione

- Kiedy stosować którą metodę

- Podsumowanie

Najważniejsze wnioski:

- E-mail, SMS i komunikatory nie są bezpiecznymi kanałami do wysyłania haseł, nawet jeśli wydają się wygodne.

- Jednorazowe linki do sekretów wykorzystują szyfrowany transfer danych, dzięki czemu dane logowania znikają po odczytaniu.

- Nie potrzebujesz konta ani menedżera haseł, żeby bezpiecznie udostępnić hasło - wystarczy odpowiednie narzędzie i prosty proces.

- Rozdzielenie dostarczania (link jednym kanałem, hasło dostępu drugim) dodaje praktyczną drugą warstwę ochrony.

Dlaczego popularne metody zawodzą

Zanim przejdziemy do rozwiązania, warto dokładnie przyjrzeć się problemowi. Gdy wysyłasz hasło przez standardowy kanał, dzieje się kilka rzeczy, o których pewnie nie myślisz:

- E-mail przechowuje wiadomości na serwerach, nad którymi nie masz kontroli - często bezterminowo. Nawet po usunięciu wiadomości może ona istnieć w kopiach zapasowych, w skrzynce odbiorcy i w skrzynkach każdej osoby, której zostanie przekazana dalej.

- SMS jest przesyłany jako czysty tekst przez sieci operatorów. Jest też automatycznie tworzony w kopiach zapasowych na wielu telefonach i widoczny dla każdego, kto podniesie urządzenie.

- Slack, Teams i podobne komunikatory przechowują historię wiadomości. Hasło wysłane prywatną wiadomością na Slacku dwa lata temu może wciąż być przeszukiwalne przez administratora lub pojawić się w eksporcie danych.

- Zrzuty ekranu lub zdjęcia trafiają do synchronizacji w chmurze, są przypadkowo udostępniane i indeksowane w sposób, którego nie możesz przewidzieć.

Żadna z tych metod nie stosuje szyfrowanego transferu danych. Traktują hasło tak samo jak wiadomość "co chcesz na obiad?" - jako fragment tekstu do przechowania i odczytania.

Najczęstsze błędy przy udostępnianiu haseł

Znajomość teorii to jedno. Zobaczenie, jak te błędy wyglądają w praktyce, to coś zupełnie innego. Oto najczęstsze pomyłki z kontekstem z prawdziwego życia.

Błąd 1: Wysyłanie hasła bezpośrednio w e-mailu

W 2021 roku mała agencja marketingowa w Wielkiej Brytanii doświadczyła naruszenia danych klientów. Dochodzenie ujawniło, że konto e-mail jednego z freelancerów zostało przejęte kilka miesięcy wcześniej. W tej skrzynce znajdował się wątek e-mailowy zawierający dane logowania do kont w mediach społecznościowych kilku klientów - wysłane jako czysty tekst przez opiekuna konta w agencji. Hasła nigdy nie zostały zmienione po pierwszym przekazaniu. Naruszenie dotknęło czterech klientów i spowodowało poważne straty wizerunkowe.

To nie jest wyjątkowy przypadek. To domyślne zachowanie większości małych zespołów, które nie wypracowały formalnego procesu udostępniania danych logowania.

Błąd 2: Używanie tego samego wspólnego hasła w nieskończoność

Hasło "tymczasowo" wysłane do kontrahenta sześć miesięcy temu wciąż jest aktywnym poświadczeniem. Jeśli ten kontrahent opuścił projekt, zmienił pracę lub jego urządzenie zostało przejęte, hasło nadal jest ważne. Wiele organizacji odkrywa podczas audytów bezpieczeństwa, że dziesiątki osób mają dostęp do systemów przez dane logowania, które nigdy nie zostały zmienione po przekazaniu dostępu.

Błąd 3: Wysyłanie hasła i nazwy użytkownika w tej samej wiadomości

Nawet jeśli ktoś przechwyci tylko jedną wiadomość, wysłanie razem nazwy użytkownika i hasła daje mu wszystko, czego potrzebuje. Jest to szczególnie ryzykowne w wątkach e-mailowych, gdzie kontekst (o jaką usługę chodzi, jakie konto) jest już widoczny w temacie wiadomości lub wcześniejszych wiadomościach.

Błąd 4: Używanie "bezpiecznych" aplikacji, które nie są szyfrowane end-to-end

Wielu użytkowników zakłada, że WhatsApp, iMessage czy Telegram (w trybie standardowym) są wystarczająco bezpieczne dla haseł. Choć niektóre z nich oferują szyfrowanie E2EE dla treści wiadomości, wciąż przechowują historię wiadomości na urządzeniach, synchronizują kopie zapasowe w chmurze i mogą być dostępne dla każdego, kto ma fizyczny dostęp do telefonu. Szyfrowanie chroni przed przechwyceniem w trakcie transmisji, ale nie przed dostępem do urządzenia lub konta.

Błąd 5: Brak potwierdzenia, że odbiorca faktycznie otrzymał wiadomość

Jednorazowy link jest przydatny tylko wtedy, gdy otworzy go właściwa osoba. Jeśli wyślesz link z automatycznym niszczeniem i nigdy nie potwierdzisz z odbiorcą, że uzyskał dostęp, nie masz możliwości sprawdzenia, czy go odczytał, czy link wciąż czeka nieotwarty i dostępny. Zawsze potwierdź odbiór przez oddzielny kanał.

Jak naprawdę wygląda bezpieczne udostępnianie haseł

Cel bezpiecznej metody jest prosty: hasło dociera do zamierzonego odbiorcy, a następnie przestaje istnieć w jakiejkolwiek możliwej do odzyskania formie. Do tego właśnie służą jednorazowe linki do sekretów.

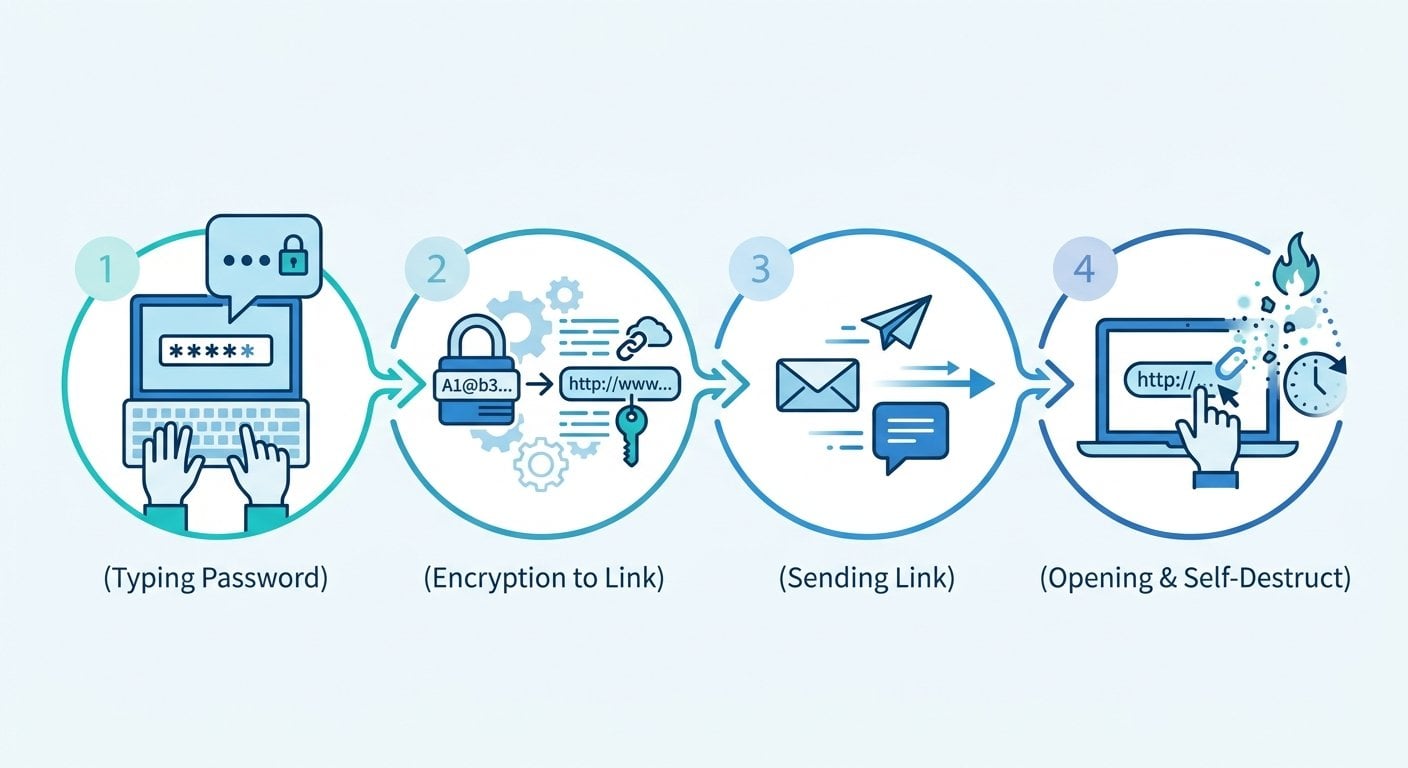

Jednorazowy link do sekretu działa następująco:

- Wpisujesz hasło do narzędzia, które je szyfruje i generuje unikalny link.

- Wysyłasz ten link do odbiorcy.

- Odbiorca otwiera link, widzi hasło raz, a link zostaje trwale zniszczony.

- Jeśli ktokolwiek spróbuje otworzyć link później, nie znajdzie nic - dane znikają.

To podejście rozwiązuje podstawowy problem: hasło nigdy nie tkwi w wątku wiadomości, nie jest przekazywane dalej i nie zalega w logach serwera. Szyfrowanie i samozniszczenie następują na poziomie infrastruktury, a nie tylko jako sztuczka interfejsu użytkownika.

Konkretny przykład: wysyłanie hasła do kontrahenta

Wyobraź sobie, że jesteś kierownikiem projektu w firmie SaaS. Nowy kontrahent potrzebuje tymczasowego dostępu do twojego środowiska testowego, żeby przeprowadzić kilka testów. Masz dane logowania. On potrzebuje ich teraz. Nie korzystacie ze wspólnego menedżera haseł i nie zamierzasz go konfigurować dla dwudniowej współpracy.

Oto jak wygląda wersja niebezpieczna:

- Wpisujesz hasło w wiadomości na Slacku: "Oto dane logowania: staging.yourapp.com | użytkownik: admin | hasło: StagingPass2024"

- Ta wiadomość jest teraz w historii Slacka, przeszukiwalna przez administratorów przestrzeni roboczej i widoczna dla każdego, kto kiedykolwiek będzie miał dostęp do tej rozmowy.

Oto jak wygląda wersja bezpieczna:

- Otwierasz narzędzie do udostępniania haseł (bez zakładania konta).

- Wpisujesz hasło w zaszyfrowane pole i ustawiasz wygaśnięcie po jednym wyświetleniu.

- Kopiujesz wygenerowany link i wysyłasz go kontrahentowi przez Slacka lub e-mail.

- Wysyłasz nazwę użytkownika i adres URL środowiska testowego w osobnej wiadomości, żeby sam link nie ujawniał niczego przydatnego bez kontekstu.

- Prosisz kontrahenta o potwierdzenie, że uzyskał dostęp do linku. Gdy to zrobi, hasło nie istnieje już nigdzie poza jego pamięcią (i najlepiej jego własnymi bezpiecznymi notatkami).

Cały proces zajmuje mniej niż dwie minuty. Bez konta. Bez instalacji. Bez trwałego śladu.

Krok po kroku: jak bezpiecznie wysłać hasło online

Oto praktyczny proces, rozpisany tak, żeby mógł go zastosować każdy:

- Najpierw wygeneruj silne hasło (jeśli potrzebujesz). Jeśli konfigurujesz nowe dane logowania zamiast udostępniać istniejące, użyj generatora haseł, żeby stworzyć coś, czego nie da się odgadnąć. Nie twórz go w edytorze tekstu ani w aplikacji do notatek, gdzie może zostać automatycznie zapisany.

- Otwórz narzędzie do jednorazowych linków. Bez zakładania konta. Wklej hasło w zaszyfrowane pole.

- Ustaw warunki wygaśnięcia. Większość narzędzi pozwala wybrać między wygaśnięciem czasowym (np. po 24 godzinach) a wygaśnięciem po wyświetleniu (wygasa po pierwszym otwarciu). W przypadku haseł prawie zawsze lepszym wyborem jest wygaśnięcie po wyświetleniu.

- Skopiuj wygenerowany link. To jedyna rzecz, którą wysyłasz przez swój zwykły kanał (e-mail, Slack itp.).

- Wyślij kontekst osobno. Poinformuj odbiorcę, do jakiej usługi służy hasło i jakiej nazwy użytkownika ma użyć - w osobnej wiadomości. Dzięki temu sam link jest bezużyteczny dla kogoś, kto go przechwyci.

- Potwierdź odbiór. Poproś odbiorcę o potwierdzenie, że otworzył link. Jeśli nigdy go nie otworzył, a link wygasł, musisz wygenerować nowy.

- Zmień hasło po użyciu (jeśli to możliwe). Jeśli dane logowania były tymczasowe, unieważnij je lub zmień po zakończeniu zadania. To dobra praktyka higieniczna niezależnie od tego, jak bezpiecznie zostały udostępnione.

Ten proces działa zarówno wtedy, gdy udostępniasz hasło do Wi-Fi gościowi, przekazujesz dane dostępowe do serwera deweloperowi, jak i gdy wysyłasz klientowi jego własne dane logowania po skonfigurowaniu konta. Sprawdza się w użytku prywatnym i w procesach małych zespołów bez potrzeby budowania jakiejkolwiek infrastruktury.

Szyfrowanie oparte na haśle - prosto wyjaśnione

Nie musisz być kryptografem, żeby korzystać z tych narzędzi, ale zrozumienie podstaw pomaga podejmować lepsze decyzje. Szyfrowanie oparte na haśle (ang. Password Based Encryption, w skrócie PBE) to proces wykorzystania klucza pochodnego od hasła do zaszyfrowania danych. Gdy wklejasz hasło do narzędzia do bezpiecznego udostępniania, narzędzie zazwyczaj wykonuje następujące kroki:

- Szyfruje tekst przy użyciu silnego algorytmu (najczęściej AES-256), zanim dane w ogóle opuszczą twoją przeglądarkę.

- Przechowuje na serwerze wyłącznie zaszyfrowaną wersję, a nie tekst jawny.

- Usuwa zaszyfrowane dane z serwera natychmiast po uzyskaniu dostępu do linku (lub po jego wygaśnięciu).

Oznacza to, że nawet jeśli ktoś uzyskałby dostęp do serwera, nie znalazłby nic użytecznego - dane są albo zaszyfrowane w sposób uniemożliwiający praktyczne odzyskanie, albo już usunięte. To jest podstawowy mechanizm, który sprawia, że szyfrowany transfer danych logowania różni się znacząco od zwykłego wysyłania tekstu przez "prywatny" kanał.

Dla zespołów pracujących z wrażliwymi danymi na większą skalę takie podejście wiąże się też z szerszymi zagadnieniami dotyczącymi przyczyn wycieków danych w firmach - często nie przez wyrafinowane ataki hakerskie, lecz przez dane logowania pozostawione w kanałach komunikacji.

Kiedy stosować którą metodę

| Sytuacja | Zalecana metoda | Dlaczego |

|---|---|---|

| Jednorazowy dostęp dla kontrahenta | Jednorazowy link do sekretu | Brak trwałego śladu, samozniszczenie po wyświetleniu |

| Stałe udostępnianie danych logowania w zespole | Menedżer haseł ze współdzielonym sejfem | Lepsza ścieżka audytu i kontrola dostępu |

| Przekazanie konta prywatnego (np. w rodzinie) | Jednorazowy link do sekretu | Bez zakładania konta, prosto i szybko |

| Klient otrzymujący własne dane logowania | Jednorazowy link do sekretu | Profesjonalne rozwiązanie, bez śladu po twojej stronie |

| Awaryjny dostęp dla wsparcia IT | Jednorazowy link do sekretu z krótkim czasem wygaśnięcia | Ograniczenie czasowe zmniejsza okno ekspozycji |

Dla zespołów pracujących zdalnie takie bezproblemowe podejście do udostępniania danych logowania jest częścią szerszego zestawu dobrych praktyk. Bezpieczeństwo pracy zdalnej polega na ograniczeniu liczby miejsc, w których przechowywane są wrażliwe informacje - a jednorazowe linki robią dokładnie to.

Jeśli masz do czynienia również z innymi rodzajami wrażliwych informacji poza hasłami, te same zasady mają zastosowanie. Ochrona prywatnych wiadomości opiera się na podobnej logice: minimalizuj trwałość, maksymalizuj szyfrowanie i nadawaj informacjom jak najkrótszy okres przydatności zgodny z ich przeznaczeniem.

Podsumowanie

Bezpieczne udostępnianie haseł nie musi być skomplikowane, kosztowne ani uzależnione od tego, czy wszyscy korzystają z tych samych narzędzi. Połączenie narzędzia do jednorazowych linków z prostym procesem dwukanałowego dostarczania daje ci większość korzyści bezpieczeństwa, jakie oferuje korporacyjne zarządzanie danymi logowania - bez związanego z tym nakładu pracy. Kluczowa obserwacja jest taka: hasło, które już nie istnieje, nie może zostać skradzione. Wyślij je raz, upewnij się, że zostało odebrane, i pozwól narzędziu zająć się resztą. Jeśli musisz dziś udostępnić coś wrażliwego, opisany tutaj proces zajmuje mniej czasu niż napisanie e-maila.

Udostępniaj hasła i sekrety bez pozostawiania śladów

Użyj naszego darmowego narzędzia, żeby tworzyć jednorazowe zaszyfrowane linki do haseł, notatek i wrażliwych plików. Bez zakładania konta, bez przechowywania danych po dostarczeniu.

Wypróbuj nasze darmowe narzędzie →

Tak, jeśli narzędzie stosuje szyfrowanie po stronie klienta i usuwa dane po uzyskaniu dostępu do linku. Szukaj narzędzi, które szyfrują dane, zanim opuszczą twoją przeglądarkę, i które nie wymagają zakładania konta. Oznacza to, że serwer nigdy nie przechowuje twojego hasła jako tekstu jawnego i nie ma nic do ujawnienia nawet w przypadku włamania.

Zwykły udostępniony link pozostaje aktywny bezterminowo i może go otworzyć każdy, kto go posiada. Jednorazowy link niszczy się po pierwszym wyświetleniu lub po upływie określonego czasu. Oznacza to, że okno ekspozycji jest minimalne i nie istnieje trwały adres URL, który mógłby zostać przekazany dalej, zaindeksowany lub odkryty w przyszłości.

Nie, jeśli wybierzesz odpowiednie narzędzie. Kilka narzędzi do udostępniania haseł jest zaprojektowanych specjalnie do jednorazowego użycia bez zakładania konta. Wklejasz hasło, generujesz link i wysyłasz go. Bez rejestracji, bez subskrypcji, bez zapisanego profilu. To sprawia, że są idealne do sporadycznego użycia bez tworzenia nowych zobowiązań bezpieczeństwa.

Może to oznaczać, że link wygasł czasowo lub że ktoś inny otworzył go wcześniej. W obu przypadkach nie wysyłaj ponownie tego samego hasła. Potraktuj dane logowania jako potencjalnie skompromitowane, zresetuj je jeśli to możliwe i wygeneruj nowy jednorazowy link z nowym hasłem. Tym razem niezwłocznie potwierdź odbiór.

Tak. Jednorazowe zaszyfrowane linki sprawdzają się równie dobrze w przypadku kluczy API, prywatnych notatek, kodów licencyjnych i innych wrażliwych tekstów. Niektóre narzędzia obsługują też szyfrowany transfer plików. Ta sama zasada ma zastosowanie: informacja jest dostarczana raz, a następnie trwale usuwana z serwera.