Bezpieczeństwo danych w pracy zdalnej to już nie tylko problem działów IT. Gdy Twój zespół pracuje z domowych biur, kawiarni i coworkingów, każda wiadomość zawierająca hasło, klucz API czy poufne dane klientów staje się potencjalnym zagrożeniem. Standardowe narzędzia czatu i email nigdy nie były zaprojektowane z myślą o tej rzeczywistości. Przechowują wiadomości w nieskończoność, synchronizują między urządzeniami i zostawiają ślady, do których można uzyskać dostęp długo po zakończeniu pierwotnej rozmowy. Dla rozproszonych zespołów obsługujących codziennie wrażliwe informacje, ta luka między wygodą a bezpieczeństwem to miejsce, gdzie dochodzi do naruszeń.

Najważniejsze wnioski:

- Większość popularnych narzędzi komunikacji biznesowej przechowuje historię wiadomości, tworząc długoterminowe ryzyko ekspozycji dla zespołów zdalnych.

- Samoniszczące się, zaszyfrowane wiadomości eliminują trwałe ślady danych dla wrażliwych informacji jak hasła, tokeny i dane klientów.

- Podejście z jednorazowymi linkami zapewnia, że tylko zamierzony odbiorca może przeczytać wiadomość, i to tylko raz.

- Przyjęcie efemerycznej komunikacji dla konkretnych procesów (nie całej komunikacji) to praktyczna, niskotarciowa poprawa bezpieczeństwa dla zespołów pracujących z domu.

Spis treści

- Prawdziwy problem komunikacji zespołów zdalnych

- Jak działają samoniszczące się wiadomości

- Typowe przypadki użycia w pracy zdalnej

- Konkretny przykład: wdrażanie zdalnego programisty

- Praktyczne kroki do wdrożenia efemerycznej komunikacji

- Na co zwracać uwagę w bezpiecznym narzędziu komunikacji

- Podsumowanie

Prawdziwy problem komunikacji zespołów zdalnych

Gdy zespoły pracują w tym samym biurze, wrażliwe informacje często pozostają ustne. Nikt nie wpisuje hasła do serwera w Slacku, gdy może po prostu podejść i powiedzieć. W rozproszonym zespole ta opcja znika. Wszystko staje się tekstem, a tekst zostaje zapisany.

Pomyśl, czym typowy zespół pracujący z domu dzieli się przez narzędzia czatu w ciągu jednego tygodnia: dane dostępowe do baz danych, hasła do środowisk testowych, tokeny API, numery kont klientów, szkice dokumentów prawnych i dane HR. Większość tego przepływa przez platformy zbudowane dla szybkości współpracy, nie dla poufności. Te wiadomości siedzą w przeszukiwalnych logach, są backupowane na serwery w chmurze i mogą zostać ujawnione przez skompromitowane konto, nakaz sądowy lub źle skonfigurowaną integrację.

Problem nie polega na tym, że zespoły są nieostrożne. Problem polega na tym, że domyślne narzędzia tworzą trwałe zapisy informacji, które miały być tylko tymczasowe. Według raportu IBM Cost of a Data Breach, skompromitowane dane dostępowe pozostają jedną z głównych przyczyn naruszeń danych na świecie. Praca zdalna znacznie powiększa powierzchnię ataku, ponieważ dane dostępowe są udostępniane częściej i przez więcej kanałów.

Aby głębiej zrozumieć, jak to wpływa na poziom organizacyjny, zobacz dlaczego dochodzi do wycieków danych korporacyjnych i jak samoniszczące się wiadomości mogą im zapobiec.

Jak działają samoniszczące się wiadomości

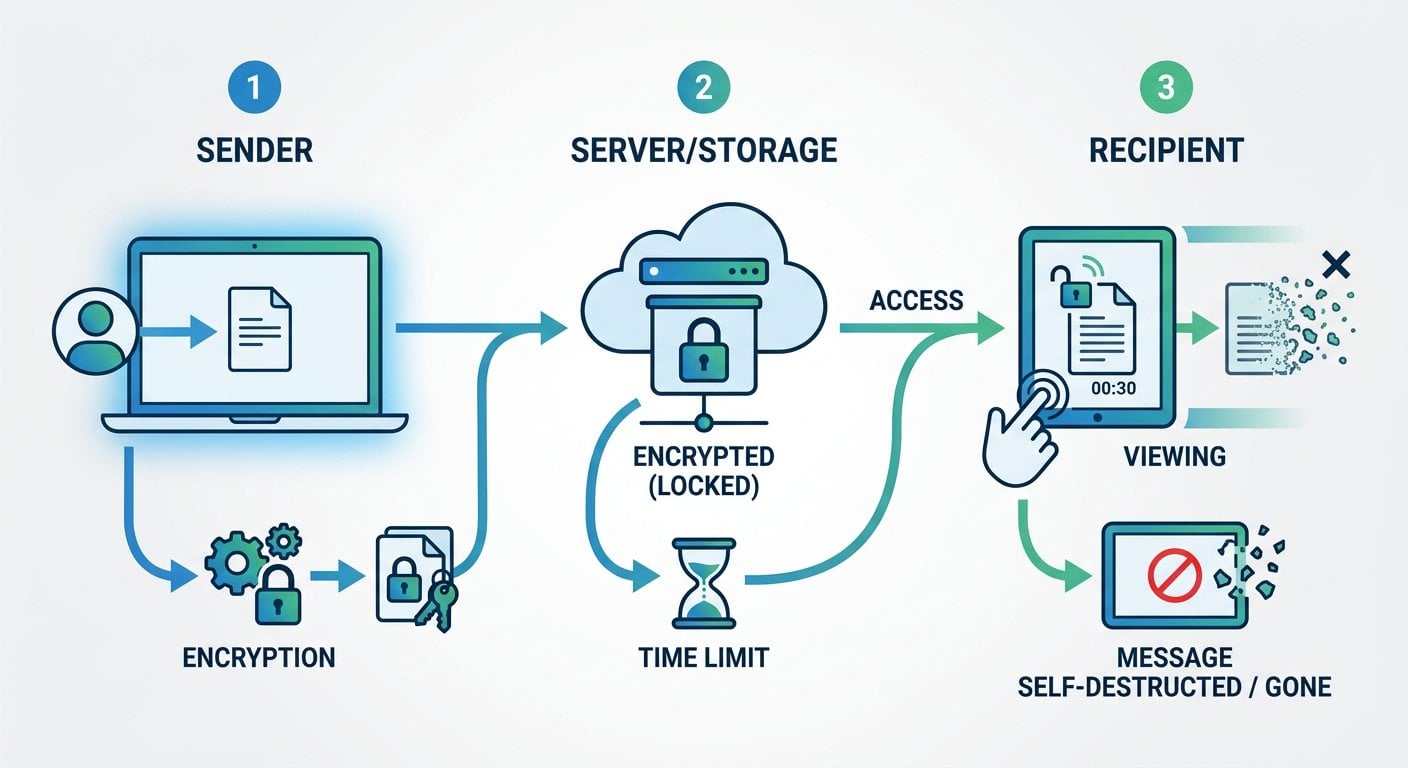

Samoniszcząca się wiadomość to nie tylko wiadomość z timerem. Gdy jest prawidłowo zaimplementowana, to jednorazowo czytelna notatka, która jest szyfrowana zanim opuści Twoją przeglądarkę, tymczasowo przechowywana na serwerze w zaszyfrowanej formie i trwale usuwana w momencie otwarcia (lub po ustalonym czasie wygaśnięcia - w zależności od tego, co nastąpi wcześniej).

To podejście rozwiązuje trzy konkretne problemy istotne dla szyfrowanej komunikacji zespołów zdalnych:

- Brak trwałego przechowywania: Po przeczytaniu wiadomość znika z serwera. Nie ma loga do skonfiskowania, backupu do włamania i skrzynki do skompromitowania.

- Jeden odbiorca, jedno odczytanie: Jeśli ktoś przechwyci link zanim otworzy go zamierzony odbiorca, odbiorca natychmiast się o tym dowie, bo wiadomość już zniknie.

- Szyfrowanie w transporcie i spoczynku: Treść jest szyfrowana zanim opuści urządzenie nadawcy, co oznacza, że nawet dostawca usługi nie może jej przeczytać.

Aby zrozumieć mechanizmy techniczne, artykuł o tym jak działają samoniszczące się notatki za kulisami szczegółowo omawia model szyfrowania i bezpieczeństwa przeglądarki.

Typowe przypadki użycia w pracy zdalnej

Efemeryczna komunikacja nie ma zastąpić całego stosu komunikacji biznesowej. To celowe narzędzie do konkretnych, bardzo wrażliwych momentów. Oto sytuacje, w których rozproszone zespoły odnoszą największe korzyści:

Udostępnianie danych dostępowych podczas wdrażania

Nowi pracownicy potrzebują dostępu do systemów od pierwszego dnia. Wysyłanie początkowych haseł przez email lub Slack tworzy trwały zapis. Użycie samoniszczącego się linku przez narzędzie takie jak SecretNote oznacza, że dane dostępowe są dostarczane bezpiecznie, a dowód tego dostarczenia znika po pierwszym użyciu.

Przekazywanie kluczy API i tokenów

Programiści w zespołach zdalnych regularnie muszą udostępniać tokeny do środowisk testowych, integracji z zewnętrznymi usługami czy pipeline'ów CI/CD. To cele o wysokiej wartości. Jednorazowa zaszyfrowana notatka to znacznie bezpieczniejszy sposób zdalnego udostępniania haseł niż wklejanie ich do czatu grupowego.

Wysyłanie wrażliwych danych klientów

Numery kont, referencje prawne czy identyfikatory medyczne czasami muszą szybko przemieszczać się między członkami zespołu. Efemeryczne notatki zapewniają, że te informacje nie pozostaną w historiach czatów czy wątkach email, do których można uzyskać dostęp miesiące później.

Wewnętrzna komunikacja HR i płacowa

Szczegóły wynagrodzeń, notatki oceniające i dane identyfikacyjne udostępniane między HR a menedżerami nie powinny żyć w standardowej skrzynce. Samoniszcząca się wiadomość zapewnia, że informacja dotrze do właściwej osoby, a potem przestanie istnieć.

Tymczasowe kody dostępu

Kody zapasowe dwuskładnikowego uwierzytelniania, tymczasowe dane dostępowe VPN i jednorazowe PIN-y z natury są krótkotrwałe. Traktowanie ich jako trwałych zapisów w logu czatu całkowicie mija się z celem.

Aby uzyskać więcej kontekstu o zabezpieczaniu prywatnych wiadomości w różnych scenariuszach, zobacz jak utrzymać swoje prywatne wiadomości naprawdę bezpieczne.

Konkretny przykład: wdrażanie zdalnego programisty

Oto realistyczny scenariusz, który rozgrywa się w firmach SaaS co tydzień.

Średnia firma SaaS zatrudnia backend developera, który będzie pracował w pełni zdalnie. W pierwszy dzień pracy, lider DevOps musi udostępnić: tymczasowe hasło AWS IAM, osobisty token dostępu GitHub do prywatnego repozytorium i string połączenia z bazą danych testową. Firma używa Slacka do codziennej komunikacji.

Niebezpieczny domyślny sposób: Lider DevOps otwiera wiadomość bezpośrednią w Slacku i wkleja wszystkie trzy dane dostępowe w jednej wiadomości. Slack przechowuje to w nieskończoność. Wiadomość jest teraz częścią eksportu Slacka firmy, zsynchronizowana z telefonem programisty i widoczna dla każdego admina Slacka z dostępem do logów audytu. Jeśli konto programisty zostanie kiedykolwiek skompromitowane, te dane dostępowe nadal tam siedzą, nawet po ich rotacji.

Bezpieczna alternatywa: Lider DevOps otwiera SecretNote, wpisuje dane dostępowe w nową notatkę, ustawia samoniszczenie po jednym wyświetleniu i kopiuje wygenerowany link. Wysyła tylko link przez Slacka. Programista klika go, czyta dane dostępowe, a notatka zostaje trwale usunięta. To, co pozostaje w Slacku, to martwy link bez możliwości odzyskania treści.

Całkowita różnica czasu między tymi dwoma podejściami: około 45 sekund. Różnica w bezpieczeństwie jest znaczna. To praktyczny przypadek dla wysyłania bezpiecznych wiadomości w kontekście pracy zdalnej.

Bezpośrednio odpowiada też na rzeczywiste ograniczenie, z którym boryka się większość zespołów: ludzie nie przyjmą narzędzi, które ich spowalniają. Samoniszczące się notatki wpasowują się w istniejące przepływy pracy bez ich zastępowania.

Praktyczne kroki do wdrożenia efemerycznej komunikacji

Wdrożenie tego w rozproszonym zespole nie wymaga rewolucji bezpieczeństwa. Oto praktyczna sekwencja:

- Przeanalizuj, czym Twój zespół obecnie dzieli się przez czat: Spędź jeden tydzień notując każdy przypadek, gdy hasło, token czy wrażliwy identyfikator jest wysyłany przez Slacka, Teams czy email. To stworzy jasny obraz rzeczywistej ekspozycji.

- Zdefiniuj krótką listę typów danych "zawsze efemerycznych": Hasła, klucze API, kody zapasowe dwuskładnikowego uwierzytelniania i identyfikatory osobiste powinny zawsze przechodzić przez samoniszczącą się notatkę. Wpisz to do wewnętrznej polityki bezpieczeństwa.

- Wybierz narzędzie i udokumentuj przepływ pracy: Wybierz narzędzie (SecretNote to prosta opcja), napisz dwuakapitowy wewnętrzny przewodnik pokazujący dokładnie jak stworzyć i udostępnić notatkę, i umieść go w wiki zespołu.

- Szkolenie podczas wdrażania, nie po incydentach: Zrób bezpieczny przepływ notatek częścią wdrażania pierwszego dnia. Nowi pracownicy wcześnie przyjmują nawyki. Retrofitting nawyków bezpieczeństwa na istniejących pracowników jest trudniejszy.

- Przejrzyj i rotuj dane dostępowe wcześniej udostępniane niebezpiecznie: Gdy masz już nowy proces, wróć i rotuj wszelkie dane dostępowe udostępnione przez trwałe kanały. To zamyka istniejące okno ekspozycji.

Bycie na bieżąco z wymogami regulacyjnymi dotyczącymi obsługi danych jest też ważne dla zespołów zdalnych. Strona wiadomości o prywatności i aktualizacje regulacyjne na 2026 obejmuje ostatnie zmiany wpływające na to, jak firmy muszą obsługiwać wrażliwą komunikację.

Na co zwracać uwagę w bezpiecznym narzędziu komunikacji

Nie wszystkie narzędzia reklamowane jako "bezpieczne" dostarczają te same zabezpieczenia. Oceniając opcje dla szyfrowanej komunikacji zespołów zdalnych, sprawdź te konkretne funkcje:

| Funkcja | Dlaczego to ważne |

|---|---|

| Szyfrowanie po stronie klienta | Wiadomość powinna być zaszyfrowana zanim opuści Twoją przeglądarkę, więc dostawca usługi nie może jej przeczytać. |

| Niszczenie po jednorazowym odczytaniu | Notatka musi być usunięta natychmiast po pierwszym wyświetleniu, nie tylko oznaczona jako przeczytana. |

| Brak wymaganego konta dla odbiorców | Wymaganie rejestracji odbiorców tworzy tarcie i nowy ślad danych. Podejście linkowe jest czystsze. |

| Opcje wygaśnięcia | Jeśli odbiorca nigdy nie otworzy notatki, powinna automatycznie wygasnąć po określonym okresie. |

| Brak logowania treści notatek | Serwer powinien przechowywać tylko zaszyfrowany blob, nie metadane o tym, co zawierała notatka. |

Model szyfrowania end-to-end to standard techniczny leżący u podstaw naprawdę bezpiecznych narzędzi efemerycznych. Każde narzędzie twierdzące o bezpieczeństwie bez tego standardu oferuje coś słabszego niż się wydaje.

Aby szerzej spojrzeć na to, co sprawia, że jednorazowe linki są skuteczne w zapobieganiu wyciekom danych, zobacz czym są jednorazowe tajne linki i jak działają.

Podsumowanie

Bezpieczeństwo danych w pracy zdalnej nie wymaga infrastruktury korporacyjnej, żeby znacząco się poprawić. Dla większości rozproszonych zespołów największa luka nie jest w firewallach czy ochronie punktów końcowych. Jest w codziennym nawyku udostępniania wrażliwych informacji przez narzędzia, które nigdy nie były zaprojektowane do przechowywania sekretów. Samoniszczące się wiadomości wypełniają tę lukę z minimalnym tarciem. Wpasowują się w istniejące przepływy pracy, nie wymagają technicznej konfiguracji od odbiorców i eliminują trwałe ślady danych, które czynią udostępnianie danych dostępowych tak ryzykownym. 45-sekundowa zmiana nawyku opisana w przykładzie wdrażania powyżej to rodzaj praktycznej, niskokoszt poprawy bezpieczeństwa, która rzeczywiście zostaje przyjęta.

Przestań zostawiać dane dostępowe w logach czatu

SecretNote pozwala stworzyć zaszyfrowaną notatkę, która usuwa się po jednym odczytaniu. Bez konta dla odbiorców, bez przechowywanej treści, bez śladu danych. Spróbuj teraz i wyślij zaszyfrowaną samoniszczącą się notatkę za darmo.

Wypróbuj nasze darmowe narzędzie →

Tak, gdy narzędzie używa szyfrowania po stronie klienta i niszczenia po jednorazowym odczytaniu. Hasło jest szyfrowane zanim opuści Twoją przeglądarkę, przechowywane tylko jako zaszyfrowany blob i trwale usuwane po tym, jak odbiorca otworzy je raz. To znacznie bezpieczniejsze niż wysyłanie haseł przez email czy czat.

Większość narzędzi, włącznie z SecretNote, pozwala ustawić czas wygaśnięcia. Jeśli notatka nie zostanie otwarta w tym oknie, jest automatycznie usuwana z serwera. Możesz wtedy wysłać nową notatkę. To zapobiega temu, by porzucone linki stały się długoterminową podatnością.

Nie, służą różnym celom. Menedżer haseł przechowuje i organizuje dane dostępowe do bieżącego użytku. Samoniszczące się notatki są do momentu transferu, gdy musisz bezpiecznie przekazać dane dostępowe komuś. Oba narzędzia się uzupełniają i dotyczą różnych punktów w cyklu życia danych dostępowych.

W SecretNote nie jest wymagane konto. Odbiorca po prostu klika link i czyta notatkę. To usuwa tarcie i unika tworzenia dodatkowych śladów danych. Sam link jest kluczem, a po użyciu ani link, ani treść notatki nie pozostają dostępne gdziekolwiek.

Praca zdalna zmusza zespoły do cyfrowego udostępniania danych dostępowych zamiast ustnego. To tworzy tekstowe zapisy w narzędziach czatu, emailu i platformach współpracy. Każdy z tych zapisów to potencjalny punkt ekspozycji przez kompromitację konta, eksport danych czy integracje zewnętrzne z dostępem do historii wiadomości.