Zastanawiałeś się kiedyś, jak działają samozniszczące się notatki i w jaki sposób chronią Twoje wrażliwe dane? Te tymczasowe narzędzia do przesyłania wiadomości stały się niezbędne wszędzie tam, gdzie trzeba bezpiecznie udostępnić hasło, poufne informacje lub wiadomość, która znika po odczytaniu. W tym przewodniku wyjaśniamy technologię stojącą za tym mechanizmem - od szyfrowania po automatyczne usuwanie danych.

Szyfrowanie jako fundament tymczasowych notatek

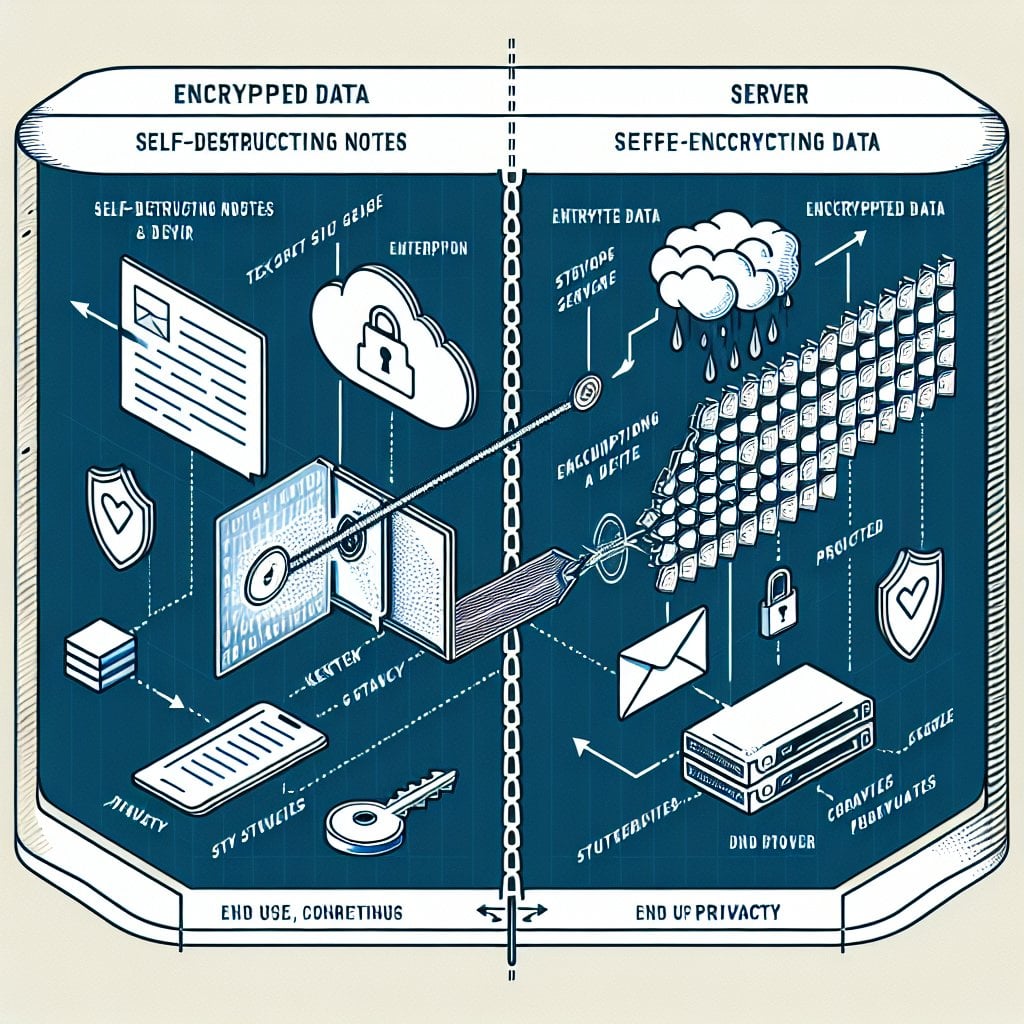

Każda bezpieczna, samozniszczająca się notatka opiera się na silnym szyfrowaniu. Gdy tworzysz tymczasową wiadomość, system nie przechowuje jej treści w postaci jawnego tekstu na serwerze. Zamiast tego stosuje szyfrowanie end-to-end, które zamienia Twoją wiadomość w nieczytelne dane.

Oto jak przebiega proces szyfrowania:

- Wiadomość jest szyfrowana w Twojej przeglądarce, zanim zostanie wysłana

- Dla każdej notatki generowany jest unikalny klucz szyfrowania

- Zaszyfrowane dane trafiają na serwer, ale klucz pozostaje po Twojej stronie

- Tylko osoba posiadająca właściwy klucz może odczytać wiadomość

Większość serwisów korzysta z szyfrowania AES-256. To standard klasy wojskowej - złamanie go przy obecnej mocy obliczeniowej zajęłoby miliardy lat. Nawet jeśli ktoś przechwyci Twoje dane, bez klucza nie będzie w stanie ich odczytać.

Szyfrowanie po stronie klienta a szyfrowanie po stronie serwera

Ta różnica ma ogromne znaczenie dla bezpieczeństwa. Oto krótkie porównanie:

- Szyfrowanie po stronie klienta: Wiadomość jest szyfrowana w Twojej przeglądarce, zanim opuści urządzenie. Dostawca usługi nigdy nie widzi jej treści w postaci jawnego tekstu.

- Szyfrowanie po stronie serwera: Dostawca najpierw odbiera Twoją wiadomość, a dopiero potem ją szyfruje. Przez chwilę jawny tekst istnieje na jego serwerach.

Najlepsze serwisy z samozniszczającymi się notatkami stosują szyfrowanie po stronie klienta. Nie musisz ufać dostawcy, bo nigdy nie ma on dostępu do Twoich danych w czytelnej formie.

Funkcje bezpieczeństwa przeglądarki chroniące Twoje dane

Nowoczesne przeglądarki mają wbudowane mechanizmy bezpieczeństwa, które działają razem z szyfrowaniem i pomagają blokować typowe metody ataku.

Zarządzanie pamięcią i czyszczenie danych

Gdy wyświetlasz samozniszczającą się notatkę, odszyfrowana treść przez chwilę istnieje w pamięci Twojego urządzenia. Bezpieczne serwisy usuwają te dane natychmiast po zamknięciu notatki, co uniemożliwia narzędziom do odzyskiwania danych wyciągnięcie usuniętych wiadomości z RAM.

Ważne jest również zarządzanie pamięcią podręczną przeglądarki. Większość stron internetowych cachuje zawartość w celu przyspieszenia działania. Serwisy z samozniszczającymi się notatkami używają jednak specjalnych nagłówków HTTP, które blokują cachowanie wrażliwych danych. Należą do nich:

- Cache-Control: no-store - nakazuje przeglądarce, aby nie zapisywała strony

- Pragma: no-cache - zapobiega cachowaniu zawartości przez starsze przeglądarki

Ochrona przed typowymi atakami webowymi

Platformy z samozniszczającymi się notatkami korzystają z kilku mechanizmów bezpieczeństwa przeglądarki, aby blokować zagrożenia:

- Content Security Policy (CSP): Blokuje uruchamianie złośliwych skryptów na stronie

- Wymuszanie HTTPS: Zapewnia szyfrowanie wszystkich transferów danych

- Tokeny Cross-Site Request Forgery (CSRF): Blokują nieautoryzowane działania z innych stron

- Same-Origin Policy: Ogranicza interakcje między stronami z różnych źródeł

Te mechanizmy działają warstwowo. Jeśli jeden zawiedzie, pozostałe nadal chronią Twoje dane.

Jak notatki naprawdę znikają

Samozniszczenie to nie tylko ukrycie treści. Prawdziwe usunięcie oznacza całkowite wymazanie zaszyfrowanych danych z bazy danych.

Większość serwisów oferuje kilka sposobów wyzwolenia usunięcia:

- Usunięcie po jednym odczytaniu: Notatka jest usuwana natychmiast po pierwszym wyświetleniu

- Wygaśnięcie czasowe: Automatyczne usunięcie po określonym czasie (godziny, dni lub tygodnie)

- Ręczne usunięcie: Twórca usuwa notatkę, zanim ktokolwiek ją odczyta

- Maksymalna liczba wyświetleń: Usunięcie po osiągnięciu określonej liczby odczytań

Proces usuwania przebiega etapami:

- System oznacza notatkę do usunięcia w bazie danych

- Proces czyszczenia usuwa zaszyfrowane dane z pamięci

- Powiązane metadane (takie jak czas utworzenia i logi dostępu) są również usuwane

Najważniejsze wnioski:

- Samozniszczające się notatki używają szyfrowania AES-256 po stronie klienta, aby chronić dane zanim opuszczą przeglądarkę

- Funkcje przeglądarki takie jak CSP, HTTPS i nagłówki cache zapobiegają nieautoryzowanemu dostępowi i odzyskiwaniu danych

- Prawdziwe usunięcie oznacza całkowite wymazanie z bazy danych, a nie tylko ukrycie treści

- Wiele warstw zabezpieczeń współpracuje ze sobą, chroniąc Twoje dane przez cały ich cykl życia

Podsumowanie

Samozniszczające się notatki chronią Twoje dane dzięki kilku warstwom zabezpieczeń. Silne szyfrowanie zamienia wiadomość w nieczytelne dane. Mechanizmy bezpieczeństwa przeglądarki blokują nieautoryzowany dostęp. Automatyczne usuwanie sprawia, że dane nie zalegają na serwerach dłużej niż to konieczne. Niezależnie od tego, czy udostępniasz hasła, dane firmowe czy prywatne wiadomości, te narzędzia oferują niezawodny sposób na bezpieczne dzielenie się wrażliwymi informacjami online.

FAQ

Przy prawidłowej konfiguracji odzyskanie samozniszczającej się notatki po usunięciu nie jest możliwe. Klucz szyfrowania istnieje wyłącznie w adresie URL. Gdy zaszyfrowane dane zostaną usunięte z bazy danych, nie pozostaje po nich żaden ślad. Dotyczy to jednak tylko serwisów stosujących prawdziwe usunięcie, a nie tzw. miękkie usunięcie (oznaczanie danych jako usuniętych przy jednoczesnym ich przechowywaniu).

Zrzuty ekranu omijają techniczne zabezpieczenia samozniszczających się notatek. Oryginalne zaszyfrowane dane zostają usunięte z serwera, ale zrzut ekranu tworzy trwałą lokalną kopię na Twoim urządzeniu. Niektóre serwisy ostrzegają użytkowników przed robieniem zrzutów, jednak przeglądarki nie mogą blokować przechwytywania ekranu. Udostępniaj wrażliwe notatki tylko osobom, którym ufasz.

Klucz szyfrowania jest umieszczany w adresie URL za symbolem hash (#). Ta część adresu URL nie jest nigdy wysyłana do serwera podczas standardowych żądań HTTP. Serwer nigdy nie widzi klucza deszyfrowania. Gdy udostępniasz link, przeglądarka odbiorcy używa klucza do lokalnego odszyfrowania wiadomości. Dzięki temu klucz pozostaje oddzielony od zaszyfrowanych danych przechowywanych na serwerach.

Tak, samozniszczające się notatki są generalnie bezpiecznym sposobem przesyłania haseł, pod warunkiem że korzystasz z zaufanego serwisu z odpowiednim szyfrowaniem. Są znacznie bezpieczniejsze niż wysyłanie haseł e-mailem czy przez zwykłe komunikatory. Upewnij się, że serwis stosuje szyfrowanie po stronie klienta, HTTPS i natychmiastowe usuwanie po odczytaniu. Dla dodatkowego bezpieczeństwa udostępnij link innym kanałem niż ten, którego zwykle używasz.

Samozniszczające się notatki są stworzone do jednorazowego udostępniania. Nie wymagają instalacji żadnej aplikacji. Szyfrowane komunikatory obsługują natomiast bieżące, bezpieczne rozmowy między zarejestrowanymi użytkownikami. Notatki działają przez zwykłe linki internetowe i są usuwane natychmiast po odczytaniu. Komunikatory przechowują historię rozmów do momentu ręcznego usunięcia. Używaj notatek do szybkiego, jednorazowego udostępniania informacji komukolwiek. Szyfrowanych komunikatorów używaj do regularnej, bezpiecznej komunikacji z konkretnymi osobami.