Wysyłanie wiadomości prywatnej z wrażliwymi danymi to codzienna praktyka - ale niesie ze sobą realne ryzyko. Czy chodzi o tymczasowe hasło, dane logowania, czy poufne informacje dla współpracownika - tradycyjne narzędzia jak email czy komunikatory zostawiają trwałe ślady. Takie ślady mogą zostać przechwycone, ujawnione lub odkryte wiele miesięcy później. Wiadomości z samozniszczeniem to lepsze rozwiązanie. To podejście oparte na bezpłatnym narzędziu online gwarantuje, że wrażliwe dane znikają po odczytaniu, nie pozostawiając żadnego cyfrowego śladu.

Spis treści

- Dlaczego tradycyjne komunikatory zawodzą przy wrażliwych danych

- Jak działają prywatne wiadomości z samozniszczeniem

- Krok po kroku - jak wysyłać bezpieczne wiadomości

- Praktyczne zastosowania

- Przykładowe studium przypadku: agencja marketingowa i udostępnianie danych logowania

- Najlepsze praktyki dla maksymalnego bezpieczeństwa

- Podsumowanie

Dlaczego tradycyjne komunikatory zawodzą przy wrażliwych danych

Każdego dnia miliony ludzi przesyłają poufne informacje przez email, Slack, WhatsApp lub SMS. Większość z nich nie zdaje sobie sprawy z ryzyka. Platformy te przechowują wiadomości na wielu serwerach - często bezterminowo. Twoja "prywatna" rozmowa zazwyczaj istnieje w co najmniej trzech miejscach jednocześnie:

- Na twoim urządzeniu

- Na urządzeniu odbiorcy

- Na serwerach dostawcy usługi

Oto dlaczego stanowi to realne zagrożenie dla wrażliwych danych:

- Trwałe przechowywanie: Emaile z danymi logowania pozostają widoczne w skrzynkach przez lata

- Wiele punktów dostępu: Administratorzy IT, hakerzy i byli pracownicy mogą mieć dostęp do zarchiwizowanych wiadomości

- Postępowania prawne: Przechowywane wiadomości mogą zostać zajęte jako dowody w sprawach sądowych

- Przejęcia kont: Jeśli ktoś włamie się na konto email, uzyskuje dostęp do całej historii korespondencji

Sedno problemu jest proste: gdy wyślesz tradycyjną wiadomość, tracisz nad nią kontrolę. Nie możesz zagwarantować jej usunięcia ani potwierdzić, że dane zostały zniszczone po użyciu. Narzędzia do wysyłania prywatnych wiadomości z samozniszczeniem rozwiązują ten problem bezpośrednio. Dowiedz się więcej o tym, jak skutecznie chronić swoje prywatne wiadomości.

Jak działają prywatne wiadomości z samozniszczeniem

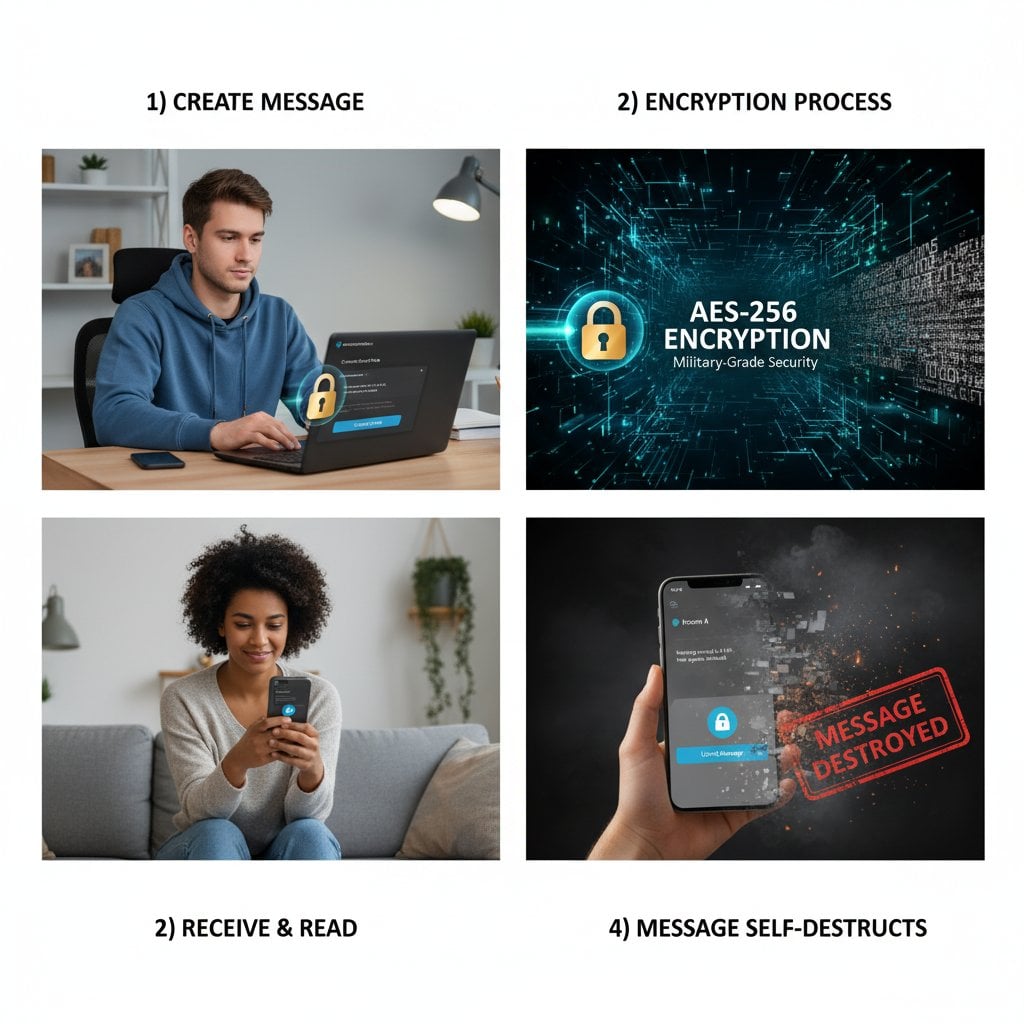

Narzędzia do wiadomości z samozniszczeniem działają inaczej niż tradycyjne komunikatory. Zamiast trwale przechowywać treść, generują unikalny, jednorazowy link. Po odczytaniu wiadomości link automatycznie niszczy jej zawartość.

Oto jak wygląda cały proces krok po kroku:

- Szyfrowanie po stronie klienta: Wiadomość jest szyfrowana w twojej przeglądarce jeszcze przed wysłaniem

- Generowanie unikalnego linku: System tworzy jednorazowy URL zawierający klucz deszyfrujący

- Bezpieczne przechowywanie: Zaszyfrowana wiadomość jest tymczasowo przechowywana na serwerze

- Jednorazowy dostęp: Odbiorca otwiera link i odczytuje wiadomość dokładnie jeden raz

- Automatyczne zniszczenie: Wiadomość zostaje trwale usunięta po wyświetleniu

To podejście rozwiązuje główny problem z przesyłaniem poufnych danych. Nawet jeśli ktoś przechwyci link po jego użyciu, nie znajdzie już żadnych treści - wiadomość po prostu przestaje istnieć. Jeśli chcesz zgłębić temat metod szyfrowania, przeczytaj nasz zaawansowany przewodnik po szyfrowaniu, obejmujący AES, RSA, ECC i kryptografię post-kwantową.

Nota techniczna: Nowoczesne narzędzia do wiadomości z samozniszczeniem korzystają z szyfrowania AES-256. To ten sam standard, którego używają rządy i instytucje finansowe na całym świecie. Nawet gdyby dane zostały przechwycone podczas transmisji, ich odszyfrowanie bez unikalnego klucza byłoby praktycznie niemożliwe.

Krok po kroku - jak wysyłać bezpieczne wiadomości

Korzystanie z bezpłatnego narzędzia online do wysyłania wiadomości z samozniszczeniem jest proste i nie wymaga wiedzy technicznej. Postępuj zgodnie z poniższymi krokami, aby bezpiecznie przesłać poufne informacje:

Krok 1: Przygotuj wrażliwe informacje

Zanim stworzysz wiadomość prywatną, zbierz dane, które chcesz udostępnić. Najczęstsze przykłady to:

- Tymczasowe hasła lub klucze API

- Dane logowania do wspólnych kont

- Poufne dane biznesowe lub finansowe

- Numery identyfikacyjne lub kody zabezpieczające

Krok 2: Przejdź do narzędzia do bezpiecznych wiadomości

Wejdź na naszą platformę do bezpiecznych wiadomości. Rejestracja konta nie jest wymagana - oznacza to, że żadne dane osobowe nie są zbierane ani przechowywane.

Krok 3: Napisz i zaszyfruj wiadomość

Wpisz lub wklej poufną treść w pole wiadomości. Szyfrowanie odbywa się automatycznie w twojej przeglądarce. Miej na uwadze kilka wskazówek:

- Umieszczaj tylko niezbędne informacje

- Dodaj kontekst, żeby odbiorca wiedział, o co chodzi

- Zaznacz wszelkie wymagania czasowe

Krok 4: Skonfiguruj opcje bezpieczeństwa

Wybierz ustawienia zabezpieczeń dopasowane do swoich potrzeb:

- Czas wygaśnięcia: Ustaw termin, po którym nieprzeczytana wiadomość ulega samozniszczeniu

- Ochrona hasłem: Dodaj dodatkową warstwę zabezpieczeń w postaci osobnego hasła

- Powiadomienie o odczytaniu: Otrzymaj potwierdzenie, gdy wiadomość zostanie otwarta

Krok 5: Wygeneruj i udostępnij link

Kliknij przycisk generowania, aby utworzyć unikalny, jednorazowy link. Skopiuj go i prześlij odbiorcy wybranym kanałem. Sam link nie zawiera żadnych czytelnych informacji o treści wiadomości.

Krok 6: Potwierdź zniszczenie wiadomości

Po odczytaniu wiadomości przez odbiorcę treść zostaje trwale usunięta. Jeśli włączyłeś powiadomienia, otrzymasz potwierdzenie dostarczenia i zniszczenia wiadomości.

Więcej szczegółów znajdziesz w naszym przewodniku po anonimowych wiadomościach z samozniszczeniem i bezpiecznym przesyłaniu danych.

Praktyczne zastosowania

Prywatne wiadomości z samozniszczeniem sprawdzają się w wielu sytuacjach. Oto najczęstsze scenariusze, w których realnie rozwiązują konkretne problemy:

Zastosowanie 1: Udostępnianie danych logowania w IT

Administratorzy systemów często muszą przekazywać dane logowania nowym pracownikom lub wykonawcom zewnętrznym. Wysyłanie haseł emailem pozostawia je w folderach wysłanych i odebranych na zawsze. Wiadomość z samozniszczeniem sprawia, że dane logowania istnieją tylko tak długo, jak potrzebuje ich odbiorca.

Praktyczna wskazówka: Przypomnij odbiorcy, aby zapisał dane logowania lokalnie przed zniknięciem wiadomości.

Zastosowanie 2: Przesyłanie informacji finansowych

Księgowi, prawnicy i doradcy finansowi regularnie wysyłają wrażliwe dane klientów. Numery kont bankowych, identyfikatory podatkowe i szczegóły inwestycji wymagają bezpiecznej transmisji. Wiadomości z samozniszczeniem nie pozostawiają cyfrowego śladu.

Zastosowanie 3: Komunikacja w ochronie zdrowia

Pracownicy medyczni udostępniający dane pacjentów muszą przestrzegać rygorystycznych przepisów o prywatności. Wiadomości z samozniszczeniem dobrze sprawdzają się przy szybkiej, niezbędnej komunikacji, która nie powinna być trwale przechowywana. Uwaga: nie zastępują one systemów zgodnych z HIPAA przeznaczonych do oficjalnej dokumentacji.

Zastosowanie 4: Ochrona prywatności w życiu codziennym

Chcesz udostępnić hasło do WiFi, kod zabezpieczający lub dostęp do konta członkowi rodziny? Wiadomość z samozniszczeniem zapobiega sytuacji, w której te informacje zostaną odkryte później - na przykład gdy urządzenie zostanie zgubione, skradzione lub dostanie się w niepowołane ręce.

Więcej na ten temat znajdziesz w naszym artykule o tym, czym są jednorazowe tajne linki.

Najważniejsze wnioski:

- Tradycyjne komunikatory trwale przechowują wrażliwe dane na wielu serwerach

- Wiadomości z samozniszczeniem używają szyfrowania po stronie klienta i automatycznego usuwania, by eliminować cyfrowe ślady

- Rejestracja nie jest wymagana, więc żadne dane osobowe nie są zbierane

- Zastosowania obejmują udostępnianie danych logowania w IT, przelewy finansowe i ochronę prywatności prywatnej

Przykładowe studium przypadku: agencja marketingowa i udostępnianie danych logowania

Uwaga: To hipotetyczny przykład stworzony w celach ilustracyjnych. Nie odnosi się do żadnej prawdziwej firmy ani rzeczywistych zdarzeń.

Sytuacja

Wyobraź sobie cyfrową agencję marketingową o nazwie "BrightPath Marketing" zatrudniającą 25 pracowników obsługujących konta 40 klientów. Każda relacja z klientem wiąże się z wieloma danymi logowania - do kont w mediach społecznościowych, Google Analytics, platform reklamowych i systemów zarządzania treścią.

Problem

Agencja dotychczas udostępniała dane logowania przez email, Slack i wspólne arkusze kalkulacyjne. Powodowało to kilka poważnych problemów:

- Byli pracownicy nadal mieli dostęp do starych emaili z danymi logowania klientów

- Jedno przejęte konto email ujawniło dziesiątki loginów klientów

- Brak możliwości sprawdzenia, czy stare udostępnione dane logowania są nadal dostępne

- Klienci wyrażali obawy dotyczące przechowywania ich danych w wielu miejscach jednocześnie

Rozwiązanie

BrightPath wprowadziło politykę wymagającą, aby wszystkie dane logowania były udostępniane wyłącznie za pomocą prywatnych wiadomości z samozniszczeniem. Proces wyglądał następująco:

- Przy onboardingu nowego klienta opiekun konta tworzy wiadomość z samozniszczeniem zawierającą początkowe dane logowania

- Jednorazowy link jest udostępniany przez system zarządzania projektami agencji

- Pracownik zapisuje dane logowania w menedżerze haseł agencji

- Oryginalna wiadomość jest automatycznie usuwana po odczytaniu

Rezultaty

Po wdrożeniu tego podejścia hipotetyczna agencja osiągnęłaby następujące korzyści:

- Brak danych logowania pozostawionych w archiwach emaili

- Prostszy offboarding - nie trzeba przeszukiwać starych wiadomości w poszukiwaniu udostępnionych danych

- Większe zaufanie klientów do sposobu, w jaki ich dane są obsługiwane

- Niższe ryzyko wynikające z potencjalnych naruszeń kont email

Najlepsze praktyki dla maksymalnego bezpieczeństwa

Wiadomości z samozniszczeniem zapewniają solidną ochronę. Stosowanie poniższych praktyk sprawia, że są jeszcze bezpieczniejsze:

Oddziel link od kontekstu

Nigdy nie wysyłaj jednorazowego linku i wyjaśnienia jego zawartości tym samym kanałem. Na przykład prześlij link emailem, ale poinformuj odbiorcę o tym przez SMS. Dzięki temu przechwycenie jednego kanału nie wystarczy, by uzyskać dostęp do treści.

Używaj ochrony hasłem przy krytycznych danych

W przypadku szczególnie wrażliwych danych włącz ochronę hasłem dla swojej wiadomości. Hasło przekaż innym kanałem niż link. To dwuetapowe podejście oznacza, że przechwycenie tylko jednego elementu nie daje żadnego dostępu.

Ustaw odpowiedni czas wygaśnięcia

Dobierz czas wygaśnięcia do konkretnej sytuacji. Tymczasowe hasło nie musi być dostępne przez tydzień. Krótsze okna wygaśnięcia zmniejszają ryzyko nieautoryzowanego dostępu.

Zweryfikuj tożsamość odbiorcy

Przed udostępnieniem poufnych danych logowania upewnij się, że rozmawiasz z właściwą osobą. Krótka rozmowa telefoniczna lub wideorozmowa może uchronić przed atakami socjotechnicznymi, w których ktoś podszywa się pod współpracownika.

Więcej wskazówek dotyczących bezpieczeństwa znajdziesz w naszym artykule o najlepszych praktykach prywatności w komunikacji cyfrowej.

Podsumowanie

Ochrona wrażliwych informacji w sieci wymaga czegoś więcej niż dobrych intencji - potrzebne są odpowiednie narzędzia. Prywatne wiadomości z samozniszczeniem rozwiązują główny problem trwałego przechowywania danych. Twoje poufne wiadomości, dane logowania i wrażliwe informacje istnieją tylko tak długo, jak jest to konieczne - a potem po prostu znikają.

Szyfrowanie po stronie klienta, jednorazowe linki i automatyczne usuwanie współdziałają ze sobą, nie pozostawiając żadnych śladów. Nie ma nic, co hakerzy, nieuprawnieni pracownicy czy organy prawne mogłyby znaleźć. Niezależnie od tego, czy udostępniasz dane logowania współpracownikowi, czy przesyłasz poufne dane klientowi - wiadomości z samozniszczeniem oferują poziom bezpieczeństwa, którego tradycyjne kanały komunikacji po prostu nie są w stanie zapewnić.

Gotowy, aby bezpiecznie przesyłać wrażliwe informacje? Wypróbuj nasze bezpłatne narzędzie do bezpiecznych wiadomości i przekonaj się, czym jest naprawdę prywatna komunikacja.