シークレット管理というテーマは、セキュリティチームの四半期レビューで取り上げるような話に聞こえるかもしれませんが、実際には開発者の日常業務に直結しています。新しくチームに加わったバックエンドエンジニアに API キーを渡すとき、本番環境のバグを修正するために外部委託先にデータベースの認証情報を共有するとき、抽象的な問題は一気に現実の課題になります。多くの開発者が手軽な方法に頼りがちです。Slack のダイレクトメッセージ、メール、共有の Google ドキュメントなど。こうした習慣は実際のリスクを生み出しますが、「正しい方法」が一度きりの受け渡しには大げさに感じられるため、なかなか改善されません。この記事では、よくある方法がなぜ失敗するのか、ボールト型ツールが実際に何を解決するのか、そしてどこに限界があるのかを整理したうえで、インフラ不要で使える自己消滅型のワンタイムリンクがどのようにそのギャップを埋めるかを解説します。

重要なポイント:

- Slack やメール、チャットで認証情報を送ると、シークレットが使われなくなった後もずっと検索可能な記録が残り、セキュリティ上のリスクになります。

- HashiCorp Vault のようなボールト型ツールは CI/CD パイプラインのセキュリティ確保やシークレットの自動ローテーションに強力ですが、緊急の一回限りの受け渡しには対応しにくいセットアップ時間が必要です。

- 自己消滅型のワンタイムリンクは、人から人へのシークレット受け渡しのギャップを解消します。シークレットは一度だけ読み取られた後に削除され、受信トレイやチャットログに痕跡を残しません。

- 認証情報管理のベストプラクティスは、すべての状況に一つの解決策を押し付けるのではなく、状況に応じた適切なツールを使うことです。

目次

開発における「シークレット」とは何か

ソフトウェア開発において「シークレット」とは、システム、サービス、またはデータセットへのアクセス権を持つ情報のことです。代表的な例を挙げます。

- API キー - Stripe、Twilio、OpenAI などのサードパーティサービスとアプリケーションを認証するためのトークン

- データベースパスワード - PostgreSQL、MySQL、MongoDB などのデータストアへの認証情報

- SSH 秘密鍵 - リモートサーバーやコードリポジトリへの認証に使用する鍵

- OAuth トークンおよびクライアントシークレット - サービス間の認証フローで使用される情報

- 環境ごとの設定値 - 暗号化キーや署名シークレットなど、非公開にしておく必要がある値

これらが通常の設定データと異なる点は、漏洩がそのままアクセス権の流出につながることです。Stripe のシークレットキーが流出すれば、不正な請求が行われます。データベースパスワードが漏れれば、データの読み取りや削除が可能になります。リスクは理論上の話ではありません。

認証情報とは何か、認証においてどのように機能するかを理解することで、保存時だけでなく転送時の保護がいかに重要かが明確になります。

よくある共有方法がなぜ失敗するのか

ソースコードに認証情報を直接書き込む「ハードコーディング」が良くないことは、多くの開発者がすでに知っています。ハードコーディングとは、たとえば Python ファイルに api_key = "sk-abc123..." と直接記述することです。そのファイルが Git リポジトリにコミットされると、後から削除しても、シークレットはバージョン履歴に永遠に残ります。Gitleaks のようなツールは、誤ってコミットされたシークレットをリポジトリからスキャンするために作られています。

しかし、リスクはコードベースにとどまりません。日常の開発業務でシークレットを共有する際に実際に起きていることを見てみましょう。

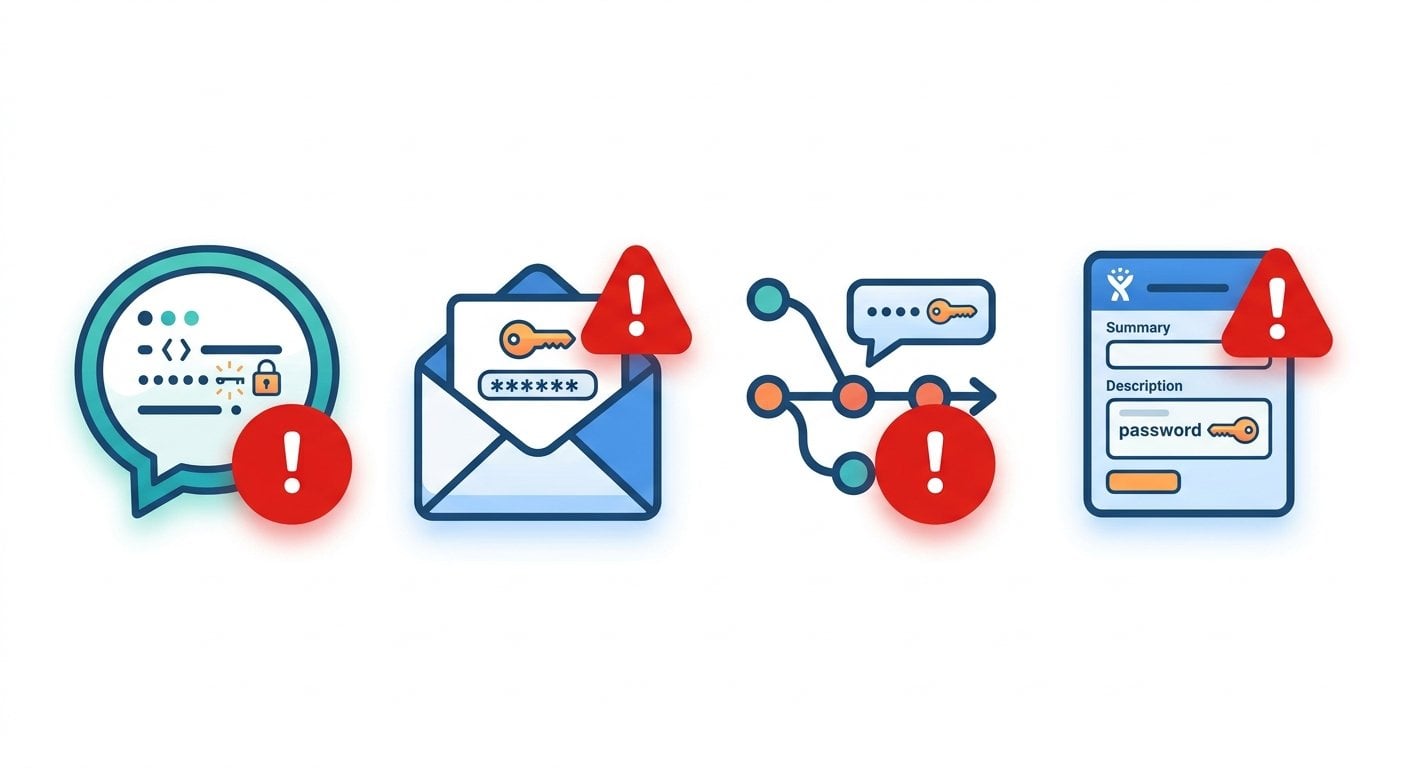

- Slack のダイレクトメッセージ - 手軽ですが、Slack はメッセージ履歴を保存します。ワークスペースが侵害されると、ダイレクトメッセージで送ったすべてのシークレットが流出します。また Slack は検索可能なため、将来の従業員や監査担当者が数年前に共有された認証情報を見つける可能性があります。

- メール - メールは複数のサーバーを経由して送受信・保存されます。エンドツーエンドで暗号化されることはほとんどなく、受信トレイ、送信済みフォルダ、バックアップアーカイブに無期限に残ります。

- リポジトリにコミットされた .env ファイル - シークレットをコードから分離するために

.envファイルを使っていても、.gitignoreの設定漏れや誤操作でバージョン管理に含まれてしまうことがあります。 - チケットやプロジェクト管理ツール - インシデント対応中にスピードを優先するあまり、Jira のコメントや GitHub の Issue にデータベースパスワードを貼り付けることは珍しくありません。それらのコメントはログに残り、インデックスされ、意図した以上に多くの人の目に触れます。

これらの方法に共通する問題は「永続性」です。シークレットが通過するだけのはずの場所に、ずっと存在し続けてしまいます。セキュリティチームが「シークレットスプロール」と呼ぶこの状態は、認証情報に関連するセキュリティ侵害の主な原因の一つです。

組織レベルでこの問題がどのように展開するかについては、企業データ漏洩が起きる理由と自己消滅型メッセージによる防止策の記事もご覧ください。

ボールト型シークレット管理ツールが実際にすること

適切なシークレット管理ツールは、永続性の問題をスケーラブルに解決するために設計されています。HashiCorp Vault、AWS Secrets Manager などのプラットフォームは、シークレットの保存を一元化し、ポリシーによってアクセスを制御し、誰がいつ何にアクセスしたかの監査ログを提供します。

その真価は自動化されたワークフローで発揮されます。たとえば CI/CD パイプラインのセキュリティという文脈では、デプロイパイプラインが実行時に Vault からデータベースパスワードを取得し、マイグレーションを実行した後にどこにも保存しないという運用が可能です。シークレットはプロセスに注入された後、破棄されます。開発者が目にすることはなく、ログファイルにも記録されません。パイプラインは独自のアイデンティティで Vault に認証し、Vault は事前に定義されたポリシーに基づいてアクセスを許可するかどうかを判断します。

これらのツールはシークレットのローテーションもサポートしており、データベースパスワードをスケジュールに従って自動的に変更し、それに依存するすべてのサービスを手動介入なしに更新できます。

本番環境でアクセスパターンが明確に定義されたシステムにとっては非常に強力です。ただし、以下が必要になります。

- Vault インスタンスの稼働(または有料クラウドサービスの契約)

- 各サービスやロールに対するポリシーの作成とテスト

- 各アプリケーションを Vault の API またはエージェントと統合する時間

- インフラの変化に応じた継続的なメンテナンス

どれも短期間では完了しません。小規模なチームでも、Vault のセットアップを適切に整えるには数日から数週間かかるのが現実です。

見落とされがちなギャップ - 人から人への受け渡し

ボールト型ツールは、マシン間のシークレット受け渡しを見事に解決します。しかし、人から人へのシークレット受け渡しはまったく対象外です。次のようなシナリオを考えてみてください。

- 月曜日に新しい開発者が入社し、Vault のアクセス権が付与される前にローカル環境を構築するためにステージングのデータベースパスワードが必要になった。

- 2 日間の短期業務のために外部委託先が呼ばれ、作業完了のために API キーが 1 つ必要になった。48 時間だけの外部委託先のために Vault のアイデンティティをフルで作成するのは不釣り合いだ。

- 深夜 2 時のインシデント対応中に、ベテランエンジニアが急遽サポートに呼ばれた同僚に緊急アクセストークンを共有する必要が生じた。何かを設定する時間はない。

この 3 つのケースすべてに共通するのは、人間が今すぐ、インフラを立ち上げることなく、別の人間に認証情報を送る必要があるという点です。これはどのボールト型ツールも想定していないギャップです。そしてこのギャップがあるからこそ、開発者は Slack やメールに頼り続け、それがまさにリスクの温床になっています。

これはリモートチームにも関係する問題です。物理的な近接性がない環境では、気軽で安全な受け渡しがさらに難しくなります。リモートワークセキュリティと自己消滅型メッセージツールのガイドでは、このダイナミクスをさらに詳しく解説しています。

自己消滅型リンクが受け渡し問題を解決する方法

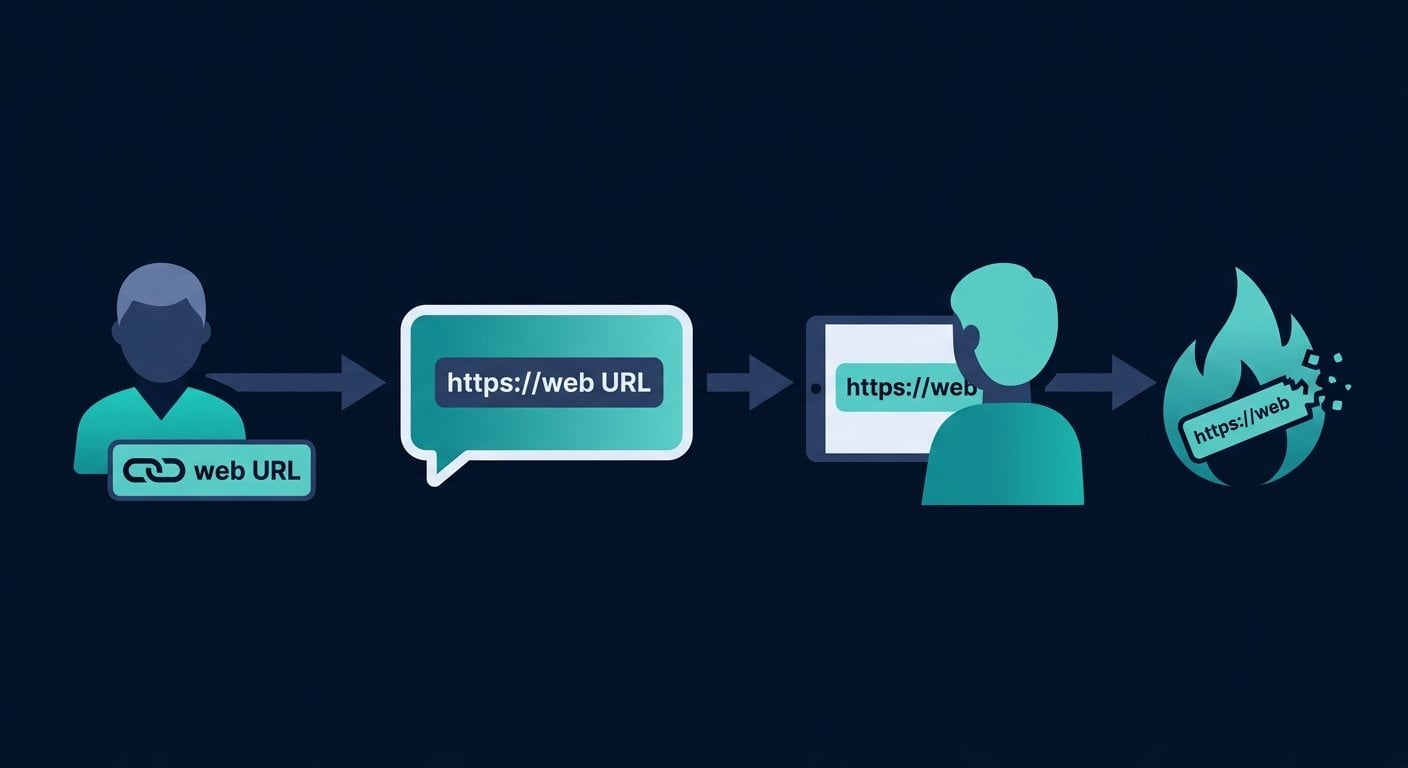

自己消滅型のワンタイムリンクはシンプルな原理で動作します。シークレットは暗号化されてサーバーに一時的に保存され、固有の URL からのみアクセスできます。その URL を開いてコンテンツが読み取られた瞬間に、データは削除されます。リンクは無効になり、何も残りません。

これは「読んだら消える」認証情報共有とも呼ばれ、永続性の問題に直接対処します。シークレットは誰かの受信トレイに残らず、チャットログにも留まらず、6 ヶ月後に検索結果に表示されることもありません。一人から別の人に受け渡されるのに必要な時間だけ存在し、その後は消えます。

この仕組みの暗号化の詳細については、自己消滅型ノートが裏側でどのように動作するかの記事で技術的な詳細をわかりやすく解説しています。

開発者のシークレット共有における主なメリットは以下のとおりです。

- アカウント不要 - 登録なしで数秒でリンクを生成できます。

- インフラ不要 - インストール、設定、メンテナンスは一切必要ありません。

- 受け渡しの確認が可能 - 同僚がリンクを開こうとしたときにすでにアクセス済みであれば、何か問題が起きたことがわかり、すぐに無効化して新しいリンクを生成できます。

- デフォルトで有効期限あり - 一度も開かれなくてもリンクは設定した期間後に期限切れになるため、忘れられたリンクが永続的なリスクになりません。

この技術の仕組みと防止できるリスクについては、ワンタイムシークレットリンクとは何か、データ漏洩をどのように防ぐかの解説記事もご覧ください。

具体例 - 今日入社した開発者のオンボーディング

具体的なシナリオを考えてみましょう。チームがサードパーティの決済 API を使用しており、今日から参加する新しい開発者の Alex にステージング用の API キーを渡す必要があります。Vault のセットアップは本番環境のみをカバーしており、Alex はまだ本番環境へのアクセス権を持っていません。

ワンタイムリンクツールがない場合のプロセスはこうなります。パスワードマネージャーからキーをコピーして、Alex への Slack のダイレクトメッセージに貼り付けて終わり。キーは Slack のサーバーに、Alex のメッセージ履歴に、そして自分のメッセージ履歴に残ります。どちらかのアカウントが侵害されれば、そのキーは流出します。

ワンタイムリンクを使った場合のプロセスはこうなります。

- SecretNote を開き、テキストフィールドに API キーを貼り付けて、有効期限(例: 24 時間)を設定します。

- 生成されたリンクをコピーして、Slack(またはメールなど任意の方法)で Alex に送ります。

- Alex がリンクを開いてキーをコピーすると、リンクは自己消滅します。

- Alex が誤って開く前にリンクを別のチャンネルに送ってしまった場合でも、まだアクセスされていないことが確認でき、新しいリンクを生成できます。古いリンクは無害なまま期限切れになります。

シークレットは Slack を経由しましたが、それは不透明な URL としてのみです。Alex がリンクを開いた後にその URL を傍受しても、何も得られません。チャンネルのログには有効期限切れのリンクが残るだけで、有効な認証情報は残りません。

このワークフローはセットアップ不要、アカウント不要で、約 30 秒で完了します。ボールトがない状況で API キーを安全に共有する方法への、直接的な答えでもあります。

パスワード共有にも同様の原則を適用した内容については、パスワードを安全に共有する方法のガイドも参考にしてください。

開発者のシークレット共有ベストプラクティス

API キーを安全に保存する方法と安全に共有する方法は、別々のスキルです。両方を考慮した実践的なフレームワークを紹介します。

- ハードコーディングではなく環境変数を使う - シークレットはローカルでは

.envファイルに保存し、本番環境ではデプロイ環境を通じて注入します。.envファイルは絶対にバージョン管理にコミットしないでください。 - 本番環境のマシン間アクセスにはボールトを使う - CI/CD パイプラインがデータベースにアクセスしたり API を呼び出したりする場合は、シークレットマネージャーを使って実行時に認証情報を注入します。ボールト型ツールが最も輝く場面です。

- 人から人への受け渡しにはワンタイムリンクを使う - オンボーディング、外部委託先へのアクセス付与、インシデント対応はいずれも人間同士のシークレット共有を伴います。これこそ自己消滅型リンクが適切なツールです。

- 受け渡し後はシークレットをローテーションする - 外部委託先との契約が終了したら、アクセスしていた認証情報を無効化してローテーションします。これにより、シークレットが侵害された場合の影響範囲を限定できます。

- シークレットスプロールを監査する - Slack の履歴、メールスレッド、チケット管理システムを定期的に検索し、API キーやパスワードに見えるパターンがないか確認します。ツールを使う方法もありますが、まずは手動での意識づけから始めましょう。

- すべてのシークレットに有効期限があると考える - ローテーションされない認証情報は時間とともに危険度が増します。最初からローテーションをワークフローに組み込みましょう。カレンダーのリマインダーでも構いません。

OWASP 開発者ガイドでは、認証情報管理がより広範なセキュアな開発ライフサイクルにどのように位置づけられるかについて、追加のコンテキストを提供しています。

まとめ

優れたシークレット管理とは、最も高度なツールを持つことではありません。状況に応じた適切なツールを選ぶことです。ボールト型システムは、本番環境における自動化されたマシン間の認証情報受け渡しに最適な答えです。しかし、今日入社した開発者にステージングの API キーを渡す必要がある火曜日の朝には、適切な答えではありません。自己消滅型のワンタイムリンクはそのギャップを正確に埋めます。インフラ不要、アカウント不要、永続的な記録なし。シークレットは一人から別の人に渡った後、消えます。これは回避策ではありません。その状況に最も適したツールです。

ボールト不要で認証情報を安全に共有する

API キー、パスワード、トークンを自己消滅型のワンタイムリンクで共有できます。読んだら消えるため、チャットログや受信トレイに痕跡を残しません。30 秒以内に使い始められます。

シークレットリンクを今すぐ作成する →

シークレット管理とは、API キー、データベースパスワード、トークンなどの機密性の高い認証情報を保存、アクセス、配布するためのツールとプラクティスの総称です。シークレットを保存時に安全に保管する方法と、不必要に露出させることなく必要なサービスや担当者に届ける方法の両方を対象としています。

シークレットスプロールとは、認証情報が Slack のメッセージ、メールスレッド、Git の履歴、サポートチケット、共有ドキュメントなど複数の場所に蓄積された状態を指します。コピーが増えるほど、流出のリスクが高まります。危険なのは、こうしたコピーのほとんどが忘れられてしまい、ローテーションや無効化が行われないためです。攻撃者は元の受け渡しから長い時間が経った後でも見つけることができます。

漏洩した API キーを入手した人は、そのキーが発行されたアプリケーションと同じレベルのアクセス権を持ちます。サービスによっては、不正な請求、データの盗取、サービスの不正利用、アカウントの乗っ取りにつながる可能性があります。発見次第すぐにキーを無効化し、不正なアクティビティがないかアクセスログを確認する必要があります。

ハードコーディングとは、ファイル内に API キーを文字列リテラルとして直接記述するなど、シークレットをソースコードに埋め込むことです。ファイルがコミットされた瞬間にシークレットがバージョン履歴の一部になるため危険です。後から削除しても、過去のコミットに残り続け、リポジトリへのアクセス権を持つ人や自動スキャンツールによって発見される可能性があります。

自己消滅型のワンタイムリンクを使いましょう。SecretNote などのツールにシークレットを貼り付けて固有の URL を生成し、その URL を受信者に送ります。受信者がリンクを開くとコンテンツが一度だけ表示され、その後完全に削除されます。アカウントもインフラも不要で、リンクが開かれた後はチャットログやメールに何も残りません。

Vault と AWS Secrets Manager は、本番システムにおける自動化されたマシン間の認証情報受け渡しのために設計されています。セットアップ、設定、継続的なメンテナンスが必要です。SecretNote は人から人への受け渡しのために設計されています。セットアップ不要、アカウント不要、インフラ不要です。継続的な自動アクセス管理ではなく、一回限りの安全な受け渡しという別の問題を解決するツールです。