自己消滅型のメモが、どのようにして機密情報を安全に守っているか気になったことはありませんか?こうした一時的なメッセージツールは、パスワードや個人データ、読まれた後に消えるメッセージを共有するうえで、今や欠かせない存在となっています。このガイドでは、暗号化から自動削除まで、その仕組みを技術的な観点からわかりやすく解説します。

一時メモを支える暗号化の基盤

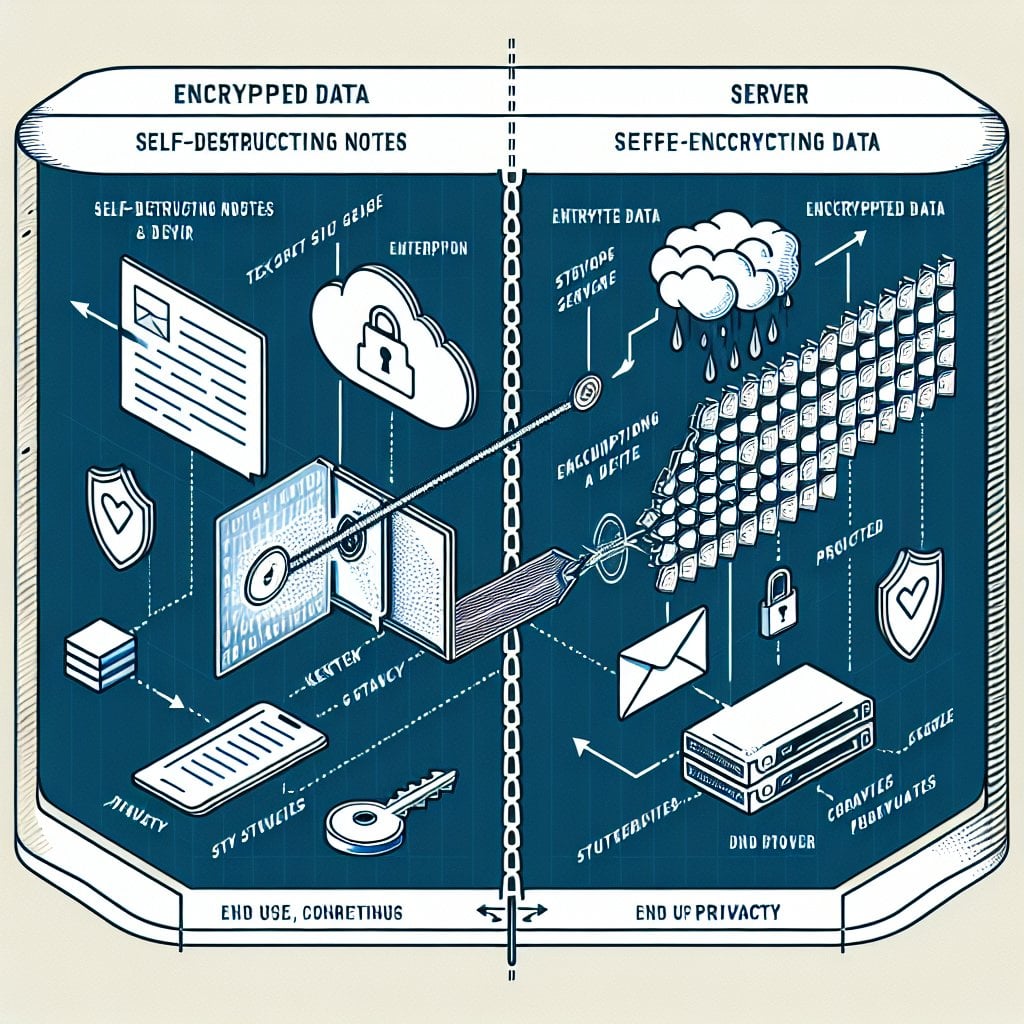

安全な自己消滅型メモはすべて、強力な暗号化を基盤としています。一時メッセージを作成する際、システムはテキストをサーバー上にプレーンテキスト形式で保存しません。代わりに、エンドツーエンド暗号化(E2EE)を使ってメッセージを解読不能なデータに変換します。

暗号化の流れは次のとおりです:

- メッセージは送信前にブラウザ内で暗号化される

- そのメモ専用の暗号化キーが生成される

- 暗号化されたデータはサーバーに送られるが、キーは手元に残る

- 正しいキーを持つ人だけがメッセージを読める

多くのサービスでは AES-256 暗号化が採用されています。これは軍事レベルの標準規格であり、現在のコンピューティング能力では解読に数十億年かかるとされています。データが傍受されたとしても、キーがなければ内容を読み取ることはできません。

クライアントサイド暗号化とサーバーサイド暗号化の違い

セキュリティの観点から、この違いは非常に重要です。簡単に整理すると次のようになります:

- クライアントサイド暗号化:メッセージはデバイスを離れる前にブラウザ内で暗号化されます。サービス提供者はプレーンテキストを一切見ることができません。

- サーバーサイド暗号化:プロバイダーが先にメッセージを受け取ってから暗号化します。この方式では、プレーンテキストが一瞬だけサーバー上に存在する瞬間が生じます。

優れた自己消滅型メモサービスはクライアントサイド暗号化を採用しています。プロバイダーは読み取り可能な形式のデータを一切見ないため、信頼する必要がありません。

データを守るブラウザのセキュリティ機能

現代のブラウザには、暗号化と連携して機能するセキュリティツールが組み込まれています。これらの機能は、一般的な攻撃手法をブロックするうえで重要な役割を果たします。

メモリ管理とデータのクリア

自己消滅型メモを表示すると、復号化されたコンテンツがデバイスのメモリ上に一時的に存在します。安全なサービスでは、メモが閉じられた直後にこのデータを消去します。これにより、復元ツールがRAMから削除済みメッセージを取り出すことを防ぎます。

ブラウザのキャッシュ管理も重要な要素です。多くのウェブサイトは速度向上のためにコンテンツをキャッシュしますが、自己消滅型メモサービスは特別な HTTP ヘッダーを使用して、機密データのキャッシュを防止します。具体的には以下のとおりです:

- Cache-Control: no-store - ブラウザにページを保存しないよう指示する

- Pragma: no-cache - 旧式のブラウザによるコンテンツのキャッシュを防ぐ

一般的なウェブ攻撃への対策

自己消滅型メモのプラットフォームは、複数のブラウザセキュリティツールを組み合わせて脅威をブロックしています:

- Content Security Policy (CSP):ページ上で悪意のあるスクリプトが実行されるのを防ぐ

- HTTPS の強制:すべてのデータ転送を暗号化した状態に保つ

- Cross-Site Request Forgery (CSRF) トークン:外部サイトからの不正なアクションをブロックする

- 同一オリジンポリシー:異なるオリジンのページ間のやり取りを制限する

これらのツールは多層的に機能します。一つが失敗しても、他のものが引き続きデータを保護します。

メモが実際に消える仕組み

「自己消滅」とは、単にコンテンツを非表示にすることではありません。真の消滅とは、暗号化されたデータがデータベースから完全に削除されることを意味します。

多くのサービスでは、削除をトリガーする方法をいくつか用意しています:

- 一度読んだら削除:最初の閲覧直後にメモが削除される

- 時間ベースの有効期限:設定した期間(時間・日数・週数)が経過すると自動削除される

- 手動による削除:作成者が誰かに読まれる前にメモを削除する

- 最大閲覧回数:設定した閲覧回数に達した時点で削除される

削除プロセスは段階的に行われます:

- システムがデータベース上でメモに削除フラグを立てる

- クリーンアッププロセスがストレージから暗号化データを削除する

- 作成日時やアクセスログなどの関連メタデータも合わせて削除される

まとめ:

- 自己消滅型メモはクライアントサイドの AES-256 暗号化を使用し、ブラウザを離れる前にデータを保護する

- CSP、HTTPS、キャッシュヘッダーなどのブラウザ機能が、不正アクセスやデータ復元を防止する

- 真の消滅とはデータベースからの完全削除を意味し、単なる非表示ではない

- 複数のセキュリティ層が連携し、データのライフサイクル全体を通じて保護する

まとめ

自己消滅型メモは、複数の保護レイヤーを組み合わせてデータを安全に守ります。強力な暗号化がメッセージをスクランブルし、ブラウザのセキュリティツールが不正アクセスをブロックし、自動削除によってデータが必要以上の期間サーバーに残ることを防ぎます。パスワードや業務データ、個人的なメッセージを共有する場合でも、こうしたツールはオンラインで機密情報を安全に共有するための信頼できる手段です。

よくある質問

正しく設定されていれば、削除後に自己消滅型メモを復元することはできません。暗号化キーは URL の中にのみ存在します。暗号化データがデータベースから削除された時点で、何も残りません。ただし、これはサービスが論理削除(データを削除済みとしてマークしつつ実際には保持する方式)ではなく、真の削除を行っている場合に限ります。

スクリーンショットは、自己消滅型メモの技術的な保護をバイパスします。サーバー上の暗号化データは削除されますが、スクリーンショットはデバイス上に永続的なローカルコピーを作成します。スクリーンショットについて警告を表示するサービスもありますが、ブラウザは画面キャプチャをブロックすることができません。信頼できる相手にのみ機密メモを共有するようにしましょう。

暗号化キーは URL のハッシュ記号(#)以降の部分に配置されます。URL のこの部分は、通常の HTTP リクエストではサーバーに送信されません。つまり、サーバーは復号化キーを一切見ることができません。リンクを共有すると、受信者のブラウザがキーを使用してローカルでメッセージを復号化します。これにより、キーはサーバーに保存された暗号化データとは切り離された状態に保たれます。

はい、適切な暗号化を備えた信頼できるサービスを使用する場合、自己消滅型メモはパスワードの共有に一般的に安全です。メールや通常のメッセージアプリでパスワードを送るよりもはるかに安全です。サービスがクライアントサイド暗号化、HTTPS、および閲覧後の即時削除を採用していることを確認してください。さらに安全性を高めるには、普段とは異なるチャネルでリンクを共有することをお勧めします。

自己消滅型メモは、一度きりの共有を目的として設計されています。アプリのインストールは不要です。一方、暗号化メッセージアプリは、登録ユーザー間での継続的な安全な会話をサポートします。メモはシンプルなウェブリンクで機能し、即座に削除されます。メッセージアプリは、手動で削除するまで会話履歴を保持します。誰とでも素早く一時的に共有したい場合はメモを、特定の相手と定期的に安全なやり取りをしたい場合は暗号化メッセージアプリを使いましょう。