パスワードを安全に共有するには、専用のパスワードマネージャーや共有ボルト、あるいは社内IT環境が必要だと思っている方は多いかもしれません。しかし、ツールも組織も共有していない相手に、今すぐ一度だけパスワードを送りたい場面ではどうすればいいでしょうか。クライアントのステージングサーバーの認証情報を引き継ぐ場合や、家族と共有アカウントにログインする際など、こうした状況は日常的に発生します。必要性は明確で、時間的な余裕もなく、メールのスレッドにパスワードが永遠に残るのは絶対に避けたいはずです。このガイドでは、アカウント登録不要、インストール不要、永続的な記録を残さずにパスワードを安全に共有する方法を具体的に説明します。

目次

この記事のポイント:

- メール、SMS、チャットアプリは、便利に感じても、パスワード送信に適した安全なチャネルではありません。

- ワンタイムシークレットリンクは暗号化された転送を利用し、認証情報が読まれた後に自動的に消去されます。

- パスワードを安全に共有するために、アカウントやパスワードマネージャーは必要ありません。適切なツールと明確な手順があれば十分です。

- リンクと復号用パスフレーズを別々のチャネルで送ることで、実用的な二段階の保護が実現します。

よくある方法が失敗する理由

解決策を説明する前に、問題の本質を具体的に整理しておきましょう。一般的なチャネルでパスワードを送信すると、普段は意識しないいくつかのことが起きています。

- メールは、自分が管理していないサーバーにメッセージを保存します。多くの場合、無期限に保存され続けます。メッセージを削除した後も、バックアップや受信者の受信トレイ、さらに転送先の受信トレイに残り続ける可能性があります。

- SMSは、通信キャリアのネットワーク上で平文で送受信されます。多くのスマートフォンでは自動的にバックアップされ、端末を手に取った人なら誰でも内容を確認できます。

- Slack、Teams などのチャットツールはメッセージ履歴を保持します。2年前に送った Slack のダイレクトメッセージのパスワードは、今でも管理者が検索できたり、データエクスポートで表示されたりする可能性があります。

- スクリーンショットや写真はクラウドストレージに同期され、意図せず共有され、予測できない形でインデックスされます。

これらの方法はいずれも暗号化された転送を行いません。パスワードを「今日のランチは何にする?」というメッセージと同じように、保存・取得可能なテキストとして扱っています。

パスワード共有でよくある失敗

理論を理解することと、実際の場面でその失敗がどう起きるかを把握することは別の話です。よくある失敗を、実際の状況を交えて紹介します。

失敗1: メールにパスワードをそのまま書いて送る

2021年、英国の小規模マーケティング代理店でクライアントデータの漏洩が発生しました。調査の結果、フリーランサーのメールアカウントが数か月前に侵害されていたことが判明しました。その受信トレイには、担当者が平文で送った複数のクライアントのSNSアカウントのログイン情報を含むメールのやり取りが残っていました。最初に引き継いだ後、パスワードは一度も変更されていませんでした。この漏洩は4社のクライアントに影響を与え、深刻な信頼失墜を招きました。

これは特殊なケースではありません。認証情報の共有プロセスを整備していない小規模チームでは、これが標準的な行動パターンになっています。

失敗2: 同じ共有パスワードをずっと使い続ける

6か月前に「一時的に」委託先に送ったパスワードは、今もアクティブな認証情報です。その委託先がプロジェクトを離れ、転職し、あるいは自分のデバイスが侵害されていたとしても、パスワードは有効なままです。セキュリティ監査の際に、引き継ぎ後に一度もローテーションされていない認証情報を通じて、多数の人物がシステムにアクセスできる状態になっていることが判明するケースは珍しくありません。

失敗3: ユーザー名とパスワードを同じメッセージで送る

たとえ1通のメッセージしか傍受されなくても、ユーザー名とパスワードを一緒に送れば、必要な情報がすべて揃ってしまいます。メールのスレッドでは、件名や以前のメッセージから対象サービスやアカウントの文脈が既に見えていることが多く、特に危険です。

失敗4: 実際にはエンドツーエンド暗号化されていない「安全な」アプリを使う

WhatsApp、iMessage、あるいは Telegram (通常モード) はパスワードの送信に十分安全だと思っているユーザーは多くいます。これらの一部はメッセージ内容のエンドツーエンド暗号化を提供していますが、デバイスにメッセージ履歴を保存し、クラウドバックアップに同期され、端末やアカウントに物理的にアクセスできる人なら誰でも閲覧できます。暗号化は転送中の傍受を防ぐものであり、デバイスやアカウントへのアクセスからは保護しません。

失敗5: 受信者が実際に受け取ったか確認しない

ワンタイムリンクは、正しい相手が開いた場合にのみ意味を持ちます。自己消滅するリンクを送っても、受信者からの確認を取らなければ、相手が読んだのか、それともリンクがまだ未開封のまま残っているのかを確認する方法がありません。必ず別のチャネルを通じて受信確認を取るようにしましょう。

安全なパスワード共有とはどういうものか

安全な方法のゴールはシンプルです。パスワードが意図した受信者に届き、その後は取得可能な形では一切存在しなくなること。これがワンタイムシークレットリンクが設計された目的です。

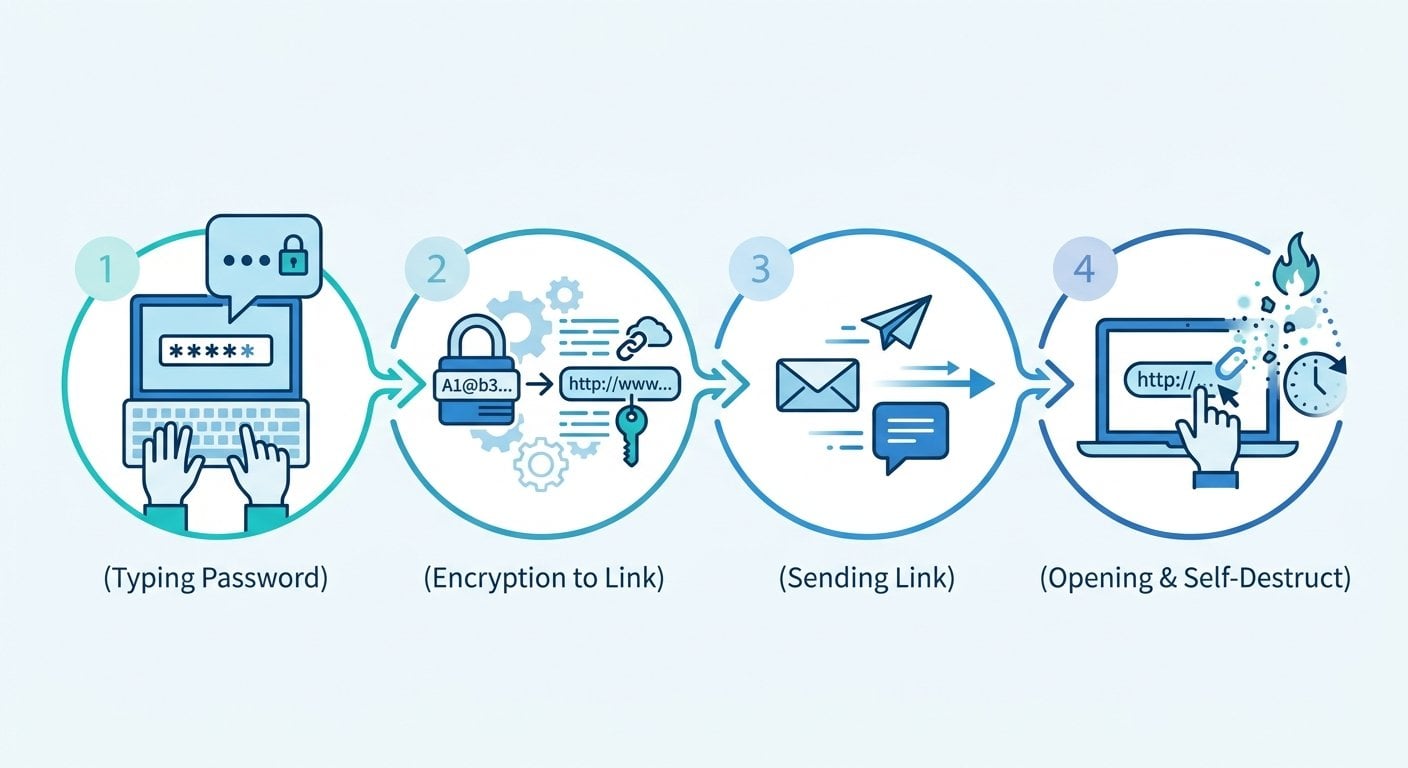

ワンタイムシークレットリンクの仕組みは以下の通りです。

- パスワードをツールに入力すると、暗号化されてユニークなリンクが生成されます。

- そのリンクを受信者に送ります。

- 受信者がリンクを開き、パスワードを一度確認すると、リンクは永久に削除されます。

- その後、他の誰かがリンクを開こうとしても、データはすでに存在しません。

このアプローチは根本的な問題を解決します。パスワードがメッセージスレッドに残ることも、転送されることも、サーバーログに残り続けることもありません。暗号化と自己消滅はインフラレベルで実現されており、単なるUIの演出ではありません。

具体例: 外部委託先にパスワードを送る

あなたがSaaS企業のプロジェクトマネージャーだとします。新しい委託先がテストのためにステージング環境への一時的なアクセスを必要としています。認証情報はあなたが持っており、相手は今すぐ必要としています。パスワードマネージャーは共有していないし、2日間の作業のためだけに設定するつもりもありません。

安全でない方法はこうなります。

- Slack のメッセージにこう入力します: "ログイン情報です: staging.yourapp.com | user: admin | pass: StagingPass2024"

- このメッセージは Slack の履歴に残り、ワークスペース管理者が検索でき、そのチャネルにアクセスできる人なら誰でも閲覧できます。

安全な方法はこうなります。

- パスワード共有ツールを開きます (アカウント不要)。

- 暗号化フィールドにパスワードを入力し、1回閲覧後に失効するよう設定します。

- 生成されたリンクをコピーし、Slack またはメールで委託先に送ります。

- ユーザー名とステージングサイトのURLは別のメッセージで送ります。これにより、リンク単体では文脈がなく、傍受されても意味をなしません。

- 委託先にリンクを開いたかどうか確認を求めます。確認が取れた時点で、パスワードはどこにも存在しなくなります (相手の記憶と、できれば安全なメモの中を除いて)。

このプロセス全体で2分もかかりません。アカウント不要、インストール不要、永続的な記録も残りません。

ステップバイステップ: パスワードをオンラインで安全に送る方法

誰でも実践できるよう、具体的な手順に分解して説明します。

- 必要であれば、まず強力なパスワードを生成します。 既存の認証情報を共有するのではなく、新しく作成する場合は、パスワードジェネレーターを使って推測されにくいものを作りましょう。自動保存される可能性のあるテキストエディタやメモアプリで作成しないようにしてください。

- ワンタイムシークレットリンクツールを開きます。 アカウント不要です。暗号化フィールドにパスワードを貼り付けます。

- 有効期限の条件を設定します。 多くのツールでは、時間ベースの有効期限 (例: 24時間) と閲覧回数ベースの有効期限 (最初のアクセス後に失効) を選択できます。パスワードの場合は、閲覧回数ベースがほぼ常に適切な選択です。

- 生成されたリンクをコピーします。 これが通常のチャネル (メール、Slack など) を通じて送る唯一のものです。

- 文脈情報は別のメッセージで送ります。 どのサービスのパスワードか、使用するユーザー名を別のメッセージで伝えましょう。これにより、リンクを傍受されても単体では役に立ちません。

- 受信確認を取ります。 受信者にリンクを開いたか確認を求めます。未開封のまま有効期限が切れた場合は、新しいリンクを生成する必要があります。

- 使用後はパスワードをローテーションします (可能な場合)。 一時的な認証情報であれば、作業完了後に無効化または変更しましょう。これは共有方法に関わらず、良いセキュリティ習慣です。

このプロセスは、ゲストにWi-Fiパスワードを教える場合でも、開発者にサーバーの認証情報を引き継ぐ場合でも、クライアントにアカウントのログイン情報を送る場合でも有効です。インフラ不要で、個人利用から小規模チームのワークフローまでスケールします。

パスワードベース暗号化をわかりやすく理解する

これらのツールを使うために暗号の専門家になる必要はありませんが、基本を理解しておくとより良い判断ができます。パスワードベース暗号化 (PBE と略されることもあります) は、パスワードから導出された鍵を使ってデータを暗号化するプロセスです。安全な共有ツールにパスワードを貼り付けると、ツールは通常以下の処理を行います。

- ブラウザからデータが送信される前に、強力なアルゴリズム (一般的には AES-256) を使ってテキストを暗号化します。

- サーバーには平文ではなく、暗号化されたデータのみを保存します。

- リンクがアクセスされた時点 (または有効期限切れ時) に、暗号化されたデータをサーバーから削除します。

これにより、仮に誰かがサーバーにアクセスできたとしても、有用な情報は何も得られません。データは実質的に復号不可能な状態で暗号化されているか、すでに削除されています。これが、暗号化されたパスワード転送が単なる「プライベート」チャネルでのテキスト送信と本質的に異なる理由です。

機密データを大規模に扱うチームにとって、このアプローチは企業のデータ漏洩がなぜ起きるかという広い問題にもつながります。多くの場合、高度なハッキングではなく、コミュニケーションチャネルに放置された認証情報が原因です。

状況別の使い分け

| 状況 | 推奨される方法 | 理由 |

|---|---|---|

| 外部委託先への一時的なアクセス付与 | ワンタイムシークレットリンク | 永続的な記録が残らず、閲覧後に自己消滅する |

| チームでの継続的な認証情報共有 | 共有ボルト付きパスワードマネージャー | 監査ログとアクセス制御が充実している |

| 個人アカウントの引き継ぎ (例: 家族) | ワンタイムシークレットリンク | アカウント不要でシンプルかつ迅速 |

| クライアントへの自身のログイン情報の提供 | ワンタイムシークレットリンク | プロフェッショナルな対応で、送信者側に痕跡が残らない |

| ITサポートへの緊急アクセス | 短い有効期限付きワンタイムシークレットリンク | 時間制限により露出リスクの窓口を最小化できる |

リモートで働くチームにとって、このような摩擦のない認証情報共有の方法は、より広いセキュリティ習慣の一部です。リモートワークのセキュリティは、機密情報が保存される場所を減らすことにかかっており、ワンタイムリンクはまさにそれを実現します。

パスワード以外の機密情報を扱う場合にも、同じ原則が適用されます。プライベートメッセージを安全に保つことも同じロジックに従います。永続性を最小化し、暗号化を最大化し、目的に必要な最短の期間だけ情報を存在させることです。

まとめ

パスワードの安全な共有は、複雑で高価なものである必要も、全員が同じツールを使う必要もありません。ワンタイムシークレットリンクツールとシンプルな二チャネル配信プロセスを組み合わせることで、エンタープライズレベルの認証情報管理に近いセキュリティ効果を、余分な手間なく実現できます。重要な考え方はこれです。もはや存在しないパスワードは盗まれません。一度送り、受け取られたことを確認し、あとはツールに任せましょう。今日、何か機密情報を共有する必要があるなら、ここで説明したプロセスはメールを書くより短時間で完了します。

痕跡を残さずパスワードや機密情報を共有する

無料ツールを使って、パスワード、メモ、機密ファイル用のワンタイム暗号化リンクを作成できます。アカウント不要、配信後はデータを保存しません。

無料ツールを試す →

クライアントサイド暗号化を使用し、リンクがアクセスされた後にデータを削除するツールであれば、安全です。データがブラウザから送信される前に暗号化され、アカウント登録が不要なツールを選びましょう。これにより、サーバーは平文のパスワードを保持しないため、仮に侵害されても漏洩するものがありません。

通常の共有リンクは無期限に有効で、リンクを持っている人なら誰でも開けます。ワンタイムリンクは最初のアクセス後、または設定した時間が経過すると自己消滅します。つまり、露出のリスクが最小限に抑えられ、転送されたり、インデックスされたり、後から発見されたりする永続的なURLが存在しません。

適切なツールを選べば不要です。ワンタイムのアカウント不要な利用を前提に設計されたパスワード共有ツールがいくつかあります。パスワードを貼り付けてリンクを生成し、送るだけです。登録不要、サブスクリプション不要、プロフィールの保存もありません。これにより、新たなセキュリティ上の義務を生まずに、必要なときだけ利用できます。

時間切れで失効したか、他の誰かが先に開いた可能性があります。いずれの場合も、同じパスワードを再送しないでください。その認証情報が侵害された可能性があるものとして扱い、可能であればパスワードをリセットし、新しいパスワードで新しいワンタイムリンクを生成してください。今回は速やかに受信確認を取るようにしましょう。

はい。ワンタイム暗号化リンクは、APIキー、プライベートなメモ、ライセンスコード、その他の機密テキストにも同様に有効です。暗号化されたファイル転送に対応しているツールもあります。同じ原則が適用されます。情報は一度だけ配信され、その後サーバーから永久に削除されます。