リモートワークのデータセキュリティは、もはやIT部門だけの懸念事項ではありません。チームが自宅オフィス、カフェ、コワーキングスペースに分散している場合、パスワード、APIキー、機密のクライアント情報を含むすべてのメッセージが潜在的な責任となります。標準的なチャットツールやメールは、この現実に対応するよう設計されていませんでした。これらはメッセージを無期限に保存し、デバイス間で同期し、元の会話が終了してからずっと後にアクセスできる痕跡を残します。機密情報を日常的に扱う分散チームにとって、利便性とセキュリティの間のこのギャップこそが、データ漏洩が発生する場所なのです。

重要なポイント:

- 最も一般的なビジネスコミュニケーションツールはメッセージ履歴を保持し、リモートチームにとって長期的な露出リスクを生み出します。

- 自己破壊型の暗号化メッセージは、パスワード、トークン、クライアント詳細などの機密情報の永続的なデータ痕跡を排除します。

- ワンタイムリンクアプローチにより、意図した受信者のみがメッセージを読むことができ、それも一度だけです。

- 特定のワークフロー(すべてのコミュニケーションではない)に対して一時的なメッセージングを採用することは、在宅勤務チームにとって実用的で摩擦の少ないセキュリティアップグレードです。

目次

リモートチームコミュニケーションの真の問題

チームが同じオフィスで働いている場合、機密情報はしばしば口頭で留まります。サーバーのパスワードをSlackに入力する人はいません。歩いて行って直接伝えることができるからです。しかし、分散チームではその選択肢が消えます。すべてがテキストになり、テキストは保存されます。

典型的な在宅勤務チームが一週間でチャットツールを通じて共有するものを考えてみてください:データベース認証情報、ステージング環境のパスワード、APIトークン、クライアントアカウント番号、法的ドラフト文書、HR詳細情報。これらの大部分は、機密性ではなく、コラボレーションの速度のために構築されたプラットフォームを通じて流れます。これらのメッセージは検索可能なログに残り、クラウドサーバーにバックアップされ、侵害されたアカウント、召喚状、または設定ミスしたインテグレーションを通じて露出する可能性があります。

問題はチームが不注意だということではありません。問題は、デフォルトツールが、本来一時的であることのみを意図していた情報の永続的な記録を作成することです。IBMデータ漏洩コストレポートによると、侵害された認証情報は世界的にデータ漏洩の主要原因の一つであり続けています。リモートワークは攻撃面を大幅に拡大します。認証情報がより頻繁に、より多くのチャネルを通じて共有されるためです。

これが組織レベルでどのように展開するかについてより深く理解するには、企業データ漏洩が発生する理由と自己破壊型メッセージがそれを防ぐ方法をご覧ください。

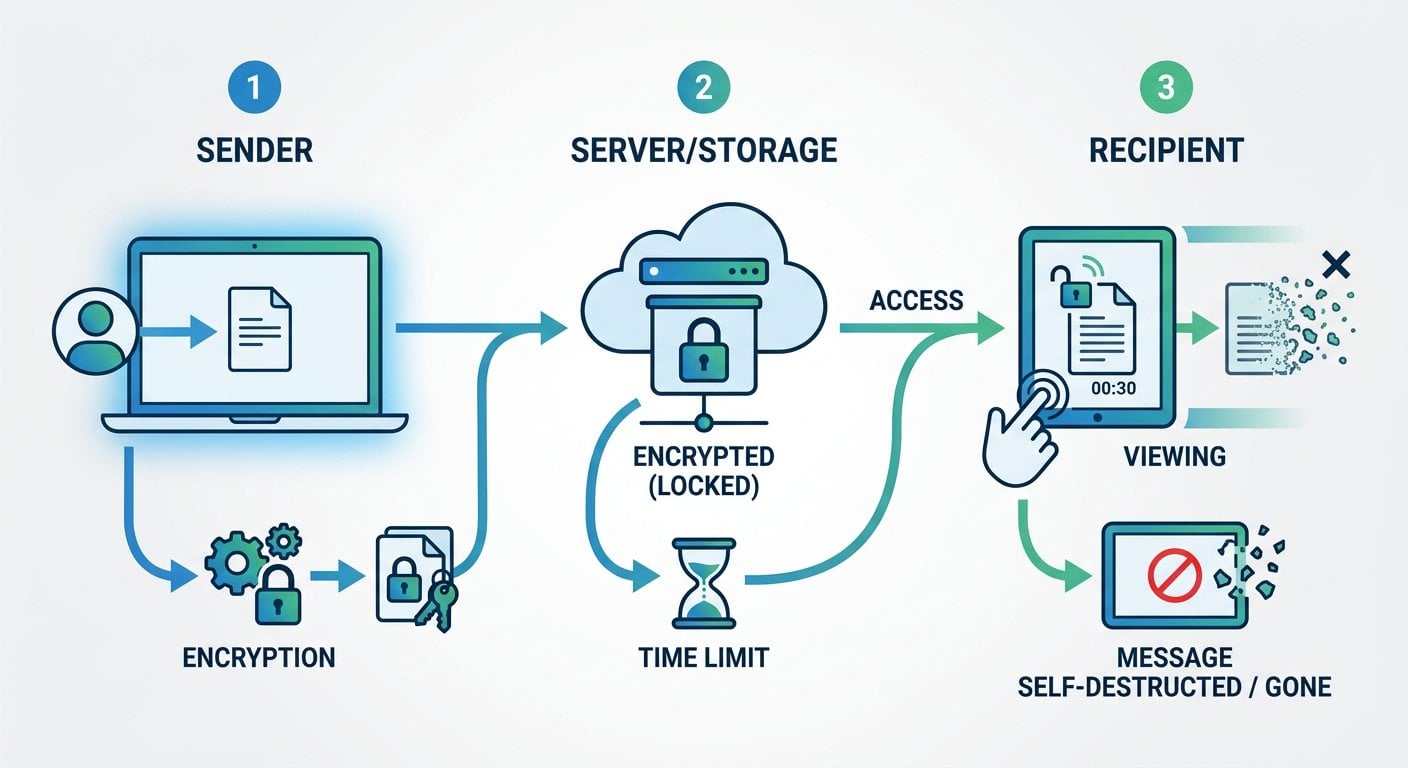

自己破壊型メッセージが実際に行うこと

自己破壊型メッセージは単にタイマー付きのメッセージではありません。正しく実装された場合、それはブラウザを離れる前に暗号化され、暗号化された形式でサーバーに一時的に保存され、開かれた瞬間(または設定された有効期限のいずれか早い方)に永続的に削除される、一回読み取り可能なノートです。

このアプローチは、リモートチーム向けの暗号化メッセージングにとって重要な3つの特定の問題を解決します:

- 永続的な保存なし: 一度読まれると、メッセージはサーバーから消去されます。召喚するログ、侵害するバックアップ、侵害する受信箱はありません。

- 一人の受信者、一回の読み取り: 意図した受信者が開く前に誰かがリンクを傍受した場合、メッセージがすでに消去されているため、受信者はすぐに知ることができます。

- 転送中および保存時の暗号化: コンテンツは送信者のデバイスを離れる前に暗号化されるため、サービスプロバイダーでさえそれを読むことができません。

この背後にある技術的メカニズムを理解するには、自己破壊型ノートが舞台裏でどのように機能するかの記事で、暗号化とブラウザセキュリティモデルについて詳しく説明しています。

一般的なリモートワークの使用例

一時的メッセージングは、ビジネスコミュニケーションスタック全体を置き換えることを意図していません。これは、特定の高感度な瞬間のための対象を絞ったツールです。分散チームが最も恩恵を受ける状況は以下の通りです:

オンボーディング中の認証情報の共有

新入社員は初日からシステムへのアクセスが必要です。初期パスワードをメールやSlackで送信すると、永続的な記録が作成されます。SecretNoteなどのツールを通じて自己破壊型リンクを使用することで、認証情報が安全に配信され、その配信の証拠は初回使用後に消失します。

APIキーとトークンの受け渡し

リモートチームの開発者は、ステージング環境、サードパーティ統合、またはCI/CDパイプラインのトークンを定期的に共有する必要があります。これらは価値の高いターゲットです。ワンタイム暗号化ノートは、グループチャットに貼り付けるよりもはるかに安全にリモートでパスワードを共有する方法です。

クライアント機密データの送信

アカウント番号、法的参照、または医療識別子は、チームメンバー間で迅速に移動する必要がある場合があります。一時的ノートにより、その情報が数ヶ月後にアクセスされる可能性のあるチャット履歴やメールスレッドに残らないことが保証されます。

内部HRおよび給与計算コミュニケーション

HRとマネージャー間で共有される給与詳細、パフォーマンスノート、個人識別データは、標準的な受信箱に存在すべきではありません。自己破壊型メッセージにより、情報が適切な人に届いた後、存在しなくなることが保証されます。

一時的なアクセスコード

二要素認証バックアップコード、一時的なVPN認証情報、およびワンタイムPINは本来短命です。チャットログで永続的な記録として扱うことは、その目的を完全に無効にします。

さまざまなシナリオでプライベートメッセージを安全に保つことについての詳細は、プライベートメッセージを真に安全に保つ方法をご覧ください。

具体例:リモート開発者のオンボーディング

これは、SaaS企業で毎週展開される現実的なシナリオです。

中規模のSaaS企業が、完全リモートで働くバックエンド開発者を雇用しました。初日に、DevOpsリードは以下を共有する必要があります:一時的なAWS IAMパスワード、プライベートリポジトリのGitHub個人アクセストークン、およびステージングデータベース接続文字列。同社は日常的なコミュニケーションにSlackを使用しています。

安全でないデフォルト: DevOpsリードはSlackでダイレクトメッセージを開き、3つの認証情報すべてを単一のメッセージに貼り付けます。Slackはこれを無期限に保存します。メッセージは現在、会社のSlackエクスポートの一部となり、開発者の電話に同期され、監査ログアクセス権を持つSlack管理者に表示されます。開発者のアカウントが侵害された場合、それらの認証情報はローテーションされた後でもまだそこに存在しています。

安全な代替案: DevOpsリードはSecretNoteを開き、認証情報を新しいノートに入力し、一回の表示後に自己破壊するよう設定し、生成されたリンクをコピーします。Slackではリンクのみを送信します。開発者がそれをクリックし、認証情報を読み、ノートは永続的に削除されます。Slackに残るのは、回復可能なコンテンツのない無効なリンクです。

これら2つのアプローチ間の総時間差:約45秒。セキュリティの差は大幅です。これは、リモートワークコンテキストでの安全なメッセージ送信の実用的なケースです。

また、ほとんどのチームが直面する実際の制約に直接対処しています:人々は速度を落とすツールを採用しません。自己破壊型ノートは、既存のワークフローを置き換えることなく、その中に適合します。

一時的メッセージングを実装する実行可能なステップ

分散チーム全体でこれを展開することは、セキュリティの大幅な見直しを必要としません。以下が実用的な順序です:

- チームが現在チャットで共有しているものを監査する: 一週間かけて、パスワード、トークン、または機密識別子がSlack、Teams、またはメールを通じて送信されるすべてのインスタンスを記録します。これにより、実際の露出の明確な図が作成されます。

- 「常に一時的」なデータタイプの短いリストを定義する: パスワード、APIキー、二要素認証バックアップコード、個人識別子は常に自己破壊型ノートを通じて送信すべきです。これを内部セキュリティポリシーに書き込みます。

- ツールを選択し、ワークフローを文書化する: ツールを選択し(SecretNoteは簡単なオプション)、ノートの作成と共有方法を正確に示す2段落の内部ガイドを書き、チームwikiに投稿します。

- インシデント後ではなく、オンボーディング中にトレーニングする: 安全なノートワークフローを初日のオンボーディングの一部にします。新入社員は早期に習慣を採用します。既存の従業員にセキュリティ習慣を後付けすることはより困難です。

- 以前に安全でない方法で共有された認証情報を確認し、ローテーションする: 新しいプロセスが整ったら、永続的チャネルを通じて共有された認証情報をローテーションします。これにより、既存の露出ウィンドウが閉じられます。

データ処理に関する規制要件について最新情報を保つことも、リモートチームにとって重要です。プライバシーニュースと2026年の規制更新ページでは、企業が機密コミュニケーションをどのように扱わなければならないかに影響する最近の変更を取り上げています。

安全なメッセージングツールで探すべき要素

「安全」として販売されているすべてのツールが同じ保護を提供するわけではありません。リモートチーム向けの暗号化メッセージングのオプションを評価する際は、これらの特定の機能を確認してください:

| 機能 | 重要な理由 |

|---|---|

| クライアントサイド暗号化 | メッセージはブラウザを離れる前に暗号化されるべきで、サービスプロバイダーがそれを読むことができないようにします。 |

| ワンタイム読み取り破壊 | ノートは初回表示後すぐに削除されなければならず、単に既読としてマークされるだけではいけません。 |

| 受信者にアカウント不要 | 受信者にサインアップを要求することは摩擦と新しいデータ痕跡を作成します。リンクベースのアプローチがよりクリーンです。 |

| 有効期限オプション | 受信者がノートを開かない場合、定義された期間後に自動的に期限切れになるべきです。 |

| ノート内容のログ記録なし | サーバーは暗号化されたブロブのみを保存し、ノートに含まれていた内容のメタデータは保存しないべきです。 |

エンドツーエンド暗号化モデルは、真に安全な一時的ツールの基礎となる技術標準です。この標準なしにセキュリティを主張するツールは、見かけよりも弱いものを提供しています。

ワンタイムリンクがデータ漏洩防止に効果的である理由についての広範囲な見解については、ワンタイムシークレットリンクとは何か、それらがどのように機能するかをご覧ください。

結論

リモートワークのデータセキュリティは、意味のある改善のためにエンタープライズグレードのインフラストラクチャを必要としません。ほとんどの分散チームにとって、最大のギャップはファイアウォールやエンドポイント保護にあるのではありません。それは、秘密を保持するよう設計されたことのないツールを通じて機密情報を共有する日常的な習慣にあります。自己破壊型メッセージは、最小限の摩擦でそのギャップを埋めます。既存のワークフローに適合し、受信者からの技術的セットアップを必要とせず、認証情報共有をこれほどリスクの高いものにする永続的なデータ痕跡を排除します。上記のオンボーディング例で説明した45秒の習慣変更は、実際に採用される実用的で低コストのセキュリティ改善の種類です。

チャットログに認証情報を残すのをやめましょう

SecretNoteを使用すると、一度読まれた後に自分自身を削除する暗号化ノートを作成できます。受信者にアカウントは不要、保存されるコンテンツなし、データ痕跡なし。今すぐお試しいただき、無料で暗号化された自己破壊型ノートを送信してください。

無料ツールを試す →

はい、ツールがクライアントサイド暗号化とワンタイム読み取り破壊を使用している場合です。パスワードはブラウザを離れる前に暗号化され、暗号化されたブロブとしてのみ保存され、受信者が一度開いた後に永続的に削除されます。これは、メールやチャットでパスワードを送信するよりもはるかに安全です。

SecretNoteを含むほとんどのツールでは、有効期限を設定できます。そのウィンドウ内でノートが開かれない場合、サーバーから自動的に削除されます。その後、新しいノートを再送信できます。これにより、放棄されたリンクが長期的な脆弱性になることを防ぎます。

いいえ、これらは異なる目的を果たします。パスワードマネージャーは継続的な使用のために認証情報を保存し、整理します。自己破壊型ノートは転送の瞬間のため、誰かに認証情報を安全に渡す必要がある時のためのものです。両方のツールは補完的で、認証情報ライフサイクルの異なるポイントに対処します。

SecretNoteでは、アカウントは必要ありません。受信者は単にリンクをクリックしてノートを読みます。これにより摩擦が除去され、追加のデータ痕跡の作成が回避されます。リンク自体がキーであり、一度使用されると、リンクもノートコンテンツもどこにもアクセス可能な状態で残りません。

リモートワークは、チームが認証情報を口頭ではなくデジタルで共有することを強制します。これにより、チャットツール、メール、コラボレーションプラットフォームにテキスト記録が作成されます。これらの記録はそれぞれ、アカウント侵害、データエクスポート、またはメッセージ履歴にアクセスできるサードパーティ統合を通じた潜在的な露出ポイントです。