La gestione dei segreti è uno di quei argomenti che sembra appartenere alla revisione trimestrale del team di sicurezza, non al pomeriggio di un martedì qualunque di uno sviluppatore. Ma nel momento in cui devi inviare una API key a un nuovo sviluppatore backend appena entrato nel team, o consegnare le credenziali del database a un contractor che sta risolvendo un bug in produzione, l'astratto diventa molto concreto, molto in fretta. La maggior parte degli sviluppatori ricorre a ciò che è più comodo: un messaggio su Slack, una mail veloce, un documento Google condiviso. Queste abitudini creano rischi reali, e persistono perché le soluzioni "corrette" sembrano spesso eccessive per un singolo passaggio di credenziali. Questo articolo spiega perché i metodi comuni falliscono, cosa risolvono davvero gli strumenti basati su vault, dove mostrano i loro limiti, e come un link monouso autodistruttivo colma il divario senza richiedere alcuna infrastruttura.

Punti chiave:

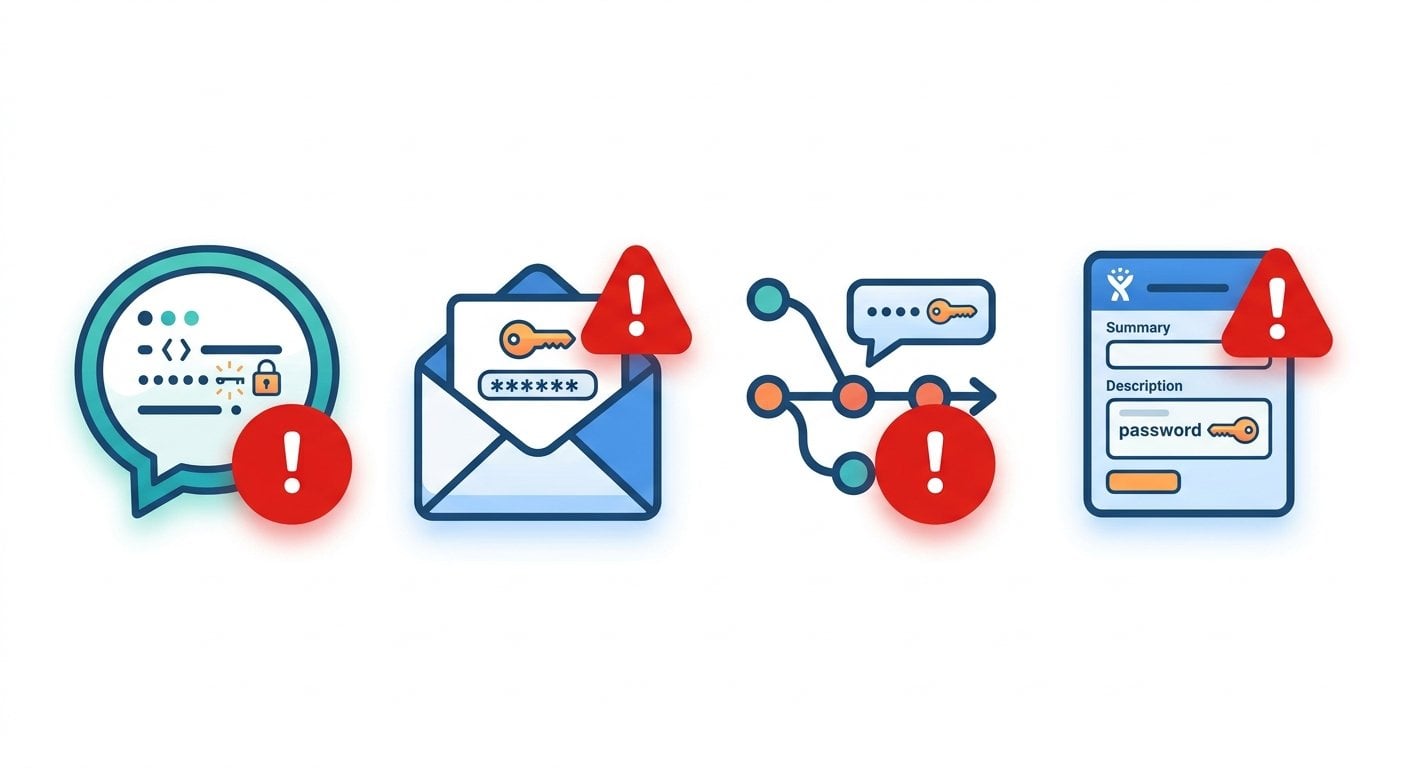

- Inviare credenziali tramite Slack, email o chat lascia una traccia permanente e ricercabile che diventa un rischio molto tempo dopo che il segreto non è più in uso.

- Gli strumenti basati su vault come HashiCorp Vault sono potenti per la sicurezza delle pipeline CI/CD e la rotazione automatica dei segreti, ma richiedono un tempo di configurazione incompatibile con i passaggi urgenti una tantum.

- I link monouso autodistruttivi colmano il divario nei passaggi tra persone: il segreto è leggibile esattamente una volta, poi viene eliminato, senza lasciare traccia in nessuna casella di posta o log di chat.

- Le best practice per la gestione delle credenziali prevedono di usare lo strumento giusto per il contesto giusto, senza forzare un'unica soluzione su ogni scenario.

Indice dei contenuti

- Cosa si intende per segreto nello sviluppo software

- Perché i metodi di condivisione più comuni falliscono

- Cosa fanno davvero gli strumenti di secrets management basati su vault

- Il problema di cui nessuno parla: i passaggi tra persone

- Come i link autodistruttivi risolvono il problema del passaggio di credenziali

- Un esempio concreto: fare onboarding di un nuovo sviluppatore oggi

- Best practice per la condivisione sicura di segreti tra sviluppatori

- Conclusione

Cosa si intende per segreto nello sviluppo software

In ambito di sviluppo software, un "segreto" è qualsiasi informazione che garantisce accesso a un sistema, un servizio o un insieme di dati. Gli esempi più comuni sono:

- API key - token che autenticano la tua applicazione presso servizi di terze parti come Stripe, Twilio o OpenAI

- Password del database - credenziali per PostgreSQL, MySQL, MongoDB o qualsiasi altro data store

- Chiavi private SSH - usate per autenticarsi con server remoti o repository di codice

- Token OAuth e client secret - utilizzati nei flussi di autenticazione tra servizi

- Valori di configurazione specifici per ambiente - come chiavi di cifratura o signing secret che devono rimanere privati

Ciò che li distingue dai normali dati di configurazione è che l'esposizione equivale all'accesso. Se qualcuno ottiene la tua secret key di Stripe, può avviare addebiti. Se ottiene la password del tuo database, può leggere o cancellare i tuoi dati. La posta in gioco non è teorica.

Capire cosa sono le credenziali e come funzionano nell'autenticazione aiuta a chiarire perché proteggerle durante il transito è importante quanto proteggerle a riposo.

Perché i metodi di condivisione più comuni falliscono

La maggior parte degli sviluppatori sa già che non dovrebbe inserire le credenziali direttamente nel codice sorgente. L'hardcoding delle credenziali significa incorporare un segreto direttamente nel codebase, ad esempio scrivendo api_key = "sk-abc123..." in un file Python. Una volta che quel file viene committato in un repository Git, il segreto vive nella cronologia delle versioni per sempre, anche se lo elimini in un commit successivo. Strumenti come Gitleaks esistono proprio per scansionare i repository alla ricerca di segreti committati accidentalmente.

Ma i rischi vanno ben oltre il codebase. Ecco cosa succede davvero nella condivisione quotidiana di segreti tra sviluppatori:

- Messaggi diretti su Slack - Comodi, ma Slack conserva la cronologia dei messaggi. Se il workspace viene mai compromesso, ogni segreto inviato in un DM è esposto. Slack è anche ricercabile, il che significa che un futuro dipendente o un revisore potrebbe trovare credenziali condivise anni prima.

- Email - Le email vengono trasmesse e archiviate su più server. Raramente sono cifrate end-to-end, e restano nelle caselle di posta in arrivo, nelle cartelle degli inviati e negli archivi di backup a tempo indeterminato.

- File

.envcommittati nei repository - Anche quando gli sviluppatori usano i file.envper separare i segreti dal codice, questi file a volte finiscono nel controllo di versione, per errore o perché il.gitignorenon era stato configurato correttamente dall'inizio. - Ticket e strumenti di project management - Incollare una password del database in un commento su Jira o in una issue su GitHub è sorprendentemente comune durante la gestione degli incidenti, quando la velocità sembra più importante della sicurezza. Quei commenti vengono registrati, indicizzati e spesso sono visibili a più persone del previsto.

Il problema fondamentale di tutti questi metodi è la persistenza. Il segreto continua a esistere in un posto dove avrebbe dovuto solo transitare. È quello che i team di sicurezza chiamano "secret sprawl", ed è una delle principali cause di violazioni legate alle credenziali.

Per un'analisi più approfondita di come questo si manifesta a livello organizzativo, leggi il nostro articolo su perché avvengono i data leak aziendali e come i messaggi autodistruttivi li prevengono.

Cosa fanno davvero gli strumenti di secrets management basati su vault

Gli strumenti di secrets management professionali sono stati costruiti per risolvere il problema della persistenza su larga scala. HashiCorp Vault, AWS Secrets Manager e piattaforme simili funzionano centralizzando l'archiviazione dei segreti, controllando l'accesso tramite policy e fornendo un audit trail di chi ha avuto accesso a cosa e quando.

Il loro valore reale emerge nei flussi di lavoro automatizzati. Nel contesto della sicurezza delle pipeline CI/CD, ad esempio, la tua pipeline di deployment può richiedere una password del database a Vault a runtime, usarla per eseguire una migration e non archiviarla da nessuna parte. Il segreto viene iniettato nel processo e poi scartato. Nessuno sviluppatore lo vede mai. Nessun file di log lo registra. La pipeline si autentica con Vault usando la propria identità, e Vault decide se concedere l'accesso in base a policy predefinite.

Questi strumenti supportano anche la rotazione dei segreti, ovvero possono cambiare automaticamente la password di un database secondo una pianificazione e aggiornare tutti i servizi che dipendono da essa, senza alcun intervento manuale.

Tutto ciò è genuinamente potente per i sistemi in produzione con pattern di accesso ben definiti. Ma richiede:

- Un'istanza Vault attiva (o un servizio cloud a pagamento)

- Policy scritte e testate per ogni servizio o ruolo

- Tempo per integrare ogni applicazione con l'API o l'agent di Vault

- Manutenzione continua man mano che l'infrastruttura cambia

Niente di tutto ciò è rapido. Una configurazione realistica di Vault per un team piccolo richiede giorni, se non settimane, per essere messa a punto.

Il problema di cui nessuno parla: i passaggi tra persone

Gli strumenti basati su vault risolvono egregiamente la distribuzione di segreti da macchina a macchina. Non risolvono affatto la distribuzione di segreti da persona a persona. Considera questi scenari:

- Un nuovo sviluppatore entra in azienda lunedì e ha bisogno della password del database di staging per configurare il proprio ambiente locale prima che l'accesso a Vault venga predisposto.

- Un contractor viene coinvolto per un incarico di due giorni e ha bisogno di una singola API key per completare il proprio lavoro. Creare un'identità Vault completa per un contractor di 48 ore è sproporzionato.

- Durante un incidente alle 2 di notte, un senior engineer deve condividere un token di accesso di emergenza con un collega chiamato in supporto. Non c'è tempo per configurare nulla.

In tutti e tre i casi, una persona deve inviare una credenziale a un'altra persona, subito, senza dover mettere in piedi un'infrastruttura. Questo è il divario che nessuno strumento basato su vault è progettato per colmare. E poiché questo divario esiste, gli sviluppatori tornano a usare Slack e l'email, che è esattamente dove vive il rischio.

Questo è rilevante anche per i team distribuiti, dove l'assenza di prossimità fisica rende ancora più difficili i passaggi informali ma sicuri. La nostra guida sulla sicurezza nel lavoro remoto e gli strumenti per messaggi autodistruttivi approfondisce questa dinamica.

Come i link autodistruttivi risolvono il problema del passaggio di credenziali

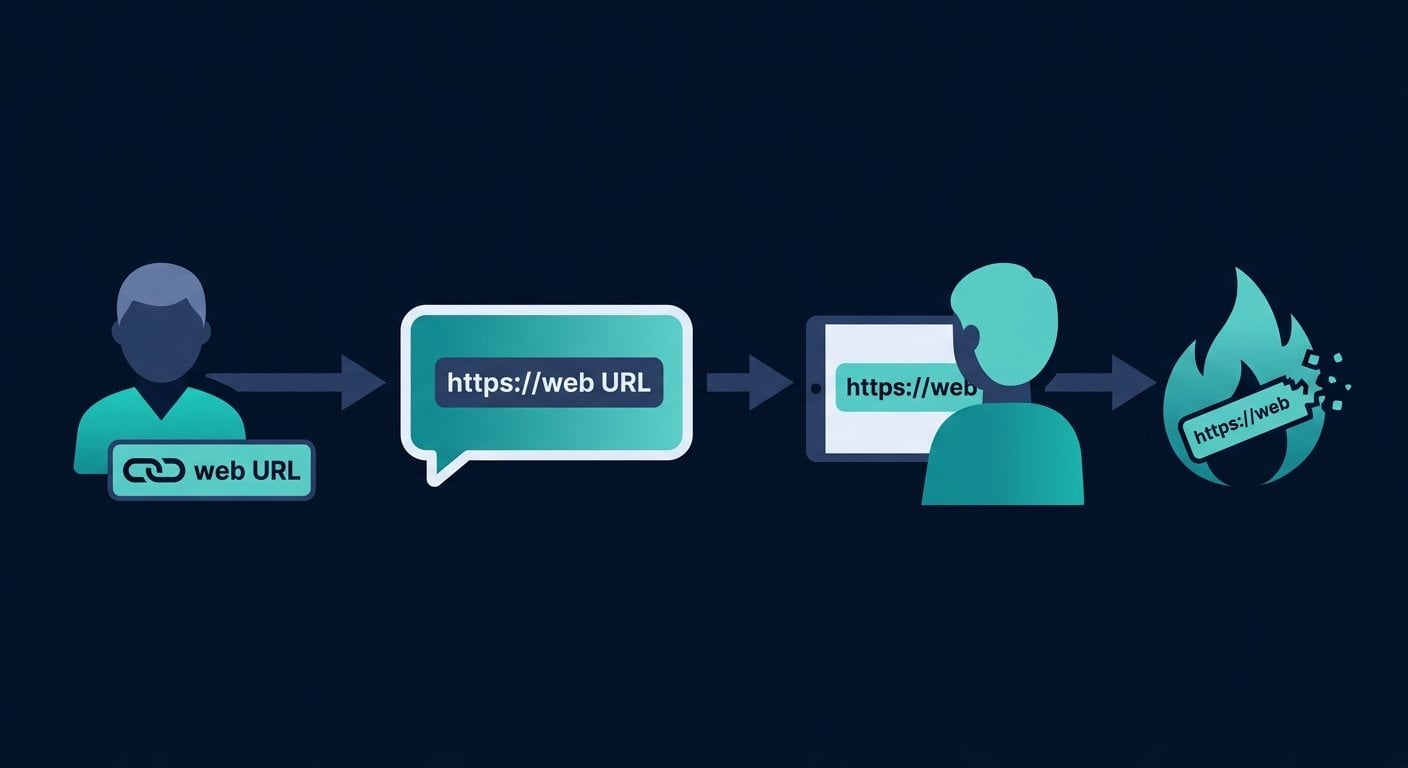

Un link monouso autodistruttivo funziona su un principio semplice: il segreto viene cifrato e archiviato temporaneamente su un server, accessibile solo tramite un URL univoco. Nel momento in cui qualcuno apre quell'URL e legge il contenuto, i dati vengono eliminati. Il link smette di funzionare. Non rimane nulla da trovare.

Questo approccio è talvolta chiamato condivisione di credenziali "burn after reading", e affronta direttamente il problema della persistenza. Il segreto non vive nella casella di posta di nessuno. Non rimane in un log di chat. Non compare in un risultato di ricerca sei mesi dopo. Esiste giusto il tempo necessario per essere trasferito da una persona all'altra, e poi scompare.

Per capire la meccanica crittografica alla base di questo approccio, il nostro articolo su come funzionano le note autodistruttive spiega i dettagli tecnici in modo chiaro.

I principali vantaggi per la condivisione sicura di segreti tra sviluppatori sono:

- Nessun account richiesto - Puoi generare un link in pochi secondi senza registrarti a nulla.

- Nessuna infrastruttura - Non c'è nulla da installare, configurare o mantenere.

- Conferma della consegna - Se il link è già stato aperto quando il tuo collega prova a usarlo, sai che qualcosa è andato storto e puoi revocarlo e rigenerarlo immediatamente.

- Scadenza predefinita - I link scadono dopo un periodo prestabilito anche se non vengono mai aperti, quindi i link dimenticati non diventano vulnerabilità permanenti.

Per una panoramica più ampia su come funziona questa tecnologia e cosa previene, leggi il nostro articolo su cosa sono i link segreti monouso e come prevengono i data leak.

Un esempio concreto: fare onboarding di un nuovo sviluppatore oggi

Ecco uno scenario realistico. Il tuo team usa un'API di pagamento di terze parti, e la API key di staging deve arrivare a un nuovo sviluppatore, Alex, che inizia oggi. La tua configurazione Vault copre solo la produzione, e Alex non ha comunque ancora accesso alla produzione.

Senza uno strumento con link monouso, il processo è questo: copi la chiave dal tuo password manager, la incolli in un DM su Slack ad Alex e vai avanti. La chiave ora vive sui server di Slack, nella cronologia dei messaggi di Alex e nella tua. Se uno dei due account viene mai compromesso, quella chiave è esposta.

Con un link monouso, il processo è questo:

- Apri SecretNote, incolla la API key nel campo di testo e imposta un tempo di scadenza (ad esempio, 24 ore).

- Copi il link generato e lo invii ad Alex su Slack (o via email, o in qualsiasi altro modo).

- Alex apre il link, copia la chiave e il link si autodistrugge.

- Se Alex invia accidentalmente il link nel canale sbagliato prima di aprirlo, puoi vedere che non è ancora stato utilizzato e generarne uno nuovo. Il vecchio link scade senza conseguenze.

Il segreto è transitato su Slack, ma solo come URL opaco. Chiunque intercetti quell'URL dopo che Alex lo ha aperto non ottiene nulla. Il log del canale contiene un link morto, non una credenziale attiva.

Questo flusso di lavoro non richiede configurazione, nessun account e circa trenta secondi. È anche la risposta diretta alla domanda su come condividere una API key in modo sicuro quando non hai un vault a disposizione.

Per un confronto, la nostra guida su come condividere le password in modo sicuro senza esporle copre principi simili applicati alla condivisione delle password in senso più ampio.

Best practice per la condivisione sicura di segreti tra sviluppatori

Sapere come archiviare le API key in modo sicuro e come condividerle sono due competenze distinte. Ecco un framework pratico che tiene conto di entrambe:

- Usa le variabili d'ambiente, non i valori hardcoded - Archivia i segreti in file

.envin locale e iniettali tramite il tuo ambiente di deployment in produzione. Non committare mai i file.envnel controllo di versione. - Usa un vault per l'accesso macchina-macchina in produzione - Se la tua pipeline CI/CD deve accedere a un database o chiamare un'API, usa un secrets manager per iniettare le credenziali a runtime. È qui che gli strumenti basati su vault eccellono.

- Usa i link monouso per i passaggi tra persone - L'onboarding, l'accesso per i contractor e la gestione degli incidenti coinvolgono tutti persone che condividono segreti con altre persone. È qui che i link autodistruttivi sono lo strumento giusto.

- Ruota i segreti dopo i passaggi - Quando l'incarico di un contractor termina, revoca e ruota qualsiasi credenziale a cui aveva accesso. Questo limita il raggio d'azione nel caso in cui la sua copia del segreto venga mai compromessa.

- Verifica il tuo secret sprawl - Cerca periodicamente nella cronologia di Slack, nei thread email e nel sistema di ticketing pattern che assomiglino ad API key o password. Esistono strumenti per aiutare in questo, ma la consapevolezza manuale è un buon punto di partenza.

- Tratta ogni segreto come se avesse una data di scadenza - Le credenziali che non vengono mai ruotate diventano più pericolose nel tempo. Integra la rotazione nel tuo flusso di lavoro fin dall'inizio, anche se si tratta solo di un promemoria sul calendario.

La guida per sviluppatori OWASP sull'implementazione sicura fornisce ulteriore contesto su come la gestione delle credenziali si inserisce in un ciclo di sviluppo sicuro più ampio.

Conclusione

Una buona gestione dei segreti non significa avere gli strumenti più sofisticati. Significa abbinare lo strumento giusto al contesto giusto. I sistemi basati su vault sono la risposta corretta per la distribuzione automatizzata di credenziali da macchina a macchina in produzione. Sono la risposta sbagliata per un martedì mattina in cui devi consegnare una API key di staging a uno sviluppatore che inizia oggi. I link monouso autodistruttivi colmano esattamente quel divario: nessuna infrastruttura, nessun account, nessuna traccia persistente. Il segreto passa da una persona all'altra e poi scompare. Non è un workaround. È lo strumento corretto per il lavoro.

Condividi le credenziali in sicurezza - senza vault

Genera un link monouso autodistruttivo per qualsiasi API key, password o token. Si autodistrugge dopo la lettura, non lascia traccia nei log di chat o nelle caselle di posta e richiede meno di 30 secondi.

Crea il tuo link segreto ora →

Il secrets management si riferisce agli strumenti e alle pratiche utilizzati per archiviare, accedere e distribuire credenziali sensibili come API key, password di database e token. Riguarda sia il modo in cui i segreti vengono archiviati in modo sicuro a riposo, sia il modo in cui vengono consegnati ai servizi e alle persone che ne hanno bisogno, senza esporli inutilmente.

Il secret sprawl si verifica quando le credenziali si accumulano in più posizioni: messaggi Slack, thread email, cronologia Git, ticket di supporto e documenti condivisi. Ogni copia è un potenziale punto di esposizione. Il pericolo è che la maggior parte di queste copie venga dimenticata, quindi non vengono mai ruotate o revocate, e gli attaccanti possono trovarle molto tempo dopo il passaggio originale.

Una API key compromessa dà a chiunque la trovi lo stesso livello di accesso dell'applicazione per cui è stata emessa. A seconda del servizio, questo potrebbe significare addebiti non autorizzati, furto di dati, abuso del servizio o acquisizione dell'account. La chiave deve essere revocata immediatamente dopo la scoperta, e tutti i log di accesso devono essere esaminati per rilevare attività non autorizzate.

L'hardcoding delle credenziali significa incorporare un segreto direttamente nel codice sorgente, come scrivere una API key come stringa letterale in un file. Questo è pericoloso perché il segreto entra a far parte della cronologia delle versioni nel momento in cui il file viene committato. Anche se lo elimini in seguito, rimane nei commit precedenti e può essere trovato da chiunque abbia accesso al repository o da strumenti di scansione automatica.

Usa un link monouso autodistruttivo. Incolla il segreto in uno strumento come SecretNote, genera un URL univoco e invia quell'URL al destinatario. Quando lo apre, il contenuto viene mostrato una volta sola e poi eliminato definitivamente. Non sono necessari account o infrastrutture, e dopo che il link è stato aperto non rimane nulla nei log di chat o nell'email.

Vault e AWS Secrets Manager sono progettati per la distribuzione automatizzata di credenziali da macchina a macchina nei sistemi in produzione. Richiedono configurazione, setup e manutenzione continua. SecretNote è progettato per i passaggi tra persone: nessun setup, nessun account, nessuna infrastruttura. Risolve un problema diverso - il trasferimento sicuro una tantum tra persone - piuttosto che la gestione dell'accesso automatizzato e continuativo.