In molti pensano che condividere una password in modo sicuro richieda un password manager dedicato, un vault condiviso o un'infrastruttura IT aziendale. Ma cosa succede quando hai bisogno di inviare una password adesso, una volta sola, a qualcuno che non usa i tuoi stessi strumenti o non fa parte della tua organizzazione? Magari devi consegnare le credenziali di un server di staging a un cliente. O forse stai aiutando un familiare ad accedere a un account condiviso. Il bisogno è reale, la finestra temporale è stretta, e l'ultima cosa che vuoi è quella password che rimane per sempre in un thread di email. Questa guida ti spiega esattamente come condividere le password in modo sicuro, senza creare un account, senza installare nulla e senza lasciare tracce permanenti.

Indice dei contenuti

- Perché i metodi comuni non funzionano

- Gli errori più comuni nella condivisione delle password

- Come si presenta una condivisione sicura delle password

- Un esempio concreto: inviare una password a un collaboratore esterno

- Passo dopo passo: come inviare una password online in sicurezza

- Capire la cifratura basata su password in termini semplici

- Quale metodo usare e quando

- Conclusione

Punti chiave:

- Email, SMS e app di chat non sono canali sicuri per inviare password, anche se sembrano comodi.

- I link segreti monouso usano il trasferimento cifrato delle credenziali per garantire che la password scompaia dopo essere stata letta.

- Non hai bisogno di un account o di un password manager per condividere una password in sicurezza - basta lo strumento giusto e un processo chiaro.

- Dividere la consegna (link su un canale, passphrase su un altro) aggiunge un secondo livello di protezione pratico ed efficace.

Perché i metodi comuni non funzionano

Prima di parlare della soluzione, vale la pena essere precisi sul problema. Quando invii una password attraverso un canale standard, accadono diverse cose a cui probabilmente non pensi:

- L'email archivia i messaggi su server che non controlli, spesso a tempo indeterminato. Anche dopo aver eliminato il messaggio, potrebbe esistere nei backup, nella casella del destinatario e nelle caselle di chiunque lo abbia inoltrato.

- Gli SMS vengono trasmessi in chiaro sulle reti dei gestori telefonici. Vengono anche salvati automaticamente sul backup di molti telefoni e sono visibili a chiunque prenda in mano il dispositivo.

- Slack, Teams e strumenti di chat simili conservano la cronologia dei messaggi. Una password inviata in un messaggio diretto su Slack due anni fa potrebbe essere ancora ricercabile da un amministratore o comparire in un'esportazione dei dati.

- Screenshot o foto vengono sincronizzati sul cloud, condivisi per errore e indicizzati in modi che non puoi prevedere.

Nessuno di questi metodi utilizza un trasferimento cifrato delle credenziali. Trattano una password esattamente come trattano "cosa vuoi mangiare a pranzo?" - come un pezzo di testo da archiviare e recuperare.

Gli errori più comuni nella condivisione delle password

Capire la teoria è una cosa. Vedere come questi errori si manifestano in situazioni reali è un'altra. Ecco gli sbagli più frequenti, con contesto reale.

Errore 1: inviare la password direttamente via email

Nel 2021, una piccola agenzia di marketing nel Regno Unito subì una violazione dei dati di alcuni clienti. L'indagine rivelò che l'account email di un freelancer era stato compromesso mesi prima. In quella casella di posta: una catena di email contenente le credenziali di accesso a diversi account social media dei clienti, inviate in chiaro dall'account manager dell'agenzia. Le password non erano mai state cambiate dopo la consegna iniziale. La violazione coinvolse quattro clienti e causò danni reputazionali significativi.

Non si tratta di un caso limite. È il comportamento predefinito della maggior parte dei piccoli team che non hanno formalizzato un processo per la condivisione delle credenziali.

Errore 2: riutilizzare la stessa password condivisa per sempre

Una password condivisa "temporaneamente" con un collaboratore esterno sei mesi fa è ancora una credenziale attiva. Se quel collaboratore ha lasciato il progetto, cambiato lavoro o subito una compromissione del proprio dispositivo, la password è ancora valida. Molte organizzazioni scoprono durante gli audit di sicurezza che decine di persone hanno accesso ai sistemi tramite credenziali mai ruotate dopo una consegna.

Errore 3: inviare password e nome utente nello stesso messaggio

Anche se qualcuno intercetta un solo messaggio, inviare insieme nome utente e password gli fornisce tutto ciò di cui ha bisogno. Questo è particolarmente rischioso nei thread di email dove il contesto (quale servizio, quale account) è già visibile nell'oggetto o nei messaggi precedenti.

Errore 4: usare app "sicure" che in realtà non sono cifrate end-to-end

Molti utenti danno per scontato che WhatsApp, iMessage o persino Telegram (in modalità standard) siano sufficientemente sicuri per le password. Sebbene alcune di queste app offrano la cifratura E2EE per il contenuto dei messaggi, conservano comunque la cronologia dei messaggi sui dispositivi, si sincronizzano con i backup sul cloud e possono essere accessibili da chiunque abbia accesso fisico al telefono. La cifratura protegge dall'intercettazione in transito, non dall'accesso al dispositivo o all'account.

Errore 5: non confermare che il destinatario abbia effettivamente ricevuto la password

Un link monouso è utile solo se la persona giusta lo apre. Se invii un link che si autodistrugge senza mai confermare con il destinatario che lo ha consultato, non hai modo di sapere se lo ha letto o se il link è ancora lì, non aperto e accessibile. Segui sempre con un messaggio su un canale separato per confermare la ricezione.

Come si presenta una condivisione sicura delle password

L'obiettivo di un metodo sicuro è semplice: la password raggiunge il destinatario previsto e poi smette di esistere in qualsiasi forma recuperabile. È esattamente per questo che esistono i link segreti monouso.

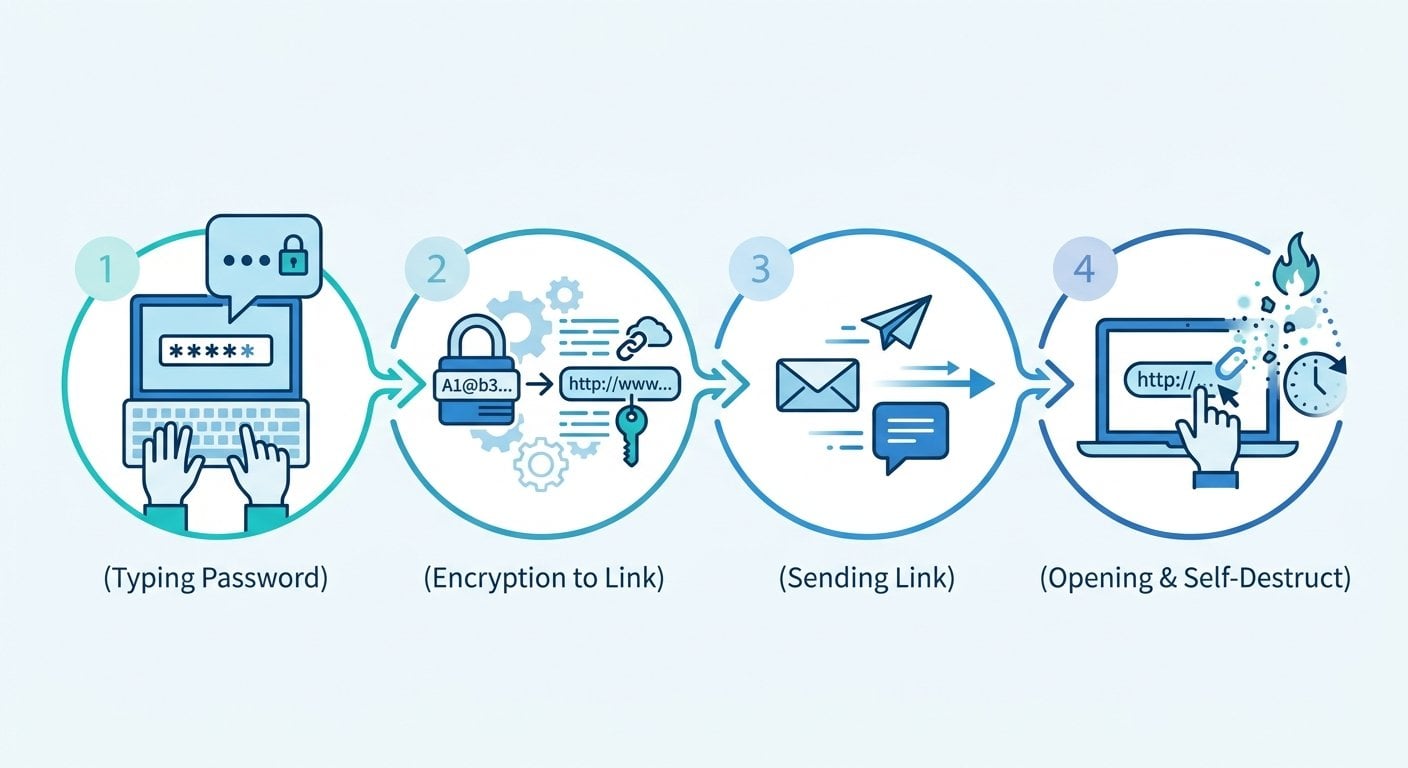

Un link segreto monouso funziona così:

- Inserisci la password in uno strumento che la cifra e genera un link univoco.

- Invii quel link al destinatario.

- Il destinatario apre il link, vede la password una volta sola, e il link viene distrutto in modo permanente.

- Se qualcun altro prova ad aprire il link in seguito, non trova nulla - i dati sono spariti.

Questo approccio risolve il problema alla radice: la password non rimane mai in un thread di messaggi, non viene mai inoltrata e non persiste mai in un log del server. La cifratura e l'autodistruzione avvengono a livello di infrastruttura, non sono solo un trucco dell'interfaccia utente.

Un esempio concreto: inviare una password a un collaboratore esterno

Immagina di essere un project manager in un'azienda SaaS. Un nuovo collaboratore esterno ha bisogno di accesso temporaneo al tuo ambiente di staging per eseguire alcuni test. Hai le credenziali. Ne ha bisogno adesso. Non condividete un password manager e non hai intenzione di configurarne uno per un incarico di due giorni.

Ecco come appare la versione non sicura:

- Scrivi la password in un messaggio Slack: "Ecco il login: staging.yourapp.com | user: admin | pass: StagingPass2024"

- Quel messaggio è ora nella cronologia di Slack, ricercabile dagli amministratori del workspace e visibile a chiunque abbia mai accesso a quella conversazione.

Ecco come appare la versione sicura:

- Apri uno strumento per la condivisione sicura delle password (nessun account richiesto).

- Digita la password nel campo cifrato e impostala per scadere dopo una visualizzazione.

- Copia il link generato e invialo al collaboratore via Slack o email.

- Invia il nome utente e l'URL del sito di staging in un messaggio separato, in modo che il link da solo non riveli nulla di utile senza contesto.

- Chiedi al collaboratore di confermare che ha consultato il link. Una volta fatto, la password non esiste più da nessuna parte, se non nella sua memoria (e idealmente nelle sue note sicure).

L'intero processo richiede meno di due minuti. Nessun account. Nessuna installazione. Nessun registro permanente.

Passo dopo passo: come inviare una password online in sicurezza

Ecco il processo pratico, suddiviso in passaggi che chiunque può seguire:

- Genera prima una password robusta (se necessario). Se stai configurando una nuova credenziale invece di condividerne una esistente, usa un generatore di password per crearne una che non possa essere indovinata. Non crearla in un editor di testo o in un'app per le note dove potrebbe essere salvata automaticamente.

- Apri uno strumento per link segreti monouso. Nessun account richiesto. Incolla la password nel campo cifrato.

- Imposta le condizioni di scadenza. La maggior parte degli strumenti ti permette di scegliere tra scadenza basata sul tempo (es. 24 ore) e scadenza basata sulle visualizzazioni (scade dopo la prima apertura). Per le password, la scadenza basata sulla visualizzazione è quasi sempre la scelta giusta.

- Copia il link generato. Questo è l'unico elemento che invii attraverso il tuo canale abituale (email, Slack, ecc.).

- Invia il contesto separatamente. Comunica al destinatario a quale servizio si riferisce la password e quale nome utente usare, in un messaggio separato. In questo modo, il link da solo è inutile per chiunque lo intercetti.

- Conferma la ricezione. Chiedi al destinatario di confermare che ha aperto il link. Se non lo ha mai aperto e il link è scaduto, dovrai generarne uno nuovo.

- Ruota la password dopo l'uso (quando possibile). Se la credenziale era temporanea, revocala o modificala una volta completata l'attività. È una buona pratica indipendentemente da quanto sicura sia stata la condivisione.

Questo processo funziona sia che tu stia condividendo una password Wi-Fi con un ospite, consegnando le credenziali del server a uno sviluppatore, o inviando a un cliente le proprie credenziali di accesso dopo la configurazione. Si adatta all'uso personale così come ai flussi di lavoro di piccoli team, senza richiedere alcuna infrastruttura.

Capire la cifratura basata su password in termini semplici

Non devi essere un crittografo per usare questi strumenti, ma capire le basi ti aiuta a prendere decisioni migliori. La cifratura basata su password (a volte abbreviata come PBE) è il processo di utilizzo di una chiave derivata da una password per cifrare i dati. Quando incolli una password in uno strumento di condivisione sicura, lo strumento in genere esegue le seguenti operazioni:

- Cifra il testo usando un algoritmo robusto (comunemente AES-256) prima che lasci il tuo browser.

- Archivia sul server solo la versione cifrata, non il testo in chiaro.

- Elimina i dati cifrati dal server non appena il link viene consultato (o quando scade).

Questo significa che anche se qualcuno riuscisse ad accedere al server, non troverebbe nulla di utile - i dati sono o cifrati oltre ogni possibilità pratica di recupero, o già eliminati. Questo è il meccanismo fondamentale che rende un trasferimento cifrato delle credenziali sostanzialmente diverso dal semplice invio di testo attraverso un canale "privato".

Per i team che gestiscono dati sensibili su larga scala, questo tipo di approccio si collega anche a preoccupazioni più ampie su come avvengono le fughe di dati aziendali - spesso non attraverso attacchi informatici sofisticati, ma tramite credenziali lasciate esposte nei canali di comunicazione.

Quale metodo usare e quando

| Situazione | Metodo consigliato | Perché |

|---|---|---|

| Accesso una tantum per collaboratore esterno | Link segreto monouso | Nessun registro persistente, si autodistrugge dopo la visualizzazione |

| Condivisione continuativa di credenziali nel team | Password manager con vault condiviso | Migliore audit trail e controllo degli accessi |

| Consegna di account personale (es. familiari) | Link segreto monouso | Nessun account richiesto, semplice e veloce |

| Cliente che riceve le proprie credenziali di accesso | Link segreto monouso | Professionale, nessuna traccia rimane da parte tua |

| Accesso di emergenza per il supporto IT | Link segreto monouso con scadenza breve | Il limite temporale riduce la finestra di esposizione |

Per i team che lavorano da remoto, questo tipo di approccio fluido alla condivisione delle credenziali fa parte di un insieme più ampio di buone pratiche. La sicurezza nel lavoro da remoto dipende dalla riduzione del numero di posti in cui vengono archiviate le informazioni sensibili, e i link monouso fanno esattamente questo.

Se gestisci anche altri tipi di informazioni sensibili oltre alle password, gli stessi principi si applicano. Mantenere i messaggi privati al sicuro segue una logica simile: ridurre al minimo la persistenza, massimizzare la cifratura e dare alle informazioni la durata di vita più breve possibile coerente con il loro scopo.

Conclusione

Condividere le password in modo sicuro non deve essere complicato, costoso o dipendente dal fatto che tutti usino gli stessi strumenti. La combinazione di uno strumento per link segreti monouso e un semplice processo di consegna su due canali ti offre la maggior parte dei vantaggi di sicurezza della gestione enterprise delle credenziali, senza il relativo overhead. Il punto chiave è questo: una password che non esiste più non può essere rubata. Inviarla una volta, assicurarsi che sia stata ricevuta e lasciare che lo strumento faccia il resto. Se hai bisogno di condividere qualcosa di sensibile oggi, il processo descritto qui richiede meno tempo che scrivere un'email.

Condividi password e segreti senza lasciare tracce

Usa il nostro strumento gratuito per creare link cifrati monouso per password, note e file sensibili. Nessun account richiesto, nessun dato archiviato dopo la consegna.

Prova il nostro strumento gratuito →

Sì, se lo strumento utilizza la cifratura lato client ed elimina i dati dopo che il link è stato consultato. Cerca strumenti che cifrano i dati prima che lascino il tuo browser e che non richiedono un account. Questo significa che il server non conserva mai la tua password in chiaro e non ha nulla da esporre anche in caso di compromissione.

Un link condiviso normale rimane attivo a tempo indeterminato e può essere aperto da chiunque lo abbia. Un link monouso si autodistrugge dopo la prima visualizzazione, o dopo un periodo di tempo prestabilito. Questo significa che la finestra di esposizione è minima e non esiste un URL permanente che potrebbe essere inoltrato, indicizzato o scoperto in seguito.

Non con lo strumento giusto. Diversi strumenti per la condivisione delle password sono progettati specificamente per un utilizzo monouso senza account. Incolli la password, generi un link e lo invii. Nessuna registrazione, nessun abbonamento, nessun profilo archiviato. Questo li rende ideali per un uso occasionale senza creare nuovi obblighi di sicurezza.

Potrebbe significare che il link è scaduto per tempo, o che qualcun altro lo ha aperto prima. In entrambi i casi, non reinviare la stessa password. Considera la credenziale come potenzialmente compromessa, reimpostala se possibile e genera un nuovo link monouso con la nuova password. Questa volta, conferma la ricezione tempestivamente.

Sì. I link cifrati monouso funzionano altrettanto bene per API key, note private, codici di licenza e altri testi sensibili. Alcuni strumenti supportano anche il trasferimento cifrato di file. Lo stesso principio si applica: le informazioni vengono consegnate una volta sola e poi rimosse in modo permanente dal server.