La sicurezza dei dati nel lavoro remoto non è più una preoccupazione limitata ai reparti IT. Quando il tuo team è distribuito tra uffici domestici, bar e spazi di co-working, ogni messaggio contenente una password, chiave API o dettaglio riservato sui clienti diventa una potenziale vulnerabilità. Gli strumenti di chat standard e l'email non sono mai stati progettati per questa realtà. Memorizzano i messaggi indefinitamente, si sincronizzano tra dispositivi e lasciano tracce accessibili molto tempo dopo la fine della conversazione originale. Per i team distribuiti che gestiscono informazioni sensibili quotidianamente, quel divario tra comodità e sicurezza è dove avvengono le violazioni.

Punti Chiave:

- La maggior parte degli strumenti di comunicazione aziendale conserva la cronologia dei messaggi, creando rischi di esposizione a lungo termine per i team remoti.

- I messaggi crittografati che si autodistruggono eliminano le tracce di dati persistenti per informazioni sensibili come password, token e dettagli clienti.

- Un approccio basato su link monouso garantisce che solo il destinatario previsto possa leggere il messaggio, e solo una volta.

- Adottare la messaggistica effimera per flussi di lavoro specifici (non per tutta la comunicazione) è un aggiornamento di sicurezza pratico e a basso attrito per i team in smart working.

Indice dei Contenuti

- Il Vero Problema della Comunicazione nei Team Remoti

- Cosa Fanno Realmente i Messaggi che si Autodistruggono

- Casi d'Uso Comuni nel Lavoro Remoto

- Un Esempio Concreto: Onboarding di uno Sviluppatore Remoto

- Passi Pratici per Implementare la Messaggistica Effimera

- Cosa Cercare in uno Strumento di Messaggistica Sicura

- Conclusione

Il Vero Problema della Comunicazione nei Team Remoti

Quando i team lavorano nello stesso ufficio, le informazioni sensibili spesso rimangono verbali. Nessuno scrive la password del server su Slack quando può semplicemente avvicinarsi e dirla. Ma in un team distribuito, questa opzione scompare. Tutto diventa testo, e il testo viene memorizzato.

Considera cosa condivide un tipico team in smart working tramite strumenti di chat in una sola settimana: credenziali del database, password degli ambienti di staging, token API, numeri di account clienti, bozze di documenti legali e dettagli HR. La maggior parte di questo passa attraverso piattaforme costruite per la velocità di collaborazione, non per la riservatezza. Quei messaggi rimangono in log ricercabili, vengono salvati su server cloud e possono essere esposti attraverso un account compromesso, un mandato giudiziario o un'integrazione mal configurata.

Il problema non è che i team sono negligenti. Il problema è che gli strumenti predefiniti creano registrazioni persistenti di informazioni che dovevano essere solo temporanee. Secondo l'IBM Cost of a Data Breach Report, le credenziali compromesse rimangono una delle principali cause di violazioni di dati a livello globale. Il lavoro remoto espande significativamente la superficie di attacco, perché le credenziali vengono condivise più frequentemente e attraverso più canali.

Per uno sguardo più approfondito su come questo si manifesta a livello organizzativo, vedi perché avvengono le fughe di dati aziendali e come i messaggi che si autodistruggono possono prevenirle.

Cosa Fanno Realmente i Messaggi che si Autodistruggono

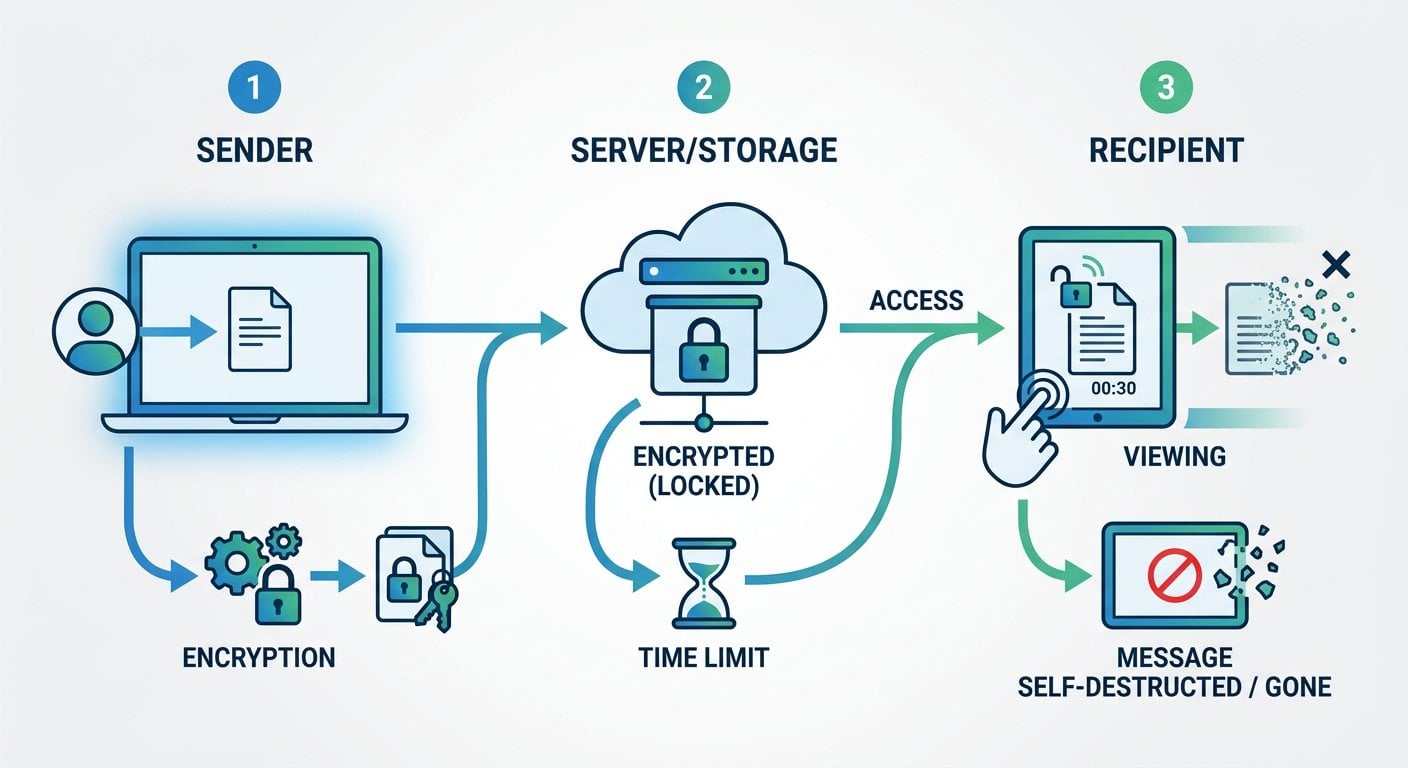

Un messaggio che si autodistrugge non è solo un messaggio con un timer. Quando implementato correttamente, è una nota leggibile una sola volta che viene crittografata prima di lasciare il tuo browser, memorizzata temporaneamente su un server in forma crittografata e cancellata permanentemente nel momento in cui viene aperta (o dopo un periodo di scadenza prestabilito, quello che accade per primo).

Questo approccio risolve tre problemi specifici che contano per la messaggistica crittografata per team remoti:

- Nessuna memorizzazione persistente: Una volta letto, il messaggio scompare dal server. Non c'è nessun log da citare in giudizio, nessun backup da violare e nessuna casella di posta da compromettere.

- Un destinatario, una lettura: Se qualcuno intercetta il link prima che il destinatario previsto lo apra, il destinatario lo saprà immediatamente perché il messaggio sarà già scomparso.

- Crittografia in transito e a riposo: Il contenuto viene crittografato prima di lasciare il dispositivo del mittente, il che significa che nemmeno il fornitore del servizio può leggerlo.

Per comprendere i meccanismi tecnici dietro questo, l'articolo su come funzionano le note che si autodistruggono dietro le quinte copre in dettaglio il modello di crittografia e sicurezza del browser.

Casi d'Uso Comuni nel Lavoro Remoto

La messaggistica effimera non è pensata per sostituire l'intero stack di comunicazione aziendale. È uno strumento mirato per momenti specifici ad alta sensibilità. Ecco le situazioni in cui i team distribuiti ne traggono maggior beneficio:

Condivisione di Credenziali Durante l'Onboarding

I nuovi assunti hanno bisogno di accesso ai sistemi dal primo giorno. Inviare password iniziali via email o Slack crea una registrazione permanente. Usare un link che si autodistrugge attraverso uno strumento come SecretNote significa che le credenziali vengono consegnate in sicurezza e la prova di quella consegna scompare dopo il primo utilizzo.

Passaggio di Chiavi API e Token

Gli sviluppatori nei team remoti devono regolarmente condividere token per ambienti di staging, integrazioni di terze parti o pipeline CI/CD. Questi sono obiettivi di alto valore. Una nota crittografata monouso è un modo molto più sicuro per condividere password da remoto rispetto a incollarle in una chat di gruppo.

Invio di Dati Sensibili sui Clienti

Numeri di conto, riferimenti legali o identificatori sanitari a volte devono spostarsi rapidamente tra membri del team. Le note effimere assicurano che quelle informazioni non rimangano nelle cronologie di chat o thread email che potrebbero essere accessibili mesi dopo.

Comunicazioni HR e Buste Paga Interne

Dettagli salariali, note sulle prestazioni e dati di identificazione personale condivisi tra HR e manager non dovrebbero vivere in una casella di posta standard. Un messaggio che si autodistrugge assicura che l'informazione raggiunga la persona giusta e poi cessi di esistere.

Codici di Accesso Temporanei

Codici di backup per l'autenticazione a due fattori, credenziali VPN temporanee e PIN monouso sono per natura di breve durata. Trattarli come registrazioni permanenti in un log di chat vanifica completamente il loro scopo.

Per maggior contesto su come mantenere sicuri i messaggi privati in diversi scenari, vedi come mantenere i tuoi messaggi privati veramente sicuri.

Un Esempio Concreto: Onboarding di uno Sviluppatore Remoto

Ecco uno scenario realistico che si svolge nelle aziende SaaS ogni settimana.

Un'azienda SaaS di medie dimensioni assume uno sviluppatore backend che lavorerà completamente da remoto. Nel suo primo giorno, il responsabile DevOps deve condividere: una password IAM AWS temporanea, un token di accesso personale GitHub per il repository privato e la stringa di connessione del database di staging. L'azienda usa Slack per la comunicazione quotidiana.

L'impostazione predefinita non sicura: Il responsabile DevOps apre un messaggio diretto in Slack e incolla tutte e tre le credenziali in un singolo messaggio. Slack memorizza questo indefinitamente. Il messaggio ora fa parte dell'esportazione Slack dell'azienda, è sincronizzato sul telefono dello sviluppatore ed è visibile a qualsiasi amministratore Slack con accesso al log di audit. Se l'account dello sviluppatore viene mai compromesso, quelle credenziali sono ancora lì, anche dopo essere state ruotate.

L'alternativa sicura: Il responsabile DevOps apre SecretNote, digita le credenziali in una nuova nota, la imposta per autodistruggersi dopo una visualizzazione e copia il link generato. Invia solo il link attraverso Slack. Lo sviluppatore fa clic, legge le credenziali e la nota viene cancellata permanentemente. Quello che rimane in Slack è un link morto senza contenuto recuperabile.

La differenza di tempo totale tra questi due approcci: circa 45 secondi. La differenza di sicurezza è sostanziale. Questo è il caso pratico per inviare messaggi sicuri in un contesto di lavoro remoto.

Affronta anche direttamente un vincolo reale che la maggior parte dei team affronta: le persone non adotteranno strumenti che li rallentano. Le note che si autodistruggono si inseriscono nei flussi di lavoro esistenti senza sostituirli.

Passi Pratici per Implementare la Messaggistica Effimera

Implementare questo in un team distribuito non richiede una revisione completa della sicurezza. Ecco una sequenza pratica:

- Controlla cosa condivide attualmente il tuo team tramite chat: Passa una settimana annotando ogni istanza in cui una password, token o identificatore sensibile viene inviato attraverso Slack, Teams o email. Questo crea un quadro chiaro della tua esposizione effettiva.

- Definisci una breve lista di tipi di dati "sempre effimeri": Password, chiavi API, codici di backup per l'autenticazione a due fattori e identificatori personali dovrebbero sempre passare attraverso una nota che si autodistrugge. Scrivi questo nella tua politica di sicurezza interna.

- Scegli uno strumento e documenta il flusso di lavoro: Scegli uno strumento (SecretNote è un'opzione semplice), scrivi una guida interna di due paragrafi che mostra esattamente come creare e condividere una nota, e pubblicala nel wiki del team.

- Forma durante l'onboarding, non dopo gli incidenti: Rendi il flusso di lavoro delle note sicure parte dell'onboarding del primo giorno. I nuovi assunti adottano abitudini presto. Adattare abitudini di sicurezza ai dipendenti esistenti è più difficile.

- Rivedi e ruota le credenziali precedentemente condivise in modo non sicuro: Una volta che hai il nuovo processo in atto, torna indietro e ruota qualsiasi credenziale che sia stata condivisa attraverso canali permanenti. Questo chiude la finestra di esposizione esistente.

Rimanere aggiornati sui requisiti normativi riguardo la gestione dei dati è anche importante per i team remoti. La pagina notizie sulla privacy e aggiornamenti normativi per il 2026 copre i cambiamenti recenti che influenzano come le aziende devono gestire le comunicazioni sensibili.

Cosa Cercare in uno Strumento di Messaggistica Sicura

Non tutti gli strumenti commercializzati come "sicuri" offrono le stesse protezioni. Quando valuti opzioni per la messaggistica crittografata per team remoti, controlla queste caratteristiche specifiche:

| Caratteristica | Perché È Importante |

|---|---|

| Crittografia lato client | Il messaggio dovrebbe essere crittografato prima di lasciare il tuo browser, così il fornitore del servizio non può leggerlo. |

| Distruzione dopo lettura monouso | La nota deve essere cancellata immediatamente dopo la prima visualizzazione, non solo marcata come letta. |

| Nessun account richiesto per i destinatari | Richiedere ai destinatari di registrarsi crea attrito e una nuova traccia di dati. Un approccio basato su link è più pulito. |

| Opzioni di scadenza | Se il destinatario non apre mai la nota, dovrebbe scadere automaticamente dopo un periodo definito. |

| Nessun log del contenuto delle note | Il server dovrebbe memorizzare solo il blob crittografato, non metadati su cosa conteneva la nota. |

Il modello di crittografia end-to-end è lo standard tecnico che sottende strumenti effimeri genuinamente sicuri. Qualsiasi strumento che rivendichi sicurezza senza questo standard sta offrendo qualcosa di più debole di quanto sembri.

Per uno sguardo più ampio su cosa rende efficaci i link monouso nel prevenire fughe di dati, vedi cosa sono i link segreti monouso e come funzionano.

Conclusione

La sicurezza dei dati nel lavoro remoto non richiede infrastrutture di livello enterprise per migliorare significativamente. Per la maggior parte dei team distribuiti, il divario più grande non è nei firewall o nella protezione degli endpoint. È nell'abitudine quotidiana di condividere informazioni sensibili attraverso strumenti che non sono mai stati progettati per mantenere segreti. I messaggi che si autodistruggono colmano quel divario con attrito minimo. Si inseriscono nei flussi di lavoro esistenti, non richiedono configurazione tecnica dai destinatari ed eliminano le tracce di dati persistenti che rendono così rischiosa la condivisione di credenziali. Il cambiamento di abitudine di 45 secondi descritto nell'esempio di onboarding sopra è il tipo di miglioramento di sicurezza pratico e a basso costo che viene effettivamente adottato.

Smetti di Lasciare Credenziali nei Log delle Chat

SecretNote ti permette di creare una nota crittografata che si cancella dopo una lettura. Nessun account necessario per i destinatari, nessun contenuto memorizzato, nessuna traccia di dati. Provalo ora e invia una nota crittografata che si autodistrugge gratis.

Prova il Nostro Strumento Gratuito →

Sì, quando lo strumento usa crittografia lato client e distruzione dopo lettura monouso. La password viene crittografata prima di lasciare il tuo browser, memorizzata solo come blob crittografato e cancellata permanentemente dopo che il destinatario l'ha aperta una volta. Questo è significativamente più sicuro che inviare password tramite email o chat.

La maggior parte degli strumenti, incluso SecretNote, ti permette di impostare un tempo di scadenza. Se la nota non viene aperta entro quella finestra, viene automaticamente cancellata dal server. Puoi poi reinviare una nuova nota. Questo previene che link abbandonati diventino una vulnerabilità a lungo termine.

No, servono scopi diversi. Un gestore di password memorizza e organizza credenziali per uso continuo. Le note che si autodistruggono sono per il momento del trasferimento, quando devi passare una credenziale a qualcuno in sicurezza. Entrambi gli strumenti sono complementari e affrontano punti diversi nel ciclo di vita delle credenziali.

Con SecretNote, non è richiesto nessun account. Il destinatario semplicemente clicca il link e legge la nota. Questo rimuove l'attrito ed evita di creare tracce di dati aggiuntive. Il link stesso è la chiave, e una volta usato, né il link né il contenuto della nota rimangono accessibili da nessuna parte.

Il lavoro remoto costringe i team a condividere credenziali digitalmente piuttosto che verbalmente. Questo crea registrazioni testuali in strumenti di chat, email e piattaforme di collaborazione. Ognuna di quelle registrazioni è un potenziale punto di esposizione attraverso compromissione di account, esportazioni di dati o integrazioni di terze parti con accesso alla cronologia dei messaggi.