Ti sei mai chiesto come funzionano le note autodistruttive e come riescono a proteggere le informazioni sensibili? Questi strumenti di messaggistica temporanea sono ormai indispensabili per condividere password, dati riservati e messaggi che scompaiono dopo la lettura. In questa guida analizziamo la tecnologia che sta alla base: dalla crittografia all'eliminazione automatica.

La Crittografia alla Base delle Note Temporanee

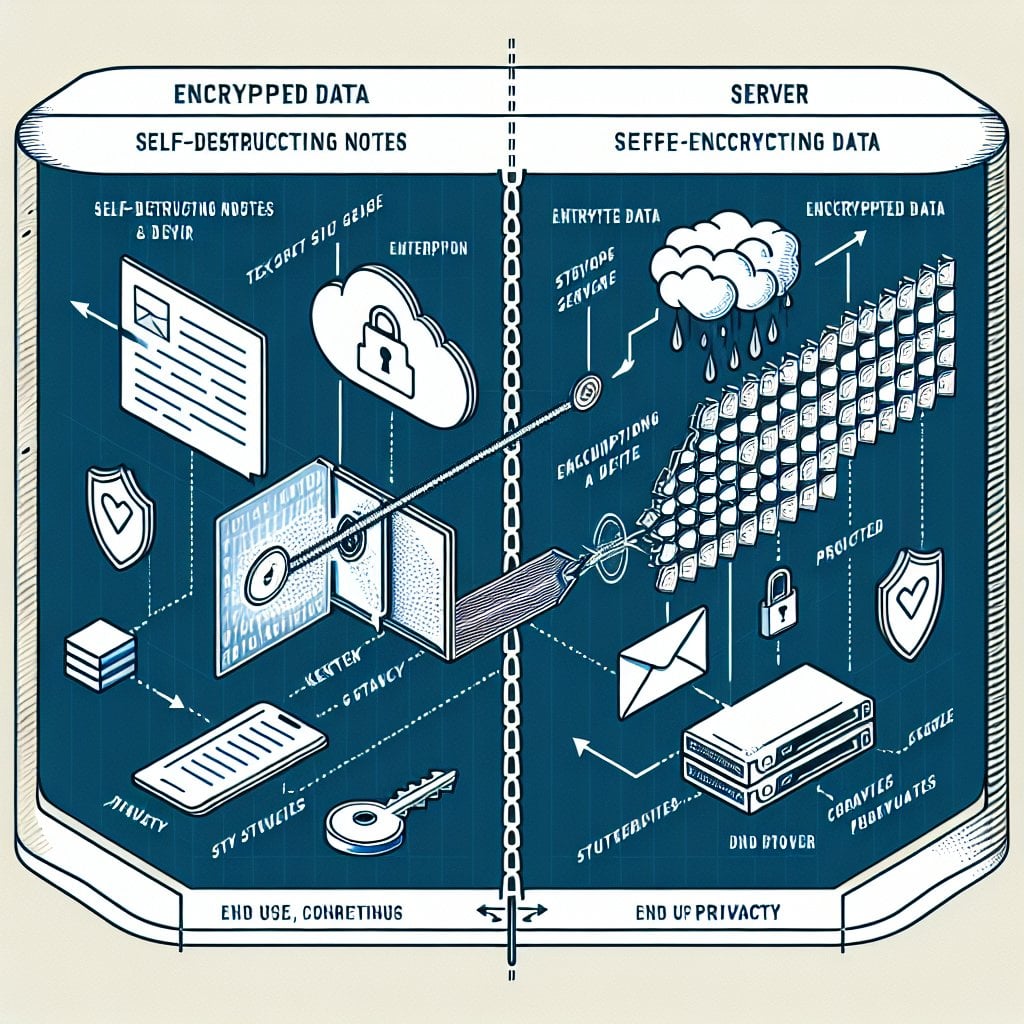

Ogni nota autodistruttiva sicura si basa su una crittografia robusta. Quando crei un messaggio temporaneo, il sistema non salva il testo in chiaro su un server. Utilizza invece la crittografia end-to-end per trasformare il messaggio in dati illeggibili.

Ecco come funziona il processo di crittografia:

- Il messaggio viene cifrato nel tuo browser prima di essere inviato

- Viene generata una chiave di cifratura univoca per quella specifica nota

- I dati cifrati vengono inviati al server, ma la chiave rimane con te

- Solo chi possiede la chiave corretta può leggere il messaggio

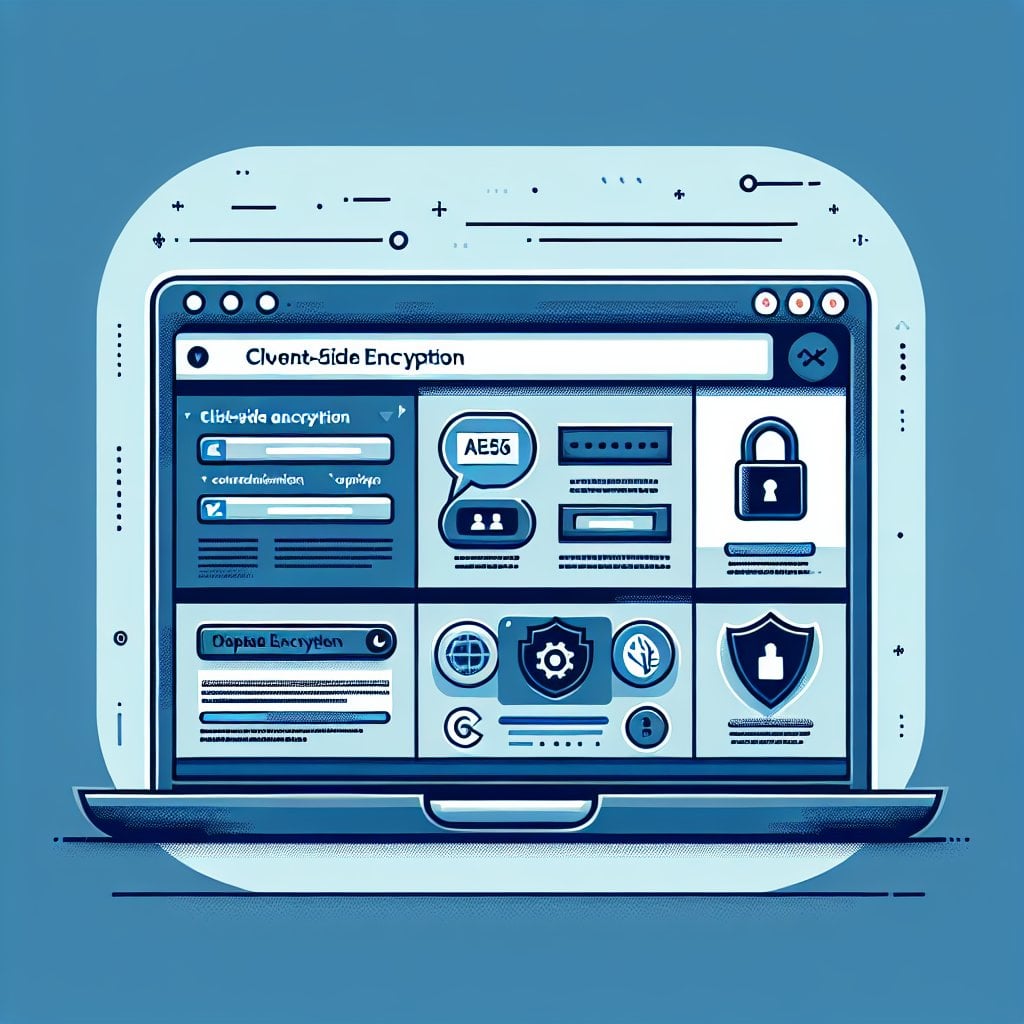

La maggior parte dei servizi utilizza la crittografia AES-256. Si tratta di uno standard di livello militare: con la potenza di calcolo attuale ci vorrebbero miliardi di anni per violarlo. Anche se qualcuno intercettasse i tuoi dati, non potrebbe leggerli senza la chiave.

Crittografia Lato Client vs. Lato Server

Questa distinzione è fondamentale per la sicurezza. Ecco un confronto diretto:

- Crittografia lato client: Il messaggio viene cifrato all'interno del tuo browser prima di lasciare il dispositivo. Il fornitore del servizio non vede mai il testo in chiaro.

- Crittografia lato server: Il fornitore riceve prima il messaggio, poi lo cifra. Questo crea un breve intervallo in cui il testo in chiaro esiste sui loro sistemi.

I migliori servizi di note autodistruttive usano la crittografia lato client. Non è necessario fidarsi del fornitore, perché non vede mai i tuoi dati in forma leggibile.

Le Funzionalità di Sicurezza del Browser che Proteggono i Tuoi Dati

I browser moderni includono strumenti di sicurezza integrati che operano in sinergia con la crittografia. Queste funzionalità aiutano a bloccare i metodi di attacco più comuni.

Gestione della Memoria e Cancellazione dei Dati

Quando visualizzi una nota autodistruttiva, il contenuto decifrato esiste brevemente nella memoria del tuo dispositivo. I servizi sicuri cancellano questi dati subito dopo la chiusura della nota, impedendo agli strumenti di recupero di estrarre i messaggi eliminati dalla RAM.

Anche la gestione della cache del browser è importante. La maggior parte dei siti web memorizza nella cache i contenuti per velocizzare il caricamento. I servizi di note autodistruttive, invece, utilizzano appositi header HTTP per impedire al browser di salvare in cache i dati sensibili. Tra questi:

- Cache-Control: no-store - indica al browser di non salvare la pagina

- Pragma: no-cache - impedisce ai browser meno recenti di memorizzare il contenuto nella cache

Protezione Contro gli Attacchi Web più Comuni

Le piattaforme di note autodistruttive utilizzano diversi strumenti di sicurezza del browser per bloccare le minacce:

- Content Security Policy (CSP): Impedisce l'esecuzione di script dannosi sulla pagina

- Applicazione di HTTPS: Mantiene cifrate tutte le trasmissioni di dati

- Token Cross-Site Request Forgery (CSRF): Blocca azioni non autorizzate provenienti da altri siti

- Same-Origin Policy: Limita le interazioni tra pagine di origini diverse

Questi strumenti operano a livelli sovrapposti. Se uno fallisce, gli altri rimangono attivi per proteggere i tuoi dati.

Come Scompaiono Davvero le Note

La parte "autodistruttiva" non riguarda solo il nascondere il contenuto. Una vera distruzione significa che i dati cifrati vengono rimossi completamente dal database.

La maggior parte dei servizi offre diverse modalità per attivare l'eliminazione:

- Eliminazione alla prima lettura: La nota viene cancellata subito dopo che la prima persona la legge

- Scadenza temporizzata: Eliminazione automatica dopo un periodo prestabilito (ore, giorni o settimane)

- Distruzione manuale: Il creatore elimina la nota prima che qualcuno la legga

- Numero massimo di visualizzazioni: Eliminazione dopo un numero definito di accessi

Il processo di eliminazione avviene in fasi:

- Il sistema contrassegna la nota per l'eliminazione nel database

- Un processo di pulizia rimuove i dati cifrati dallo storage

- Vengono eliminati anche i metadati correlati (come la data di creazione e i log di accesso)

Punti Chiave:

- Le note autodistruttive usano la crittografia AES-256 lato client per proteggere i dati prima che lascino il tuo browser

- Funzionalità del browser come CSP, HTTPS e gli header di cache impediscono accessi non autorizzati e il recupero dei dati

- La vera distruzione significa eliminazione completa dal database, non solo nascondere il contenuto

- Più livelli di sicurezza lavorano insieme per proteggere i tuoi dati durante tutto il loro ciclo di vita

Conclusione

Le note autodistruttive utilizzano diversi livelli di protezione per mantenere i tuoi dati al sicuro. La crittografia robusta rende il messaggio illeggibile. Gli strumenti di sicurezza del browser bloccano gli accessi non autorizzati. L'eliminazione automatica garantisce che i tuoi dati non rimangano sui server più del necessario. Che tu stia condividendo password, dati aziendali o messaggi personali, questi strumenti offrono un modo affidabile per scambiare informazioni sensibili online.

Domande Frequenti

Se configurata correttamente, una nota autodistruttiva non può essere recuperata dopo l'eliminazione. La chiave di cifratura esiste solo nell'URL. Una volta rimossi i dati cifrati dal database, non rimane nulla. Tuttavia, questo vale solo se il servizio utilizza una vera eliminazione fisica, e non una soft deletion (dove i dati vengono contrassegnati come eliminati ma restano comunque archiviati).

Gli screenshot aggirano le protezioni tecniche delle note autodistruttive. I dati cifrati originali vengono eliminati dal server, ma uno screenshot crea una copia permanente locale sul tuo dispositivo. Alcuni servizi avvisano gli utenti riguardo agli screenshot, ma i browser non possono bloccare le acquisizioni dello schermo. Condividi note sensibili solo con persone di cui ti fidi.

La chiave di cifratura viene inserita nell'URL dopo il simbolo del cancelletto (#). Questa parte dell'URL non viene mai inviata al server durante le normali richieste HTTP. Il server non vede mai la chiave di decifratura. Quando condividi il link, il browser del destinatario utilizza la chiave per decifrare il messaggio in locale. In questo modo la chiave rimane separata dai dati cifrati archiviati sui server.

Sì, le note autodistruttive sono generalmente sicure per condividere password, a patto di utilizzare un servizio affidabile con una crittografia adeguata. Sono molto più sicure rispetto all'invio di password via email o tramite normali app di messaggistica. Assicurati che il servizio utilizzi la crittografia lato client, HTTPS e l'eliminazione immediata dopo la visualizzazione. Per maggiore sicurezza, condividi il link attraverso un canale diverso da quello che usi abitualmente.

Le note autodistruttive sono pensate per la condivisione una tantum: non richiedono l'installazione di nessuna app. Le app di messaggistica cifrata supportano conversazioni sicure e continuative tra utenti registrati. Le note funzionano tramite semplici link web e vengono eliminate immediatamente. Le app di messaggistica conservano la cronologia delle conversazioni finché non la elimini manualmente. Usa le note per condivisioni rapide e temporanee con chiunque. Usa le app di messaggistica cifrata per comunicazioni sicure e regolari con contatti specifici.