Secrets management एक ऐसा विषय है जो सुनने में किसी सुरक्षा टीम की तिमाही समीक्षा जैसा लगता है, लेकिन जैसे ही आपको किसी नए backend इंजीनियर को API key भेजनी हो या किसी contractor को production bug ठीक करने के लिए database credentials देने हों, यह मुद्दा तुरंत बहुत ठोस और व्यावहारिक बन जाता है। अधिकतर developers जो भी सुविधाजनक हो वही अपनाते हैं: Slack message, जल्दी से email, या shared Google Doc। ये आदतें वास्तविक जोखिम पैदा करती हैं और इसलिए बनी रहती हैं क्योंकि "सही" समाधान अक्सर एक बार के handoff के लिए ज़रूरत से ज़्यादा जटिल लगते हैं। यह लेख बताता है कि सामान्य तरीके क्यों विफल होते हैं, vault-आधारित टूल्स वास्तव में क्या हल करते हैं, वे कहाँ कम पड़ते हैं, और एक self-destructing one-time link किस तरह बिना किसी infrastructure के उस खाई को पाटता है।

मुख्य बातें:

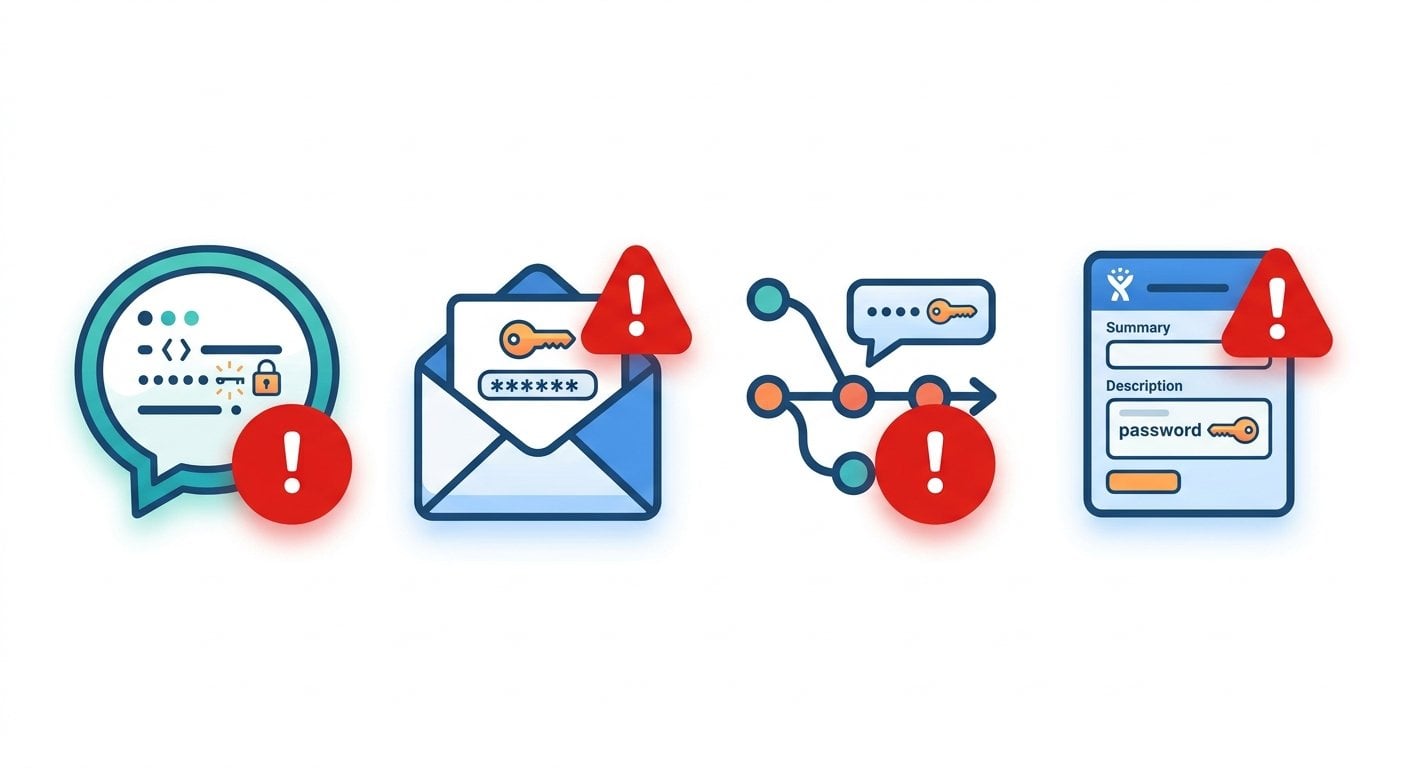

- Slack, email, या chat पर credentials भेजने से एक स्थायी, खोजे जा सकने वाला रिकॉर्ड बन जाता है जो secret के इस्तेमाल बंद हो जाने के बाद भी एक जोखिम बना रहता है।

- HashiCorp Vault जैसे vault-आधारित टूल CI/CD pipeline security और automated secret rotation के लिए बेहद शक्तिशाली हैं, लेकिन इन्हें सेटअप करने में समय लगता है जो किसी तत्काल एक-बार के handoff के लिए उपयुक्त नहीं होता।

- Self-destructing one-time links मानवीय handoff की खाई को भरते हैं: secret को ठीक एक बार पढ़ा जा सकता है, फिर वह हमेशा के लिए मिट जाता है और किसी inbox या chat log में कोई निशान नहीं छोड़ता।

- Credential management की सर्वोत्तम प्रथाओं में हर परिस्थिति के लिए सही टूल का उपयोग करना शामिल है, न कि एक ही समाधान को हर जगह थोपना।

विषय-सूची

- डेवलपमेंट में secret क्या होता है

- सामान्य sharing तरीके क्यों विफल होते हैं

- Vault-आधारित secrets management टूल वास्तव में क्या करते हैं

- वह खाई जिसकी कोई बात नहीं करता: मानवीय handoffs

- Self-destructing links handoff समस्या को कैसे हल करते हैं

- एक व्यावहारिक उदाहरण: आज एक नए developer को onboard करना

- Developer secret sharing की सर्वोत्तम प्रथाएं

- निष्कर्ष

डेवलपमेंट में secret क्या होता है

सॉफ्टवेयर डेवलपमेंट के संदर्भ में, "secret" वह कोई भी जानकारी होती है जो किसी सिस्टम, सेवा, या डेटासेट तक पहुंच प्रदान करती है। सबसे सामान्य उदाहरण ये हैं:

- API keys - ऐसे token जो आपके application को Stripe, Twilio, या OpenAI जैसी third-party सेवाओं के साथ authenticate करते हैं

- Database passwords - PostgreSQL, MySQL, MongoDB, या किसी अन्य data store के लिए credentials

- SSH private keys - remote servers या code repositories के साथ authenticate करने के लिए उपयोग किए जाते हैं

- OAuth tokens और client secrets - सेवाओं के बीच authentication flows में उपयोग होते हैं

- Environment-specific configuration values - जैसे encryption keys या signing secrets जो निजी रहने चाहिए

इन्हें सामान्य configuration डेटा से अलग जो बनाता है वह यह है कि इनका उजागर होना सीधे पहुंच के बराबर है। अगर किसी को आपकी Stripe secret key मिल जाए, तो वे भुगतान शुरू कर सकते हैं। अगर उन्हें आपका database password मिल जाए, तो वे आपका डेटा पढ़ या मिटा सकते हैं। यह जोखिम काल्पनिक नहीं है।

credentials क्या होते हैं और authentication में वे कैसे काम करते हैं, यह समझना स्पष्ट करता है कि transit के दौरान उनकी सुरक्षा उतनी ही ज़रूरी है जितनी rest पर।

सामान्य sharing तरीके क्यों विफल होते हैं

अधिकतर developers पहले से जानते हैं कि source code में सीधे credentials hardcode नहीं करने चाहिए। Credentials hardcode करने का मतलब है किसी secret को सीधे codebase में embed करना, जैसे कि Python फ़ाइल में api_key = "sk-abc123..." लिखना। एक बार जब वह फ़ाइल Git repository में commit हो जाती है, तो secret version history में हमेशा के लिए रह जाता है, भले ही आप उसे बाद में किसी commit में हटा दें। Gitleaks जैसे टूल विशेष रूप से repositories को गलती से commit किए गए secrets के लिए scan करने के लिए बने हैं।

लेकिन जोखिम codebase से परे भी हैं। रोज़मर्रा के developer secret sharing में वास्तव में यही होता है:

- Slack direct messages - सुविधाजनक ज़रूर है, लेकिन Slack message history स्टोर करता है। अगर workspace कभी भी compromised हो जाए, तो DM में भेजा गया हर secret उजागर हो जाता है। Slack searchable भी है, यानी कोई भविष्य का कर्मचारी या auditor वर्षों पहले share किए गए credentials खोज सकता है।

- Email - Email कई servers पर transmit और store होती है। यह शायद ही कभी end-to-end encrypted होती है, और यह inboxes, sent folders, और backup archives में अनिश्चित काल तक पड़ी रहती है।

- Repositories में commit की गई

.envfiles - भले ही developers secrets को code से अलग करने के लिए.envfiles का उपयोग करते हों, ये files कभी-कभी version control में पहुंच जाती हैं, या तो गलती से या इसलिए कि शुरुआत से.gitignoreसही तरह से सेट नहीं था। - Tickets और project management टूल - किसी Jira comment या GitHub issue में database password paste करना incident response के दौरान आश्चर्यजनक रूप से आम है, जब गति सुरक्षा से ज़्यादा ज़रूरी लगती है। वे comments log, index होते हैं और अक्सर इरादे से ज़्यादा लोगों को दिखते हैं।

इन सभी तरीकों की मूल समस्या persistence है। Secret उस जगह मौजूद रहता है जहाँ उसे सिर्फ गुज़रना था। सुरक्षा टीमें इसे "secret sprawl" कहती हैं, और यह credential-संबंधी उल्लंघनों के प्रमुख कारणों में से एक है।

यह संगठनात्मक स्तर पर कैसे सामने आता है, इसकी गहरी समझ के लिए हमारा लेख देखें: कॉर्पोरेट डेटा लीक क्यों होते हैं और self-destructing messages उन्हें कैसे रोकते हैं।

Vault-आधारित secrets management टूल वास्तव में क्या करते हैं

उचित secrets management टूल persistence की समस्या को बड़े पैमाने पर हल करने के लिए बनाए गए हैं। HashiCorp Vault, AWS Secrets Manager, और इसी तरह के platforms secret storage को centralize करके, policies के माध्यम से access को नियंत्रित करके, और यह audit trail प्रदान करके काम करते हैं कि किसने कब क्या access किया।

इनका असली मूल्य automated workflows में दिखता है। CI/CD pipeline security के संदर्भ में, उदाहरण के लिए, आपकी deployment pipeline runtime पर Vault से database password मांग सकती है, उसका उपयोग migration चलाने के लिए कर सकती है, और उसे कहीं भी store नहीं करती। Secret को process में inject किया जाता है और फिर हटा दिया जाता है। कोई भी developer उसे कभी नहीं देखता। कोई log file उसे capture नहीं करती। Pipeline अपनी खुद की identity का उपयोग करके Vault के साथ authenticate करती है, और Vault पूर्व-निर्धारित policies के आधार पर तय करता है कि access देना है या नहीं।

ये टूल secret rotation को भी support करते हैं, यानी वे किसी schedule पर database password को automatically बदल सकते हैं और उस पर निर्भर सभी services को अपडेट कर सकते हैं, बिना किसी manual हस्तक्षेप के।

यह production systems के लिए वास्तव में शक्तिशाली है जहाँ access patterns अच्छी तरह से परिभाषित हों। लेकिन इसके लिए चाहिए:

- एक चालू Vault instance (या एक paid cloud service)

- हर service या role के लिए लिखी और परखी गई policies

- Vault API या agent के साथ हर application को integrate करने का समय

- Infrastructure बदलने के साथ-साथ निरंतर रखरखाव

इनमें से कुछ भी जल्दी नहीं होता। एक छोटी टीम के लिए एक realistic Vault सेटअप को सही तरह से करने में दिनों से हफ्तों तक का समय लग सकता है।

वह खाई जिसकी कोई बात नहीं करता: मानवीय handoffs

Vault-आधारित टूल machine-to-machine secret delivery को बखूबी हल करते हैं। वे human-to-human secret delivery को बिल्कुल भी हल नहीं करते। इन परिदृश्यों पर विचार करें:

- एक नया developer सोमवार को जॉइन करता है और Vault access provision होने से पहले अपना local environment सेट करने के लिए staging database password चाहिए।

- दो दिन के काम के लिए एक contractor लाया जाता है और उसे अपना काम पूरा करने के लिए एक single API key चाहिए। 48 घंटे के contractor के लिए पूरी Vault identity बनाना अनुपातहीन है।

- रात 2 बजे किसी incident के दौरान, एक वरिष्ठ इंजीनियर को एक सहकर्मी के साथ emergency access token share करना है जिसे मदद के लिए बुलाया जा रहा है। कुछ भी configure करने का समय नहीं है।

तीनों मामलों में, एक इंसान को अभी, बिना कोई infrastructure खड़ा किए, दूसरे इंसान को credential भेजनी है। यही वह खाई है जिसे कोई भी vault-आधारित टूल भरने के लिए नहीं बना है। और क्योंकि यह खाई मौजूद है, developers Slack और email पर वापस आ जाते हैं, जहाँ जोखिम ठीक वहीं रहता है।

यह remote teams के लिए भी प्रासंगिक है, जहाँ शारीरिक निकटता की अनुपस्थिति casual, सुरक्षित handoffs को और भी कठिन बना देती है। हमारा गाइड remote work security और self-destructing message tools पर इस पहलू को विस्तार से कवर करता है।

Self-destructing links handoff समस्या को कैसे हल करते हैं

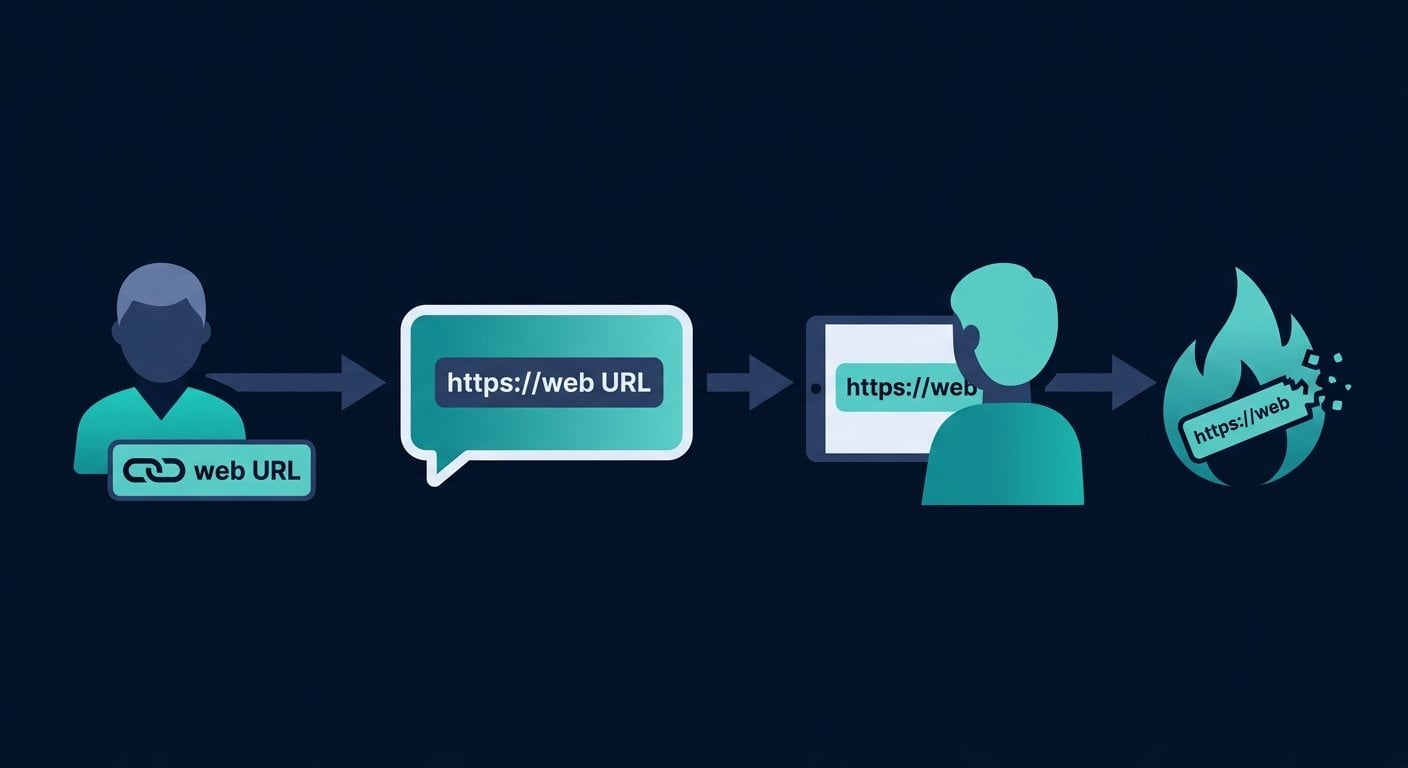

एक self-destructing one-time link एक सरल सिद्धांत पर काम करता है: secret को encrypt करके एक server पर अस्थायी रूप से store किया जाता है, जो केवल एक unique URL के माध्यम से accessible होता है। जैसे ही कोई उस URL को खोलता है और content पढ़ता है, डेटा मिटा दिया जाता है। Link काम करना बंद कर देता है। खोजने के लिए कुछ नहीं बचता।

इसे कभी-कभी "burn after reading" credentials sharing कहा जाता है, और यह सीधे persistence की समस्या को हल करता है। Secret किसी के inbox में नहीं रहता। यह किसी chat log में नहीं बैठता। यह छह महीने बाद किसी search result में नहीं दिखता। यह एक व्यक्ति से दूसरे व्यक्ति तक transfer होने भर के लिए मौजूद रहता है, और फिर गायब हो जाता है।

इस approach के पीछे के encryption mechanics को समझने के लिए, हमारा लेख self-destructing notes पर्दे के पीछे कैसे काम करते हैं तकनीकी विवरण स्पष्ट रूप से समझाता है।

Developer secret sharing के लिए मुख्य फायदे ये हैं:

- कोई account ज़रूरी नहीं - आप बिना कुछ sign up किए सेकंडों में एक link बना सकते हैं।

- कोई infrastructure नहीं - कुछ भी install, configure, या maintain करने की ज़रूरत नहीं।

- delivery की पुष्टि - अगर आपके सहकर्मी के उपयोग करने से पहले link पहले से खोला जा चुका है, तो आप जान जाते हैं कि कुछ गलत हुआ और तुरंत नया link बना सकते हैं।

- डिफ़ॉल्ट रूप से समय-सीमित - Links एक निर्धारित अवधि के बाद expire हो जाते हैं, भले ही कभी खोले न गए हों, इसलिए भूले हुए links स्थायी जोखिम नहीं बनते।

यह technology कैसे काम करती है और यह क्या रोकती है, इस पर विस्तृत जानकारी के लिए हमारा explainer देखें: one-time secret links क्या होते हैं और वे डेटा लीक को कैसे रोकते हैं।

एक व्यावहारिक उदाहरण: आज एक नए developer को onboard करना

एक realistic परिदृश्य लेते हैं। आपकी टीम एक third-party payment API का उपयोग करती है, और staging API key को एक नए developer, Alex, तक पहुंचानी है जो आज शुरू हो रहा है। आपका Vault सेटअप केवल production को cover करता है, और Alex को अभी production access नहीं मिला है।

One-time link टूल के बिना, प्रक्रिया इस तरह दिखती है: आप key को अपने password manager से copy करते हैं, उसे Alex को Slack DM में paste करते हैं, और आगे बढ़ जाते हैं। Key अब Slack के servers पर, Alex की message history में, और आपकी history में रहती है। अगर कोई भी account कभी compromised होता है, तो वह key उजागर हो जाती है।

One-time link के साथ, प्रक्रिया इस तरह दिखती है:

- आप SecretNote खोलते हैं, API key को text field में paste करते हैं, और expiry time सेट करते हैं (मान लीजिए 24 घंटे)।

- आप generated link को copy करते हैं और Alex को Slack (या email, या कहीं भी) पर भेजते हैं।

- Alex link खोलता है, key copy करता है, और link self-destruct हो जाता है।

- अगर Alex गलती से link को खोलने से पहले किसी गलत channel पर भेज देता है, तो आप देख सकते हैं कि इसे अभी access नहीं किया गया है और नया link बना सकते हैं। पुराना link बिना नुकसान के expire हो जाता है।

Secret Slack से गुज़रा, लेकिन केवल एक opaque URL के रूप में। Alex के खोलने के बाद जो भी उस URL को intercept करता है उसे कुछ नहीं मिलता। Channel log में एक dead link है, न कि कोई live credential।

इस workflow के लिए कोई सेटअप नहीं, कोई account नहीं, और लगभग तीस सेकंड चाहिए। यह इस सवाल का सीधा जवाब भी है कि vault न होने पर API key को सुरक्षित रूप से कैसे share करें।

तुलना के लिए, हमारा गाइड passwords को उजागर किए बिना सुरक्षित रूप से कैसे share करें इसी तरह के सिद्धांतों को password sharing पर लागू करता है।

Developer secret sharing की सर्वोत्तम प्रथाएं

API keys को सुरक्षित रूप से store करना और उन्हें share करना जानना - ये दो अलग-अलग कौशल हैं। यहाँ एक व्यावहारिक framework है जो दोनों को ध्यान में रखता है:

- Hardcoded values की जगह environment variables का उपयोग करें - Secrets को locally

.envfiles में store करें और production में अपने deployment environment के माध्यम से inject करें।.envfiles को कभी भी version control में commit न करें। - Production में machine-to-machine access के लिए vault का उपयोग करें - अगर आपकी CI/CD pipeline को किसी database तक पहुंचना है या कोई API call करनी है, तो runtime पर credentials inject करने के लिए secrets manager का उपयोग करें। यहीं vault-आधारित टूल सबसे अच्छे काम करते हैं।

- Human-to-human handoffs के लिए one-time links का उपयोग करें - Onboarding, contractor access, और incident response सभी में इंसान दूसरे इंसान को secrets share करते हैं। यहाँ self-destructing links सही टूल हैं।

- Handoffs के बाद secrets rotate करें - किसी contractor का काम खत्म होने के बाद, उनके पास जो भी credentials थे उन्हें revoke और rotate करें। इससे अगर उनके पास secret की copy कभी compromised हो तो नुकसान सीमित रहता है।

- अपने secret sprawl का audit करें - समय-समय पर अपनी Slack history, email threads, और ticketing system में ऐसे patterns खोजें जो API keys या passwords जैसे दिखते हों। इसके लिए टूल उपलब्ध हैं, लेकिन manual जागरूकता एक अच्छी शुरुआत है।

- हर secret को एक shelf life वाला मानें - जो credentials कभी rotate नहीं होते वे समय के साथ और खतरनाक होते जाते हैं। शुरुआत से ही rotation को अपने workflow में शामिल करें, भले ही यह सिर्फ एक calendar reminder हो।

OWASP Developer Guide on secure implementation इस बारे में अतिरिक्त संदर्भ प्रदान करता है कि credential management एक व्यापक secure development lifecycle में कैसे फिट होता है।

निष्कर्ष

अच्छा secrets management सबसे परिष्कृत टूलिंग रखने के बारे में नहीं है। यह सही संदर्भ के लिए सही टूल का मिलान करने के बारे में है। Vault-आधारित systems production में automated, machine-to-machine credential delivery के लिए सही जवाब हैं। वे मंगलवार की सुबह के लिए गलत जवाब हैं जब आपको आज शुरू होने वाले developer को staging API key देनी है। Self-destructing one-time links उस खाई को ठीक-ठीक भरते हैं: कोई infrastructure नहीं, कोई account नहीं, कोई स्थायी रिकॉर्ड नहीं। Secret एक व्यक्ति से दूसरे व्यक्ति तक जाता है और फिर गायब हो जाता है। यह कोई workaround नहीं है। यह काम के लिए सही टूल है।

Credentials सुरक्षित रूप से share करें - कोई Vault ज़रूरी नहीं

किसी भी API key, password, या token के लिए एक self-destructing one-time link बनाएं। यह पढ़ने के बाद खुद मिट जाता है, chat logs या inboxes में कोई निशान नहीं छोड़ता, और इसे उपयोग करने में 30 सेकंड से कम लगते हैं।

अभी अपना Secret Link बनाएं →

Secrets management उन टूल्स और प्रथाओं को संदर्भित करता है जो API keys, database passwords, और tokens जैसे संवेदनशील credentials को store, access, और distribute करने के लिए उपयोग किए जाते हैं। यह इस बात को cover करता है कि secrets को rest पर सुरक्षित रूप से कैसे store किया जाए और उन्हें उन services और लोगों तक कैसे पहुंचाया जाए जिन्हें उनकी ज़रूरत है, बिना उन्हें अनावश्यक रूप से उजागर किए।

Secret sprawl तब होता है जब credentials कई जगहों पर जमा हो जाते हैं: Slack messages, email threads, Git history, support tickets, और shared documents। हर copy एक संभावित exposure point है। खतरा यह है कि इनमें से अधिकतर copies भुला दी जाती हैं, इसलिए उन्हें कभी rotate या revoke नहीं किया जाता, और attackers उन्हें original handoff के बहुत बाद तक खोज सकते हैं।

एक leaked API key किसी को भी उतनी ही access देती है जितनी उस application को मिली थी जिसके लिए वह जारी की गई थी। सेवा के आधार पर, इसका मतलब हो सकता है अनधिकृत charges, डेटा चोरी, सेवा का दुरुपयोग, या account takeover। खोज होने पर key को तुरंत revoke किया जाना चाहिए, और सभी access logs की अनधिकृत गतिविधि के लिए समीक्षा की जानी चाहिए।

Credentials hardcode करने का मतलब है किसी secret को सीधे source code में embed करना, जैसे किसी file में API key को string literal के रूप में लिखना। यह खतरनाक है क्योंकि file commit होते ही secret version history का हिस्सा बन जाता है। भले ही आप इसे बाद में हटा दें, यह पुराने commits में रहता है और repository access रखने वाले किसी भी व्यक्ति या automated scanning टूल द्वारा खोजा जा सकता है।

एक self-destructing one-time link का उपयोग करें। Secret को SecretNote जैसे टूल में paste करें, एक unique URL generate करें, और वह URL प्राप्तकर्ता को भेजें। जब वे इसे खोलते हैं, तो content एक बार दिखाया जाता है और फिर स्थायी रूप से मिटा दिया जाता है। कोई account या infrastructure की ज़रूरत नहीं है, और link खुलने के बाद chat logs या email में कुछ भी नहीं रहता।

Vault और AWS Secrets Manager production systems में automated, machine-to-machine credential delivery के लिए बने हैं। इनके लिए सेटअप, configuration, और निरंतर रखरखाव की ज़रूरत होती है। SecretNote human-to-human handoffs के लिए बना है: कोई सेटअप नहीं, कोई account नहीं, कोई infrastructure नहीं। यह एक अलग समस्या हल करता है - लोगों के बीच एक बार का सुरक्षित transfer - न कि ongoing automated access management।