ज्यादातर लोग सोचते हैं कि पासवर्ड सुरक्षित तरीके से शेयर करना हो तो कोई dedicated पासवर्ड मैनेजर, shared vault, या कॉर्पोरेट IT सेटअप जरूरी है। लेकिन क्या हो जब आपको बस एक बार, अभी तुरंत, किसी ऐसे व्यक्ति को पासवर्ड भेजना हो जो आपके टूल्स या आपकी organization शेयर नहीं करता? शायद आप किसी क्लाइंट के staging सर्वर के credentials किसी को सौंप रहे हों। या किसी परिवार के सदस्य को किसी shared अकाउंट में लॉगिन करने में मदद कर रहे हों। जरूरत असली है, समय कम है, और आप बिल्कुल नहीं चाहते कि वह पासवर्ड किसी ईमेल थ्रेड में हमेशा के लिए पड़ा रहे। यह गाइड आपको बताएगी कि पासवर्ड सुरक्षित तरीके से कैसे शेयर करें - बिना कोई अकाउंट बनाए, बिना कुछ इंस्टॉल किए, और बिना कोई स्थायी निशान छोड़े।

विषय सूची

- आम तरीके क्यों विफल होते हैं

- पासवर्ड शेयर करते समय लोग क्या गलतियाँ करते हैं

- सुरक्षित पासवर्ड शेयरिंग असल में कैसी दिखती है

- एक व्यावहारिक उदाहरण: किसी contractor को पासवर्ड भेजना

- चरण-दर-चरण: ऑनलाइन पासवर्ड सुरक्षित तरीके से कैसे भेजें

- password based encryption को सरल भाषा में समझें

- कब कौन सा तरीका अपनाएं

- निष्कर्ष

मुख्य बातें:

- ईमेल, SMS, और चैट ऐप्स पासवर्ड भेजने के लिए सुरक्षित माध्यम नहीं हैं, भले ही वे सुविधाजनक लगते हों।

- one-time secret लिंक encrypted password transfer का उपयोग करते हैं, जिससे credentials पढ़े जाने के बाद स्वतः नष्ट हो जाते हैं।

- पासवर्ड सुरक्षित रूप से शेयर करने के लिए न कोई अकाउंट चाहिए, न पासवर्ड मैनेजर - बस सही टूल और एक स्पष्ट प्रक्रिया।

- डिलीवरी को दो हिस्सों में बाँटना (लिंक एक चैनल से, passphrase दूसरे से) सुरक्षा की एक व्यावहारिक दूसरी परत जोड़ता है।

आम तरीके क्यों विफल होते हैं

समाधान जानने से पहले, समस्या को ठीक से समझना जरूरी है। जब आप किसी सामान्य माध्यम से पासवर्ड भेजते हैं, तो कई ऐसी चीजें होती हैं जिनके बारे में आप शायद नहीं सोचते:

- ईमेल संदेशों को उन सर्वर पर स्टोर करता है जिन पर आपका कोई नियंत्रण नहीं होता, और अक्सर यह अनिश्चितकाल तक बना रहता है। संदेश डिलीट करने के बाद भी, वह बैकअप में, प्राप्तकर्ता के इनबॉक्स में, और उन सभी के इनबॉक्स में मौजूद हो सकता है जिन्हें वह फॉरवर्ड किया गया हो।

- SMS carrier नेटवर्क पर plaintext में ट्रांसमिट होता है। यह कई फोन पर अपने आप बैकअप भी होता है, और डिवाइस उठाने वाले किसी भी व्यक्ति को दिखाई दे सकता है।

- Slack, Teams, और इसी तरह के चैट टूल्स मैसेज हिस्ट्री सुरक्षित रखते हैं। दो साल पहले Slack DM में भेजा गया पासवर्ड किसी एडमिन द्वारा खोजा जा सकता है या data export में सामने आ सकता है।

- स्क्रीनशॉट या फोटो क्लाउड स्टोरेज पर sync होते हैं, गलती से शेयर हो जाते हैं, और अप्रत्याशित तरीकों से इंडेक्स हो सकते हैं।

इनमें से कोई भी तरीका encrypted password transfer का उपयोग नहीं करता। ये एक पासवर्ड को उसी तरह ट्रीट करते हैं जैसे "दोपहर के खाने में क्या खाएंगे?" - एक ऐसे टेक्स्ट की तरह जिसे स्टोर और retrieve किया जाना है।

पासवर्ड शेयर करते समय लोग क्या गलतियाँ करते हैं

सिद्धांत समझना एक बात है। यह देखना कि ये गलतियाँ असल परिस्थितियों में कैसे सामने आती हैं, बिल्कुल अलग बात है। यहाँ सबसे आम गलतियाँ दी गई हैं, वास्तविक संदर्भ के साथ।

गलती 1: पासवर्ड सीधे ईमेल में भेजना

2021 में, UK की एक छोटी मार्केटिंग एजेंसी को क्लाइंट डेटा ब्रीच का सामना करना पड़ा। जांच से पता चला कि एक freelancer का ईमेल अकाउंट महीनों पहले compromise हो चुका था। उस इनबॉक्स में: कई क्लाइंट के सोशल मीडिया अकाउंट्स के login credentials वाली ईमेल की एक चेन थी, जिसे एजेंसी के अकाउंट मैनेजर ने plain text में भेजा था। शुरुआती handoff के बाद पासवर्ड कभी बदले नहीं गए थे। इस ब्रीच से चार क्लाइंट प्रभावित हुए और एजेंसी की प्रतिष्ठा को काफी नुकसान पहुँचा।

यह कोई असामान्य घटना नहीं है। यह उन ज्यादातर छोटी टीमों का डिफ़ॉल्ट व्यवहार है जिन्होंने credentials शेयर करने की कोई औपचारिक प्रक्रिया नहीं बनाई है।

गलती 2: एक ही shared पासवर्ड हमेशा के लिए इस्तेमाल करते रहना

छह महीने पहले किसी contractor को "अस्थायी रूप से" भेजा गया shared पासवर्ड अभी भी एक active credential है। अगर वह contractor प्रोजेक्ट छोड़ चुका है, नौकरी बदल चुका है, या उसका अपना डिवाइस compromise हो गया है, तो पासवर्ड अभी भी वैध है। कई organizations security audits के दौरान पाती हैं कि दर्जनों लोगों की ऐसे सिस्टम तक पहुँच है जिनके credentials कभी rotate नहीं किए गए।

गलती 3: एक ही संदेश में यूजरनेम और पासवर्ड दोनों भेजना

अगर कोई केवल एक संदेश भी इंटरसेप्ट कर ले, तो यूजरनेम और पासवर्ड एक साथ भेजने से उसे सब कुछ मिल जाता है। यह ईमेल थ्रेड्स में विशेष रूप से जोखिम भरा होता है जहाँ संदर्भ (कौन सी सर्विस, कौन सा अकाउंट) पहले से सब्जेक्ट लाइन या पुराने संदेशों में दिखाई देता है।

गलती 4: ऐसे "सुरक्षित" ऐप्स का उपयोग करना जो वास्तव में end-to-end encrypted नहीं हैं

कई यूजर मान लेते हैं कि WhatsApp, iMessage, या Telegram (standard मोड में) पासवर्ड के लिए पर्याप्त सुरक्षित हैं। हालाँकि इनमें से कुछ मैसेज कंटेंट के लिए end-to-end encryption प्रदान करते हैं, फिर भी ये डिवाइस पर मैसेज हिस्ट्री स्टोर करते हैं, क्लाउड बैकअप पर sync होते हैं, और फोन तक physical access रखने वाला कोई भी व्यक्ति इन्हें देख सकता है। encryption ट्रांजिट में इंटरसेप्शन से बचाता है, डिवाइस या अकाउंट तक पहुँच से नहीं।

गलती 5: यह कन्फर्म न करना कि प्राप्तकर्ता ने वास्तव में पासवर्ड प्राप्त किया

एक one-time लिंक तभी उपयोगी है जब सही व्यक्ति उसे खोले। अगर आपने एक self-destructing लिंक भेजा और कभी कन्फर्म नहीं किया कि प्राप्तकर्ता ने उसे access किया, तो आपको नहीं पता कि उन्होंने उसे पढ़ा या वह लिंक अभी भी बिना खुले और accessible पड़ा है। हमेशा किसी अलग चैनल के जरिए फॉलो-अप करके receipt कन्फर्म करें।

सुरक्षित पासवर्ड शेयरिंग असल में कैसी दिखती है

एक सुरक्षित तरीके का लक्ष्य सरल है: पासवर्ड इच्छित प्राप्तकर्ता तक पहुँचे, और उसके बाद वह किसी भी retrieve करने योग्य रूप में अस्तित्व में न रहे। यही वह काम है जिसके लिए one-time secret लिंक डिजाइन किए गए हैं।

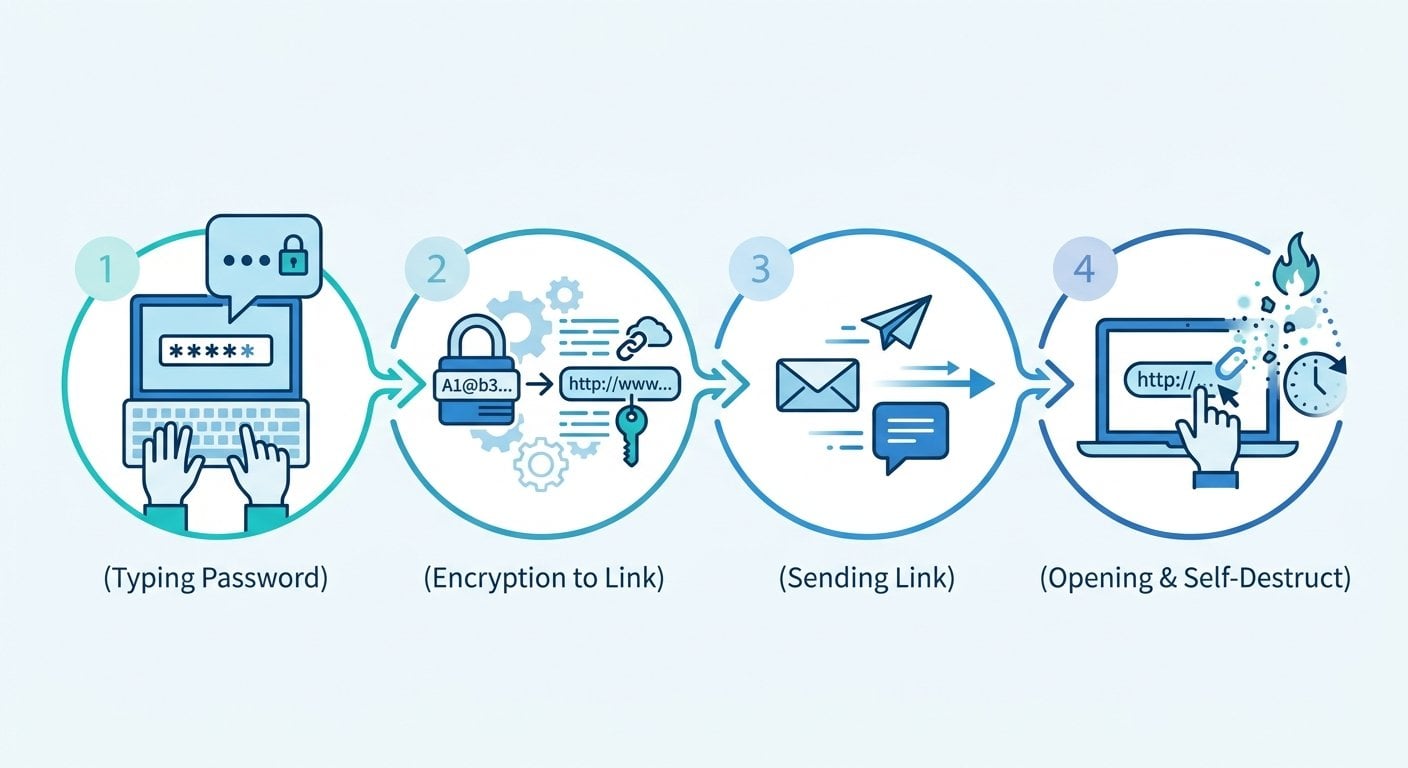

एक one-time secret लिंक इस तरह काम करता है:

- आप पासवर्ड को एक ऐसे टूल में दर्ज करते हैं जो उसे encrypt करके एक unique लिंक जनरेट करता है।

- आप वह लिंक प्राप्तकर्ता को भेजते हैं।

- प्राप्तकर्ता लिंक खोलता है, एक बार पासवर्ड देखता है, और लिंक स्थायी रूप से नष्ट हो जाता है।

- अगर कोई और बाद में उस लिंक को खोलने की कोशिश करे, तो उसे कुछ नहीं मिलेगा - डेटा जा चुका है।

यह तरीका मूल समस्या को हल करता है: पासवर्ड कभी किसी मैसेज थ्रेड में नहीं बैठता, कभी फॉरवर्ड नहीं होता, और कभी किसी सर्वर लॉग में नहीं रहता। encryption और self-destruction इंफ्रास्ट्रक्चर स्तर पर होती है, न कि केवल यूजर इंटरफेस की चाल के रूप में।

एक व्यावहारिक उदाहरण: किसी contractor को पासवर्ड भेजना

मान लीजिए आप एक SaaS कंपनी में project manager हैं। एक नए contractor को कुछ टेस्ट चलाने के लिए आपके staging environment तक अस्थायी पहुँच चाहिए। credentials आपके पास हैं। उन्हें अभी चाहिए। आप दोनों के पास साझा पासवर्ड मैनेजर नहीं है, और दो दिन के काम के लिए आप एक सेट अप नहीं करने वाले।

असुरक्षित तरीका कुछ ऐसा दिखता है:

- आप Slack मैसेज में पासवर्ड टाइप करते हैं: "यहाँ लॉगिन है: staging.yourapp.com | user: admin | pass: StagingPass2024"

- वह मैसेज अब Slack की हिस्ट्री में है, workspace एडमिन द्वारा खोजा जा सकता है, और उस conversation तक पहुँच रखने वाले किसी भी व्यक्ति को दिखाई देता है।

सुरक्षित तरीका कुछ ऐसा दिखता है:

- आप एक password sharing टूल खोलते हैं (कोई अकाउंट जरूरी नहीं)।

- आप encrypted फील्ड में पासवर्ड टाइप करते हैं और उसे एक बार देखने के बाद expire होने के लिए सेट करते हैं।

- आप जनरेट किया गया लिंक कॉपी करते हैं और Slack या ईमेल के जरिए contractor को भेजते हैं।

- यूजरनेम और staging साइट का URL एक अलग मैसेज में भेजते हैं, ताकि अकेला लिंक बिना संदर्भ के किसी के लिए भी बेकार हो।

- आप contractor से कन्फर्म करने को कहते हैं कि उन्होंने लिंक access किया। एक बार जब वे ऐसा कर लेते हैं, तो पासवर्ड उनकी याददाश्त (और आदर्श रूप से उनके अपने सुरक्षित नोट्स) के अलावा कहीं भी मौजूद नहीं रहता।

पूरी प्रक्रिया दो मिनट से कम समय लेती है। कोई अकाउंट नहीं। कोई इंस्टॉलेशन नहीं। कोई स्थायी रिकॉर्ड नहीं।

चरण-दर-चरण: ऑनलाइन पासवर्ड सुरक्षित तरीके से कैसे भेजें

यहाँ व्यावहारिक प्रक्रिया दी गई है, जिसे कोई भी आसानी से फॉलो कर सकता है:

- पहले एक मजबूत पासवर्ड जनरेट करें (यदि जरूरी हो)। अगर आप कोई मौजूदा credential शेयर करने के बजाय नया बना रहे हैं, तो कोई ऐसा पासवर्ड बनाने के लिए पासवर्ड जनरेटर का उपयोग करें जिसे अनुमान न लगाया जा सके। इसे किसी टेक्स्ट एडिटर या नोट्स ऐप में न बनाएं जहाँ यह auto-save हो सकता हो।

- एक one-time secret लिंक टूल खोलें। कोई अकाउंट जरूरी नहीं। पासवर्ड को encrypted फील्ड में paste करें।

- expiry की शर्तें सेट करें। ज्यादातर टूल आपको time-based expiry (जैसे 24 घंटे) और view-based expiry (एक बार खुलने के बाद expire) के बीच चुनने देते हैं। पासवर्ड के लिए, view-based expiry लगभग हमेशा सही विकल्प होता है।

- जनरेट किया गया लिंक कॉपी करें। यही एकमात्र चीज है जो आप अपने सामान्य चैनल (ईमेल, Slack, आदि) के जरिए भेजते हैं।

- संदर्भ अलग से भेजें। प्राप्तकर्ता को एक अलग मैसेज में बताएं कि पासवर्ड किस सर्विस के लिए है और कौन सा यूजरनेम उपयोग करना है। इस तरह, अकेला लिंक किसी भी इंटरसेप्टर के लिए बेकार होता है।

- receipt कन्फर्म करें। प्राप्तकर्ता से कन्फर्म करने को कहें कि उन्होंने लिंक खोला। अगर उन्होंने कभी नहीं खोला और लिंक expire हो गया, तो आपको नया लिंक जनरेट करना होगा।

- उपयोग के बाद पासवर्ड rotate करें (जहाँ संभव हो)। अगर credential अस्थायी था, तो काम पूरा होने के बाद उसे revoke करें या बदल दें। यह अच्छी security hygiene है, चाहे आपने उसे कितने भी सुरक्षित तरीके से शेयर किया हो।

यह प्रक्रिया तब भी काम करती है जब आप किसी मेहमान के साथ Wi-Fi पासवर्ड शेयर कर रहे हों, किसी developer को सर्वर credentials सौंप रहे हों, या सेटअप के बाद किसी क्लाइंट को उनका अकाउंट लॉगिन भेज रहे हों। यह व्यक्तिगत उपयोग से लेकर छोटी टीम के वर्कफ्लो तक बिना किसी infrastructure की जरूरत के काम करती है।

password based encryption को सरल भाषा में समझें

इन टूल्स का उपयोग करने के लिए आपको cryptographer होने की जरूरत नहीं है, लेकिन बुनियादी बातें समझने से आप बेहतर निर्णय ले सकते हैं। password based encryption (जिसे कभी-कभी PBE भी कहते हैं) वह प्रक्रिया है जिसमें पासवर्ड से derived key का उपयोग करके डेटा को encrypt किया जाता है। जब आप किसी secure sharing टूल में पासवर्ड paste करते हैं, तो टूल आमतौर पर निम्नलिखित करता है:

- आपके ब्राउजर से बाहर जाने से पहले ही टेक्स्ट को एक मजबूत algorithm (आमतौर पर AES-256) से encrypt करता है।

- सर्वर पर केवल encrypted वर्शन स्टोर करता है, plaintext नहीं।

- लिंक access होते ही (या expire होने पर) सर्वर से encrypted डेटा डिलीट कर देता है।

इसका मतलब है कि अगर कोई सर्वर तक पहुँच भी जाए, तो उसे कुछ उपयोगी नहीं मिलेगा - डेटा या तो व्यावहारिक रूप से recover न हो सके इस तरह encrypted है, या पहले से ही डिलीट हो चुका है। यही वह मूल mechanism है जो एक encrypted password transfer को किसी "private" चैनल के जरिए टेक्स्ट भेजने से अर्थपूर्ण रूप से अलग बनाता है।

बड़े पैमाने पर संवेदनशील डेटा से निपटने वाली टीमों के लिए, इस तरह का दृष्टिकोण कॉर्पोरेट डेटा लीक कैसे होते हैं - इस व्यापक चिंता से भी जुड़ता है - जो अक्सर sophisticated hacking से नहीं, बल्कि communication channels में उजागर छोड़े गए credentials के कारण होते हैं।

कब कौन सा तरीका अपनाएं

| परिस्थिति | अनुशंसित तरीका | क्यों |

|---|---|---|

| एक बार के लिए contractor की पहुँच | one-time secret लिंक | कोई स्थायी रिकॉर्ड नहीं, देखने के बाद self-destruct |

| टीम में लगातार credential शेयरिंग | shared vault वाला पासवर्ड मैनेजर | बेहतर audit trail और access control |

| व्यक्तिगत अकाउंट handoff (जैसे परिवार) | one-time secret लिंक | कोई अकाउंट जरूरी नहीं, सरल और तेज |

| क्लाइंट को उनका अपना लॉगिन देना | one-time secret लिंक | professional, आपकी तरफ से कोई निशान नहीं |

| IT सपोर्ट के लिए आपातकालीन पहुँच | कम expiry वाला one-time secret लिंक | समय-सीमित होने से जोखिम की खिड़की कम होती है |

दूर से काम करने वाली टीमों के लिए, credential शेयरिंग का यह सहज तरीका व्यापक प्रथाओं का हिस्सा है। रिमोट वर्क सिक्योरिटी उन जगहों की संख्या कम करने पर निर्भर करती है जहाँ संवेदनशील जानकारी स्टोर होती है, और one-time लिंक ठीक यही करते हैं।

अगर आप पासवर्ड से परे अन्य प्रकार की संवेदनशील जानकारी से भी निपट रहे हैं, तो वही सिद्धांत लागू होते हैं। निजी संदेशों को सुरक्षित रखना भी इसी तर्क पर चलता है: persistence कम से कम करें, encryption अधिकतम करें, और जानकारी को उसके उद्देश्य के अनुरूप यथासंभव कम जीवनकाल दें।

निष्कर्ष

पासवर्ड सुरक्षित तरीके से शेयर करना जटिल, महंगा, या सभी के एक ही टूल का उपयोग करने पर निर्भर नहीं होना चाहिए। एक one-time secret लिंक टूल और एक सरल दो-चैनल डिलीवरी प्रक्रिया का संयोजन आपको enterprise credential management के अधिकांश सुरक्षा लाभ देता है, बिना किसी अतिरिक्त बोझ के। मुख्य बात यह है: जो पासवर्ड अब मौजूद ही नहीं है, उसे चुराया नहीं जा सकता। एक बार भेजें, सुनिश्चित करें कि वह प्राप्त हुआ, और बाकी काम टूल पर छोड़ दें। अगर आपको आज कुछ संवेदनशील शेयर करना है, तो यहाँ बताई गई प्रक्रिया एक ईमेल लिखने से भी कम समय लेती है।

पासवर्ड और सीक्रेट शेयर करें - बिना कोई निशान छोड़े

पासवर्ड, नोट्स और संवेदनशील फाइलों के लिए one-time encrypted लिंक बनाने हेतु हमारे मुफ्त टूल का उपयोग करें। कोई अकाउंट जरूरी नहीं, डिलीवरी के बाद कोई डेटा स्टोर नहीं।

हमारा मुफ्त टूल आजमाएं →

हाँ, अगर टूल client-side encryption का उपयोग करता है और लिंक access होने के बाद डेटा डिलीट कर देता है। ऐसे टूल्स देखें जो डेटा आपके ब्राउजर से बाहर जाने से पहले encrypt करते हों और जिनके लिए अकाउंट की जरूरत न हो। इसका मतलब है कि सर्वर के पास कभी आपका plaintext पासवर्ड नहीं होता और compromise होने पर भी उजागर करने के लिए कुछ नहीं होता।

एक सामान्य shared लिंक अनिश्चितकाल तक active रहता है और उसे रखने वाला कोई भी खोल सकता है। एक one-time लिंक पहली बार देखने के बाद, या एक निर्धारित समय के बाद self-destruct हो जाता है। इसका मतलब है कि जोखिम की खिड़की न्यूनतम होती है, और कोई स्थायी URL नहीं रहता जिसे फॉरवर्ड, इंडेक्स, या बाद में खोजा जा सके।

सही टूल के साथ नहीं। कई password sharing टूल विशेष रूप से एक बार के, अकाउंट-रहित उपयोग के लिए डिजाइन किए गए हैं। आप अपना पासवर्ड paste करें, लिंक जनरेट करें, और भेज दें। कोई रजिस्ट्रेशन नहीं, कोई सब्सक्रिप्शन नहीं, कोई stored प्रोफाइल नहीं। यह उन्हें नई security जिम्मेदारियाँ बनाए बिना कभी-कभार उपयोग के लिए आदर्श बनाता है।

इसका मतलब हो सकता है कि लिंक समय के कारण expire हो गया, या किसी और ने पहले खोल लिया। किसी भी स्थिति में, वही पासवर्ड दोबारा न भेजें। उस credential को संभावित रूप से compromise मानें, जहाँ संभव हो उसे reset करें, और नए पासवर्ड के साथ एक नया one-time लिंक जनरेट करें। इस बार receipt तुरंत कन्फर्म करें।

हाँ। one-time encrypted लिंक API keys, निजी नोट्स, लाइसेंस कोड, और अन्य संवेदनशील टेक्स्ट के लिए भी उतने ही प्रभावी हैं। कुछ टूल encrypted फाइल ट्रांसफर को भी सपोर्ट करते हैं। वही सिद्धांत लागू होता है: जानकारी एक बार डिलीवर होती है और फिर सर्वर से स्थायी रूप से हटा दी जाती है।