क्या आपने कभी सोचा है कि सेल्फ-डिस्ट्रक्टिंग नोट्स आपकी संवेदनशील जानकारी को कैसे सुरक्षित रखते हैं? ये टेम्पोरेरी मैसेजिंग टूल अब पासवर्ड, निजी डेटा और ऐसे संदेश शेयर करने के लिए जरूरी बन गए हैं जो पढ़े जाने के बाद खुद-ब-खुद मिट जाते हैं। इस गाइड में हम इनके पीछे की तकनीक को समझेंगे - encryption से लेकर ऑटोमैटिक डिलीशन तक।

टेम्पोरेरी नोट्स की एन्क्रिप्शन की नींव

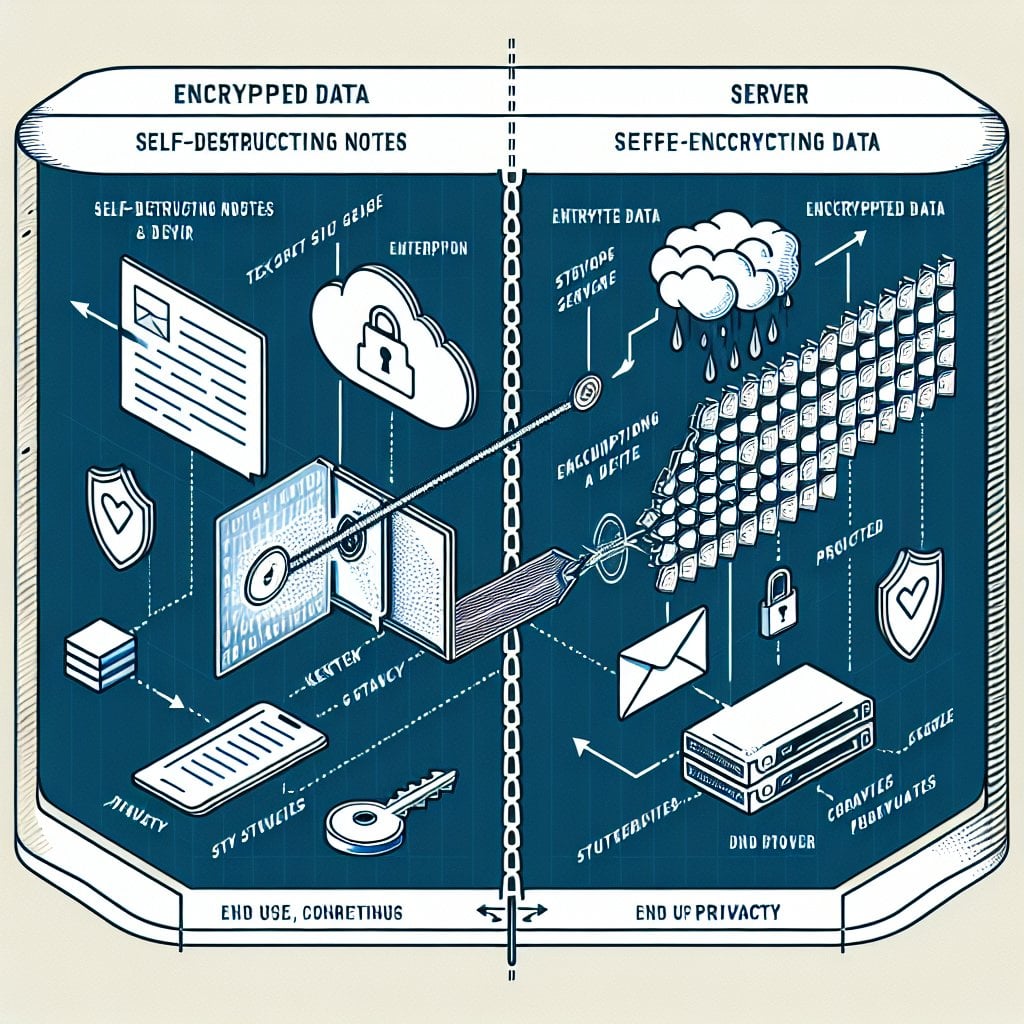

हर सुरक्षित सेल्फ-डिस्ट्रक्टिंग नोट मजबूत encryption पर टिका होता है। जब आप कोई टेम्पोरेरी संदेश बनाते हैं, तो सिस्टम आपके टेक्स्ट को सर्वर पर plain format में स्टोर नहीं करता। इसके बजाय, यह आपके संदेश को अपठनीय डेटा में बदलने के लिए end-to-end encryption का उपयोग करता है।

encryption की प्रक्रिया इस तरह काम करती है:

- आपका संदेश भेजे जाने से पहले आपके ब्राउज़र में ही encrypt हो जाता है

- उस खास नोट के लिए एक यूनीक encryption key बनाई जाती है

- encrypted डेटा सर्वर तक जाता है, लेकिन key आपके पास रहती है

- केवल सही key वाला व्यक्ति ही संदेश पढ़ सकता है

अधिकांश सेवाएं AES-256 encryption का उपयोग करती हैं। यह एक मिलिट्री-ग्रेड मानक है। मौजूदा कंप्यूटिंग शक्ति से इसे तोड़ने में अरबों साल लग जाएंगे। यहां तक कि अगर कोई आपका डेटा इंटरसेप्ट कर भी ले, तो key के बिना वह उसे पढ़ नहीं सकता।

Client-Side बनाम Server-Side Encryption

सुरक्षा के लिहाज से यह अंतर बहुत मायने रखता है। एक सरल तुलना इस प्रकार है:

- Client-side encryption: आपका संदेश आपके डिवाइस से निकलने से पहले ही ब्राउज़र के अंदर encrypt हो जाता है। सेवा प्रदाता को कभी भी plain text नहीं दिखता।

- Server-side encryption: प्रदाता पहले आपका संदेश प्राप्त करता है, फिर उसे encrypt करता है। इससे एक संक्षिप्त पल ऐसा आता है जब उनके सिस्टम पर plain text मौजूद होता है।

सबसे अच्छी सेल्फ-डिस्ट्रक्टिंग नोट सेवाएं client-side encryption का उपयोग करती हैं। आपको प्रदाता पर भरोसा करने की जरूरत नहीं, क्योंकि वे आपका डेटा कभी पठनीय रूप में देखते ही नहीं।

ब्राउज़र की वो सुरक्षा सुविधाएं जो आपका डेटा बचाती हैं

आधुनिक ब्राउज़र में बिल्ट-इन सुरक्षा टूल होते हैं जो encryption के साथ मिलकर काम करते हैं। ये सुविधाएं सामान्य हमलों को रोकने में मदद करती हैं।

मेमोरी प्रबंधन और डेटा क्लियरिंग

जब आप कोई सेल्फ-डिस्ट्रक्टिंग नोट देखते हैं, तो decrypted कंटेंट थोड़े समय के लिए आपके डिवाइस की मेमोरी में रहता है। सुरक्षित सेवाएं नोट बंद होते ही इस डेटा को साफ कर देती हैं। इससे रिकवरी टूल RAM से डिलीट किए गए संदेशों को वापस नहीं ला सकते।

ब्राउज़र cache प्रबंधन भी अहम है। अधिकांश वेबसाइटें स्पीड के लिए कंटेंट cache करती हैं। लेकिन सेल्फ-डिस्ट्रक्टिंग नोट सेवाएं ब्राउज़र को संवेदनशील डेटा cache करने से रोकने के लिए खास HTTP headers का उपयोग करती हैं। इनमें शामिल हैं:

- Cache-Control: no-store - ब्राउज़र को पेज सेव न करने का निर्देश देता है

- Pragma: no-cache - पुराने ब्राउज़रों को कंटेंट cache करने से रोकता है

सामान्य वेब हमलों से सुरक्षा

सेल्फ-डिस्ट्रक्टिंग नोट प्लेटफॉर्म खतरों को रोकने के लिए कई ब्राउज़र सुरक्षा टूल का उपयोग करते हैं:

- Content Security Policy (CSP): पेज पर हानिकारक स्क्रिप्ट चलने से रोकता है

- HTTPS Enforcement: सभी डेटा ट्रांसफर को encrypted रखता है

- Cross-Site Request Forgery (CSRF) Tokens: दूसरी साइटों से अनधिकृत कार्यों को ब्लॉक करता है

- Same-Origin Policy: अलग-अलग स्रोतों के पेजों की आपसी इंटरैक्शन को सीमित करता है

ये टूल परतों में काम करते हैं। अगर एक विफल हो जाए, तो बाकी अभी भी आपके डेटा की सुरक्षा के लिए सक्रिय रहते हैं।

नोट्स असल में कैसे गायब होते हैं

"सेल्फ-डिस्ट्रक्टिंग" का मतलब सिर्फ कंटेंट छुपाना नहीं है। सच्ची डिस्ट्रक्शन का अर्थ है कि encrypted डेटा डेटाबेस से पूरी तरह हटा दिया जाए।

अधिकांश सेवाएं डिलीशन ट्रिगर करने के कई तरीके प्रदान करती हैं:

- सिंगल-व्यू डिलीशन: पहले व्यक्ति के पढ़ते ही नोट तुरंत डिलीट हो जाता है

- समय-आधारित एक्सपायरेशन: निर्धारित अवधि (घंटे, दिन या हफ्ते) के बाद ऑटो-डिलीशन

- मैन्युअल डिस्ट्रक्शन: कोई भी पढ़े उससे पहले नोट बनाने वाला खुद उसे डिलीट करता है

- अधिकतम व्यू काउंट: निर्धारित बार देखे जाने के बाद डिलीशन

डिलीशन की प्रक्रिया चरणों में होती है:

- सिस्टम डेटाबेस में नोट को डिलीशन के लिए मार्क करता है

- एक क्लीनअप प्रक्रिया स्टोरेज से encrypted डेटा हटाती है

- कोई भी संबंधित मेटाडेटा (जैसे निर्माण समय और एक्सेस लॉग) भी डिलीट हो जाता है

मुख्य बातें:

- सेल्फ-डिस्ट्रक्टिंग नोट्स डेटा को ब्राउज़र छोड़ने से पहले client-side AES-256 encryption से सुरक्षित करते हैं

- CSP, HTTPS और cache headers जैसी ब्राउज़र सुविधाएं अनधिकृत पहुंच और डेटा रिकवरी को रोकती हैं

- सच्ची डिस्ट्रक्शन का अर्थ है पूर्ण डेटाबेस डिलीशन, न कि केवल कंटेंट छुपाना

- कई सुरक्षा परतें मिलकर आपके डेटा की पूरी लाइफसाइकल में रक्षा करती हैं

निष्कर्ष

सेल्फ-डिस्ट्रक्टिंग नोट्स आपके डेटा को सुरक्षित रखने के लिए सुरक्षा की कई परतों का उपयोग करते हैं। मजबूत encryption आपके संदेश को अपठनीय बना देती है। ब्राउज़र सुरक्षा टूल अनधिकृत पहुंच को ब्लॉक करते हैं। ऑटोमैटिक डिलीशन सुनिश्चित करता है कि आपका डेटा जरूरत से ज्यादा समय तक सर्वर पर न रहे। चाहे आप पासवर्ड, बिजनेस डेटा या निजी संदेश शेयर कर रहे हों, ये टूल ऑनलाइन संवेदनशील जानकारी साझा करने का एक भरोसेमंद तरीका प्रदान करते हैं।

अक्सर पूछे जाने वाले सवाल

सही तरीके से सेट अप होने पर, सेल्फ-डिस्ट्रक्टिंग नोट्स डिलीट होने के बाद रिकवर नहीं किए जा सकते। encryption key केवल URL में मौजूद होती है। एक बार encrypted डेटा डेटाबेस से हट जाए, तो कुछ भी नहीं बचता। हालांकि, यह तभी लागू होता है जब सेवा true deletion का उपयोग करे न कि soft deletion का (जहां डेटा को डिलीट मार्क किया जाता है लेकिन स्टोर रखा जाता है)।

स्क्रीनशॉट सेल्फ-डिस्ट्रक्टिंग नोट्स की तकनीकी सुरक्षा को बायपास कर देता है। मूल encrypted डेटा सर्वर से डिलीट हो जाता है, लेकिन स्क्रीनशॉट आपके डिवाइस पर एक स्थायी लोकल कॉपी बना देता है। कुछ सेवाएं स्क्रीनशॉट के बारे में उपयोगकर्ताओं को चेतावनी देती हैं, लेकिन ब्राउज़र स्क्रीन कैप्चर को ब्लॉक नहीं कर सकते। संवेदनशील नोट्स केवल उन्हीं लोगों के साथ शेयर करें जिन पर आपको भरोसा हो।

encryption key को URL में hash सिंबल (#) के बाद रखा जाता है। URL का यह हिस्सा सामान्य HTTP रिक्वेस्ट के दौरान कभी सर्वर को नहीं भेजा जाता। सर्वर को decryption key कभी दिखती ही नहीं। जब आप लिंक शेयर करते हैं, तो प्राप्तकर्ता का ब्राउज़र key का उपयोग करके संदेश को लोकली decrypt करता है। इससे key, सर्वर पर स्टोर encrypted डेटा से अलग रहती है।

हां, किसी भरोसेमंद सेवा और उचित encryption का उपयोग करने पर सेल्फ-डिस्ट्रक्टिंग नोट्स आमतौर पर पासवर्ड शेयर करने के लिए सुरक्षित होते हैं। ये ईमेल या सामान्य मैसेजिंग ऐप से पासवर्ड भेजने की तुलना में कहीं ज्यादा सुरक्षित हैं। सुनिश्चित करें कि सेवा client-side encryption, HTTPS और देखने के तुरंत बाद डिलीशन का उपयोग करती हो। अतिरिक्त सुरक्षा के लिए, लिंक उस चैनल से शेयर करें जो आप आमतौर पर उपयोग नहीं करते।

सेल्फ-डिस्ट्रक्टिंग नोट्स एक बार शेयर करने के लिए बने होते हैं। किसी ऐप इंस्टॉलेशन की जरूरत नहीं होती। एन्क्रिप्टेड मैसेजिंग ऐप रजिस्टर्ड उपयोगकर्ताओं के बीच निरंतर सुरक्षित बातचीत का समर्थन करते हैं। नोट्स सरल वेब लिंक के जरिए काम करते हैं और तुरंत डिलीट हो जाते हैं। मैसेजिंग ऐप बातचीत का इतिहास तब तक रखते हैं जब तक आप उसे मैन्युअली डिलीट न करें। किसी के साथ भी त्वरित, अस्थायी शेयरिंग के लिए नोट्स का उपयोग करें। विशिष्ट संपर्कों के साथ नियमित सुरक्षित संचार के लिए एन्क्रिप्टेड मैसेजिंग ऐप का उपयोग करें।