रिमोट वर्क डेटा सिक्योरिटी अब केवल IT डिपार्टमेंट की चिंता नहीं रह गई है। जब आपकी टीम घर के ऑफिस, कॉफी शॉप और को-वर्किंग स्पेस में बिखरी हुई है, तो हर पासवर्ड, API key या गोपनीय क्लाइंट डिटेल वाला मैसेज एक संभावित जोखिम बन जाता है। स्टैंडर्ड चैट टूल्स और ईमेल इस वास्तविकता के लिए कभी डिज़ाइन नहीं किए गए थे। वे मैसेजेस को अनिश्चित काल तक स्टोर करते हैं, डिवाइसेस में सिंक करते हैं, और ऐसे निशान छोड़ते हैं जिन्हें मूल बातचीत खत्म होने के बाद भी एक्सेस किया जा सकता है। संवेदनशील जानकारी को रोजाना हैंडल करने वाली वितरित टीमों के लिए, सुविधा और सुरक्षा के बीच यही अंतर वह जगह है जहां डेटा ब्रीच होते हैं।

मुख्य बिंदु:

- अधिकांश सामान्य बिज़नेस कम्युनिकेशन टूल्स मैसेज हिस्ट्री को रिटेन करते हैं, जो रिमोट टीमों के लिए लंबे समय तक एक्सपोज़र जोखिम बनाता है।

- सेल्फ-डिस्ट्रक्टिंग, एन्क्रिप्टेड मैसेजेस पासवर्ड, टोकन और क्लाइंट डिटेल्स जैसी संवेदनशील जानकारी के लिए स्थायी डेटा ट्रेल्स को समाप्त कर देते हैं।

- वन-टाइम लिंक एप्रोच सुनिश्चित करता है कि केवल इच्छित प्राप्तकर्ता ही मैसेज पढ़ सके, और वो भी केवल एक बार।

- विशिष्ट वर्कफ़्लो के लिए इफेमेरल मैसेजिंग अपनाना (सभी कम्युनिकेशन के लिए नहीं) घर से काम करने वाली टीमों के लिए एक व्यावहारिक, कम-घर्षण सुरक्षा अपग्रेड है।

विषय सूची

रिमोट टीम कम्युनिकेशन की असली समस्या

जब टीमें एक ही ऑफिस में काम करती हैं, तो संवेदनशील जानकारी अक्सर मौखिक रूप में रहती है। कोई भी Slack में सर्वर पासवर्ड टाइप नहीं करता जब वे बस पास जाकर कह सकते हैं। लेकिन वितरित टीम में, यह विकल्प गायब हो जाता है। सब कुछ टेक्स्ट बन जाता है, और टेक्स्ट स्टोर हो जाता है।

विचार करें कि एक सामान्य घर से काम करने वाली टीम एक हफ्ते में चैट टूल्स के माध्यम से क्या साझा करती है: डेटाबेस क्रेडेंशियल्स, स्टेजिंग एनवायरनमेंट पासवर्ड, API टोकन, क्लाइंट अकाउंट नंबर, कानूनी ड्राफ्ट दस्तावेज, और HR विवरण। इसमें से अधिकांश उन प्लेटफॉर्म के माध्यम से प्रवाहित होता है जो सहयोग की गति के लिए बनाए गए थे, गोपनीयता के लिए नहीं। वे मैसेजेस खोजे जा सकने वाले लॉग में बैठते हैं, क्लाउड सर्वर पर बैकअप हो जाते हैं, और एक कंप्रोमाइज्ड अकाउंट, सबपोना, या गलत तरीके से कॉन्फ़िगर किए गए इंटीग्रेशन के माध्यम से एक्सपोज़ हो सकते हैं।

समस्या यह नहीं है कि टीमें लापरवाह हैं। समस्या यह है कि डिफ़ॉल्ट टूल्स उस जानकारी के स्थायी रिकॉर्ड बनाते हैं जो केवल अस्थायी होने के लिए थी। IBM Cost of a Data Breach Report के अनुसार, कंप्रोमाइज्ड क्रेडेंशियल्स विश्व स्तर पर डेटा ब्रीच के प्रमुख कारणों में से एक बने रहते हैं। रिमोट वर्क अटैक सरफेस को काफी बढ़ाता है, क्योंकि क्रेडेंशियल्स अधिक बार और अधिक चैनलों के माध्यम से साझा किए जाते हैं।

इस बात की गहरी समझ के लिए कि यह संगठनात्मक स्तर पर कैसे सामने आता है, देखें कॉर्पोरेट डेटा लीक क्यों होते हैं और सेल्फ-डिस्ट्रक्टिंग मैसेजेस इन्हें कैसे रोक सकते हैं।

सेल्फ-डिस्ट्रक्टिंग मैसेजेस वास्तव में क्या करते हैं

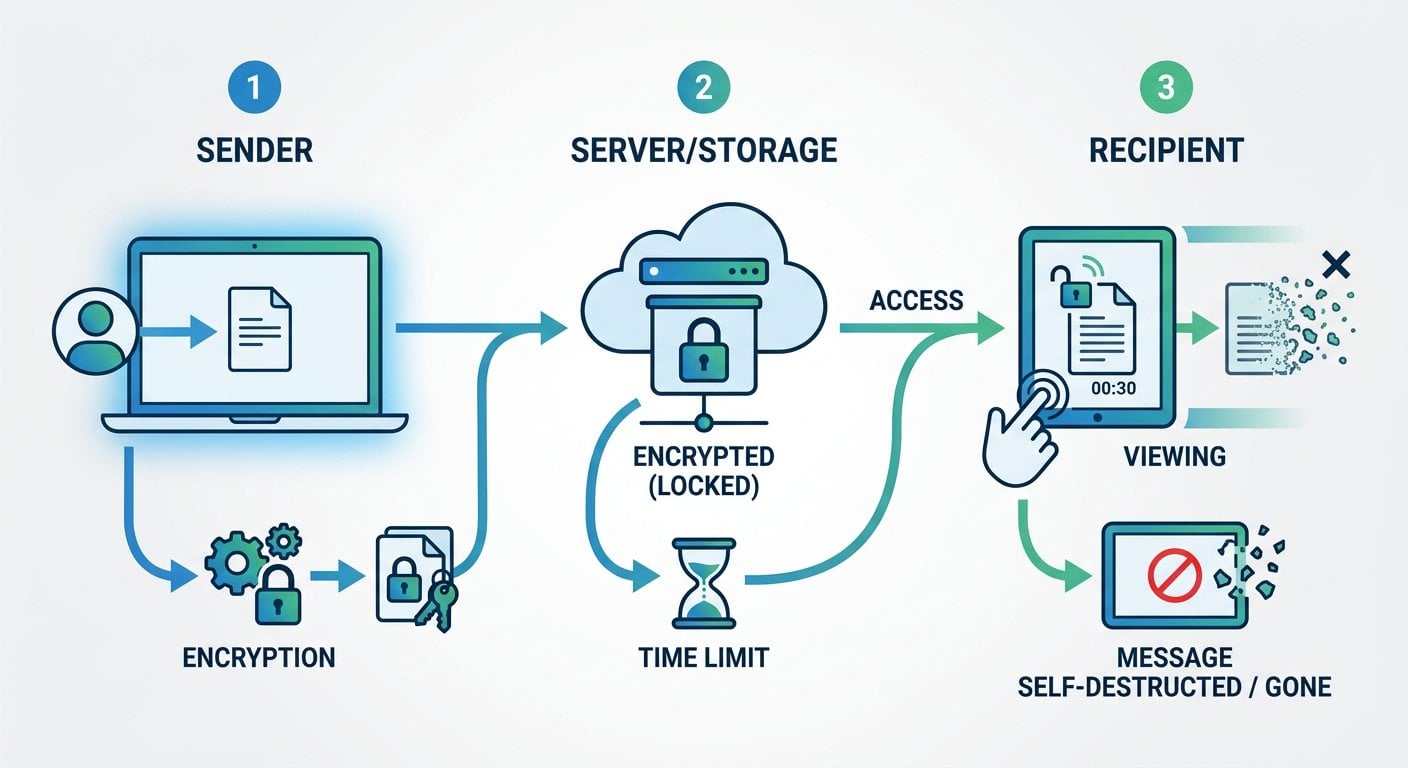

सेल्फ-डिस्ट्रक्टिंग मैसेज केवल टाइमर वाला मैसेज नहीं है। जब सही तरीके से लागू किया जाता है, तो यह एक वन-टाइम-रीडेबल नोट है जो आपके ब्राउज़र से निकलने से पहले एन्क्रिप्ट हो जाता है, सर्वर पर एन्क्रिप्टेड फॉर्म में अस्थायी रूप से स्टोर होता है, और खोले जाने के क्षण (या निर्धारित एक्सपायरी अवधि के बाद, जो भी पहले हो) स्थायी रूप से डिलीट हो जाता है।

यह एप्रोच तीन विशिष्ट समस्याओं को हल करता है जो रिमोट टीमों के लिए एन्क्रिप्टेड मैसेजिंग के लिए महत्वपूर्ण हैं:

- कोई स्थायी स्टोरेज नहीं: एक बार पढ़ने के बाद, मैसेज सर्वर से चला जाता है। सबपोना करने के लिए कोई लॉग नहीं, ब्रीच करने के लिए कोई बैकअप नहीं, और कंप्रोमाइज़ करने के लिए कोई इनबॉक्स नहीं।

- एक प्राप्तकर्ता, एक बार पढ़ना: यदि कोई इच्छित प्राप्तकर्ता के खोलने से पहले लिंक को इंटरसेप्ट कर लेता है, तो प्राप्तकर्ता को तुरंत पता चल जाएगा क्योंकि मैसेज पहले से ही चला गया होगा।

- ट्रांजिट और रेस्ट में एन्क्रिप्शन: कंटेंट भेजने वाले की डिवाइस छोड़ने से पहले एन्क्रिप्ट हो जाता है, जिसका मतलब है कि सेवा प्रदाता भी इसे नहीं पढ़ सकता।

इसके पीछे की तकनीकी मैकेनिक्स को समझने के लिए, सेल्फ-डिस्ट्रक्टिंग नोट्स पर्दे के पीछे कैसे काम करते हैं का लेख एन्क्रिप्शन और ब्राउज़र सिक्योरिटी मॉडल को विस्तार से कवर करता है।

रिमोट वर्क के सामान्य उपयोग मामले

इफेमेरल मैसेजिंग आपके पूरे बिज़नेस कम्युनिकेशन स्टैक को बदलने के लिए नहीं है। यह विशिष्ट, उच्च-संवेदनशीलता वाले क्षणों के लिए एक लक्षित टूल है। यहाँ वे स्थितियाँ हैं जहाँ वितरित टीमों को सबसे अधिक फायदा होता है:

ऑनबोर्डिंग के दौरान क्रेडेंशियल्स साझा करना

नए हायर को पहले दिन से सिस्टम तक पहुंच चाहिए। ईमेल या Slack के माध्यम से प्रारंभिक पासवर्ड भेजना एक स्थायी रिकॉर्ड बनाता है। SecretNote जैसे टूल के माध्यम से सेल्फ-डिस्ट्रक्टिंग लिंक का उपयोग करने का मतलब है कि क्रेडेंशियल्स सुरक्षित रूप से डिलीवर होते हैं और उस डिलीवरी का सबूत पहले उपयोग के बाद गायब हो जाता है।

API Keys और टोकन पास करना

रिमोट टीमों के डेवलपर नियमित रूप से स्टेजिंग एनवायरनमेंट, थर्ड-पार्टी इंटीग्रेशन, या CI/CD पाइपलाइन के लिए टोकन साझा करने की जरूरत होती है। ये उच्च-मूल्य के लक्ष्य हैं। वन-टाइम एन्क्रिप्टेड नोट दूर से पासवर्ड साझा करने का एक बहुत अधिक सुरक्षित तरीका है, बजाय उन्हें ग्रुप चैट में पेस्ट करने के।

क्लाइंट-संवेदनशील डेटा भेजना

अकाउंट नंबर, कानूनी संदर्भ, या स्वास्थ्य पहचानकर्ता कभी-कभी टीम के सदस्यों के बीच जल्दी स्थानांतरित होने की जरूरत होती है। इफेमेरल नोट्स सुनिश्चित करते हैं कि जानकारी चैट हिस्ट्री या ईमेल थ्रेड्स में नहीं रहती जिन्हें महीनों बाद एक्सेस किया जा सकता है।

आंतरिक HR और पेरोल कम्युनिकेशन

सैलरी विवरण, परफॉर्मेंस नोट्स, और HR और मैनेजरों के बीच साझा किए गए व्यक्तिगत पहचान डेटा को स्टैंडर्ड इनबॉक्स में नहीं रहना चाहिए। सेल्फ-डिस्ट्रक्टिंग मैसेज सुनिश्चित करता है कि जानकारी सही व्यक्ति तक पहुंचे और फिर अस्तित्व में न रहे।

अस्थायी एक्सेस कोड

टू-फैक्टर बैकअप कोड, अस्थायी VPN क्रेडेंशियल्स, और वन-टाइम PINs प्रकृति से अल्पकालिक हैं। उन्हें चैट लॉग में स्थायी रिकॉर्ड के रूप में मानना उनके उद्देश्य को पूरी तरह से हरा देता है।

विभिन्न परिस्थितियों में निजी संदेशों को सुरक्षित रखने के बारे में अधिक संदर्भ के लिए, देखें अपने निजी संदेशों को वास्तव में सुरक्षित कैसे रखें।

एक ठोस उदाहरण: रिमोट डेवलपर का ऑनबोर्डिंग

यहाँ एक यथार्थवादी परिदृश्य है जो SaaS कंपनियों में हर हफ्ते खेला जाता है।

एक मध्यम आकार की SaaS कंपनी एक बैकएंड डेवलपर को हायर करती है जो पूरी तरह से रिमोट काम करेगा। उनके पहले दिन, DevOps लीड को साझा करने की जरूरत है: एक अस्थायी AWS IAM पासवर्ड, प्राइवेट रिपॉजिटरी के लिए एक GitHub व्यक्तिगत एक्सेस टोकन, और स्टेजिंग डेटाबेस कनेक्शन स्ट्रिंग। कंपनी दैनिक कम्युनिकेशन के लिए Slack का उपयोग करती है।

असुरक्षित डिफ़ॉल्ट: DevOps लीड Slack में एक डायरेक्ट मैसेज खोलता है और तीनों क्रेडेंशियल्स को एक ही मैसेज में पेस्ट कर देता है। Slack इसे अनिश्चित काल तक स्टोर करता है। मैसेज अब कंपनी के Slack एक्सपोर्ट का हिस्सा है, डेवलपर के फोन में सिंक हो गया है, और Slack एडमिन के साथ ऑडिट लॉग एक्सेस वाले किसी भी व्यक्ति के लिए दिखाई दे रहा है। यदि डेवलपर का अकाउंट कभी कंप्रोमाइज़ हो जाता है, तो वे क्रेडेंशियल्स अभी भी वहाँ बैठे हैं, भले ही वे रोटेट हो चुके हों।

सुरक्षित विकल्प: DevOps लीड SecretNote खोलता है, क्रेडेंशियल्स को एक नए नोट में टाइप करता है, इसे एक व्यू के बाद सेल्फ-डिस्ट्रक्ट करने के लिए सेट करता है, और जेनेरेट की गई लिंक को कॉपी करता है। वे Slack के माध्यम से केवल लिंक भेजते हैं। डेवलपर इसे क्लिक करता है, क्रेडेंशियल्स पढ़ता है, और नोट स्थायी रूप से डिलीट हो जाता है। Slack में जो बचता है वो एक मृत लिंक है जिसमें कोई रिकवर करने योग्य कंटेंट नहीं है।

इन दो एप्रोच के बीच कुल समय का अंतर: लगभग 45 सेकंड। सुरक्षा का अंतर काफी है। यह रिमोट वर्क संदर्भ में सुरक्षित संदेश भेजने के लिए व्यावहारिक मामला है।

यह एक वास्तविक बाधा को भी सीधे संबोधित करता है जिसका अधिकांश टीमें सामना करती हैं: लोग ऐसे टूल्स को अपनाने से इनकार कर देंगे जो उन्हें धीमा कर दें। सेल्फ-डिस्ट्रक्टिंग नोट्स मौजूदा वर्कफ़्लो में फिट हो जाते हैं बिना उन्हें बदले।

इफेमेरल मैसेजिंग लागू करने के व्यावहारिक कदम

इसे वितरित टीम में रोल आउट करने के लिए सिक्योरिटी ओवरहॉल की जरूरत नहीं है। यहाँ एक व्यावहारिक अनुक्रम है:

- ऑडिट करें कि आपकी टीम वर्तमान में चैट पर क्या साझा करती है: एक हफ्ता बिताएं हर उस इंस्टेंस को नोट करते हुए जहाँ Slack, Teams, या ईमेल के माध्यम से पासवर्ड, टोकन, या संवेदनशील पहचानकर्ता भेजा जाता है। यह आपके वास्तविक एक्सपोज़र की स्पष्ट तस्वीर बनाता है।

- "हमेशा इफेमेरल" डेटा प्रकारों की एक छोटी सूची परिभाषित करें: पासवर्ड, API keys, टू-फैक्टर बैकअप कोड, और व्यक्तिगत पहचानकर्ता हमेशा सेल्फ-डिस्ट्रक्टिंग नोट के माध्यम से जाने चाहिए। इसे अपनी आंतरिक सिक्योरिटी पॉलिसी में लिखें।

- एक टूल चुनें और वर्कफ़्लो को डॉक्यूमेंट करें: एक टूल चुनें (SecretNote एक सीधा विकल्प है), एक दो-पैराग्राफ आंतरिक गाइड लिखें जो दिखाए कि नोट कैसे बनाएं और साझा करें, और इसे अपनी टीम विकी में पोस्ट करें।

- घटनाओं के बाद नहीं, ऑनबोर्डिंग के दौरान ट्रेन करें: सुरक्षित नोट वर्कफ़्लो को पहले दिन की ऑनबोर्डिंग का हिस्सा बनाएं। नए हायर जल्दी आदतें अपनाते हैं। मौजूदा कर्मचारियों पर सिक्योरिटी आदतों को रेट्रोफिट करना कठिन है।

- पहले से असुरक्षित रूप से साझा किए गए क्रेडेंशियल्स की समीक्षा और रोटेशन करें: एक बार जब आपके पास नई प्रक्रिया हो, तो वापस जाएं और उन क्रेडेंशियल्स को रोटेट करें जो स्थायी चैनलों के माध्यम से साझा किए गए थे। यह मौजूदा एक्सपोज़र विंडो को बंद कर देता है।

डेटा हैंडलिंग के आसपास नियामक आवश्यकताओं पर अपडेट रहना रिमोट टीमों के लिए भी महत्वपूर्ण है। 2026 के लिए प्राइवेसी न्यूज और नियामक अपडेट पेज हाल के बदलावों को कवर करता है जो प्रभावित करते हैं कि व्यवसायों को संवेदनशील कम्युनिकेशन को कैसे हैंडल करना चाहिए।

सुरक्षित मैसेजिंग टूल में क्या देखें

सभी टूल्स जो "सुरक्षित" के रूप में मार्केट किए जाते हैं, समान सुरक्षा प्रदान नहीं करते। रिमोट टीमों के लिए एन्क्रिप्टेड मैसेजिंग के विकल्पों का मूल्यांकन करते समय, इन विशिष्ट फीचर्स की जाँच करें:

| फीचर | यह क्यों महत्वपूर्ण है |

|---|---|

| क्लाइंट-साइड एन्क्रिप्शन | मैसेज आपके ब्राउज़र से निकलने से पहले एन्क्रिप्ट होना चाहिए, ताकि सेवा प्रदाता इसे न पढ़ सके। |

| वन-टाइम रीड डिस्ट्रक्शन | नोट को पहली बार देखने के तुरंत बाद डिलीट हो जाना चाहिए, केवल पढ़ा गया मार्क नहीं। |

| प्राप्तकर्ताओं के लिए अकाउंट की आवश्यकता नहीं | प्राप्तकर्ताओं को साइन अप करने की आवश्यकता घर्षण और एक नया डेटा ट्रेल बनाती है। लिंक-आधारित एप्रोच क्लीनर है। |

| एक्सपायरी विकल्प | यदि प्राप्तकर्ता कभी नोट नहीं खोलता, तो यह निर्धारित अवधि के बाद अपने आप एक्सपायर हो जाना चाहिए। |

| नोट कंटेंट की कोई लॉगिंग नहीं | सर्वर को केवल एन्क्रिप्टेड ब्लॉब स्टोर करना चाहिए, नोट में क्या था इसका मेटाडेटा नहीं। |

एंड-टू-एंड एन्क्रिप्शन मॉडल वो तकनीकी मानक है जो वास्तव में सुरक्षित इफेमेरल टूल्स का आधार है। इस मानक के बिना सुरक्षा का दावा करने वाला कोई भी टूल दिखाई देने से कमजोर कुछ पेश कर रहा है।

डेटा लीक को रोकने में वन-टाइम लिंक्स को क्या प्रभावी बनाता है, इसकी व्यापक जानकारी के लिए देखें वन-टाइम सीक्रेट लिंक्स क्या हैं और वे कैसे काम करते हैं।

निष्कर्ष

रिमोट वर्क डेटा सिक्योरिटी को अर्थपूर्ण रूप से सुधारने के लिए एंटरप्राइज़-ग्रेड इंफ्रास्ट्रक्चर की आवश्यकता नहीं है। अधिकांश वितरित टीमों के लिए, सबसे बड़ा अंतर फायरवॉल या एंडपॉइंट प्रोटेक्शन में नहीं है। यह उन टूल्स के माध्यम से संवेदनशील जानकारी साझा करने की रोजमर्रा की आदत में है जो कभी भी रहस्य रखने के लिए डिज़ाइन नहीं किए गए थे। सेल्फ-डिस्ट्रक्टिंग मैसेजेस न्यूनतम घर्षण के साथ उस अंतर को भरते हैं। वे मौजूदा वर्कफ़्लो में फिट हो जाते हैं, प्राप्तकर्ताओं से कोई तकनीकी सेटअप की आवश्यकता नहीं करते, और उन स्थायी डेटा ट्रेल्स को समाप्त कर देते हैं जो क्रेडेंशियल साझाकरण को इतना जोखिम भरा बनाते हैं। ऊपर ऑनबोर्डिंग उदाहरण में वर्णित 45-सेकंड की आदत परिवर्तन व्यावहारिक, कम लागत वाली सिक्योरिटी सुधार का प्रकार है जो वास्तव में अपनाया जाता है।

चैट लॉग्स में क्रेडेंशियल्स छोड़ना बंद करें

SecretNote आपको एक एन्क्रिप्टेड नोट बनाने देता है जो एक बार पढ़ने के बाद खुद को डिलीट कर देता है। प्राप्तकर्ताओं के लिए अकाउंट की जरूरत नहीं, कोई स्टोर्ड कंटेंट नहीं, कोई डेटा ट्रेल नहीं। अभी ट्राई करें और मुफ्त में एन्क्रिप्टेड सेल्फ-डिस्ट्रक्टिंग नोट भेजें।

हमारा मुफ्त टूल ट्राई करें →

हाँ, जब टूल क्लाइंट-साइड एन्क्रिप्शन और वन-टाइम रीड डिस्ट्रक्शन का उपयोग करता है। पासवर्ड आपके ब्राउज़र से निकलने से पहले एन्क्रिप्ट हो जाता है, केवल एन्क्रिप्टेड ब्लॉब के रूप में स्टोर होता है, और प्राप्तकर्ता के एक बार खोलने के बाद स्थायी रूप से डिलीट हो जाता है। यह ईमेल या चैट के माध्यम से पासवर्ड भेजने से काफी सुरक्षित है।

SecretNote सहित अधिकांश टूल्स आपको एक्सपायरी टाइम सेट करने की अनुमति देते हैं। यदि नोट उस विंडो के भीतर नहीं खोला जाता, तो यह सर्वर से अपने आप डिलीट हो जाता है। आप तब एक नया नोट रीसेंड कर सकते हैं। यह छोड़े गए लिंक्स को लंबे समय तक भेद्यता बनने से रोकता है।

नहीं, वे अलग उद्देश्यों की सेवा करते हैं। पासवर्ड मैनेजर चल रहे उपयोग के लिए क्रेडेंशियल्स को स्टोर और ऑर्गनाइज़ करता है। सेल्फ-डिस्ट्रक्टिंग नोट्स ट्रांसफर के क्षण के लिए हैं, जब आपको किसी को सुरक्षित रूप से क्रेडेंशियल सौंपने की जरूरत होती है। दोनों टूल्स पूरक हैं और क्रेडेंशियल लाइफसाइकिल के अलग पॉइंट्स को एड्रेस करते हैं।

SecretNote के साथ, किसी अकाउंट की आवश्यकता नहीं है। प्राप्तकर्ता बस लिंक पर क्लिक करता है और नोट पढ़ता है। यह घर्षण को हटाता है और अतिरिक्त डेटा ट्रेल्स बनाने से बचाता है। लिंक खुद ही कुंजी है, और एक बार उपयोग के बाद, न लिंक और न ही नोट कंटेंट कहीं भी एक्सेसिबल रहता है।

रिमोट वर्क टीमों को मौखिक के बजाय डिजिटल रूप से क्रेडेंशियल्स साझा करने पर मजबूर करता है। यह चैट टूल्स, ईमेल, और कोलैबोरेशन प्लेटफॉर्म में टेक्स्ट रिकॉर्ड बनाता है। इन रिकॉर्ड्स में से प्रत्येक अकाउंट कंप्रोमाइज़, डेटा एक्सपोर्ट, या मैसेज हिस्ट्री तक पहुंच वाले थर्ड-पार्टी इंटीग्रेशन के माध्यम से एक संभावित एक्सपोज़र पॉइंट है।