Quản lý secrets là chủ đề nghe có vẻ chỉ dành cho buổi review bảo mật định kỳ của team security, chứ không phải việc của developer vào một chiều thứ Ba bình thường. Nhưng ngay khi bạn cần gửi API key cho một backend engineer mới vào team, hay bàn giao thông tin đăng nhập database cho contractor đang vá bug production, mọi thứ trở nên rất cụ thể và rất cấp bách. Phần lớn developer chọn cách tiện nhất: nhắn qua Slack, gửi email nhanh, hoặc chia sẻ Google Doc. Những thói quen này tiềm ẩn rủi ro thực sự, và chúng tồn tại dai dẳng vì các giải pháp "đúng chuẩn" thường có vẻ quá cồng kềnh cho một lần bàn giao đơn giản. Bài viết này phân tích tại sao các phương pháp phổ biến lại thất bại, vault-based tools thực sự giải quyết được gì, điểm hạn chế của chúng là gì, và tại sao một link tự hủy dùng một lần lại lấp đúng khoảng trống đó mà không cần bất kỳ hạ tầng nào.

Điểm chính cần nhớ:

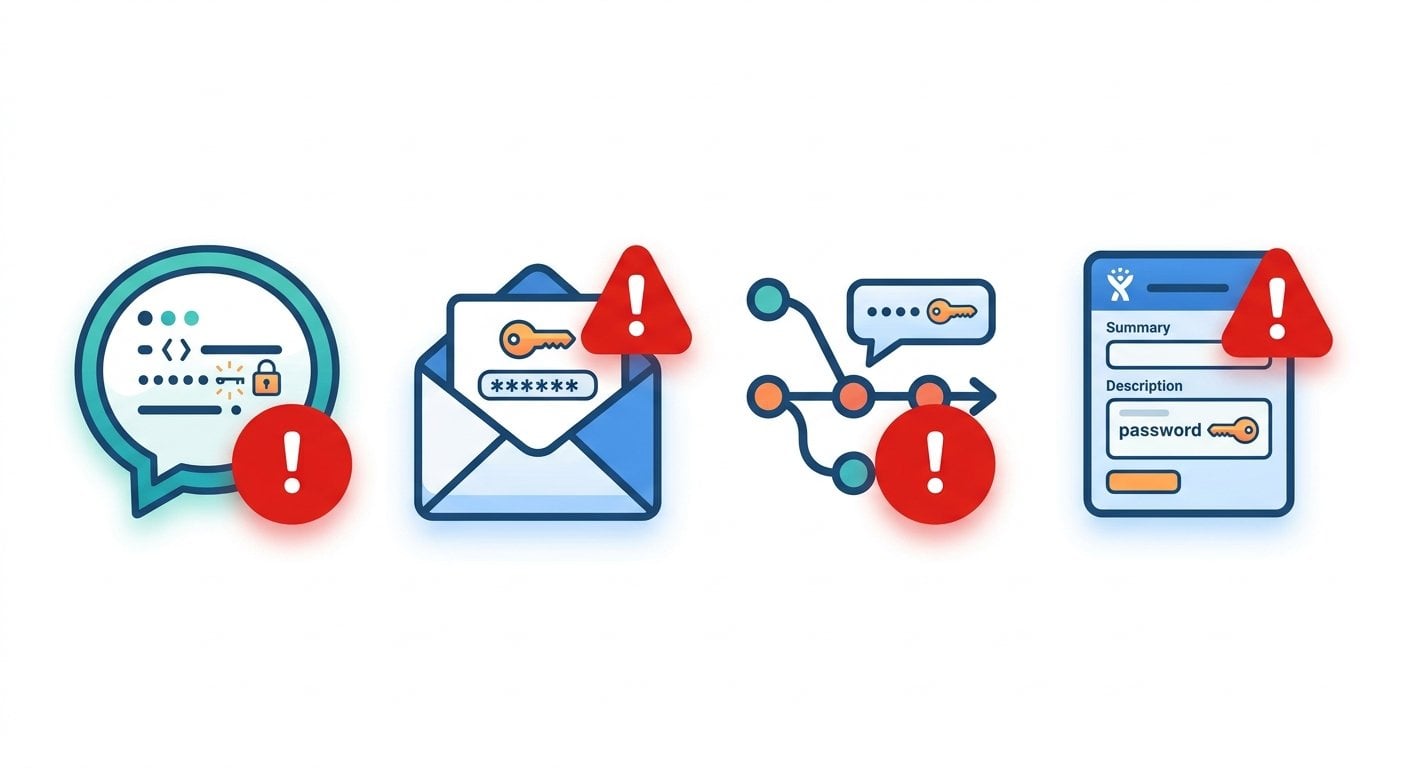

- Gửi thông tin đăng nhập qua Slack, email, hay chat để lại lịch sử lâu dài, có thể tìm kiếm được, và trở thành rủi ro bảo mật ngay cả khi secret đó không còn được dùng nữa.

- Các vault-based tools như HashiCorp Vault rất mạnh cho bảo mật CI/CD pipeline và tự động xoay vòng secret, nhưng thời gian cài đặt không phù hợp cho những lần bàn giao khẩn cấp, dùng một lần.

- Link tự hủy dùng một lần lấp đầy khoảng trống trong bàn giao thủ công giữa người với người: secret chỉ đọc được đúng một lần rồi bị xóa, không để lại dấu vết trong hộp thư hay lịch sử chat.

- Các best practice về quản lý credential bao gồm việc dùng đúng công cụ cho đúng ngữ cảnh, thay vì ép một giải pháp duy nhất vào mọi tình huống.

Mục lục

- Secret trong phát triển phần mềm là gì

- Tại sao các phương pháp chia sẻ thông thường thất bại

- Vault-based secrets management tools thực sự làm được gì

- Khoảng trống không ai nói đến: bàn giao thủ công giữa người với người

- Link tự hủy giải quyết bài toán bàn giao như thế nào

- Ví dụ thực tế: onboard developer mới ngay hôm nay

- Best practice chia sẻ secret an toàn cho developer

- Kết luận

Secret trong phát triển phần mềm là gì

Trong bối cảnh phát triển phần mềm, "secret" là bất kỳ thông tin nào cấp quyền truy cập vào một hệ thống, dịch vụ, hoặc tập dữ liệu. Các ví dụ phổ biến nhất bao gồm:

- API key - token xác thực ứng dụng của bạn với các dịch vụ bên thứ ba như Stripe, Twilio, hoặc OpenAI

- Mật khẩu database - thông tin đăng nhập cho PostgreSQL, MySQL, MongoDB, hoặc bất kỳ data store nào khác

- SSH private key - dùng để xác thực với remote server hoặc code repository

- OAuth token và client secret - dùng trong các luồng xác thực giữa các dịch vụ

- Giá trị cấu hình theo môi trường - chẳng hạn encryption key hoặc signing secret cần được giữ bí mật

Điểm khác biệt so với dữ liệu cấu hình thông thường là: lộ thông tin đồng nghĩa với mất quyền kiểm soát truy cập. Nếu ai đó lấy được Stripe secret key của bạn, họ có thể thực hiện giao dịch. Nếu họ có mật khẩu database, họ có thể đọc hoặc xóa dữ liệu. Rủi ro này hoàn toàn không phải lý thuyết.

Hiểu rõ credential là gì và chúng hoạt động như thế nào trong xác thực giúp làm rõ tại sao bảo vệ chúng trong quá trình truyền tải quan trọng không kém gì bảo vệ chúng khi lưu trữ.

Tại sao các phương pháp chia sẻ thông thường thất bại

Hầu hết developer đều biết không nên hardcode credential trực tiếp vào source code. Hardcode credential có nghĩa là nhúng secret thẳng vào codebase, ví dụ viết api_key = "sk-abc123..." trong một file Python. Một khi file đó được commit lên Git repository, secret tồn tại mãi trong lịch sử phiên bản, dù bạn có xóa nó ở commit sau. Các công cụ như Gitleaks ra đời chính để quét repository tìm các secret bị commit nhầm.

Nhưng rủi ro không chỉ dừng lại ở codebase. Đây là những gì thực sự xảy ra trong việc chia sẻ secret hàng ngày của developer:

- Tin nhắn riêng trên Slack - Tiện lợi, nhưng Slack lưu toàn bộ lịch sử tin nhắn. Nếu workspace bị xâm phạm, mọi secret từng gửi qua tin nhắn riêng đều bị lộ. Slack còn có thể tìm kiếm được, nghĩa là nhân viên mới hay kiểm toán viên có thể tìm thấy credential được chia sẻ từ nhiều năm trước.

- Email - Email được truyền qua và lưu trên nhiều server. Nó hầu như không được mã hóa end-to-end, và nằm mãi trong hộp thư đến, thư đã gửi, và bản lưu trữ.

- File

.envbị commit vào repository - Dù developer dùng file.envđể tách secret khỏi code, những file này đôi khi vẫn lọt vào version control, do vô tình hoặc vì.gitignorechưa được cấu hình đúng từ đầu. - Ticket và công cụ quản lý dự án - Dán mật khẩu database vào comment Jira hay issue GitHub là chuyện không hiếm trong lúc xử lý sự cố, khi tốc độ được ưu tiên hơn bảo mật. Những comment đó bị ghi log, đánh chỉ mục, và thường hiển thị với nhiều người hơn dự kiến.

Vấn đề cốt lõi của tất cả các phương pháp này là tính dai dẳng. Secret tiếp tục tồn tại ở nơi nó chỉ nên đi qua. Đây là điều mà các team bảo mật gọi là "secret sprawl", và đây là một trong những nguyên nhân hàng đầu dẫn đến các vụ rò rỉ liên quan đến credential.

Để hiểu sâu hơn về cách điều này diễn ra ở cấp độ tổ chức, xem bài viết của chúng tôi về tại sao rò rỉ dữ liệu doanh nghiệp xảy ra và tin nhắn tự hủy ngăn chặn chúng như thế nào.

Vault-based secrets management tools thực sự làm được gì

Các công cụ quản lý secret chuyên dụng được xây dựng để giải quyết vấn đề dai dẳng ở quy mô lớn. HashiCorp Vault, AWS Secrets Manager và các nền tảng tương tự hoạt động bằng cách tập trung lưu trữ secret, kiểm soát quyền truy cập thông qua policy, và cung cấp audit trail ghi lại ai truy cập gì và khi nào.

Giá trị thực sự của chúng thể hiện rõ trong các workflow tự động. Trong bối cảnh bảo mật CI/CD pipeline, chẳng hạn, deployment pipeline có thể yêu cầu mật khẩu database từ Vault tại runtime, dùng nó để chạy migration, và không lưu lại ở bất kỳ đâu. Secret được inject vào tiến trình rồi bị hủy. Không developer nào nhìn thấy nó. Không file log nào ghi lại nó. Pipeline xác thực với Vault bằng danh tính riêng của mình, và Vault quyết định có cấp quyền truy cập hay không dựa trên policy được định nghĩa trước.

Các công cụ này còn hỗ trợ xoay vòng secret, tức là có thể tự động thay đổi mật khẩu database theo lịch và cập nhật tất cả dịch vụ phụ thuộc vào nó, mà không cần can thiệp thủ công.

Điều này thực sự mạnh mẽ cho các hệ thống production với các mẫu truy cập được xác định rõ ràng. Nhưng nó đòi hỏi:

- Một Vault instance đang chạy (hoặc dịch vụ cloud trả phí)

- Policy được viết và kiểm thử cho từng dịch vụ hoặc vai trò

- Thời gian tích hợp từng ứng dụng với Vault API hoặc agent

- Bảo trì liên tục khi hạ tầng thay đổi

Không có gì trong số đó là nhanh chóng. Một cài đặt Vault thực tế cho team nhỏ mất từ vài ngày đến vài tuần mới ổn định.

Khoảng trống không ai nói đến: bàn giao thủ công giữa người với người

Vault-based tools giải quyết hoàn hảo việc chuyển giao secret giữa máy với máy. Nhưng chúng hoàn toàn không giải quyết được việc chuyển giao secret giữa người với người. Hãy xem xét các tình huống sau:

- Một developer mới vào làm thứ Hai và cần mật khẩu database staging để cài đặt môi trường local trước khi được cấp quyền truy cập Vault.

- Một contractor được thuê cho hợp đồng hai ngày và chỉ cần một API key để hoàn thành công việc. Tạo một Vault identity đầy đủ cho contractor 48 giờ là quá mức cần thiết.

- Trong sự cố lúc 2 giờ sáng, một senior engineer cần chia sẻ emergency access token với đồng nghiệp vừa được kéo vào để hỗ trợ. Không có thời gian để cấu hình bất cứ thứ gì.

Trong cả ba trường hợp, một người cần gửi credential cho người khác, ngay lúc này, mà không cần dựng hạ tầng. Đây là khoảng trống mà không vault-based tool nào được thiết kế để lấp đầy. Và vì khoảng trống này tồn tại, developer quay lại dùng Slack và email, chính xác là nơi rủi ro sinh sống.

Điều này cũng đặc biệt liên quan đến các team làm việc từ xa, nơi thiếu sự gần gũi về mặt vật lý khiến việc bàn giao an toàn và nhanh chóng càng khó hơn. Hướng dẫn của chúng tôi về bảo mật khi làm việc từ xa và công cụ tin nhắn tự hủy phân tích sâu hơn về vấn đề này.

Link tự hủy giải quyết bài toán bàn giao như thế nào

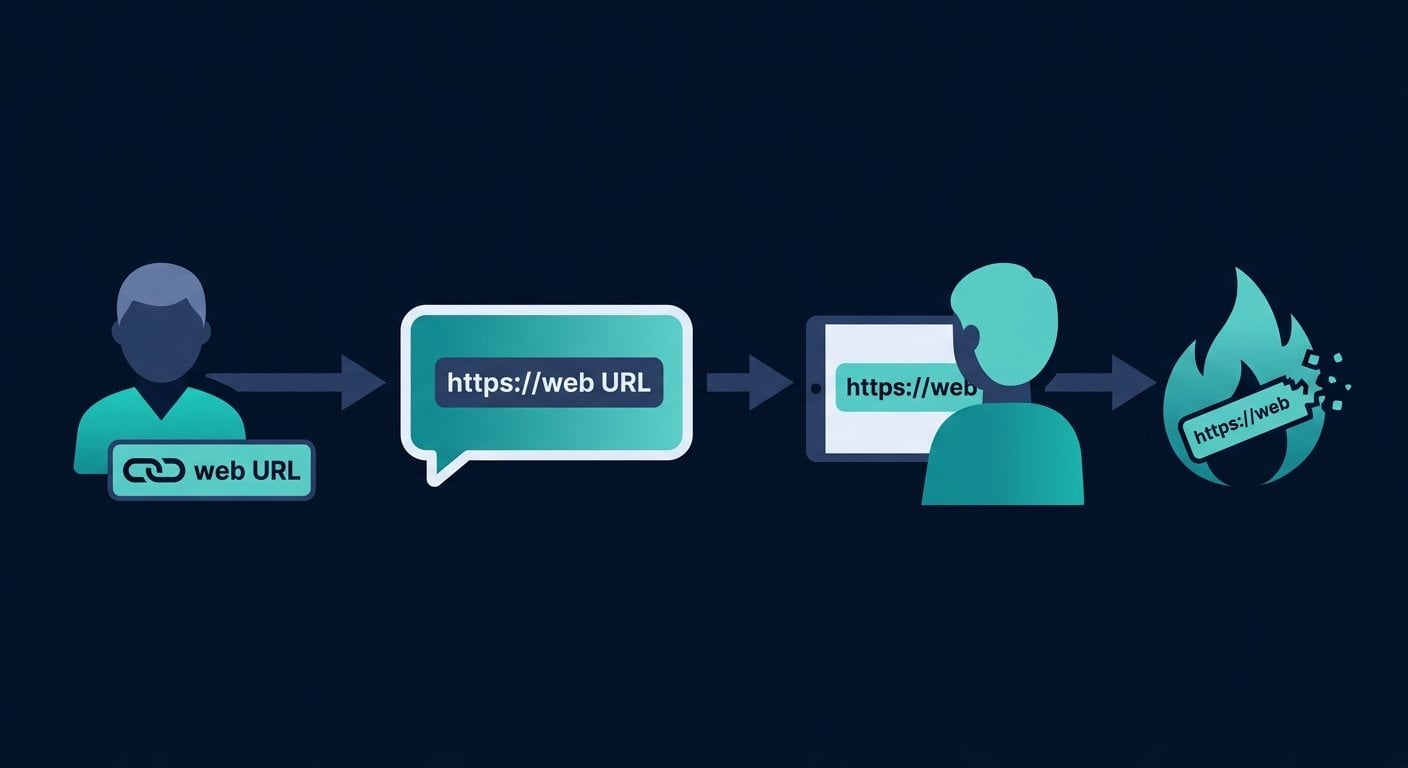

Link tự hủy dùng một lần hoạt động theo nguyên tắc đơn giản: secret được mã hóa và lưu tạm thời trên server, chỉ có thể truy cập qua một URL duy nhất. Ngay khi ai đó mở URL đó và đọc nội dung, dữ liệu bị xóa. Link ngừng hoạt động. Không còn gì để tìm nữa.

Cách này đôi khi được gọi là chia sẻ credential kiểu "đọc xong tự hủy", và nó giải quyết trực tiếp vấn đề dai dẳng. Secret không nằm trong hộp thư của ai. Nó không ngồi trong lịch sử chat. Nó không xuất hiện trong kết quả tìm kiếm sáu tháng sau. Nó chỉ tồn tại đủ lâu để chuyển từ người này sang người khác, rồi biến mất.

Để hiểu cơ chế mã hóa đằng sau cách tiếp cận này, bài viết của chúng tôi về cách ghi chú tự hủy hoạt động bên trong giải thích rõ các chi tiết kỹ thuật.

Các ưu điểm chính khi chia sẻ secret dành cho developer:

- Không cần tài khoản - Bạn có thể tạo link trong vài giây mà không cần đăng ký bất cứ thứ gì.

- Không cần hạ tầng - Không có gì để cài đặt, cấu hình, hay bảo trì.

- Xác nhận đã giao - Nếu link đã được mở khi đồng nghiệp bạn thử dùng, bạn biết có gì đó không ổn và có thể thu hồi, tạo lại ngay lập tức.

- Giới hạn thời gian theo mặc định - Link hết hạn sau một khoảng thời gian nhất định dù không được mở, nên link bị quên không trở thành rủi ro vĩnh viễn.

Để hiểu rộng hơn về cách công nghệ này hoạt động và những gì nó ngăn chặn, xem bài giải thích của chúng tôi về link secret dùng một lần là gì và cách chúng ngăn rò rỉ dữ liệu.

Ví dụ thực tế: onboard developer mới ngay hôm nay

Đây là một tình huống thực tế. Team bạn dùng API thanh toán của bên thứ ba, và staging API key cần được chuyển cho developer mới, Alex, người bắt đầu làm việc hôm nay. Cài đặt Vault của bạn chỉ bao gồm production, và Alex chưa có quyền truy cập production.

Không có công cụ link dùng một lần, quy trình trông như thế này: bạn copy key từ trình quản lý mật khẩu, dán vào tin nhắn riêng Slack gửi cho Alex, rồi tiếp tục công việc. Key giờ tồn tại trên server của Slack, trong lịch sử tin nhắn của Alex, và của bạn. Nếu một trong hai tài khoản bị xâm phạm bất cứ lúc nào, key đó bị lộ.

Với link dùng một lần, quy trình trông như thế này:

- Bạn mở SecretNote, dán API key vào ô văn bản, và đặt thời gian hết hạn (ví dụ 24 giờ).

- Bạn copy link được tạo ra và gửi cho Alex qua Slack (hoặc email, hoặc bất kỳ kênh nào).

- Alex mở link, copy key, và link tự hủy.

- Nếu Alex vô tình gửi link vào sai kênh trước khi mở, bạn có thể thấy nó chưa được truy cập và tạo link mới. Link cũ hết hạn vô hại.

Secret đã đi qua Slack, nhưng chỉ dưới dạng một URL mờ đục. Bất kỳ ai chặn được URL đó sau khi Alex đã mở đều không lấy được gì. Lịch sử kênh chat chứa một link đã chết, không phải một credential còn hiệu lực.

Workflow này không cần cài đặt, không cần tài khoản, và chỉ mất khoảng ba mươi giây. Đây cũng chính là câu trả lời trực tiếp cho câu hỏi làm thế nào để chia sẻ API key an toàn khi bạn chưa có vault.

Để so sánh, hướng dẫn của chúng tôi về cách chia sẻ mật khẩu an toàn mà không để lộ chúng trình bày các nguyên tắc tương tự áp dụng cho việc chia sẻ mật khẩu nói chung.

Best practice chia sẻ secret an toàn cho developer

Biết cách lưu trữ API key an toàn và biết cách chia sẻ chúng là hai kỹ năng khác nhau. Đây là một framework thực tế tính đến cả hai:

- Dùng biến môi trường, không dùng giá trị hardcode - Lưu secret trong file

.envở local và inject chúng qua môi trường triển khai trong production. Không bao giờ commit file.envvào version control. - Dùng vault cho truy cập machine-to-machine trong production - Nếu CI/CD pipeline cần truy cập database hoặc gọi API, dùng secrets manager để inject credential tại runtime. Đây là nơi vault-based tools tỏa sáng.

- Dùng link dùng một lần cho bàn giao giữa người với người - Onboarding, truy cập của contractor, và xử lý sự cố đều liên quan đến người chia sẻ secret với người khác. Đây là nơi link tự hủy là công cụ phù hợp.

- Xoay vòng secret sau khi bàn giao - Khi hợp đồng của contractor kết thúc, thu hồi và xoay vòng mọi credential họ từng có quyền truy cập. Điều này giới hạn phạm vi thiệt hại nếu bản sao secret của họ bị xâm phạm.

- Kiểm tra secret sprawl của bạn - Định kỳ tìm kiếm lịch sử Slack, chuỗi email, và hệ thống quản lý ticket để tìm các mẫu trông giống API key hoặc mật khẩu. Có công cụ hỗ trợ việc này, nhưng nhận thức thủ công là bước khởi đầu tốt.

- Xem mỗi secret như có vòng đời nhất định - Credential không bao giờ được xoay vòng sẽ ngày càng nguy hiểm hơn theo thời gian. Xây dựng việc xoay vòng vào workflow của bạn ngay từ đầu, dù chỉ là một nhắc nhở lịch.

Hướng dẫn dành cho developer của OWASP về triển khai an toàn cung cấp thêm ngữ cảnh về cách quản lý credential phù hợp với vòng đời phát triển phần mềm an toàn tổng thể.

Kết luận

Quản lý secret tốt không phải là về việc có công cụ tinh vi nhất. Mà là về việc chọn đúng công cụ cho đúng ngữ cảnh. Vault-based system là câu trả lời phù hợp cho việc chuyển giao credential tự động, machine-to-machine trong production. Chúng là câu trả lời sai cho một buổi sáng thứ Ba khi bạn cần chuyển staging API key cho developer bắt đầu làm việc hôm nay. Link tự hủy dùng một lần lấp đúng khoảng trống đó: không hạ tầng, không tài khoản, không lưu vết. Secret chuyển từ người này sang người kia rồi biến mất. Đó không phải là giải pháp tạm thời. Đó là công cụ đúng cho công việc này.

Chia sẻ credential an toàn - không cần vault

Tạo link tự hủy dùng một lần cho bất kỳ API key, mật khẩu, hoặc token nào. Đọc xong tự hủy, không để lại dấu vết trong lịch sử chat hay hộp thư, và chỉ mất chưa đến 30 giây.

Tạo link secret của bạn ngay ->

Secrets management là tập hợp các công cụ và thực hành dùng để lưu trữ, truy cập, và phân phối các credential nhạy cảm như API key, mật khẩu database, và token. Nó bao gồm cả cách lưu trữ secret an toàn khi ở trạng thái tĩnh lẫn cách chuyển giao chúng đến các dịch vụ và người cần dùng mà không để lộ không cần thiết.

Secret sprawl xảy ra khi credential tích lũy ở nhiều nơi: tin nhắn Slack, chuỗi email, lịch sử Git, ticket hỗ trợ, và tài liệu chia sẻ. Mỗi bản sao là một điểm có thể bị lộ. Nguy hiểm ở chỗ hầu hết các bản sao này bị lãng quên, nên chúng không bao giờ được xoay vòng hay thu hồi, và kẻ tấn công có thể tìm thấy chúng rất lâu sau lần bàn giao ban đầu.

Một API key bị rò rỉ cho phép bất kỳ ai tìm thấy nó có cùng mức quyền truy cập như ứng dụng được cấp key đó. Tùy thuộc vào dịch vụ, điều này có thể dẫn đến giao dịch trái phép, đánh cắp dữ liệu, lạm dụng dịch vụ, hoặc chiếm đoạt tài khoản. Key cần được thu hồi ngay khi phát hiện, và toàn bộ log truy cập cần được xem xét để tìm hoạt động bất thường.

Hardcode credential có nghĩa là nhúng secret trực tiếp vào source code, chẳng hạn viết API key dưới dạng chuỗi ký tự trong một file. Điều này nguy hiểm vì secret trở thành một phần của lịch sử phiên bản ngay khi file được commit. Dù bạn xóa nó sau đó, nó vẫn còn trong các commit cũ và có thể bị tìm thấy bởi bất kỳ ai có quyền truy cập repository hoặc bởi các công cụ quét tự động.

Dùng link tự hủy dùng một lần. Dán secret vào công cụ như SecretNote, tạo URL duy nhất, và gửi URL đó cho người nhận. Khi họ mở nó, nội dung được hiển thị một lần rồi bị xóa vĩnh viễn. Không cần tài khoản hay hạ tầng, và không có gì tồn tại trong lịch sử chat hay email sau khi link được mở.

Vault và AWS Secrets Manager được thiết kế cho việc chuyển giao credential tự động, machine-to-machine trong các hệ thống production. Chúng đòi hỏi cài đặt, cấu hình, và bảo trì liên tục. SecretNote được thiết kế cho bàn giao giữa người với người: không cài đặt, không tài khoản, không hạ tầng. Nó giải quyết một vấn đề khác - chuyển giao an toàn một lần giữa người với người - thay vì quản lý truy cập tự động liên tục.