Bảo mật dữ liệu làm việc từ xa không còn chỉ là mối quan tâm của bộ phận IT. Khi nhóm của bạn phân tán khắp các văn phòng tại nhà, quán cà phê và không gian làm việc chung, mỗi tin nhắn chứa mật khẩu, API key hoặc thông tin khách hàng bí mật đều trở thành rủi ro tiềm ẩn. Các công cụ chat thông thường và email không được thiết kế cho thực tế này. Chúng lưu trữ tin nhắn vô thời hạn, đồng bộ trên nhiều thiết bị và để lại dấu vết có thể truy cập lâu sau khi cuộc trò chuyện kết thúc. Đối với các nhóm phân tán xử lý thông tin nhạy cảm hàng ngày, khoảng cách giữa tiện lợi và bảo mật chính là nơi xảy ra vi phạm dữ liệu.

Điểm chính cần nhớ:

- Hầu hết các công cụ giao tiếp doanh nghiệp phổ biến đều lưu giữ lịch sử tin nhắn, tạo ra rủi ro phơi bày lâu dài cho nhóm làm việc từ xa.

- Tin nhắn mã hóa tự hủy loại bỏ dấu vết dữ liệu lâu dài cho thông tin nhạy cảm như mật khẩu, token và chi tiết khách hàng.

- Phương pháp liên kết một lần đảm bảo chỉ người nhận được chỉ định mới có thể đọc tin nhắn, và chỉ một lần.

- Áp dụng tin nhắn tạm thời cho các quy trình cụ thể (không phải toàn bộ giao tiếp) là cách nâng cấp bảo mật thực tế, ít ma sát cho nhóm làm việc tại nhà.

Mục lục

Vấn đề thực sự với giao tiếp nhóm từ xa

Khi nhóm làm việc trong cùng văn phòng, thông tin nhạy cảm thường được giữ dưới dạng lời nói. Không ai gõ mật khẩu server vào Slack khi có thể đi tới và nói trực tiếp. Nhưng trong nhóm phân tán, lựa chọn đó biến mất. Mọi thứ trở thành văn bản, và văn bản được lưu trữ.

Hãy xem xét những gì một nhóm làm việc tại nhà điển hình chia sẻ qua các công cụ chat trong một tuần: thông tin đăng nhập cơ sở dữ liệu, mật khẩu môi trường thử nghiệm, API token, số tài khoản khách hàng, tài liệu pháp lý nháp và chi tiết HR. Hầu hết những thông tin này chảy qua các nền tảng được xây dựng để tăng tốc độ cộng tác, không phải bảo mật. Những tin nhắn đó nằm trong nhật ký có thể tìm kiếm, được sao lưu lên máy chủ đám mây và có thể bị phơi bày qua tài khoản bị xâm phạm, lệnh triệu tập hoặc tích hợp cấu hình sai.

Vấn đề không phải là các nhóm bất cẩn. Vấn đề là các công cụ mặc định tạo ra hồ sơ lâu dài của thông tin chỉ dành để tạm thời. Theo Báo cáo chi phí vi phạm dữ liệu IBM, thông tin đăng nhập bị xâm phạm vẫn là một trong những nguyên nhân hàng đầu gây ra vi phạm dữ liệu toàn cầu. Làm việc từ xa mở rộng bề mặt tấn công đáng kể, vì thông tin đăng nhập được chia sẻ thường xuyên hơn và qua nhiều kênh hơn.

Để hiểu sâu hơn về cách điều này diễn ra ở cấp độ tổ chức, hãy xem tại sao rò rỉ dữ liệu doanh nghiệp xảy ra và cách tin nhắn tự hủy có thể ngăn chặn chúng.

Tin nhắn tự hủy thực sự làm gì

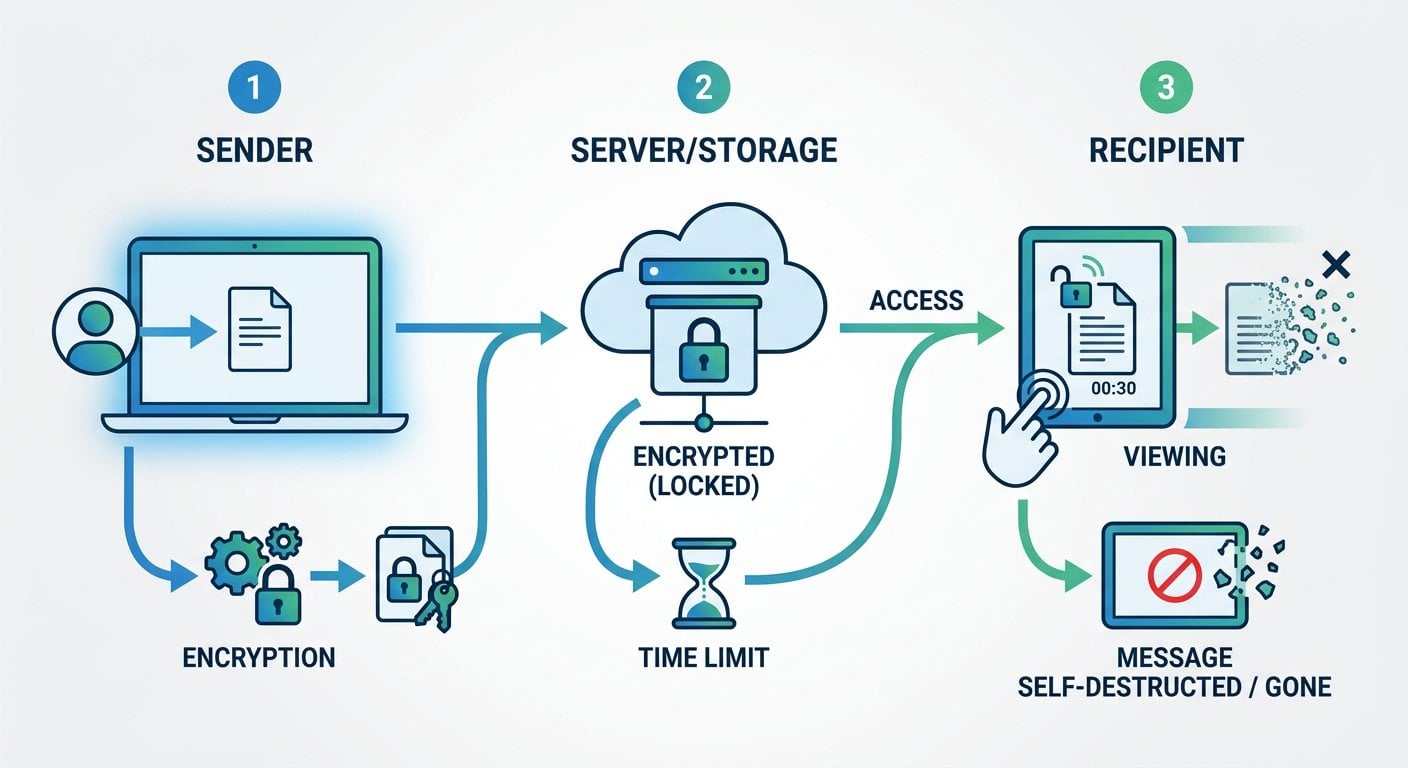

Tin nhắn tự hủy không chỉ là tin nhắn có bộ đếm thời gian. Khi được triển khai đúng cách, đó là ghi chú chỉ đọc được một lần, được mã hóa trước khi rời khỏi trình duyệt của bạn, lưu trữ tạm thời trên máy chủ dưới dạng mã hóa và bị xóa vĩnh viễn ngay khi được mở (hoặc sau thời gian hết hạn đã đặt, tùy điều kiện nào đến trước).

Phương pháp này giải quyết ba vấn đề cụ thể quan trọng cho tin nhắn mã hóa cho nhóm từ xa:

- Không lưu trữ lâu dài: Sau khi đọc, tin nhắn biến mất khỏi máy chủ. Không có nhật ký để triệu tập, không có bản sao lưu để vi phạm và không có hộp thư để xâm phạm.

- Một người nhận, một lần đọc: Nếu ai đó chặn liên kết trước khi người nhận dự định mở, người nhận sẽ biết ngay lập tức vì tin nhắn đã biến mất.

- Mã hóa trong quá trình truyền và khi nghỉ: Nội dung được mã hóa trước khi rời khỏi thiết bị người gửi, có nghĩa là ngay cả nhà cung cấp dịch vụ cũng không thể đọc được.

Để hiểu cơ chế kỹ thuật đằng sau điều này, bài viết về cách ghi chú tự hủy hoạt động đằng hậu trường bao gồm mô hình mã hóa và bảo mật trình duyệt chi tiết.

Các trường hợp sử dụng làm việc từ xa phổ biến

Tin nhắn tạm thời không nhằm thay thế toàn bộ hệ thống giao tiếp doanh nghiệp của bạn. Đó là công cụ nhắm mục tiêu cho những khoảnh khắc cụ thể, có độ nhạy cảm cao. Dưới đây là các tình huống mà nhóm phân tán được hưởng lợi nhiều nhất:

Chia sẻ thông tin đăng nhập trong quá trình đào tạo

Nhân viên mới cần quyền truy cập hệ thống từ ngày đầu. Gửi mật khẩu ban đầu qua email hoặc Slack tạo ra hồ sơ vĩnh viễn. Sử dụng liên kết tự hủy qua công cụ như SecretNote có nghĩa là thông tin đăng nhập được giao an toàn và bằng chứng về việc giao đó biến mất sau lần sử dụng đầu tiên.

Truyền API Key và Token

Nhà phát triển trong nhóm từ xa thường xuyên cần chia sẻ token cho môi trường thử nghiệm, tích hợp bên thứ ba hoặc pipeline CI/CD. Đây là mục tiêu có giá trị cao. Ghi chú mã hóa một lần là cách chia sẻ mật khẩu từ xa an toàn hơn nhiều so với dán chúng vào chat nhóm.

Gửi dữ liệu nhạy cảm của khách hàng

Số tài khoản, tham chiếu pháp lý hoặc định danh chăm sóc sức khỏe đôi khi cần di chuyển nhanh chóng giữa các thành viên trong nhóm. Ghi chú tạm thời đảm bảo thông tin đó không tồn tại trong lịch sử chat hoặc chuỗi email có thể được truy cập sau nhiều tháng.

Giao tiếp HR và bảng lương nội bộ

Chi tiết lương, ghi chú hiệu suất và dữ liệu nhận dạng cá nhân được chia sẻ giữa HR và quản lý không nên tồn tại trong hộp thư tiêu chuẩn. Tin nhắn tự hủy đảm bảo thông tin đến đúng người rồi ngừng tồn tại.

Mã truy cập tạm thời

Mã sao lưu xác thực hai yếu tố, thông tin đăng nhập VPN tạm thời và PIN một lần về bản chất là ngắn hạn. Coi chúng là hồ sơ vĩnh viễn trong nhật ký chat hoàn toàn đi ngược lại mục đích của chúng.

Để biết thêm bối cảnh về việc giữ tin nhắn riêng tư an toàn trong các tình huống khác nhau, hãy xem cách giữ tin nhắn riêng tư của bạn thực sự an toàn.

Ví dụ cụ thể: Đào tạo nhà phát triển từ xa

Đây là tình huống thực tế diễn ra tại các công ty SaaS mỗi tuần.

Một công ty SaaS cỡ trung thuê nhà phát triển backend sẽ làm việc hoàn toàn từ xa. Vào ngày đầu tiên, trưởng nhóm DevOps cần chia sẻ: mật khẩu AWS IAM tạm thời, token truy cập cá nhân GitHub cho kho lưu trữ riêng và chuỗi kết nối cơ sở dữ liệu thử nghiệm. Công ty sử dụng Slack để giao tiếp hàng ngày.

Mặc định không an toàn: Trưởng nhóm DevOps mở tin nhắn trực tiếp trong Slack và dán cả ba thông tin đăng nhập vào một tin nhắn. Slack lưu trữ điều này vô thời hạn. Tin nhắn hiện là một phần của xuất khẩu Slack của công ty, được đồng bộ với điện thoại của nhà phát triển và hiển thị với bất kỳ quản trị viên Slack nào có quyền truy cập nhật ký kiểm tra. Nếu tài khoản của nhà phát triển bị xâm phạm, những thông tin đăng nhập đó vẫn nằm đó, ngay cả sau khi chúng đã được xoay.

Giải pháp thay thế an toàn: Trưởng nhóm DevOps mở SecretNote, gõ thông tin đăng nhập vào ghi chú mới, đặt tự hủy sau một lần xem và sao chép liên kết được tạo. Họ chỉ gửi liên kết qua Slack. Nhà phát triển nhấp vào, đọc thông tin đăng nhập và ghi chú bị xóa vĩnh viễn. Những gì còn lại trong Slack là liên kết chết không có nội dung có thể khôi phục.

Tổng thời gian khác biệt giữa hai phương pháp này: khoảng 45 giây. Sự khác biệt về bảo mật là đáng kể. Đây là trường hợp thực tế cho gửi tin nhắn an toàn trong bối cảnh làm việc từ xa.

Nó cũng trực tiếp giải quyết ràng buộc thực tế mà hầu hết nhóm đối mặt: mọi người sẽ không áp dụng công cụ làm chậm họ. Ghi chú tự hủy phù hợp với quy trình làm việc hiện có mà không thay thế chúng.

Các bước thực hiện tin nhắn tạm thời

Triển khai điều này trên nhóm phân tán không đòi hỏi đại tu bảo mật. Đây là trình tự thực tế:

- Kiểm tra những gì nhóm hiện đang chia sẻ qua chat: Dành một tuần ghi chú mọi trường hợp mật khẩu, token hoặc định danh nhạy cảm được gửi qua Slack, Teams hoặc email. Điều này tạo ra bức tranh rõ ràng về mức độ phơi bày thực tế của bạn.

- Xác định danh sách ngắn các loại dữ liệu "luôn tạm thời": Mật khẩu, API key, mã sao lưu xác thực hai yếu tố và định danh cá nhân phải luôn đi qua ghi chú tự hủy. Viết điều này vào chính sách bảo mật nội bộ của bạn.

- Chọn công cụ và ghi lại quy trình: Chọn công cụ (SecretNote là lựa chọn đơn giản), viết hướng dẫn nội bộ hai đoạn văn cho thấy chính xác cách tạo và chia sẻ ghi chú, và đăng lên wiki nhóm của bạn.

- Đào tạo trong quá trình giới thiệu, không phải sau sự cố: Làm cho quy trình ghi chú an toàn trở thành một phần của việc giới thiệu ngày đầu. Nhân viên mới áp dụng thói quen sớm. Cải tạo thói quen bảo mật cho nhân viên hiện tại khó hơn.

- Xem xét và xoay thông tin đăng nhập đã chia sẻ không an toàn trước đó: Sau khi có quy trình mới, hãy quay lại và xoay bất kỳ thông tin đăng nhập nào đã được chia sẻ qua kênh vĩnh viễn. Điều này đóng cửa sổ phơi bày hiện có.

Cập nhật các yêu cầu quy định về xử lý dữ liệu cũng quan trọng đối với nhóm từ xa. Trang tin tức quyền riêng tư và cập nhật quy định cho 2026 bao gồm những thay đổi gần đây ảnh hưởng đến cách doanh nghiệp phải xử lý giao tiếp nhạy cảm.

Những gì cần tìm trong công cụ nhắn tin bảo mật

Không phải tất cả công cụ được tiếp thị là "an toàn" đều mang lại cùng mức bảo vệ. Khi đánh giá các lựa chọn cho tin nhắn mã hóa cho nhóm từ xa, hãy kiểm tra các tính năng cụ thể này:

| Tính năng | Tại sao quan trọng |

|---|---|

| Mã hóa phía khách hàng | Tin nhắn nên được mã hóa trước khi rời khỏi trình duyệt của bạn, để nhà cung cấp dịch vụ không thể đọc được. |

| Hủy đọc một lần | Ghi chú phải bị xóa ngay sau lần xem đầu tiên, không chỉ đánh dấu là đã đọc. |

| Không yêu cầu tài khoản cho người nhận | Yêu cầu người nhận đăng ký tạo ma sát và dấu vết dữ liệu mới. Phương pháp dựa trên liên kết sạch hơn. |

| Tùy chọn hết hạn | Nếu người nhận không bao giờ mở ghi chú, nó sẽ tự động hết hạn sau thời gian xác định. |

| Không ghi nhật ký nội dung ghi chú | Máy chủ chỉ nên lưu trữ blob mã hóa, không phải metadata về nội dung ghi chú. |

Mô hình mã hóa đầu cuối là tiêu chuẩn kỹ thuật làm nền tảng cho các công cụ tạm thời thực sự an toàn. Bất kỳ công cụ nào tuyên bố bảo mật mà không có tiêu chuẩn này đều cung cấp thứ gì đó yếu hơn so với vẻ ngoài.

Để hiểu rộng hơn về điều gì làm cho liên kết một lần hiệu quả trong việc ngăn chặn rò rỉ dữ liệu, hãy xem liên kết bí mật một lần là gì và cách chúng hoạt động.

Kết luận

Bảo mật dữ liệu làm việc từ xa không đòi hỏi cơ sở hạ tầng cấp doanh nghiệp để cải thiện có ý nghĩa. Đối với hầu hết nhóm phân tán, khoảng cách lớn nhất không nằm ở tường lửa hay bảo vệ điểm cuối. Nó nằm ở thói quen hàng ngày chia sẻ thông tin nhạy cảm qua các công cụ không bao giờ được thiết kế để giữ bí mật. Tin nhắn tự hủy lấp đầy khoảng cách đó với ma sát tối thiểu. Chúng phù hợp với quy trình làm việc hiện có, không yêu cầu thiết lập kỹ thuật từ người nhận và loại bỏ dấu vết dữ liệu lâu dài khiến việc chia sẻ thông tin đăng nhập trở nên rủi ro. Thay đổi thói quen 45 giây được mô tả trong ví dụ đào tạo ở trên là loại cải thiện bảo mật thực tế, chi phí thấp thực sự được áp dụng.

Ngừng để lại thông tin đăng nhập trong nhật ký chat

SecretNote cho phép bạn tạo ghi chú mã hóa tự xóa sau một lần đọc. Không cần tài khoản cho người nhận, không lưu trữ nội dung, không dấu vết dữ liệu. Thử ngay và gửi ghi chú mã hóa tự hủy miễn phí.

Thử công cụ miễn phí →

Có, khi công cụ sử dụng mã hóa phía khách hàng và hủy đọc một lần. Mật khẩu được mã hóa trước khi rời khỏi trình duyệt của bạn, chỉ lưu trữ dưới dạng blob mã hóa và bị xóa vĩnh viễn sau khi người nhận mở một lần. Điều này an toàn hơn đáng kể so với gửi mật khẩu qua email hoặc chat.

Hầu hết công cụ, bao gồm SecretNote, cho phép bạn đặt thời gian hết hạn. Nếu ghi chú không được mở trong khoảng thời gian đó, nó sẽ tự động bị xóa khỏi máy chủ. Sau đó bạn có thể gửi lại ghi chú mới. Điều này ngăn các liên kết bị bỏ rơi trở thành lỗ hổng lâu dài.

Không, chúng phục vụ các mục đích khác nhau. Trình quản lý mật khẩu lưu trữ và sắp xếp thông tin đăng nhập để sử dụng liên tục. Ghi chú tự hủy dành cho thời điểm chuyển giao, khi bạn cần trao thông tin đăng nhập cho ai đó một cách an toàn. Cả hai công cụ đều bổ sung và giải quyết các điểm khác nhau trong chu kỳ sống của thông tin đăng nhập.

Với SecretNote, không cần tài khoản. Người nhận chỉ cần nhấp vào liên kết và đọc ghi chú. Điều này loại bỏ ma sát và tránh tạo dấu vết dữ liệu bổ sung. Bản thân liên kết là chìa khóa, và một khi đã sử dụng, cả liên kết và nội dung ghi chú đều không còn truy cập được ở bất cứ đâu.

Làm việc từ xa buộc nhóm phải chia sẻ thông tin đăng nhập bằng kỹ thuật số thay vì bằng lời nói. Điều này tạo ra hồ sơ văn bản trong công cụ chat, email và nền tảng cộng tác. Mỗi hồ sơ đó là điểm phơi bày tiềm ẩn thông qua xâm phạm tài khoản, xuất dữ liệu hoặc tích hợp bên thứ ba có quyền truy cập lịch sử tin nhắn.