Nhiều người nghĩ rằng để chia sẻ mật khẩu an toàn thì cần phải có phần mềm quản lý mật khẩu chuyên dụng, một kho lưu trữ dùng chung, hoặc hệ thống IT của doanh nghiệp. Nhưng nếu bạn chỉ cần gửi một mật khẩu duy nhất, ngay lúc này, cho ai đó không dùng chung công cụ hay tổ chức với bạn thì sao? Có thể bạn đang bàn giao thông tin đăng nhập máy chủ staging cho khách hàng. Có thể bạn đang giúp người thân truy cập vào một tài khoản dùng chung. Nhu cầu là có thật, thời gian thì ngắn, và điều cuối cùng bạn muốn là mật khẩu đó nằm mãi trong một chuỗi email. Bài viết này sẽ hướng dẫn bạn cách gửi mật khẩu an toàn - không cần tạo tài khoản, không cần cài đặt gì, và không để lại dấu vết lâu dài.

Mục lục

- Tại sao các phương pháp thông thường không an toàn

- Những lỗi phổ biến khi chia sẻ mật khẩu

- Chia sẻ mật khẩu an toàn trông như thế nào

- Ví dụ thực tế: Gửi mật khẩu cho nhà thầu

- Hướng dẫn từng bước: Cách gửi mật khẩu trực tuyến an toàn

- Hiểu về mã hóa dựa trên mật khẩu theo cách đơn giản

- Khi nào dùng phương pháp nào

- Kết luận

Điểm chính cần nhớ:

- Email, SMS và các ứng dụng chat không phải là kênh an toàn để gửi mật khẩu, dù chúng có vẻ tiện lợi.

- Link bí mật dùng một lần sử dụng cơ chế truyền mật khẩu có mã hóa, đảm bảo thông tin xác thực sẽ biến mất sau khi được đọc.

- Bạn không cần tài khoản hay phần mềm quản lý mật khẩu để chia sẻ mật khẩu an toàn - chỉ cần đúng công cụ và một quy trình rõ ràng.

- Tách kênh gửi (link qua một kênh, cụm từ bảo vệ qua kênh khác) tạo thêm một lớp bảo vệ thực tế.

Tại sao các phương pháp thông thường không an toàn

Trước khi đi vào giải pháp, hãy nhìn thẳng vào vấn đề. Khi bạn gửi mật khẩu qua một kênh thông thường, có một số điều xảy ra mà bạn có thể không để ý:

- Email lưu trữ tin nhắn trên các máy chủ mà bạn không kiểm soát, thường là vô thời hạn. Dù bạn đã xóa tin nhắn, nó vẫn có thể tồn tại trong bản sao lưu, trong hộp thư đến của người nhận, và trong hộp thư của bất kỳ ai họ chuyển tiếp đến.

- SMS được truyền dưới dạng plaintext qua mạng của nhà mạng. Ngoài ra, nhiều điện thoại tự động sao lưu tin nhắn, và bất kỳ ai cầm thiết bị đó đều có thể đọc được.

- Slack, Teams và các công cụ chat tương tự lưu lại lịch sử tin nhắn. Một mật khẩu bạn gửi qua tin nhắn riêng trên Slack hai năm trước vẫn có thể được quản trị viên tìm kiếm hoặc xuất hiện trong một bản xuất dữ liệu.

- Ảnh chụp màn hình hoặc ảnh chụp được đồng bộ lên bộ nhớ đám mây, vô tình chia sẻ, và được lập chỉ mục theo những cách bạn không thể kiểm soát.

Không có phương pháp nào trong số này sử dụng cơ chế truyền mật khẩu có mã hóa. Chúng xử lý mật khẩu y hệt như xử lý câu "trưa nay ăn gì?" - chỉ là một đoạn văn bản được lưu trữ và truy xuất.

Những lỗi phổ biến khi chia sẻ mật khẩu

Hiểu lý thuyết là một chuyện. Thấy những lỗi này diễn ra trong thực tế lại là chuyện khác. Dưới đây là những sai lầm phổ biến nhất, kèm theo bối cảnh thực tế.

Lỗi 1: Gửi mật khẩu trực tiếp qua email

Năm 2021, một công ty marketing nhỏ ở Anh bị rò rỉ dữ liệu khách hàng. Điều tra cho thấy tài khoản email của một freelancer đã bị xâm phạm từ nhiều tháng trước. Bên trong hộp thư đó là một chuỗi email chứa thông tin đăng nhập cho nhiều tài khoản mạng xã hội của khách hàng, được gửi dưới dạng plaintext bởi quản lý tài khoản của công ty. Các mật khẩu chưa bao giờ được thay đổi sau lần bàn giao đầu tiên. Vụ rò rỉ ảnh hưởng đến bốn khách hàng và gây thiệt hại đáng kể về uy tín.

Đây không phải trường hợp ngoại lệ. Đây là hành vi mặc định của hầu hết các nhóm nhỏ chưa có quy trình chính thức cho việc chia sẻ thông tin xác thực.

Lỗi 2: Dùng mãi một mật khẩu dùng chung mà không thay đổi

Một mật khẩu được gửi "tạm thời" cho nhà thầu sáu tháng trước vẫn là thông tin xác thực đang hoạt động. Nếu nhà thầu đó đã rời dự án, chuyển việc, hoặc thiết bị của họ bị xâm phạm, mật khẩu vẫn còn hiệu lực. Nhiều tổ chức phát hiện trong các cuộc kiểm tra bảo mật rằng hàng chục người vẫn còn quyền truy cập vào hệ thống thông qua các thông tin xác thực chưa bao giờ được thay đổi sau khi bàn giao.

Lỗi 3: Gửi cả tên đăng nhập và mật khẩu trong cùng một tin nhắn

Dù ai đó chỉ chặn được một tin nhắn, việc gửi cả tên đăng nhập lẫn mật khẩu cùng nhau là cung cấp đủ mọi thứ họ cần. Điều này đặc biệt nguy hiểm trong các chuỗi email khi ngữ cảnh (dịch vụ nào, tài khoản nào) đã hiện rõ ở dòng tiêu đề hoặc các tin nhắn trước đó.

Lỗi 4: Dùng ứng dụng "bảo mật" nhưng thực ra không có mã hóa đầu cuối

Nhiều người cho rằng WhatsApp, iMessage, hay Telegram (ở chế độ thông thường) đủ an toàn để gửi mật khẩu. Dù một số ứng dụng này có mã hóa đầu cuối (E2EE) cho nội dung tin nhắn, chúng vẫn lưu lịch sử tin nhắn trên thiết bị, đồng bộ lên bản sao lưu đám mây, và có thể bị truy cập bởi bất kỳ ai cầm điện thoại. Mã hóa bảo vệ chống lại việc bị chặn trên đường truyền, nhưng không bảo vệ khi ai đó truy cập trực tiếp vào thiết bị hoặc tài khoản.

Lỗi 5: Không xác nhận người nhận đã thực sự nhận được

Một link dùng một lần chỉ có ích khi đúng người mở nó. Nếu bạn gửi một link tự hủy mà không xác nhận với người nhận rằng họ đã truy cập, bạn không có cách nào biết họ đã đọc hay link đó vẫn đang chờ và có thể bị người khác mở. Hãy luôn theo dõi qua một kênh riêng để xác nhận đã nhận.

Chia sẻ mật khẩu an toàn trông như thế nào

Mục tiêu của một phương pháp an toàn rất đơn giản: mật khẩu đến được tay người nhận đúng, và sau đó không còn tồn tại dưới bất kỳ dạng nào có thể truy xuất được. Đây chính là thứ mà link bí mật dùng một lần được thiết kế để làm.

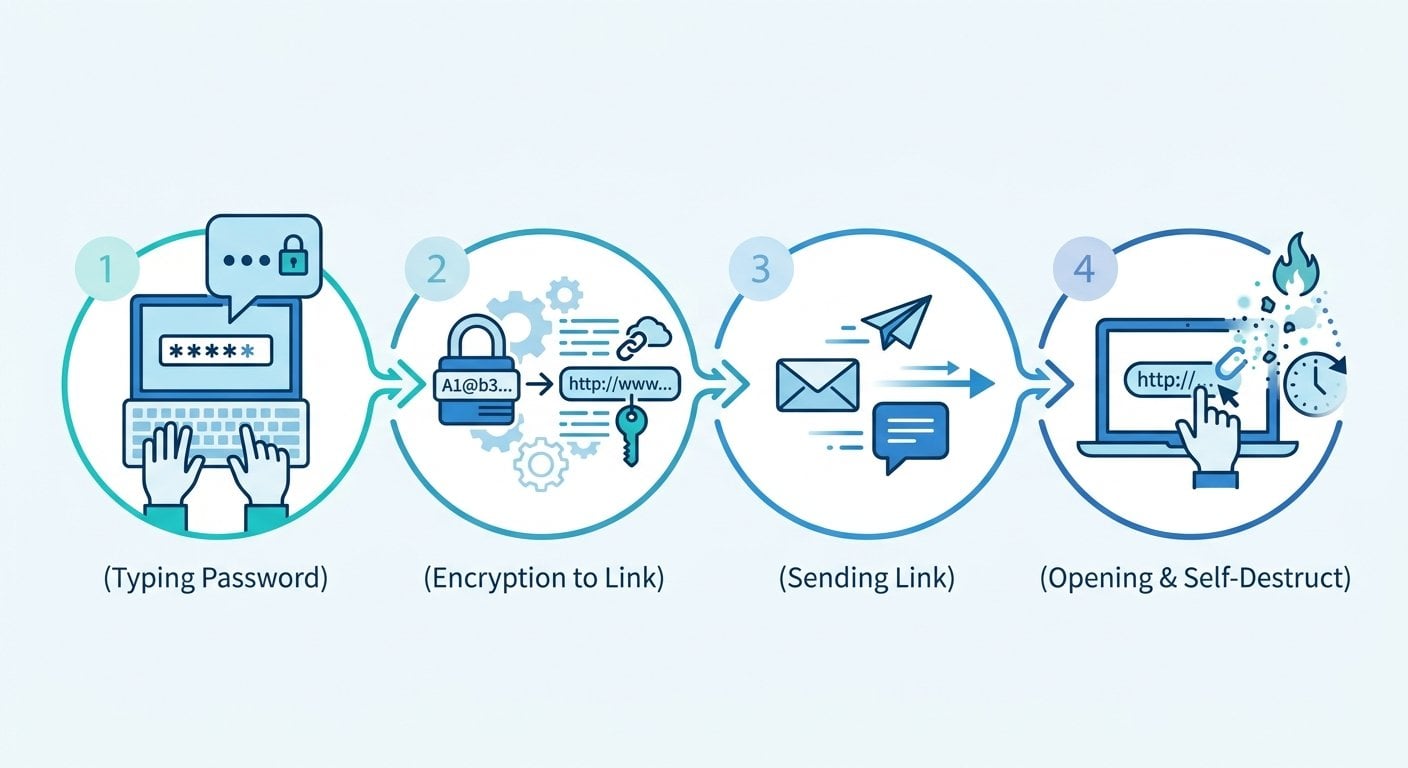

Link bí mật dùng một lần hoạt động như sau:

- Bạn nhập mật khẩu vào một công cụ mã hóa nó và tạo ra một link duy nhất.

- Bạn gửi link đó cho người nhận.

- Người nhận mở link, xem mật khẩu một lần duy nhất, và link bị hủy vĩnh viễn.

- Nếu ai đó cố mở link sau đó, họ sẽ không thấy gì cả - dữ liệu đã biến mất.

Cách tiếp cận này giải quyết vấn đề cốt lõi: mật khẩu không bao giờ nằm trong một chuỗi tin nhắn, không bị chuyển tiếp, và không lưu lại trong log của máy chủ. Mã hóa và tự hủy diễn ra ở tầng hạ tầng, không chỉ là một thủ thuật giao diện người dùng.

Ví dụ thực tế: Gửi mật khẩu cho nhà thầu

Hãy tưởng tượng bạn là quản lý dự án tại một công ty SaaS. Một nhà thầu mới cần quyền truy cập tạm thời vào môi trường staging của bạn để chạy một số bài kiểm tra. Bạn có thông tin xác thực. Họ cần ngay bây giờ. Bạn không dùng chung phần mềm quản lý mật khẩu, và bạn không muốn thiết lập một cái chỉ cho một hợp đồng hai ngày.

Đây là cách không an toàn:

- Bạn gõ mật khẩu vào tin nhắn Slack: "Đây là thông tin đăng nhập: staging.yourapp.com | user: admin | pass: StagingPass2024"

- Tin nhắn đó giờ nằm trong lịch sử Slack, có thể tìm kiếm bởi quản trị viên workspace, và hiển thị với bất kỳ ai từng có quyền truy cập vào cuộc hội thoại đó.

Đây là cách an toàn:

- Bạn mở một công cụ chia sẻ mật khẩu (không cần tài khoản).

- Bạn nhập mật khẩu vào trường được mã hóa và đặt hết hạn sau một lần xem.

- Bạn sao chép link được tạo ra và gửi cho nhà thầu qua Slack hoặc email.

- Bạn gửi tên đăng nhập và URL của trang staging qua một tin nhắn riêng, để link đó một mình không tiết lộ gì hữu ích nếu không có ngữ cảnh.

- Bạn yêu cầu nhà thầu xác nhận họ đã truy cập link. Sau khi họ làm vậy, mật khẩu không còn tồn tại ở đâu ngoài trí nhớ của họ (và lý tưởng nhất là trong ghi chú bảo mật của riêng họ).

Toàn bộ quy trình mất chưa đến hai phút. Không cần tài khoản. Không cần cài đặt. Không có hồ sơ lưu trữ lâu dài.

Hướng dẫn từng bước: Cách gửi mật khẩu trực tuyến an toàn

Đây là quy trình thực tế, được chia nhỏ để bất kỳ ai cũng có thể làm theo:

- Tạo mật khẩu mạnh trước (nếu cần). Nếu bạn đang thiết lập thông tin xác thực mới thay vì chia sẻ cái đã có, hãy dùng công cụ tạo mật khẩu để tạo ra một cái không thể đoán được. Đừng tạo nó trong trình soạn thảo văn bản hay ứng dụng ghi chú vì có thể bị tự động lưu.

- Mở công cụ tạo link bí mật dùng một lần. Không cần tài khoản. Dán mật khẩu vào trường được mã hóa.

- Đặt điều kiện hết hạn. Hầu hết các công cụ cho phép bạn chọn hết hạn theo thời gian (ví dụ: 24 giờ) hoặc theo số lần xem (hết hạn sau một lần mở). Với mật khẩu, hết hạn theo lần xem gần như luôn là lựa chọn đúng.

- Sao chép link được tạo ra. Đây là thứ duy nhất bạn gửi qua kênh thông thường (email, Slack, v.v.).

- Gửi ngữ cảnh riêng. Cho người nhận biết link này dùng cho dịch vụ nào và tên đăng nhập là gì, qua một tin nhắn riêng. Như vậy, link đó một mình sẽ vô dụng với bất kỳ ai chặn được nó.

- Xác nhận đã nhận. Yêu cầu người nhận xác nhận họ đã mở link. Nếu họ chưa mở và link đã hết hạn, bạn cần tạo link mới.

- Thay đổi mật khẩu sau khi dùng xong (nếu có thể). Nếu thông tin xác thực là tạm thời, hãy thu hồi hoặc thay đổi nó sau khi hoàn thành công việc. Đây là thói quen tốt dù bạn đã chia sẻ theo cách nào.

Quy trình này hoạt động dù bạn đang chia sẻ mật khẩu Wi-Fi với khách, bàn giao thông tin xác thực máy chủ cho lập trình viên, hay gửi thông tin đăng nhập tài khoản cho khách hàng sau khi thiết lập xong. Nó phù hợp với cả sử dụng cá nhân lẫn quy trình làm việc nhóm nhỏ mà không cần bất kỳ hạ tầng nào.

Hiểu về mã hóa dựa trên mật khẩu theo cách đơn giản

Bạn không cần là chuyên gia mật mã để dùng các công cụ này, nhưng hiểu những điều cơ bản giúp bạn đưa ra quyết định tốt hơn. Mã hóa dựa trên mật khẩu (đôi khi viết tắt là PBE) là quá trình sử dụng một khóa được dẫn xuất từ mật khẩu để mã hóa dữ liệu. Khi bạn dán mật khẩu vào một công cụ chia sẻ bảo mật, công cụ đó thường thực hiện những bước sau:

- Mã hóa văn bản bằng một thuật toán mạnh (thường là AES-256) trước khi dữ liệu rời khỏi trình duyệt của bạn.

- Chỉ lưu phiên bản đã mã hóa trên máy chủ, không lưu plaintext.

- Xóa dữ liệu đã mã hóa khỏi máy chủ ngay khi link được truy cập (hoặc khi hết hạn).

Điều này có nghĩa là dù ai đó có quyền truy cập vào máy chủ, họ cũng không tìm thấy gì hữu ích - dữ liệu hoặc đã được mã hóa vượt quá khả năng giải mã thực tế, hoặc đã bị xóa. Đây là cơ chế cốt lõi tạo nên sự khác biệt có ý nghĩa giữa truyền mật khẩu có mã hóa với việc chỉ gửi văn bản qua một kênh "riêng tư".

Với các nhóm xử lý dữ liệu nhạy cảm ở quy mô lớn, cách tiếp cận này cũng liên quan đến những lo ngại rộng hơn về cách rò rỉ dữ liệu doanh nghiệp xảy ra - thường không phải qua các cuộc tấn công tinh vi, mà qua thông tin xác thực bị để lộ trong các kênh liên lạc.

Khi nào dùng phương pháp nào

| Tình huống | Phương pháp khuyến nghị | Lý do |

|---|---|---|

| Cấp quyền truy cập tạm thời cho nhà thầu | Link bí mật dùng một lần | Không lưu hồ sơ lâu dài, tự hủy sau khi xem |

| Chia sẻ thông tin xác thực trong nhóm liên tục | Phần mềm quản lý mật khẩu có kho dùng chung | Nhật ký kiểm toán tốt hơn và kiểm soát quyền truy cập |

| Bàn giao tài khoản cá nhân (ví dụ: gia đình) | Link bí mật dùng một lần | Không cần tài khoản, đơn giản và nhanh chóng |

| Gửi thông tin đăng nhập cho khách hàng | Link bí mật dùng một lần | Chuyên nghiệp, không để lại dấu vết về phía bạn |

| Cấp quyền truy cập khẩn cấp cho bộ phận IT | Link bí mật dùng một lần với thời hạn ngắn | Giới hạn thời gian giúp giảm thiểu thời gian bị lộ |

Với các nhóm làm việc từ xa, cách tiếp cận không gây ma sát này trong việc chia sẻ thông tin xác thực là một phần của tập hợp các thực hành rộng hơn. Bảo mật khi làm việc từ xa phụ thuộc vào việc giảm số lượng nơi lưu trữ thông tin nhạy cảm, và link dùng một lần làm chính xác điều đó.

Nếu bạn cũng đang xử lý các loại thông tin nhạy cảm khác ngoài mật khẩu, các nguyên tắc tương tự đều áp dụng. Bảo vệ tin nhắn riêng tư tuân theo logic tương tự: giảm thiểu lưu trữ lâu dài, tối đa hóa mã hóa, và cho thông tin thời gian tồn tại ngắn nhất có thể phù hợp với mục đích của nó.

Kết luận

Chia sẻ mật khẩu an toàn không cần phải phức tạp, tốn kém, hay phụ thuộc vào việc mọi người dùng chung công cụ. Sự kết hợp giữa công cụ tạo link bí mật dùng một lần và quy trình gửi qua hai kênh đơn giản mang lại phần lớn lợi ích bảo mật của hệ thống quản lý thông tin xác thực doanh nghiệp, mà không có gánh nặng vận hành. Điểm mấu chốt là: một mật khẩu không còn tồn tại thì không thể bị đánh cắp. Gửi một lần, đảm bảo đã nhận, và để công cụ lo phần còn lại. Nếu bạn cần chia sẻ thứ gì đó nhạy cảm ngay hôm nay, quy trình được mô tả ở đây mất ít thời gian hơn cả việc viết một email.

Chia sẻ mật khẩu và bí mật mà không để lại dấu vết

Dùng công cụ miễn phí của chúng tôi để tạo link mã hóa dùng một lần cho mật khẩu, ghi chú và tệp nhạy cảm. Không cần tài khoản, không lưu dữ liệu sau khi gửi.

Dùng thử công cụ miễn phí →

Có, nếu công cụ đó sử dụng mã hóa phía máy khách và xóa dữ liệu sau khi link được truy cập. Hãy tìm các công cụ mã hóa trước khi dữ liệu rời khỏi trình duyệt của bạn và không yêu cầu tạo tài khoản. Điều này có nghĩa là máy chủ không bao giờ lưu plaintext mật khẩu của bạn và không có gì để lộ dù bị xâm phạm.

Link chia sẻ thông thường vẫn hoạt động vô thời hạn và bất kỳ ai có nó đều có thể mở. Link dùng một lần tự hủy sau lần xem đầu tiên, hoặc sau một khoảng thời gian nhất định. Điều này có nghĩa là thời gian bị lộ là tối thiểu, và không có URL cố định nào có thể bị chuyển tiếp, lập chỉ mục, hoặc phát hiện về sau.

Không, nếu bạn dùng đúng công cụ. Một số công cụ chia sẻ mật khẩu được thiết kế đặc biệt cho việc dùng một lần, không cần tài khoản. Bạn chỉ cần dán mật khẩu, tạo link và gửi đi. Không đăng ký, không đăng ký dịch vụ, không lưu hồ sơ. Điều này làm chúng lý tưởng cho việc sử dụng thỉnh thoảng mà không tạo thêm nghĩa vụ bảo mật mới.

Điều này có thể có nghĩa là link hết hạn theo thời gian, hoặc ai đó khác đã mở nó trước. Dù là trường hợp nào, đừng gửi lại mật khẩu cũ. Hãy coi thông tin xác thực đó là có thể đã bị lộ, đặt lại nếu có thể, và tạo một link mới với mật khẩu mới. Lần này hãy xác nhận đã nhận ngay.

Có. Link mã hóa dùng một lần hoạt động tốt như nhau với API key, ghi chú riêng tư, mã bản quyền và các văn bản nhạy cảm khác. Một số công cụ còn hỗ trợ truyền tệp có mã hóa. Nguyên tắc tương tự áp dụng: thông tin được gửi một lần và sau đó bị xóa vĩnh viễn khỏi máy chủ.