Управление секретами - одна из тех тем, которые звучат как повестка для квартального ревью команды безопасности, а не как задача на вторник для разработчика. Но стоит тебе отправить API-ключ новому бэкенд-инженеру, который только что вышел на работу, или передать учётные данные базы данных подрядчику, который чинит баг в продакшене, - и абстракция мгновенно становится очень конкретной проблемой. Большинство разработчиков тянутся к тому, что под рукой: сообщение в Slack, быстрое письмо, общий Google Doc. Эти привычки создают реальные риски, и они живут так долго именно потому, что «правильные» решения часто кажутся избыточными для разовой передачи. В этой статье разберём, почему стандартные методы не работают, что на самом деле решают vault-инструменты, где они не справляются и как одноразовые самоуничтожающиеся ссылки закрывают этот пробел - без какой-либо инфраструктуры.

Главное из статьи:

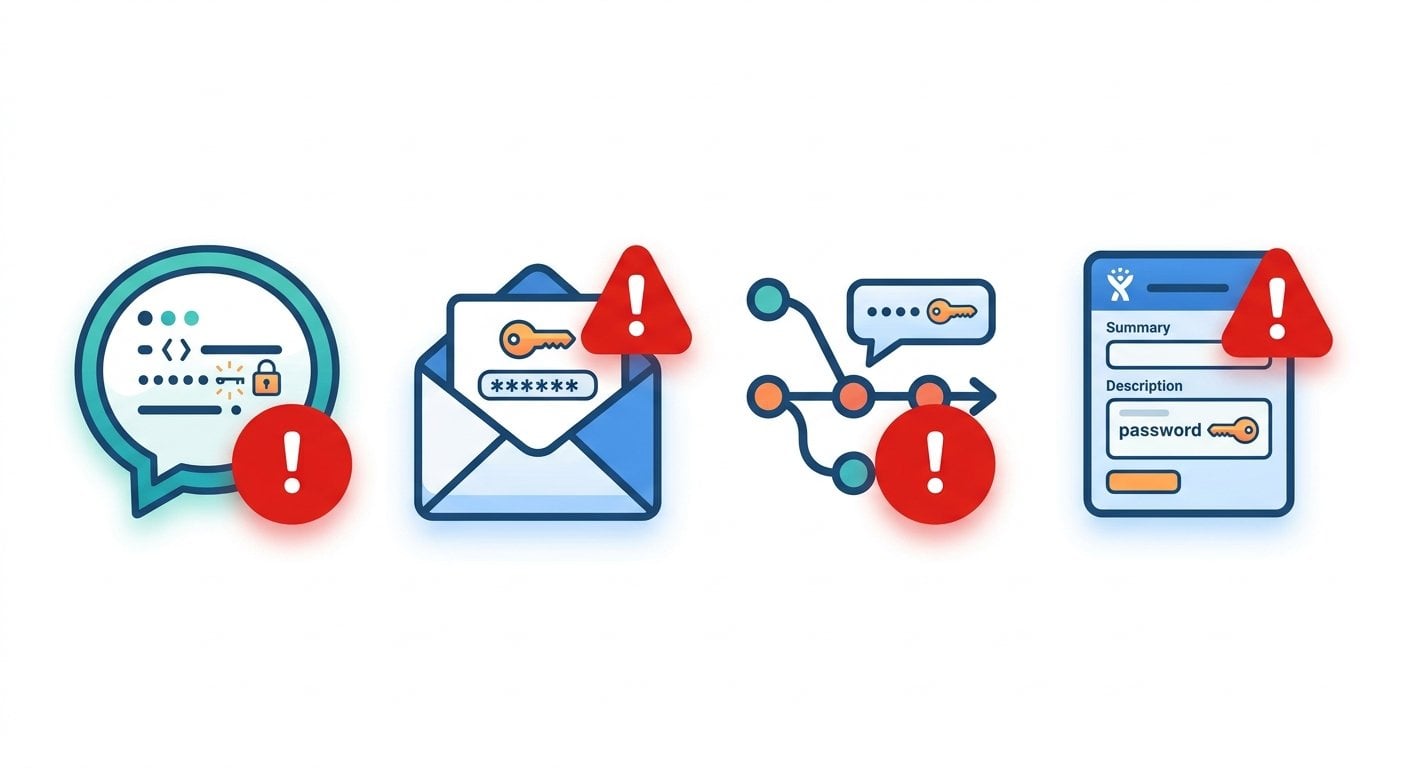

- Передача учётных данных через Slack, email или чат оставляет постоянный, доступный для поиска след, который становится угрозой даже спустя долгое время после того, как секрет уже не используется.

- Vault-инструменты вроде HashiCorp Vault отлично подходят для безопасности CI/CD-пайплайнов и автоматической ротации секретов, но требуют времени на настройку, которого нет при срочной разовой передаче.

- Самоуничтожающиеся одноразовые ссылки закрывают пробел в человеческих передачах: секрет можно прочитать ровно один раз, после чего он удаляется, не оставляя следов ни в почте, ни в истории чата.

- Лучшие практики управления учётными данными предполагают использование правильного инструмента в правильном контексте, а не попытку одним решением закрыть все сценарии.

Содержание

- Что считается секретом в разработке

- Почему стандартные методы передачи не работают

- Что на самом деле делают vault-инструменты управления секретами

- Пробел, о котором не говорят: передача секретов между людьми

- Как самоуничтожающиеся ссылки решают проблему передачи

- Конкретный пример: онбординг нового разработчика прямо сейчас

- Лучшие практики безопасной передачи секретов для разработчиков

- Заключение

Что считается секретом в разработке

В контексте разработки программного обеспечения «секрет» - это любые данные, которые предоставляют доступ к системе, сервису или набору данных. Наиболее распространённые примеры:

- API-ключи - токены, которые аутентифицируют твоё приложение во внешних сервисах, таких как Stripe, Twilio или OpenAI

- Пароли баз данных - учётные данные для PostgreSQL, MySQL, MongoDB и других хранилищ данных

- SSH-приватные ключи - используются для аутентификации на удалённых серверах или в репозиториях кода

- OAuth-токены и клиентские секреты - применяются в процессах аутентификации между сервисами

- Конфигурационные значения, специфичные для окружения - например, ключи шифрования или секреты для подписи, которые должны оставаться приватными

Отличие этих данных от обычной конфигурации в том, что утечка равна доступу. Если кто-то получит твой секретный ключ Stripe - он сможет инициировать списания. Если получит пароль от базы данных - сможет читать или удалять твои данные. Это не теоретические риски.

Понимание того, что такое учётные данные и как они работают в процессе аутентификации, помогает осознать, почему их защита при передаче так же важна, как защита при хранении.

Почему стандартные методы передачи не работают

Большинство разработчиков уже знают, что не стоит хардкодить учётные данные прямо в исходном коде. Хардкодинг - это когда секрет встраивается непосредственно в кодовую базу, например строка api_key = "sk-abc123..." в Python-файле. Как только этот файл попадает в Git-репозиторий, секрет остаётся в истории версий навсегда - даже если ты удалишь его в следующем коммите. Именно для этого существуют инструменты вроде Gitleaks, которые сканируют репозитории на случайно закоммиченные секреты.

Но риски не ограничиваются кодовой базой. Вот что реально происходит при повседневной передаче секретов между разработчиками:

- Личные сообщения в Slack - удобно, но Slack хранит историю сообщений. Если рабочее пространство когда-нибудь будет скомпрометировано, все секреты, когда-либо отправленные в личных сообщениях, окажутся под угрозой. Slack также поддерживает поиск, а значит, будущий сотрудник или аудитор может найти учётные данные, переданные несколько лет назад.

- Email - письма передаются и хранятся на множестве серверов. Сквозное шифрование применяется редко, а сами письма остаются во входящих, отправленных и резервных архивах на неопределённый срок.

- Файлы

.env, закоммиченные в репозиторий - даже когда разработчики используют.env-файлы, чтобы отделить секреты от кода, эти файлы иногда попадают в систему контроля версий - по ошибке или потому что.gitignoreне был настроен с самого начала. - Тикеты и инструменты управления проектами - вставить пароль от базы данных в комментарий к задаче в Jira или в issue на GitHub удивительно часто случается во время инцидентов, когда скорость кажется важнее безопасности. Эти комментарии логируются, индексируются и нередко видны большему числу людей, чем предполагалось.

Главная проблема всех этих методов - персистентность. Секрет продолжает существовать там, где он должен был лишь пройти транзитом. Специалисты по безопасности называют это «расползанием секретов» (secret sprawl), и это одна из главных причин утечек, связанных с учётными данными.

Подробнее о том, как это проявляется на уровне организации, читай в нашей статье о причинах корпоративных утечек данных и о том, как их предотвращают самоуничтожающиеся сообщения.

Что на самом деле делают vault-инструменты управления секретами

Полноценные инструменты управления секретами были созданы именно для решения проблемы персистентности в масштабе. HashiCorp Vault, AWS Secrets Manager и аналогичные платформы централизуют хранение секретов, управляют доступом через политики и ведут журнал аудита: кто, к чему и когда обращался.

Их настоящая ценность проявляется в автоматизированных процессах. Например, в контексте безопасности CI/CD-пайплайнов: пайплайн деплоя может запросить пароль базы данных из Vault во время выполнения, использовать его для миграции и нигде не сохранять. Секрет инжектируется в процесс и затем отбрасывается. Ни один разработчик его не видит. Ни один лог-файл его не фиксирует. Пайплайн аутентифицируется в Vault с помощью собственного идентификатора, и Vault решает, предоставлять ли доступ на основе заранее определённых политик.

Эти инструменты также поддерживают ротацию секретов: они могут автоматически менять пароль базы данных по расписанию и обновлять все зависящие от него сервисы без какого-либо ручного вмешательства.

Для продакшен-систем с хорошо определёнными паттернами доступа это действительно мощно. Но требует:

- Работающего экземпляра Vault (или платного облачного сервиса)

- Написанных и протестированных политик для каждого сервиса или роли

- Времени на интеграцию каждого приложения с Vault API или агентом

- Постоянного обслуживания по мере изменения инфраструктуры

Ничего из этого не делается быстро. Реалистичная настройка Vault для небольшой команды занимает от нескольких дней до нескольких недель.

Пробел, о котором не говорят: передача секретов между людьми

Vault-инструменты отлично решают задачу доставки секретов от машины к машине. Но они совершенно не предназначены для передачи секретов от человека к человеку. Рассмотрим такие сценарии:

- Новый разработчик выходит в понедельник и ему нужен пароль от стейджинговой базы данных для настройки локального окружения - ещё до того, как ему настроят доступ к Vault.

- Подрядчик привлекается на два дня и ему нужен один API-ключ для выполнения работы. Создавать полноценный идентификатор в Vault для подрядчика на 48 часов - явно избыточно.

- Во время инцидента в 2 часа ночи старший инженер должен срочно передать токен экстренного доступа коллеге, которого только что подключили к решению проблемы. Времени что-либо настраивать нет.

Во всех трёх случаях человеку нужно прямо сейчас отправить учётные данные другому человеку - без поднятия инфраструктуры. Это именно тот пробел, для которого ни один vault-инструмент не предназначен. И поскольку пробел существует, разработчики возвращаются к Slack и email - туда, где и живёт риск.

Это особенно актуально для удалённых команд, где отсутствие физической близости делает безопасную передачу данных ещё сложнее. Наш материал о безопасности при удалённой работе и инструментах с самоуничтожающимися сообщениями подробнее рассматривает эту проблему.

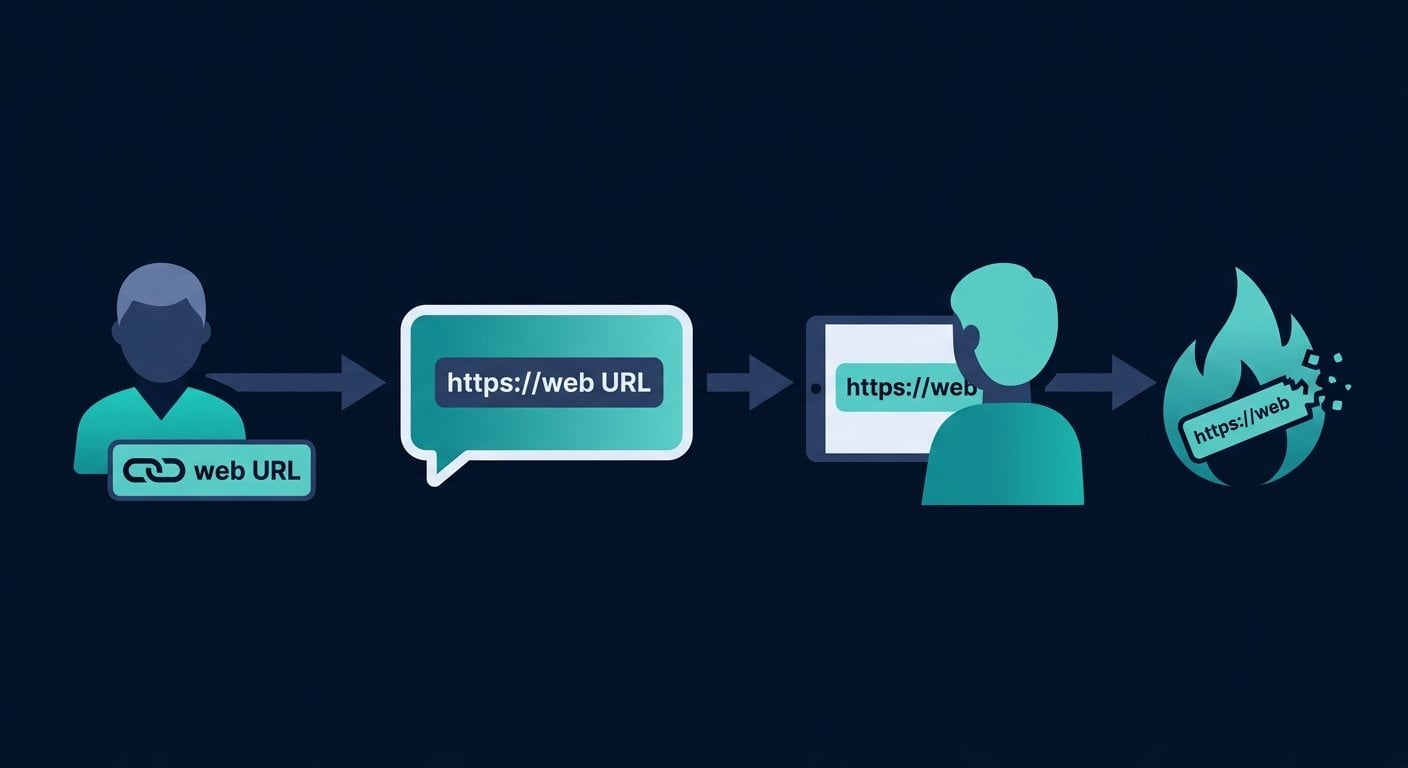

Как самоуничтожающиеся ссылки решают проблему передачи

Самоуничтожающаяся одноразовая ссылка работает по простому принципу: секрет шифруется и временно хранится на сервере, доступный только по уникальному URL. Как только кто-то открывает этот URL и читает содержимое - данные удаляются. Ссылка перестаёт работать. Не остаётся ничего, что можно было бы найти.

Иногда это называют передачей учётных данных по принципу «прочитал - уничтожил» (burn after reading), и это напрямую решает проблему персистентности. Секрет не живёт ни в чьей почте. Он не хранится в истории чата. Он не всплывёт в результатах поиска через полгода. Он существует ровно столько, сколько нужно для передачи от одного человека к другому, - а затем исчезает.

Чтобы понять механику шифрования, лежащую в основе этого подхода, читай нашу статью о том, как самоуничтожающиеся заметки работают изнутри - там подробно объяснены технические детали.

Ключевые преимущества для безопасной передачи секретов между разработчиками:

- Не нужен аккаунт - ссылку можно сгенерировать за секунды без регистрации.

- Не нужна инфраструктура - ничего не нужно устанавливать, настраивать или обслуживать.

- Подтверждение доставки - если ссылка уже была открыта к тому моменту, когда коллега пытается её использовать, ты знаешь, что что-то пошло не так, и можешь немедленно отозвать и сгенерировать новую.

- Ограниченный срок действия по умолчанию - ссылки истекают через заданное время, даже если их никто не открыл, поэтому забытые ссылки не превращаются в постоянную угрозу.

Для более широкого понимания того, как работает эта технология и что она предотвращает, читай наш материал о том, что такое одноразовые секретные ссылки и как они предотвращают утечки данных.

Конкретный пример: онбординг нового разработчика прямо сейчас

Вот реалистичный сценарий. Твоя команда использует сторонний платёжный API, и стейджинговый API-ключ нужно передать новому разработчику Алексу, который выходит сегодня. Ваш Vault охватывает только продакшен, а у Алекса пока нет доступа к продакшену.

Без инструмента с одноразовыми ссылками процесс выглядит так: ты копируешь ключ из менеджера паролей, вставляешь его в личное сообщение Алексу в Slack и идёшь дальше. Теперь ключ живёт на серверах Slack, в истории сообщений Алекса и в твоей. Если любой из аккаунтов когда-нибудь окажется скомпрометирован - ключ будет раскрыт.

С одноразовой ссылкой процесс выглядит так:

- Ты открываешь SecretNote, вставляешь API-ключ в текстовое поле и устанавливаешь срок действия (например, 24 часа).

- Копируешь сгенерированную ссылку и отправляешь её Алексу через Slack (или по email, или любым другим способом).

- Алекс открывает ссылку, копирует ключ - и ссылка самоуничтожается.

- Если Алекс случайно отправит ссылку не в тот канал до её открытия, ты видишь, что к ней ещё не обращались, и генерируешь новую. Старая ссылка истекает без последствий.

Секрет прошёл через Slack, но только в виде непрозрачного URL. Тот, кто перехватит этот URL после того, как Алекс его открыл, не получит ничего. В истории канала останется мёртвая ссылка, а не живые учётные данные.

Этот процесс не требует никакой настройки, никаких аккаунтов и занимает около тридцати секунд. Это и есть прямой ответ на вопрос о том, как безопасно передать API-ключ, когда vault под рукой нет.

Для сравнения: наш материал о безопасной передаче паролей без их раскрытия рассматривает аналогичные принципы применительно к паролям в более широком контексте.

Лучшие практики безопасной передачи секретов для разработчиков

Знать, как безопасно хранить API-ключи, и знать, как их безопасно передавать, - это два разных навыка. Вот практический подход, который учитывает оба аспекта:

- Используй переменные окружения, а не хардкодинг - храни секреты в

.env-файлах локально и инжектируй их через окружение деплоя в продакшене. Никогда не коммить.env-файлы в систему контроля версий. - Используй vault для машинного доступа в продакшене - если твой CI/CD-пайплайн должен обращаться к базе данных или вызывать API, используй менеджер секретов для инжекции учётных данных во время выполнения. Именно здесь vault-инструменты раскрывают свой потенциал.

- Используй одноразовые ссылки для передачи между людьми - онбординг, доступ для подрядчиков и реагирование на инциденты - всё это сценарии, где один человек передаёт секрет другому. Именно здесь самоуничтожающиеся ссылки являются правильным инструментом.

- Ротируй секреты после передачи - когда работа подрядчика завершена, отзови и смени все учётные данные, к которым у него был доступ. Это ограничивает радиус поражения, если его копия секрета когда-нибудь окажется скомпрометирована.

- Проводи аудит на предмет расползания секретов - периодически проверяй историю Slack, цепочки писем и систему тикетов на предмет паттернов, похожих на API-ключи или пароли. Для этого существуют специальные инструменты, но ручная осведомлённость - уже хорошее начало.

- Относись к каждому секрету как к чему-то с ограниченным сроком жизни - учётные данные, которые никогда не ротируются, со временем становятся всё опаснее. Встраивай ротацию в рабочий процесс с самого начала, пусть это будет хотя бы напоминание в календаре.

Руководство разработчика OWASP по безопасной реализации предоставляет дополнительный контекст о том, как управление учётными данными вписывается в более широкий жизненный цикл безопасной разработки.

Заключение

Грамотное управление секретами - это не про наличие самого сложного инструментария. Это про использование правильного инструмента в правильном контексте. Vault-системы - правильный ответ для автоматизированной, машинной доставки учётных данных в продакшене. Они не подходят для ситуации, когда в обычное рабочее утро нужно срочно передать стейджинговый API-ключ разработчику, который выходит сегодня. Самоуничтожающиеся одноразовые ссылки закрывают именно этот пробел: никакой инфраструктуры, никаких аккаунтов, никакого постоянного следа. Секрет переходит от одного человека к другому - и исчезает. Это не обходное решение. Это правильный инструмент для данной задачи.

Передавай учётные данные безопасно - без vault

Сгенерируй самоуничтожающуюся одноразовую ссылку для любого API-ключа, пароля или токена. Она сгорает после прочтения, не оставляет следов в истории чатов и почте, и занимает меньше 30 секунд.

Создать секретную ссылку →

Управление секретами - это совокупность инструментов и практик для хранения, получения и распределения чувствительных учётных данных: API-ключей, паролей баз данных, токенов. Оно охватывает как безопасное хранение секретов в состоянии покоя, так и их доставку сервисам и людям, которым они нужны, - без излишнего раскрытия.

Расползание секретов (secret sprawl) происходит, когда учётные данные накапливаются в разных местах: в сообщениях Slack, цепочках писем, истории Git, тикетах поддержки и общих документах. Каждая копия - это потенциальная точка утечки. Опасность в том, что большинство таких копий забывается, а значит, они никогда не ротируются и не отзываются. Злоумышленники могут найти их спустя долгое время после исходной передачи.

Утёкший API-ключ даёт любому, кто его найдёт, тот же уровень доступа, что и приложению, для которого он был выдан. В зависимости от сервиса это может означать несанкционированные списания, кражу данных, злоупотребление сервисом или захват аккаунта. Ключ нужно немедленно отозвать после обнаружения утечки, а все журналы доступа - проверить на предмет несанкционированной активности.

Хардкодинг учётных данных - это встраивание секрета непосредственно в исходный код, например запись API-ключа в виде строкового литерала в файле. Это опасно, потому что секрет становится частью истории версий в момент коммита файла. Даже если ты удалишь его позже, он остаётся в прошлых коммитах и может быть найден любым, у кого есть доступ к репозиторию, или автоматизированными инструментами сканирования.

Используй самоуничтожающуюся одноразовую ссылку. Вставь секрет в инструмент вроде SecretNote, сгенерируй уникальный URL и отправь его получателю. Когда тот откроет ссылку, содержимое отобразится один раз и будет навсегда удалено. Не нужен ни аккаунт, ни инфраструктура, и после открытия ссылки в истории чатов или почте ничего не остаётся.

Vault и AWS Secrets Manager предназначены для автоматизированной, машинной доставки учётных данных в продакшен-системах. Они требуют настройки, конфигурирования и постоянного обслуживания. SecretNote создан для передачи секретов между людьми: никакой настройки, никаких аккаунтов, никакой инфраструктуры. Он решает другую задачу - разовую безопасную передачу между людьми, а не постоянное автоматизированное управление доступом.