Безопасность данных при удаленной работе больше не является заботой только IT-отделов. Когда твоя команда разбросана по домашним офисам, кафе и коворкингам, каждое сообщение с паролем, API-ключом или конфиденциальными данными клиента становится потенциальной угрозой. Обычные чаты и электронная почта никогда не создавались для такой реальности. Они хранят сообщения бесконечно, синхронизируются между устройствами и оставляют следы, к которым можно получить доступ спустя долгое время после завершения разговора. Для распределенных команд, которые ежедневно работают с чувствительной информацией, именно в этом разрыве между удобством и безопасностью и происходят утечки.

Ключевые выводы:

- Большинство популярных инструментов для корпоративного общения сохраняют историю сообщений, создавая долгосрочные риски для удаленных команд.

- Самоуничтожающиеся зашифрованные сообщения устраняют постоянные следы данных для чувствительной информации вроде паролей, токенов и клиентских данных.

- Подход с одноразовыми ссылками гарантирует, что только нужный получатель сможет прочитать сообщение, и только один раз.

- Внедрение эфемерных сообщений для конкретных задач (не для всего общения) — это практичное и простое улучшение безопасности для команд на удаленке.

Содержание

- Настоящая проблема общения в удаленных командах

- Что на самом деле делают самоуничтожающиеся сообщения

- Типичные сценарии использования при удаленной работе

- Конкретный пример: онбординг удаленного разработчика

- Практические шаги по внедрению эфемерных сообщений

- На что обратить внимание при выборе инструмента для безопасного общения

- Заключение

Настоящая проблема общения в удаленных командах

Когда команды работают в одном офисе, чувствительная информация часто остается устной. Никто не будет печатать пароль от сервера в Slack, если можно просто подойти и сказать. Но в распределенной команде такой возможности нет. Все становится текстом, а текст сохраняется.

Подумай, что типичная команда на удаленке передает через чаты за одну неделю: учетные данные баз данных, пароли от тестовых сред, API-токены, номера клиентских аккаунтов, черновики юридических документов и HR-данные. Большая часть этого проходит через платформы, которые создавались для скорости совместной работы, а не для конфиденциальности. Эти сообщения остаются в доступных для поиска логах, попадают в облачные резервные копии и могут быть раскрыты через скомпрометированный аккаунт, судебный запрос или неправильно настроенную интеграцию.

Проблема не в том, что команды небрежны. Проблема в том, что стандартные инструменты создают постоянные записи информации, которая изначально должна была быть временной. Согласно отчету IBM о стоимости утечек данных, скомпрометированные учетные данные остаются одной из главных причин утечек данных в мире. Удаленная работа значительно расширяет поверхность атак, поскольку учетные данные передаются чаще и через большее количество каналов.

Для более глубокого понимания того, как это работает на организационном уровне, смотри почему происходят корпоративные утечки данных и как самоуничтожающиеся сообщения могут их предотвратить.

Что на самом деле делают самоуничтожающиеся сообщения

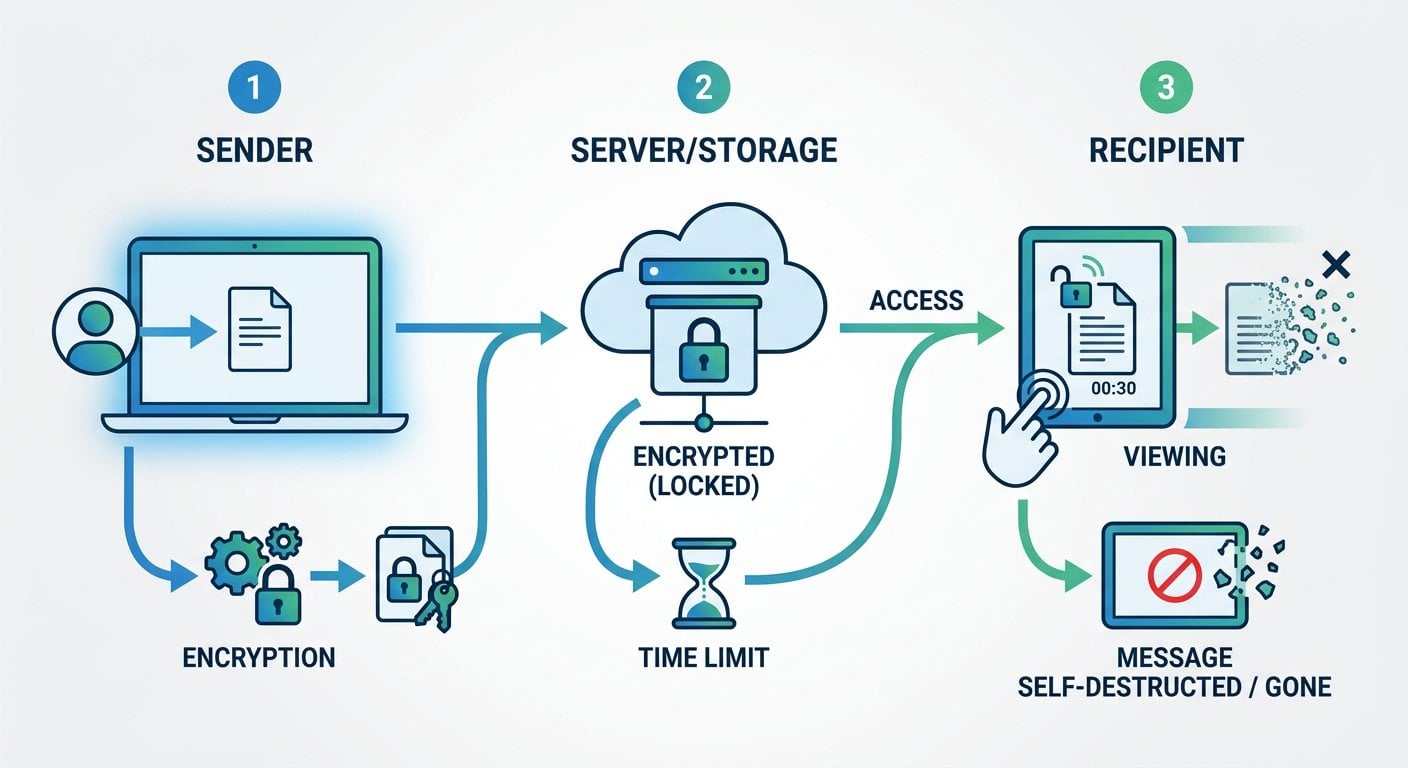

Самоуничтожающееся сообщение — это не просто сообщение с таймером. При правильной реализации это записка для одноразового чтения, которая шифруется еще до того, как покинет твой браузер, временно хранится на сервере в зашифрованном виде и навсегда удаляется в момент открытия (или по истечении установленного срока, в зависимости от того, что наступит раньше).

Такой подход решает три конкретные проблемы, важные для зашифрованного общения удаленных команд:

- Никакого постоянного хранения: После прочтения сообщение исчезает с сервера. Нет логов для изъятия, нет резервных копий для взлома и нет почтового ящика для компрометации.

- Один получатель, одно прочтение: Если кто-то перехватит ссылку до того, как ее откроет нужный получатель, получатель сразу это поймет, потому что сообщение уже исчезнет.

- Шифрование при передаче и хранении: Содержимое шифруется до того, как покинет устройство отправителя, то есть даже поставщик услуги не может его прочитать.

Чтобы понять техническую механику этого процесса, статья о том, как работают самоуничтожающиеся записки под капотом, подробно освещает модель шифрования и безопасности браузера.

Типичные сценарии использования при удаленной работе

Эфемерные сообщения не должны заменять весь стек корпоративного общения. Это целевой инструмент для конкретных моментов высокой чувствительности. Вот ситуации, где распределенные команды получают наибольшую выгоду:

Передача учетных данных при онбординге

Новым сотрудникам нужен доступ к системам с первого дня. Отправка первоначальных паролей по электронной почте или через Slack создает постоянную запись. Использование самоуничтожающейся ссылки через такой инструмент, как SecretNote, означает, что учетные данные доставляются безопасно, а доказательства этой доставки исчезают после первого использования.

Передача API-ключей и токенов

Разработчики в удаленных командах регулярно должны делиться токенами для тестовых сред, сторонних интеграций или CI/CD пайплайнов. Это высокоценные цели. Одноразовая зашифрованная записка — гораздо более безопасный способ передачи паролей удаленно, чем вставлять их в групповой чат.

Отправка клиентских данных

Номера счетов, юридические ссылки или медицинские идентификаторы иногда нужно быстро передать между членами команды. Эфемерные записки гарантируют, что эта информация не задержится в истории чатов или цепочках писем, к которым можно получить доступ месяцы спустя.

Внутреннее общение HR и зарплатного отдела

Данные о зарплатах, заметки о производительности и персональные идентификационные данные, которыми делятся HR и менеджеры, не должны жить в обычной почте. Самоуничтожающееся сообщение гарантирует, что информация дойдет до нужного человека, а затем перестанет существовать.

Временные коды доступа

Резервные коды двухфакторной аутентификации, временные VPN-учетные данные и одноразовые PIN-коды по своей природе краткосрочны. Обращение с ними как с постоянными записями в логе чата полностью противоречит их назначению.

Для более широкого контекста о том, как обеспечить безопасность приватных сообщений в различных сценариях, смотри как сделать твои приватные сообщения по-настоящему безопасными.

Конкретный пример: онбординг удаленного разработчика

Вот реалистичный сценарий, который разыгрывается в SaaS-компаниях каждую неделю.

Средняя SaaS-компания нанимает backend-разработчика, который будет работать полностью удаленно. В первый день руководитель DevOps должен поделиться: временным паролем AWS IAM, персональным токеном доступа GitHub для приватного репозитория и строкой подключения к тестовой базе данных. Компания использует Slack для ежедневного общения.

Небезопасный вариант по умолчанию: Руководитель DevOps открывает личные сообщения в Slack и вставляет все три учетных данных в одно сообщение. Slack хранит это бесконечно. Сообщение теперь часть экспорта Slack компании, синхронизировано с телефоном разработчика и видно любому администратору Slack с доступом к логам аудита. Если аккаунт разработчика когда-либо будет скомпрометирован, эти учетные данные все еще будут там, даже после того, как их сменят.

Безопасная альтернатива: Руководитель DevOps открывает SecretNote, вводит учетные данные в новую записку, устанавливает самоуничтожение после одного просмотра и копирует созданную ссылку. Он отправляет только ссылку через Slack. Разработчик кликает по ней, читает учетные данные, и записка навсегда удаляется. То, что остается в Slack — это мертвая ссылка без восстанавливаемого содержимого.

Общая разница во времени между этими двумя подходами: примерно 45 секунд. Разница в безопасности существенна. Это практический случай для отправки безопасных сообщений в контексте удаленной работы.

Это также напрямую решает реальное ограничение, с которым сталкивается большинство команд: люди не будут использовать инструменты, которые их замедляют. Самоуничтожающиеся записки вписываются в существующие рабочие процессы, не заменяя их.

Практические шаги по внедрению эфемерных сообщений

Развертывание этого в распределенной команде не требует полной перестройки безопасности. Вот практическая последовательность:

- Проведи аудит того, чем твоя команда сейчас делится в чатах: Потрать одну неделю на отслеживание каждого случая, когда пароль, токен или чувствительный идентификатор отправляется через Slack, Teams или электронную почту. Это создаст четкую картину твоего реального риска.

- Определи короткий список типов данных "всегда эфемерных": Пароли, API-ключи, резервные коды двухфакторной аутентификации и персональные идентификаторы всегда должны проходить через самоуничтожающуюся записку. Внеси это в твою внутреннюю политику безопасности.

- Выбери инструмент и задокументируй рабочий процесс: Выбери инструмент (SecretNote — простой вариант), напиши внутреннее руководство из двух абзацев, показывающее точно, как создавать и делиться запиской, и размести его в командной вики.

- Обучай во время онбординга, а не после инцидентов: Сделай рабочий процесс с безопасными записками частью онбординга первого дня. Новые сотрудники формируют привычки рано. Внедрять привычки безопасности в существующих сотрудников сложнее.

- Пересмотри и смени учетные данные, которые ранее передавались небезопасно: Когда у тебя будет новый процесс, вернись и смени любые учетные данные, которые передавались через постоянные каналы. Это закроет существующее окно уязвимости.

Оставаться в курсе регулятивных требований по обработке данных также важно для удаленных команд. Страница новости приватности и регулятивные обновления за 2026 освещает недавние изменения, которые влияют на то, как бизнесы должны обрабатывать чувствительные коммуникации.

На что обратить внимание при выборе инструмента для безопасного общения

Не все инструменты, рекламируемые как "безопасные", обеспечивают одинаковую защиту. При оценке вариантов для зашифрованного общения удаленных команд проверь эти конкретные функции:

| Функция | Почему это важно |

|---|---|

| Шифрование на стороне клиента | Сообщение должно быть зашифровано до того, как покинет твой браузер, чтобы поставщик услуги не мог его прочитать. |

| Уничтожение после одного прочтения | Записка должна быть удалена сразу после первого просмотра, а не просто помечена как прочитанная. |

| Не требует аккаунта для получателей | Требование регистрации создает трение и новый след данных. Подход на основе ссылок чище. |

| Опции истечения срока | Если получатель никогда не откроет записку, она должна автоматически истечь через определенный период. |

| Отсутствие логирования содержимого записок | Сервер должен хранить только зашифрованный блоб, а не метаданные о том, что содержала записка. |

Модель сквозного шифрования — это технический стандарт, лежащий в основе действительно безопасных эфемерных инструментов. Любой инструмент, заявляющий о безопасности без этого стандарта, предлагает что-то более слабое, чем кажется.

Для более широкого взгляда на то, что делает одноразовые ссылки эффективными в предотвращении утечек данных, смотри что такое одноразовые секретные ссылки и как они работают.

Заключение

Безопасность данных при удаленной работе не требует инфраструктуры корпоративного уровня для значимого улучшения. Для большинства распределенных команд самый большой пробел не в файрволах или защите конечных точек. Он в ежедневной привычке делиться чувствительной информацией через инструменты, которые никогда не создавались для хранения секретов. Самоуничтожающиеся сообщения заполняют этот пробел с минимальным трением. Они вписываются в существующие рабочие процессы, не требуют технической настройки от получателей и устраняют постоянные следы данных, которые делают передачу учетных данных такой рискованной. Изменение привычки на 45 секунд, описанное в примере с онбордингом выше, — это именно тот вид практичного, недорогого улучшения безопасности, который действительно принимается.

Перестань оставлять учетные данные в логах чатов

SecretNote позволяет создать зашифрованную записку, которая удаляется после одного прочтения. Не нужен аккаунт для получателей, нет сохраненного содержимого, нет следа данных. Попробуй сейчас и отправь зашифрованную самоуничтожающуюся записку бесплатно.

Попробовать бесплатный инструмент →

Да, когда инструмент использует шифрование на стороне клиента и уничтожение после одного прочтения. Пароль шифруется до того, как покинет твой браузер, хранится только как зашифрованный блоб и навсегда удаляется после того, как получатель откроет его один раз. Это значительно безопаснее отправки паролей через электронную почту или чат.

Большинство инструментов, включая SecretNote, позволяют установить время истечения. Если записка не открыта в течение этого окна, она автоматически удаляется с сервера. Затем ты можешь отправить новую записку. Это предотвращает превращение заброшенных ссылок в долгосрочную уязвимость.

Нет, они служат разным целям. Менеджер паролей хранит и организует учетные данные для постоянного использования. Самоуничтожающиеся записки — для момента передачи, когда тебе нужно безопасно передать учетные данные кому-то. Оба инструмента дополняют друг друга и решают разные точки в жизненном цикле учетных данных.

С SecretNote аккаунт не требуется. Получатель просто кликает по ссылке и читает записку. Это убирает трение и избегает создания дополнительных следов данных. Сама ссылка — это ключ, и после использования ни ссылка, ни содержимое записки не остаются доступными нигде.

Удаленная работа заставляет команды передавать учетные данные в цифровом виде, а не устно. Это создает текстовые записи в инструментах чатов, электронной почте и платформах совместной работы. Каждая из этих записей — потенциальная точка раскрытия через компрометацию аккаунта, экспорт данных или сторонние интеграции с доступом к истории сообщений.