Многие думают, что безопасная передача паролей требует специального менеджера паролей, общего хранилища или корпоративной IT-инфраструктуры. Но что если тебе нужно отправить пароль один раз, прямо сейчас, человеку, который не использует твои инструменты и не входит в твою организацию? Например, ты передаёшь доступ к тестовому серверу клиента. Или помогаешь родственнику войти в общий аккаунт. Потребность реальная, времени мало, и последнее, что тебе нужно, - это пароль, который навсегда осядет в переписке по электронной почте. В этом руководстве разберём, как безопасно поделиться паролем без регистрации, без установки приложений и без постоянных следов.

Содержание

- Почему привычные способы не работают

- Типичные ошибки при передаче паролей

- Как выглядит действительно безопасная передача пароля

- Конкретный пример: отправляем пароль подрядчику

- Пошаговая инструкция: как безопасно отправить пароль онлайн

- Шифрование на основе пароля простыми словами

- Какой способ выбрать в каждой ситуации

- Вывод

Главное:

- Электронная почта, SMS и мессенджеры не подходят для отправки паролей, даже если это кажется удобным.

- Одноразовые секретные ссылки используют зашифрованную передачу данных: учётные данные исчезают сразу после прочтения.

- Чтобы безопасно поделиться паролем, не нужен аккаунт или менеджер паролей - нужен правильный инструмент и чёткий процесс.

- Разделение доставки (ссылка через один канал, кодовая фраза через другой) добавляет практический второй уровень защиты.

Почему привычные способы не работают

Прежде чем разбирать решение, стоит чётко обозначить проблему. Когда ты отправляешь пароль через стандартный канал связи, происходит несколько вещей, о которых ты, скорее всего, не задумываешься:

- Электронная почта хранит сообщения на серверах, которые ты не контролируешь, зачастую бессрочно. Даже после удаления письма оно может существовать в резервных копиях, во входящих получателя и у всех, кому он его переслал.

- SMS передаётся в открытом виде через сети операторов. Сообщения автоматически сохраняются в резервных копиях на многих телефонах и видны любому, кто возьмёт устройство в руки.

- Slack, Teams и аналогичные корпоративные мессенджеры хранят историю переписки. Пароль, отправленный в личных сообщениях Slack два года назад, может быть доступен администратору рабочего пространства или попасть в экспорт данных.

- Скриншоты и фотографии синхронизируются с облачными хранилищами, случайно пересылаются и индексируются непредсказуемым образом.

Ни один из этих способов не использует зашифрованную передачу данных. Они обращаются с паролем так же, как с сообщением "что будешь есть на обед?" - просто как с текстом, который нужно сохранить и при необходимости найти.

Типичные ошибки при передаче паролей

Понимать теорию - одно дело. Видеть, как эти ошибки проявляются в реальных ситуациях, - совсем другое. Вот самые распространённые из них с реальным контекстом.

Ошибка 1: отправка пароля напрямую по электронной почте

В 2021 году небольшое маркетинговое агентство в Великобритании столкнулось с утечкой клиентских данных. Расследование показало, что несколькими месяцами ранее был взломан почтовый ящик фрилансера. Внутри обнаружилась переписка с учётными данными для нескольких аккаунтов клиентов в социальных сетях - отправленными в открытом виде аккаунт-менеджером агентства. Пароли так и не были сменены после первоначальной передачи. Инцидент затронул четырёх клиентов и нанёс серьёзный репутационный ущерб.

Это не исключение. Это типичное поведение большинства небольших команд, у которых нет формализованного процесса передачи учётных данных.

Ошибка 2: бесконечное использование одного и того же общего пароля

Пароль, который "временно" отправили подрядчику полгода назад, до сих пор является действующим. Если этот подрядчик покинул проект, сменил работу или его устройство было скомпрометировано, пароль всё равно продолжает работать. Многие организации обнаруживают во время аудитов безопасности, что десятки людей имеют доступ к системам через учётные данные, которые так и не сменили после передачи.

Ошибка 3: отправка логина и пароля в одном сообщении

Даже если кто-то перехватит только одно сообщение, наличие в нём и логина, и пароля даёт злоумышленнику всё необходимое. Это особенно опасно в email-переписке, где контекст (какой сервис, какой аккаунт) уже виден в теме письма или в предыдущих сообщениях.

Ошибка 4: использование "защищённых" приложений без сквозного шифрования

Многие пользователи считают, что WhatsApp, iMessage или даже Telegram (в обычном режиме) достаточно безопасны для передачи паролей. Хотя некоторые из них используют сквозное шифрование (E2EE) для содержимого сообщений, они всё равно хранят историю переписки на устройствах, синхронизируют её с облачными резервными копиями и доступны любому, кто получит физический доступ к телефону. Шифрование защищает от перехвата в процессе передачи, но не от доступа к самому устройству или аккаунту.

Ошибка 5: отсутствие подтверждения получения

Одноразовая ссылка полезна только в том случае, если её открыл нужный человек. Если ты отправил самоуничтожающуюся ссылку и не получил подтверждения от получателя, у тебя нет возможности узнать - прочитал ли он её или ссылка всё ещё ждёт своего часа и остаётся доступной. Всегда запрашивай подтверждение получения через отдельный канал.

Как выглядит действительно безопасная передача пароля

Цель безопасного метода проста: пароль доходит до нужного получателя, а затем перестаёт существовать в любой извлекаемой форме. Именно для этого созданы одноразовые секретные ссылки.

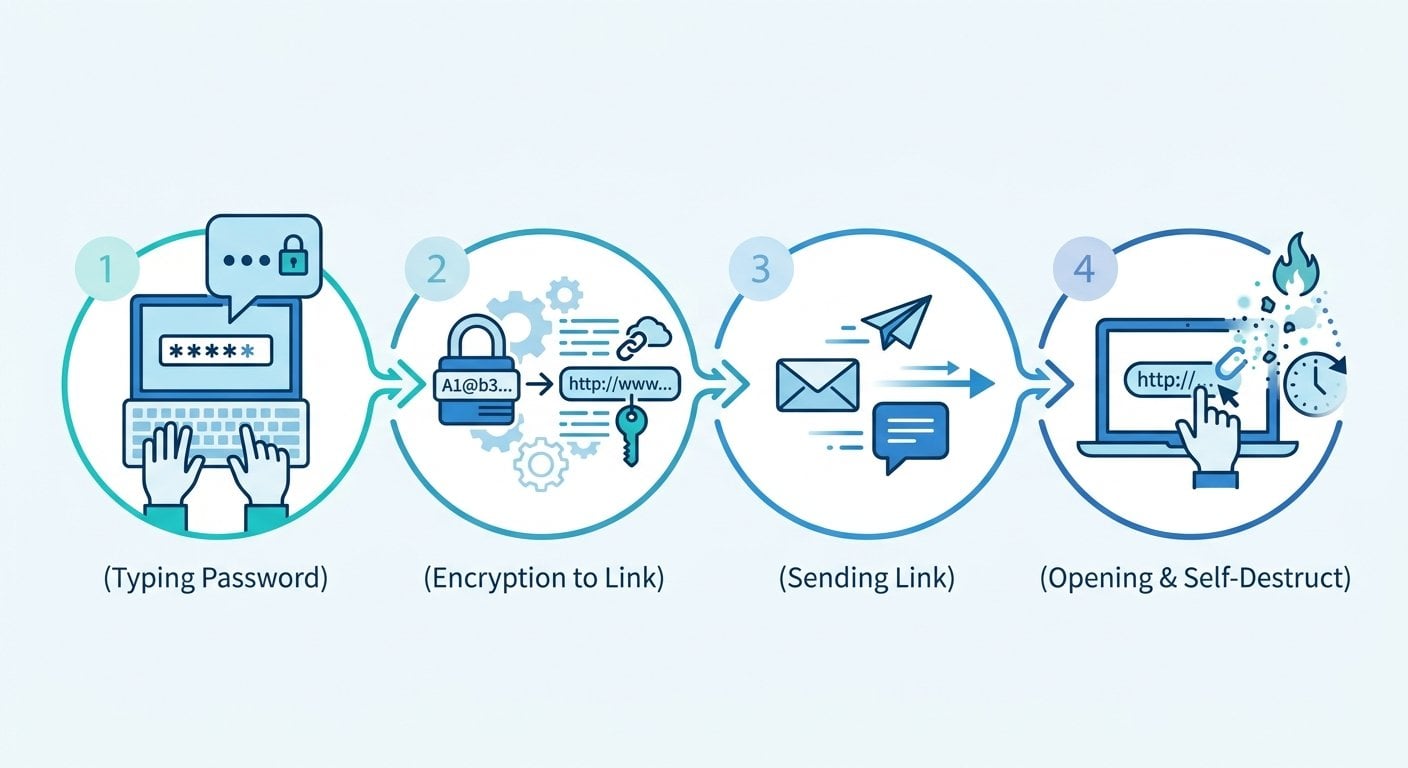

Принцип работы одноразовой секретной ссылки:

- Ты вводишь пароль в инструмент, который шифрует его и генерирует уникальную ссылку.

- Ты отправляешь эту ссылку получателю.

- Получатель открывает ссылку, видит пароль один раз, и ссылка навсегда уничтожается.

- Если кто-то попытается открыть ссылку после этого, он ничего не получит - данные удалены.

Этот подход решает ключевую проблему: пароль никогда не оседает в переписке, не пересылается и не остаётся в серверных логах. Шифрование и самоуничтожение происходят на уровне инфраструктуры, а не просто как элемент пользовательского интерфейса.

Конкретный пример: отправляем пароль подрядчику

Представь, что ты проджект-менеджер в SaaS-компании. Новому подрядчику нужен временный доступ к тестовой среде для запуска тестов. Учётные данные есть у тебя. Им они нужны прямо сейчас. Общего менеджера паролей у вас нет, и настраивать его ради двухдневного сотрудничества ты не собираешься.

Вот как выглядит небезопасный вариант:

- Ты пишешь пароль в сообщении Slack: "Вот доступ: staging.yourapp.com | user: admin | pass: StagingPass2024"

- Это сообщение теперь хранится в истории Slack, доступно для поиска администраторами рабочего пространства и видно всем, кто когда-либо получит доступ к этому чату.

Вот как выглядит безопасный вариант:

- Открываешь инструмент для безопасной передачи паролей (регистрация не нужна).

- Вводишь пароль в зашифрованное поле и устанавливаешь срок действия - одно открытие.

- Копируешь сгенерированную ссылку и отправляешь её подрядчику через Slack или электронную почту.

- В отдельном сообщении отправляешь логин и адрес тестового сайта - так ссылка сама по себе ничего не раскрывает без контекста.

- Просишь подрядчика подтвердить, что он открыл ссылку. После этого пароль больше нигде не существует - только в его памяти (и в идеале в его собственных защищённых заметках).

Весь процесс занимает меньше двух минут. Без аккаунта. Без установки чего-либо. Без постоянных следов.

Пошаговая инструкция: как безопасно отправить пароль онлайн

Практический процесс, разбитый на шаги, которым может следовать каждый:

- Сначала сгенерируй надёжный пароль (если нужно). Если ты создаёшь новые учётные данные, а не передаёшь существующие, воспользуйся генератором паролей, чтобы создать что-то, что невозможно угадать. Не создавай его в текстовом редакторе или приложении для заметок, где он может автоматически сохраниться.

- Открой инструмент для одноразовых секретных ссылок. Регистрация не нужна. Вставь пароль в зашифрованное поле.

- Задай условия истечения срока действия. Большинство инструментов позволяют выбрать между истечением по времени (например, через 24 часа) и по количеству просмотров (истекает после первого открытия). Для паролей почти всегда правильный выбор - по количеству просмотров.

- Скопируй сгенерированную ссылку. Только её ты отправляешь через обычный канал (электронная почта, Slack и т.д.).

- Отправь контекст отдельно. Сообщи получателю, для какого сервиса предназначен пароль и какой логин использовать, в отдельном сообщении. Так ссылка сама по себе бесполезна для того, кто её перехватит.

- Запроси подтверждение получения. Попроси получателя подтвердить, что он открыл ссылку. Если он так и не открыл её, а срок действия истёк, нужно сгенерировать новую.

- Смени пароль после использования (по возможности). Если учётные данные были временными, отзови или смени их после выполнения задачи. Это хорошая практика вне зависимости от того, насколько безопасно ты передал пароль.

Этот процесс работает независимо от ситуации: передаёшь ли ты пароль от Wi-Fi гостю, отдаёшь учётные данные сервера разработчику или отправляешь клиенту его собственный логин после настройки. Он одинаково хорошо подходит как для личного использования, так и для рабочих процессов небольшой команды - без какой-либо инфраструктуры.

Шифрование на основе пароля простыми словами

Тебе не нужно быть криптографом, чтобы пользоваться этими инструментами, но понимание основ помогает принимать более взвешенные решения. Шифрование на основе пароля (иногда сокращается как PBE) - это процесс использования ключа, производного от пароля, для шифрования данных. Когда ты вставляешь пароль в инструмент безопасной передачи, он обычно выполняет следующее:

- Шифрует текст с помощью надёжного алгоритма (как правило, AES-256) ещё до того, как данные покидают твой браузер.

- Хранит на сервере только зашифрованную версию, а не открытый текст.

- Удаляет зашифрованные данные с сервера сразу после открытия ссылки (или по истечении срока действия).

Это означает, что даже если кто-то получит доступ к серверу, он не найдёт ничего полезного - данные либо зашифрованы так, что практически не поддаются восстановлению, либо уже удалены. Именно это лежит в основе того, что делает зашифрованную передачу пароля принципиально отличной от простой отправки текста через "приватный" канал.

Для команд, работающих с чувствительными данными в больших объёмах, такой подход также связан с более широкой проблемой корпоративных утечек данных - которые зачастую происходят не через сложные взломы, а через учётные данные, оставленные открытыми в каналах коммуникации.

Какой способ выбрать в каждой ситуации

| Ситуация | Рекомендуемый способ | Почему |

|---|---|---|

| Разовый доступ для подрядчика | Одноразовая секретная ссылка | Нет постоянных следов, самоуничтожается после просмотра |

| Постоянный общий доступ к учётным данным в команде | Менеджер паролей с общим хранилищем | Лучший журнал аудита и контроль доступа |

| Передача личного аккаунта (например, члену семьи) | Одноразовая секретная ссылка | Не нужна регистрация, просто и быстро |

| Клиент получает свои собственные данные для входа | Одноразовая секретная ссылка | Профессионально, не оставляет следов на твоей стороне |

| Экстренный доступ для IT-поддержки | Одноразовая секретная ссылка с коротким сроком действия | Ограниченное время сокращает окно уязвимости |

Для удалённых команд такой подход к передаче учётных данных без лишних сложностей является частью более широкого набора практик. Безопасность при удалённой работе зависит от сокращения числа мест, где хранится чувствительная информация, - и одноразовые ссылки решают именно эту задачу.

Если ты также работаешь с другими типами чувствительной информации помимо паролей, те же принципы применимы и там. Защита личных сообщений следует аналогичной логике: минимизировать хранение, максимизировать шифрование и давать информации как можно более короткий срок жизни, соответствующий её назначению.

Вывод

Безопасная передача паролей не должна быть сложной, дорогостоящей или зависеть от того, используют ли все одни и те же инструменты. Сочетание инструмента с одноразовыми секретными ссылками и простого двухканального процесса доставки даёт большую часть преимуществ корпоративного управления учётными данными - без лишних затрат. Ключевая мысль такова: пароль, которого больше не существует, невозможно украсть. Отправь его один раз, убедись, что он получен, и позволь инструменту сделать остальное. Если тебе нужно поделиться чем-то чувствительным прямо сейчас, описанный здесь процесс займёт меньше времени, чем написание электронного письма.

Передавай пароли и секреты, не оставляя следов

Используй наш бесплатный инструмент для создания одноразовых зашифрованных ссылок для паролей, заметок и конфиденциальных файлов. Регистрация не нужна, данные не хранятся после доставки.

Попробовать бесплатно →

Да, если инструмент использует шифрование на стороне клиента и удаляет данные после открытия ссылки. Ищи инструменты, которые шифруют данные до того, как они покидают твой браузер, и не требуют регистрации. Это означает, что сервер никогда не хранит пароль в открытом виде и не имеет ничего, что можно было бы раскрыть даже при компрометации.

Обычная общая ссылка остаётся активной бессрочно и может быть открыта любым, кто её имеет. Одноразовая ссылка самоуничтожается после первого просмотра или по истечении заданного времени. Это означает, что окно уязвимости минимально, и не остаётся постоянного URL, который можно переслать, проиндексировать или обнаружить позднее.

Не при использовании правильного инструмента. Ряд инструментов для передачи паролей специально разработан для одноразового использования без регистрации. Ты вставляешь пароль, генерируешь ссылку и отправляешь её. Никакой регистрации, никакой подписки, никакого сохранённого профиля. Это делает их идеальными для случайного использования без создания новых обязательств по безопасности.

Это может означать, что ссылка истекла по времени или что кто-то другой открыл её первым. В любом случае не пересылай тот же пароль. Считай учётные данные потенциально скомпрометированными, по возможности сбрось их и сгенерируй новую одноразовую ссылку с новым паролем. На этот раз оперативно запроси подтверждение получения.

Да. Одноразовые зашифрованные ссылки одинаково хорошо подходят для API-ключей, приватных заметок, лицензионных кодов и другого чувствительного текста. Некоторые инструменты также поддерживают зашифрованную передачу файлов. Тот же принцип: информация доставляется один раз, а затем навсегда удаляется с сервера.