Secrets management adalah salah satu topik yang terdengar seperti urusan tim keamanan saat rapat kuartalan, bukan sesuatu yang perlu dipikirkan developer di tengah hari kerja biasa. Tapi begitu kamu perlu mengirim API key ke backend engineer baru yang baru saja bergabung, atau menyerahkan kredensial database ke kontraktor yang sedang memperbaiki bug di production, semuanya jadi sangat nyata dan mendesak. Kebanyakan developer langsung menggunakan cara yang paling praktis: pesan Slack, email cepat, atau Google Doc bersama. Kebiasaan ini menciptakan risiko nyata, dan terus terjadi karena solusi yang "benar" sering terasa berlebihan untuk sekadar satu kali handoff. Artikel ini membahas kenapa metode umum itu berbahaya, apa yang sebenarnya diselesaikan oleh vault-based tools, di mana kekurangannya, dan bagaimana one-time link yang otomatis terhapus bisa mengisi celah itu tanpa perlu infrastruktur apapun.

Poin Utama:

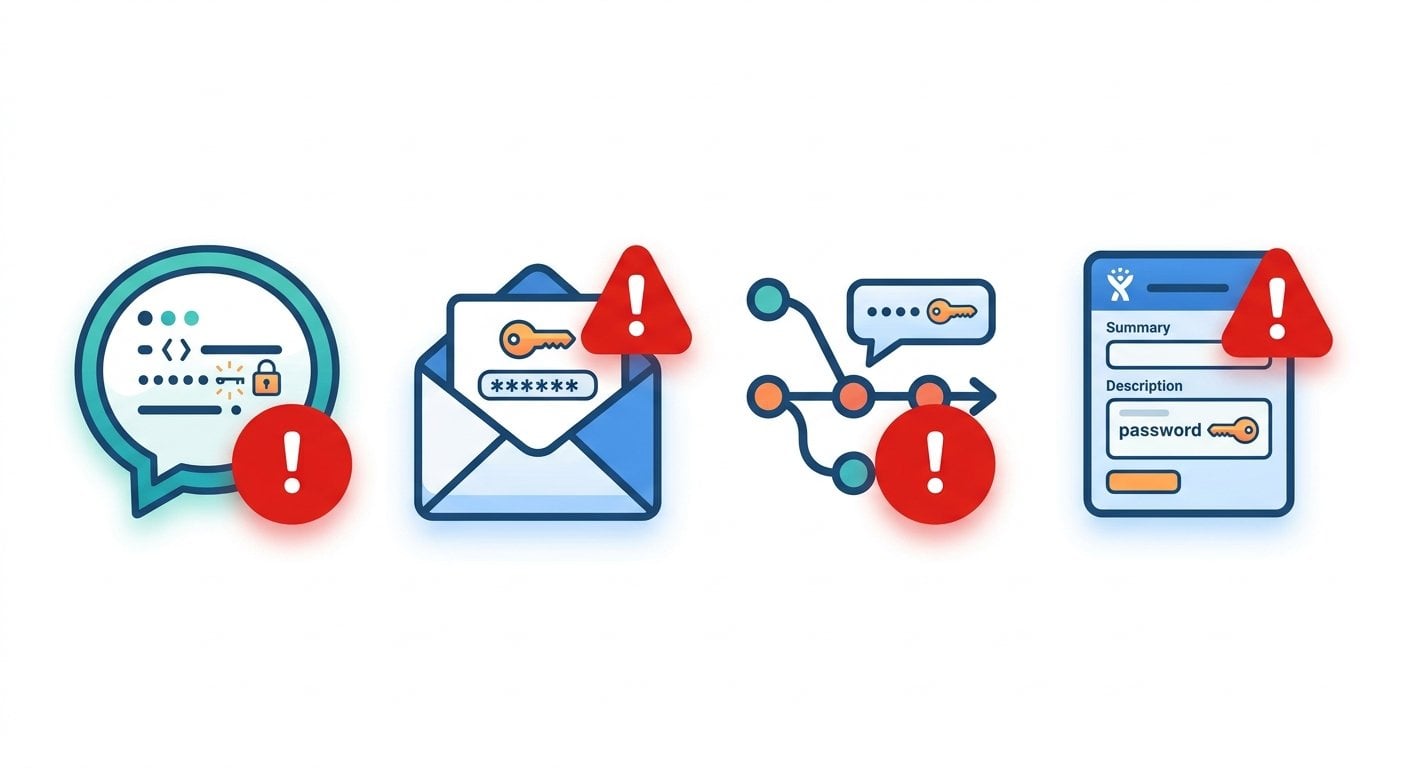

- Mengirim kredensial lewat Slack, email, atau chat meninggalkan catatan permanen yang bisa dicari dan menjadi risiko keamanan jauh setelah secret tersebut tidak lagi digunakan.

- Vault-based tools seperti HashiCorp Vault sangat powerful untuk keamanan CI/CD pipeline dan rotasi secret otomatis, tapi membutuhkan waktu setup yang tidak cocok untuk handoff mendesak yang hanya terjadi sekali.

- One-time link yang otomatis terhapus menyelesaikan celah handoff antar manusia: secret hanya bisa dibaca satu kali, lalu dihapus, tanpa meninggalkan jejak di inbox atau log chat manapun.

- Best practice credential management mencakup penggunaan alat yang tepat sesuai konteks, bukan memaksakan satu solusi untuk semua skenario.

Daftar Isi

- Apa yang Termasuk Secret dalam Development

- Kenapa Metode Berbagi yang Umum Itu Berbahaya

- Apa yang Sebenarnya Dilakukan Vault-Based Secrets Management Tools

- Celah yang Jarang Dibahas: Handoff Antar Manusia

- Bagaimana Self-Destructing Links Menyelesaikan Masalah Handoff

- Contoh Nyata: Onboarding Developer Baru Hari Ini

- Best Practice Berbagi Secret untuk Developer

- Kesimpulan

Apa yang Termasuk Secret dalam Development

Dalam konteks pengembangan perangkat lunak, "secret" adalah informasi apapun yang memberikan akses ke suatu sistem, layanan, atau dataset. Contoh yang paling umum antara lain:

- API key - token yang mengautentikasi aplikasimu dengan layanan pihak ketiga seperti Stripe, Twilio, atau OpenAI

- Password database - kredensial untuk PostgreSQL, MySQL, MongoDB, atau data store lainnya

- SSH private key - digunakan untuk autentikasi ke server remote atau repositori kode

- OAuth token dan client secret - digunakan dalam alur autentikasi antar layanan

- Nilai konfigurasi spesifik per environment - seperti encryption key atau signing secret yang harus tetap privat

Yang membedakan ini dari data konfigurasi biasa adalah bahwa paparan berarti akses langsung. Kalau seseorang mendapatkan Stripe secret key kamu, mereka bisa memulai transaksi. Kalau mereka mendapatkan password database kamu, mereka bisa membaca atau menghapus datamu. Risikonya bukan sekadar teori.

Memahami apa itu kredensial dan bagaimana cara kerjanya dalam autentikasi membantu menjelaskan kenapa melindunginya saat transit sama pentingnya dengan melindunginya saat disimpan.

Kenapa Metode Berbagi yang Umum Itu Berbahaya

Kebanyakan developer sudah tahu bahwa mereka tidak boleh hardcode kredensial langsung ke dalam source code. Hardcoding kredensial berarti menyematkan secret langsung di codebase, misalnya menulis api_key = "sk-abc123..." di dalam file Python. Begitu file itu di-commit ke repositori Git, secret tersebut hidup di riwayat versi selamanya, bahkan jika kamu menghapusnya di commit berikutnya. Tools seperti Gitleaks memang dibuat khusus untuk memindai repositori yang mengandung secret yang tidak sengaja di-commit.

Tapi risikonya tidak berhenti di codebase saja. Inilah yang sebenarnya terjadi dalam praktik sehari-hari berbagi secret antar developer:

- Pesan langsung di Slack - Praktis, tapi Slack menyimpan riwayat pesan. Jika workspace pernah dibobol, semua secret yang pernah dikirim lewat DM akan terbuka. Slack juga bisa dicari, artinya karyawan baru atau auditor di masa depan bisa menemukan kredensial yang dibagikan bertahun-tahun lalu.

- Email - Email dikirim dan disimpan di berbagai server. Hampir tidak pernah dienkripsi end-to-end, dan duduk di inbox, folder terkirim, serta arsip backup tanpa batas waktu.

- File

.envyang di-commit ke repositori - Meski developer menggunakan file.envuntuk memisahkan secret dari kode, file ini kadang masuk ke version control, entah karena kecelakaan atau karena.gitignoretidak dikonfigurasi dengan benar sejak awal. - Tiket dan tools manajemen proyek - Menempelkan password database ke komentar Jira atau isu GitHub adalah hal yang mengejutkan sering terjadi saat incident response, ketika kecepatan terasa lebih penting dari keamanan. Komentar-komentar itu tercatat, terindeks, dan sering terlihat oleh lebih banyak orang dari yang dimaksud.

Masalah inti dari semua metode ini adalah persistensi. Secret terus ada di tempat yang seharusnya hanya dilewati. Inilah yang disebut tim keamanan sebagai "secret sprawl," dan ini adalah salah satu penyebab utama kebocoran yang berkaitan dengan kredensial.

Untuk pembahasan lebih dalam tentang bagaimana hal ini terjadi di level organisasi, baca artikel kami tentang kenapa kebocoran data perusahaan terjadi dan bagaimana pesan yang otomatis terhapus mencegahnya.

Apa yang Sebenarnya Dilakukan Vault-Based Secrets Management Tools

Tools secrets management yang proper dibangun untuk menyelesaikan masalah persistensi dalam skala besar. HashiCorp Vault, AWS Secrets Manager, dan platform serupa bekerja dengan memusatkan penyimpanan secret, mengontrol akses melalui kebijakan, dan menyediakan audit trail tentang siapa yang mengakses apa dan kapan.

Nilai nyata mereka terlihat dalam alur kerja otomatis. Dalam konteks keamanan CI/CD pipeline misalnya, deployment pipeline kamu bisa meminta password database dari Vault saat runtime, menggunakannya untuk menjalankan migrasi, dan tidak menyimpannya di mana pun. Secret disuntikkan ke dalam proses lalu dibuang. Tidak ada developer yang pernah melihatnya. Tidak ada file log yang menangkapnya. Pipeline mengautentikasi dirinya ke Vault menggunakan identitasnya sendiri, dan Vault memutuskan apakah akan memberikan akses berdasarkan kebijakan yang telah ditentukan sebelumnya.

Tools ini juga mendukung rotasi secret, artinya mereka bisa secara otomatis mengganti password database sesuai jadwal dan memperbarui semua layanan yang bergantung padanya, tanpa intervensi manual apapun.

Ini benar-benar powerful untuk sistem production dengan pola akses yang sudah terdefinisi dengan baik. Tapi dibutuhkan:

- Instance Vault yang berjalan (atau layanan cloud berbayar)

- Kebijakan yang ditulis dan diuji untuk setiap layanan atau role

- Waktu untuk mengintegrasikan setiap aplikasi dengan Vault API atau agent-nya

- Pemeliharaan berkelanjutan seiring perubahan infrastruktur

Tidak ada yang cepat dari itu semua. Setup Vault yang realistis untuk tim kecil membutuhkan waktu berhari-hari hingga berminggu-minggu untuk bisa berjalan dengan benar.

Celah yang Jarang Dibahas: Handoff Antar Manusia

Vault-based tools menyelesaikan pengiriman secret dari mesin ke mesin dengan sangat baik. Tapi mereka sama sekali tidak menyelesaikan pengiriman secret dari manusia ke manusia. Pertimbangkan skenario-skenario ini:

- Developer baru bergabung hari Senin dan membutuhkan password database staging untuk menyiapkan environment lokal mereka sebelum akses Vault-nya diprovisioning.

- Kontraktor didatangkan untuk pekerjaan dua hari dan hanya butuh satu API key untuk menyelesaikan tugasnya. Membuat identitas Vault lengkap untuk kontraktor 48 jam terasa tidak proporsional.

- Saat insiden jam 2 pagi, seorang senior engineer perlu berbagi token akses darurat dengan rekan yang baru dipanggil untuk membantu. Tidak ada waktu untuk mengkonfigurasi apapun.

Dalam ketiga kasus ini, seorang manusia perlu mengirim kredensial ke manusia lain, sekarang juga, tanpa perlu menyiapkan infrastruktur. Inilah celah yang tidak dirancang untuk diisi oleh vault-based tools manapun. Dan karena celah itu ada, developer kembali ke Slack dan email, yang persis di situlah risiko itu berada.

Hal ini juga relevan untuk tim remote, di mana tidak adanya kedekatan fisik membuat handoff yang aman secara kasual menjadi jauh lebih sulit. Panduan kami tentang keamanan kerja remote dan tools pesan yang otomatis terhapus membahas dinamika ini lebih detail.

Bagaimana Self-Destructing Links Menyelesaikan Masalah Handoff

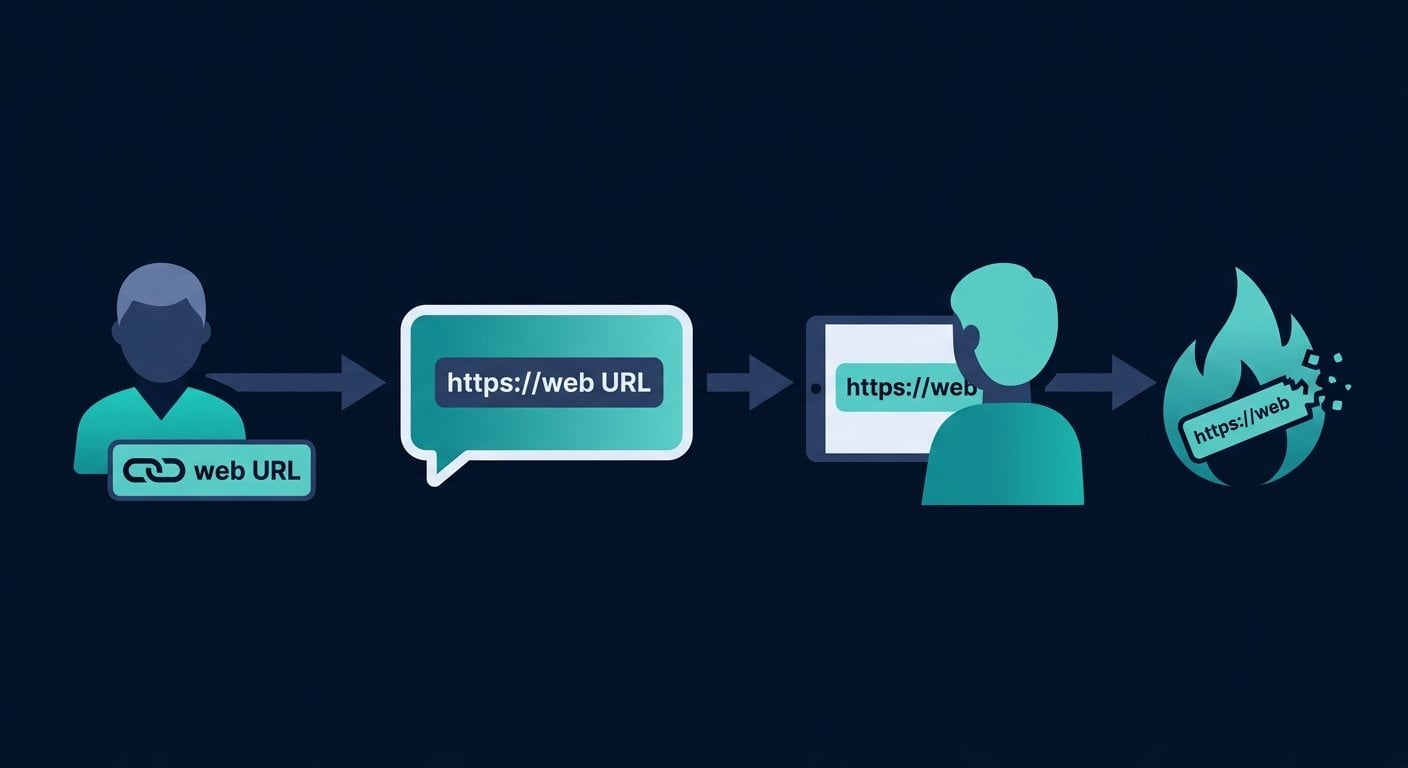

One-time link yang otomatis terhapus bekerja berdasarkan prinsip sederhana: secret dienkripsi dan disimpan sementara di server, hanya bisa diakses melalui URL unik. Begitu seseorang membuka URL itu dan membaca isinya, data tersebut dihapus. Link berhenti berfungsi. Tidak ada yang tersisa untuk ditemukan.

Ini kadang disebut berbagi kredensial "burn after reading," dan secara langsung mengatasi masalah persistensi. Secret tidak hidup di inbox siapapun. Tidak duduk di log chat. Tidak muncul di hasil pencarian enam bulan kemudian. Secret hanya ada cukup lama untuk dipindahkan dari satu orang ke orang lain, lalu menghilang.

Untuk memahami mekanisme enkripsi di balik pendekatan ini, artikel kami tentang bagaimana self-destructing notes bekerja di balik layar menjelaskan detail teknisnya dengan jelas.

Keunggulan utama untuk berbagi secret antar developer adalah:

- Tidak perlu akun - Kamu bisa membuat link dalam hitungan detik tanpa perlu mendaftar apapun.

- Tidak perlu infrastruktur - Tidak ada yang perlu diinstal, dikonfigurasi, atau dipelihara.

- Konfirmasi pengiriman - Jika link sudah dibuka ketika rekanmu mencoba menggunakannya, kamu tahu ada yang salah dan bisa mencabut serta membuat yang baru segera.

- Terbatas waktu secara default - Link kedaluwarsa setelah periode tertentu meski tidak pernah dibuka, sehingga link yang terlupakan tidak menjadi risiko permanen.

Untuk gambaran lebih luas tentang bagaimana teknologi ini bekerja dan apa yang dicegahnya, lihat penjelasan kami tentang apa itu one-time secret links dan bagaimana mereka mencegah kebocoran data.

Contoh Nyata: Onboarding Developer Baru Hari Ini

Ini adalah skenario nyata. Tim kamu menggunakan API pembayaran pihak ketiga, dan API key staging perlu diberikan ke developer baru, Alex, yang mulai hari ini. Setup Vault kamu hanya mencakup production, dan Alex belum punya akses production bagaimanapun juga.

Tanpa tools one-time link, prosesnya terlihat seperti ini: kamu menyalin key dari password manager, menempelkannya ke DM Slack ke Alex, lalu melanjutkan pekerjaan. Key itu sekarang hidup di server Slack, di riwayat pesan Alex, dan di milikmu. Jika salah satu akun pernah dibobol, key itu terbuka.

Dengan one-time link, prosesnya terlihat seperti ini:

- Kamu membuka SecretNote, menempelkan API key ke kolom teks, dan mengatur waktu kedaluwarsa (misalnya 24 jam).

- Kamu menyalin link yang dihasilkan dan mengirimkannya ke Alex lewat Slack (atau email, atau di mana saja).

- Alex membuka link, menyalin key, dan link tersebut otomatis terhapus.

- Jika Alex tidak sengaja mengirim link ke channel yang salah sebelum membukanya, kamu bisa melihat bahwa link belum diakses dan membuat yang baru. Link lama kedaluwarsa tanpa menimbulkan risiko.

Secret melewati Slack, tapi hanya sebagai URL yang tidak transparan. Siapapun yang mencegat URL itu setelah Alex membukanya tidak mendapatkan apapun. Log channel berisi link yang sudah mati, bukan kredensial yang masih aktif.

Alur kerja ini tidak membutuhkan setup, tidak perlu akun, dan hanya memakan waktu sekitar tiga puluh detik. Ini juga merupakan jawaban langsung untuk pertanyaan bagaimana cara berbagi API key secara aman ketika kamu tidak punya vault.

Sebagai perbandingan, panduan kami tentang cara berbagi password dengan aman tanpa mengeksposnya membahas prinsip serupa yang diterapkan pada berbagi password secara lebih luas.

Best Practice Berbagi Secret untuk Developer

Mengetahui cara menyimpan API key dengan aman dan cara membagikannya adalah dua keterampilan yang berbeda. Berikut kerangka praktis yang mencakup keduanya:

- Gunakan environment variable, bukan nilai yang di-hardcode - Simpan secret di file

.envsecara lokal dan injeksikan melalui environment deployment di production. Jangan pernah commit file.envke version control. - Gunakan vault untuk akses mesin ke mesin di production - Jika CI/CD pipeline kamu perlu mengakses database atau memanggil API, gunakan secrets manager untuk menginjeksikan kredensial saat runtime. Di sinilah vault-based tools benar-benar bersinar.

- Gunakan one-time link untuk handoff antar manusia - Onboarding, akses kontraktor, dan incident response semuanya melibatkan manusia yang berbagi secret dengan manusia lain. Di sinilah self-destructing links adalah alat yang tepat.

- Rotasi secret setelah handoff - Begitu keterlibatan kontraktor berakhir, cabut dan rotasi semua kredensial yang pernah mereka akses. Ini membatasi dampak jika salinan secret mereka pernah dibobol.

- Audit secret sprawl kamu - Secara berkala cari di riwayat Slack, thread email, dan sistem tiket untuk pola yang terlihat seperti API key atau password. Tools ada untuk membantu ini, tapi kesadaran manual adalah permulaan yang baik.

- Perlakukan setiap secret seolah memiliki masa berlaku - Kredensial yang tidak pernah dirotasi menjadi semakin berbahaya seiring waktu. Bangun rotasi ke dalam alur kerjamu sejak awal, bahkan jika itu hanya pengingat kalender.

Panduan Developer OWASP tentang implementasi yang aman memberikan konteks tambahan tentang bagaimana credential management cocok dalam siklus pengembangan yang aman secara lebih luas.

Kesimpulan

Secrets management yang baik bukan tentang memiliki tooling yang paling canggih. Ini tentang mencocokkan alat yang tepat dengan konteks yang tepat. Sistem berbasis vault adalah jawaban yang benar untuk pengiriman kredensial otomatis dari mesin ke mesin di production. Mereka adalah jawaban yang salah untuk situasi mendesak ketika kamu perlu memberikan API key staging ke developer yang baru mulai hari ini. Self-destructing one-time links mengisi celah itu dengan tepat: tidak ada infrastruktur, tidak ada akun, tidak ada catatan yang tersimpan. Secret berpindah dari satu orang ke orang lain lalu menghilang. Itu bukan solusi darurat. Itu adalah alat yang tepat untuk pekerjaan tersebut.

Bagikan Kredensial dengan Aman - Tanpa Vault

Buat one-time link yang otomatis terhapus untuk API key, password, atau token apapun. Terbakar setelah dibaca, tidak meninggalkan jejak di log chat atau inbox, dan hanya butuh kurang dari 30 detik untuk digunakan.

Buat Secret Link Kamu Sekarang →

Secrets management mengacu pada tools dan praktik yang digunakan untuk menyimpan, mengakses, dan mendistribusikan kredensial sensitif seperti API key, password database, dan token. Ini mencakup bagaimana secret disimpan dengan aman saat tidak digunakan dan bagaimana mereka dikirimkan ke layanan dan orang yang membutuhkannya, tanpa mengeksposnya secara tidak perlu.

Secret sprawl terjadi ketika kredensial menumpuk di berbagai lokasi: pesan Slack, thread email, riwayat Git, tiket dukungan, dan dokumen bersama. Setiap salinan adalah titik paparan potensial. Bahayanya adalah sebagian besar salinan ini terlupakan, sehingga tidak pernah dirotasi atau dicabut, dan penyerang bisa menemukannya lama setelah handoff awal terjadi.

API key yang bocor memberikan siapapun yang menemukannya tingkat akses yang sama dengan aplikasi yang diterbitkan untuknya. Tergantung layanannya, ini bisa berarti tagihan tidak sah, pencurian data, penyalahgunaan layanan, atau pengambilalihan akun. Key harus segera dicabut setelah ditemukan, dan semua log akses harus ditinjau untuk aktivitas yang tidak sah.

Hardcoding kredensial berarti menyematkan secret langsung di source code, seperti menulis API key sebagai string literal di dalam file. Ini berbahaya karena secret menjadi bagian dari riwayat versi begitu file di-commit. Bahkan jika kamu menghapusnya nanti, secret itu tetap ada di commit-commit sebelumnya dan bisa ditemukan oleh siapapun yang punya akses ke repositori atau oleh tools pemindaian otomatis.

Gunakan one-time link yang otomatis terhapus. Tempelkan secret ke tools seperti SecretNote, buat URL unik, dan kirimkan URL itu ke penerima. Ketika mereka membukanya, konten ditampilkan sekali lalu dihapus secara permanen. Tidak perlu akun atau infrastruktur, dan tidak ada yang tersimpan di log chat atau email setelah link dibuka.

Vault dan AWS Secrets Manager dirancang untuk pengiriman kredensial otomatis dari mesin ke mesin di sistem production. Keduanya membutuhkan setup, konfigurasi, dan pemeliharaan berkelanjutan. SecretNote dirancang untuk handoff dari manusia ke manusia: tidak perlu setup, tidak perlu akun, tidak perlu infrastruktur. SecretNote menyelesaikan masalah yang berbeda - transfer aman satu kali antar orang - bukan manajemen akses otomatis yang berkelanjutan.