Keamanan data kerja remote bukan lagi masalah yang terbatas pada departemen IT saja. Ketika tim kamu tersebar di kantor rumah, kedai kopi, dan ruang co-working, setiap pesan yang membawa password, API key, atau detail klien rahasia menjadi potensi risiko keamanan. Tools chat standar dan email tidak pernah dirancang untuk realitas ini. Mereka menyimpan pesan tanpa batas waktu, sinkronisasi antar perangkat, dan meninggalkan jejak yang bisa diakses lama setelah percakapan asli berakhir. Untuk tim terdistribusi yang menangani informasi sensitif setiap hari, celah antara kenyamanan dan keamanan itulah tempat terjadinya kebocoran data.

Poin Penting:

- Sebagian besar tools komunikasi bisnis menyimpan riwayat pesan, menciptakan risiko eksposur jangka panjang untuk tim remote.

- Pesan terenkripsi yang menghancurkan diri sendiri menghilangkan jejak data permanen untuk informasi sensitif seperti password, token, dan detail klien.

- Pendekatan link sekali pakai memastikan hanya penerima yang dituju yang dapat membaca pesan, dan hanya sekali.

- Mengadopsi pesan sementara untuk workflow tertentu (bukan semua komunikasi) adalah upgrade keamanan praktis dengan gesekan minimal untuk tim kerja dari rumah.

Daftar Isi

Masalah Nyata Komunikasi Tim Remote

Ketika tim bekerja di kantor yang sama, informasi sensitif sering tetap dalam bentuk verbal. Tidak ada yang mengetik password server ke Slack ketika mereka bisa langsung berjalan dan mengatakannya. Tapi dalam tim terdistribusi, opsi itu hilang. Semuanya menjadi teks, dan teks tersimpan.

Pertimbangkan apa yang dibagikan tim kerja dari rumah melalui tools chat dalam satu minggu: kredensial database, password lingkungan staging, token API, nomor akun klien, dokumen draft legal, dan detail HR. Sebagian besar mengalir melalui platform yang dibangun untuk kecepatan kolaborasi, bukan kerahasiaan. Pesan-pesan itu tersimpan dalam log yang bisa dicari, di-backup ke server cloud, dan bisa terekspos melalui akun yang dikompromikan, surat perintah pengadilan, atau integrasi yang salah konfigurasi.

Masalahnya bukan karena tim ceroboh. Masalahnya adalah tools default membuat catatan permanen dari informasi yang sebenarnya hanya dimaksudkan untuk sementara. Menurut IBM Cost of a Data Breach Report, kredensial yang dikompromikan tetap menjadi salah satu penyebab utama kebocoran data secara global. Kerja remote memperluas permukaan serangan secara signifikan, karena kredensial dibagikan lebih sering dan melalui lebih banyak saluran.

Untuk melihat lebih dalam bagaimana ini terjadi di level organisasi, lihat mengapa kebocoran data korporat terjadi dan bagaimana pesan menghancurkan diri dapat mencegahnya.

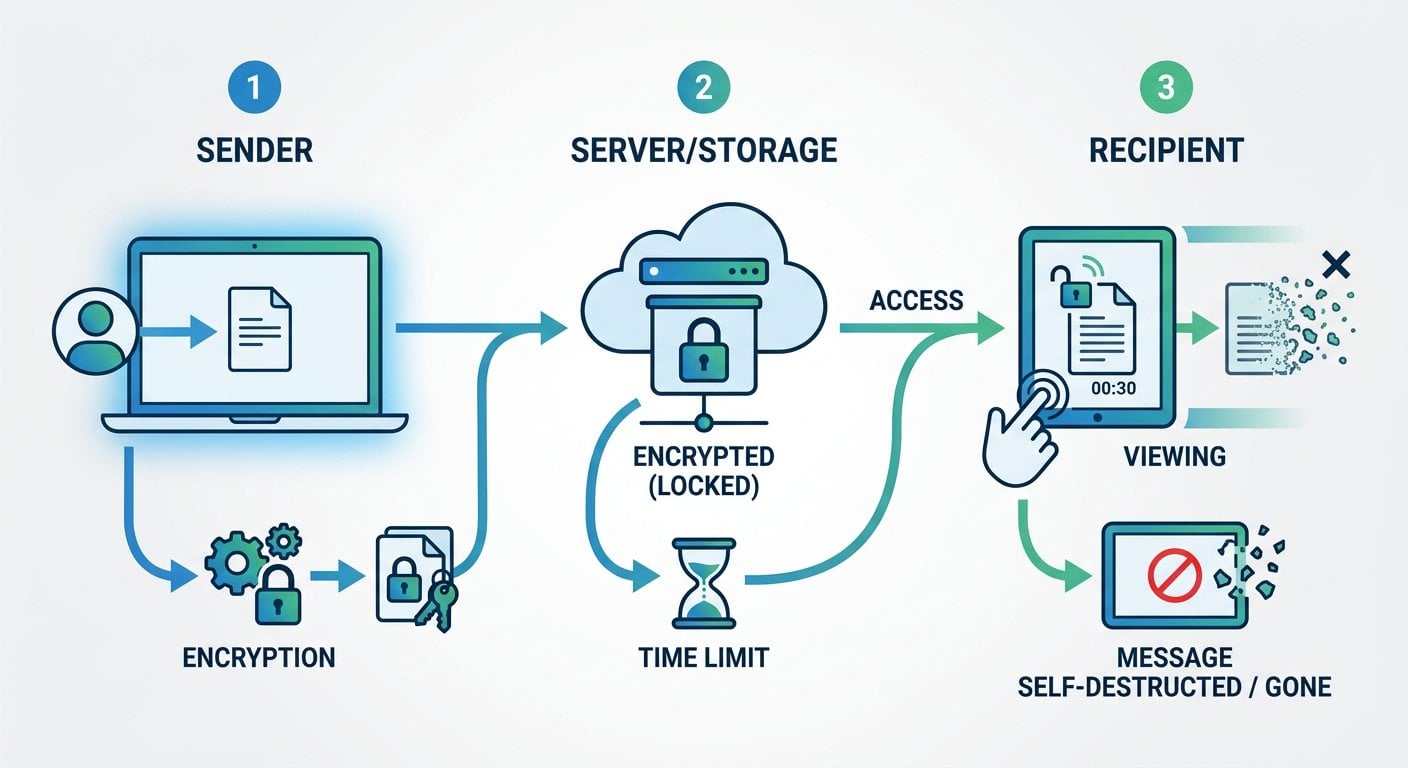

Apa yang Sebenarnya Dilakukan Pesan Menghancurkan Diri

Pesan menghancurkan diri bukan hanya pesan dengan timer. Ketika diimplementasikan dengan benar, ini adalah catatan yang hanya bisa dibaca sekali yang dienkripsi sebelum meninggalkan browser kamu, disimpan sementara di server dalam bentuk terenkripsi, dan dihapus permanen pada saat dibuka (atau setelah periode kedaluwarsa yang ditetapkan, mana yang lebih dulu).

Pendekatan ini menyelesaikan tiga masalah spesifik yang penting untuk pesan terenkripsi untuk tim remote:

- Tidak ada penyimpanan permanen: Setelah dibaca, pesan hilang dari server. Tidak ada log untuk disita, tidak ada backup untuk dibocorkan, dan tidak ada kotak masuk untuk dikompromikan.

- Satu penerima, satu baca: Jika seseorang mencegat link sebelum penerima yang dituju membukanya, penerima akan tahu segera karena pesan sudah hilang.

- Enkripsi dalam transit dan saat istirahat: Konten dienkripsi sebelum meninggalkan perangkat pengirim, artinya bahkan penyedia layanan tidak bisa membacanya.

Untuk memahami mekanisme teknis di baliknya, artikel tentang bagaimana catatan menghancurkan diri bekerja di balik layar membahas model enkripsi dan keamanan browser secara detail.

Kasus Penggunaan Kerja Remote yang Umum

Pesan sementara tidak dimaksudkan untuk menggantikan seluruh stack komunikasi bisnis kamu. Ini adalah alat yang ditargetkan untuk momen-momen spesifik dengan sensitivitas tinggi. Berikut adalah situasi dimana tim terdistribusi paling mendapat manfaat:

Berbagi Kredensial Saat Onboarding

Karyawan baru membutuhkan akses ke sistem dari hari pertama. Mengirim password awal melalui email atau Slack menciptakan catatan permanen. Menggunakan link menghancurkan diri melalui tool seperti SecretNote berarti kredensial dikirim dengan aman dan bukti pengiriman tersebut hilang setelah penggunaan pertama.

Menyampaikan API Key dan Token

Developer di tim remote secara rutin perlu berbagi token untuk lingkungan staging, integrasi pihak ketiga, atau pipeline CI/CD. Ini adalah target bernilai tinggi. Catatan terenkripsi sekali pakai adalah cara yang jauh lebih aman untuk berbagi password secara remote daripada menempelkannya di group chat.

Mengirim Data Sensitif Klien

Nomor akun, referensi legal, atau identifikasi kesehatan terkadang perlu berpindah antar anggota tim dengan cepat. Catatan sementara memastikan informasi tersebut tidak bertahan dalam riwayat chat atau thread email yang bisa diakses berbulan-bulan kemudian.

Komunikasi Internal HR dan Payroll

Detail gaji, catatan performa, dan data identifikasi pribadi yang dibagikan antara HR dan manajer tidak seharusnya hidup dalam kotak masuk standar. Pesan menghancurkan diri memastikan informasi mencapai orang yang tepat dan kemudian berhenti ada.

Kode Akses Sementara

Kode backup two-factor, kredensial VPN sementara, dan PIN sekali pakai secara alami berumur pendek. Memperlakukannya sebagai catatan permanen dalam log chat benar-benar mengalahkan tujuannya.

Untuk konteks lebih lanjut tentang menjaga pesan pribadi tetap aman di berbagai skenario, lihat cara menjaga pesan pribadi kamu benar-benar aman.

Contoh Konkret: Onboarding Developer Remote

Berikut adalah skenario realistis yang terjadi di perusahaan SaaS setiap minggu.

Sebuah perusahaan SaaS menengah mempekerjakan seorang backend developer yang akan bekerja sepenuhnya remote. Di hari pertama mereka, lead DevOps perlu berbagi: password IAM AWS sementara, token akses personal GitHub untuk repository private, dan string koneksi database staging. Perusahaan menggunakan Slack untuk komunikasi harian.

Default yang tidak aman: Lead DevOps membuka pesan langsung di Slack dan menempelkan ketiga kredensial ke dalam satu pesan. Slack menyimpan ini tanpa batas waktu. Pesan sekarang menjadi bagian dari ekspor Slack perusahaan, tersinkronisasi ke ponsel developer, dan terlihat oleh admin Slack mana pun dengan akses log audit. Jika akun developer pernah dikompromikan, kredensial tersebut masih tersimpan di sana, bahkan setelah dirotasi.

Alternatif yang aman: Lead DevOps membuka SecretNote, mengetik kredensial ke dalam catatan baru, mengaturnya untuk menghancurkan diri setelah satu tampilan, dan menyalin link yang dihasilkan. Mereka mengirim hanya link melalui Slack. Developer mengkliknya, membaca kredensial, dan catatan dihapus permanen. Yang tersisa di Slack adalah link mati tanpa konten yang bisa dipulihkan.

Total perbedaan waktu antara kedua pendekatan ini: sekitar 45 detik. Perbedaan keamanannya substansial. Ini adalah kasus praktis untuk mengirim pesan aman dalam konteks kerja remote.

Ini juga secara langsung mengatasi kendala nyata yang dihadapi sebagian besar tim: orang tidak akan mengadopsi tools yang memperlambat mereka. Catatan menghancurkan diri cocok dengan workflow yang ada tanpa menggantinya.

Langkah Praktis Menerapkan Pesan Sementara

Meluncurkan ini di seluruh tim terdistribusi tidak memerlukan perombakan keamanan. Berikut adalah urutan praktis:

- Audit apa yang saat ini dibagikan tim kamu melalui chat: Habiskan satu minggu mencatat setiap kasus dimana password, token, atau identifikasi sensitif dikirim melalui Slack, Teams, atau email. Ini menciptakan gambaran jelas tentang eksposur aktual kamu.

- Tentukan daftar singkat jenis data "selalu sementara": Password, API key, kode backup two-factor, dan identifikasi pribadi harus selalu melalui catatan menghancurkan diri. Tulis ini ke dalam kebijakan keamanan internal kamu.

- Pilih tool dan dokumentasikan workflow: Pilih tool (SecretNote adalah opsi yang mudah), tulis panduan internal dua paragraf yang menunjukkan persis bagaimana membuat dan berbagi catatan, dan posting di wiki tim kamu.

- Latih saat onboarding, bukan setelah insiden: Jadikan workflow catatan aman bagian dari onboarding hari pertama. Karyawan baru mengadopsi kebiasaan lebih awal. Memasang kebiasaan keamanan pada karyawan yang sudah ada lebih sulit.

- Tinjau dan rotasi kredensial yang sebelumnya dibagikan tidak aman: Setelah proses baru tersedia, kembali dan rotasi kredensial apa pun yang dibagikan melalui saluran permanen. Ini menutup jendela eksposur yang ada.

Tetap update pada persyaratan regulasi seputar penanganan data juga penting untuk tim remote. Halaman berita privasi dan update regulasi untuk 2026 membahas perubahan terbaru yang mempengaruhi bagaimana bisnis harus menangani komunikasi sensitif.

Yang Harus Dicari dalam Tool Pesan Aman

Tidak semua tools yang dipasarkan sebagai "aman" memberikan perlindungan yang sama. Ketika mengevaluasi opsi untuk pesan terenkripsi untuk tim remote, periksa fitur-fitur spesifik ini:

| Fitur | Mengapa Penting |

|---|---|

| Enkripsi sisi klien | Pesan harus dienkripsi sebelum meninggalkan browser kamu, sehingga penyedia layanan tidak bisa membacanya. |

| Penghancuran baca sekali | Catatan harus dihapus segera setelah tampilan pertama, tidak hanya ditandai sebagai dibaca. |

| Tidak perlu akun untuk penerima | Mengharuskan penerima mendaftar menciptakan gesekan dan jejak data baru. Pendekatan berbasis link lebih bersih. |

| Opsi kedaluwarsa | Jika penerima tidak pernah membuka catatan, itu harus kedaluwarsa otomatis setelah periode yang ditentukan. |

| Tidak ada logging konten catatan | Server harus menyimpan hanya blob terenkripsi, bukan metadata tentang apa yang dikandung catatan. |

Model enkripsi ujung ke ujung adalah standar teknis yang mendasari tools sementara yang benar-benar aman. Tool apa pun yang mengklaim keamanan tanpa standar ini menawarkan sesuatu yang lebih lemah dari yang terlihat.

Untuk pandangan yang lebih luas tentang apa yang membuat link sekali pakai efektif dalam mencegah kebocoran data, lihat apa itu link rahasia sekali pakai dan bagaimana cara kerjanya.

Kesimpulan

Keamanan data kerja remote tidak memerlukan infrastruktur tingkat enterprise untuk meningkat secara bermakna. Untuk sebagian besar tim terdistribusi, celah terbesar bukan pada firewall atau perlindungan endpoint. Ini ada pada kebiasaan sehari-hari berbagi informasi sensitif melalui tools yang tidak pernah dirancang untuk menjaga rahasia. Pesan menghancurkan diri mengisi celah itu dengan gesekan minimal. Mereka cocok dengan workflow yang ada, tidak memerlukan setup teknis dari penerima, dan menghilangkan jejak data permanen yang membuat berbagi kredensial sangat berisiko. Perubahan kebiasaan 45 detik yang dijelaskan dalam contoh onboarding di atas adalah jenis peningkatan keamanan praktis berbiaya rendah yang benar-benar diadopsi.

Berhenti Meninggalkan Kredensial di Log Chat

SecretNote memungkinkan kamu membuat catatan terenkripsi yang menghapus dirinya sendiri setelah satu kali baca. Tidak perlu akun untuk penerima, tidak ada konten tersimpan, tidak ada jejak data. Coba sekarang dan kirim catatan terenkripsi menghancurkan diri gratis.

Coba Tool Gratis Kami →

Ya, ketika tool menggunakan enkripsi sisi klien dan penghancuran baca sekali. Password dienkripsi sebelum meninggalkan browser kamu, disimpan hanya sebagai blob terenkripsi, dan dihapus permanen setelah penerima membukanya sekali. Ini jauh lebih aman daripada mengirim password melalui email atau chat.

Sebagian besar tools, termasuk SecretNote, memungkinkan kamu mengatur waktu kedaluwarsa. Jika catatan tidak dibuka dalam jendela waktu itu, itu secara otomatis dihapus dari server. Kamu kemudian bisa mengirim ulang catatan baru. Ini mencegah link yang ditinggalkan menjadi kerentanan jangka panjang.

Tidak, mereka melayani tujuan yang berbeda. Password manager menyimpan dan mengorganisir kredensial untuk penggunaan berkelanjutan. Catatan menghancurkan diri untuk momen transfer, ketika kamu perlu menyerahkan kredensial kepada seseorang dengan aman. Kedua tools saling melengkapi dan mengatasi titik berbeda dalam siklus hidup kredensial.

Dengan SecretNote, tidak perlu akun. Penerima cukup mengklik link dan membaca catatan. Ini menghilangkan gesekan dan menghindari penciptaan jejak data tambahan. Link itu sendiri adalah kunci, dan setelah digunakan, baik link maupun konten catatan tidak lagi dapat diakses di mana pun.

Kerja remote memaksa tim untuk berbagi kredensial secara digital daripada verbal. Ini menciptakan catatan teks dalam tools chat, email, dan platform kolaborasi. Setiap catatan tersebut adalah titik eksposur potensial melalui kompromi akun, ekspor data, atau integrasi pihak ketiga dengan akses ke riwayat pesan.