Banyak orang beranggapan bahwa berbagi password dengan aman membutuhkan password manager khusus, shared vault, atau konfigurasi IT perusahaan. Tapi bagaimana kalau kamu hanya perlu mengirim satu password sekarang, kepada seseorang yang tidak menggunakan tools yang sama atau tidak berada dalam organisasi yang sama? Mungkin kamu sedang menyerahkan kredensial server staging milik klien. Mungkin kamu membantu anggota keluarga masuk ke akun bersama. Kebutuhannya nyata, waktunya singkat, dan hal terakhir yang kamu inginkan adalah password itu tersimpan selamanya di thread email. Panduan ini menjelaskan cara berbagi password dengan aman, tanpa perlu membuat akun, tanpa instalasi apapun, dan tanpa meninggalkan jejak permanen.

Daftar Isi

- Mengapa Metode Umum Tidak Aman

- Kesalahan Umum Saat Berbagi Password

- Seperti Apa Berbagi Password yang Benar-Benar Aman

- Contoh Nyata: Mengirim Password ke Kontraktor

- Langkah demi Langkah: Cara Mengirim Password Secara Online dengan Aman

- Memahami Password Based Encryption dengan Sederhana

- Kapan Menggunakan Metode yang Mana

- Kesimpulan

Poin Utama:

- Email, SMS, dan aplikasi chat bukan saluran yang aman untuk mengirim password, meskipun terasa praktis.

- Link rahasia satu kali pakai menggunakan transfer password terenkripsi agar kredensial tersebut hilang setelah dibaca.

- Kamu tidak perlu akun atau password manager untuk berbagi password dengan aman - cukup gunakan tool yang tepat dan proses yang jelas.

- Memisahkan pengiriman (link melalui satu saluran, passphrase melalui saluran lain) menambahkan lapisan perlindungan kedua yang praktis.

Mengapa Metode Umum Tidak Aman

Sebelum membahas solusinya, penting untuk memahami masalahnya secara spesifik. Ketika kamu mengirim password melalui saluran biasa, beberapa hal terjadi tanpa kamu sadari:

- Email menyimpan pesan di server yang tidak kamu kendalikan, seringkali tanpa batas waktu. Bahkan setelah kamu menghapus pesan tersebut, pesan itu mungkin masih ada di backup, di kotak masuk penerima, dan di kotak masuk siapa pun yang meneruskannya.

- SMS dikirimkan dalam bentuk plaintext melalui jaringan operator. SMS juga dicadangkan secara otomatis di banyak ponsel dan dapat dilihat oleh siapa saja yang mengambil perangkat tersebut.

- Slack, Teams, dan tools chat sejenis menyimpan riwayat pesan. Password yang kamu kirim melalui pesan langsung di Slack dua tahun lalu mungkin masih bisa dicari oleh admin atau muncul dalam ekspor data.

- Screenshot atau foto tersinkronisasi ke penyimpanan cloud, dibagikan secara tidak sengaja, dan diindeks dengan cara yang tidak bisa kamu prediksi.

Tidak satu pun dari metode ini menggunakan transfer password terenkripsi. Mereka memperlakukan password sama seperti teks biasa, seperti "mau makan siang apa?" - sebagai potongan teks yang disimpan dan bisa diambil kembali.

Kesalahan Umum Saat Berbagi Password

Memahami teorinya adalah satu hal. Melihat bagaimana kesalahan ini terjadi dalam situasi nyata adalah hal lain. Berikut adalah kesalahan yang paling sering terjadi, lengkap dengan konteks nyatanya.

Kesalahan 1: Mengirim Password Langsung Melalui Email

Pada tahun 2021, sebuah agensi pemasaran kecil di Inggris mengalami kebocoran data klien. Investigasi mengungkapkan bahwa akun email seorang freelancer telah dibobol beberapa bulan sebelumnya. Di dalam kotak masuk tersebut terdapat rangkaian email yang berisi kredensial login untuk beberapa akun media sosial klien, dikirim dalam bentuk teks biasa oleh manajer akun agensi tersebut. Password tidak pernah diganti setelah penyerahan awal. Kebocoran ini berdampak pada empat klien dan menyebabkan kerugian reputasi yang signifikan.

Ini bukan kasus yang langka. Ini adalah perilaku default dari sebagian besar tim kecil yang belum memiliki proses formal untuk berbagi kredensial.

Kesalahan 2: Menggunakan Password Bersama yang Sama Selamanya

Password bersama yang "sementara" dikirim ke kontraktor enam bulan lalu masih merupakan kredensial yang aktif. Jika kontraktor tersebut telah meninggalkan proyek, berganti pekerjaan, atau perangkat mereka sendiri dibobol, password itu masih berlaku. Banyak organisasi menemukan saat audit keamanan bahwa puluhan orang memiliki akses ke sistem melalui kredensial yang tidak pernah dirotasi setelah serah terima.

Kesalahan 3: Mengirim Password dan Username dalam Pesan yang Sama

Meskipun seseorang hanya mencegat satu pesan, mengirim username dan password sekaligus memberi mereka semua yang dibutuhkan. Ini sangat berisiko dalam thread email di mana konteksnya (layanan mana, akun mana) sudah terlihat di baris subjek atau pesan sebelumnya.

Kesalahan 4: Menggunakan Aplikasi yang Diklaim "Aman" tapi Tidak Benar-Benar End-to-End Encrypted

Banyak pengguna mengira bahwa WhatsApp, iMessage, atau bahkan Telegram (dalam mode standar) sudah cukup aman untuk password. Meskipun beberapa di antaranya menawarkan enkripsi end-to-end untuk konten pesan, mereka tetap menyimpan riwayat pesan di perangkat, menyinkronkan ke backup cloud, dan dapat diakses oleh siapa saja yang memiliki akses fisik ke ponsel. Enkripsi melindungi dari penyadapan saat transit, bukan dari akses ke perangkat atau akun.

Kesalahan 5: Tidak Mengonfirmasi bahwa Penerima Sudah Menerimanya

Link satu kali pakai hanya berguna jika orang yang tepat yang membukanya. Jika kamu mengirim link yang akan hancur sendiri tapi tidak pernah mengonfirmasi kepada penerima bahwa mereka sudah mengaksesnya, kamu tidak tahu apakah mereka sudah membacanya atau apakah link tersebut masih belum dibuka dan bisa diakses. Selalu tindak lanjuti melalui saluran terpisah untuk mengonfirmasi penerimaan.

Seperti Apa Berbagi Password yang Benar-Benar Aman

Tujuan dari metode yang aman itu sederhana: password sampai ke penerima yang dituju, lalu berhenti ada dalam bentuk apapun yang bisa diambil kembali. Inilah yang dirancang oleh link rahasia satu kali pakai.

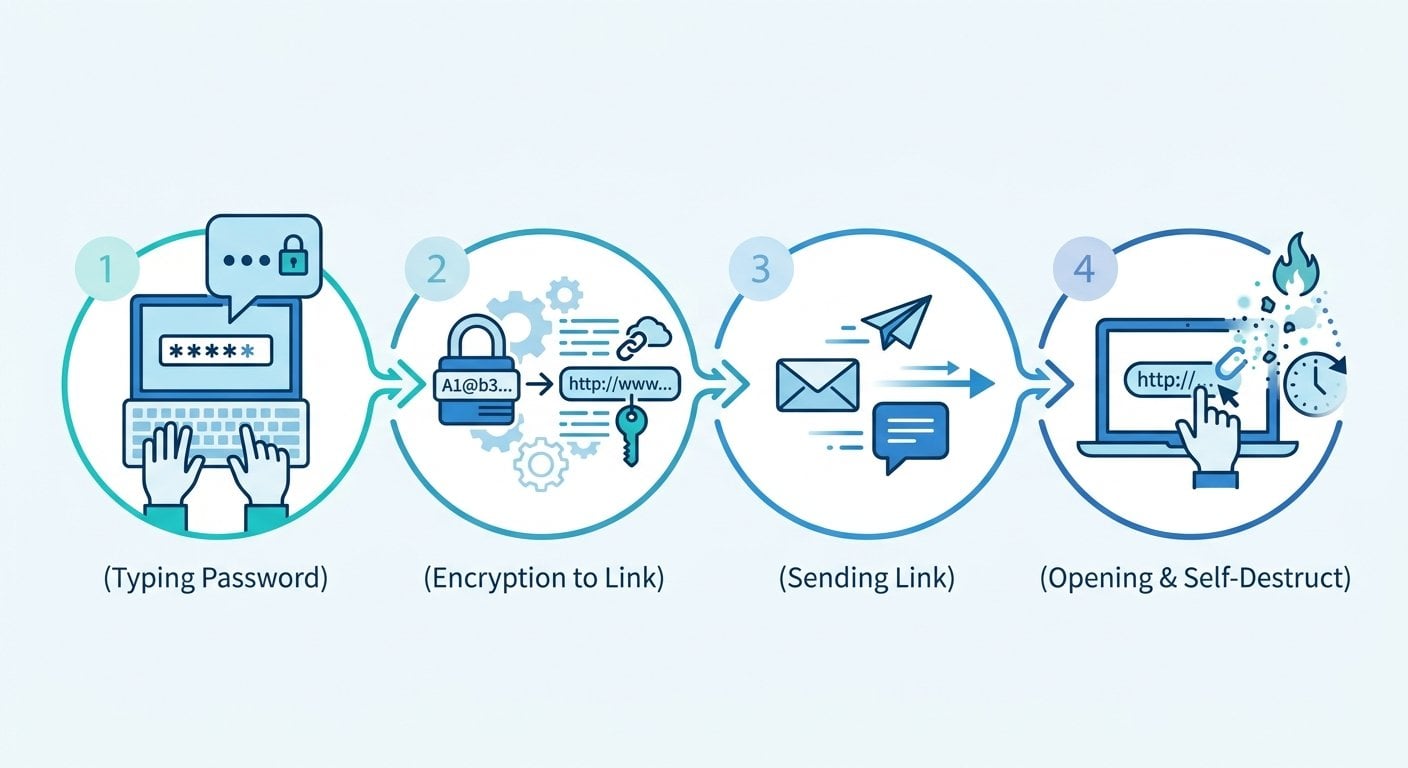

Link rahasia satu kali pakai bekerja seperti ini:

- Kamu memasukkan password ke dalam tool yang mengenkripsinya dan menghasilkan link unik.

- Kamu mengirim link tersebut ke penerima.

- Penerima membuka link, melihat password sekali, dan link tersebut dihancurkan secara permanen.

- Jika ada orang lain yang mencoba membuka link tersebut setelahnya, mereka tidak mendapatkan apa-apa - datanya sudah hilang.

Pendekatan ini memecahkan masalah utama: password tidak pernah tersimpan di thread pesan, tidak pernah diteruskan, dan tidak pernah tertinggal di log server. Enkripsi dan penghancuran diri terjadi di level infrastruktur, bukan sekadar trik antarmuka pengguna.

Contoh Nyata: Mengirim Password ke Kontraktor

Bayangkan kamu adalah seorang project manager di perusahaan SaaS. Seorang kontraktor baru membutuhkan akses sementara ke lingkungan staging kamu untuk menjalankan beberapa pengujian. Kamu memiliki kredensialnya. Mereka membutuhkannya sekarang. Kamu tidak berbagi password manager yang sama, dan kamu tidak akan menyiapkannya hanya untuk keterlibatan dua hari.

Begini tampilan versi yang tidak aman:

- Kamu mengetik password ke dalam pesan Slack: "Ini loginnya: staging.yourapp.com | user: admin | pass: StagingPass2024"

- Pesan itu kini ada di riwayat Slack, bisa dicari oleh admin workspace, dan terlihat oleh siapa pun yang pernah memiliki akses ke percakapan tersebut.

Begini tampilan versi yang aman:

- Kamu membuka tool berbagi password (tidak perlu akun).

- Kamu mengetik password ke dalam kolom terenkripsi dan mengaturnya agar kedaluwarsa setelah satu kali dilihat.

- Kamu menyalin link yang dihasilkan dan mengirimkannya ke kontraktor melalui Slack atau email.

- Kamu mengirim username dan URL situs staging melalui pesan terpisah, sehingga link saja tidak mengungkapkan informasi berguna tanpa konteks.

- Kamu meminta kontraktor untuk mengonfirmasi bahwa mereka sudah mengakses link tersebut. Setelah itu, password tidak lagi ada di mana pun kecuali di memori mereka (dan idealnya di catatan aman mereka sendiri).

Seluruh prosesnya memakan waktu kurang dari dua menit. Tidak perlu akun. Tidak perlu instalasi. Tidak ada catatan permanen.

Langkah demi Langkah: Cara Mengirim Password Secara Online dengan Aman

Berikut adalah proses praktisnya, diuraikan agar siapa saja bisa mengikutinya:

- Buat password yang kuat terlebih dahulu (jika diperlukan). Jika kamu menyiapkan kredensial baru, bukan berbagi yang sudah ada, gunakan pembuat password untuk membuat sesuatu yang tidak mudah ditebak. Jangan buat di teks editor atau aplikasi catatan yang mungkin menyimpannya secara otomatis.

- Buka tool link rahasia satu kali pakai. Tidak perlu akun. Tempel password ke dalam kolom terenkripsi.

- Atur kondisi kedaluwarsa. Sebagian besar tool memungkinkan kamu memilih antara kedaluwarsa berbasis waktu (misalnya 24 jam) dan berbasis tampilan (kedaluwarsa setelah satu kali dibuka). Untuk password, berbasis tampilan hampir selalu menjadi pilihan yang tepat.

- Salin link yang dihasilkan. Inilah satu-satunya hal yang kamu kirim melalui saluran biasa (email, Slack, dll.).

- Kirim konteks secara terpisah. Beri tahu penerima layanan mana yang menggunakan password tersebut, dan username apa yang digunakan, dalam pesan terpisah. Dengan cara ini, link saja tidak berguna bagi siapa pun yang mencegat pesan tersebut.

- Konfirmasi penerimaan. Minta penerima untuk mengonfirmasi bahwa mereka sudah membuka link tersebut. Jika mereka belum membukanya dan link sudah kedaluwarsa, kamu perlu membuat yang baru.

- Rotasi password setelah digunakan (jika memungkinkan). Jika kredensial tersebut bersifat sementara, cabut atau ganti setelah tugas selesai. Ini adalah praktik kebersihan keamanan yang baik terlepas dari seberapa aman kamu membagikannya.

Proses ini berlaku baik saat kamu berbagi password Wi-Fi dengan tamu, menyerahkan kredensial server ke developer, atau mengirimkan login akun klien mereka sendiri setelah konfigurasi selesai. Proses ini bisa diterapkan untuk penggunaan pribadi maupun alur kerja tim kecil tanpa memerlukan infrastruktur apapun.

Memahami Password Based Encryption dengan Sederhana

Kamu tidak perlu menjadi kriptografer untuk menggunakan tool ini, tapi memahami dasarnya membantu kamu membuat keputusan yang lebih baik. Password based encryption (kadang disingkat PBE) adalah proses penggunaan kunci yang diturunkan dari password untuk mengenkripsi data. Ketika kamu menempel password ke dalam tool berbagi yang aman, tool tersebut biasanya melakukan hal berikut:

- Mengenkripsi teks menggunakan algoritma yang kuat (umumnya AES-256) sebelum data tersebut meninggalkan browser kamu.

- Hanya menyimpan versi terenkripsi di server, bukan plaintext-nya.

- Menghapus data terenkripsi dari server segera setelah link diakses (atau ketika kedaluwarsa).

Ini berarti bahwa meskipun seseorang mendapatkan akses ke server, mereka tidak akan menemukan apapun yang berguna - datanya sudah dienkripsi melampaui batas pemulihan praktis atau sudah dihapus. Inilah mekanisme inti yang membuat transfer password terenkripsi berbeda secara signifikan dari sekadar mengirim teks melalui saluran yang dianggap "privat".

Bagi tim yang menangani data sensitif dalam skala besar, pendekatan semacam ini juga terhubung dengan kekhawatiran yang lebih luas tentang bagaimana kebocoran data perusahaan terjadi - seringkali bukan melalui peretasan yang canggih, melainkan melalui kredensial yang dibiarkan terbuka di saluran komunikasi.

Kapan Menggunakan Metode yang Mana

| Situasi | Metode yang Disarankan | Alasan |

|---|---|---|

| Akses kontraktor satu kali | Link rahasia satu kali pakai | Tidak ada catatan permanen, hancur sendiri setelah dilihat |

| Berbagi kredensial tim yang berkelanjutan | Password manager dengan shared vault | Jejak audit dan kontrol akses yang lebih baik |

| Serah terima akun pribadi (misalnya keluarga) | Link rahasia satu kali pakai | Tidak perlu akun, sederhana dan cepat |

| Klien menerima login akun mereka sendiri | Link rahasia satu kali pakai | Profesional, tidak meninggalkan jejak di pihak kamu |

| Akses darurat untuk dukungan IT | Link rahasia satu kali pakai dengan kedaluwarsa singkat | Batas waktu mengurangi jendela eksposur |

Bagi tim yang bekerja secara remote, pendekatan berbagi kredensial yang tidak menyulitkan ini merupakan bagian dari serangkaian praktik yang lebih luas. Keamanan kerja remote bergantung pada pengurangan jumlah tempat penyimpanan informasi sensitif, dan link satu kali pakai melakukan hal tersebut.

Jika kamu juga menangani jenis informasi sensitif lain di luar password, prinsip yang sama berlaku. Menjaga pesan pribadi tetap aman mengikuti logika serupa: minimalkan persistensi, maksimalkan enkripsi, dan berikan informasi masa hidup sesingkat mungkin sesuai tujuannya.

Kesimpulan

Berbagi password dengan aman tidak harus rumit, mahal, atau bergantung pada semua orang yang menggunakan tools yang sama. Kombinasi tool link rahasia satu kali pakai dan proses pengiriman dua saluran yang sederhana memberikan sebagian besar manfaat keamanan dari manajemen kredensial tingkat enterprise, tanpa beban yang menyertainya. Wawasan utamanya adalah ini: password yang tidak lagi ada tidak bisa dicuri. Kirim sekali, pastikan sudah diterima, dan biarkan tool yang mengurus sisanya. Jika kamu perlu berbagi sesuatu yang sensitif hari ini, proses yang dijelaskan di sini membutuhkan waktu lebih sedikit daripada menulis email.

Bagikan Password dan Rahasia Tanpa Meninggalkan Jejak

Gunakan tool gratis kami untuk membuat link terenkripsi satu kali pakai untuk password, catatan, dan file sensitif. Tidak perlu akun, tidak ada data yang disimpan setelah pengiriman.

Coba Tool Gratis Kami →

Ya, jika tool tersebut menggunakan enkripsi sisi klien dan menghapus data setelah link diakses. Cari tool yang mengenkripsi sebelum data meninggalkan browser kamu dan yang tidak memerlukan akun. Ini berarti server tidak pernah menyimpan plaintext password kamu dan tidak memiliki apapun untuk diekspos meskipun dibobol.

Link biasa yang dibagikan tetap aktif tanpa batas waktu dan bisa dibuka oleh siapa saja yang memilikinya. Link satu kali pakai hancur sendiri setelah tampilan pertama, atau setelah periode waktu tertentu. Ini berarti jendela eksposur sangat minimal, dan tidak ada URL permanen yang bisa diteruskan, diindeks, atau ditemukan di kemudian hari.

Tidak, dengan tool yang tepat. Beberapa tool berbagi password dirancang khusus untuk penggunaan satu kali tanpa akun. Kamu tempel password, buat link, dan kirimkan. Tidak perlu registrasi, tidak perlu langganan, tidak ada profil yang tersimpan. Ini menjadikannya ideal untuk penggunaan sesekali tanpa menciptakan kewajiban keamanan baru.

Ini bisa berarti link kedaluwarsa karena waktu, atau seseorang lain membukanya lebih dulu. Bagaimanapun, jangan kirim ulang password yang sama. Perlakukan kredensial tersebut sebagai berpotensi telah dibobol, reset jika memungkinkan, dan buat link satu kali pakai baru dengan password yang baru. Konfirmasi penerimaan dengan segera kali ini.

Ya. Link terenkripsi satu kali pakai bekerja sama baiknya untuk API key, catatan pribadi, kode lisensi, dan teks sensitif lainnya. Beberapa tool juga mendukung transfer file terenkripsi. Prinsip yang sama berlaku: informasi dikirimkan sekali dan kemudian dihapus secara permanen dari server.