إدارة الأسرار (Secrets Management) من تلك الموضوعات التي يبدو للوهلة الأولى أنها حكر على فريق الأمن في اجتماعاته الفصلية، لا شأن للمطور بها في يوم عمل عادي. لكن في اللحظة التي تحتاج فيها إلى إرسال مفتاح API إلى مهندس باك-إند انضم للفريق للتو، أو تسليم بيانات اعتماد قاعدة البيانات لمقاول خارجي يعمل على إصلاح خطأ في بيئة الإنتاج، يتحول الأمر المجرد إلى واقع ملموس وبسرعة. معظم المطورين يلجؤون إلى ما هو في متناول اليد: رسالة على Slack، بريد إلكتروني سريع، أو مستند مشترك على Google Docs. هذه العادات تخلق مخاطر حقيقية، وتستمر لأن الحلول "الصحيحة" كثيرًا ما تبدو مبالغًا فيها لعملية تسليم واحدة. هذا المقال يشرح لماذا تفشل الأساليب الشائعة، وما الذي تحله أدوات الـ vault فعلًا، وأين تقع نقاط ضعفها، وكيف يسد رابط التدمير الذاتي للاستخدام الواحد الفجوة دون الحاجة إلى أي بنية تحتية.

أبرز النقاط:

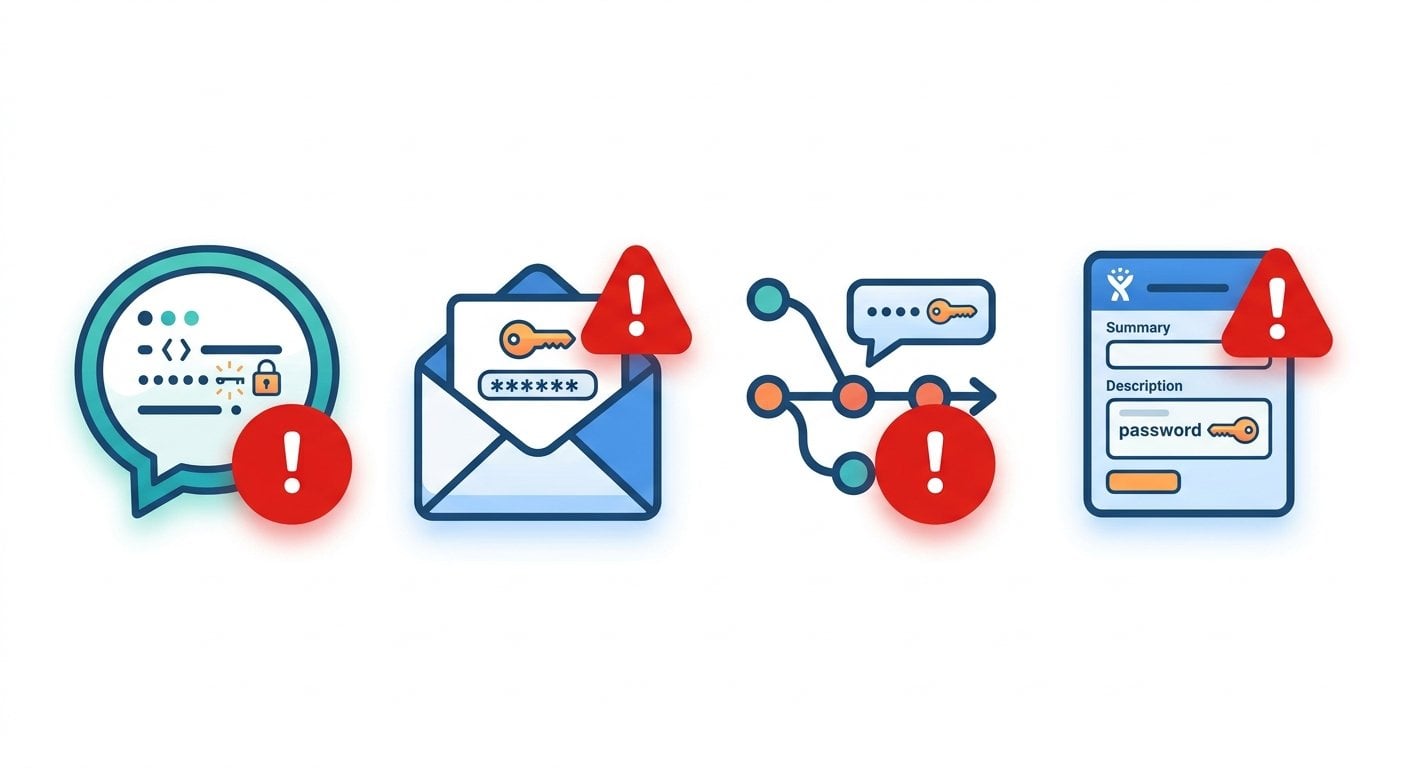

- إرسال بيانات الاعتماد عبر Slack أو البريد الإلكتروني أو تطبيقات الدردشة يترك سجلًا دائمًا وقابلًا للبحث يشكّل خطرًا حتى بعد انتهاء صلاحية السر.

- أدوات الـ vault مثل HashiCorp Vault قوية جدًا لتأمين pipeline الـ CI/CD وتدوير الأسرار تلقائيًا، لكنها تستلزم وقتًا للإعداد لا يتناسب مع عمليات التسليم الفردية العاجلة.

- روابط التدمير الذاتي للاستخدام الواحد تسد فجوة التسليم البشري: السر يُقرأ مرة واحدة فقط ثم يُحذف، ولا يترك أثرًا في أي صندوق بريد أو سجل دردشة.

- أفضل ممارسات إدارة بيانات الاعتماد تقوم على استخدام الأداة المناسبة في السياق المناسب، لا فرض حل واحد على جميع الحالات.

فهرس المحتوى

ما الذي يُعدّ سرًا في بيئة التطوير

في سياق تطوير البرمجيات، "السر" هو أي معلومة تمنح صاحبها صلاحية الوصول إلى نظام أو خدمة أو مجموعة بيانات. أبرز الأمثلة على ذلك:

- مفاتيح API - توكنات تُصادق تطبيقك مع خدمات خارجية مثل Stripe وTwilio وOpenAI

- كلمات مرور قواعد البيانات - بيانات الاعتماد الخاصة بـ PostgreSQL وMySQL وMongoDB وغيرها

- مفاتيح SSH الخاصة - تُستخدم للمصادقة مع الخوادم البعيدة أو مستودعات الكود

- توكنات OAuth وأسرار العميل (client secrets) - تُستخدم في تدفقات المصادقة بين الخدمات

- قيم الإعداد الخاصة بكل بيئة - مثل مفاتيح التشفير وأسرار التوقيع التي يجب أن تبقى طيّ الكتمان

ما يميز هذه البيانات عن بيانات الإعداد العادية هو أن كشفها يعني منح الوصول مباشرة. إذا حصل شخص ما على مفتاحك السري في Stripe، يمكنه إجراء معاملات مالية. وإذا حصل على كلمة مرور قاعدة البيانات، يمكنه قراءة بياناتك أو حذفها. المخاطر ليست افتراضية.

فهم ماهية بيانات الاعتماد وكيفية عملها في المصادقة يوضح لماذا حمايتها أثناء النقل لا تقل أهمية عن حمايتها في مرحلة التخزين.

لماذا تفشل طرق المشاركة الشائعة

معظم المطورين يعرفون مسبقًا أنه لا يجب تضمين بيانات الاعتماد مباشرة في الكود المصدري (hardcoding). يعني ذلك كتابة السر بشكل حرفي داخل الكود، كأن تكتب مثلًا api_key = "sk-abc123..." في ملف Python. بمجرد رفع هذا الملف إلى مستودع Git، يصبح السر جزءًا من تاريخ الإصدارات إلى الأبد، حتى لو حذفته لاحقًا. أدوات مثل Gitleaks موجودة تحديدًا لفحص المستودعات بحثًا عن أسرار رُفعت عن طريق الخطأ.

لكن المخاطر لا تقتصر على الكود المصدري. إليك ما يحدث فعلًا في عمليات مشاركة الأسرار اليومية بين المطورين:

- رسائل Slack المباشرة - مريحة، لكن Slack يحتفظ بسجل الرسائل. إذا تعرّض الـ workspace للاختراق في أي وقت، فكل سر أُرسل عبر رسائل مباشرة سيُكشف. كما أن Slack قابل للبحث، ما يعني أن موظفًا جديدًا أو مدققًا قد يعثر على بيانات اعتماد شُوركت منذ سنوات.

- البريد الإلكتروني - يُرسَل ويُخزَّن عبر خوادم متعددة، ونادرًا ما يكون مشفرًا من طرف إلى طرف (end-to-end)، ويبقى في صناديق الوارد والمرسل وأرشيفات النسخ الاحتياطية إلى أجل غير مسمى.

- ملفات .env المرفوعة إلى المستودعات - حتى حين يستخدم المطورون ملفات

.envلفصل الأسرار عن الكود، قد تنتهي هذه الملفات في نظام التحكم بالإصدارات، إما بالخطأ أو لأن.gitignoreلم يُضبط بشكل صحيح منذ البداية. - التذاكر وأدوات إدارة المشاريع - لصق كلمة مرور قاعدة بيانات في تعليق على Jira أو إشكالية على GitHub أمر شائع بشكل مفاجئ أثناء الاستجابة للحوادث، حين تبدو السرعة أهم من الأمان. هذه التعليقات مسجّلة ومفهرسة وغالبًا مرئية لأشخاص أكثر مما يُقصد.

المشكلة الجوهرية في كل هذه الأساليب هي الاستمرارية. السر يبقى موجودًا في مكان كان من المفترض أن يمر عبره فحسب. هذا ما يسميه خبراء الأمن "تشتت الأسرار" (secret sprawl)، وهو أحد الأسباب الرئيسية لاختراقات بيانات الاعتماد.

للاطلاع على تفاصيل أعمق حول كيفية تطور هذا الأمر على مستوى المؤسسات، راجع مقالنا حول لماذا تحدث تسريبات البيانات في الشركات وكيف تمنعها الرسائل ذاتية التدمير.

ما الذي تفعله أدوات إدارة الأسرار المعتمدة على الـ vault

أدوات إدارة الأسرار الاحترافية بُنيت لحل مشكلة الاستمرارية على نطاق واسع. HashiCorp Vault وAWS Secrets Manager وما شابهها تعمل عبر مركزة تخزين الأسرار، والتحكم في الوصول من خلال سياسات محددة، وتوفير سجل تدقيق كامل لمن وصل إلى ماذا ومتى.

قيمتها الحقيقية تظهر في سير العمل الآلي. في سياق تأمين pipeline الـ CI/CD مثلًا، يمكن لـ pipeline النشر أن يطلب كلمة مرور قاعدة البيانات من Vault في وقت التشغيل (runtime)، يستخدمها لتشغيل migration، ثم لا يخزنها في أي مكان. يُحقن السر في العملية ثم يُتخلص منه. لا يرى أي مطور هذا السر. لا يلتقطه أي ملف سجل (log). يُصادق الـ pipeline مع Vault باستخدام هويته الخاصة، ويقرر Vault منح الوصول أو رفضه بناءً على سياسات محددة مسبقًا.

تدعم هذه الأدوات أيضًا تدوير الأسرار (secret rotation)، أي أنها تستطيع تغيير كلمة مرور قاعدة البيانات تلقائيًا وفق جدول زمني وتحديث جميع الخدمات التي تعتمد عليها، دون أي تدخل يدوي.

هذا قوي فعلًا لأنظمة الإنتاج ذات أنماط الوصول المحددة جيدًا. لكنه يتطلب:

- تشغيل نسخة Vault (أو الاشتراك في خدمة سحابية مدفوعة)

- كتابة السياسات واختبارها لكل خدمة أو دور

- وقتًا لدمج كل تطبيق مع Vault API أو الـ agent الخاص به

- صيانة مستمرة مع تطور البنية التحتية

لا شيء من هذا سريع. إعداد Vault بشكل صحيح لفريق صغير يستغرق أيامًا إلى أسابيع.

الفجوة التي لا يتحدث عنها أحد: التسليم البشري

أدوات الـ vault تحل تسليم الأسرار من آلة إلى آلة بشكل ممتاز. لكنها لا تحل تسليم الأسرار من إنسان إلى إنسان على الإطلاق. تأمل هذه السيناريوهات:

- مطور جديد ينضم يوم الاثنين ويحتاج كلمة مرور قاعدة بيانات بيئة الاختبار لإعداد بيئته المحلية قبل أن يُمنح وصول Vault.

- مقاول خارجي يُستعان به لمدة يومين ويحتاج مفتاح API واحدًا لإتمام عمله. إنشاء هوية Vault كاملة لمقاول لمدة 48 ساعة أمر غير متناسب.

- خلال حادثة في الساعة الثانية صباحًا، يحتاج مهندس أول إلى مشاركة توكن وصول طارئ مع زميل يُستدعى للمساعدة. لا وقت لإعداد أي شيء.

في الحالات الثلاث، يحتاج إنسان إلى إرسال بيانات اعتماد لإنسان آخر، الآن، دون إنشاء بنية تحتية. هذه هي الفجوة التي لم تُصمَّم أي أداة vault لسدّها. ولأن هذه الفجوة موجودة، يعود المطورون إلى Slack والبريد الإلكتروني، وهو بالضبط المكان الذي تكمن فيه المخاطر.

هذا الأمر ذو صلة أيضًا بالفرق العاملة عن بُعد، حيث يجعل غياب التواصل الجسدي عمليات التسليم الآمن غير الرسمية أصعب. يغطي دليلنا حول أمان العمل عن بُعد وأدوات الرسائل ذاتية التدمير هذه الجوانب بمزيد من التفصيل.

كيف تحل روابط التدمير الذاتي مشكلة التسليم

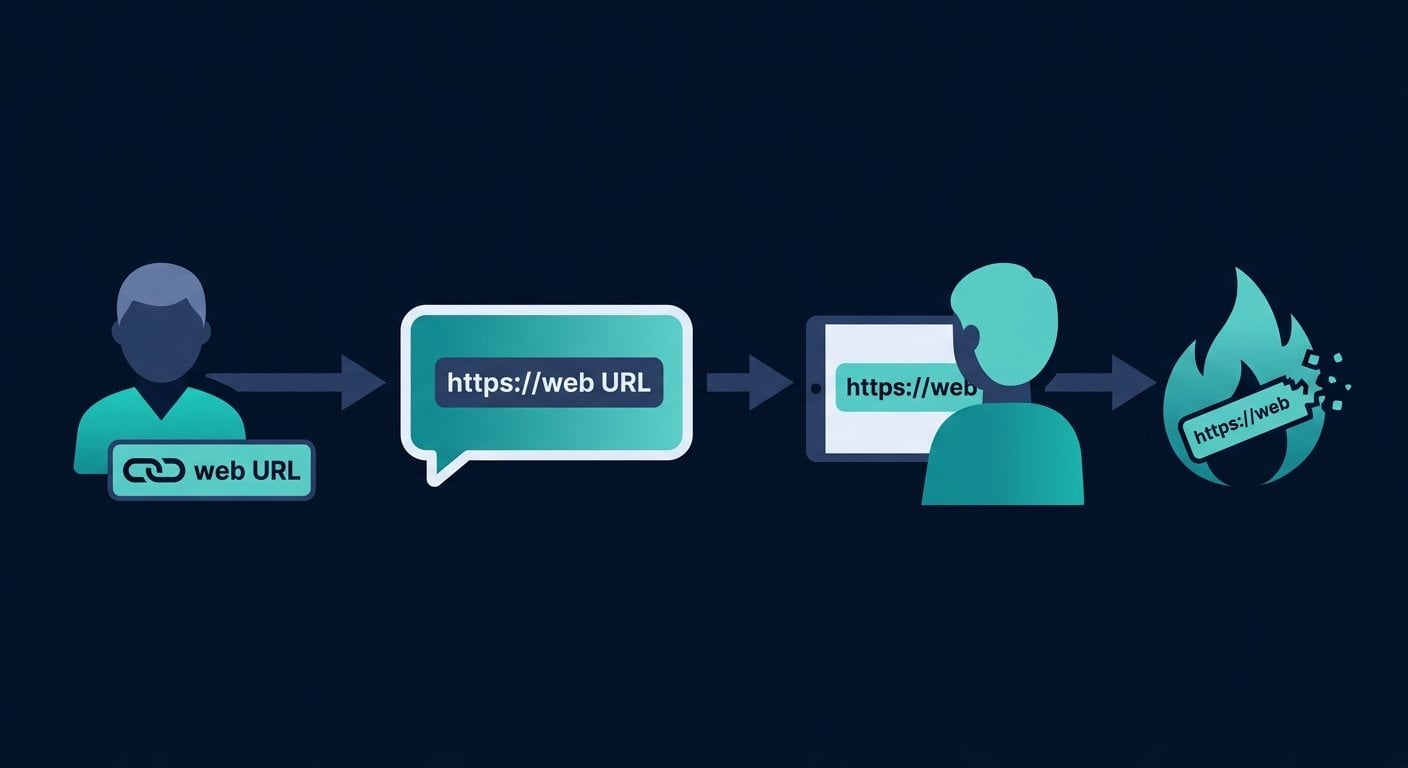

رابط التدمير الذاتي للاستخدام الواحد يعمل وفق مبدأ بسيط: يُشفَّر السر ويُخزَّن مؤقتًا على خادم، ولا يمكن الوصول إليه إلا عبر رابط URL فريد. في اللحظة التي يفتح فيها شخص ما هذا الرابط ويقرأ المحتوى، تُحذف البيانات. يتوقف الرابط عن العمل. لا يبقى شيء يمكن العثور عليه.

يُسمى هذا أحيانًا مشاركة بيانات الاعتماد بأسلوب "اقرأ ثم احرق"، وهو يعالج مشكلة الاستمرارية مباشرة. السر لا يعيش في صندوق بريد أحد. لا يجلس في سجل دردشة. لا يظهر في نتائج البحث بعد ستة أشهر. يوجد فقط بالقدر الكافي لنقله من شخص إلى آخر، ثم يختفي.

لفهم آليات التشفير خلف هذا الأسلوب، يشرح مقالنا حول كيف تعمل الملاحظات ذاتية التدمير خلف الكواليس التفاصيل التقنية بوضوح.

المزايا الرئيسية لمشاركة الأسرار بين المطورين هي:

- لا حاجة لحساب - يمكنك إنشاء رابط في ثوانٍ دون التسجيل في أي شيء.

- لا بنية تحتية - لا شيء يُثبَّت أو يُضبط أو يُصان.

- تأكيد التسليم - إذا كان الرابط قد فُتح بالفعل حين يحاول زميلك استخدامه، تعرف أن هناك خطأ ما وتستطيع إلغاءه وإنشاء رابط جديد فورًا.

- محدود بوقت افتراضيًا - تنتهي صلاحية الروابط بعد فترة محددة حتى لو لم تُفتح، فلا تصبح الروابط المنسية مسؤولية دائمة.

للاطلاع على نظرة أشمل حول كيفية عمل هذه التقنية وما تمنعه، راجع شرحنا حول ما هي روابط الأسرار للاستخدام الواحد وكيف تمنع تسريب البيانات.

مثال عملي: تهيئة مطور جديد اليوم

إليك سيناريو واقعي. فريقك يستخدم API دفع خارجيًا، ومفتاح API الخاص ببيئة الاختبار يجب أن يصل إلى مطور جديد اسمه أحمد بدأ عمله اليوم. إعداد Vault لديك يغطي بيئة الإنتاج فقط، وأحمد لا يملك صلاحية الوصول إلى الإنتاج أصلًا.

بدون أداة رابط الاستخدام الواحد، تسير العملية هكذا: تنسخ المفتاح من مدير كلمات المرور، تلصقه في رسالة مباشرة على Slack لأحمد، وتمضي في عملك. المفتاح الآن يعيش على خوادم Slack، في سجل رسائل أحمد، وفي سجلك أنت. إذا تعرّض أي من الحسابين للاختراق في أي وقت، سيُكشف هذا المفتاح.

مع رابط الاستخدام الواحد، تسير العملية هكذا:

- تفتح SecretNote، تلصق مفتاح API في حقل النص، وتحدد وقت انتهاء الصلاحية (مثلًا 24 ساعة).

- تنسخ الرابط المُنشأ وترسله لأحمد عبر Slack (أو البريد الإلكتروني، أو أي قناة أخرى).

- يفتح أحمد الرابط، ينسخ المفتاح، ويتدمر الرابط تلقائيًا.

- إذا أرسل أحمد الرابط عن طريق الخطأ إلى قناة خاطئة قبل فتحه، يمكنك التحقق من أنه لم يُفتح بعد وإنشاء رابط جديد. الرابط القديم تنتهي صلاحيته دون ضرر.

السر مرّ عبر Slack، لكن فقط كرابط URL مبهم. أي شخص يعترض هذا الرابط بعد أن يكون أحمد قد فتحه لن يحصل على شيء. سجل القناة يحتوي على رابط ميت، لا بيانات اعتماد حية.

هذا السير لا يستلزم أي إعداد، ولا حسابات، ولا يستغرق أكثر من ثلاثين ثانية. وهو إجابة مباشرة على سؤال كيفية مشاركة مفتاح API بأمان حين لا يكون لديك vault.

للمقارنة، يغطي دليلنا حول كيفية مشاركة كلمات المرور بأمان دون كشفها مبادئ مشابهة مطبّقة على مشاركة كلمات المرور بشكل أعم.

أفضل ممارسات مشاركة الأسرار بين المطورين

معرفة كيفية تخزين مفاتيح API بأمان وكيفية مشاركتها مهارتان مختلفتان. إليك إطارًا عمليًا يأخذ كليهما بعين الاعتبار:

- استخدم متغيرات البيئة (environment variables) لا القيم المضمّنة في الكود - خزّن الأسرار في ملفات

.envمحليًا وأدخلها عبر بيئة النشر في الإنتاج. لا ترفع ملفات.envأبدًا إلى نظام التحكم بالإصدارات. - استخدم vault لوصول الآلة إلى الآلة في الإنتاج - إذا كان pipeline الـ CI/CD يحتاج إلى الوصول لقاعدة بيانات أو استدعاء API، استخدم مدير الأسرار لحقن بيانات الاعتماد في وقت التشغيل. هذا هو المجال الذي تتألق فيه أدوات الـ vault.

- استخدم روابط الاستخدام الواحد للتسليم البشري - تهيئة الموظفين الجدد، وصول المقاولين، والاستجابة للحوادث - كلها تنطوي على مشاركة أسرار بين بشر. هنا تكون روابط التدمير الذاتي هي الأداة الصحيحة.

- دوّر الأسرار بعد عمليات التسليم - بمجرد انتهاء تعاقد المقاول، ألغِ صلاحية أي بيانات اعتماد كان يملكها ودوّرها. هذا يحدّ من نطاق الضرر إذا تعرّضت نسخته من السر للاختراق.

- دقّق في تشتت أسرارك - ابحث دوريًا في سجل Slack والبريد الإلكتروني ونظام التذاكر عن أنماط تشبه مفاتيح API أو كلمات مرور. توجد أدوات تساعد في ذلك، لكن الوعي اليدوي نقطة بداية جيدة.

- تعامل مع كل سر على أنه له عمر افتراضي - بيانات الاعتماد التي لا تُدوَّر أبدًا تصبح أكثر خطورة مع مرور الوقت. ادمج التدوير في سير عملك من البداية، حتى لو كان مجرد تذكير في التقويم.

يوفر دليل OWASP للمطورين حول التطوير الآمن سياقًا إضافيًا حول كيفية اندراج إدارة بيانات الاعتماد في دورة حياة التطوير الآمن الشاملة.

خلاصة

إدارة الأسرار الجيدة لا تعني امتلاك أكثر الأدوات تطورًا. بل تعني مطابقة الأداة الصحيحة مع السياق الصحيح. أنظمة الـ vault هي الإجابة الصحيحة لتسليم بيانات الاعتماد الآلي من آلة إلى آلة في الإنتاج. لكنها الإجابة الخاطئة حين تحتاج صباح يوم عمل عادي إلى إيصال مفتاح API لبيئة الاختبار إلى مطور يبدأ عمله اليوم. روابط التدمير الذاتي للاستخدام الواحد تسد هذه الفجوة تحديدًا: لا بنية تحتية، لا حسابات، لا سجل دائم. يمر السر من شخص إلى آخر ثم يختفي. هذا ليس حلًا مؤقتًا. هذه هي الأداة الصحيحة للمهمة.

شارك بيانات الاعتماد بأمان - دون الحاجة إلى vault

أنشئ رابط تدمير ذاتي للاستخدام الواحد لأي مفتاح API أو كلمة مرور أو توكن. يُحذف بعد القراءة مباشرة، ولا يترك أثرًا في سجلات الدردشة أو صناديق البريد، ولا يستغرق استخدامه أكثر من 30 ثانية.

أنشئ رابط سرك الآن ←

إدارة الأسرار تشير إلى الأدوات والممارسات المستخدمة لتخزين بيانات الاعتماد الحساسة مثل مفاتيح API وكلمات مرور قواعد البيانات والتوكنات والوصول إليها وتوزيعها. تشمل كيفية تخزين الأسرار بأمان في حالة السكون وكيفية إيصالها إلى الخدمات والأشخاص الذين يحتاجونها دون كشفها دون داعٍ.

يحدث تشتت الأسرار حين تتراكم بيانات الاعتماد عبر مواقع متعددة: رسائل Slack، مراسلات البريد الإلكتروني، تاريخ Git، تذاكر الدعم، والمستندات المشتركة. كل نسخة هي نقطة كشف محتملة. الخطر يكمن في أن معظم هذه النسخ تُنسى، فلا تُدوَّر ولا تُلغى صلاحيتها، ويمكن للمهاجمين العثور عليها بعد فترة طويلة من عملية التسليم الأصلية.

مفتاح API المسرَّب يمنح أي شخص يجده نفس مستوى الوصول الذي تملكه التطبيق الذي أُصدر له. بحسب الخدمة، قد يعني ذلك معاملات مالية غير مصرح بها، أو سرقة بيانات، أو إساءة استخدام الخدمة، أو الاستيلاء على الحساب. يجب إلغاء صلاحية المفتاح فور اكتشاف التسريب، ومراجعة جميع سجلات الوصول بحثًا عن أي نشاط غير مصرح به.

تضمين بيانات الاعتماد في الكود يعني كتابة السر مباشرة في الكود المصدري، كأن تكتب مفتاح API كسلسلة نصية حرفية (string literal) في ملف. هذا خطير لأن السر يصبح جزءًا من تاريخ الإصدارات بمجرد رفع الملف. حتى لو حذفته لاحقًا، يبقى في الـ commits السابقة ويمكن لأي شخص يملك صلاحية الوصول إلى المستودع أو لأدوات الفحص الآلي العثور عليه.

استخدم رابط تدمير ذاتي للاستخدام الواحد. الصق السر في أداة مثل SecretNote، أنشئ رابط URL فريدًا، وأرسل هذا الرابط إلى المستلم. حين يفتحه، يُعرض المحتوى مرة واحدة ثم يُحذف نهائيًا. لا حاجة لحساب أو بنية تحتية، ولا يبقى شيء في سجلات الدردشة أو البريد الإلكتروني بعد فتح الرابط.

Vault وAWS Secrets Manager مصمّمان لتسليم بيانات الاعتماد الآلي من آلة إلى آلة في أنظمة الإنتاج. يستلزمان إعدادًا وضبطًا وصيانة مستمرة. SecretNote مصمّم للتسليم البشري من شخص إلى شخص: لا إعداد، لا حساب، لا بنية تحتية. يحل مشكلة مختلفة - النقل الآمن لمرة واحدة بين أشخاص - لا إدارة الوصول الآلي المستمر.